En Internet podemos encontrarnos con muchos términos que hacen referencia a ataques informáticos, pero también a usuarios que van a intentar evitarlos. En este artículo vamos a hablar de qué tipos de hackers hay, cómo actúan y cuáles de ellos van a actuar de forma positiva y cuáles van a provocar daño. Veremos que existen diferencias notables entre unos y otros.

Hacker, un término que engloba a muchos

Podemos decir que el término hacker no siempre se utiliza correctamente. Generalmente los medios de comunicación suelen usarlo para describir a una persona que realiza ataques en la red. Pero esto no es así. Realmente estamos ante una persona con conocimientos informáticos, de seguridad y redes, que puede usarlos tanto para el bien, como también para el mal.

Es por ello que existen diferentes tipos. La palabra hacker va a englobar a muchas personas. Algunas se dedican a lograr un mundo cibernético más seguro, con menos delincuentes y accesible para todos. Otros, en cambio, son los que sí que van a realizar ataques informáticos con el objetivo de robar contraseñas, información y comprometer la seguridad.

Un hacker puede descubrir vulnerabilidades que hay en un sistema, dispositivo o cualquier aplicación. A veces actúa por cuenta propia, simplemente por afición, mientras que en ocasiones puede incluso ser contratado por una empresa para detectar fallos. A veces también hay grupos de expertos informáticos que pueden colaborar con diferentes causas, ya sean positivas o negativas para el resto.

Siempre va a ser una persona que tiene grandes habilidades en todo lo relacionado con la informática. Va a saber moverse bien por Internet, va a tener conocimientos de programación, seguridad informática y va a poder utilizar múltiples herramientas con las que realizar pruebas de todo tipo. Por ejemplo puede probar la seguridad de una red Wi-Fi o de un determinado sistema.

Diferencias entre hacker y ciberdelincuente

A veces los términos pueden confundirse, aunque es un error. No actúan de la misma manera, ni tienen los mismos objetivos. De hecho podemos decir que la seguridad en la red en ocasiones es una lucha entre ambos.

Un hacker es un experto en seguridad informática que se encarga de poner en práctica sus conocimientos para el bien común. Por ejemplo analizar un sistema para encontrar vulnerabilidades que puedan ser explotadas, determinar si una red Wi-Fi está protegida o no, etc. Hay veces que incluso grandes corporaciones como Facebook contratan hackers para que ayuden a mejorar la seguridad. En este caso, esta persona o grupo de personas van a ponerse en la piel de un pirata informático, pero no van a hacer nada malo realmente. Si por ejemplo detectan un fallo de seguridad en una aplicación, no van a explotarlo para robar datos o poner en riesgo a todo el que use ese software.

Por otra parte, un ciberdelincuente o pirata informático también va a tener grandes habilidades y conocimientos de seguridad informática, pero los va a utilizar para el mal. Van a buscar cómo robar contraseñas, cómo saltarse la protección de un sistema o qué hacer para provocar un mal funcionamiento en un servidor. Los piratas informáticos son los encargados de crear y ejecutar código malicioso, colar virus en los equipos de las víctimas y, en definitiva, generar problemas para todos. Por eso decimos que es una lucha entre ambos, ya que el primero que detecte un fallo va a conseguir su objetivo, que puede ser solucionarlo o explotarlo para su propio beneficio.

Por qué son necesarios los hackers

Después de haber visto en qué consiste un hacker de sombrero gris, puede que te preguntes para qué sirven en general los hackers y si son o no necesarios. Lo cierto es que sí, son muy útiles para salvaguardar la seguridad informática y proteger páginas web o cualquier servicio que usemos en la red.

Su misión es detectar vulnerabilidades que puedan aparecer. Hay que tener en cuenta que existen muchos problemas de seguridad a la hora de usar programas informáticos o cualquier servicio en Internet. Por ejemplo fallos que permitan que un intruso tenga acceso a información confidencial o puedan robar contraseñas expuestas.

Un hacker va a adelantarse a un ciberdelincuente. Va a detectar esos fallos y avisar a la empresa responsable para que puedan corregirlos lo antes posible. Incluso puede que hayan sido contratados por esa organización donde han encontrado los problemas, con la misión de alertar cuando vean que algo no funciona bien.

De esta forma se pueden lanzar parches de seguridad. Es importante siempre tener todo actualizado a las últimas versiones y en muchos casos esto solo será posible si un hacker ha encontrado vulnerabilidades previamente y ha avisado de ello. Esto hay que aplicarlo a los sistemas operativos, a cualquier programa o controladores.

Qué tipos existen

Hay múltiples tipos de hackers. Vamos a mostrar en primer lugar los que no actúan de forma maliciosa para perjudicar al resto, al menos sobre el papel, aunque encontrarás que existen diferencias entre unos y otros. Posteriormente veremos cuáles son los que sí que actúan de forma malintencionada.

De sombrero blanco

En primer lugar está lo que se conoce como hacker de sombrero blanco. En este caso van a usar sus conocimientos para el bien. Van a intentar detectar problemas de seguridad en un sistema o programa y alertar para que un atacante no pueda explotarlos y robar datos, contraseñas o hacer que funcione algo mal.

Muchas empresas van a pagar a hackers de sombrero blanco para que encuentren fallos en sus equipos. Por ejemplo una organización que se encargue de crear programas informáticos, quieren detectar fallos de seguridad lo antes posible y de esta forma evitar que un atacante pueda usarlos de forma maliciosa.

Sombrero gris

¿Qué es lo que hace un hacker de sombrero gris? Podemos decir que es una especie de híbrido entre un hacker o hacker de sombrero blanco y un ciberdelincuente. Pero aun así existen algunos puntos que hay que remarcar para conocer realmente cuál es su objetivo y de qué manera puede afectar o no a la seguridad de todos.

Un hacker de sombrero gris se caracteriza por saltarse la legalidad. Es decir, va a realizar diferentes tipos de prácticas ilegales. Eso sí, hay que indicar que no actúan como un pirata informático. No van con malas intenciones, ni van a afectar a un tercero de forma negativa, como podría ser robar contraseñas, por ejemplo.

Básicamente las intenciones son buenas, van a llevar a cabo diferentes tipos de estrategias para avisar de posibles vulnerabilidades o peligros que haya en un sistema o cualquier programa informático. Van a realizar también diferentes pruebas de penetración, investigación o usar herramientas para romper la seguridad de un equipo y acceder.

Por tanto, la característica o diferencia principal es que un hacker de sombrero gris va a saltarse la legalidad para llevar a cabo sus acciones. Por ejemplo van a entrar en una red empresarial sin permiso, aunque solo sea para posteriormente avisar de que hay algo mal que deban corregir.

También se conoce como Grey Hat y, en definitiva, tienen el mismo objetivo que un hacker pero en este caso no van a tener en cuenta la legalidad vigente. Podemos decir que cometen delitos, aunque son distintos a los de un pirata informático que sí que actuaría para beneficio propio y poder robar claves de acceso o información de cualquier tipo.

Otra diferencia es que los hackers de sombrero blanco no siempre avisan en primer lugar a las empresas en caso de detectar alguna vulnerabilidad. En ocasiones pueden compartir esa información también con la comunidad de expertos en ciberseguridad, aunque ellos no actúen y simplemente observen.

Hacktivistas

Un término diferente es el de hacktivista. En este caso va a usar sus conocimientos para llevar a cabo campañas o acciones para concienciar a la gente. Pueden llegar a ser políticas, medioambientales, ideológicas… Básicamente es un activista, pero en el mundo digital. Van a usar para ello sistemas informáticos e Internet. Un hacktivista puede llegar a eludir sistemas de seguridad para poder enviar un mensaje, por ejemplo. A veces incluso pueden actuar en países donde no hay libertad de expresión, en dictaduras, ayudando a sus ciudadanos a poder usar Internet para concienciar a la gente y derrocar a un gobierno tirano.

Los hacktivistas son los ciberdelincuentes que utilizan la piratería para reivindicar algo. Por ejemplo por motivos políticos, sociales, cuestionar el modo de trabajo de una empresa u organización… Pueden atacar a algo en concreto para que no funciona, como sería dejar en desuso una página web de una empresa, robar datos de un gobierno, etc.

Sombrero azul

También encontramos el término de hacker de sombrero azul. Es menos conocido que los anteriores. En parte actúa como los de sombrero blanco, pero en este caso está orientado a empresas y organizaciones. Va a ser una persona o grupo de personas que trabajan para detectar fallos de seguridad dentro de una empresa o en algún sistema de la misma.

Esto va a permitir encontrar fallos y vulnerabilidades y corregirlas antes de que algo llegue a los usuarios. Por ejemplo una aplicación que estén desarrollando y que tenga algún problema que pueda exponer los datos de los usuarios.

Sombrero rojo

Las intenciones de un hacker de sombrero rojo son buenas en el fondo, pero no tanto en las formas. Es decir, su misión es ir a por los ciberdelincuentes pero sin importar qué hagan. Pueden atacar un sistema o cualquier aplicación que utilice el atacante con tal de que no pueda llevar a cabo su tarea.

Su objetivo es destruir la infraestructura que van a utilizar para llevar a cabo los ataques contra usuarios en la red. Con esto podrían proteger tanto a usuarios particulares como también a empresas y organizaciones que pudieran verse comprometidas por un tipo de malware en cuestión o una estrategia maliciosa.

Aficionados o de sombrero verde

En este caso estamos ante un aficionado a la ciberseguridad, pero aún con pocos conocimientos. Va a realizar experimentos, va a poner a prueba algunos sistemas o empezar a usar aciertas herramientas. De esta forma va a ir aprendiendo para, en un futuro, convertirse en un verdadero hacker.

Las intenciones, al menos de inicio, no son malas. Por tanto, entra en la lista de términos relacionados con hackers cuando va a tratar de hacer el bien, de una u otra forma. Es, por tanto, alguien que se está iniciando en este mundo.

Con malas intenciones

Pero no solo hay hackers con buenas intenciones. Por desgracia Internet está lleno de amenazas de seguridad, ataques y muchos ciberdelincuentes que, de una u otra forma, van a buscar lucrarse a costa de los demás. Pueden realizar ataques contra usuarios individuales o también contra empresas y organizaciones.

Ciberdelincuente

A veces se le conoce como hacker de sombrero negro. Es lo más habitual. Básicamente es una persona con amplios conocimientos en informática, seguridad y redes, que sabe utilizar ciertas herramientas para explotar vulnerabilidades y que todo ello lo va a poner en práctica de forma negativa contra otros.

Pueden robar contraseñas, colar malware para hacer que un sistema no funcione bien, atacar una red inalámbrica, hacer que los equipos de una empresa dejen de funcionar, etc. El daño es muy variado y puede afectar a muchos en Internet.

Hackers espía

En este caso se trata de un experto en ciberseguridad que va a usar sus conocimientos para espiar a alguien o a una empresa. Puede robar datos confidenciales, detectar fallos para ver los movimientos de una persona, instalar algún software malicioso en el teléfono u ordenador y recopilar información de todo tipo, etc.

Normalmente suelen ser contratados por un tercero. Por ejemplo una empresa que contrate a un atacante de este tipo para robar información de la competencia o una persona que quiera espiar a otra.

Patrocinados por un país

Existen también hackers que son contratados por un estado. Van a actuar para atacar infraestructuras esenciales de otra nación a la que buscan hacer daño, espiar a miembros del gobierno, encontrar vulnerabilidades para acabar con una empresa gubernamental, etc. Siempre van a actuar de forma negativa.

Podemos decir que en parte actúan para llevar a cabo guerras cibernéticas. Hoy en día el hecho de que una infraestructura esencial de un país se vea comprometida a nivel informático puede traer consecuencias muy negativas para mucha gente.

Ciberterrorista

Dentro de los piratas informáticos o malos actores en Internet podemos nombrar a los ciberterroristas. En este caso van a utilizar la tecnología, los conocimientos con los que cuentan, para favorecer atentados. Por ejemplo encontrar una vulnerabilidad para que los terroristas puedan colarse en un determinado lugar.

También pueden actuar para encontrar seguidores en Internet. Van a utilizar incluso redes sociales para contactar con otras personas, generalmente jóvenes, a los que pueden llevar a su terreno y convertirlos en terroristas, ya sea de forma directa o indirecta al solicitar financiación para sus proyectos.

Por tanto, como has podido ver hay diferentes tipos de hackers. Algunos son buenos, van a actuar siempre para lograr un Internet más seguro para todos, pero en otras ocasiones vamos a encontrarnos con términos que hacen mención a piratas informáticos y atacantes que van a provocar daño tanto a usuarios particulares como a empresas y organizaciones.

Cómo protegernos de los piratas informáticos

Hemos visto que existen diferentes tipos de ciberdelincuentes. Independientemente de su procedencia, suelen tener objetivos como robar contraseñas, infectar equipos, espiar… Por tanto, debemos estar protegidos y no cometer errores que puedan afectarnos. Vamos a ver de qué manera mejorar la seguridad.

Tener programas de seguridad

Lo primero es tener siempre programas de seguridad. Contar con un buen antivirus, como podría ser Windows Defender, Avast, Bitdefender o cualquier otro, es algo que nos va a ayudar a evitar la entrada de software malicioso y también para detectar archivos que haya en el equipo y que debamos borrar.

Esto es algo que nos puede ayudar a protegernos de piratas informáticos, ya sean de un tipo u otro, y debemos aplicarlo en cualquier dispositivo que tengamos.

Mantener todo actualizado

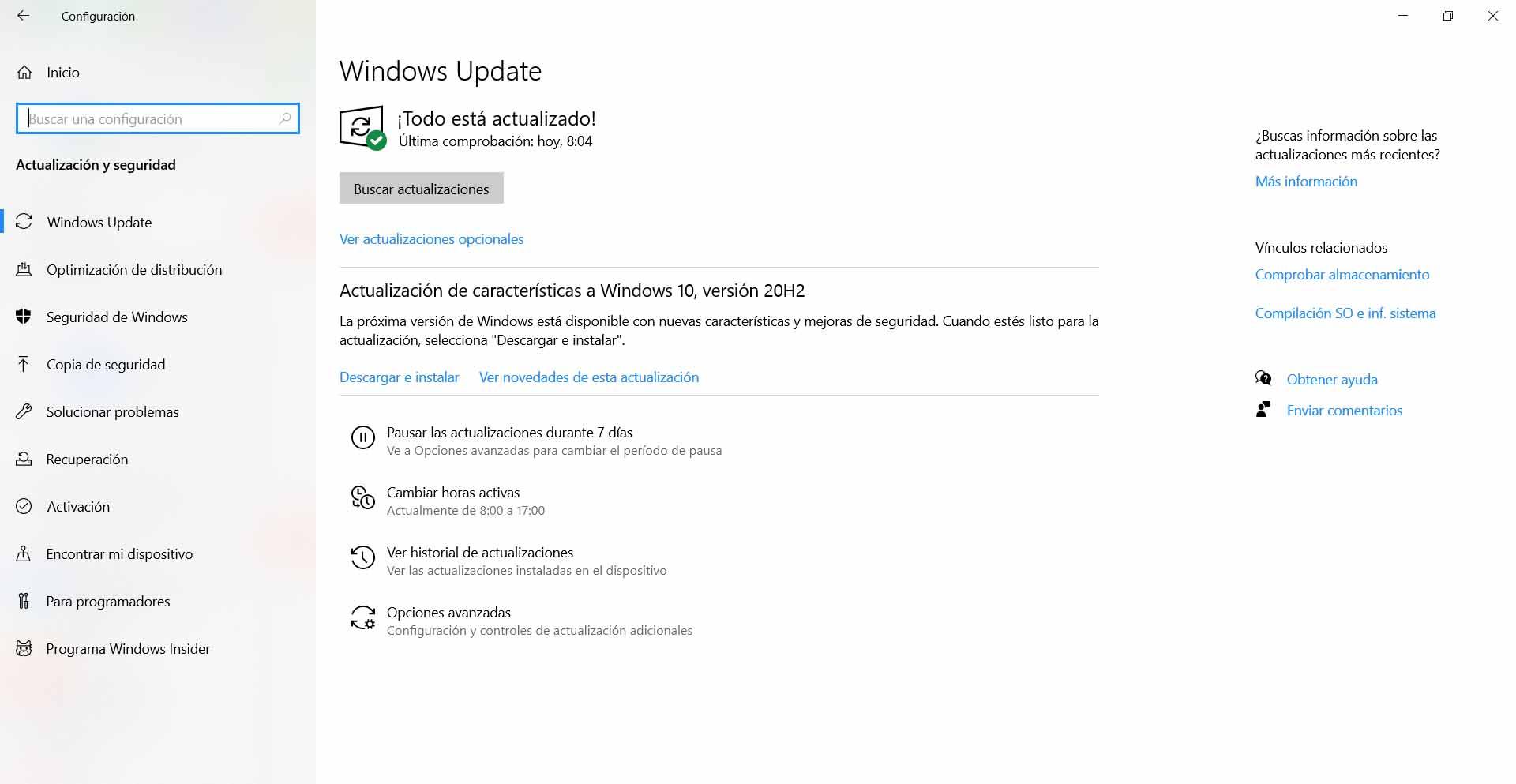

Por supuesto también es esencial tener todo actualizado correctamente. En ocasiones pueden surgir vulnerabilidades que son aprovechadas por los ciberdelincuentes para lanzar sus ataques. Gracias a instalar los parches y corregir esos fallos podremos estar más protegidos. Para actualizar Windows, por ejemplo, tenemos que ir a Inicio, entramos en Configuración y vamos a Actualización y seguridad. Allí nos mostrarán las últimas versiones disponibles y, en caso de que no estén instaladas las podremos agregar.

Cuidado con los programas usados

Otra cuestión a tener en cuenta es la importancia de usar programas correctamente. Siempre debemos instalar software oficial, que no ha sido modificado por terceros y que van a ofrecer ciertas garantías frente a otros que descarguemos de cualquier sitio. Esto es importante para evitar ataques informáticos, ya que en muchos casos utilizan programas falsos para colar troyanos y robar así contraseñas o espiarnos.

Sentido común

No podemos dejar atrás el sentido común. Es esencial evitar cometer errores. Por ejemplo no abrir archivos adjuntos que nos llegan por correo electrónico si no conocemos la fuente que lo envía o no hacer clic en enlaces que nos lleven a sitios que puedan ser un peligro. Normalmente la mayoría de ataques informáticos van a necesitar algún error de la víctima. Descargar algo, hacer clic en algún sitio, etc. Por tanto, si evitamos errores podremos mejorar notablemente la seguridad.

En definitiva, como hemos visto hay diferentes tipos de piratas informáticos pero de todos ellos podemos protegernos. Será esencial estar protegido con un buen antivirus, tener todo actualizado y también evitar errores.