Los servicios de mensajería se encuentran a la orden del día y más si tenemos en cuenta el alto uso que los usuarios hacen de estos en sus teléfonos inteligentes. Por este motivo, los ciberdelincuentes son conscientes dónde tienen que atacar y están utilizando un correo falso de Viber haciendo creer al usuario que tiene pendiente un mensaje de voz, invitando a acceder a una página para poder escuchar dicho contenido.

La finalidad de este correo no es la de robar los datos de acceso al servicio de mensajería, algo que se podría pensar a simple vista. Lo que en realidad quieren y buscan los ciberdelincuentes es que el usuario descargue un malware para que el equipo pase a formar parte de un botnet donde desempeñará diferentes labores, como por ejemplo realizar ataques de denegación de servicio contra servidores o equipos de multinacionales o el envío masivo de correos spam.

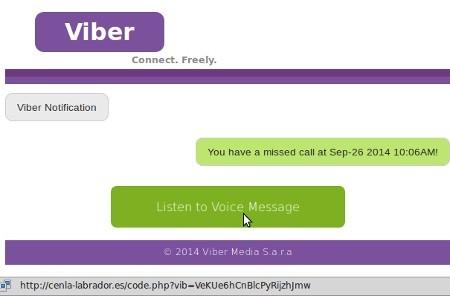

Cuando el usuario accede al correo electrónico se encuentra con todo tipo detalles, haciéndole creer que se trata de un correo del servicio de mensajería. Se le indica que posee una notificación pendiente y que le ofrece un botón de «Listen to Voice Message» donde este podrá acceder al mensaje al que se está haciendo mención.

Cuando el usuario hace click sobre este botón comienza la descarga de lo que parece un archivo de audio, aunque en realidad es un ejecutable que contiene todo lo necesario para que el malware se instale en el equipo.

Los equipos se unen a la botnet Aprox

Cuando el malware se instala en el equipo este busca mantener contacto con 5 direcciones IP que seguramente correspondan con servidores desde donde se indique qué ordenes deben seguir. La botnet no ha aparecido recientemente y ya es una conocida entre los expertos en seguridad y las compañías desarrolladoras de software antivirus. En un principio buscaba la infección de servidores de empresas, equipos que poseen una gran capacidad de cómputo y un mayor ancho de banda de Internet para realizar ataques.

Sin embargo, la composición de esta ha ido cambiando conforme ha pasado el tiempo y a día de hoy la prioridad de los propietarios de esta es la infección de equipos de usuarios particulares.

Fuente | Softpedia