El ransomware sigue en constante auge amenazando a los usuarios cada vez más. Los piratas informáticos quieren que sus piezas de software maliciosas sean cada vez más complejas y difíciles de identificar, por ello, las nuevas medidas que están tomando los piratas informáticos en el tema del anonimato de sus herramientas es configurar el uso de redes privadas como Tor a fin de evitar que estas puedan ser identificadas por las empresas de seguridad.

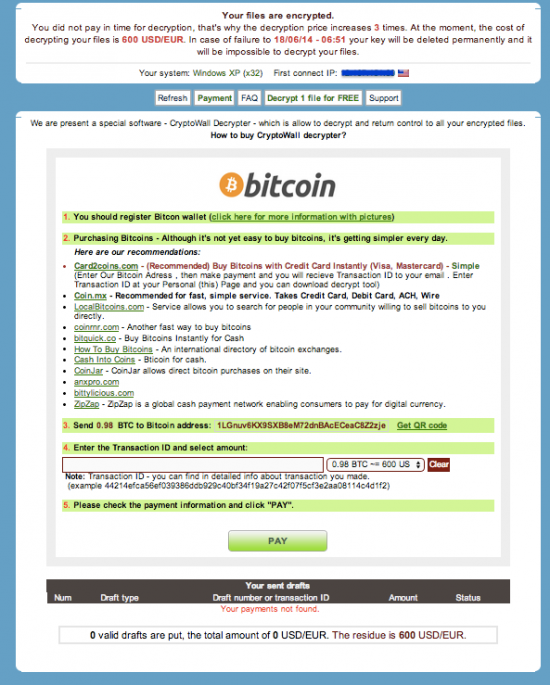

Cryptowall es una de las principales amenazas en cuanto a ransomware. Tras causar estragos en usuarios y empresas con su versión 2.0 se ha podido detectar en la red una nueva actualización de este software no deseado correspondiente a la versión 3.0 que llega a los usuarios a través de correo electrónico o mediante exploits que aprovechan vulnerabilidades del sistema operativo y del software para infectar a los usuarios.

Esta nueva variante se caracteriza principalmente por ser mucho más reducida y simple que sus predecesoras. Los piratas informáticos han eliminado una lista de funciones y llamadas a diferentes APIs poco utilizadas en la herramienta maliciosa y gran cantidad de código basura para reducir el tamaño del malware, eliminar posibles sospechas y mejorar lo que de verdad amenaza a los usuarios: el cifrado. Esta amenaza incluye igualmente un módulo que impide que se ejecute en una máquina virtual, por lo que si un usuario intenta ejecutar la aplicación primero en un entorno seguro es posible que se vea comprometido al pensar que la herramienta no es maliciosa.

Según afirman los expertos de seguridad de Cisco, esta nueva versión se centra principalmente en infectar a los usuarios a través de vulnerabilidades al distribuirse generalmente como parte de un kit de exploits. También se han detectado algunos casos en los que llega a través del correo electrónico como un archivo .zip que, dentro de él, hay varios ficheros, cada uno una copia diferente de Cryptowall con un algoritmo de cifrado diferente.

Cryptowall 3.0 incluye un módulo de conexión a través de la red anónima I2P. A través de esta red el malware envía cierta información del sistema de su víctima así como un hash MD5 y las claves de cifrado a los servidores remotos en manos de los piratas informáticos, siendo prácticamente imposible seguir el rastro de dicha red. Los ataques de Tabnabbing usan links falsos.

El ransomware es cada vez más peligroso. Para evitar ser víctimas de él lo primero que debemos hacer es no ejecutar nunca ningún archivo sospechoso o de dudosa procedencia, aunque en una máquina virtual no de indicios de sospecha. Igualmente es muy importante tener siempre a mano copias de seguridad de los archivos más importantes de cara a que si somos víctimas de este malware podamos recuperar los datos sin tener que lamentarnos por ellos.

¿Qué opinas de las nuevas medidas que están incluyendo los principales ransomware?

Fuente: Info-Security