La red cada vez mueve una mayor cantidad de información privada de los usuarios, por lo que los ataques informáticos cada vez son más complejos y, con el aumento de la potencia del hardware, más fáciles de realizar y difíciles de contrarrestar. Por ello es de vital importancia utilizar algoritmos seguros y robustos para poder garantizar la máxima seguridad y evitar que usuarios no autorizados puedan acceder a nuestros datos o suplantar nuestra identidad.

Google, Microsoft y Mozilla ya llevan algún tiempo luchando por el uso de conexiones robustas y algoritmos fiables. Ahora Facebook también se une al movimiento a favor del uso de SHA-2 para establecer conexiones poniendo una fecha tras la cual ninguna aplicación no compatible con SHA-2 podrá establecer conexión con sus servidores. También os puede interesar prestar atención al riesgo de configuration drift al desarrollar aplicaciones.

Por otro lado, según afirman los responsables de seguridad de Facebook este movimiento no es más que una pequeña parte de otro movimiento mucho más grande con el que se pretende que toda la red esté cifrada y todas las conexiones puedan ser seguras en un futuro cercano. Por ello, todas las aplicaciones que intenten establecer conexiones SHA-1 dejarán de ser compatibles con los servicios de Facebook a partir del próximo 1 de octubre de este mismo año.

Facebook informa a los desarrolladores que hayan utilizado el SDK de su red social a que comprueben que la conexión se establece correctamente a través del protocolo SHA-2. Si la conexión funciona sin problemas no se debe hacer nada más, de lo contrario deberán actualizar sus aplicaciones, eliminar el SDK viejo e importar el nuevo para que las aplicaciones puedan seguir funcionando con normalidad o, de lo contrario, a partir de la fecha dicha dejarán de conectarse a los servidores definitivamente.

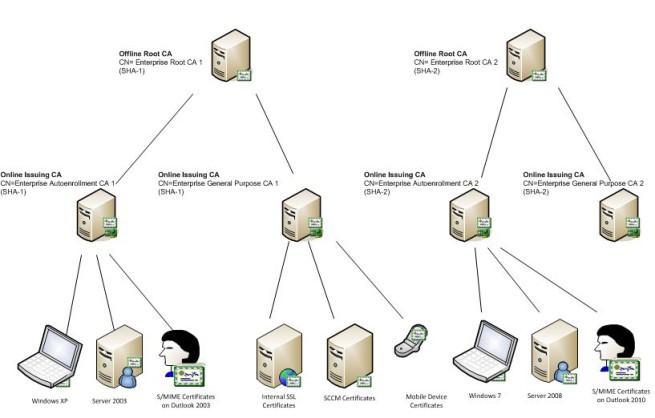

Otras grandes compañías como Google, Mozilla y Microsoft también están a favor de este cambio de manera que a partir de 2016 dejarán de establecer conexiones «seguras» con las páginas y servicios que utilicen certificados inseguros.

¿Cómo funcionan los ataques contra SHA-1?

Este tipo de ataques se dan cuando un usuario intenta establecer una conexión segura con un servidor utilizando un certificado SHA-1 y un pirata informático se sitúa en el medio de la comunicación entre el cliente y el servidor. El pirata informático es capaz de generar un certificado con la misma firma que el original y ambos pueden colisionar en la red y dar así acceso al pirata informático en lugar de al usuario legítimo.

Aunque este tipo de ataques es posible en la teoría en la práctica a día de hoy es prácticamente imposible debido a la gran cantidad de recursos de hardware que serían necesarios para poder realizar el ataque, sin embargo, los expertos de seguridad afirman que a partir de 2018 se podrán realizar ataques de colisión contra SHA-1 de forma muy sencilla y efectiva. A partir de ese momento la seguridad de las conexiones a través de este protocolo de seguridad quedarán totalmente comprometidas, por lo que es de vital importancia actualizar los protocolos de conexión a SHA-2 si queremos mantener la privacidad al máximo y, como en el caso de Facebook, poder seguir conectándonos a servidores remotos sin problemas.

¿Crees que en poco tiempo podremos ver una red formada sólo por conexiones seguras?

Fuente: ThreatPost

Quizá te interese:

- Facebook introduce cifrado PGP en los correos electrónicos

- Facebook Messenger comparte constantemente nuestra ubicación