Los poseedores de un smartphone Sony Xperia Z3 están recibiendo, o ya han recibido, la actualización vía OTA de Android, pasando de la versión Android 5.0.2 a la versión 5.1.1 que incorpora múltiples mejoras y correciones en el sistema, pero usan una versión de OpenSSL muy antigua.

La librería OpenSSL se utiliza en los smartphones para gestionar la conexión a redes inalámbricas con cifrado así como gestionar las conexiones a diferentes sitios de Internet a través del protocolo HTTPS o TLS. Tener una versión actualizada de OpenSSL en nuestro sistema es fundamental para evitar ataques que permitirían a un atacante remoto robarnos la información o hacerse pasar por nosotros.

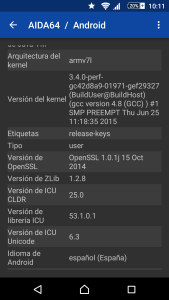

La última versión de Android disponible para los Sony Xperia Z3 de España es la 5.1.1, y nosotros ya la hemos recibido vía OTA, tal y como podéis ver en la siguiente captura de pantalla:

En esta versión de Android que se ha comenzado a distribuir en Julio de 2015, incorpora una versión de OpenSSL que se lanzó en octubre de 2014. Han pasado casi 10 meses y no han actualizado una librería tan importante como OpenSSL para estar protegidos de las últimas vulnerabilidades descubiertas:

Vulnerabilidades descubiertas y solucionadas desde Octubre

Desde que se lanzó la versión OpenSSL 1.0.1j en octubre de 2014 se han solucionado una larga lista de vulnerabilidades consideradas como graves y críticas. En enero y marzo de este año 2015 se han corregido un gran número de fallos de seguridad, en RedesZone os informamos puntualmente sobre las actualizaciones de OpenSSL para que actualizárais vuestros sistemas:

Algunas vulnerabilidades encontradas entonces y que no están disponibles en la ROM oficial de Sony podrían ocasionar un ataque de denegación de servicio por hacer referencia a un puntero nulo, asimismo también podríamos ser vulnerables a FREAK (vulnerabilidad catalogada bajo el nombre CVE-2015-0204), uno de los peores fallos de seguridad de este 2015, aunque actualmente la mayoría de navegadores para Android están protegidos frente a este ataque.

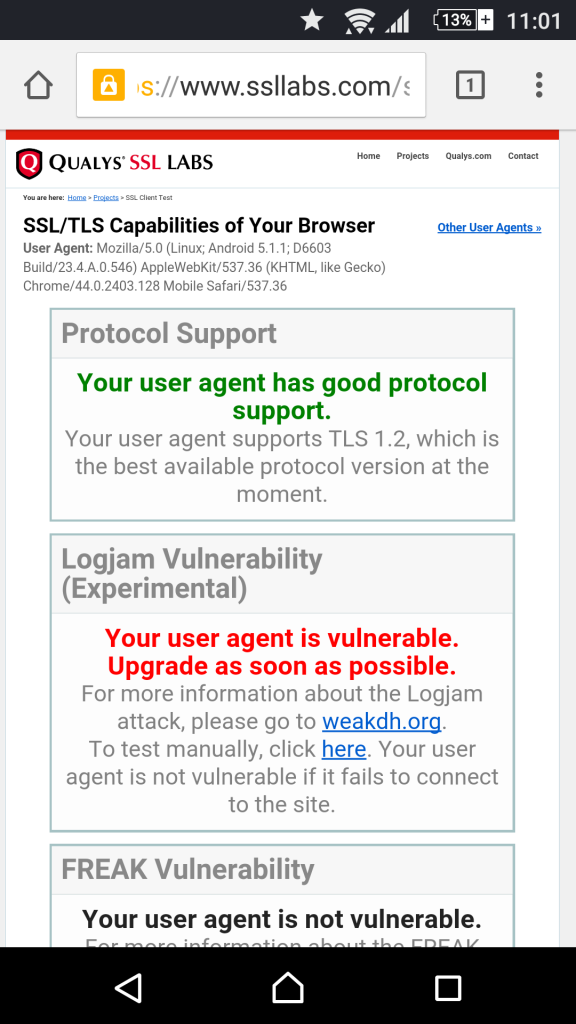

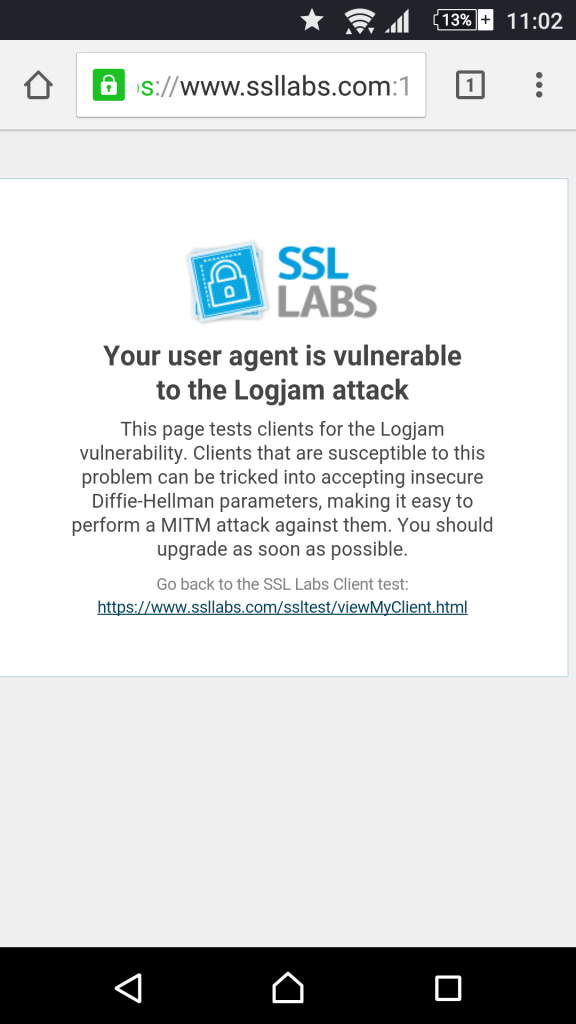

Otro fallo de seguridad importante fue Logjam, un fallo que permitiría a un atacante reducir la longitud de clave del algoritmo Diffie-Hellmann con la finalidad de interceptar las comunicaciones. Actualmente Chrome para Android es vulnerable en este terminal, sin embargo Firefox no lo es.

En el boletín de seguridad de Junio podéis leer todos los fallos de seguridad que se solucionaron. Por último, el fallo de seguridad crítico más reciente fue el de verificación de certificados, en esta noticia tenéis todos los detalles sobre esta vulnerabilidad.

En la página web oficial de OpenSSL tenéis disponible un completo listado con los CVE solucionados en las diferentes versiones lanzadas a lo largo de estos 10 meses.

Comprobar si somos vulnerables a algún fallo crítico

Podéis acceder a la página web de Qualys SSL Labs donde hay un sencillo test para los clientes (navegadores web principalmente) que verifica si somos vulnerables a alguno de los fallos de seguridad críticos que se han encontrado, aunque hay otros muchos (que ya se han solucionado en las posteriores versiones) que no aparecen.

Esperamos que Sony cuando lance Android M en todos sus terminales, actualice una de las librerías más importantes del sistema operativo, la que se encarga de que estemos protegidos en Internet.