El algoritmo de seguridad SHA-1 ha sido roto. Debemos migrar a SHA-2 cuanto antes

SHA (Secure Hash Algorithm) es un conjunto de funciones de hash de cifrado creado por el NIST en 1993. En 1995 se publicó la segunda versión de este algoritmo de seguridad, nombrado como SHA-1, el cual empezó a convertirse en un estándar para el cálculo de todo tipo de datos y para la protección de los mismos mediante el cifrado.

En el año 2001 se publicó una revisión mucho más segura y robusta, conocida como SHA-2, la cual está formada por diversas funciones como SHA-224, SHA-256, SHA-384 y SHA-512 la cual ha sido la más utilizada para la protección de datos y de información. El pasado 2012 el NIST presentó una revisión más del algoritmo, conocido como SHA-3, bastante diferente que sus predecesores, pero siendo a día de hoy la más segura y robusta de todas.

Como todo el mundo de la informática, debemos actualizarnos para poder estar realmente seguros en la red. Ni el software ni los algoritmos de seguridad son seguros al 100% ni están libres de vulnerabilidades. En 1998 se pudo demostrar un grave fallo de seguridad que obligó a actualizar los protocolos de seguridad a SHA-1 como versión mínima, una versión más segura que la anterior. En el año 2004 se descubrió una vulnerabilidad en esta nueva versión, aunque era bastante complicada de explotar y aunque estaba ahí nadie la ha podido utilizar para comprometer la seguridad del algoritmo.

Con el aumento de la potencia informática y las nuevas técnicas forenses de análisis de datos, esta seguridad parece haber llegado a su fin. Actualmente los piratas informáticos son capaces de contratar un servidor en la nube con la potencia de varias GPUs capaz de romper en un tiempo relativamente reducido la seguridad de este algoritmo. Eso sí, el proceso no es ni rápido ni barato, ya que el precio para alquilar un servidor con la potencia necesaria para romper este protocolo en Amazon EC2 ronda los 100.000 dólares.

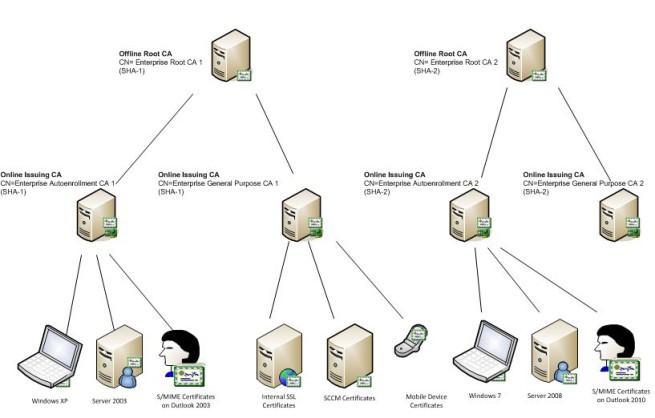

Microsoft ya empezó a migrar todos sus protocolos de seguridad en 2013, y Google lo ha estado haciendo a lo largo de 2014. Poco a poco todas las plataformas que aún utilicen el algoritmo de seguridad SHA-1 deberán ir migrando hacia el renovado SHA-2 para proteger las conexiones y los datos de los usuarios, especialmente si tenemos en cuenta de que a partir de ahora los ataques informáticos contra las plataformas que utilicen este algoritmo inseguro van a aumentar considerablemente.

Los expertos de seguridad instan a todas las empresas a actualizar sus protocolos lo antes posible, sin embargo, debemos tener en cuenta que este cambio lleva tiempo y supone un gasto económico al que hay que hacer frente poco a poco. En los próximos meses todas las plataformas online utilizarán ya el protocolo renovado para proteger los datos y las conexiones de los usuarios. Igualmente es cuestión de tiempo que los principales navegadores web empiecen a bloquear las conexiones inseguras de estos protocolos al igual que ha ocurrido hace varias semanas con el algoritmo RC4.

¿Sueles comprobar el tipo de cifrado utilizado en tus conexiones y en la protección de datos?

Quizá te interese:

- SHA-3: El nuevo estándar de Hash aprobado por el NIST

- Las aplicaciones no compatibles con SHA-2 no se conectarán con Facebook

- Google quiere retirar SHA-1 de los certificados SSL de Internet por ser inseguro