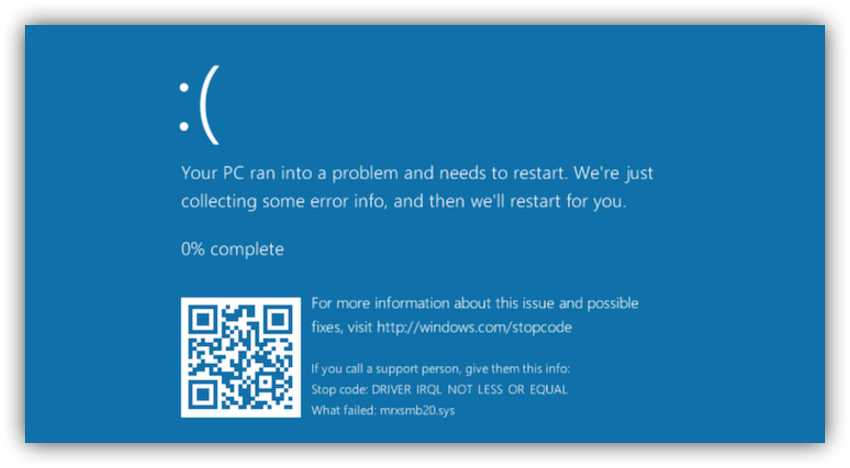

El viernes de la semana pasada, la US-CERT registraba una nueva vulnerabilidad en el protocolo SMB de Windows que podía permitir a un atacante desde realizar ataques de denegación de servicio (DoS) en el sistema operativo para mostrar un pantallazo azul hasta ejecutar código de forma remota con permisos de administrador para tomar el control del sistema completo. Podéis visitar nuestro tutorial sobre diferencias protocolos TCP y UDP.

SMB, Server Message Block, es un protocolo de red que permite compartir archivos, impresoras y prácticamente cualquier otro recurso de red a través de la red local entre varios equipos que ejecuten Windows. Como hemos dicho, el pasado viernes se dio a conocer esta vulnerabilidad, bastante grave, que afectaba al protocolo, sin embargo, Microsoft no la ha dado importancia, es más, su única respuesta a la vulnerabilidad fue recomendar a los usuarios usar Windows 10 y Microsoft Edge, algo totalmente irrelevante en lo referente a la vulnerabilidad.

El experto de seguridad que ha descubierto la vulnerabilidad ha hecho público el concepto del exploit utilizado para explotar esta vulnerabilidad, disponible en GitHub, con el fin de forzar a Microsoft a que se lo tome en serio y lance el parche lo antes posible, aunque no parece que tenga demasiadas intenciones en hacerlo.

Aunque el experto de seguridad no ha publicado el exploit como tal, muchos piratas informáticos se han hecho con el concepto y han empezado a crear exploits totalmente funcionales para aprovecharse de esta vulnerabilidad, algo preocupante ya que en cualquier momento esta vulnerabilidad puede empezar a ser explotada de forma masiva por la red y, a día de hoy, no tiene solución.

Microsoft no confirma la vulnerabilidad y aplaza el parche de seguridad

Por lo general, cuando se hace pública una vulnerabilidad y, sobre todo, cuando la demuestran, es responsabilidad de las compañías confirmarlas y lanzar el parche lo antes posible para que los usuarios puedan protegerse de ellas, a ser posible, antes de que el exploit se haga público, empiece a incluirse en los conocidos kits de exploits y permita a los piratas informáticos empezar a atacar a los usuarios. Sin embargo, en esta ocasión, no ha sido así.

A pesar de tener ya varios días, Microsoft aún no ha confirmado este fallo de seguridad en su sistema operativo, y no solo eso, sino que además ha aplazado el parche de seguridad, el cual probablemente no llegue hasta el próximo martes día 14 de febrero, junto al resto de parches liberados en el martes de parches.

Cómo protegernos de esta vulnerabilidad en el protocolo SMB de Microsoft

Como hemos dicho, Microsoft no ha confirmado la vulnerabilidad ni tiene pensado lanzar su correspondiente parche a corto plazo, por lo que protegernos de este fallo de seguridad, hasta entonces, depende directamente de nosotros.

Si queremos evitar que los piratas informáticos exploten este fallo en nuestro sistema, podemos bloquear en nuestro firewall (incluso en nuestro router, para proteger toda nuestra red) los puertos 139 y 445 TCP junto a 137 y 138 UPD.

¿Qué opinas de esta vulnerabilidad? ¿Crees que Microsoft actúa mal ignorándola y aplazando su parche?