Hoy en día, una de las medidas de seguridad que no deberían faltar en nuestras cuentas online es la doble autenticación, una medida de seguridad que nos permite que, en caso de que alguien se haga con nuestra contraseña, no pueda iniciar sesión si no tiene el correspondiente código de acceso, un código generado de manera aleatoria y que cambia cada 30 segundos. Sin embargo, es posible que no todas las implementaciones de doble autenticación sean igual de seguras, y es que, en el caso de LastPass, más bien es todo lo contrario. Os recomendamos visitar nuestro tutorial sobre qué es la autenticación cero factores.

La mayoría de los códigos 2FA se generan a partir de una «semilla» combinada con una marca de tiempo, haciendo que sea prácticamente imposible averiguar el código salvo que exista un fallo en la propia implementación 2FA o que existen fallos de diseño del protocolo como el que ha cometido LastPass.

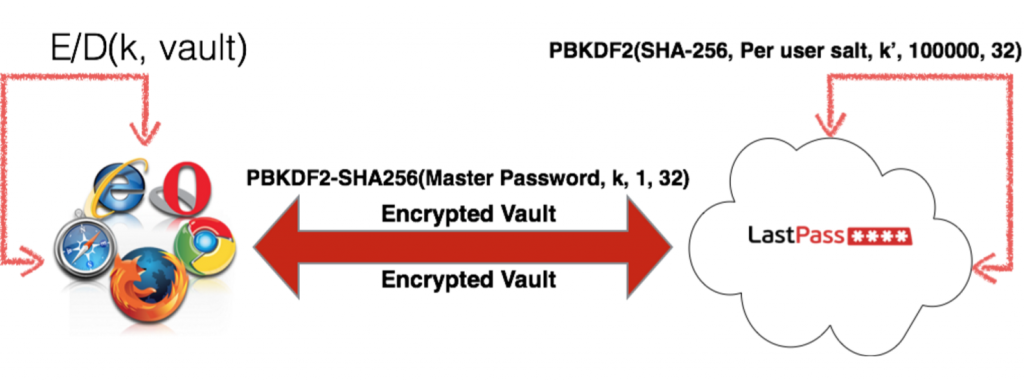

Martin Vigo, un experto de seguridad, ha descubierto un fallo de diseño en el sistema de doble autenticación de LastPass que puede hacer que esta capa de seguridad sea totalmente ineficaz. Este fallo de diseño aparece cuando se analiza la URL a través de la cual se facilita al usuario el código QR, y es que, en esta dirección, se encuentra fácilmente el hash de la semilla utilizada para la generación de los códigos.

Como hemos explicado, la finalidad de la doble autenticación es que si alguien tiene nuestra contraseña no pueda iniciar sesión en nuestra cuenta al no tener, ni poder generar, este código aleatorio. Sin embargo, dentro de la URL a través de la cual LastPass facilita el QR se incluye esta semilla que, aunque está codificada, es posible extraerla si ya tenemos la contraseña de acceso a la cuenta.

En un principio, para poder recuperar el código QR es necesario que estemos autenticados en la plataforma, al menos en teoría. La plataforma de LastPass también es vulnerable a un tipo de ataque informático llamado «Cross-Site Request Forgery (CSRF)» mediante el cual es posible obligar a la víctima, quien está autenticada, a hacer la solicitud de recuperación por nosotros, tanto mediante ingeniería social como a través de ataques XSS desde webs de confianza.

Además de utilizar este tipo de ataques dirigidos para poder acceder a toda la base de datos de contraseñas de un usuario, la dirección URL del código QR también se puede recuperar por otros muchos métodos, como desde el historial de un navegador, capturando paquetes de red e incluso filtrándose desde la caché de un servidor o proxy.

Cómo puedo proteger mi cuenta de LastPass

Aunque el fallo es real, la verdad es que es muy complicado de explotar como hemos explicado, por lo que, a grandes rasgos, no tenemos de qué preocuparnos. Pero la vulnerabilidad existe realmente y, si tenemos en cuenta que estamos hablando de una compañía a la que hemos facilitado absolutamente todas nuestras contraseñas, la verdad es que es para preocuparse.

LastPass, por su parte, ha admitido el fallo de seguridad y ya se encuentra trabajando en una solución, la cual puede llegar mediante el cambio de tipo de hash por otro más seguro que impida que, aunque tengan la contraseña, puedan generar la semilla, o simplemente cambiar la forma de generación de la semilla sin utilizar el token CSRF.

¿Qué opinas de que una plataforma como LastPass tenga estas graves vulnerabilidades?