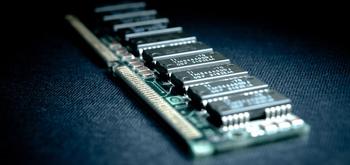

Constantemente hablamos de vulnerabilidades y fallos de seguridad causados por una programación deficiente, tanto en los sistemas operativos como en cualquier aplicación que podamos instalar en nuestro ordenador o en nuestro móvil. Estos fallos de seguridad normalmente son sencillos de corregir y con una simple actualización de la aplicación en cuestión dejan de suponer un problema, sin embargo, cuando el fallo se encuentra en el hardware, en la arquitectura del mismo, la cosa se complica, como ha ocurrido con Meltdown y Spectre en los procesadores y como ocurre con Rowhammer y RAMpage en los chips DDR de memoria RAM.

La base de la vulnerabilidad RAMpage no es nueva, ya que, sin ir más lejos, hace dos meses se habló de Rowhammer debido a un nuevo ataque informático que había empezado a tomarse las primeras víctimas en Android, incluso antes, en 2015, ya pudimos ver los primeros indicios de esta vulnerabilidad.

RAMpage es una nueva variante del fallo de seguridad Rowhammer que ha sido registrada como CVE-2018-9442. Tal como nos cuentan los compañeros de MovilZona, esta nueva variante de Rowhammer se debe a un fallo en el diseño de las memorias DDR2, DDR3 y DDR4 que afecta a todos los teléfonos fabricados desde 2012 hasta la actualidad.

A pesar de las medidas de seguridad que suelen venir por defecto en Android y iOS, este fallo de seguridad hace uso de la técnica bit flipping para salir del sandbox que aísla aplicaciones y procesos en Android y iOS hasta que, al final, es capaz de sobrescribir datos directamente en la memoria del dispositivo.

Cómo podemos protegernos de RAMpage en Android y iOS

La verdad es que protegernos de esta amenaza es muy complicado, por no decir imposible hoy en día. De forma similar a como ocurre con Meltdown y Spectre, que se trata de un fallo estructural en la propia arquitectura de los ordenadores, con RAMpage estamos en un fallo de arquitectura en las memorias DDR2, DDR3 y DDR4, por lo que protegernos de este fallo, o de cualquier otro basado en Rowhammer, es realmente complicado.

A través de esta vulnerabilidad, un atacante podría robar cualquier información almacenada en la memoria RAM, como, por ejemplo, contraseñas, una base de datos guardada por alguna aplicación, claves privadas, chats o archivos de WhatsApp, fotos de la galería, etc. Cualquier dato que pase por la RAM sería vulnerable a RAMpage y a Rowhammer.

Actualmente existe un parche, bastante complicado de implementar, para protegernos de este fallo de seguridad en Android y iOS. Este parche se llama GuardION y se encuentra disponible en GitHub para que cualquiera pueda compilarlo e implementarlo. Aunque en ocasiones tanto Google como Apple han dicho que han implementado código para mitigar los fallos Rowhammer en la memoria DDR2, DDR3 y DDR4, en realidad, y tal como se puede ver en las pruebas, estos parches eran mentira, y es que este fallo sigue siendo una amenaza si tenemos un smartphone fabricado después de 2012. Si tenemos, por ejemplo, un Nexus One (fabricado en 2010), entonces estaremos protegidos.

¿Qué opinas del fallo de seguridad RAMpage?