Cómo proteger Windows de Bluekeep, la grave vulnerabilidad en Escritorio Remoto

Con los parches de seguridad de mayo de 2019, Microsoft solucionó una grave vulnerabilidad Zero-Day en su sistema operativo, BlueKeep, un fallo en el Escritorio Remoto de Windows que puede convertirse fácilmente en el nuevo WannaCry y ser utilizado para ejecutar código de forma masiva a través de Internet en cualquier equipo que no esté correctamente protegido. Desde el lanzamiento de los parches de seguridad se ha recomendado actualizar Windows (hasta hay parche para Windows XP) para corregir esta vulnerabilidad, pero la gravedad de la misma acaba de dispararse al conocerse que los piratas informáticos tienen ya sus primeros exploits listos para explotar esta vulnerabilidad.

La vulnerabilidad BlueKeep es muy peligrosa por varias razones, la primera de ellas porque RDP se trata de una herramienta incluida por defecto en Windows 10 y muy utilizada tanto en empresas como en entornos domésticos para controlar ordenadores de forma remota; la segunda porque permite a cualquier pirata informático ejecutar código en los ordenadores vulnerables; y la tercera porque tiene una naturaleza wormable, es decir, se puede explotar de manera que un solo ordenador vulnerable pueda buscar en la red más ordenadores vulnerables y explotarlos de forma automática sin tener que hacer nada, igual que ocurrió con WannaCry, el temido ransomware que paralizó medio mundo.

Los investigadores de seguridad que descubrieron esta vulnerabilidad, registrada como CVE-2019-0708, crearon una PoC para demostrar su existencia y peligrosidad, aunque esta no era funcional. Sin embargo, varios grupos de piratas informáticos ya han creado completos exploits funcionales para aprovecharse de esta vulnerabilidad, por lo que es de vital importancia protegernos de BlueKeep antes de que sea demasiado tarde.

Cómo proteger nuestro ordenador de BlueKeep

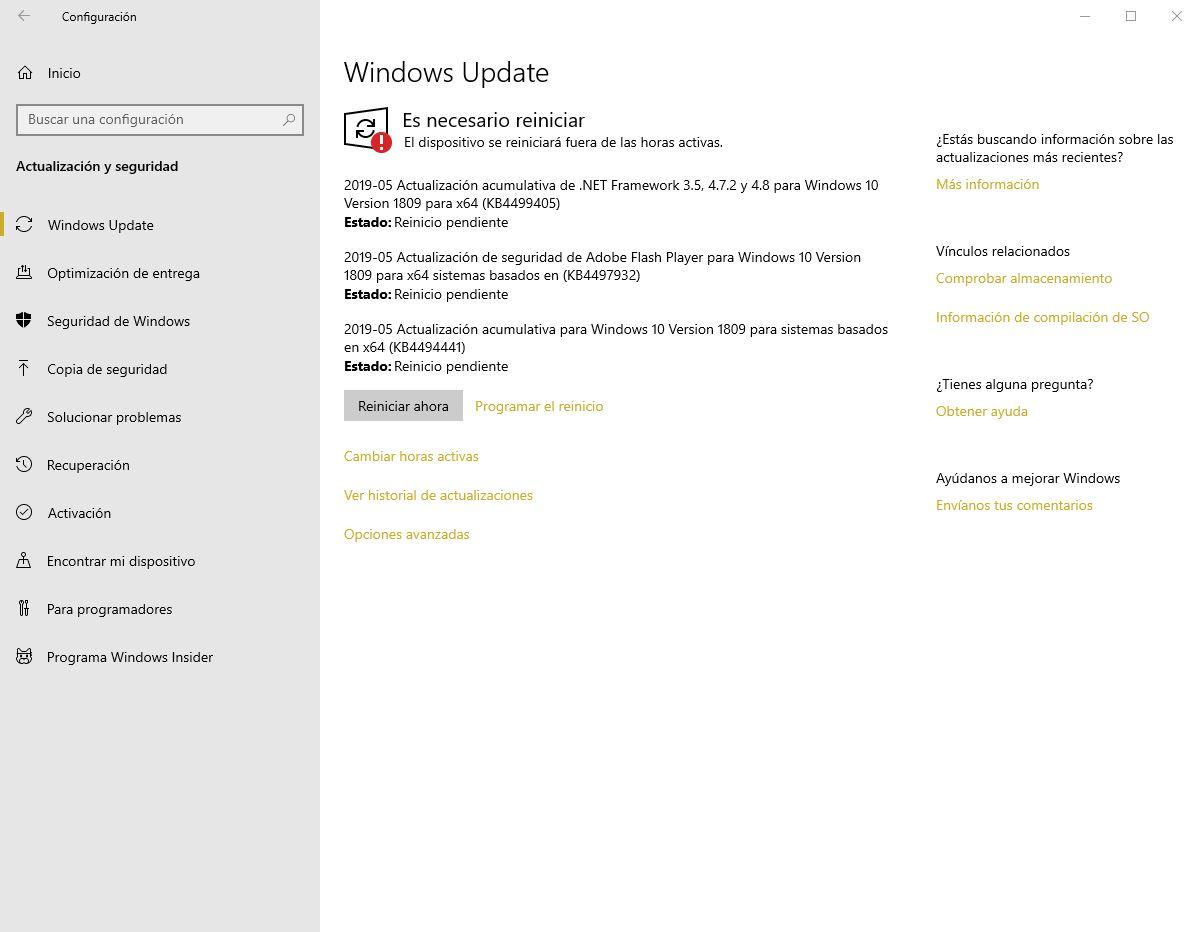

Actualizar Windows

Hay varias formas de protegernos de este grave fallo de seguridad. Una de las más recomendables es, como siempre, instalar cuanto antes los parches de seguridad de Microsoft publicados hace un par de semanas de manera que nuestro sistema operativo, desde Windows XP (quien ha recibido su ración de parches debido a la gravedad de la vulnerabilidad) hasta Windows 7 y Windows Server 2008 puedan quedar protegidos frente a BlueKeep y, cuando se empiece a explotar el fallo de seguridad, estemos protegidos.

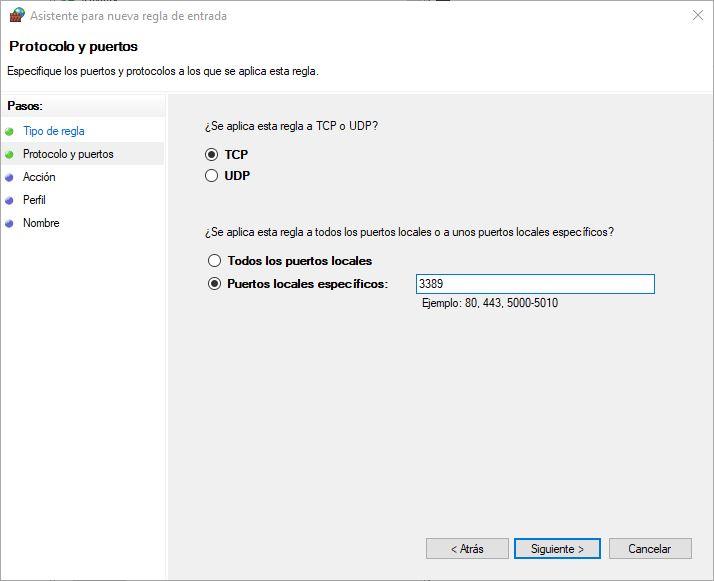

Bloquear el puerto TCP del Escritorio Remoto

Si por alguna razón no queremos instalar los últimos parches de seguridad en nuestro ordenador (algo no recomendable), otra técnica que podemos usar para protegernos de esta vulnerabilidad es bloquear el puerto TCP 3389 en nuestro Firewall y en nuestro router. Este es el puerto utilizado por RDP para poder conectarnos de forma remota a otros equipos y, al bloquearlo, la vulnerabilidad quedará inutilizada. Puedes encontrarte con fallos como el código de error 0x8024d009 al actualizar Windows, pero puedes solucionarlo.

En el siguiente artículos los compañeros de SoftZone nos explican cómo abrir y cerrar puertos en el Firewall de Windows 10 creando reglas.

Deshabilita RDP si no lo utilizas

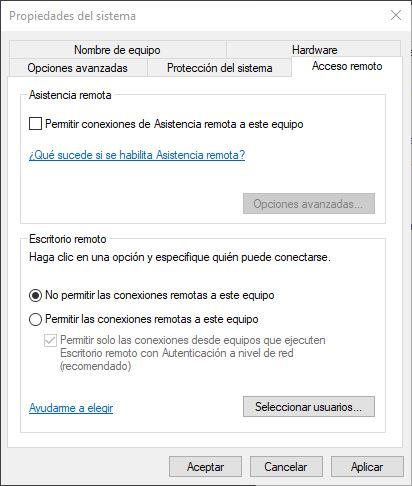

Por último, si no utilizamos el Escritorio Remoto en Windows, lo mejor que podemos hacer es deshabilitar este servicio en el sistema operativo. Si tenemos esta característica deshabilitada en Windows, aunque los piratas informáticos intenten explotar esta vulnerabilidad no podrán hacerlo dado a que no podrán conectar con nuestro sistema.

En el siguiente artículo te explicamos cómo activar o desactivar el Escritorio Remoto de Windows.

Si queremos la mejor protección, entonces también podemos combinar las 3 técnicas anteriores, es decir, actualizar Windows con los últimos parches de seguridad, bloquear el puerto de RDP y deshabilitar el Escritorio Remoto en Windows.

En cuanto los piratas informáticos ejecuten el exploit vendrán tiempos complicados para la seguridad informática. Os recomendamos protegeros lo antes posible de BlueKeep para evitar un nuevo WannaCry.