Todos nosotros utilizamos contraseña para iniciar sesión en diferentes cuentas online, ya sea en los bancos, correo electrónico, webs para ver el consumo de luz, gas, agua y mucho más. Continuamente tenemos que manejar decenas de contraseñas, teniendo en cuenta que no es recomendable reutilizar una misma contraseña para varios servicios, es muy importante contar con un administrador de contraseñas como KeePass, un software Open Source que nos permitirá guardarlas todas de manera segura en una «caja fuerte». Si quieres conocer todo sobre KeePass y cómo funciona, a continuación tenéis todos los detalles.

Encontrar una herramienta fiable para tener a salvo y guardar todas tus contraseñas puede que nunca haya sido tan fácil. Entre las opciones que hay está esta herramienta, conocida bajo el nombre de KeePass. Tendrás bajo llave una base de datos con tus contraseñas que estará completamente cifrada. Por ello, en RedesZone te explicamos cómo puedes instalar, acceder y usar este software para proteger y almacenar todas tus claves.

Características, cifrado y funciones principales

KeePass es un software Open Source que nos permite crear una «caja fuerte» y almacenar ahí todos los usuarios y contraseñas que tengamos. Si no puedes recordar tantas contraseñas, y quieres centralizar que todas tus usuarios y claves estén en el mismo lugar, este software es uno de los mejores que puedes utilizar. En este caso, encontramos tres funciones principales de esta herramienta:

- Que puedas gestionar todas tus claves.

- Mantener organizadas las credenciales.

- Generar contraseñas más fuertes y únicas.

El funcionamiento es muy sencillo, el programa se encarga de crear una pequeña base de datos cifrada donde tendremos todas nuestras credenciales de acceso, además, esta base de datos estará cifrada con los mejores algoritmos de cifrado simétrico como AES-256 o ChaCha20, además, tendremos una clave maestra para descifrar toda esta base de datos. En el caso de que quieras utilizar una clave en formato de archivo para descifrar la base de datos, también lo vas a poder hacer, e incluso podrás utilizar el usuario y clave de Windows (si no cambias después la clave) para acceder a la base de datos.

El uso de este programa es totalmente gratuito, no hay que pagar absolutamente nada. De manera oficial solamente se puede instalar en sistemas operativos Windows desde Windows 7 hasta Windows 11, y también en sistemas operativos Linux, MacOS y FreeBSD. Hay contribuciones oficiales de KeePass que son compatibles con sistemas operativos Android y iOS, de esta forma, podremos llevar nuestras contraseñas siempre con nosotros.

Lo mejor de este programa es que no solamente está disponible para su instalación en los diferentes sistemas operativos, sino que también tiene un modo portable, sin necesidad de instalarlo. De esta forma, podemos llevar todas nuestras contraseñas en un pendrive, tanto el programa como también la base de datos completamente cifrada. Esta característica es muy importante si tenemos varios ordenadores y siempre queremos llevar con nosotros la base de datos de contraseñas de KeePass.

Una vez que ya conocemos las principales características, los tipos de cifrado y qué funciones tiene, os vamos a enseñar cómo utilizarlo.

Descarga e instalación

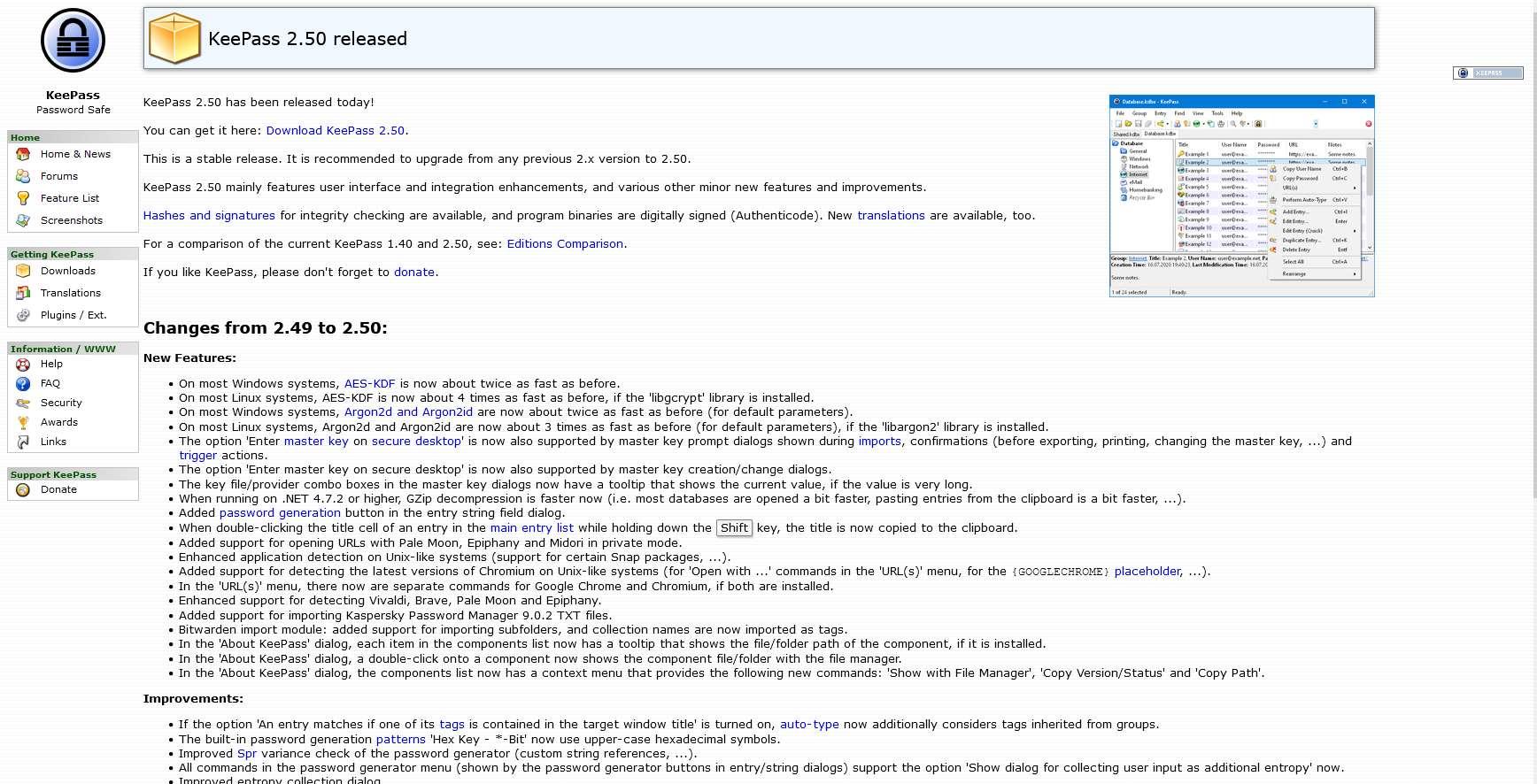

Lo primero que tenemos que hacer es meternos en la web oficial de KeePass, en la parte superior de «Latests News» podemos ver las últimas versiones lanzadas por el equipo de desarrollo. Nosotros hemos elegido la última versión disponible que es la 2.50 final estable. Pinchamos en el hipervínculo que nos llevará directamente al menú en concreto donde podemos realizar la descarga.

En este menú podemos ver las nuevas características de la última versión disponible, en comparación con la versión anterior estable del programa. También tenemos tanto las novedades como las mejoras incorporadas para tener un mayor rendimiento e incluso la corrección de posibles bugs. Si pinchamos en la sección de «Download KeePass 2.50» podemos acceder directamente a la sección de descargas de este programa.

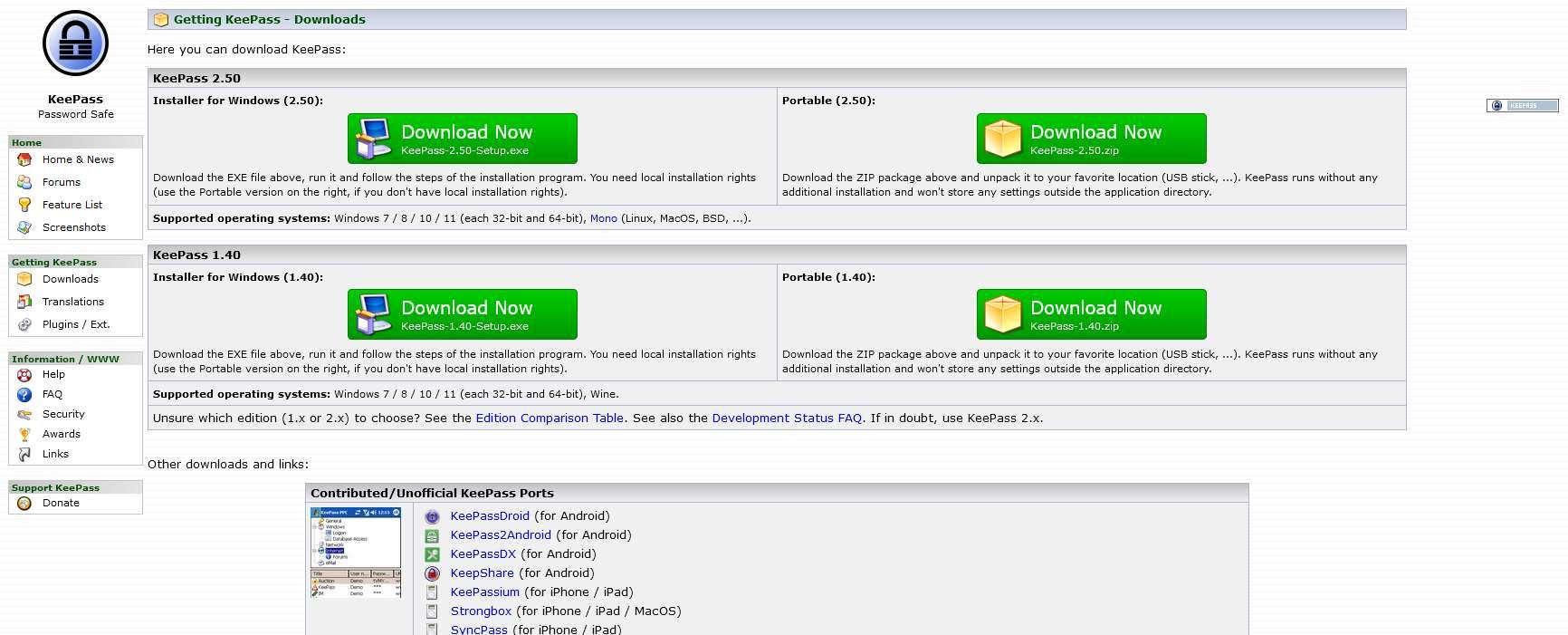

En este menú de la web podemos descargar las últimas versiones estables, tanto la versión 1.X como la versión 2.X. Nosotros hemos descargado la última versión 2.50 disponible en la web. Una vez que hayas decidido la versión a descargar, tendrás que elegir entre bajar el instalador setup.exe del programa, para instalarlo en tu ordenador, o bien descargar la versión «Portable» que no necesita ningún tipo de instalación y podemos ejecutar en cualquier ordenador.

Un detalle muy importante de la descarga portable, es que podemos llevarlo siempre con nosotros en un pendrive. Cualquier configuración que realicemos no se almacenará fuera del directorio principal, por lo tanto, podemos tener todo en una carpeta y realizar cualquier configuración que nosotros queramos.

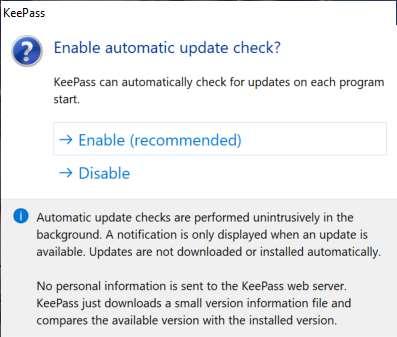

La primera vez que abrimos el ejecutable de la versión portable, nos preguntará si queremos comprobar si existe una actualización del programa cada vez que lo iniciemos, para estar siempre a la última respecto a las mejoras en seguridad, rendimiento y corrección de bugs.

Una vez que hemos instalado o abierto el ejecutable de la versión portable, vamos a acceder al programa para empezar a crear nuestra caja fuerte y almacenar ahí todas nuestras contraseñas.

Utilización de este almacén de claves

Aunque la interfaz gráfica de usuario es muy simple, está específicamente diseñada para ocupar el mínimo de recursos posibles en nuestro ordenador. Cuando ejecutamos la primera vez el programa, podemos ver que todo está en blanco, de hecho, ni siquiera tenemos la base de datos donde deberemos almacenar todas nuestras contraseñas. A continuación, os vamos a explicar cómo realizar la creación de la base de datos, añadir nuevas credenciales de acceso y otras opciones.

Crear base de datos cifrada

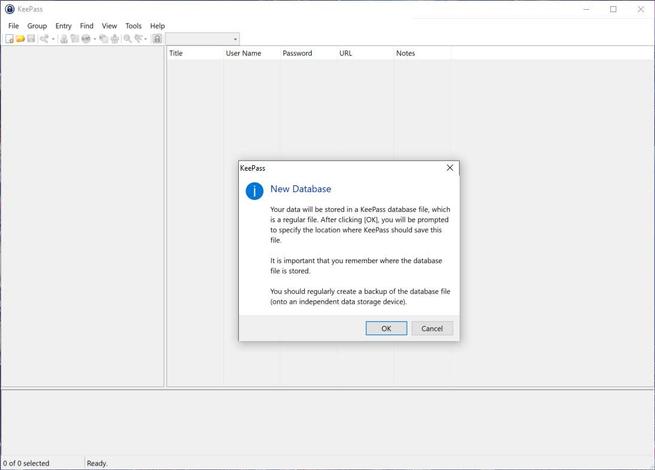

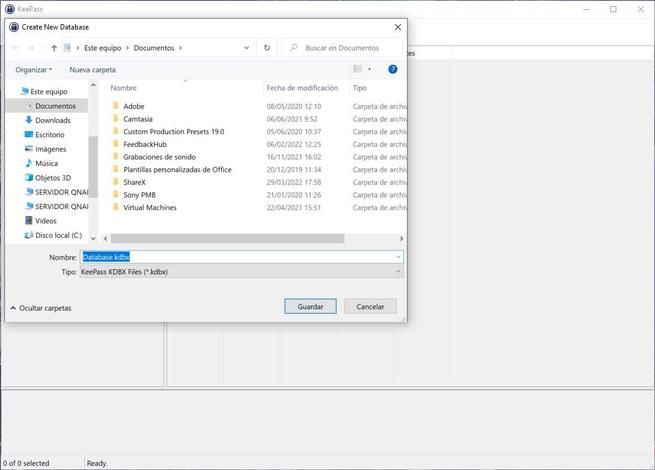

Lo primero que debemos hacer es crear una base de datos donde almacenaremos todas nuestras contraseñas. Para poder hacer esto, pinchamos en «File / New Database», nos saldrá un mensaje que nos indicará que todos los datos se almacenarán en esta base de datos y que realmente está todo en un archivo normal y corriente, al hacer clic en OK nos saldrá el explorador de Windows para guardar este archivo que es el que contendrá la base de datos con todas nuestras contraseñas. Le podemos poner el nombre que nosotros queramos, pero debemos guardarlo bien porque será toda la base de datos de contraseñas en cuanto las empecemos a dar de alta.

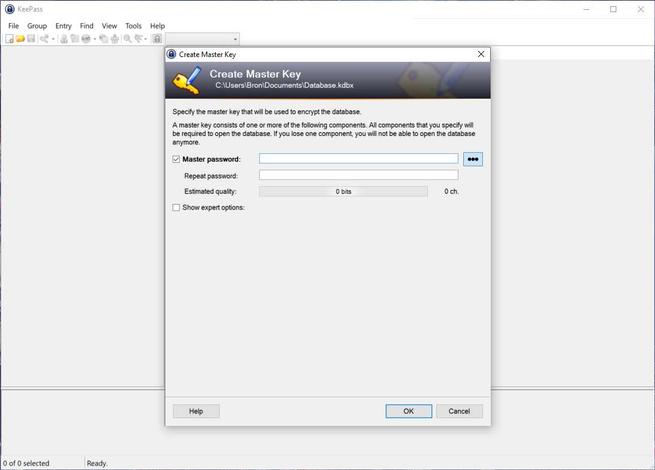

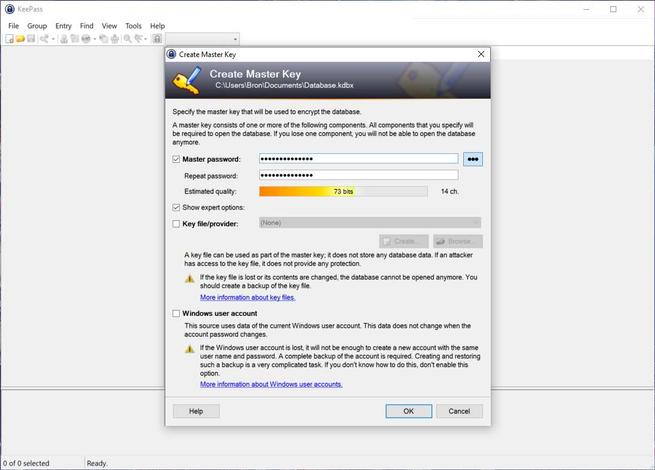

Después de elegir el nombre de la base de datos y la ubicación, debemos configurar su seguridad. Para ello, es totalmente necesario poner una contraseña maestra para descifrar la base de datos cuando queramos gestionar nuestras contraseñas. En esta «Master Password» el programa nos indicará la fortaleza de la contraseña, además, también tenemos la posibilidad de desplegar las opciones avanzadas que cuentan con:

- Utilizar un archivo para descifrar la base de datos. Este archivo se usará como «master key» por lo que es muy importante que nadie tenga acceso a este archivo. Además, si el archivo se pierde o cambia lo más mínimo, no podremos acceder a nuestra base de datos de claves, por lo que es recomendable hacer una copia de seguridad de este archivo.

- Utilizar la cuenta de usuario de Windows. Esto nos permite acceder a la base de datos con las credenciales de acceso a Windows, tanto el usuario como la contraseña. No os recomendamos elegir esta opción porque si la cuenta de usuario de Windows cambia, aunque tengamos el mismo usuario/clave, no podemos acceder a la base de datos, y es necesario realizar una copia de seguridad para restaurarlo todo del backup. Esta opción es peligrosa porque podemos quedarnos sin acceso a la base de datos, sobre todo si no hemos realizado una copia de seguridad tal y como indica KeePass.

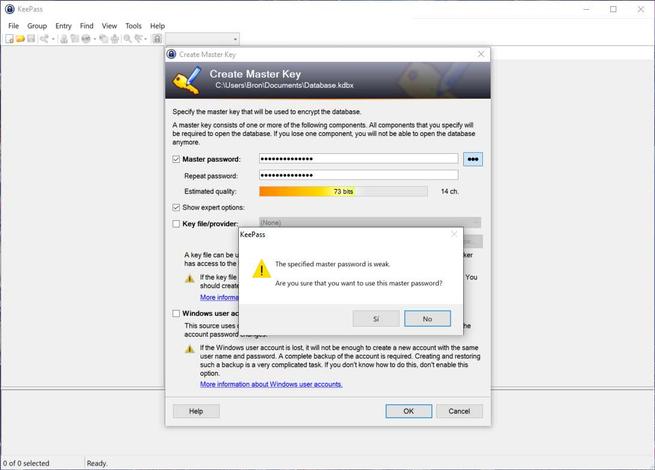

Nosotros hemos elegido la autenticación a través de una contraseña maestra que solamente nosotros conocemos. El indicador de fortaleza nos indicará si es fuerte o débil, en el caso de no tener la longitud y complejidad recomendada, nos saldrá un aviso indicándonos que la clave es débil.

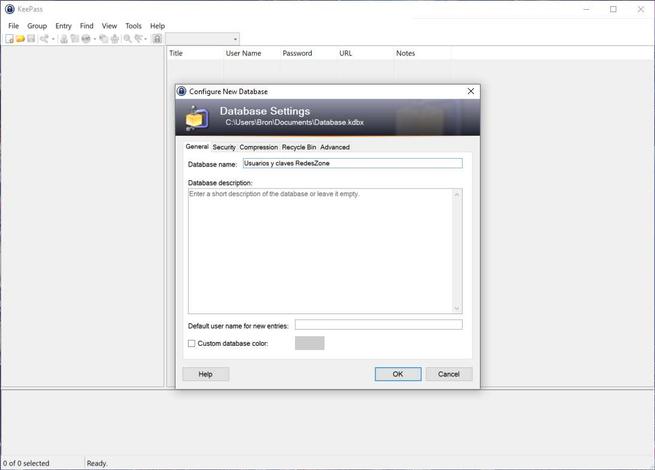

Una vez que hemos introducido la contraseña, podemos configurar las opciones de la base de datos antes de crearla. Por ejemplo, podemos configurar el nombre de la base de datos e incluso poner una descripción a esta base de datos, también tenemos la posibilidad de darle un nombre de usuario por defecto para las nuevas entradas, e incluso personalizar el color de la base de datos.

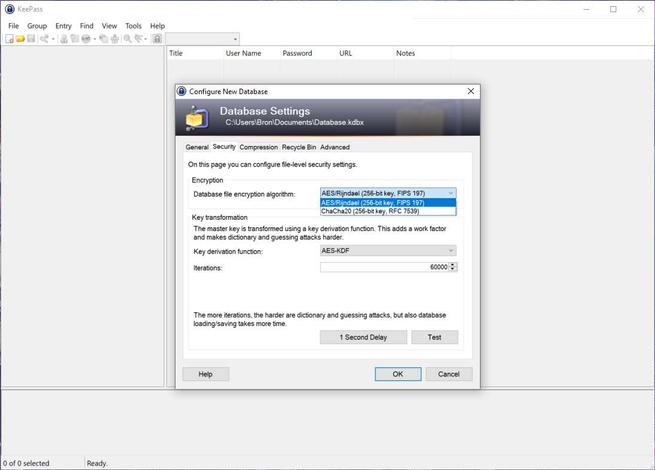

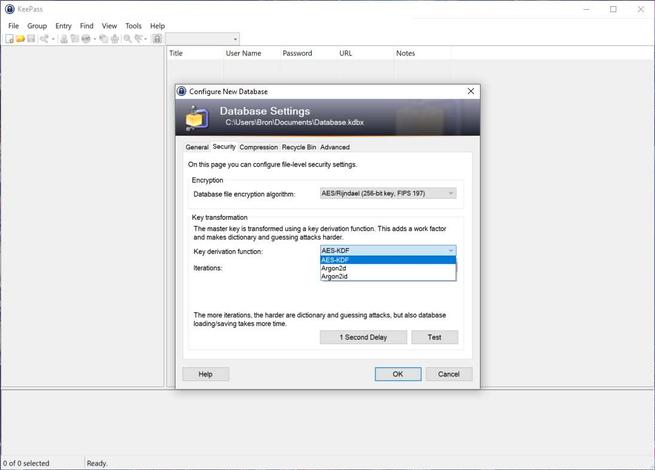

La opción más importante está en la sección de «Security«, y es que podemos utilizar tanto el cifrado simétrico AES de 256 bits como también Chacha20, ambos cifrados son actualmente los más seguros que existen, por lo que podéis elegir cualquiera de ellos. También tenemos la posibilidad de elegir una función de derivación de claves, de forma predeterminada es AES-KDF y podemos elegir el número de iteracciones que queramos. Otras opciones son seleccionar Argon2d y Argon2id como funciones de derivación de claves.

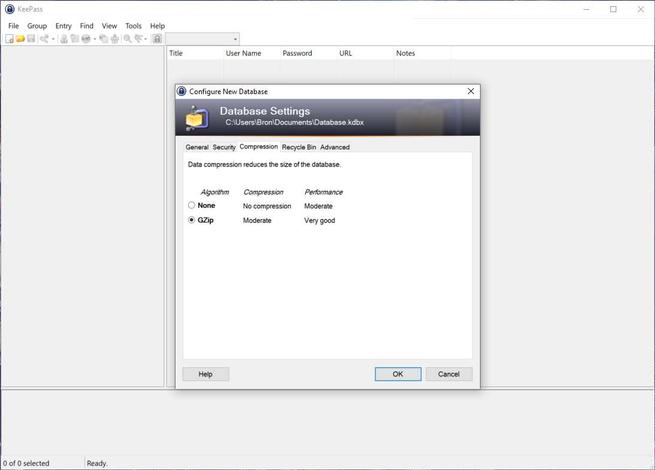

En la pestaña de «Compression» podemos elegir no comprimir la información, o bien elegir la compresión Gzip que no tiene mucho impacto en los recursos y la compresión es bastante decente, sobre todo para este tipo de datos de usuarios y claves.

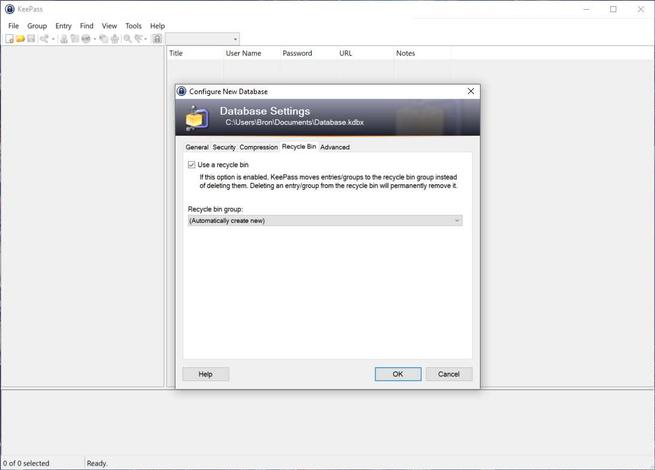

Y en la pestaña de «Recycle Bin» es donde podemos habilitar una papelera de reciclaje para no eliminar definitivamente las entradas que nosotros creemos, esto es algo importante para no cometer un error a la hora de eliminar cuentas de usuario.

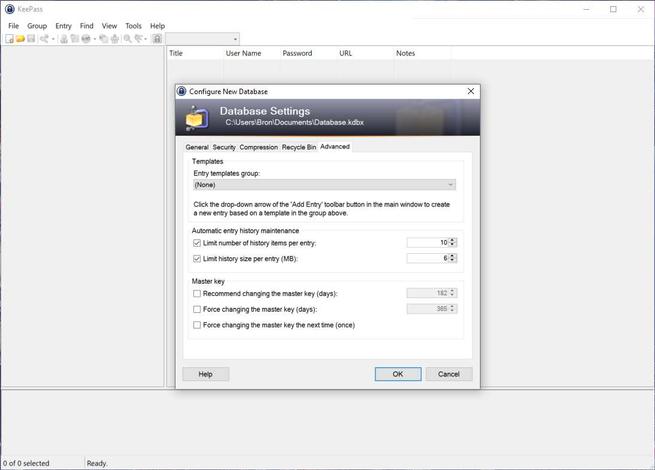

En la sección de «Advanced» podemos elegir otras opciones de configuración como elegir plantillas para un grupo de claves, limitar el histórico de entradas e incluso limitar el histórico en tamaño (MB). Respecto a la clave maestra, podemos forzar a que nos recomiende cambiar esta contraseña cada ciertos días, e incluso forzar a cambiarla obligatoriamente para mejorar la seguridad. Por último, también podemos forzar a cambiar la clave maestra la próxima vez que intentemos abrir la base de datos.

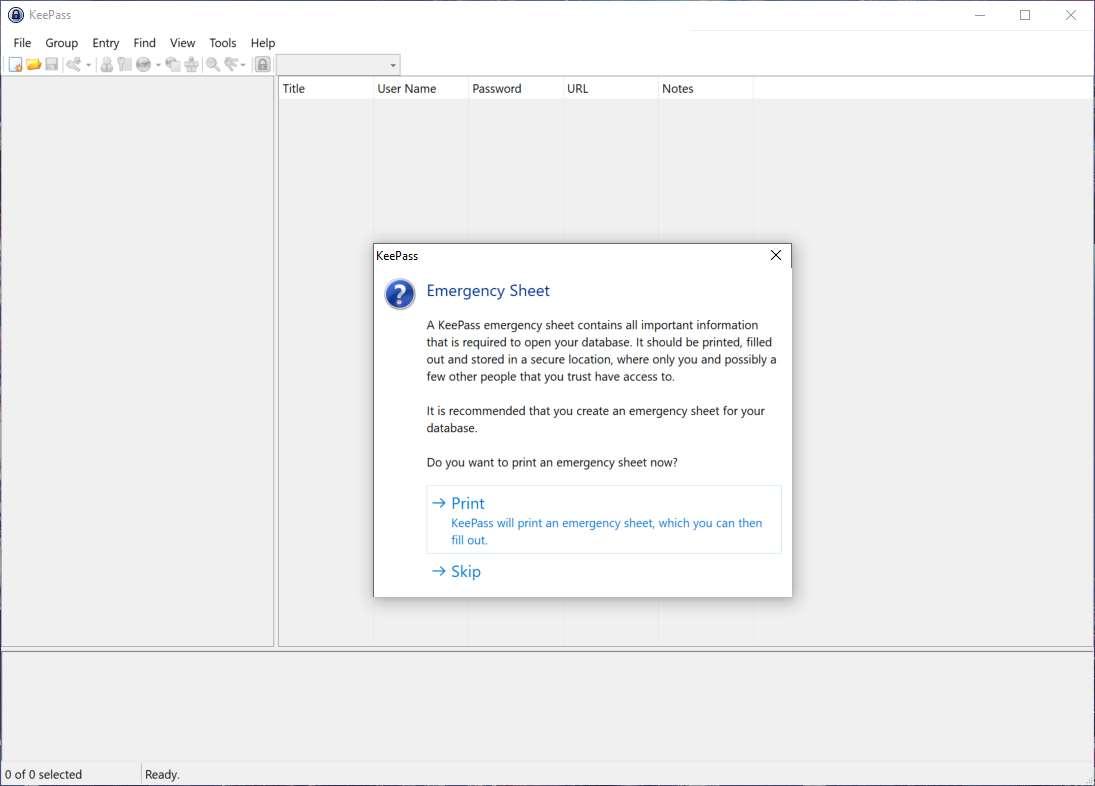

Una vez que pinchemos en «OK» para crear la base de datos, nos saldrá un mensaje que nos permitirá imprimir un documento con toda la información importante para abrir la base de datos, por supuesto, si imprimimos esto es totalmente necesario guardarlo en un lugar seguro, porque ahí estará toda la información necesaria para acceder a la base de datos.

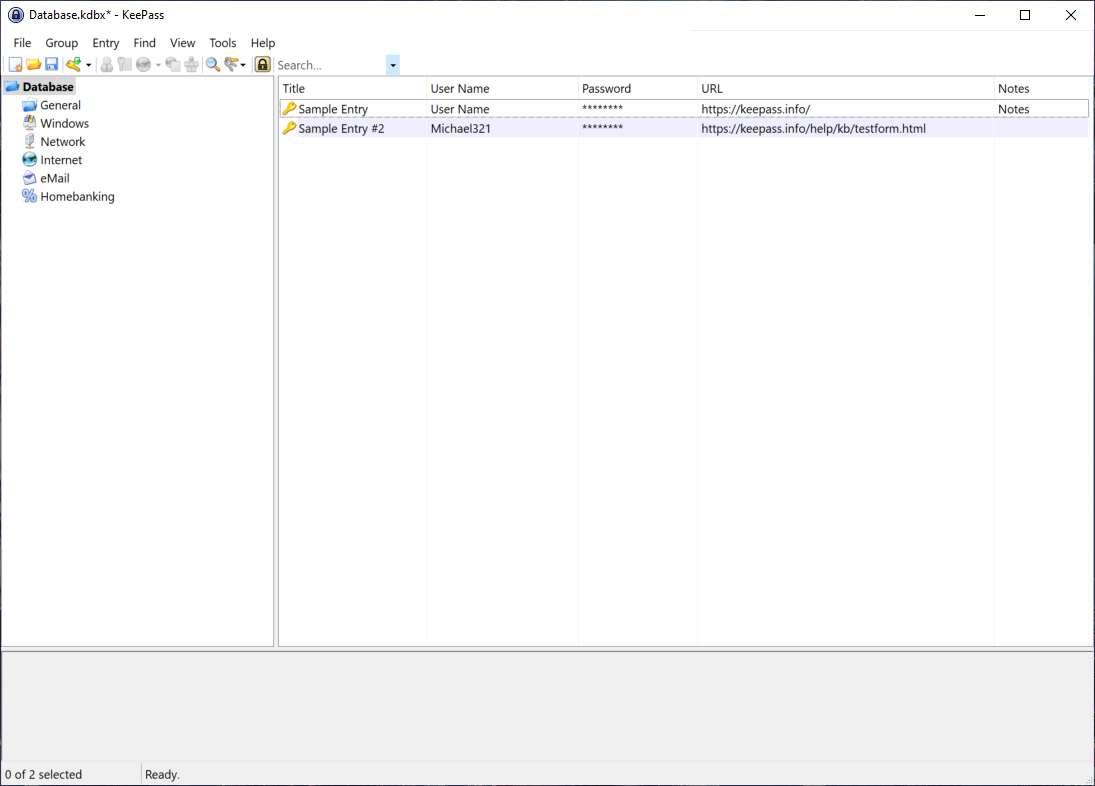

Ahora que ya hemos creado la base de datos, vamos a acceder a ella para empezar a introducir nuevas credenciales de acceso.

Añadir nuevas credenciales de acceso

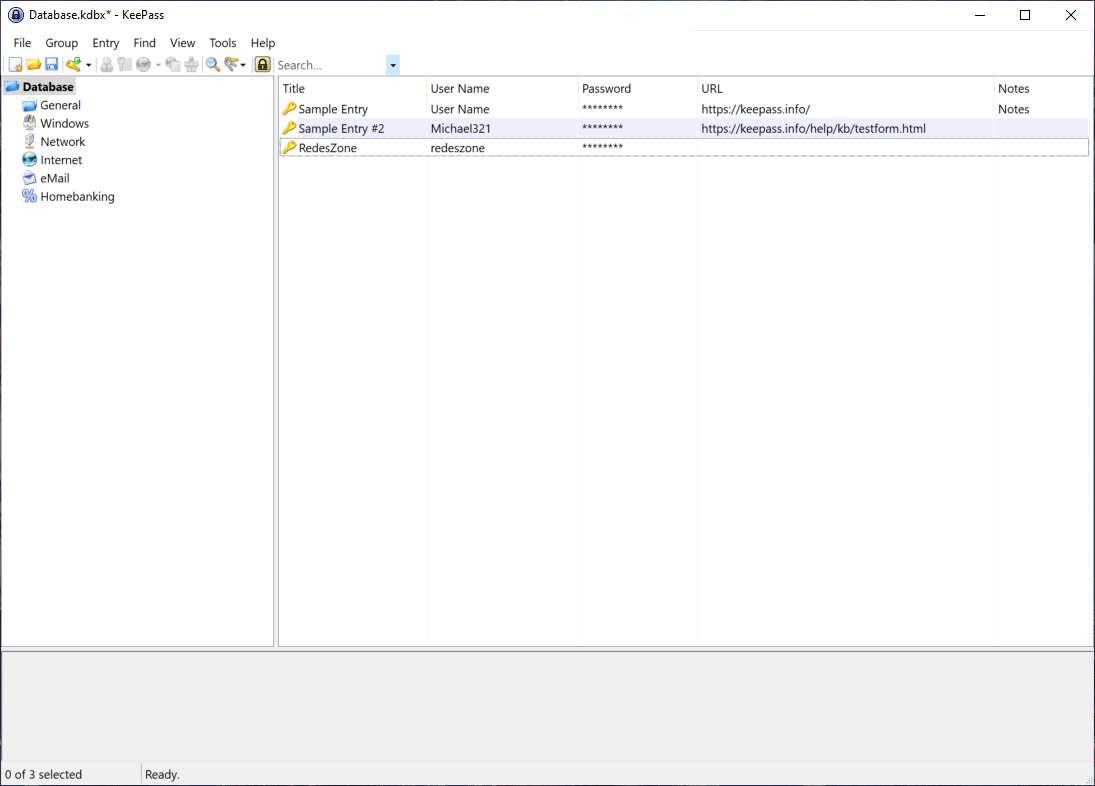

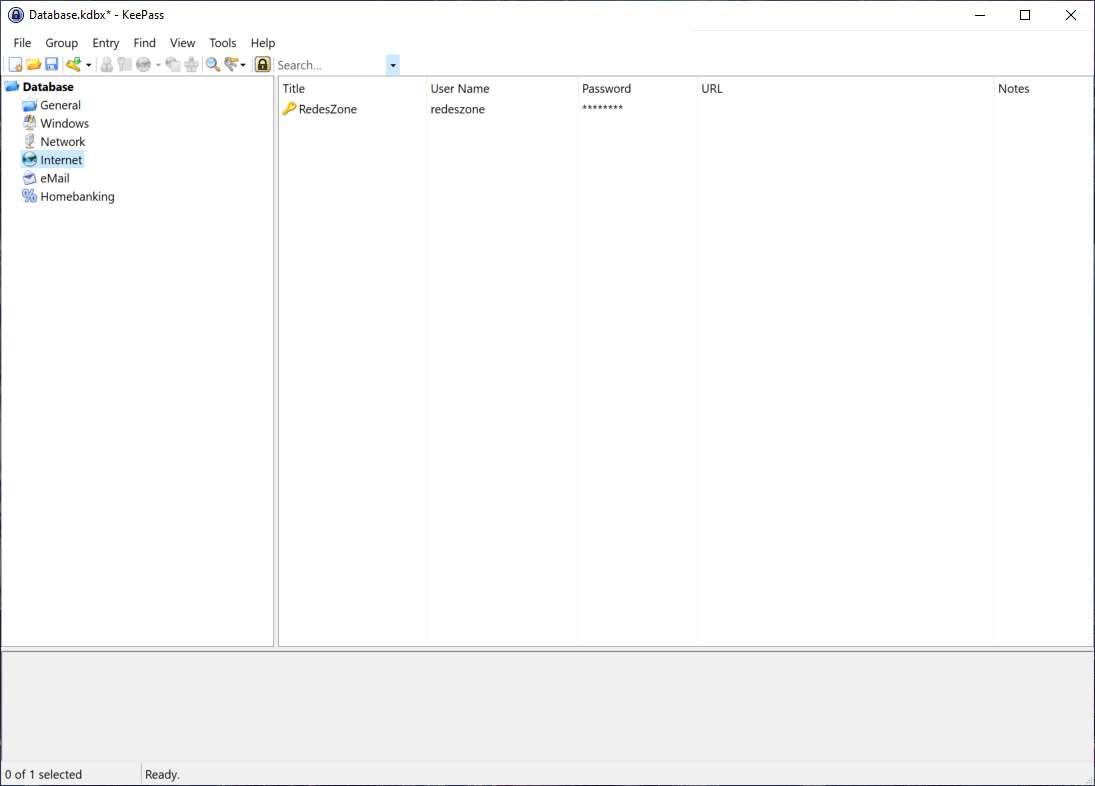

Añadir nuevas credenciales de acceso es realmente sencillo. Lo primero que debemos saber es dónde dar de alta estas contraseñas, podemos hacerlo en la base de datos principal, o bien utilizar los diferentes grupos como «General», «Windows», «Network», «Internet», «eMail» y «Home Banking». No obstante, también tenemos la posibilidad de crear nuestro propio grupo con el nombre que queramos, e incluso eliminar los grupos que ya hay creados, no hay problema y podemos configurarlo como nosotros queramos.

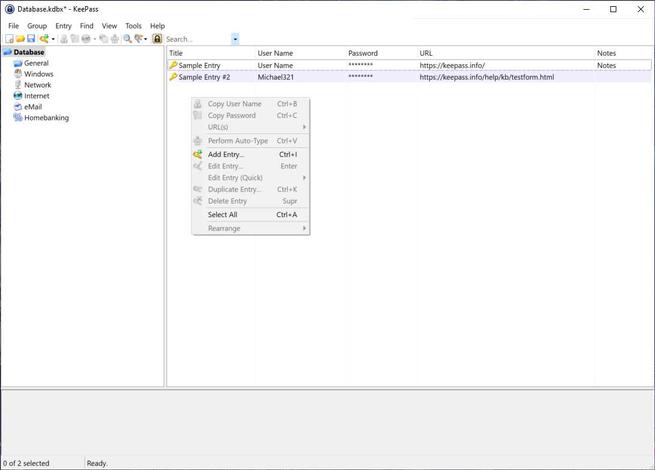

Para añadir una nueva credencial, hacemos clic derecho en cualquier lugar del menú y elegimos la opción de «Add Entry«.

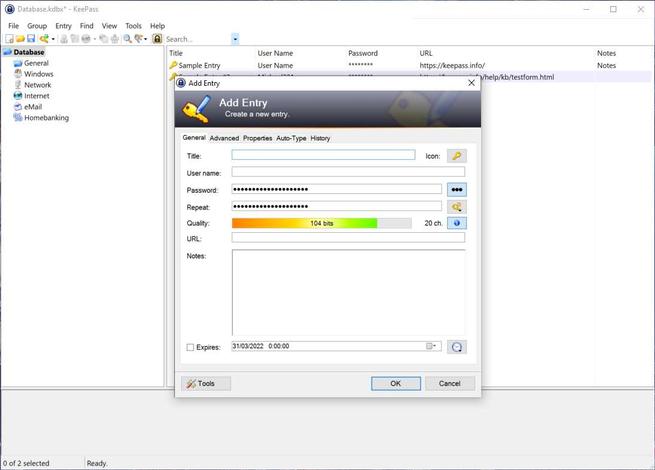

Automáticamente nos aparecerá un nuevo menú desplegable donde tendremos que poner el título de la entrada, el nombre de usuario, la contraseña, repetir la contraseña, nos indicará la fortaleza de la contraseña, y también podemos poner la URL si es un sitio web e incluso unas notas adicionales. También tenemos la posibilidad de configurar que esta clave que hemos puesto expirará en un determinado momento.

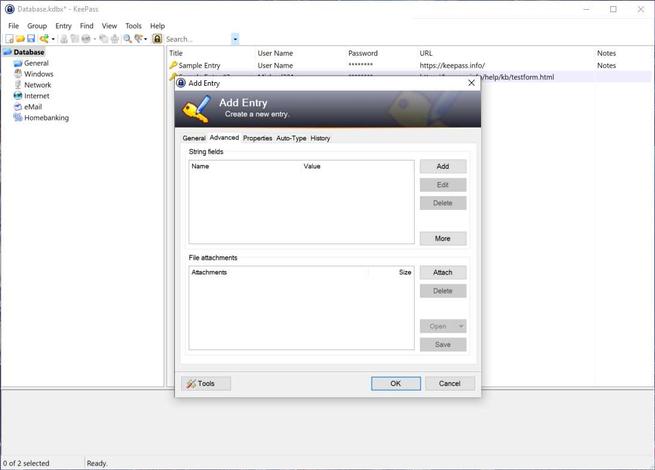

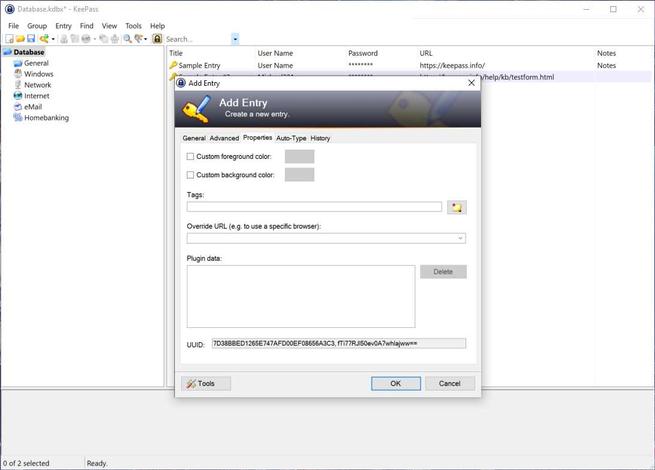

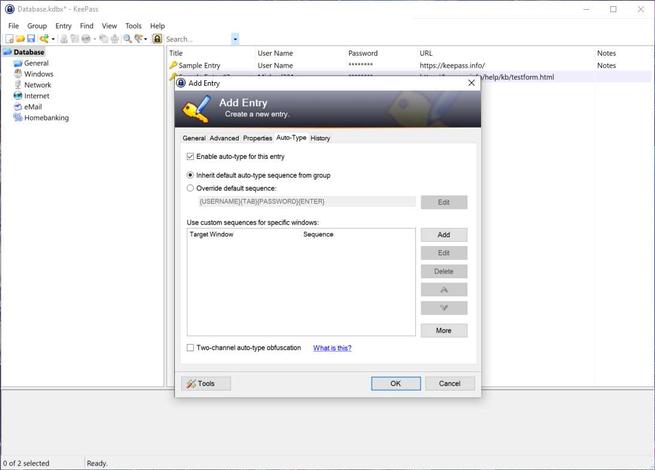

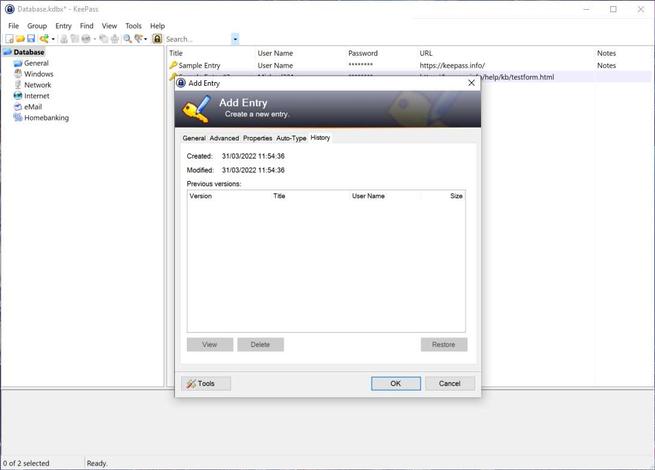

En la sección de «Advanced» podemos poner también información adicional e incluso adjuntar un fichero que nosotros queramos. En la sección de «Propiedades» podemos configurar el fondo de color, poner un tag y otras configuraciones. También podemos activar y configurar el auto-type y ver el histórico de cambios de esta entrada (limitado por la configuración de la base de datos que hemos visto antes).

Una vez que la hayamos creado, nos aparecerá en el menú principal de «Database» o en los diferentes grupos.

También tenemos la posibilidad de añadir nuevas entradas en los diferentes grupos, simplemente abrimos el grupo en la parte izquierda, y en la parte derecha hacemos clic derecho y «Add entry», como hicimos antes.

Tal y como habéis visto, crear una nueva entrada es realmente fácil y sencillo, de esta forma, podemos tener muy bien organizadas todas nuestras credenciales de acceso. Recuerda que también tienes la posibilidad de añadir ficheros adjuntos, ideal para almacenar claves o certificados adicionales.

Otras opciones y configuraciones

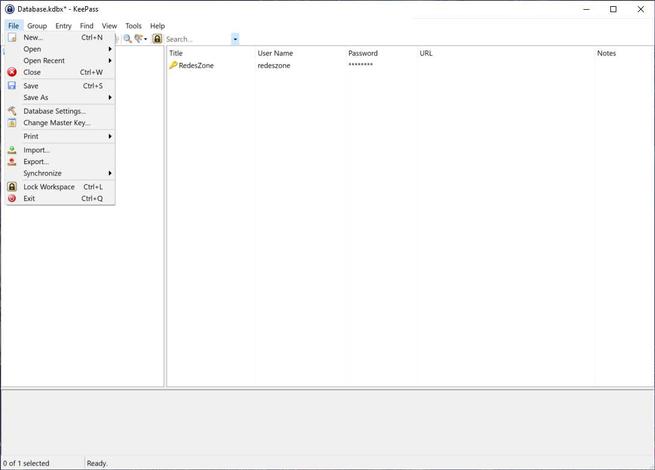

En la barra superior tenemos los diferentes menús de «File» donde podemos crear una nueva base de datos, abrir una ya existente, cerrarla, guardarla en el archivo creado, configurar las opciones de la base de datos, cambiar la clave maestra, importar una base de datos de contraseñas desde KeePass, Excel, otros gestores de contraseñas como LastPass y muchísimas más opciones. También tenemos la posibilidad de exportar nuestra base de datos en formato CSV, en HTML etc.

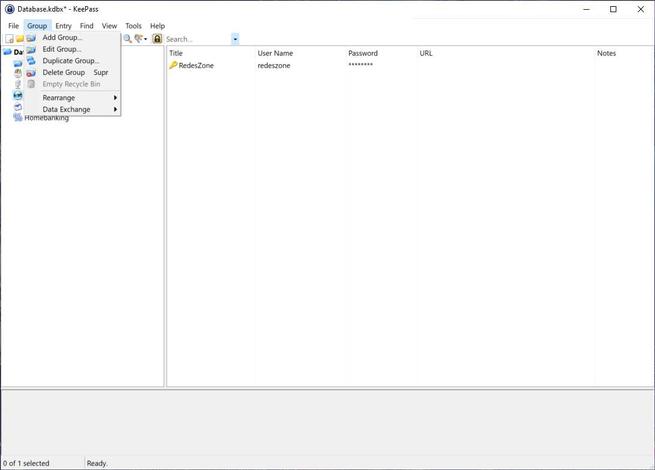

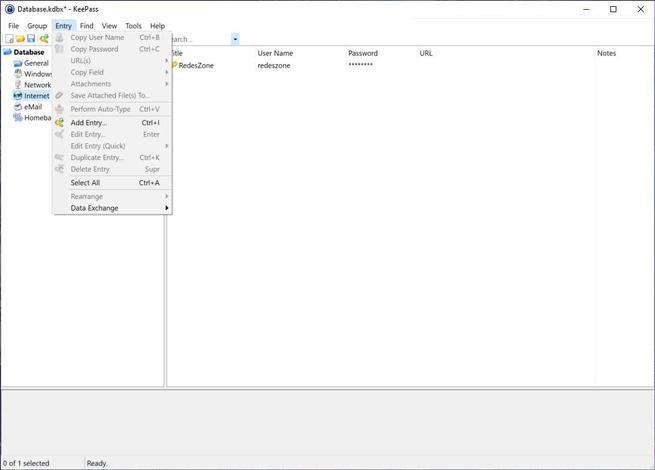

En la sección de «Group» es donde podemos crear un nuevo grupo, editar un grupo ya existente, duplicar un grupo para posteriormente modificarlo, eliminar un grupo ya creado, cambiar el orden de los grupos que tenemos creados e incluso copiar un grupo a otra base de datos diferente o exportarlo. En la sección de «Entry» es donde podemos añadir entradas nuevas, seleccionar todas e incluso exportarlo. También podemos modificar todas las entradas, añadir adjuntos y muchas más acciones que hemos visto anteriormente. En la sección de «Find» es donde podemos buscar nuestras credenciales en caso de tener muchísimas, para facilitar al usuario dónde está una en concreto.

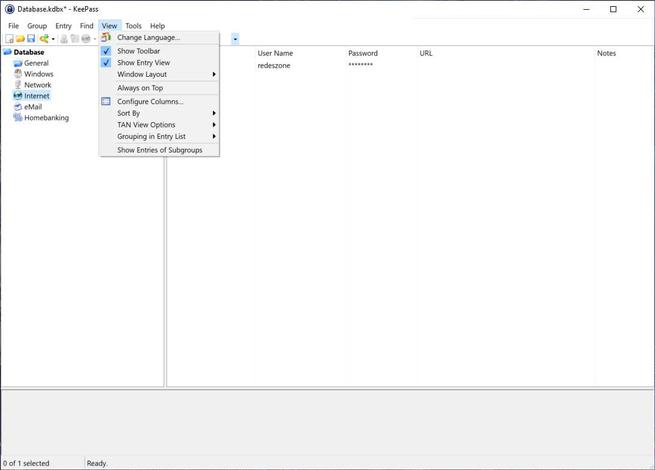

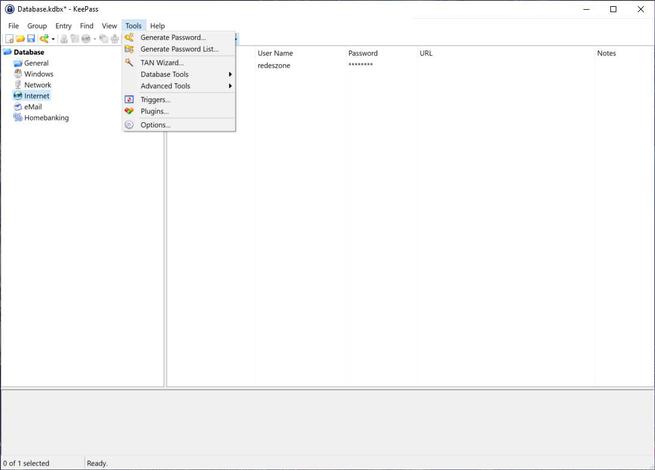

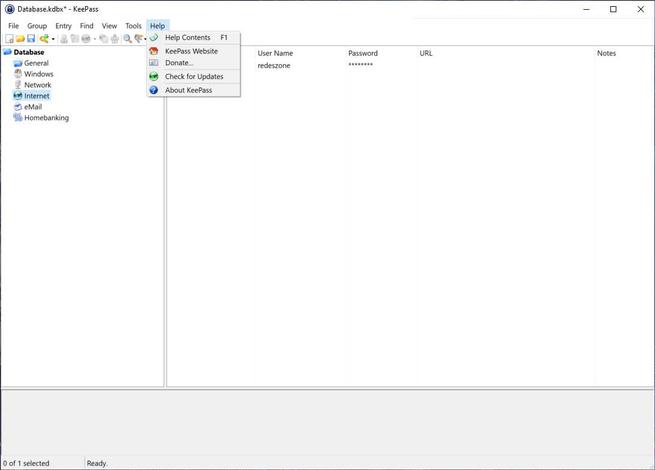

En el menú de «View» es donde podemos cambiar el idioma del programa, mostrar la barra de herramientas y otras configuraciones relacionadas con la interfaz gráfica de usuario del programa KeePass. Por último, tenemos el menú de «Tools» donde podemos generar una contraseña segura, generar un listado de contraseñas seguras, lanzar un asistente, abrir herramientas relacionadas con la base de datos, configurar disparadores, instalar plugins y ver todas las opciones generales del programa.

Como podéis ver, tenemos una gran cantidad de opciones disponibles para adaptarse perfectamente a las necesidades de los usuarios.

KeePass en el móvil

Actualmente, no hay aplicación oficial de KeePass para teléfonos móviles Android, pero sí tenemos un par de alternativas que nos pueden hacer la función. En primer lugar tenemos Keepass2Android, la cual es una de las opciones más populares actualmente. Cuenta con sincronización integrada con la nube, y soporta la mayoría de las soluciones de almacenamiento, de forma que podemos guardar todo de forma sencilla en Google Drive, por ejemplo.

Esta es una aplicación muy básica, incluso en su interfaz, pues usa la plantilla de Material Design de Google. La pantalla principal nos presenta una lista básica de sus grupos de inicio de sesión, y en cada uno, al acceder, nos da las opciones de las cuentas incluidas con su URL y el nombre de usuario de cada una. Si pulsamos sobre alguna, nos aparece un botón de más información y desde ese punto podremos editar las entradas con diferentes opciones que la aplicación nos facilita otra buena herramienta, es que cuenta con diferentes plantillas para crear nuevas entradas, como pueden ser tarjetas de crédito, de identificación o notas aseguradas.

Si nos movemos a iOS, podemos encontrarnos Strongbox, que tiene un funcionamiento muy similar a Keepass2Android. Este nos da también muchas opciones, pero algunas de ellas son de pago. De nuevo nos encontramos una interfaz sencilla, donde en la pantalla principal nos muestra sus categorías y un cuadro de búsqueda. Las categorías y los diferentes inicios de sesión están todos en vista de lista, por lo cual no tenemos pantallas en formato cuadrícula, o logotipos de las páginas web como si se pueden ver en otras opciones de pago.

En este caso, la que puede ser la funcionalidad principal es que nos permite generar contraseñas con hasta 88 caracteres, y con muchas opciones como el KeePass original. Aunque, si queremos más funcionalidades, podemos optar por otra opción gratuita que es KeePassium.

Esta última alternativa está disponible para los teléfonos iOS. Por lo que es la versión basada en KeePass que te puede interesar. Además, es completamente gratis. Aunque, hay que tener que se puede actualizar a una versión Premium de pago (de manera mensual y anual, o hasta un único pago para tener KeePassium 1.46 Premium). En cualquier caso, estas son las principales características que ofrece:

- Te permite tener una sincronización automática de la base de datos en el servicio de nube que uses o usar esta herramienta sin conexión. Es compatible con iCloud, OneDrive, Dropbox, Google Drive, entre otros servicios de almacenamiento en la nube.

- Autocompletar contraseñas, por lo que te dejará iniciar sesión en cualquier servicio en pocos toques.

- Identificación por reconocimiento facial o huella dactilar para iniciar sesión o rellenar contraseñas.

- Permite compartir contraseñas con otros de tus dispositivos.

- Escanear archivos adjuntos.

Además de todo lo anterior, también puede leer y escribir todos los formatos de la base de datos kdb, kdbx3, incluso Argon2/ChacChaCha20. Por otra parte, da la opción de ver contraseñas de un único uso que estén basadas en el tiempo (TOTP), además de visualizar grupos y entradas que ya hayan sido eliminadas, ya que cuenta con una papelera de reciclaje.

Alternativas a Keepass

Como has podido ver, Keepass es una herramienta muy útil. Pero internet está lleno de otras opciones que pueden ser muy interesantes para los usuarios. Pero como en todo, siempre hay algunas que destacan por encima de las demás. Sobre todo cuando se va a manejar información tan delicada como es el caso de las contraseñas. Algunas de estas alternativas son:

- 1Password: Es una de las mejores alternativas que podemos encontrar. Cuenta con un cifrado de datos de extremo a extremo, y es sencilla de utilizar. Una de sus mejores funciones, es la recuperación de archivos eliminados. También cuenta con un modo viaje, que nos permite ocultar datos que son confidenciales. A mayores, utiliza tecnologías como Face ID, Touch ID, y lectores de huellas dactilares en Android. Por lo cual se añaden nuevas capas de seguridad.

- Keeper: Es considerada como la aplicación con la mejor interfaz de usuario. Cuenta con funciones interesantes como los accesos de emergencia, o el escaneado de la Dark Web. De nuevo estamos ante un servicio que admite huellas dactilares y Face ID, para ayudar a garantizar la seguridad de nuestros datos. También cuenta con un plan, donde podemos disponer de 5 bóvedas privadas para compartir con la familia.

- Enpass: Es un gran servicio gratuito, pero que cuenta con un inconveniente. Y es que sin pagar nada solo podremos almacenar hasta 25 contraseñas. Utiliza un cifrado AES-256 y utiliza las medidas de seguridad de los diferentes dispositivos móviles o portátiles. Una de sus características más destacables, es la capacidad de personalizar las bóvedas, con la posibilidad de compartir datos de forma segura. Para esto nos da facilidad, ya que deja realizar una importación de los datos desde dispositivos móviles y en la nube. Como por ejemplo, la posibilidad de ser sincronizado con los principales.

- Bitwarden: Disponible tanto para Windows como iOS, Android, Chrome, Firefox, Opera, Mac, Linux, etc… Se trata de un programa con cifrado AES de 256 bits muy sencillo de utilizar, es multiplataforma, y que, como el resto, protegerá todas nuestras contraseñas en los diferentes equipos que tengamos. Además, es muy intuitivo y fácil de utilizar.

- LastPass: Compatible con Firefox, Internet Explorer, Chrome y Safari. Una opción perfecta si utilizamos alguno de estos navegadores, los cuales serían los más populares. También existe una versión de escritorio para Windows y MacOS llamada LastPass Pocket, por lo que tendríamos una buena alternativa a los anteriores programas, ya que este, además, nos permite compartir ciertas contraseñas con amigos de una forma rápida y simple si lo deseamos.

Sin duda todas las opciones nos ofrecen ventajas, pero a la vez todas tienen sus desventajas en algún punto. Por lo cual tendremos que analizarlas para ver la que mejor se adapta a nuestras necesidades. Si bien todas tienen la misma finalidad, siempre podemos obtener algún pequeño resultado diferente con otras herramientas, sobre todo a nivel de compatibilidad con equipos. Tenemos que tener claro y escoger no solo la que nos sirva para nuestro ordenador y móvil actual, sino también pensando en un futuro, ya que, algunas no son compatibles con iOS, por ejemplo, y si creemos que el siguiente móvil que compremos será un iPhone, entonces tendremos que hacer el cambio posteriormente, con la perdida de tiempo que eso conlleva.

iCloud y Google

A día de hoy, estos dos servicios, incluidos en los móviles y ordenadores, tanto por parte de Apple como de Google, realizan una tarea similar. Mientras que iCloud se acerca más a KeePass, puesto que recoge todas las contraseñas, desde redes WiFi a programas o cuentas de navegador, Google solo lo hace en servicios a través de su navegador Chrome, por lo que tendríamos algo muy parecido, aunque no total.

Son dos herramientas, que, dependiendo del SO utilizado, puedes funcionar de forma muy similar, ya que tendremos un llavero donde podremos verlas, solamente recordando la contraseña de nuestra cuenta de Gmail o iCloud, puesto que es la que guarda al resto. Perderla nos haría quedarnos sin nada, al igual que en KeePass si no podemos acceder al programa.

Elección de un gestor de contraseñas

Elegir un gestor de contraseñas adecuado es esencial para garantizar la seguridad de nuestras cuentas en línea y simplificar el proceso de administración de contraseñas. A continuación, se presentan algunas consideraciones clave a tener en cuenta al seleccionar un gestor de contraseñas:

- Seguridad: La seguridad debe ser la máxima prioridad al elegir un gestor de contraseñas. Asegúrate de que el gestor utilice un cifrado sólido para proteger tus contraseñas y datos confidenciales. Los gestores de contraseñas confiables suelen utilizar algoritmos de cifrado fuertes como AES-256. Además, busca gestores que ofrezcan autenticación de dos factores para agregar una capa adicional de seguridad.

- Funcionalidad y usabilidad: Elige un gestor de contraseñas que sea fácil de usar y que ofrezca una interfaz intuitiva. Debe permitirte almacenar, generar y autocompletar contraseñas de forma sencilla. También es útil contar con características adicionales, como la organización de contraseñas en categorías, la capacidad de agregar notas y la opción de sincronización en varios dispositivos.

- Compatibilidad: Asegúrate de que el gestor de contraseñas sea compatible con los dispositivos y sistemas operativos que utilizas con frecuencia. Debe tener versiones disponibles para tus dispositivos móviles (como iOS o Android) y extensiones de navegador para los navegadores web que utilizas.

- Almacenamiento y sincronización: Verifica cómo se almacenan y sincronizan tus contraseñas. Muchos gestores de contraseñas ofrecen almacenamiento en la nube, lo que te permite acceder a tus contraseñas desde cualquier dispositivo. Asegúrate de que la sincronización sea segura y confiable.

- Capacidades de auditoría: Algunos gestores de contraseñas ofrecen capacidades de auditoría, que te permiten verificar la fortaleza y la duplicación de tus contraseñas. Esta función es útil para identificar contraseñas débiles o duplicadas que podrían representar un riesgo de seguridad.

- Soporte técnico y actualizaciones: Asegúrate de que el gestor de contraseñas que elijas tenga un buen soporte técnico en caso de que surjan problemas o tengas alguna pregunta. Además, verifica si el gestor se actualiza regularmente para abordar las nuevas amenazas de seguridad y mejorar las funcionalidades.

- Opiniones y recomendaciones: Investiga y lee las opiniones y recomendaciones de otros usuarios antes de tomar una decisión. Esto te brindará información valiosa sobre la calidad y confiabilidad del gestor de contraseñas que estás considerando.

Conclusiones

KeePass ha demostrado ser una de las mejores opciones para almacenar de forma segura nuestras contraseñas. Este programa Open Source que es totalmente gratuito y multiplataforma, utiliza los dos algoritmos de cifrado simétrico más robustos y seguros que podemos encontrar hoy en día: AES con 256 bits y ChaCha20. Además, también tenemos los mejores algoritmos de derivación de claves que podemos utilizar, por lo que la seguridad de nuestros datos está garantizada. Debemos tener en cuenta que es muy importante elegir una contraseña maestra muy robusta, porque de la longitud y complejidad de esta clave dependerá la seguridad del resto de contraseñas que tengamos metidas en la base de datos.

Aunque este programa tenga una interfaz gráfica de usuario muy simple, e incluso pueda parecer que el programa es algo «antiguo», internamente dispone de las últimas tecnologías en cifrado y seguridad que existen. Otro punto a favor es la rapidez de funcionamiento, la facilidad a la hora de crear grupos de contraseñas e incluso también la facilidad de crear nuevas entradas, con multitud de opciones disponibles. Por último, algo que nos gustaría destacar es que no solamente se encargará de proteger nuestros usuarios y contraseñas, sino también cualquier información o nota que añadamos a la entrada, e incluso protege los archivos adjuntos que pongamos, ideal para proteger certificados digitales y llaves privadas para autenticarnos en otros lugares.