Una de las mayores amenazas de seguridad que podemos sufrir son las vulnerabilidades. Pueden estar presentes en todo tipo de dispositivos y sistemas. Los piratas informáticos pueden aprovecharse de estos fallos de seguridad existentes para llevar a cabo sus ataques, robar contraseñas e información, así como distribuir malware. En este artículo vamos a hablar de cómo saber si un dispositivo es vulnerable a Thunderspy.

Qué es la vulnerabilidad de Thunderspy

En primer lugar vamos a hablar de qué es la vulnerabilidad de Thunderspy, para aquellos lectores que no lo sepan. Se trata en realidad de siete vulnerabilidades que afectan a equipos de escritorio y también ordenadores portátiles equipados con un controlador de host de la familia Thunderbolt 2 o Thunderbolt 3 que emplean niveles de seguridad superior.

Hay que tener en cuenta que todos los sistemas operativos de Microsoft desde Windows 7 a Windows 10 y todas las versiones del kernel de Linux desde el kernel 4.13 se ven afectadas. Los sistemas Apple Macintosh se ven afectados parcialmente solo debido a medidas de seguridad adicionales que están implementadas de manera predeterminada.

Por tanto podemos decir que son muchos los usuarios que pueden verse afectados por este problema. Ya sabemos que Windows 10 junto a Windows 7 son de largo los sistemas operativos más utilizados en equipos de escritorio.

También hay que indicar que todos los ataques requieren un breve acceso local al sistema, pero el sistema en sí puede estar bloqueado o en estado de suspensión. Ahora un investigador de seguridad ha creado un programa que verifica los dispositivos con puertos Thunderbolt. Está disponible para Windows 7 y versiones superiores, así como Linux Kernel 3.16 y Python 3.4 o superiores.

Cómo utilizar Spycheck

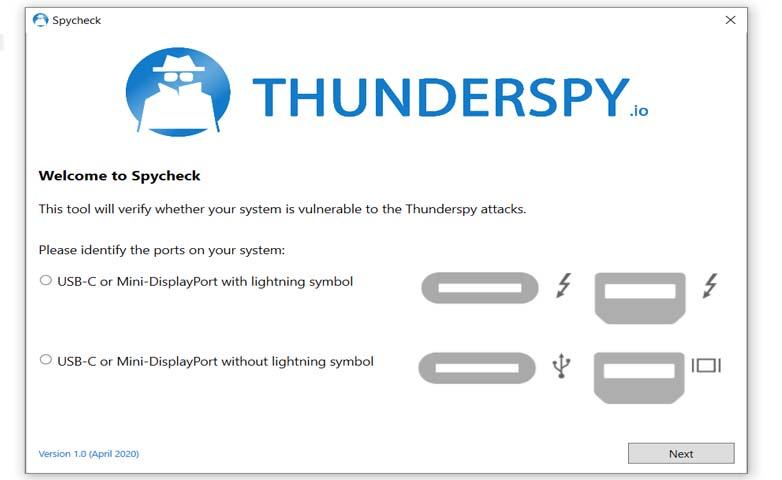

Esta herramienta se llama Spycheck. Una vez lo usamos nos solicita que identifiquemos los puertos en el dispositivo que pueden ser USB-C o Mini-DisplayPort con símbolo del rayo o sin símbolo del rayo.

Para utilizarla lo primero que tenemos que hacer es descargarla de su página. Allí tendremos que elegir la versión que se adapta a nuestro equipo (Windows o Linux) y descargarlo. Una vez ejecutado tendremos que elegir los puertos del dispositivo, como mencionamos anteriormente.

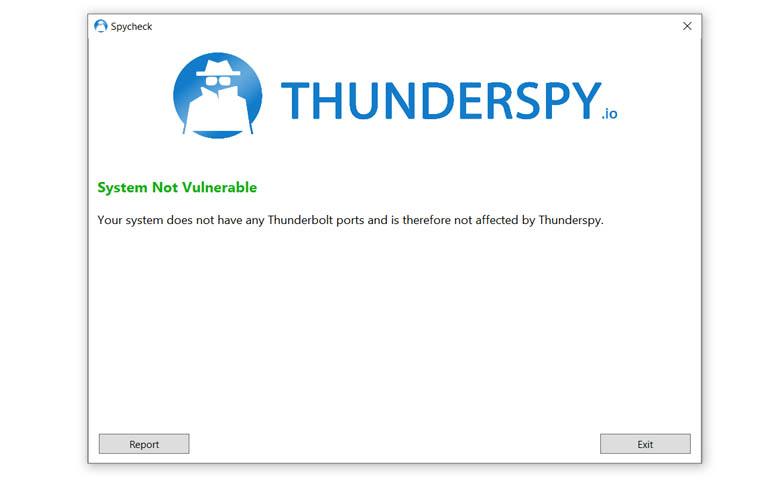

Cuando hayamos elegido el puerto correcto simplemente tenemos que pulsar Next. Automáticamente veremos que en la nueva ventana nos muestra un mensaje. En caso de que nuestro equipo no sea vulnerable nos mostrará un mensaje como el que vemos debajo.

Esto significa que no hay ningún peligro y que por tanto nuestro equipo no es vulnerable a esta amenaza. En caso contrario nos indicarían que sí lo es y tendríamos que tomar medidas.

La importancia de mantener actualizado el sistema

Es muy importante que tengamos actualizado siempre el sistema. En muchas ocasiones pueden surgir vulnerabilidades, como vemos. Los piratas informáticos pueden aprovecharse de esos errores para desplegar sus amenazas. Un problema que puede afectarnos sin importar el tipo de dispositivo o sistema operativo que estemos utilizando.

Por suerte son los propios desarrolladores quienes lanzan parches y actualizaciones de seguridad de forma frecuente. Es importante que los instalemos en cuanto estén disponibles y así evitar problemas que puedan afectar a nuestra privacidad y seguridad.