Muchas veces los usuarios nos podemos encontrar que no podemos acceder a un equipo de nuestra red, un sitio web, un recurso en la red, etc. Es por eso, por lo que una de las herramientas más útiles que tenemos para diagnosticar problemas de conexión es el llamado «tracert» o «traceroute» que nos permite saber por qué ruta pasamos hasta llegar al host de destino. En este artículo te vamos a explicar para qué sirve, cómo se puede utilizar y qué opciones tiene este comando disponible en todos los sistemas operativos.

El comando Tracert de Windows, aunque en otros sistemas como GNU/Linux o Mac se conoce bajo el nombre de Traceroute, se llega a ejecutar de forma directa en la consola del propio sistema y se usa para encontrar y resolver problemas que puedan darse en una red inalámbrica. Por ello, en RedesZone vamos a explicarte uno de los comandos más interesantes, y muy relacionado con ping, que te podrá ser de ayuda para conocer información sobre los saltos que pueden dar los paquetes de datos hasta llegar a su destino.

Qué es Tracert o Traceroute

El comando Tracert se ejecuta en la consola de símbolo de sistema en los sistemas operativos Windows. Gracias a este comando, podremos seguir la pista a los paquetes que vienen desde un host. Cuando ejecutamos el comando «Tracert» obtenemos una estadística de la latencia de red de esos paquetes, lo que es una estimación de la distancia (en saltos) a la que están los extremos de la comunicación.

Aunque Windows lo denomina «tracert», en sistemas operativos basados en UNIX, el nombre de esta herramienta que viene por defecto se denomina «traceroute», al igual que en sistemas macOS. La herramienta traceroute es exactamente la misma que el tracert, pero se denomina de otra forma, aunque internamente puede hacer uso de diferentes protocolos, ya que en algunos sistemas operativos se hace uso del protocolo ICMP Echo Request/reply, y en otros de hace uso de mensajes UDP directamente para comprobar cuántos saltos hay de un equipo a otro.

Estamos ante una opción de diagnóstico para detectar posibles problemas en la conexión. Por ejemplo, si estamos intentando conectar con un equipo que hay en nuestra red y no podemos, así como cualquier tipo de servidor, como podría ser mismamente RedesZone.net o cualquier otra página web con la que estemos teniendo problemas para acceder.

Al enviar estos paquetes vamos a obtener cierta información estadística que nos puede ayudar a solucionar esos problemas que mencionamos. Actúa básicamente como eso, como una herramienta nativa del sistema operativo que nos va a mostrar datos relevantes de la conexión.

Hay que tener en cuenta que este comando se puede usar de manera nativa en los PC Windows al usar la consola de comandos, desde Símbolo del sistema como Windows PowerShell. Por otro lado, también se puede emplear en Linux, aunque se conoce bajo el nombre de Tracerouter. En cualquier caso, en ambos sistemas se utiliza esta opción para ver la información relacionada con los datos de los paquetes que se envían de un equipo a otro.

Por qué es importante

Las aplicaciones que tienen estos comandos, son orientadas a conocer el estado de las redes o conexiones. Por lo cual, si queremos conectarnos a una página web, pero esta no responde, es muy probable que desconocemos los motivos por los cuales la conexión no es posible. Puede darse el caso de que exista un problema en el servidor de dicha página, o puede ser que el problema se encuentre de nuestra parte, en nuestra red. Esto puede ocurrir desde que los paquetes salen de nuestro equipo hasta que llega a una puerta de enlace final, la cual lo envía a internet.

En estos casos, podemos usar los comandos que mencionamos para enviar mensajes de control a las páginas. Estos van rebotando por todas las etapas por las que tendrá que pasar el paquete, hasta que finalmente llega a un destino. De esta forma podremos tener conocimiento de si la conexión se pierde en algún punto en la ruta y algo muy importante, donde. Esto cobra mucha más importancia si somos administradores de una red local, la cual puede tener gran cantidad de equipos conectados. Nos ayudará a determinar muchos problemas en la red, o derivados de algún equipo que ocasione problemas dentro de ella.

El administrador podrá ver datos como la pérdida de paquetes, y un porcentaje de los mismos, de forma que puede saber en qué punto se ocasiona este problema. También es posible encontrar discrepancias en los tiempos de ida y vuelta. Si estos porcentajes se encuentran dentro o fuera de unos mínimos o máximos, permite al administrador proceder con la corrección de los errores de forma concreta. Todo esto, hace que estas herramientas vayan de la mano con la eficiencia y correcto funcionamiento de las redes, pudiendo aplicarse tanto a nivel personal como en corporaciones.

Seguridad de Tracert y Traceroute

Estos comandos no son en sí mismos una amenaza para la seguridad de la red. En cambio, es posible que puedan ser utilizados por atacantes para recopilar información sobre la red y sus dispositivos, lo que podría ser utilizado para lanzar ataques maliciosos. Por ejemplo, un atacante podría utilizar Tracert o Traceroute para descubrir la topología de la red, identificar dispositivos y puertos abiertos, y encontrar vulnerabilidades en la seguridad de la red. Además, los resultados del comando Tracert o Traceroute pueden ser utilizados para realizar ataques de denegación de servicio (DDoS) o ataques de inundación de paquetes.

Para mitigar estos riesgos, es importante tomar medidas de seguridad adecuadas al utilizar los comandos Tracert y Traceroute. Algunas de estas medidas incluyen:

- Restringir el acceso: Es importante restringir el acceso a estas herramientas a los usuarios autorizados y limitar su uso a las tareas de diagnóstico de red legítimas.

- Utilizar cortafuegos y filtros de paquetes: Los cortafuegos y los filtros de paquetes pueden ayudar a proteger la red contra ataques maliciosos que utilizan los resultados de Tracert o Traceroute.

- Utilizar una configuración segura de red: Es importante configurar la red de manera segura, utilizando contraseñas fuertes, cifrado y autenticación adecuados, y mantener los dispositivos de la red actualizados con los parches de seguridad más recientes.

Los principales ataques que se pueden llevar a cabo con estos comandos son:

- Recopilación de información.

- Análisis de latencia para analizar cuellos de botella y lanzar el ataque a ese lugar.

- Inundación de paquetes.

- Ataques de spoofing.

Por lo cual, los comandos Tracert y Traceroute no son una amenaza para la seguridad de la red como tal, pero pueden ser utilizados por atacantes para recopilar información sobre la red y sus dispositivos. Por ello es muy importante tomar medidas de seguridad adecuadas al utilizar estas herramientas para garantizar la integridad y confidencialidad de todos los usuarios de la red.

Fiabilidad de Tracert y Traceroute

Si hablamos de la fiabilidad de estas funciones, hemos de decir que son muy confiables para proporcionar información detallada sobre las rutas que sigue un paquete. En cambio, a pesar de que se trata de comandos altamente eficientes en esta información, tiene algunas limitaciones y algunos factores, que afectan a su precisión. Con algunos routers nos encontramos configuraciones para poder destacar los paquetes ICMP por razones de seguridad o incluso rendimiento. Esto hace que los nodos parezcan inalcanzables, o que directamente los resultados sean inexactos porque se han pedido saltos en la ruta reportada.

Por otro lado, tenemos las técnicas de balanceo de carga en la red. Esto puede hacer que los paquetes no puedan seguir siempre una misma ruta. Lo que nos lleva a obtener resultados que no son exactos, y por lo tanto no nos valdrían para nada más que para ver si el balanceo se está ejecutando de la forma adecuada y eficiente. Por otro lado, estos comandos solo nos pueden mostrar un sentido del tráfico. Que en este caso es de la fuente al destino. En cambio, la ruta de regreso puede ser diferente. Esto ocurre debido a la propia naturaleza de la red de conmutación de paquetes de Internet.

Por lo tanto, podemos estar tranquilos. Estamos ante herramientas muy confiables, que son muy útiles para poder realizar diagnósticos de problemas de red y trazar la ruta de los paquetes. Pero siempre se debe tener en cuenta que no son herramientas perfectas, y como tal pueden tener fallos que lleven a errores. Y como tal los resultados pueden no ser exactos, y por lo tanto no servir para el cometido que se buscan. Por lo cual lo mejor es tener siempre alguna herramienta de respaldo, la cual pueda hacer la función en caso de que la principal pueda llegar a fallar.

Cómo funciona el comando Tracert o Traceroute

El comando de diagnóstico Tracert nos determina la ruta a un destino introducido mediante el envío de paquetes «ICMP echo», usando el protocolo de mensajes de control de Internet más conocido como “ICMP” al destino host. Estos paquetes que se envían usan los valores de período de vida (TTL) por defecto, o que nosotros le indiquemos mediante las opciones del comando Tracert.

Cuando enviamos un paquete de datos, los routers disminuyen este TTL del paquete en una unidad antes de reenviar el paquete al siguiente punto del camino. Por eso, gracias al TTL podemos saber la cantidad de «saltos» que ha dado el paquete desde un origen hasta un destino. Sin embargo, cuando el TTL de un paquete llega al valor cero, sin alcanzar su destino final, el router devuelve al equipo de origen un mensaje ICMP de «Tiempo agotado».

El comando Tracert funciona enviando primero un paquete «ICMP echo» con un TTL de 1 y aumenta el TTL en 1 en cada transmisión posterior, hasta que llega al destino final o hasta que se alcanza el TTL máximo. Gracias a los routers intermedios que devuelven el mensaje ICMP de «Tiempo agotado», podemos saber la ruta que está siguiendo el paquete de datos enviado desde nuestro equipo hasta el host de destino. Sin embargo, puede ocurrir que algunos routers envíen paquetes de “Tiempo agotado” TTL sin avisar y estos paquetes son invisibles para el comando Tracert.

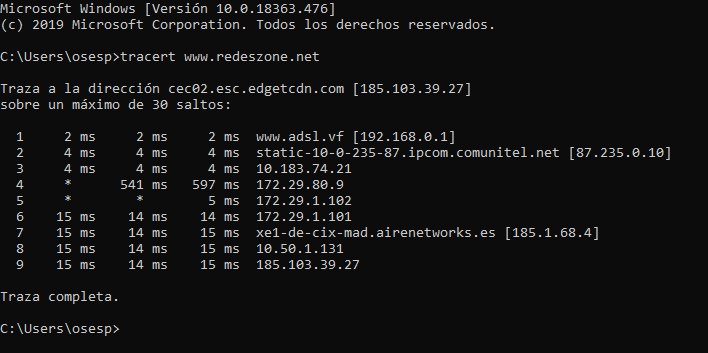

Una vez sabemos esto, podemos comprender que el comando Tracert funciona mostrando por pantalla, una lista ordenada de los enrutadores intermedios que devuelven el mensaje ICMP de «tiempo agotado». Veamos un ejemplo introduciendo el comando Tracert www.redeszone.net en la consola de símbolo de sistema:

La primera línea del comando, nos describe lo que este está realizando. En este caso nos lista el sistema de destino con la IP 185.103.23.27 y el número máximo de saltos que tracert usará. A mayores, nos especifica que hará un máximo de 30 saltos.

En la imagen de arriba del comando Tracert hacia nuestra web www.redeszone.net, podemos ver que para llegar al servidor web de destino tiene que dar ocho saltos. Además, en cada salto nos muestra el tiempo mínimo, medio y máximo de cada salto del paquete de datos, y al final nos indica la IP que alcanzó dicho salto. En este caso concreto podemos observar cómo alguno de estos datos no los proporciona, y por eso muestra un asterisco.

Si hablamos del tiempo de ida y vuelta, esto lo podemos definir como Roud Trip Time (RTT). Esto es el tiempo que le toma al paquete desde que sale de nuestro sistema, hasta que llega después de pasar por el destino. Por defecto, este envía 3 paquetes en cada salto, lo que quiere decir que envía tres RTT. Uno de los factores a tener en cuenta, es que la distancia física entre diferentes saltos puede hacer que estos RTT tengan un tiempo mayor de ida y vuelta.

El comando tracert puede realizarse tanto a nombres de dominio, ya que internamente el sistema operativo resolverá dicho dominio para realizar el tracert a la dirección IP pública asociada, como también permite realizar traceroute a nombres de host, por si estamos en una red local o utilizamos DNS Dinámico, y, por supuesto, permite realizar esta prueba a direcciones IPv4 y IPv6. En el caso de IPv6 la sintaxis sería exactamente la misma, aunque en algunos sistemas operativos debemos indicar con un «flag» que queremos utilizar IPv6, ya que, por defecto, viene configurado para IPv4.

Para tener una idea más clara de cómo se pueden leer los resultados al usar este comando, hay que tener en cuenta qué significa cada columna de manera más detallada:

- El número de saltos: esto se puede apreciar en la primera columna una vez que se muestre el informe de los resultados. Básicamente, en esta se muestran los números de saltos de la fila.

- RTT: como mencionábamos, es el tiempo de ida y vuelta, es decir, lo que tarda cada pack en ir a la dirección IP y regresar a nuestro dispositivo. Hay que tener en cuenta que hay hasta tres columnas RTT. Esto se debe a que el comando llega a enviar hasta tres paquetes UDP de manera predeterminada.

- Dirección IP/nombre de host: esta columna en concreto es la que muestra la dirección IP o el nombre de host del dispositivo.

Tipos de ICMP

El protocolo ICMP resulta esencial hoy en día en las redes IP. Al igual que los routers, es utilizado también por los servidores y clientes, los cuales hacen uno de todas las posibilidades de estos mensajes que están vinculados al protocolo de internet. Mediante este método, se recibe información importante de la red.

Con una longitud de 8 bits, se pueden generar 256 tipos de ICMP diferentes, de los cuales se llegan a asignar unos 40. Otros ya se encuentran obsoletos y algunos están bloqueados para su uso experimental. Otros muchos no se asignan, si no que se quedan reservados. Esto es responsabilidad de la IANA, que regula la clasificación de espacios de las direcciones IP y los puertos. Esto nos deja dos tipos, los ICMP y los ICMPv6.

En estos casos podemos definir los ICMP a las direcciones IPv4, e ICMPv6 a las direcciones IPv6. Este último incluye funcionalidades adicionales, acorde con las direcciones que puede admitir. Si bien los mensajes que actúan a modo informativo y errores, son muy similares a los ICMPv4, pero cuentan con nuevas características las cuales no se encuentran en la versión 4. Concretamente, hablamos de cuatro nuevos protocolos.

Los mensajes entre los router IPv6 y un dispositivo con una dirección de esa versión son los siguientes.

- Mensajes de solicitud de router (RS): Son mensajes que se generan con la finalidad de determinar cómo se tiene que recibir de forma dinámica la información.

- Mensajes de anuncio de router (RA): Se envían desde los routers cada 200 segundos. Tienen la finalidad de proporcionar información sobre el direccionamiento a los hosts.

Pero en el caso de la comunicación entre dispositivos con IPv6, se incluyen en las direcciones duplicadas y resolución de direcciones. Para estos casos son los siguientes:

- Mensajes de solución de vecino (NS): Se utilizan para verificar la veracidad de una dirección.

- Mensajes de anuncio de vecino (NA): Son mensajes que se generan con la información de la dirección MAC Ethernet.

Limitaciones del comando tracert o traceroute

A pesar de que es un comando bastante versátil y que podemos utilizar para determinar una gran cantidad de problemas en nuestras redes, también tiene ciertas limitaciones que en general son bastante conocidas por el gremio.

Una de ellas es el hecho de que los firewalls que existen entre un host de origen y otro de destino, en muchas ocasiones pueden llegar a bloquear los paquetes cuando estamos realizando una prueba, por lo que, al ejecutar el comando, alcanzará el máximo de saltos y no recibiremos ningún tipo de respuesta. Cuando esto sucede, en lugar de devolvernos una dirección IP o FQDN nos mostrará un asterisco, lo que nos obligará en muchas ocasiones a cambiar de puerto para seguir realizando las pruebas o probar algún protocolo de transporte que sea diferente para evitar que estos bloqueos arruinen nuestra prueba.

También existen algunos firewalls que según cómo estén configurados, pueden bloquear incluso todo el tráfico existente bien sea de entrada o de salida, por lo que, en esos casos, a menos que se cambie la configuración del mismo, poco más podrá hacerse.

Por otra parte, no solo los cortafuegos pueden suponer un inconveniente en este sentido. También es uno de los causantes de los tiempos de espera una vez que se quiere ver el informe final de este comando. No osbtante, esto también puede derivarse de un problema con la ruta de retorno desde el equipo de destino o, por otro lado, es un error de conexión en la dirección de destino. En cualquier caso, hay que tener en cuenta esta serie de limitaciones para tener una idea más clara de cómo funciona.

Cómo usar TRACERT para detectar problemas

El comando Tracert nos puede ser muy útil para averiguar si hay algún problema en el camino hacia un equipo de la red interna, externa o sitio web. Imaginemos que queréis entrar en nuestro sitio web www.redeszone.net, y no os carga la web. Aparte de realizar por ejemplo un PING hacia nuestra web, podemos ejecutar también el comando Tracert para averiguar si la comunicación hacia el host de destino se pierde o interrumpe en algún punto del camino. Gracias a estos resultados, podemos averiguar en qué punto ocurre el problema e incluso avisar para que solucionen el problema en dicho router, o si es a nivel de red interna poder solucionarlo.

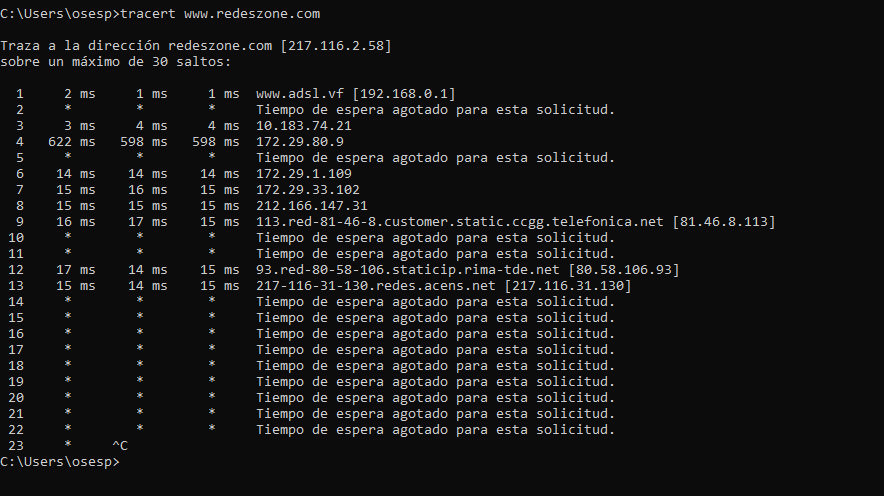

Tenemos que tener en cuenta que el comando tracert es muy útil en redes locales muy grandes, donde un paquete puede elegir diferentes caminos para llegar a su host de destino. Gracias a esto, podemos saber por cuáles equipos está pasando el paquete de datos enviado, y así poder mejorar el rendimiento de la red local. Ahora veremos un ejemplo de lo que sucede cuando el comando Tracert envía un paquete de datos que no puede llegar a su destino:

Como podemos observar el paquete va saltando de router a router, buscando el host de destino. Algunos routers muestran el mensaje de error de “tiempo de espera agotado”, esto es porque seguramente tengan limitado el tracert en sus equipos ya que forma parte de la red interna del operador. Pero no quiere decir que el paquete se haya perdido en el destino final, no a afectar a las aplicaciones usadas en estos routers.

A esta práctica se le llama ICMP Rate Limiting, la cual se usa para prevenir que los routers queden afectados por ataques como la denegación de servicios.

Otras de las opciones que tenemos para que se agote el tiempo de espera, sobre todo en el paso final pueden ser las siguientes.

- El firewall del destino bloquea la solicitud. Incluso si esté está impidiendo que los últimos saltos se muestren en tracert, es probable que si podamos llegar al destino usando una otra aplicación.

- Posibles problemas en las trayectorias de retorno. Recordamos que el tiempo de ida y vuelta miden el tiempo que le toma al paquete realizar el viaje desde nuestro sistema al destino, y regresar. Podría darse el caso de que la ida y la vuelta sigan diferentes trazados, y esto hará que tracert no muestre la información de forma correcta.

- Posibles problemas con el destino en particular o algún sistema próximo.

Por otro lado, date cuenta que el uso de este comando también se puede dar en Linux, ya que es prácticamente el mismo. Aunque en este caso, se llama de otra manera. En este sistema operativo se tiene que instalar un paquete mediante el terminado de comandos. Y todo porque este módulo en sí no tiene una forma nativa en Ubuntu. Para ello habrá que usar un comando en concreto, pero a partir de ahí, ya podremos usar el comando de Tracerouter con la misma finalidad que en Windows.

Qué errores pueden mostrarse

En el momento de entender el informe final que se recibe al ejecutar este comando, hay que tener en cuenta que se pueden encontrarhasta tres tipos de mensajes de error habituales. El primero tiene que ver cuando aparece ‘Solicitud agotada’. Esto significa, por lo general, que hay un problema en la red.

Por otra parte, también puede aparecer el mensaje de ‘Red de destino inalcanzable’. En este caso, el informe nos quiere decir que los paquetes IP no pudieron dar con una ruta a la dirección de destino, por lo que han terminado con el proceso de viaje dentro de la red. Lo habitual es que se trata de un fallo con el router o también sea cosa de que la dirección IP es inexistente.

Incrementos en la latencia

Un tracert puede mostrar un incremento significativo en saltos medios, que podría continuar incrementándose hasta el destino. Estos nos pueden indicar algún problema en la red, llegando al punto que alguno nos muestre un asterisco (*). Este tipo de tendencia, se debe reportar, pues cuando esta se incrementa también puede indicar que la red puede estar congestionada, pudiendo ser varias partes las que lo ocasionan.

Tenemos que tener en cuenta que la alta latencia empieza a cobrar importancia en el momento en el que los datos tengan que llegar a su destino sin presentar ningún tipo de demora, ya que de lo contrario podría afectar la correcta funcionalidad.

Un buen ejemplo de esto sería contrastar el envío de una imagen como una fotografía con el de una video llamada. En el primero de los casos, la latencia cobra poca importancia, ya que, al tratarse de una imagen estática, la latencia es irrelevante. Sin embargo, en el caso de la video llamada o videoconferencia que están a la orden del día, y más desde los tiempos de pandemia, si presentamos tiempos altos de latencia, nuestra actividad podría verse seriamente afectada, ya que no podríamos desenvolver correctamente la llamada y podría quedarse, por ejemplo, congelada la imagen, o distorsionarse.

Sobre todo, los gamers cuando tienen problemas de latencia con sus juegos, hacen uso de la herramienta tracert o traceroute con el objetivo de reportarlo a sus compañías de Internet, de essta forma, se les puede proporcionar información muy valiosa sobre dónde está el problema de alta latencia, y es que el problema podría ser en uno de los «saltos» entre router y router.

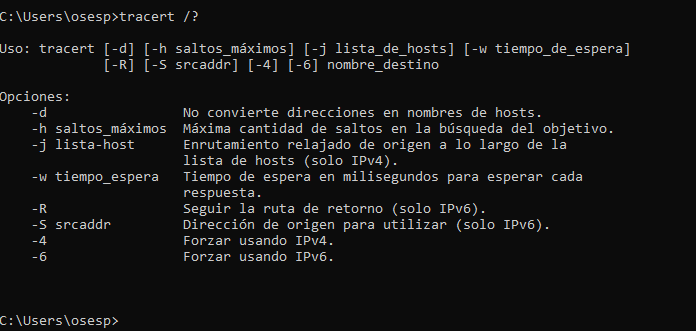

Opciones del comando Tracert

Cuando usamos el comando Tracert, además de escribir en la consola de símbolo de sistema el comando Tracert y la dirección IP o nombre del servidor, podemos escribir una serie de opciones para modificar u obtener unos datos extra, para ello deberemos introducir el comando “Tracert” un espacio, y seguido una de las opciones que os indicamos debajo. Un ejemplo sería: Tracert -d 192.168.1.1

Por lo tanto, para que puedas tener en cuenta todas las diferentes opciones que te ofrece este comando en particular, te diremos las alternativas que puedes emplear cuando quieras usar este comando en la consola de tu sistema operativo:

Comandos posibles

Hay que tener en cuenta que hay una serie de alternativas que se pueden llegar a utilizar. Por ello, aquí puedes encontrar las opciones del comando Tracert que te podrían interesar en algún momento:

- -d: Esta opción hace que el comando Tracert no efectúe una búsqueda de DNS en todas las direcciones IP. Es decir, en lugar de mostrar el nombre del router, nos mostrará solo su dirección IP.

- -h: Esta opción nos permite especificar el número de saltos máximos que puede realizar el comando Tracert. Para ello deberemos introducir el comando de la siguiente manera. Tracert -h «número de saltos» «dirección ip o nombre del host».

- -j: Esta opción sirve indicar al comando tracert cuál será el origen no estricto de la petición hacia el host. Para ello, deberemos introducir la opción -j, un espacio, seguido del host de origen que deseemos. Solo funciona con direcciones IP IPv4.

- -w: Esta opción sirve indicar el tiempo de espera máximo en milisegundos en cada respuesta antes de dar fallo de conexión. Para ello deberemos introducir la opción -w, un espacio, y el tiempo en milisegundos que deseemos.

- -R: Esta opción sirve para seguir la ruta de retorno. Sólo funciona con direcciones IP IPv6.

- -S: Esta opción sirve para indicar al comando tracert qué dirección de origen queremos usar. Para ello deberemos introducir la opción -s, un espacio, seguido de la dirección IP de origen.

- -4: Esta opción nos sirve para forzar el uso de direcciones IP IPv4.

- -6: Esta opción nos sirve para forzar el uso de direcciones IP IPv6.

¿Y en Linux y Mac?

En el caso de que tengas un dispositivo con el sistema Linux hay que hablar de Traceroute. Además, hay que tener en cuenta que hay una serie de diferencias. De primeras, para ejecutar este comando en concreto, hay que ir a la consola y poner el comando traceroute junto al dominio que se quiera consultar.

En este sistema, lo primero que se ve es la IP o el nombre del servidor. Y junto al comando, después del dominio en sí, se pueden añadir distintas opciones:

- -I: para cambiar los paquetes UDP a paquetes ICMP.

- -n: se usa para ver los resultados sin el nombre del servidor, únicamente la dirección P.

- -q: se pone junto a un número de paquetes con la finalidad de enviar un número de paquetes que sea distinto a 3.

- -d: para habilitar la depuración a nivel de socket.

- -m: se pone junto un número para indicar el número máximo de saltos que, de manera predeterminada, son 30.

- -w: se escribe junto a un número que son los milisegundos que se esperan como máximo.

- -r: para evitar el enrutamiento normal y así mandar los paquetes de una manera directa.

- -p: se pone seguido del puerto para modificar el puerto que está por defecto de la consulta.

- -g: se escribe junto a una IP con el fin de enviar los paquetes indicando una dirección IP de origen específica.

Por otro lado, si en tu caso tienes un ordenador Mac, ten en cuenta que las diferentes opciones de comando no son iguales que para los usuarios de Windows. Sin embargo, sí que son las mismas que para Linux. Por lo que solamente tendrás que acceder a la app de Terminal y usar este comando en particular (tracerouter) para llevar a cabo diferentes tareas específicas.

Beneficios para las empresas

Tracert puede ser una gran herramienta a nivel empresarial. Uno de sus principales beneficios, es que nos permite identificar los cuellos de botella en la red. Durante el transcurso de los paquetes que viajan por ella, se pueden topar con alguna ralentización o retraso. Con Tracert, los equipos de TI pueden encontrar donde está el punto exacto de esta ralentización, y tomar las medidas que consideren oportunas. Esto sin duda es un gran beneficio para el rendimiento de la red, ya que permite evitar interrupciones del servicio, lo cual puede afectar de forma significativa a la empresa.

Otro de los beneficios, es que se puede realizar una monitorización de la red. Esto nos da unos resultados periódicos sobre el rendimiento de la misma, y así poder encontrar posibles incidencias. También podremos ver alguna que otra tendencia o patrón, que pueden llegar a indicar que hay algún problema. Esto ayuda a los administradores de una forma muy proactiva, ante los posibles problemas, antes de que estos lleguen a causas de mucha más gravedad.

En cuanto a la conectividad entre dispositivos y destinos, también tenemos algún beneficio. Si los usuarios tienen algún tipo de problema para acceder a algún sitio web o aplicación, podemos utilizar Tracert para determinar si el problema se debe a un error en la red, o en realizad está en el dispositivo. El beneficio que tenemos aquí, es que podemos actuar ante estos problemas, de forma que ese usuario vuelva a su actividad normal lo antes posible.

Por último, con Tracert podemos revisar las rutas de enrutamiento que toman todos los datos de la red. Esto nos ayuda a determinar si tenemos algún enrutador mal configurado o con problemas. Siendo esto algo que puede afectar mucho al rendimiento de la red. Verificando las rutas, los administradores pueden asegurar que los paquetes de datos están tomando la ruta correcta, y la más eficiente. Por lo tanto, esta herramienta permite a las empresas asegurar que la red se encuentra siempre en las mejores condiciones posibles.

Alternativas a Traceroute

Como has podido ver, estos comandos son muy útiles y prácticamente todo lo que tienen es lo más adecuado. Por lo cual puedes llegar a pensar que no es necesario buscar ninguna alternativa. Pero lo cierto es que sí que hay algunas que tienen algunas diferencias. Las más conocidas son:

- Traceroute NG: Se trata de una herramienta muy conocida dentro de la administración, y es considerada de las mejores. Se trata de una solución muy completa para realizar monitorización. Esta aprovecha el Netpath de la empresa desarrolladora, para disponer de un seguimiento de TCP e ICMP. Los desarrolladores afirman que su software es de los más rápidos que nos podemos encontrar, así como la información. Este utiliza un ping para cada salto, donde nos informará del porcentaje de pérdida, el tiempo de respuesta, y un gráfico con barras de latencia.

- Abra Visual: En este caso estamos ante un programa que nos facilita una completa interfaz gráfica. Por lo cual puede resultar mucho más accesible para muchos usuarios. Está basada en GUI, lo cual le permite disponer de un mapa a nivel mundial. Dejando que establezcamos la información en formato 3D o 2D, así como ampliar o desplazar el gráfico. Cuenta con un sniffer de paquetes, pero no es como Wireshark. Ya que el cometido es permitir ver datos que se envían de ida y vuelta.

- Monitis Online Visual: Otra aplicación representada con una interfaz gráfica. Es un servicio basado en la nube que nos permite realizar una monitorización de sitios web, servidores, aplicaciones y otros servicios. Pero tiene un problema, y es que los saltos no se llegan a representar en el mapa en muchas ocasiones. Lo cual puede ser un inconveniente. Pero es algo que puede ser normal, debido a que muchos saltos no se pueden llegar a geolocalizar. Y otros directamente no van a responder a esa petición.

Como hemos podido ver, el comando Tracert no solo nos sirve para saber qué ruta sigue el envío de un paquete de datos hacia su destino host final. Sino que nos sirve también para diagnosticar el rendimiento de la red, si hay algún fallo en algún enrutador interno de nuestra red local, o si existe algún problema en algún enrutador externo hacia otro servidor. Sin lugar a dudas, el comando tracert puede aclararnos muchas dudas y cuestiones sobre un problema de red que tengamos. Si tenéis alguna duda, dejárnosla en los comentarios.