Los firewalls son una herramienta fundamental para proteger adecuadamente tanto nuestros PC, el router y toda la red de intrusiones externas. Los firewalls nos permitirán controlar el tráfico desde y hacia un destino, incorporando diferentes reglas. Si el paquete recibido o enviado cumple con una regla configurada, se ejecutará una de las tres acciones típicas de los cortafuegos: permitir el paquete (ACCEPT), denegar el paquete y eliminarlo (DROP), lanzar mensaje de rechazo (reject). Hoy en RedesZone os vamos a realizar una serie de recomendaciones para que configuréis correctamente vuestro firewall.

Optimizar las reglas creadas y ordenarlas

Otro aspecto muy importante, es que todos los firewalls evalúan las diferentes reglas de forma secuencial, desde arriba hasta abajo, por tanto, debemos seguir unas recomendaciones para que las reglas funcionen correctamente:

- Las reglas más específicas deben ir arriba, por encima de las reglas más generales. Por ejemplo, imaginemos que queremos permitir una determinada IP, pero bloquear el resto de equipos de la misma red. Primero debemos poner «permitir la IP» y después «bloquear la subred». Si primero colocamos la regla más general (bloquear la subred), jamás se cumplirá la regla más estricta (permitir la IP).

- Las reglas más generales deben ir debajo de las más específicas.

Otra recomendación a la hora de configurar un firewall es el orden de las reglas, las reglas que más se vayan a «comprobar» deben ir lo más arriba del todo posible, y las reglas menos «comprobadas» abajo del todo, para optimizar el rendimiento del firewall, porque el sistema operativo tiene que comprobar todas desde arriba hasta a abajo.

- Las reglas que más veces se vayan a cumplir, colocarlas lo más arriba posible.

- Las reglas que menos se vayan a cumplir, abajo.

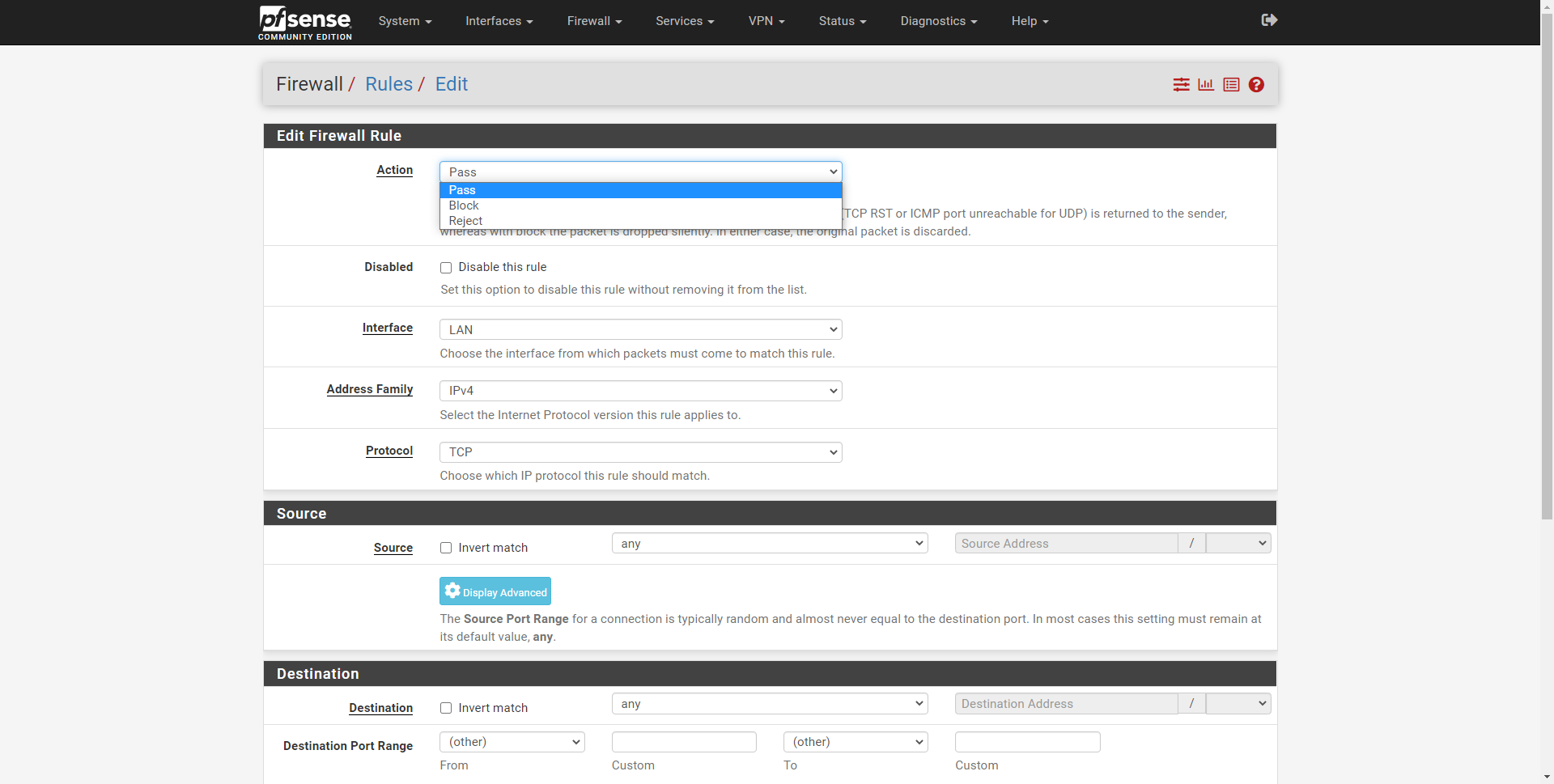

Dependiendo del sistema operativo y del firewall, es posible que tengamos diferentes políticas del firewall en diferentes interfaces. Por ejemplo, en el sistema operativo pfSense que es de ámbito profesional, la interfaz WAN de Internet tiene una denegación implícita, sin embargo, todo lo que sale de la LAN se permite de forma predeterminada. Eso mismo lo podemos hacer también en sistemas basados en Linux como Debian a través de iptables o nftables, configurando la política por defecto en las diferentes tablas y cadenas.