Con la privacidad y la seguridad en Internet en el punto de mira desde hace unos años, cada vez más se oye hablar sobre la red Tor. Muchos usuarios desconocen qué es, para qué sirve y qué puedes encontrar en ella. Hoy en RedesZone os vamos a explicar todas las claves respecto a la red Tor, y cómo podemos entrar en ella.

La red Tor y cómo funciona

Antes de saber cómo utilizarlo, conviene que sepamos qué es o cómo nace la red Tor pero también qué ventajas tiene o por qué deberías utilizarla.

Historia de Tor

Aunque en el año 2002 se anunció una versión alfa con la red Tor funcionado, no fue hasta el siguiente año, en el 2003, cuando fue creada por Roger Dingledine, Nick Mathewson y Paul Syverson como una evolución del proyecto Onion Routing, desarrollado por el laboratorio de Investigación Naval de los Estados Unidos.

Inicialmente esta evolución fue financiada por el Laboratorio de Investigación Naval de los Estados Unidos, pero, a finales del año 2004 hasta noviembre de 2005, pasó a ser patrocinado por la Electronic Frontier Foundation, que es la organización de defensa de las libertades civiles en el mundo digital. En la actualidad, el proyecto Tor está gestionado por The Tor Project que es una organización sin ánimo de lucro orientada a la investigación y la educación, y que es financiada por distintas organizaciones. En la actualidad el proyecto Tor está formado por un equipo que es liderado por Roger Dingledine, uno de sus creadores.

Como premios en su historia, Tor recibió de la Free Software Foundation el premio para proyectos de beneficio social del año 2010 por haber permitido que, aproximadamente, 36 millones de personas de todo el mundo usando software libre, hayan experimentado libertad de acceso y de expresión en Internet manteniendo su privacidad y anonimato. Su red ha resultado crucial en los movimientos disidentes de Irán y Egipto.

Qué es

La red Tor, o también conocido como «The Onion Router» o «el router cebolla», es un proyecto que tiene como objetivo proporcionar la mejor seguridad y privacidad cuando navegamos por Internet. Es una red distribuida en la que el encaminamiento de los paquetes transmitidos no desvela su identidad en Internet, es decir, no desvela su dirección IP. Por supuesto, es capaz de mantener la integridad y también la confidencialidad de los paquetes transmitidos. Tenemos que tener en cuenta que Tor es una red paralela y completamente gratuita. Ha sido desarrollada para saltarse las medidas de control que ejercen algunos gobiernos hacia los usuarios. Para conseguir el anonimato y el secreto de la información que se consulta, o que se transmite a través de la red Tor, contamos con nodos intermedios y nodos de salida. No obstante, debes tener en cuenta que el anonimato en Internet al 100% no existe, e incluso dentro de la red Tor siempre dejaremos un rastro.

Aunque es una red distribuida, debemos tener en cuenta que no es una red P2P, ya que tenemos a los usuarios de la red, a los usuarios que encaminan el tráfico de la red Tor, y finalmente, algunos usuarios que hacen la función de servicio de directorio para navegar por Tor. Uno de los objetivos principales de los desarrolladores de la red Tor, es conseguir que quien use Internet tenga su identidad protegida, es decir, no se pueda rastrear de ninguna manera el tráfico que envía un usuario, para no poder llegar hasta él, o al menos, que sea realmente difícil su rastreo. En la actualidad, la red Tor es sobre todo utilizada por muchos usuarios para garantizar su privacidad en las páginas web que consulta.

Aunque la red Tor no está especialmente diseñada para ello, se descubrió que usando su red es mucho más difícil que programas o países que vigilan y bloquean el acceso a cierto contenido lo consigan, y, por lo tanto, el usuario pueda acceder y no ser detectado. Por este motivo, la red Tor es muy usada en países o lugares donde las comunicaciones están extremadamente vigiladas y donde se persiguen a las personas que intentan acceder a ese tipo de información.

El enrutado anónimo no garantiza que, si os conectáis un sitio web, este no pueda saber de dónde proviene la conexión. Esto sucede porque los protocolos de nivel superior pueden transmitir información sobre la identidad, es decir, la red Tor funciona cifrando toda la información en la entrada (navegador usuario) y la descifra en la salida (servidor donde aloja la web), por eso, quien disponga de un router de salida de la red Tor, puede ver toda la información descifrada por lo que, aunque no pueda conocer el emisor, sí que puede acceder a la información. Esta es una de las debilidades utilizadas por quienes intentan identificar el tráfico de la red Tor.

Un ejemplo lo tenemos en Dan Egerstad, un experto en seguridad informática, que creó un servidor en la red Tor y controlaba toda la información que salía por él hacía Internet. Gracias a eso, consiguió contraseñas de importantes empresas, embajadas de todo el mundo y otras instituciones. Para intentar solucionar este gran fallo de la red Tor, y asegurarse de que nadie puede acceder a la información que se está enviando, se aconseja usar HTTPS, ya que usa el protocolo seguro TLS.

La red Tor está formada por una serie de nodos que se comunican mediante el protocolo TLS. Estos nodos pueden ser

- Nodos OR: Estos nodos funcionan como encaminadores, y en algunos casos, además, como DNS. Los nodos OR mantienen una conexión TLS con cada uno de los otros OR.

- Nodos OP: Cuando ejecutamos el navegador web Tor, estos hacen la función de nodo OP y su función es obtener la información del servicio de directorio, establecer circuitos aleatorios a través de la red, y manejar conexiones de aplicaciones del usuario.

El servicio de directorio es una base de datos que asocia a cada OR una serie de información. Esta información es accesible a todos los demás OR y usuarios finales. Se usa para tener un conocimiento de la red, es decir, si se tienen pocos servidores de directorio se corre el riesgo de llegar a un punto cuyo fallo puede ocasionar el fallo del sistema completo, esta podría ser una manera sencilla de destruir la red Tor. Los OR están divididos en OR principales que son autoridades de directorio y luego están los secundarios que se encargan de hacer de cache y backup.

Los puntos de encuentro son lugares intermedios donde enviar los paquetes, y cuando llegan ahí, ser enviados a su destino. Es decir, cada extremo de la comunicación envía sus mensajes a ese punto de encuentro, y desde ahí son enviados a donde corresponda usando circuitos que esconden la localización del destino.

Ventajas de usar Tor

Hay muchos motivos por lo que uno puede usar la red Tor, algunos legales, otros ilegales. Pero las principales ventajas las podríamos clasificar en las siguientes categorías:

- Bloquear rastreadores: a todos nos ha ocurrido que, a la hora de buscar cualquier producto en la red, unas horas después nos aparezca publicidad sobre ese producto o productos relacionados. Es por eso por lo que uno de los motivos de usar un navegador Tor, es que cada sitio web que consultas se aísla, de esta manera, los rastreadores de terceros y generadores de publicidad no pueden «seguirte» y, por lo tanto, no pueden mostrarte publicidad sobre tus consultas web. Otra ventaja es que las cookies, historial de navegación y caché web, no se guardan en los navegadores Tor.

- Vigilancia: si alguien se infiltra en nuestra red local doméstica, puede saber, ver, e incluso consultar toda nuestra actividad que realizamos online, sea cual sea. Por eso usar la red Tor nos garantiza que, si alguien se ha infiltrado en nuestra red, no podrá saber lo que estamos haciendo en Internet.

- Identificación: cuando navegamos con un navegador de uso corriente, sin darnos cuenta estamos generando y dejando un rastro único que puede permitir identificarnos a nosotros y saber todo lo que estamos realizando. Esto es debido al uso de supercookies, cookies y por supuesto, nuestra dirección IP pública. En cambio, si usamos un navegador web Tor, esto no podrá realizarse, o al menos, será mucho más difícil que si no lo usásemos.

- Seguridad: la red Tor y sus navegadores funcionan cifrando varias veces todos los paquetes que transmitimos y recibimos cuando estamos navegando, pasando por varios nodos de Tor añadiendo varias capas de seguridad. Gracias a esto, la seguridad y privacidad está casi garantizada, aunque debemos tener en cuenta que todo deja un rastro y la seguridad al 100% no existe.

- Libertad: sin lugar a dudas, uno de los motivos más importantes por lo que usar la red Tor, es el poder acceder a toda la información sin censura. Actualmente muchos gobiernos de países intentan ocultar a sus ciudadanos cierta información, limitando el acceso a diferentes webs o portales en Internet.

Muchos usuarios os estaréis preguntando, por qué deberíais usar la red Tor si vosotros no tenéis nada que ocultar. Y la respuesta, como hemos indicado más arriba, es muy simple: a todos nos ha sucedido alguna vez que buscando cualquier producto en Internet, después no paraban de salirnos anuncios al respecto de lo que habíamos consultado, en ocasiones tardan horas en mostrarnos anuncios, y en otras ocasiones algunos días. Esto que muchos usuarios nos lo tomamos como una tontería, un día puede volverse en tu contra, ya que puedes consultar algo que no quieres que se sepa, por ejemplo, un regalo a un familiar, y que por culpa de los rastreadores sepa qué has estado buscando. Usando un navegador Tor, evitas, como hemos comentado antes, que los rastreadores de terceros recopilen tus datos de navegación para que después empresas te muestren publicidad. Además, si vives en un país donde tu gobierno te oculta información, usando la red Tor, podrás saltarte los bloqueos que se aplican para acceder a esa información.

Cómo puedo usar la red Tor

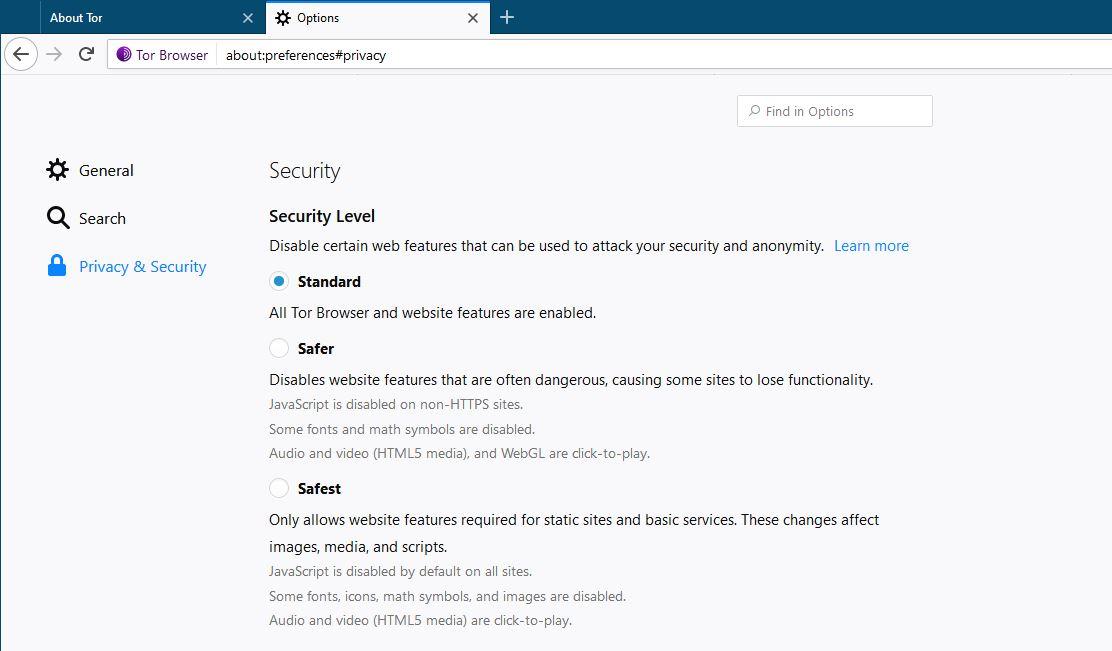

La forma más fácil de poder usar la red Tor es descargándonos un navegador web Tor. Uno de los navegadores más famosos es Tor Browser, que podéis descargarlo desde la web oficial. Sin embargo, hay muchos más navegadores que podéis usar, pero que dependen de extensiones o introducir un código para activar la opción de navegar por la red Tor, como, por ejemplo, Mozilla Firefox, Brave, etc. Nuestro consejo es que utilicéis Tor Browser, por ya venir preparado para navegar sin tener que hacer nada más.

Una cosa que tenemos que tener claro respecto a la red Tor es que no hay buscadores de contenido, como ocurre con Google o Bing, y que debemos introducir nosotros el enlace del sitio web que queremos ir. Una forma sencilla para empezar seria consultando The Hidden Wiki, desde un navegador Tor.

En el caso de que queráis tener la mayor seguridad y privacidad posible, os recomendamos descargar el sistema operativo Tails, un sistema operativo diseñado específicamente para ser lo más anónimos posible en Internet, y que es completamente gratuito.

Riesgos, peligros y polémicas

No todo el mundo considera que utilizarlo esté lleno de ventajas y de opciones sino que hay mucha controversia sobre su utilización, polémicas o razones por las que quizá no merece la pena usar el navegador.

¿Es peligrosa la red TOR?

Como bien sabemos, la red Tor es una red descentralizada de servidores, los cuales permiten a los usuarios navegar por Internet de forma anónima, así como proteger su privacidad. Y muchas veces, es normal que salten dudas sobre si es seguro utilizarla o no. Y lo cierto, es que esta red tiene muchos beneficios para los usuarios, pero también es cierto que puede entrañar peligros y riesgos, los cuales pueden afectar a los usuarios de muchas formas diferentes. Pero como todo, depende del uso que le vamos a dar, y de los sitios a los que vamos a acceder. Si bien para lugares más comunes dentro de lo que es la red Tor, no suelen presentarse grandes problemas, si accedemos a lugares más turbios el peligro aumenta de forma considerable.

Uno de los principales riesgos a los que vamos estar expuestos, es que la red puede ser utilizada por delincuentes. Estos llevan a cabo sus actividades ilegales online, como puede ser la compraventa de artículos prohibidos, entre otras actividades ilegales y muy perjudiciales. Por otro lado, como esta puede proteger la identidad de sus usuarios, es más complicado que las autoridades pueden rastrear o detener a los criminales que la están utilizando. Por otro lado, esta puede ser utilizada por gobiernos autoritarios, los cuales realizar una monitorización y control de la actividad en línea de todos sus ciudadanos. En algunos países, el acceso a esta res está totalmente bloqueado.

Por otro lado, se trata de una red que es vulnerable a muchos tipos de ataques, como los ataques de nodo de salida maliciosos. Estos quieren decir, que el tráfico ha sido interceptado en los puntos de salida de la red Tor. Permitiendo así a los atacantes, espiar el tráfico que se está produciendo, y de forma potencial, robar la información que están analizando. Como pueden ser contraseñas, datos personales, datos bancarios, entre otros muchos.

Polémicas de la red Tor

Mientras que la red Tor tiene sus puntos muy positivos, como poder ser más anónimos (nunca seremos 100% anónimos) en Internet, evitar los rastreadores, e incluso evadir la censura impuesta por un determinado país. Existen aspectos terribles, como, por ejemplo, webs ocultas de venta de drogas, asesinos a sueldo, filtraciones privadas, o cualquier cosa que nos podamos imaginar. Esta red Tor también se usa para comunicarse entre grupos terroristas, sectas y mucho más, por lo que está continuamente monitorizada por la Policía, con el objetivo de poder desenmascararlos y detenerles.

Si bien, la red Tor puede ser una gran solución para algunos países cuando sus gobiernos ocultan información a sus ciudadanos, y el poder acceder a conocimiento compartido, o la privacidad de nuestras comunicaciones, los usuarios que decidáis usarlo tenéis que tener en cuenta que en esta red os podéis encontrar cualquier cosa, y que tenéis que navegar con cuidado y bajo vuestra responsabilidad de saber dónde entráis.

El navegador Tor: por qué no usarlo

Este software tiene como base a Mozilla Firefox con unas modificaciones realizadas específicamente para usar la red Tor de la manera más eficiente posible, y con todas las medidas de seguridad activadas. Como mencionamos, no se debe pagar nada si queremos descargarlo y utilizarlo. Desafortunadamente, el problema principal es la lentitud. Tor no es recomendable para actividades online que requieran mucho ancho de banda y/o complementos (plugins), tampoco para tráfico de redes P2P como compartir archivos vía Torrent, por supuesto, tampoco es recomendable para realizar tareas donde necesitemos que la latencia sea mínima, ya que al pasar por varios nodos la latencia aumenta muchísimo.

Para sorpresa de muchas personas, otro punto en contra de este navegador y su red en cuestión, es la seguridad. Especialmente, desde el momento en que los datos deben salir de la red Tor. Se sabe que los datos salen de la red Tor sin ningún tipo de cifrado, por lo que es posible capturar todo el tráfico en estos nodos de salida y posteriormente analizar todo el tráfico. Si tus datos personales y/o de carácter muy sensible han pasado por la red Tor, podrías estar en problemas. Cualquier persona que esté en este nodo de salida, y posea la habilitar para ello, podría recolectarlos e identificarte para llevar a cabo potenciales ataques. Una alternativa que algunas personas utilizan es el uso adicional de un proveedor confiable de VPN, con el objetivo de asegurar el tráfico de principio a fin.

Activistas y personas conscientes de la privacidad y anonimato en línea sacan provecho de la red y el navegador. Por otro lado, muchas actividades irregulares ante la ley tienen difusión mediante Tor, debido a que es frecuente usarlo para el acceso a la Dark Web.

Errores: Tor no funciona, ¿qué hacer?

Hay varias causas por las que TOR no tiene conexión en Windows. Una de las más frecuentes es que directamente nuestra conexión de Internet no funcione correctamente. Tal vez estás conectado por Wi-Fi y la cobertura es muy limitada, hay alguna mala configuración en el adaptador o el ancho de banda es insuficiente. Otro motivo común es que haya algún problema a nivel de sistema o software. Por ejemplo que Windows esté desactualizado, una mala configuración horaria o que el propio navegador no funcione correctamente por los mismos motivos relacionados con tener una versión obsoleta, además de una mala configuración. También podría ocurrir que tengas algún programa de seguridad, como pueden ser un antivirus o firewall, y estén causando problemas. Eso podría provocar cortes en la conexión y ver que TOR no funciona correctamente en Windows. Podrían detectarlo como un falso positivo o limitar la conectividad. Además, el malware es otra de las razones por las que este navegador puede quedarse sin conexión. Tal vez tengas algún virus y eso impida que pueda funcionar correctamente el equipo, lo cual puede afectar también a los navegadores. De esta forma, verías que no puedes entrar correctamente y aparecen problemas.

Después de explicar cuáles son los principales motivos por los que no funciona la conexión de TOR en Windows, vamos a hablar de qué pasos debemos dar para solucionarlo. Como verás, hay diferentes soluciones según el problema que ocurra. Es importante conseguir que funcione correctamente si quieres proteger tu privacidad al navegar.

Mejorar la conexión

Lo primero que debes hacer para que funcione TOR lo mejor posible es mejorar la conexión de Internet. ¿Estás conectado por Wi-Fi? Puede que ese sea el motivo por el cual no tienes conexión en Windows al usar este navegador. Tal vez la cobertura sea muy limitada y eso haga que la red no funcione correctamente. Algo muy sencillo sería que te conectaras por cable y ver si de esta forma se soluciona el problema. Pero claro, no siempre vas a poder conectarte de esta forma, por lo que tendrás que buscar otras medidas para mejorar la conexión. Una opción es la de utilizar un repetidor Wi-Fi, sistema Mesh o dispositivos PLC que te ayuden a mejorar la cobertura.

De esta forma podrás evitar las zonas muertas o zonas con mala cobertura que podrían estar afectando a tu conexión y de ahí los problemas de red de TOR. Al optimizar la conexión vas a lograr una mejora significativa en cualquier programa que uses conectado a Internet, como es el caso de este navegador.

Comprobar que no hay malware

Otro motivo claro por el que puede funcionar mal la conexión de TOR en Windows es por culpa de algún virus. Son muchas las amenazas de seguridad que pueden poner en riesgo el buen funcionamiento del equipo de una u otra forma. Si has descargado algún archivo que pueda ser peligroso o has instalado recientemente algún programa inseguro, tal vez ahí esté el problema. Lo que debes hacer es pasar un buen antivirus y analizar en busca de peligros. Por ejemplo Microsoft Defender, el antivirus que viene integrado con Windows, es una buena opción. No obstante, son muchas más las alternativas que hay, como pueden ser Avast o Bitdefender. Sea cual sea la que elijas, debes asegurarte de que funciona bien y es fiable.

Pero sin duda lo mejor de todo para evitar el malware es prevenir. Es esencial que siempre descargues archivos desde fuentes fiables, tengas todo actualizado y uses aplicaciones de seguridad que puedan protegerte.

Verificar que no hay programas conflictivos

Puede ocurrir que un programa esté causando problemas con TOR y bloquee la conexión. Especialmente esto puede ocurrir con los antivirus y cortafuegos, pero también otras aplicaciones como las VPN. Es importante que revises todo lo que tienes instalado o has instalado recientemente y veas si puede ser la causa del problema. Un firewall puede bloquear la conexión de un programa. Tal vez lo detecte como un falso positivo y de ahí que aparezcan problemas. Lo mismo el antivirus. La VPN, por su parte, podría estar limitando la conexión e impidiendo que puedas conectarte correctamente, con una buena velocidad y estabilidad.

Nuestro consejo es no tener más de un antivirus instalado y siempre que vayas a agregar algún programa de seguridad, verificar correctamente que funciona bien. Respecto a las VPN, es importante evitar las que son gratuitas tanto por seguridad como por rendimiento.

Configurar correctamente el sistema

Un error muy simple que podría causar problemas de conexión de TOR en Windows es tener mal la hora del sistema. Debes configurarlo bien si no lo está. Por ejemplo si has viajado a otro país y tienes mal puesta la hora, puede ser un motivo por el cual no va a funcionar correctamente y van a parecer errores.

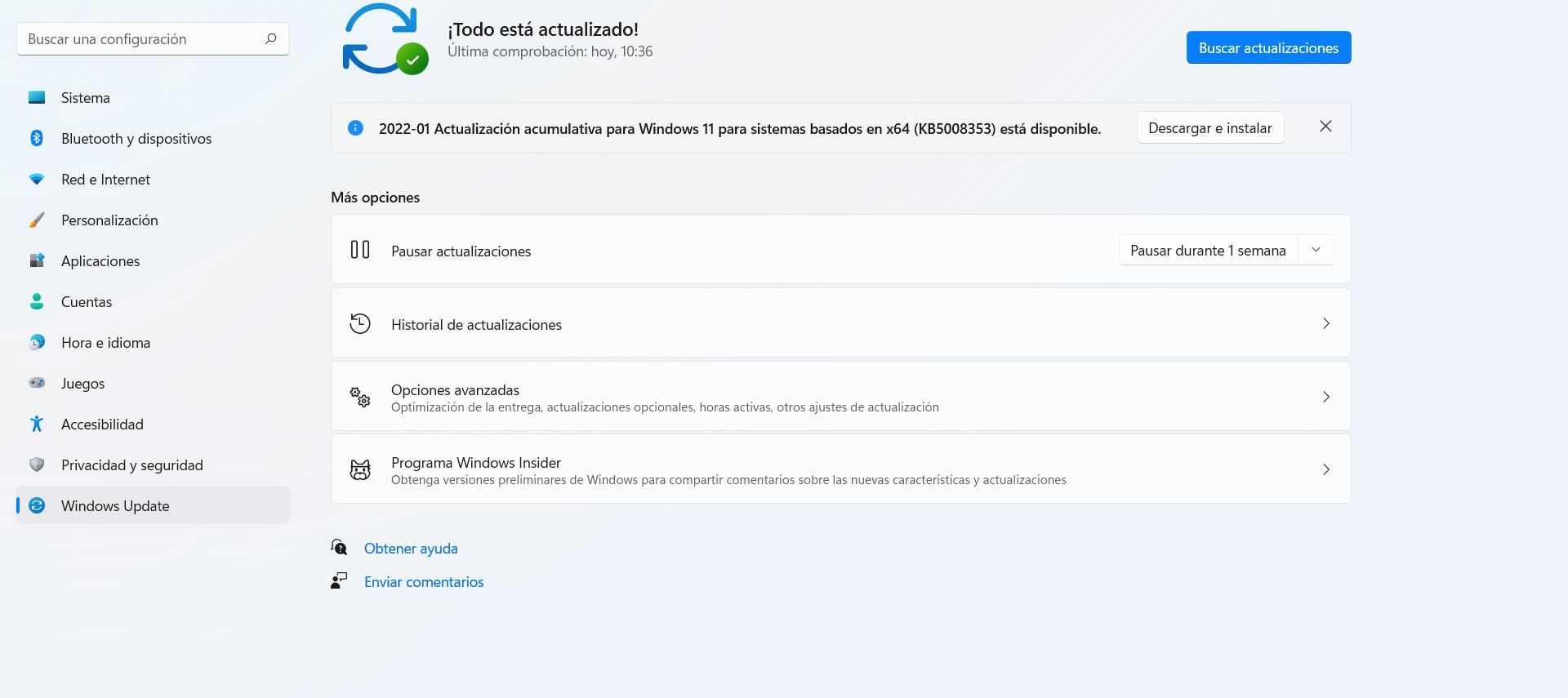

Pero configurar bien el sistema también significa contar con las últimas versiones. Es importante que tengas actualizado Windows, ya que de lo contrario podrían aparecer errores de compatibilidad y tener muchas limitaciones. Para ello tienes que ir a Inicio, entras en Configuración y pinchas en Windows Update. Automáticamente empezará a instalar una nueva versión, en caso de que haya alguna disponible.

De forma alternativa, también debes asegurarte de que cuentas con la última versión instalada del navegador TOR. Para ello tienes que ir al menú de arriba a la derecha, pinchas en Ayuda y en Acerca de Tor Browser. Automáticamente comenzará a buscar nuevas versiones y las instalará en caso de que la haya.

Obtener nueva IP

También deberías probar a obtener una nueva dirección IP en TOR. Como sabes, cuando navegas por Internet a través de este navegador, vas a ocultar tu IP real y vas a entrar en la red con otra diferente. Podría ocurrir que esa que te ha asignado el programa no funcione bien en ese momento y por ello no tienes conexión.

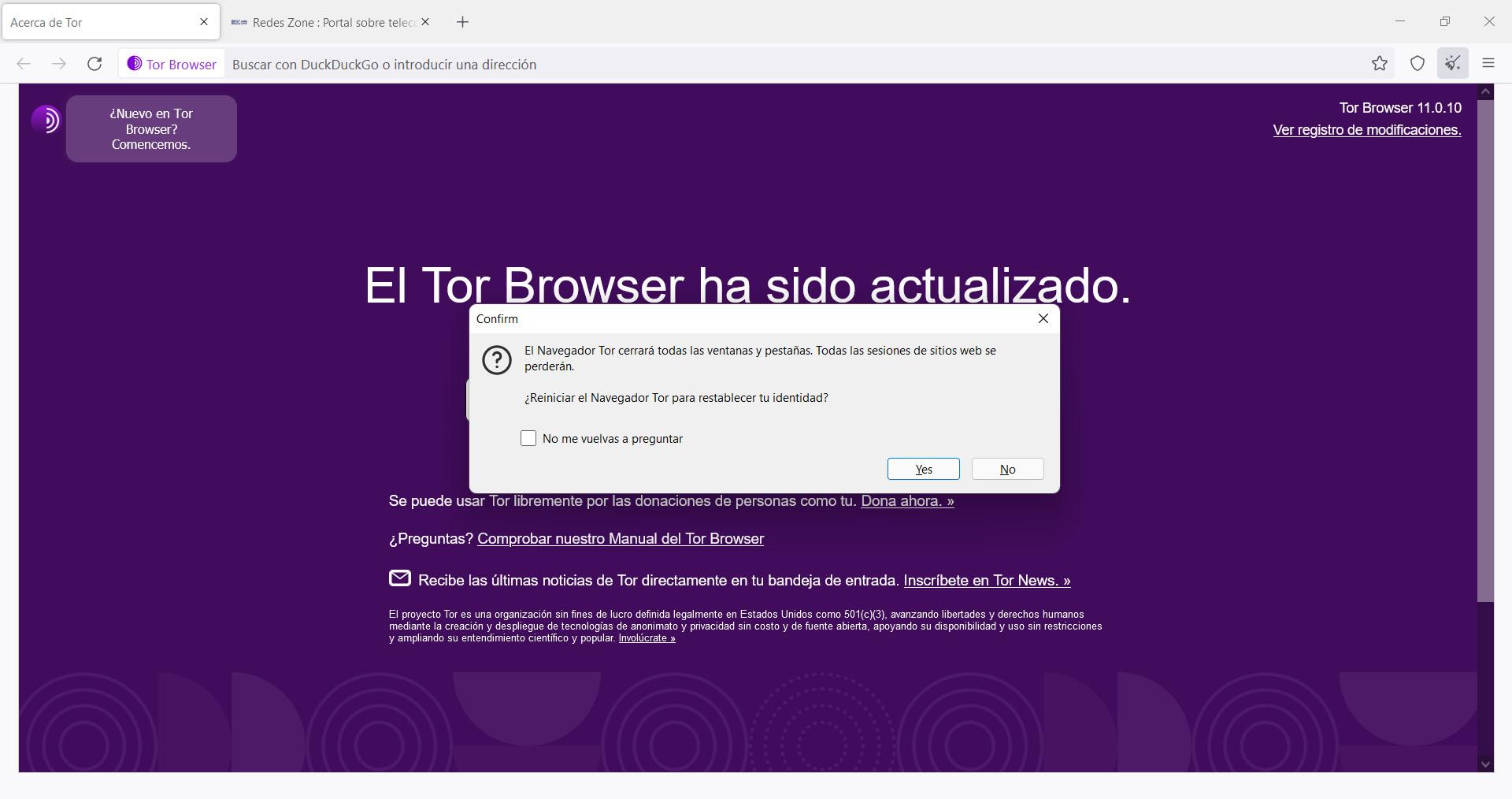

Obtener una nueva IP en TOR es muy sencillo. Si miras en la parte de arriba del navegador verás un icono junto al menú que pone Nueva identidad. Simplemente con pulsar en él te aparecerá un nuevo cuadro de diálogo que te permitirá reiniciar el navegador y obtener una IP distinta a la que tienes. Esto podría ayudar cuando aparecen errores de este tipo.

Reiniciar o reinstalar TOR

Si todo lo anterior no ha tenido ningún efecto positivo, puedes simplemente probar a reiniciar el equipo. A veces pueden surgir problemas a nivel de sistema que se resuelven con algo tan sencillo como eso. Por ejemplo algún proceso que no se haya cerrado correctamente en el navegador o alguna aplicación que se ha quedado colgada. Pero si ves que con un simple reinicio no se ha arreglado el problema tampoco, lo siguiente que tendrás que hacer es reinstalar TOR. Es importante que lo desinstales por completo y lo vuelvas a instalar de cero. Eso permitirá una instalación limpia, evitando muchos posibles problemas que hayan podido surgir.

En definitiva, si ves que la conexión de TOR no funciona correctamente en Windows, puedes llevar a cabo estos pasos que hemos explicado. Como has visto, hay diferentes causas que pueden provocar fallos y afectar a la conexión. Debes asegurarte de que todo funciona correctamente y de lo contrario tomar medidas lo antes posible para solventarlo.