Una de las piezas más importantes para conectarnos a Internet es el router. Es el dispositivo que permite conectar múltiples equipos y tener acceso a la red. Esto hace que cualquier problema que pueda surgir comprometa la seguridad no solo de este dispositivo, sino también de cualquier otro que haya conectado. Por ello debemos tener en cuenta la importancia de protegerlo correctamente. En este artículo vamos a hablar de cómo saber si han atacado un router.

Hay varias señales que pueden llevarte a pensar que el router WiFi de tu casa ha sido hackeado por una tercera persona. Todos y cada uno de estos puntos te indicarán de primeras si ha sido así o el problema que sufres no tiene nada que ver. Además de las señalas, explicaremos cuáles son los ataques que los piratas informáticos pueden emplear con estos equipos y, por supuesto, las medidas de seguridad que recomendamos seguir para evitarlos en la mayoría de los casos.

Principales ataques contra el router

¿De qué manera podrían atacar a tu router? Los piratas informáticos pueden usar diferentes métodos para ello. Van a poder robar contraseñas y tomar el control, provocar que deje de funcionar, modificar las DNS para redirigirte a sitios maliciosos… Es importante conocer cómo podría afectarte todo esto y estar preparado.

Robo de contraseñas

Sin duda un ataque muy común contra el router es el robo de contraseñas. Un pirata informático puede llevar a cabo ataques de fuerza bruta para acceder al propio aparato, pero también a la red inalámbrica. Esto le permitirá tener un control de la configuración, así como de cualquier dispositivo que haya conectado.

Existen herramientas que permiten romper claves del Wi-Fi que no sean seguras o utilicen un cifrado obsoleto. Incluso pueden aprovecharse de contraseñas predeterminadas o débiles. Esto, además, puede abrir la puerta a otros muchos ataques, ya que va a poder modificar muchos parámetros del router.

Por tanto, si no has modificado la contraseña de tu router, es probable que sean un objetivo claro de estos delincuentes, y deberás seguir los consejos que daremos al final para ello.

Ataques DDoS

Otro tipo de ataque muy popular que puede poner en riesgo el router es lo que se conoce como DDoS. Es un ataque de denegación de servicios en el que el atacante va a provocar que deje de funcionar correctamente. Puede que no puedas ni siquiera conectar otros dispositivos o que la velocidad vaya muy mal o aparezcan muchos cortes.

Básicamente lo que provoca un pirata informático es un colapso en el router. Va a enviar muchas solicitudes y hace que no pueda resolverlas todas y se sature. Es algo que pueden llevar a cabo contra servidores y otros equipos informáticos que puedan verse comprometidos en un momento dado.

Además, el router podría formar parte de una botnet. Es así como se conoce a una red de equipos informáticos zombis, controlada por los atacantes y que pueden llevar a cabo ataques contra un tercero o usarlos para enviar Spam.

Esto suele ocurrir en grandes servidores o empresas. Dudamos mucho que un usuario cualquiera vaya a querer atacarte a ti, sin un objetivo claro, aunque puede que alguien, aprendiendo a hacerlo, te haya elegido al azar, por lo que deberás tener cuidado igualmente, salvo que vivas solo lejos de otras personas.

Inyección de código malicioso

También hay que hacer mención a los ataques de inyección de código. En este caso un atacante va a aprovecharse de vulnerabilidades que pueda haber en un modelo en concreto. Por ejemplo vulnerabilidades de seguridad de tipo XSS (Cross-site scripting). Este tipo de fallo permite a un ciberdelincuente ejecutar código JavaScript malicioso en el router. Esta inyección de código puede dar lugar al robo de información sensible, donde podemos incluir también las credenciales y contraseñas, así como comprometer seriamente el funcionamiento del dispositivo afectado. Los atacantes generalmente rastrean la red en busca de dispositivos que puedan ser vulnerables.

Hay que tener en cuenta que son muchas las vulnerabilidades que pueden aparecer en un momento dado. Pueden afectar a routers y puntos de acceso. Normalmente afectan a un modelo determinado o a una versión del firmware que utiliza el aparato.

Modificar los DNS

Este tipo de ataque es muy peligroso. Si modifican los DNS de tu router podrían controlar qué sitios web visitas. Es decir, pueden redirigir el tráfico a las páginas que les interese para robar tus contraseñas o comprometer tu privacidad. Es un método que modifica cómo el router interpreta las direcciones que pones en el navegador.

Pongamos por ejemplo que accedes a RedesZone.net. El router, a través de los servidores DNS, va a “traducir” esa información en la dirección IP correspondiente y te va a llevar a la página a la que esperas acceder. Ahora bien, si esos DNS han sido modificados, pueden redirigirte a una página que simule ser RedesZone.net, pero en realidad es otra totalmente distinta.

Piensa por ejemplo en una web para realizar un pago, una red social o cualquier sitio donde tengas que poner tus datos y contraseñas. Todo eso podría ser robado a través de este tipo de ataques si logran modificar los DNS de tu router. Un ejemplo de este tipo de amenazas es DNSChanger.

Cómo saber si han atacado el router

Es importante que conozcamos si hay intrusos en el router para evitar problemas mayores. El hecho de que pudieran acceder al aparato significa que podrían tomar el control, conectarse a la red, ralentizar la conexión e incluso recopilar información de los usuarios para comprometer la seguridad.

Los piratas informáticos pueden utilizar diferentes métodos para atacar un router, pero generalmente se basan en vulnerabilidades que hay sin corregir. Podría desencadenar lo que se conoce como DNS hijacking, que básicamente consiste en alterar los servidores DNS y redirigir a los usuarios a páginas controladas por los atacantes y robar así información.

También podrían tener acceso a la red Wi-Fi en caso de haber hackeado la contraseña de la red inalámbrica. Esto es precisamente algo común cuando un router no está bien protegido y podría suponer la pérdida de velocidad, calidad y estabilidad de una conexión.

Ahora bien, muchos usuarios pueden dudar de si en algún momento han atacado el router o si incluso hay intrusos en ese momento. Por suerte podemos tener en cuenta algunos aspectos que nos pueden dar pistas o incluso confirmar que ha ocurrido eso.

Cambios en la configuración

Podemos observar posibles intrusos en la red, en el router, si notamos cambios en la configuración del mismo. Un atacante podría modificar algunos parámetros como la potencia del dispositivo, filtros MAC o incluso llegar a cambiar la contraseña para acceder tanto al aparato como a la red inalámbrica.

Cualquier cambio de este tipo que notemos podría ser la señal inequívoca de que hemos tenido o sigue habiendo intrusos en nuestra red. Debemos por tanto tomar medidas en ese caso. Sin duda algo muy evidente es que permita el acceso a un determinado dispositivo, que sería el del atacante, o que haya bloqueado el acceso a otros para poder tener mejor señal.

En caso de duda, lo mejor será reiniciar el router a valores de fábrica, cambiando posteriormente la contraseña a una nueva. Así, sea por un intruso, o simplemente que hemos tocado algo sin querer, volveremos a tenerlo como nuevo.

Entrar en el router y ver dispositivos conectados

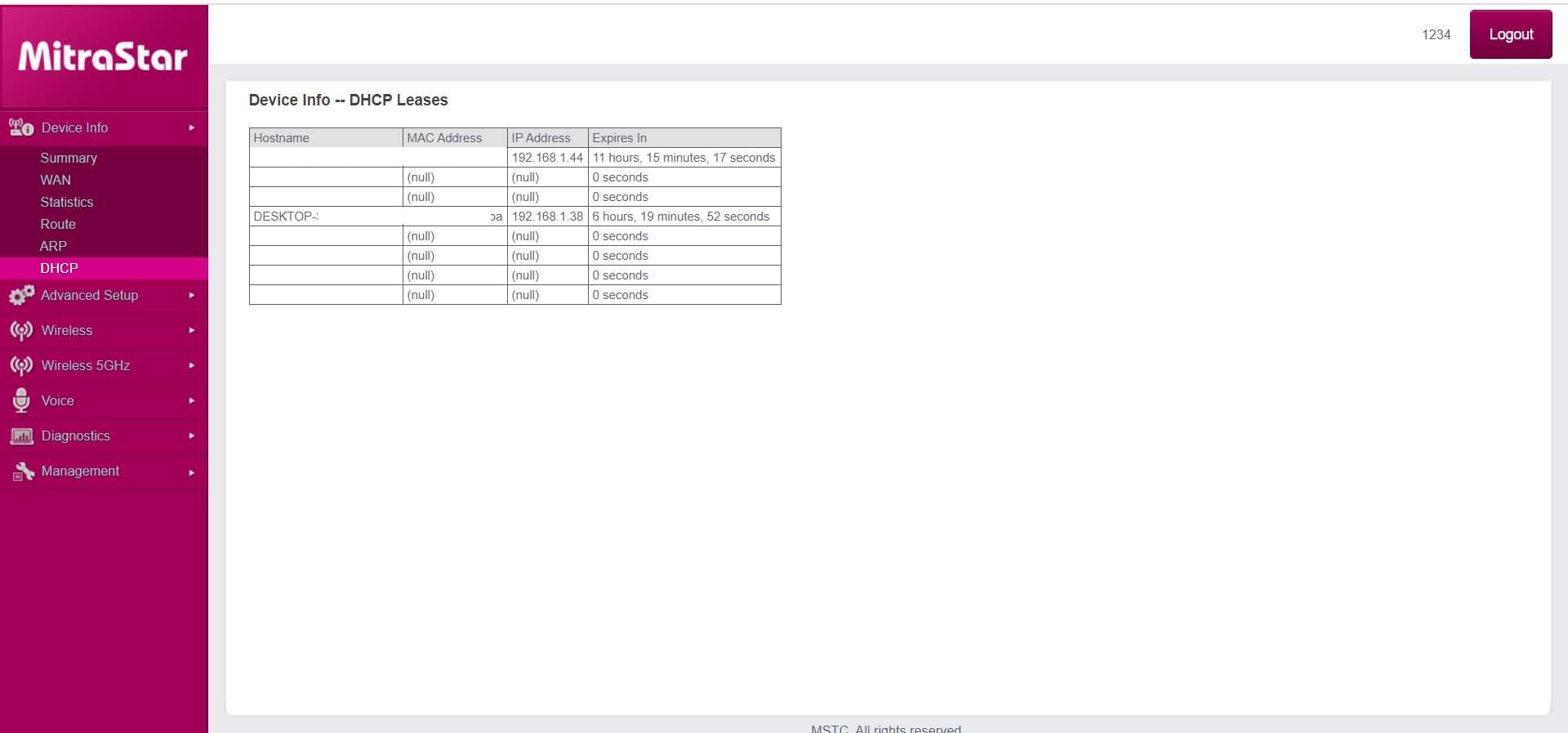

Una forma más de saber si hay intrusos en nuestro router es directamente acceder al propio dispositivo y ver qué equipos hay conectados. Esta información nos muestra claramente la cantidad de usuarios que hay conectados en ese momento o que han estado conectados previamente. Aparecerán todos los móviles, ordenadores y cualquier otro equipo conectado.

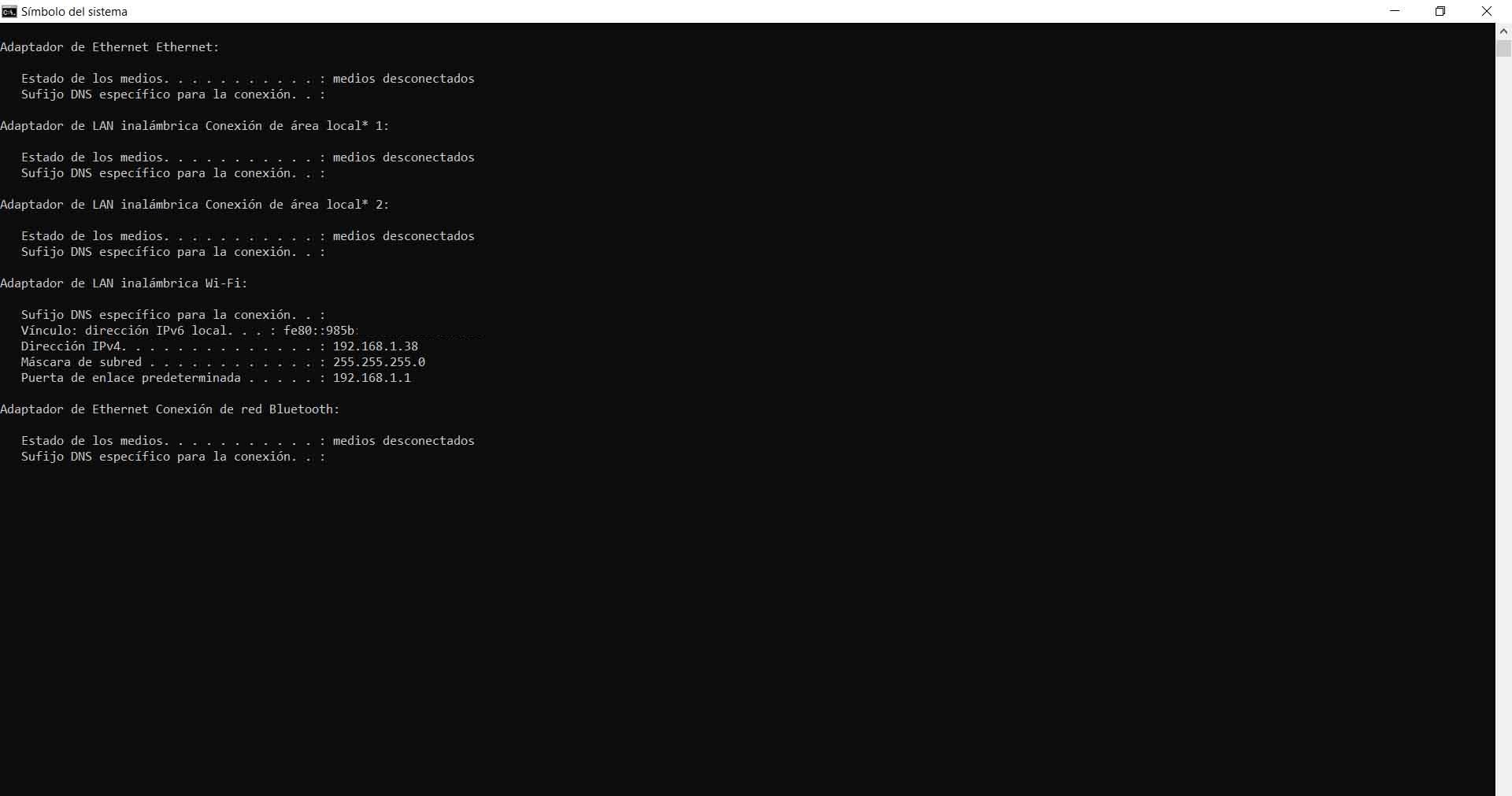

Esto dependerá del tipo de router que tengamos, pero generalmente hay que acceder a través del navegador mediante la puerta de enlace predeterminada que suele ser 192.168.1.1, posteriormente entrar en Configuración avanzada, Información del dispositivo y allí buscar DHCP.

Si no conoces cuál es la puerta predeterminada de acceso al router, la puedes averiguar fácilmente en Windows. Para ello tienes que ir al Símbolo del sistema o Terminal y ejecutar el comando ipconfig. Verás diferentes datos relacionados con tu red y entre ellos está la puerta de enlace. A veces es diferente.

De forma alternativa también podemos utilizar aplicaciones externas tanto para el móvil como para el ordenador. Estos programas nos indican qué dispositivos hay conectados a la red inalámbrica en ese momento. Por ejemplo aplicaciones como Fing o Advanced IP Scanner son muy útiles, y las tendremos disponibles en dispositivos móviles, tanto Android como iPhone.

Notar problemas de velocidad o cortes

Es sin duda una de las señales más típicas de que algo va mal. Nos conectamos a Internet y notamos que la velocidad no es la que debería, que hay cortes, se apaga el aparato… Hay que tener más que claro que, cuando la conexión WiFi va más lenta que nunca puede ser que el router haya sido hackeado. Aunque, para salir de dudas y saber si se trata de un problema de tu red, ponte en contacto con tu proveedor. Si te confirman que no hay ningún tipo de problema en tu línea de banda ancha fija, entonces alguien se ha colado en tu router.

Esto puede ser temporal, ya que dependerá del uso que le dé el intruso. Si en un momento dado está descargando muchas cosas, será cuando te vaya mal, sin embargo, si no utiliza la conexión, o no está ni siquiera cerca en ese momento, te irá como siempre.

En definitiva, cuando notemos que hay fallos importantes al utilizar la conexión y la causa podría estar relacionada con intrusos. Y todo porque cuando hay intrusos en una red Wi-Fi, lo cierto es que puede suponer una pérdida de velocidad de Internet. A fin de cuentas son usuarios que están consumiendo recursos disponibles. Especialmente cuando tienes una tarifa contratada limitada, estos problemas pueden ser más evidentes y puedes notar que los vídeos en Streaming se cortan, las descargas van muy lentas, etc.

Comprobar fugas de DNS

Una de las señales de que nuestro router ha sido atacado es cuando vemos que hay fuga de DNS. Podemos utilizar herramientas que nos ayudan a conocer esta información y tomar medidas en caso de que notemos que algo no va bien.

Un ejemplo es DNS Leak Test. Es un servicio online que nos permite realizar un test rápido o uno más extendido para saber por dónde pasa las solicitudes que realiza nuestro router. En caso de que un atacante haya cambiado algún parámetro y tengamos unos resultados extraños podría ser síntoma de que han atacado el dispositivo.

En relación a esto, hay otra señal que te puede llevar a pensar que un router ha sido hackeado, y está relacionada con el navegador que utilizas. Y todo porque comienza a ejecutar una serie de funciones a las que no has dado permisos en la aplicación. Uno de los ejemplos más claros se da cuando se intenta acceder a una web en concreto y de pronto te redirige a otra página completamente directamente. Esto se debe a que han cambiado la configuración del DNS con el fin de que entres a una web maliciosa y consigan robar tus datos personales.

Parpadeo excesivo de las luces del router

Aunque no es una señal clara de que hay intrusos en el aparato, sí puede servir de pista en algunas ocasiones. Normalmente los routers tienen una serie de luces LEDs que se iluminan o parpadean en función del uso. Por ejemplo si hay equipos conectados por Wi-Fi.

En caso de que no tengamos una gran actividad en ese momento y veamos que la luz parpadea constantemente podría ser síntoma de que hay algún intruso en la red. No obstante, esto va a depender de tu router, de cómo esté diseñado, de otros aparatos que tengas conectados y que puedan sincronizarse periódicamente, etc.

No suele ser la forma más clara de darse cuenta, sin embargo, si tenemos sospechas, es una más que podremos revisar.

Medidas de seguridad de un router

Los routers son la puerta de entrada de la red a nuestros dispositivos, y es por ello que suelen ser equipos muy atacados para acceder a todo lo que hay conectado al mismo. Estos son puntos críticos, y como tal las compañías que los fabrican instalan algunas medidas de seguridad. Por lo general, si adquirimos un router de alguna marca de buena calidad, vamos a tener algunas como:

Firewall: Es una de las medidas de seguridad más básicas, pero muy efectiva. Esto ayuda a filtrar el tráfico entrante y saliente. Y se encarga de bloquear o permitir los paquetes de datos según las reglas que se encuentren definidas. Pueden ser las que trae de serie, o las que los usuarios creen para estar más protegidos si cabe.

- NAT: Se trata de una técnica que permite que diferentes dispositivos de una red compartan una dirección IP. Pero aparte de proporcionar esta medida, también añade una capa de seguridad. Esto es porque las direcciones IP internas, no son directamente accesibles desde el exterior de la red.

- Filtrado MAC: Esta modalidad permite a los administradores especificar, qué direcciones MAC pueden acceder o no a la red. Por lo general, se aplican medidas donde las registradas se puedan conectar, o, al contrario, que equipos con esas direcciones no puedan hacerlo. Si utilizamos una lista blanca, esto te garantizará que nadie pueda entrar, aunque si cambias de móvil u ordenador, o viene alguna visita, no podrá conectarse si no lo modificas previamente, por lo que puede ser un poco tedioso.

- Control de acceso: Muchos routers permiten configurar listas de control de acceso para restringir el tráfico según el protocolo, el puerto, la dirección IP e incluso el origen y el destino de los paquetes.

- Protección contra DDoS: Hay routers en el mercado, que cuentan con algunas medidas incorporadas para poder detectar y bloquear intentos de ataques de Denegación de servicio. Aunque esto no te protegerá del resto de problemas que hemos visto hoy.

- VPN: Es una medida muy útil en muchos casos, pero en este es para poder establecer conexiones seguras y cifradas por la red. Como si estuvieran en la misma red de forma local.

- Actualizaciones de firmware: Las actualizaciones también son una medida de seguridad, estas suelen contener parches que corrigen errores y vulnerabilidades. Por lo cual es de vital importancia instalarlas cuando el fabricante lo indique.

- Ocultar red WiFi: Otra de las posibles soluciones a esto es ocultar la red, no apareciendo en la búsqueda de ninguna persona. Esto nos permitirá estar más seguros, aunque para conectar un nuevo dispositivo, tendremos que hacerlo de forma manual, escribiendo el nombre y clave de la misma.

Cómo evitar intrusos en el router

Hemos visto algunos métodos que podemos utilizar para saber si hemos sufrido algún ataque en el router y por tanto podría haber intrusos en nuestro dispositivo. Ahora vamos a explicar qué podemos hacer para que esto ocurra. Es en realidad lo más importante, ya que si tomamos medidas preventivas podemos evitar llegar a la situación en la que la conexión funciona mal debido a que hay intrusos en la red.

Proteger el router es imprescindible para poder lograr una buena conexión de Internet. Son muchos los ataques cibernéticos que pueden apuntar hacia este aparato y por ello conviene conocerlos y estar preparado. Por suerte podemos tener en cuenta ciertos consejos importantes que vamos a explicar. La suma de todos ellos va a ayudarnos a que nuestra conexión, nuestro router en definitiva, estén protegidos por completo.

De esta manera, siguiendo toda esta serie de consejos de seguridad, será más complicado que los piratas informáticos se cuelen en tu red y tengan todo el control del router de tu casa:

Tener el router actualizado a la última versión

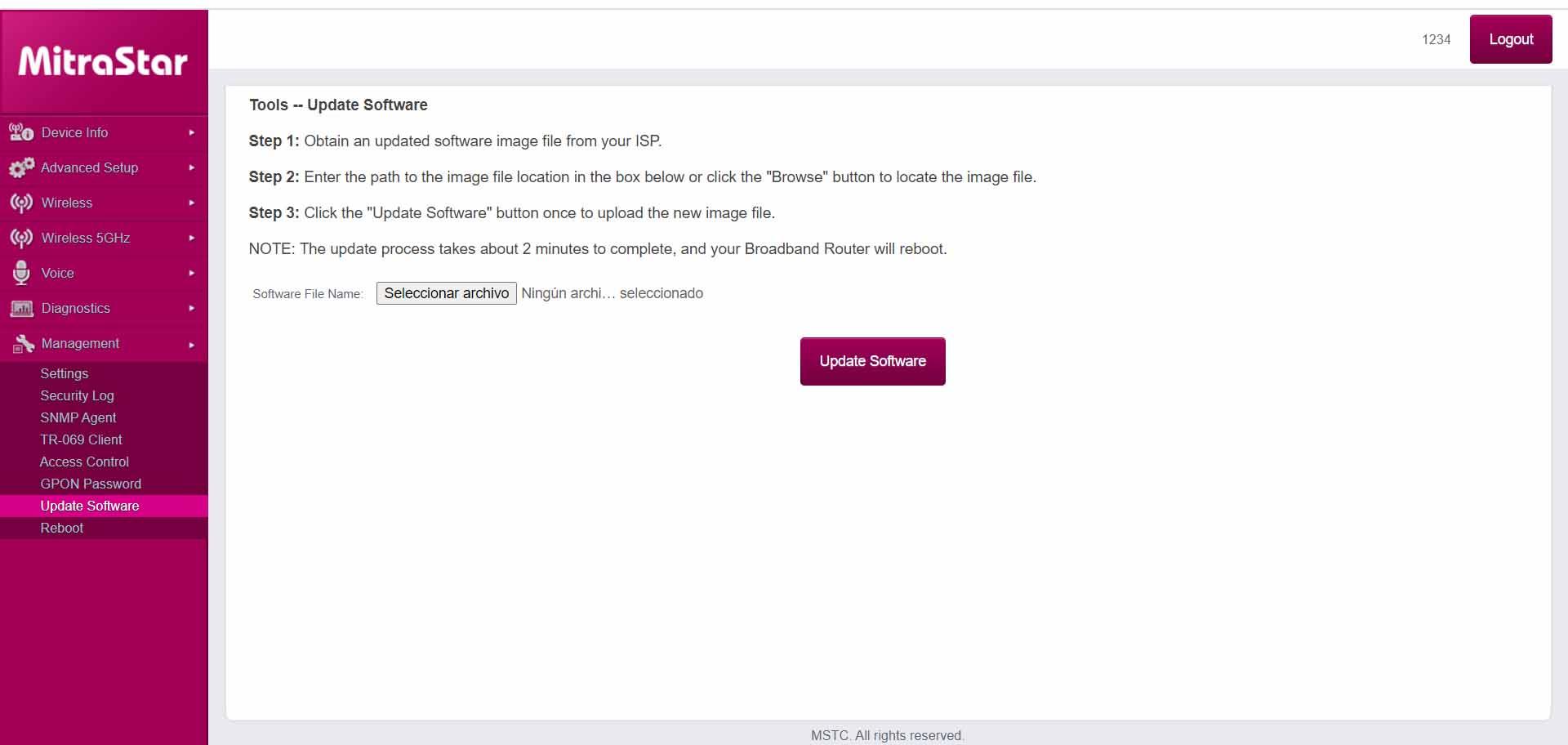

Algo muy importante es tener siempre el router actualizado. Como has podido ver, muchos tipos de ataques se aprovechan de vulnerabilidades que puede haber en el firmware. Esto hace que sea imprescindible tenerlo actualizado y corregir cualquier fallo que pueda aparecer y ser explotado por los atacantes.

Dependerá del modelo exacto que tengas. En algunos casos el router se actualiza solo cuando aparece una nueva versión, pero en otras ocasiones tendrás que hacerlo de forma manual. En caso de que lo tengas que actualizar manualmente, tienes que ir a la web del fabricante y allí buscar el modelo exacto que estás utilizando. Tienes que bajar el archivo con la última versión disponible.

Una vez lo tengas, tienes que acceder a la configuración del router, que suele ser mediante 192.168.1.1 desde el navegador, ir a Administración o similar y pinchar en Actualizar firmware o dispositivo. Tendrás que cargar el archivo que previamente has bajado y comenzar el proceso de instalación.

Si no sabes cuál es la puerta de enlace de tu router, puedes averiguarlo fácilmente. Tienes que ir a Inicio, entras en Terminal y ejecutas el comando ipconfig. Posteriormente verás una serie de información, entre la que aparecerá la puerta de enlace predeterminada.

Cambiar valores de fábrica

Es importante que cuando compremos un router, cuando adquiramos uno nuevo al cambiar de operadora, cambiemos los valores que vienen de fábrica. De esta forma podremos mejorar la seguridad y evitar problemas.

Por ejemplo nos referimos a cambiar el nombre de la red inalámbrica, ya que suele ofrecer información relacionada con el modelo de aparato o incluso la compañía que tenemos contratada. Esto podría facilitar la tarea a los atacantes, ya que podrían conocer vulnerabilidades específicas de ese router.

También es importante que cambiemos las contraseñas, tanto para acceder al dispositivo como para la red inalámbrica. En el siguiente punto damos consejos para crearlas correctamente.

Utilizar contraseñas que sean fuertes y complejas

Por supuesto, este punto es imprescindible. Siempre debes utilizar buenas claves para evitar la entrada de intrusos. Pero esto no solo debes aplicarlo a la red Wi-Fi, sino que también debes proteger el acceso al router. Esa contraseña es igualmente imprescindible, ya que puede abrir la puerta a que un atacante gane el control total. ¿Qué contraseña utilizar? Debe ser una totalmente aleatoria, con una buena longitud y contar con letras (tanto mayúsculas como minúsculas), números y otros símbolos especiales. Nunca debes utilizar una misma clave en más de un lugar, ya que podría provocar lo que se conoce como efecto dominó y que pueda afectar a otros equipos o servicios. Conviene que esa clave la cambies de forma periódica y de esta forma lograr que siempre sea totalmente segura. Puedes ayudarte de gestores de contraseñas, como puede ser LastPass.

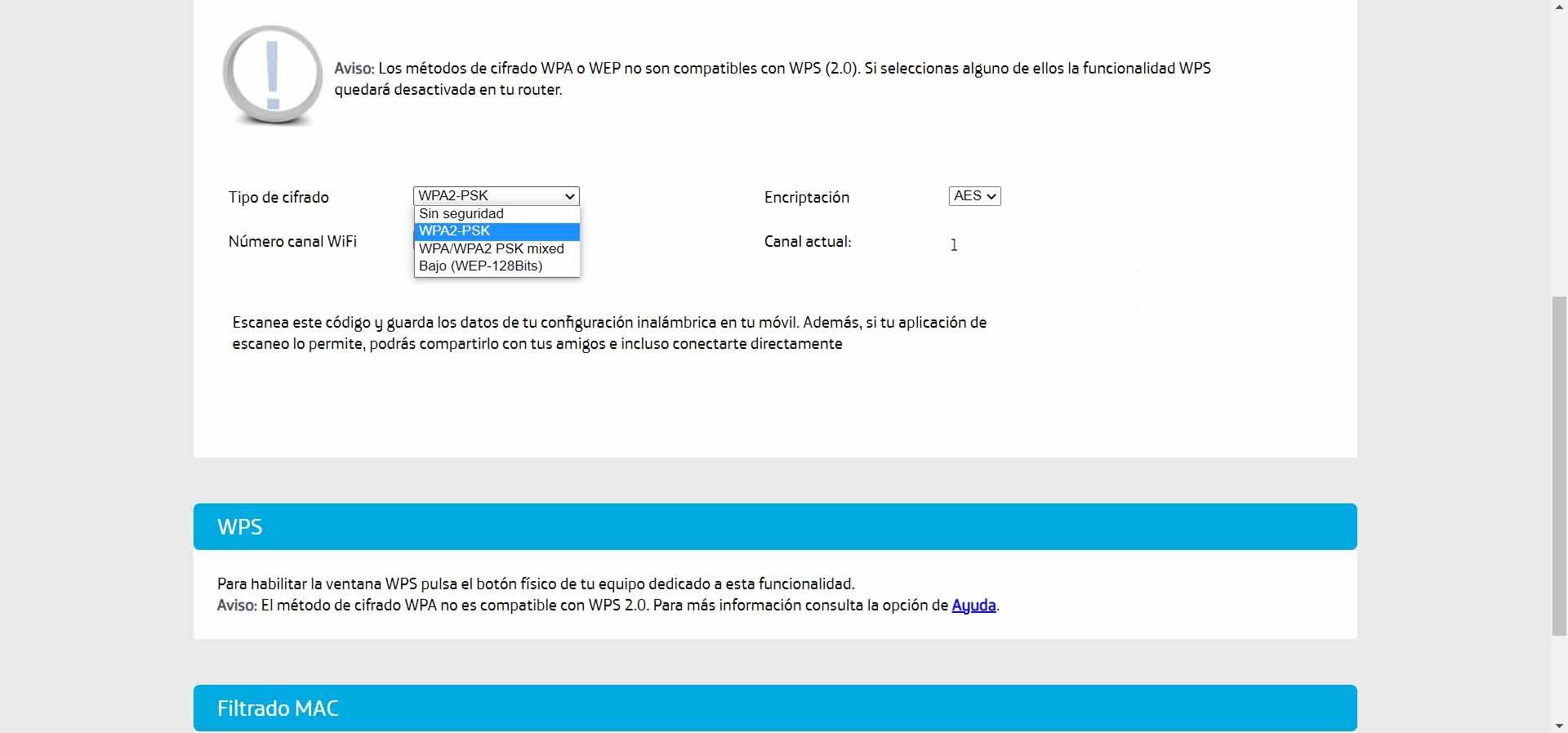

Pero más allá de usar una buena contraseña, también debes utilizar un buen cifrado. No debes usar cifrados obsoletos, como puede ser WPA o WEP, ya que pueden ser explotados. Lo ideal es que configures tu red Wi-Fi con cifrados actuales, como WPA-2 o WPA-3 y estar así correctamente protegido.

Cifrado de seguridad

Hay que tener en cuenta que la contraseña que utilicemos, por muy fuerte que sea, no es suficiente si estamos utilizando un cifrado de seguridad obsoleto. Hoy en día existen diferentes alternativas y debemos optar por cifrados actuales, que no cuenten con vulnerabilidades.

Sería un error, por ejemplo, que la contraseña del Wi-Fi tuviera un cifrado WEP. Esto podría permitir que un posible intruso con las herramientas y conocimientos necesarios rompiera esa clave.

En nuestro router, en el apartado para cambiar la contraseña inalámbrica, podemos modificar también el tipo de cifrado de seguridad que vamos a utilizar. Recomendamos hacer uso del cifrado WPA-2 o WPA-3, que son los más recientes y los que realmente van a protegernos de los ataques más actuales.

Comprobar periódicamente los dispositivos conectados

Hemos visto que al mirar los dispositivos conectados al router podemos detectar posibles intrusos. Esto es algo que debemos realizar de forma periódica si queremos mantener la seguridad y evitar problemas. Por lo que es una de las recomendaciones básicas que siempre hay que tener en cuenta.

Como decimos, podemos hacerlo tanto desde el propio dispositivo como también al acceder a través de aplicaciones para móvil u ordenador. En ambos casos nos permite tener una información concreta de los equipos conectados a la red. Si hay conectado algún dispositivo sospechoso al router, posiblemente se trate de un intruso. Por ejemplo un ordenador que no debería estar, un móvil o cualquier otro aparato.

Cuidar también los dispositivos conectados

Más allá de proteger únicamente el router, también debes mantener la seguridad en cualquier otro aparato que conectes a él. Por ejemplo ordenadores, móviles, televisiones… En definitiva, cualquier otro dispositivo que pueda llegar a ser vulnerable y servir como vía de entrada para que un intruso acceda.

Por tanto, todo lo que hemos explicado debes aplicarlo a otros dispositivos. Debes tenerlos actualizados, contar con programas de seguridad, usar buenas contraseñas, etc. De esta forma estarás también protegiendo a toda la red y evitarás muchos tipos de ataques que puedan comprometer tu privacidad. Proteger los dispositivos significa que debes mantenerlos actualizados correctamente, contar con programas de seguridad y siempre instalar aplicaciones fiables. Es un error dejar cualquier dispositivo olvidado, sin que tenga todo bien configurado y correctamente protegido. Cualquier pequeña vulnerabilidad puede ser la vía de entrada para que un intruso tome el control del router y afecte a otros aparatos en la red.

En definitiva, tener intrusos en el router es algo que podría dañar seriamente nuestra privacidad y seguridad en la red. Debemos saber en todo momento qué equipos hay conectados. Hemos visto algunos consejos importantes para no comprometer la seguridad y evitar así problemas. Si pones en práctica todo lo que hemos explicado, puedes tener más garantías de que tus equipos van a estar protegidos y no va a aparecer ningún problema.