Lo que ya se conoce como «El Gran Hermano de la red» sigue dando mucho que hablar entre los usuarios. Ahora se ha podido saber que la NSA tenía acceso a los documentos de los usuarios que se encontraban en los dispositivos móviles, como los iPhone, terminales Android y dispositivos Blackberry.

Todo esto se ha podido saber después de un análisis de documentos filtrados y que estaba relacionados con las técnicas de espionaje llevadas a cabo por la NSA. En esos documentos se ha podido ver como el servicio de inteligencia estadounidense tenía acceso a todo el tráfico de mensajes de texto enviados por los usuarios, incluyendo también la lectura de estos.

En lo referido a los dispositivos móviles actuales se ha podido ver como la agencia ha tenido acceso a todo tipo de documentos de los dispositivos iPhone, Android y Blackberry. En el caso de la compañía canadiense ha salido a la palestra alegando que no sabía que el sistema de transferencia de archivos de BIS y BES había sido hackeado y que se estaban realizando escuchas del tráfico de los usuarios.

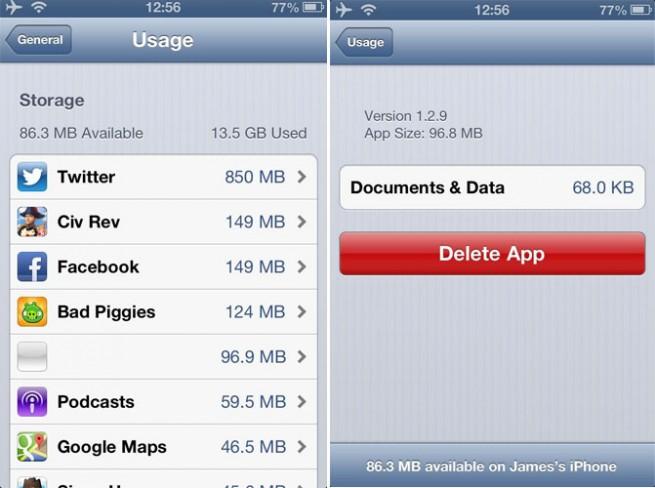

Dispositivos iPhone con un programa sin nombre

Muchos usuarios de diferentes países han confirmado la existencia de un programa sospechoso en sus dispositivos que ocupaba cerca de 100 MB y que no tenía ningún tipo de nombre asociado a él. Aunque Apple no ha querido desmentir ni confirmar en qué consiste ese programa que permanece ejecutándose en segundo plano desde que el dispositivo es encendido, los documentos filtrados muestran que se trataba de un programa que se preinstalaba en la misma fábrica antes de ser empaquetados por petición expresa de la NSA.

¿Qué sucede con Android?

Desde el gigante de internet no han querido saber con respecto al tema del espionaje, pero lo que sí que queda claro es que se tenía acceso a los contactos de los usuarios, conversaciones, correos electrónicos y aplicaciones que el usuario tiene instaladas en su terminal Android.

Según parece, el espionaje no se ha hecho de forma masiva y ha sido en un número concreto de casos, aunque esto no se puede confirmar. A pesar de que se defiende a las compañías y que todo ha sido realizado sin su consentimiento, todo parece indicar lo contrario en algunos casos.

Fuente | The Hackers News