El correo electrónico se está convirtiendo cada vez más en una herramienta imprescindible para nosotros. Ya no solo a nivel laboral, sino que también lo utilizamos mucho en nuestra vida privada. Además, a esto tenemos que añadir que la correspondencia por carta en papel cada vez es menor. Esto ha provocado que en nuestros e-mails tengamos información bancaria, pagos de recibos y más. Y los ciberdelincuentes no son ajenos a esta nueva realidad, y buscan piratear nuestras cuentas de correo electrónico para sacar beneficios. Pero ¿se puede saber si tu correo y contraseña se han filtrado? La respuesta es sí.

Uno de los problemas está en que, aunque no nos demos cuenta, pueden espiar nuestras finanzas, vida laboral y trabajo. Hoy os vamos a enseñar cómo comprobar si tu correo electrónico y clave están entre los millones de filtrados en Internet, y qué medidas debemos tomar si has quedado expuesto.

Cómo funcionan las herramientas para comprobar si hay fuga de datos

Actualmente existen una gran cantidad de herramientas para comprobar si nuestro email se ha filtrado, tanto filtraciones recientes como antiguas. Las diferentes herramientas utilizan las bases de datos filtradas para comprobar si nuestro correo electrónico está en ellas, y en caso de que lo estén, nos avisará de que ha ocurrido una filtración de datos. Debemos tener en cuenta, que estas bases de datos pueden llegar a tener un tamaño de terabytes de datos, ya que se almacenan millones de emails con sus correspondientes hash de la contraseña.

En cuanto a qué podrían hacer los ciberdelincuentes gracias pirateo de nuestro e-mail son varias cosas. Para empezar, podrían robar tu dirección de correo electrónico y tomar posesión de ella si les interesa. También podrían obtener el número de nuestra tarjeta de crédito y datos de nuestra empresa si la utilizamos para el ámbito laboral. Otra posibilidad es que nuestros datos terminen vendiéndose en la web oscura al mejor postor. Por este motivo siempre es necesario utilizar diferentes contraseñas para los diferentes servicios, por si un servicio se ve afectado por una filtración de datos, que no el resto de servicios se vean afectados.

Por otro lado, tenemos la cuestión de qué podría pasarnos si se filtran nuestros datos. En este caso podrían robar tus otras cuentas. Esto es debido por ejemplo a que las cuentas de e-mail las utilizamos para registrarnos en otros sitios. También podría intentar hacerte un ataque de phishing o empezar a recibir mucho spam en tu correo. Luego, en casos muy complejos podrían robar tu identidad o arruinar tus finanzas. Además, los ciberdelincuentes podrían mandar mensajes con ataques de phishing a tu ámbito personal o laboral. Esto podría tener consecuencias graves lo que se traduciría en una pérdida de la reputación.

¿Por qué es importante saber si estamos en una fuga de datos?

Este es el paso más importante. Existen ocasiones en que uno podría recibir un correo electrónico que informa que tu cuenta está en riesgo y que debes acceder de manera urgente a ella. Supuestamente, a partir de allí debes seguir las instrucciones para protegerla y que no se repita la situación.

Es muy común que muchos usuarios repitan la misma contraseña una y otra vez, así, si por ejemplo se ha filtrado tu correo de Yahoo! o el que usas en cualquier otro servicio y la contraseña que usas para entrar, cualquier atacante podría usar ese mismo correo y/o contraseña no solo para robar la cuenta filtrada, sino para intentar para acceder a otros servicios que no han sido filtrados, pero en los que podrías utilizar los mismos datos para acceder.

Por esta razón, si se te ha filtrado una credencial que sueles repetir, es importante que lo sepas, de esta forma no solo podrás saber si debes cambiar inmediatamente la contraseña de un servicio concreto en el que se haya filtrado, sino que también sabrás que debes cambiar las contraseñas de todos aquellos sitios web en los que utilices la misma que ha sido filtrada. sido filtrado.

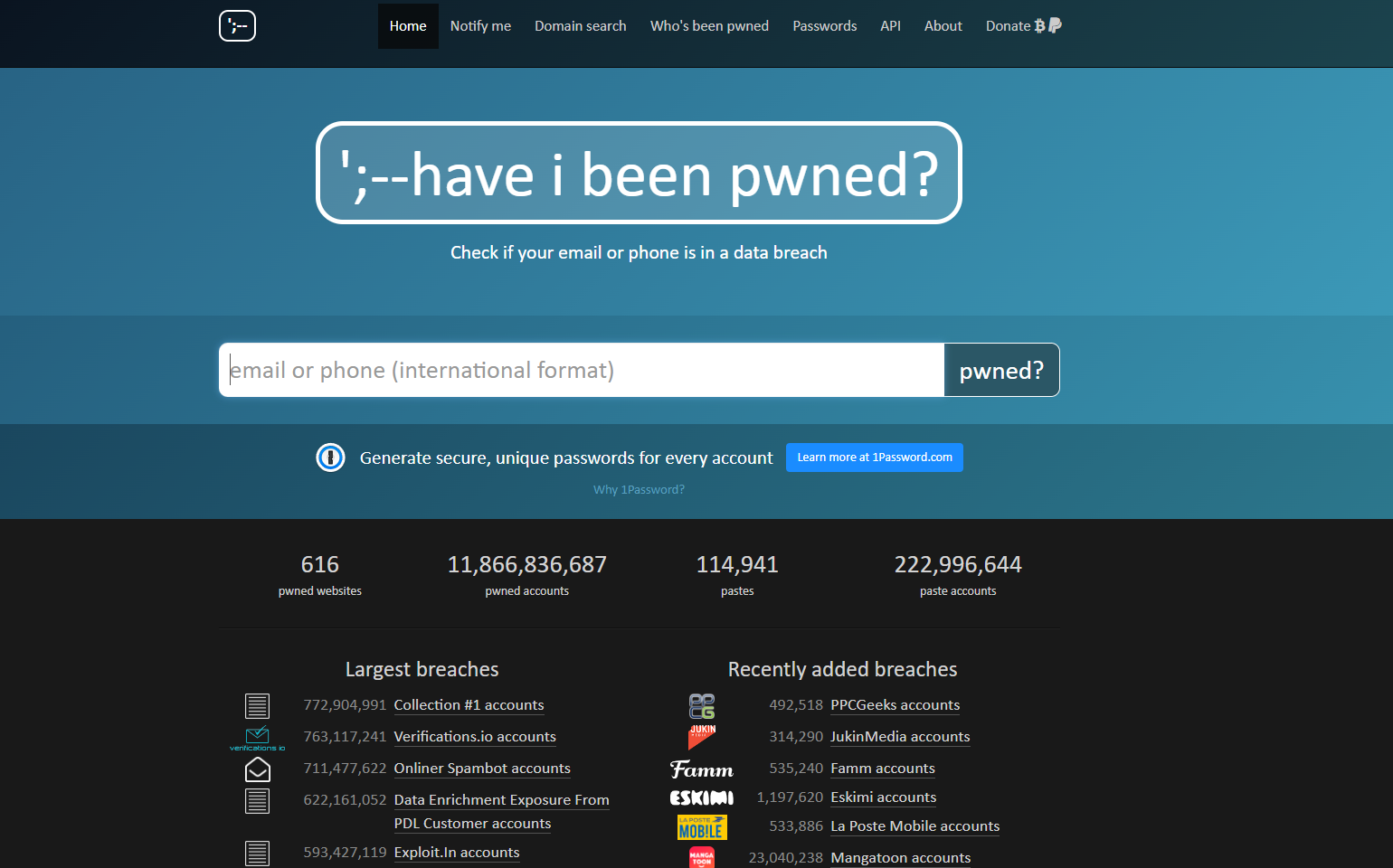

Para comprobar si la cuenta de alguna de las páginas en las que estás registrado ha sido filtrada solo tienes que entrar en haveibeenpwned.com. Es un portal que recoge las bases de datos que se filtran en la red, y que acumula la friolera de 3.808.893.616 cuentas filtradas.

El funcionamiento de este sitio web es sencillo, ya que se presenta en modo buscador, lo primero que tienes que hacer es entrar en la página web, donde inmediatamente verás un cuadro de texto. En ella tienes que escribir el correo que quieres consultar, y la página te dirá si hay alguna cuenta vinculada a ella que haya quedado expuesta.

Si cuando escribe un correo electrónico la pantalla debajo de la pantalla verde significa que su correo electrónico no ha aparecido en ninguna de las filtraciones masivas que ha recopilado la web y, por lo tanto, no está expuesto de inmediato a que le roben su cuenta.

Comprobar si un correo o contraseña se han filtrado

Hay varias alternativas con las que se puede comprobar si un correo electrónico se ha filtrado o, peor todavía, si una contraseña que utilizas aparece en una de las muchas fugas de datos que se van dando con el paso del tiempo. Por esto mismo, estas son las técnicas que puedes emplear, desde los gestores de contraseñas que usas en tu smartphone o usar herramientas online gratuitas con las que se puede chequear tanto la clave como el correo en cuestión.

Con una herramienta online

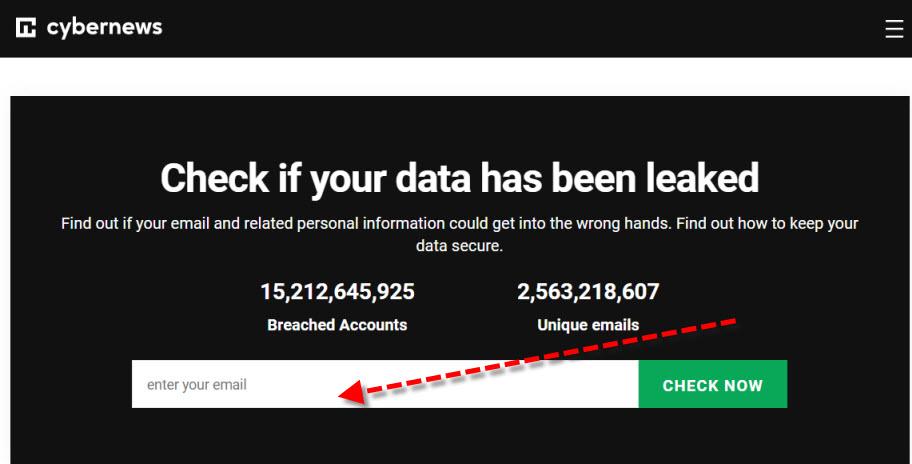

Al igual que en la que mencionamos anteriormente, lo primero que tenemos que hacer para poder usar la herramienta que comprueba si tenemos fugas de datos en nuestra e-mail es ir a la siguiente pagina web. Nos encontramos con una herramienta web gratuita. Esto quiere decir:

- Que no vamos a tener que pagar por usarla.

- Vamos a necesitar conexión a Internet para poder utilizarla.

- No va a requerir de instalación, ya que su ejecución se realiza en nuestro navegador de Internet.

Al pulsar sobre el enlace que hemos puesto antes, en nuestro navegador cargará una pantalla como esta:

Para comprobar si el correo y la contraseña están entre los millones filtrados, tenemos que escribir la dirección de correo electrónico en el campo de búsqueda. En este caso, nos referimos a la zona blanca que señala la flecha roja y que pone «enter your email«. Una cosa positiva es que, Cybernews afirma que ese correo que introducimos ni se guarda, registra o se almacena en ningún lado.

Lo único que tenemos que hacer para comprobar nuestro e-mail, es teclearlo en la barra de búsqueda y pulsar en el botón CHECK NOW. A continuación, vamos a poner un ejemplo con un correo que se ha expuesto y otro que no. También explicaremos cómo debéis actuar en cada caso.

Desde el gestor de contraseñas del móvil

Sin embargo, las herramientas online no son las últimas opciones que los usuarios tienen disponible para conocer si alguna de las contraseñas que se usan se han filtrado en algún momento cuando se ha dado una fuga de datos. Por ejemplo, los usuarios de Android pueden recurrir al Gestor de contraseñas o Google Password para acceder a las claves que han ido guardando. Desde aquí pueden realizar una revisión de contraseñas para reforzar la seguridad y así saber si son seguras o incluso se han podido filtrar en Internet.

Y lo mismo sucede con los dispositivos iOS, desde los ajustes, dentro del apartado de contraseñas, los usuarios pueden acceder a una herramienta similar. Aparecen las cuentas de correo y se informa si las claves que se usan en dichas cuentas o perfiles se han filtrado en la red o son poco seguras. Además de que se da la oportunidad de poner otra contraseña más robusta.

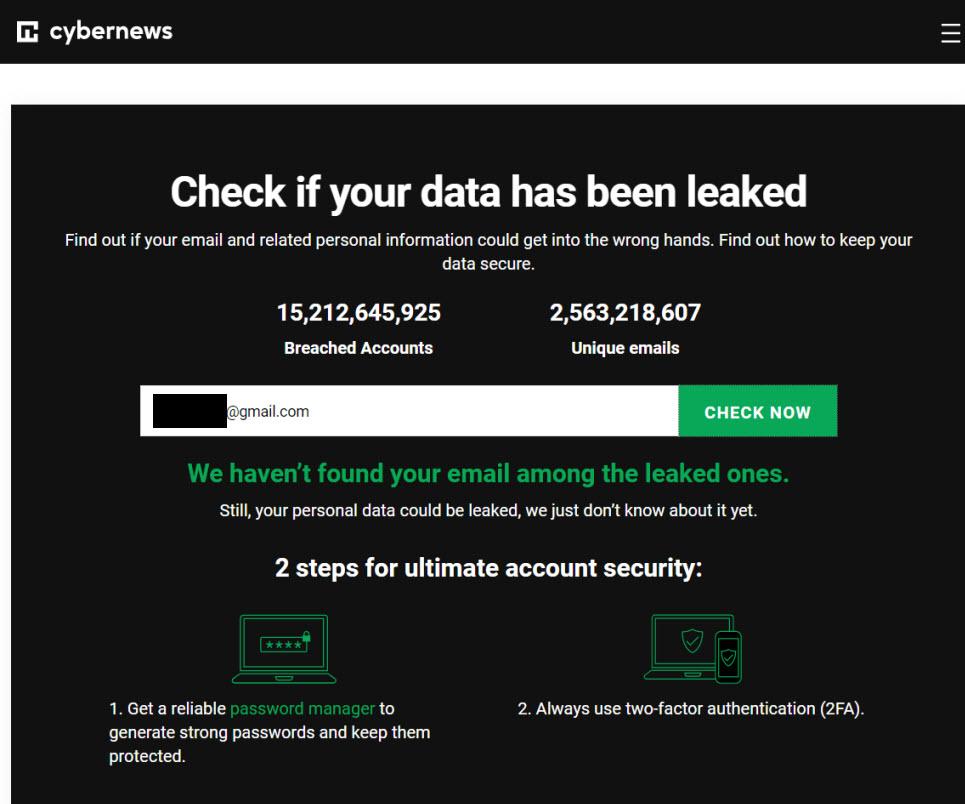

Qué pasa si tu correo no está en la lista de filtrados

Si seguimos las instrucciones del apartado anterior, poniendo un e-mail y presionando el botón CHECK NOW obtenemos unos resultados. En caso de que no estén filtrados nos aparecerá una pantalla como esta:

Aquí nos comentan que no han encontrado el correo electrónico entre los que han sido filtrados. Eso quiere decir que, relativamente, podemos estar tranquilos y si quisiéramos podríamos dejarlo en este punto. No obstante, si queremos mejorar la seguridad nos recomienda que emprendamos dos acciones:

- Que utilicemos un administrador de contraseñas de confianza para generar contraseñas seguras y mantenerlas protegidas.

- El uso de la autenticación en dos factores (2FA) siempre que sea posible.

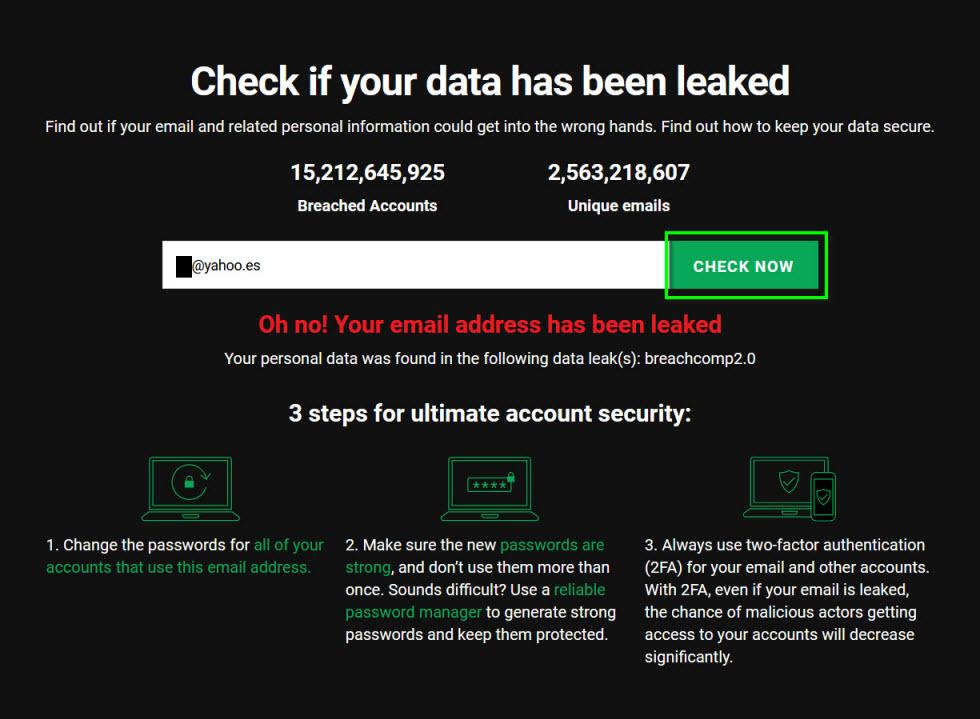

Cómo actuar tras comprobar que tu correo y contraseña se ha filtrado

Vamos a repetir la misma mecánica que antes. Introducimos nuestro e-mail y pulsamos el botón de CHECK NOW. En el supuesto de que vuestra correo y contraseña están entre los millones filtrados arrojará estos resultados:

En un mensaje en un texto rojo nos comenta que nuestro correo está entre los que han sido filtrados. A continuación, nos ofrece una serie de consejos. En este caso, ya es obligatorio que pongamos remedio porque nuestra cuenta de correo está en riesgo. Lo que más recomendable es seguir los siguientes pasos:

- Cambiar la contraseña es lo primero que debemos hacer, pero también podemos tomar otras medidas para no correr el riesgo de que la sesión se quede iniciada en algún lugar. Y es proceder con el cierre de todas las sesiones que se encuentren abiertas en ese momento. Algunos servicios no disponen de esta función, pero de tenerla, lo mejor es activarla para que en cualquier posible lugar donde se inicie sesión, se cierre y sea necesario introducir la contraseña nueva.

- Establecer una contraseña segura y usar un gestor de contraseñas. Las contraseñas que establezcamos deben ser todo lo fuertes posibles. Para ello es necesario utilizar una combinación de letras, números y caracteres especiales. Esto aumentará mucho la seguridad de la misma, haciendo que sea prácticamente imposible de descifrar o realizar algún ataque para conocerla. Para ello podemos utilizar algún generador de contraseñas online, siempre y cuando no guarden ningún tipo de registro.

- Habilitar la autenticación en dos factores 2FA de esa cuenta y de otras que pudieran tener alguna vinculación con la que ha sido filtrada. Si esto ya se encuentra habilitado, puede ser bueno cambiar la forma en la cual se envía el código o se realiza la autenticación. De este modo, tendremos un punto más de seguridad por lo que pueda pasar.

- Notificar a contactos será necesario en algunos casos, sobre todo si se trata de una empresa. Para ello es importante notificar a los contactos que tenemos en la cuenta en cuestión. Esto los alertará, por si acaso han recibido algún tipo de mensaje malicioso que pueda ser un riesgo para la seguridad.

- Verificar las cuentas que dependen de ese correo es otro paso fundamental. Desde redes sociales, a otro tipo de servicios, será necesario revisarlo. También se puede tratar de aplicar un cambio de contraseña en ellos, para aumentar la seguridad en todo caso. Pero si estas cuentan con la misma contraseña que el servicio filtrado, será totalmente necesario cambiar la contraseña por seguridad.

- Monitorizar la cuenta de forma regular nos ayudará a detectar posible actividad sospechosa. Si vemos algo extraño que no cuadra, es cuando podemos llevar a cabo de nuevo todas las tareas previas para asegurarnos de que no hay ningún problema.

- Verifica qué tipos de datos se han filtrado. Tienes que comprobar cuáles son los datos que se han podido filtrar si se han hecho con tu contraseña. Por ejemplo, si se han hecho con los números de las tarjetas de crédito, se tendría que llamar al banco. Al ser las contraseñas y email, hay que modificar cuanto antes la clave.

Lo mínimo recomendable en este caso sería cambiar la contraseña por una robusta, y revisar las otras cuentas que pudieran tener una vinculación con esa cuenta filtrada. No obstante, cuantas más acciones realicemos mucho mejor.

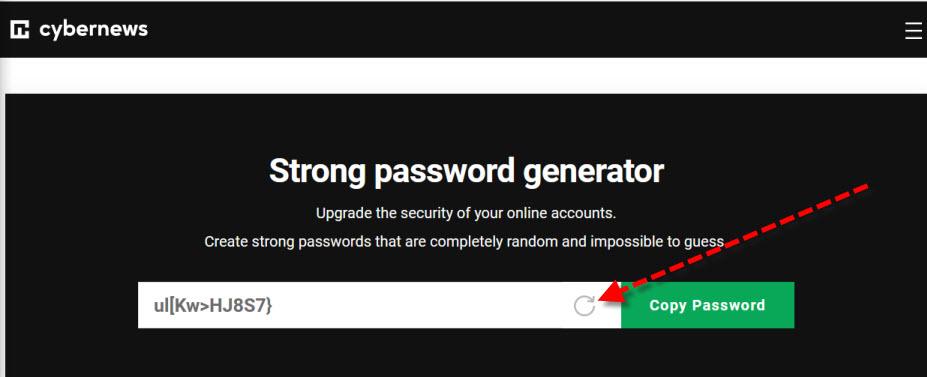

Generador de contraseñas para tener una clave robusta

Si queremos construir una buena contraseña, que sea robusta, debe construirse con mayúsculas, minúsculas, números, símbolos y una longitud mínima recomendada de 12 caracteres. También podemos usar gestores de contraseñas gratuitos que nos ayuden a mantenerlas a buen recaudo. Algunos ejemplos podrían ser KeePass, Bitwarden, Dashlane, LastPass y Passwarden. En cuanto a esta misma web, si queréis que os genere una contraseña robusta lo podéis hacer pinchando en este enlace. Entonces os aparecerá la pantalla del generador de passwords.

La forma de funcionamiento es muy sencilla. En el momento que pulsemos sobre el símbolo que señala la flecha roja, se generará automáticamente una contraseña. A continuación, lo único que tenemos que hacer es pulsar en el botón Copy Password para que la guarde en el portapapeles. Luego introduciendo control + v la podremos pegar donde haga falta.

Por último, cómo habéis podido observar, esta web nos ofrece dos interesantes herramientas gratuitas. Una para comprobar si tu correo y contraseña están entre los millones filtrados y otra para generar contraseñas robustas.

Otras páginas para saber si han hackeado el e-mail

Existen otras herramientas y páginas web con las que puedes saber si han hackeado tu correo electrónico. En caso de que se haya filtrado la clave y seas consciente de ello, debes actuar lo antes posible para no tener problemas. Esto evitará que puedan suplantar tu identidad, enviar mensajes en tu nombre, etc. Vamos a nombrar algunas de ellas.

Have I Been Pwned

Esta es una de las más conocidas. Have I Been Pwned te dice si en algún momento tu cuenta se ha visto comprometida. Básicamente es una base de datos que detecta si una contraseña o cuenta se ha filtrado en Internet. Una manera de estar alerta y conocer si hay algún problema con algún e-mail en particular que usas de manera habitual o menos. En cualquier caso, es una de las alternativas más fiables que casi siempre se recomienda.

Es un servicio gratuito y que actualizan constantemente, de ahí que sea tan utilizada por los usuarios. Es muy útil para detectar problemas de este tipo. Si ves que alguna contraseña se ha filtrado, lo que debes hacer es cambiarla lo antes posible y proteger así la cuenta ante posibles intrusos.

DeHashed

Otra opción muy interesante es DeHashed. Permite buscar por dirección IP, e-mail, nombre de usuario, teléfono, etc. Nada más entrar vas a encontrarte con un contador de cuentas comprometidas. Su objetivo es ayudar a evitar el compromiso de cuentas de todo tipo y que las claves no estén expuestas en la red.

Cuenta con diferentes secciones en la web para aprender más sobre este servicio y saber utilizarlo correctamente. También hay una sección de preguntas frecuentes, blog, soporte…

Secureito

Con Secureito tienes una página sencilla donde podrás ver si tu e-mail se ha filtrado. Es tan fácil como entrar en su página web y poner tu dirección de correo electrónico en la barra de búsqueda que aparece. Si no hay ningún problema, verás un mensaje que indica que no ha detectado ninguna filtración en esa dirección.

Lógicamente en cuanto veas que aparece que se ha filtrado, debes actuar de inmediato. Debes cambiar la clave de acceso y comprobar que todo está bien para no tener problemas. Por lo que este último paso es el mismo que debes aplicar al usar el resto de herramientas online de terceros.

Keepassxc

Es una base de datos de código abierto que puedes ver en GitHub. Keepassxc se basa en Have I Been Pwned y permite comprobar si tus contraseñas de Keepass se han visto comprometidas. Es una herramienta útil si usas este gestor de claves popular y quieres evitar cualquier problema de seguridad.

Es diferente a las demás opciones, ya que en este caso permite comprobar contraseñas específicas almacenadas. En cualquier caso, una herramienta más gratuita que puedes tener en cuenta.

Firefox Monitor

Otra de las opciones es esta solución desarrollada hace unos años por Mozilla, conocido por ser el desarrollador del navegador Firefox. Dentro de su página web, se ofrece la opción a los usuarios de comprobar si sus correos electrónicos están comprometidos. Por lo que es otra de las alternativas para consultar posibles filtraciones que puedan aprovechar los piratas informáticos.

Además, una de las ventajas de esta opción es que te avisan en caso de que se de cualquier filtración de datos. Incluso, se encarga de buscar y eliminar tu información expuesta para que no tengas posibles problemas de privacidad. Por lo que también sirve como medida de seguridad para proteger tu cuentas de los ciberdelincuentes. Una vez dentro de su web, solo debes escribir tu cuenta de email y tocar sobre el botón de ‘Consultar las filtraciones’. Así de sencillo.

Identity Leak Checker

Esta herramienta es otra de las opciones que tienes disponibles para revisar si tu correo electrónico corre algún riesgo. En este caso, es una página en inglés, pero es fácil de usar. Cuando estés dentro, solamente hace falta que escribas tu email en ‘Pleaser enter yout email address here’. Una vez hecho, toca sobre el botón ‘Check email addres!‘. En pocos segundos te informará si tu cuenta corre algún peligro. Aunque, recibirás el mensaje en tu propio correo electrónico informándote de todo. Desde si se han publicado tus datos personales hasta si tu correo puede ser hackeado o ya lo ha sido por los piratas informáticos.

Además de comprobar la dirección de correo electrónico, también se encarga de revisar otros datos personales, como el número de teléfono, fecha de nacimiento o dirección. Y todo con el objetivo de ver si se ha hecho público en Internet y si se puede hacer uso de esta información con algún fin malicioso por parte de los ciberdelincuentes.

El peligro de Credential Stuffing

Es un tipo de ataque que va contra nuestras credenciales y contraseñas a la hora de registrarnos en sitios en Internet e iniciar sesión. Esto es algo que tiene un gran valor para los ciberdelincuentes.

Existen muchas amenazas que tienen como objetivo robar nuestros datos. Pueden ser ataques relacionados con el robo de contraseñas y credenciales, robar información de nuestro historial de navegación, etc. Con nuestros datos, con toda la información que obtienen, podrían incluirnos en listas de Spam, enviarnos publicidad orientada o incluso venderlo a terceros.

Cuando se habla de Credential Stuffing nos referimos a un tipo de amenaza que busca robar nuestras credenciales y contraseñas al aprovecharse principalmente de vulnerabilidades en bases de datos. Los piratas informáticos explotan bases de datos donde están almacenadas nuestras credenciales y contraseñas. En muchas ocasiones estas bases de datos robadas son vendidas en la Dark Web.

Y para evitar este ataque, uno de los pasos más importantes que podemos dar es utilizar contraseñas únicas en cada servicio. De esta forma lograremos que, si una cuenta en concreto se ha visto afectada por una brecha de seguridad, ese problema no afecte al resto de servicios y plataformas que utilicemos en la red. Es algo básico y que debemos hacer. También es muy importante activar la autenticación en dos pasos siempre que sea posible.

Otra cuestión importante es estar alerta de posibles filtraciones de contraseñas y brechas de seguridad en las diferentes plataformas que utilizamos. Así podremos cambiar rápidamente la clave de acceso si somos conscientes de que ha habido alguna filtración. En cualquier caso, es muy aconsejable cambiar de manera periódica las contraseñas para evitar problemas. Así aumentaremos la seguridad y evitaremos posibles intrusos en nuestras cuentas.