Microsoft ha anunciado un error bastante grave en el motor gráfico de varias de sus aplicaciones que permite que se realicen ataques 0-day y que se ejecute código remoto en los ordenadores de las víctimas que se encuentren en esos momentos ejecutando cualquiera de los programas afectados. El reporte de esta vulnerabilidad llega cuando varios usuarios han informado a Microsoft sobre ataques intencionados dirigidos hacia sus plataformas. Descubre cómo securizar la cuenta de Hotmail.

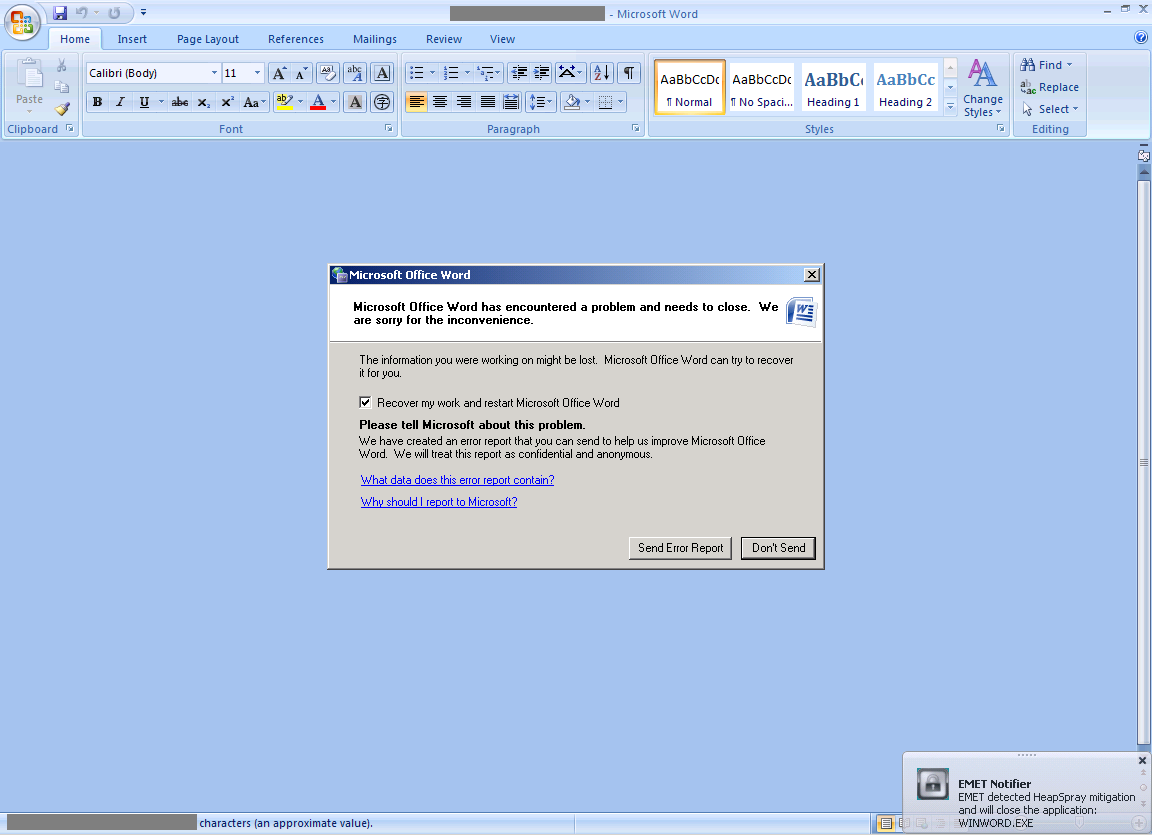

A nivel técnico, la vulnerabilidad se encuentra dentro de los componentes encargados de manejar los gráficos en formato TIFF. Un atacante puede aprovechar esta vulnerabilidad convenciendo al usuario de obtener una vista previa o abrir un mensaje de correo electrónico especialmente diseñado, abrir un archivo especialmente diseñado, o navegar por páginas web especialmente diseñadas para esta función.

Si un atacante aprovecha esta vulnerabilidad podría llegar a obtener los mismos permisos que el usuario actual, es decir, si un usuario tiene los permisos limitados, esta vulnerabilidad es menos peligrosa (aunque no inofensiva) que si se ejecuta bajo una cuenta de administrador. También debemos tener en cuenta que los atacantes no pueden obligar al usuario a ver una página web o un contenido con el exploit, sino que tendrá que ser el usuario quien acepte verlo.

Los programas afectados por esta vulnerabilidad son:

- Windows Vista

- Microsoft Server 2008

- Microsoft Office 2003-2010

- Microsoft Lync

Microsoft ha publicado un parche temporal a esta vulnerabilidad que permite a sus usuarios solucionarla y evitar que esta vulnerabilidad se explote en sus sistemas hasta el martes que viene que, al ser el segundo martes del mes, Microsoft publicará unos boletines de seguridad que solucionarán esta vulnerabilidad. Este parche se centra en bloquear, temporalmente, el renderizado de los gráficos vulnerables modificando una entrada en el registro.

Podéis descargar el parche FixIt para esta vulnerabilidad desde el siguiente enlace.