Mantener la seguridad en nuestras cuentas es algo muy importante para evitar intrusos y tener problemas. Es algo que debemos aplicar en el correo electrónico, redes sociales, cuentas bancarias… En este artículo vamos a hablar de cómo activar la autenticación en dos pasos en la cuenta de Microsoft. Vamos a hablar de por qué es importante hacerlo y qué beneficios nos aporta para aumentar la protección al máximo.

Por qué es importante la autenticación en dos pasos

Todos los servicios que usamos en Internet, como puede ser el e-mail, cuentas para ver series o películas, redes sociales o cualquier página para comprar, van a tener un usuario y contraseña. Esa clave es la principal barrera de seguridad que va a impedir que cualquiera pueda entrar. Pero claro, ¿es suficiente?

Ahí es donde entra en juego la autenticación en dos pasos. Es importante aplicarla ya que agrega una capa extra de protección. Si alguien logra averiguar la contraseña, por ejemplo a través de un ataque de fuerza bruta, un keylogger o simplemente por adivinación, podría entrar en la cuenta. Lo que hace la 2FA es impedir que esto ocurra.

Su función es obligar a llevar a cabo un segundo paso para iniciar sesión. Por ejemplo puede ser un código que recibimos por SMS, por alguna de las aplicaciones diseñadas para ello, un e-mail, etc. Esa segunda autenticación es la que va a permitir que verifiquemos nuestra identidad e iniciemos sesión. Si un intruso tiene la contraseña pero no puede utilizar ese segundo paso, no podría entrar.

Por tanto, la autenticación en dos pasos es muy importante utilizarla siempre que sea posible. En el caso de Microsoft lo es y la podemos habilitar de una manera sencilla, simplemente siguiendo una serie de pasos que vamos a explicar a continuación.

Qué hacer para habilitar 2FA en la cuenta de Microsoft

Para poder habilitar la autenticación de factor múltiple en Microsoft, lo primero que debemos hacer es iniciar sesión en nuestra cuenta. Tendremos que poner el usuario y contraseña correspondiente y de esta forma poder acceder a la configuración para ver los puntos relacionados con la seguridad, que es lo que nos interesa.

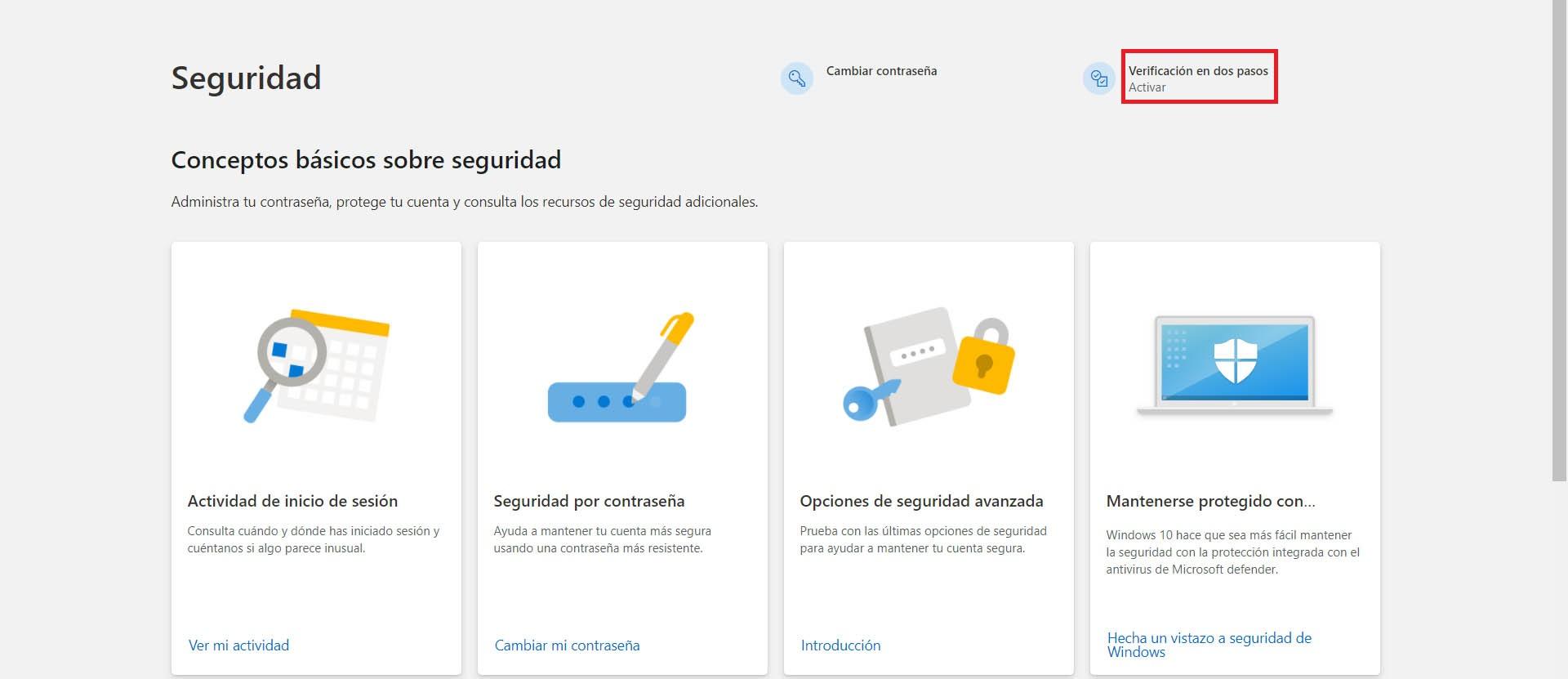

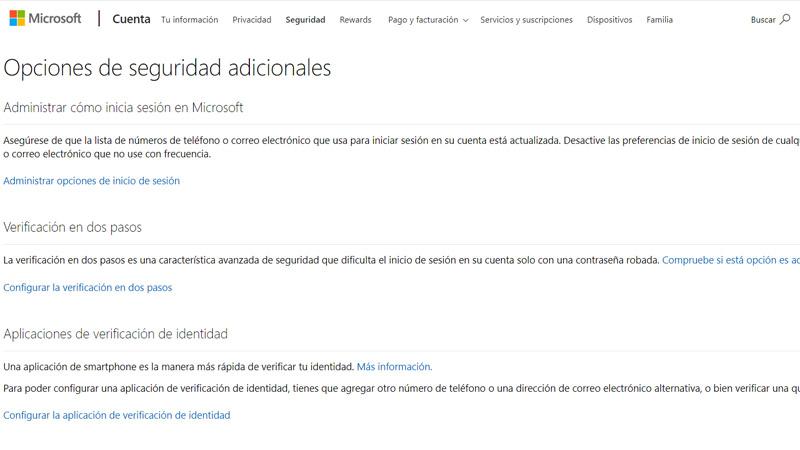

Una vez dentro, en la parte de arriba podemos ver diferentes apartados. Uno de ellos es el de Seguridad. Tenemos que pinchar en él y nos llevará a una nueva página donde veremos diferentes opciones que podremos configurar para mejorar la protección de la cuenta.

En la parte de arriba a la derecha, como podemos ver en la imagen, aparece la opción de Verificación en dos pasos y poder activarla. Tenemos que hacer clic ahí. Automáticamente nos volverá a solicitar la contraseña, para poder verificar que realmente somos el usuario legítimo.

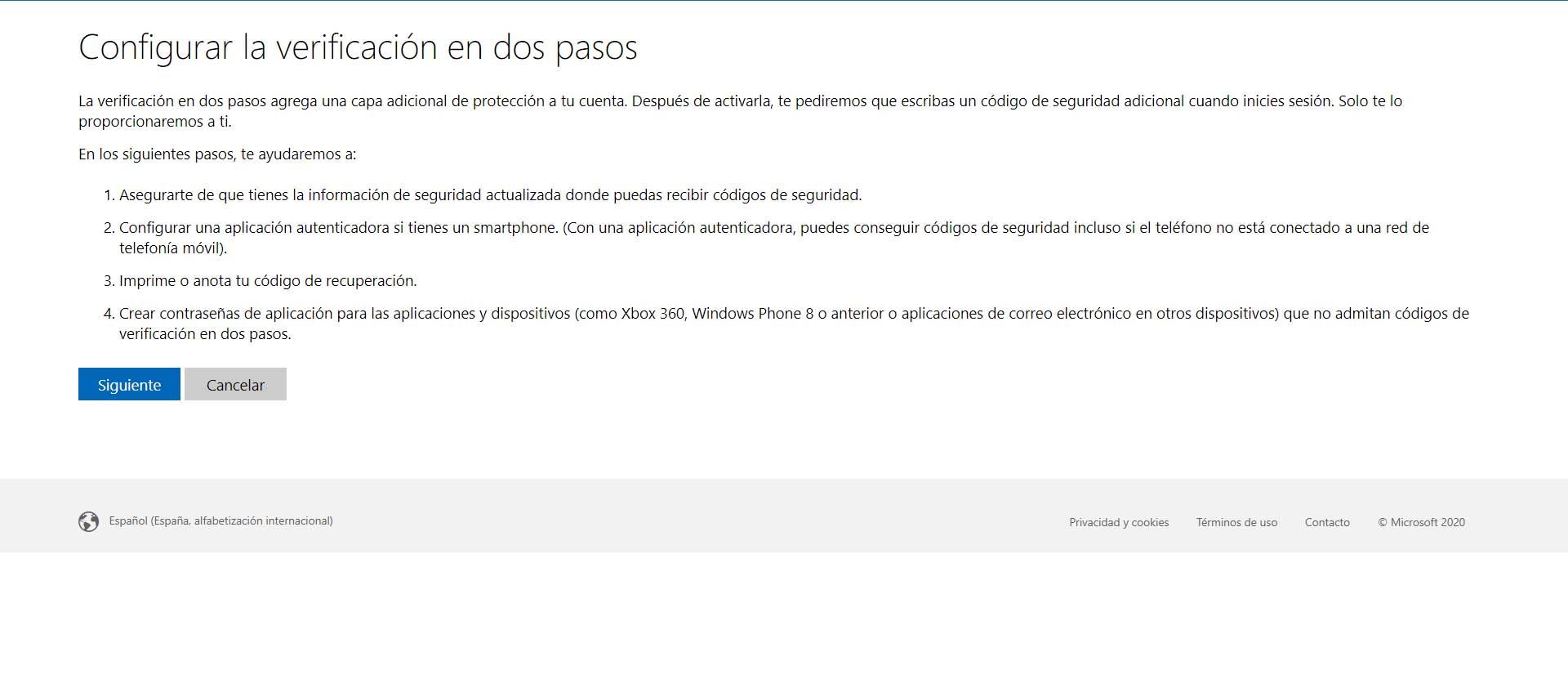

Nos aparecerá una primera página informativa, donde veremos información sobre las diferentes opciones que hay y lo que vamos a necesitar para poder activar la 2FA en la cuenta de Microsoft y posteriormente continuar con el proceso.

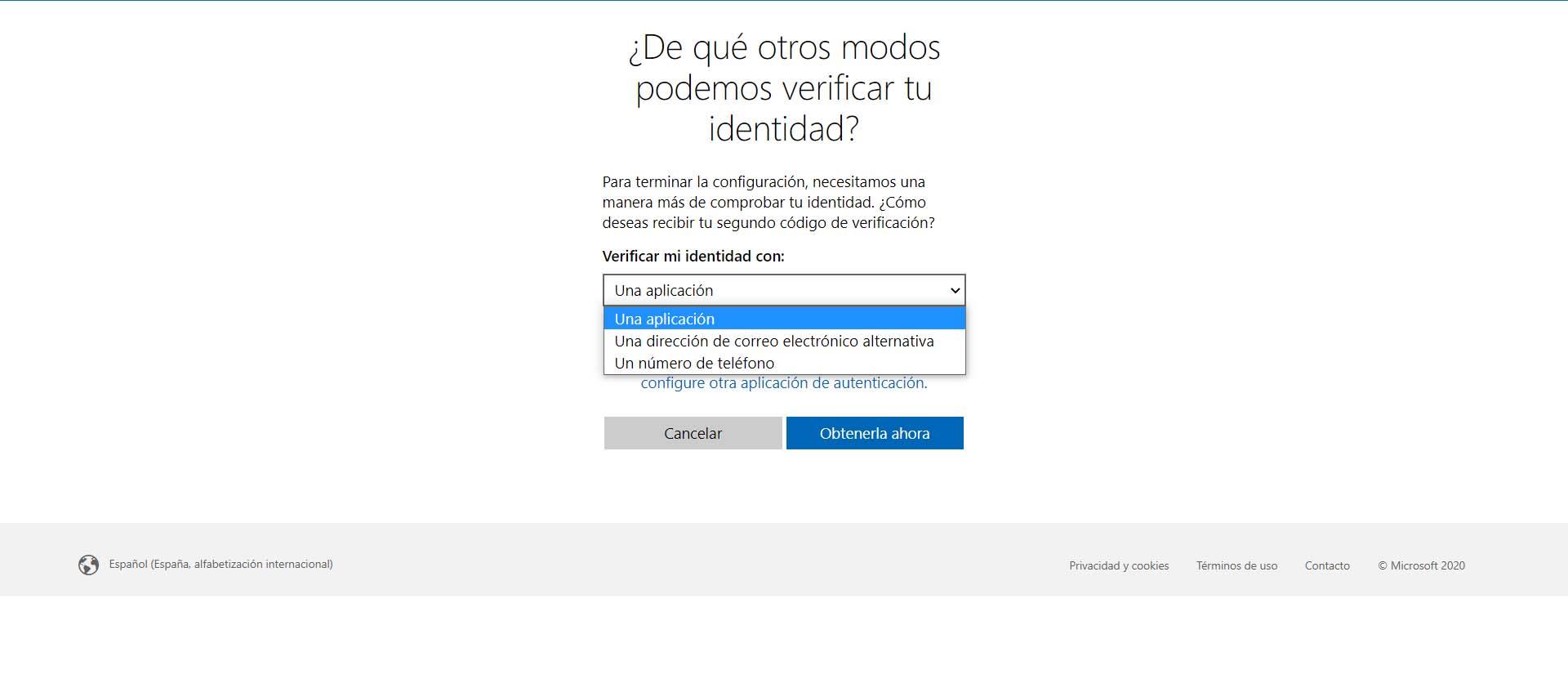

Después de esto ya llegaremos a la página en la que tendremos que elegir cómo queremos verificar la identidad. Podemos hacerlo a través de una aplicación, mediante una cuenta de correo electrónico alternativo o a través del número de teléfono. Tenemos que elegir la que nos interese en ese momento y le damos a Obtener ahora.

Si por ejemplo elegimos un número de teléfono, nos enviarán un SMS con un código para verificar que realmente somos nosotros. Lo mismo si elegimos la opción de una cuenta de e-mail alternativa. En todos estos casos, sea cual sea el que elijamos, habremos activado la autenticación en dos pasos de Microsoft una vez terminado el proceso.

A partir de este momento ya tendremos la cuenta protegida con una capa extra de seguridad. Si un intruso lograra averiguar la contraseña por algún método, necesitaría ese segundo paso para poder entrar. Esto nos aportará mayor seguridad y evitaremos problemas indeseados.

Configurar autenticación en dos pasos en OneDrive Personal Vault

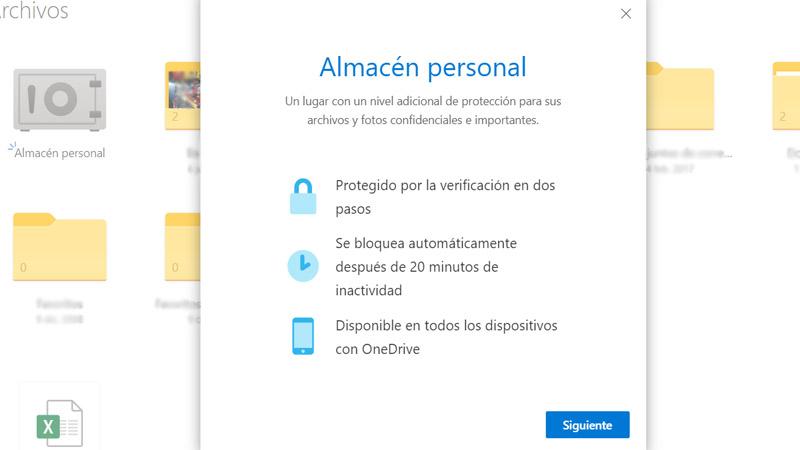

Hay que mencionar que OneDrive Personal Vault lleva presente desde junio de 2019, pero únicamente en Australia, Nueva Zelanda y Canadá. A partir de septiembre de ese mismo año el resto del mundo podemos hacer uso de esta opción. OneDrive Personal Vault es básicamente un área protegida dentro de la nube de Microsoft. Cuenta con un fuerte método de autenticación para proteger siempre nuestra seguridad y privacidad. Allí los archivos estarán muy seguros y evitaremos que posibles intrusos accedan a ellos.

Algo que es muy interesante es que podemos configurar la autenticación en dos pasos. Esta es una característica que está cada vez más presente en las plataformas y servicios en Internet. Nos permite agregar una capa extra de seguridad y evitar que un intruso pueda entrar incluso aunque haya robado nuestra clave de acceso. Por ello vamos a explicar cómo activar la autenticación en dos pasos en OneDrive Personal Vault. Vamos a hacer que este lugar dentro de la nube de Microsoft sea totalmente fiable para alojar allí nuestros archivos.

Lo primero que tenemos que hacer es entrar en nuestra cuenta de OneDrive. Allí, desde ahora, nos aparecerá una nueva carpeta que se llama Almacén personal. Esa es la nueva función de OneDrive donde podremos agregar archivos totalmente protegidos con autenticación en dos pasos.

Para activar la autenticación en dos pasos tendremos que tenerla configurada en nuestra cuenta de Microsoft. Para ello vamos al icono de nuestro perfil, arriba a la derecha, y entramos en Configuración. Una vez allí iremos a Seguridad, Más seguridad y entraremos en el apartado de Configurar la verificación en dos pasos. Todo esto siempre y cuando no lo hayamos hecho previamente.

Tenemos que verificar nuestra identidad a través de un número de teléfono, aplicación o correo electrónico secundario. En mi caso tengo configurado el número de teléfono como prueba de seguridad.

Comenzar a usar Personal Vault en OneDrive

Una vez tengamos configurada la autenticación en dos pasos podemos volver a OneDrive y entrar en Personal Vault o Almacén personal. Nos aparecerá un mensaje indicando que solo estará disponible durante 20 minutos por seguridad y que tendremos que entrar mediante un segundo paso, que en mi caso sería un código recibido al teléfono móvil.

Para entrar archivos aquí tenemos una opción indicada a la derecha. Solo tenemos que soltar ahí lo que nos interese. En este siguiente paso solo tenemos que marcar el archivo que queramos y le damos a Mover al Almacén personal. También podemos simplemente arrastrar desde nuestro equipo a la carpeta del Almacén personal.

Desde ese momento tendremos ese archivo disponible en OneDrive Personal Vault. Cada vez que queramos acceder a él vamos a tener que verificar nuestra identidad con un segundo paso. Es un lugar ideal para guardar datos personales como puede ser una fotocopia de nuestro pasaporte, DNI, billetes de vuelo que no queramos que se filtren, etc. Archivos y documentos que contengan datos personales y que queramos preservar con total seguridad.

Cuando los archivos estén dentro de OneDrive Personal Vault podremos eliminarlos, compartirlos, mantenerlos allí, etc. Básicamente lo mismo que en otra carpeta normal, pero en este caso protegida con un extra de seguridad.

Un punto importante a tener en cuenta es que solo podremos cargar un máximo de tres archivos en la versión gratuita. Puede ser suficiente para muchos usuarios pero quedarse corto para otros. De momento cuenta con esa limitación, salvo que tengamos la versión de pago. Aun así es interesante para alojar contenido concreto, como los ejemplos que hemos mencionado para preservar así nuestra información personal.

Consejos generales para proteger la cuenta

Después de explicar cómo habilitar la autenticación en dos pasos en la cuenta de Microsoft, vamos a dar algunos consejos generales para mantener la seguridad de la cuenta. Algunas recomendaciones que pueden venir muy bien para evitar intrusos y que nuestros datos puedan quedar expuestos.

Utilizar contraseña compleja

Lo principal, lo más básico, es utilizar una clave que sea buena. Esta va a ser la primera medida de seguridad que debemos tener presente en la cuenta de Microsoft. Debemos utilizar una contraseña que sea única, totalmente aleatoria y que además contenga todo tipo de caracteres.

Lo interesante es que tenga letras (tanto mayúsculas como minúsculas), números y otros símbolos especiales. Siempre debemos evitar palabras o dígitos que nos relacionen y que puedan suponer un problema al ser más fácil de averiguar por un intruso.

Tener los equipos protegidos

También, otra cuestión importante es la de tener los sistemas protegidos correctamente. Esto evitará que por ejemplo nos cuelen malware, como sería el caso de los keyloggers que recopilan todas las contraseñas que ponemos, y puedan controlar las cuentas.

Podemos utilizar para ello un buen antivirus. Windows Defender es una solución interesante, pero también tenemos otras diferentes como pueden ser Avast o Bitdefender, entre otras muchas. Esto es algo que debemos aplicar en todo tipo de dispositivos.

Instalar las últimas actualizaciones

No debemos olvidarnos de tener siempre los equipos correctamente actualizados. Instalar todos los parches de seguridad va a ayudar a corregir posibles vulnerabilidades y fallos que puedan ocurrir y poner en riesgo también la cuenta de Microsoft.

Esto es algo que debemos tener en cuenta tanto en el propio sistema operativo, como sería por ejemplo Windows, como también en las aplicaciones que usemos, como podrían ser navegadores, aplicaciones para entrar en el correo, etc.

Sentido común

Pero si hay algo importante para mantener la seguridad y estar protegidos es el sentido común. Debemos evitar cometer cualquier tipo de error que ponga en riesgo nuestros sistemas y, al mismo tiempo, las cuentas vinculadas al mismo.

Por ejemplo hay que evitar iniciar sesión desde enlaces que nos llegan por correo o a través de sitios de terceros. Siempre debemos usar aplicaciones oficiales y asegurarnos de que estamos iniciando sesión desde fuentes totalmente legítimas.

En definitiva, activar la autenticación en dos pasos en la cuenta de Microsoft es esencial. Esto nos permitirá ganar en seguridad y evitar intrusos. Hemos explicado también algunos consejos interesantes para evitar problemas y potenciar al máximo la seguridad en la cuenta.