Reverse Heartbleed: Los clientes también están afectados, no sólo los servidores

Toda la semana llevamos hablando del fallo de seguridad de OpenSSL llamado Heartbleed que afecta a todos los servidores con las versiones de OpenSSL vulnerables y que tienen activada la opción heartbeat. Sin embargo, este gravísimo fallo de seguridad no sólo afecta a los servidores como ya hemos podido ver anteriormente, sino también afecta a los clientes si hacemos una petición a un servidor malicioso.

Si tenemos en nuestro equipo una versión vulnerable de OpenSSL, un posible atacante podría usar esta vulnerabilidad para atacar a los clientes. En la web reverseheartbleed.com podemos encontrar un test para comprobar si nuestro cliente está afectado.

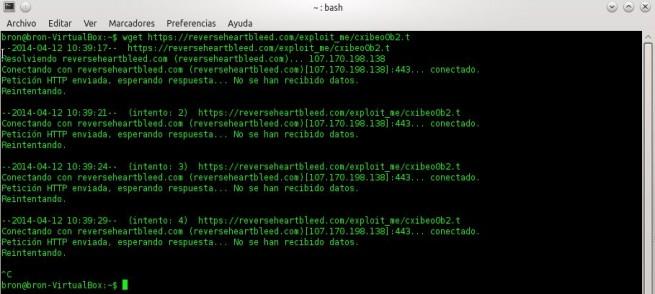

Lo primero que tenemos que hacer es generar una URL nueva, posteriormente en nuestro sistema debemos hacer una petición como la siguiente:

wget URL

A continuación se puede ver una captura de nuestras pruebas:

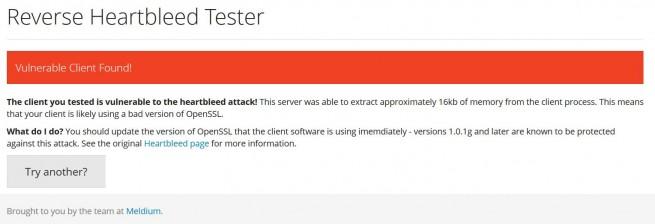

Si nos metemos en la web veremos cómo nos indica que somos vulnerables (estamos utilizando una versión de OpenSSL afectada por el fallo de seguridad).

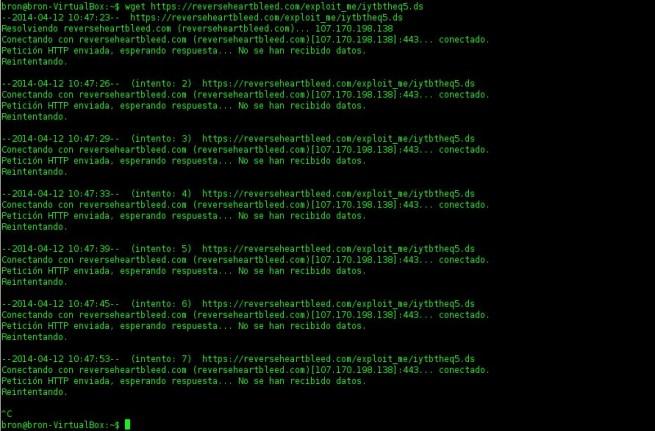

A continuación, en nuestro cliente instalamos la nueva versión de OpenSSL que corrige el fallo de seguridad, reiniciamos el equipo y volvemos a ejecutar la prueba con otra URL:

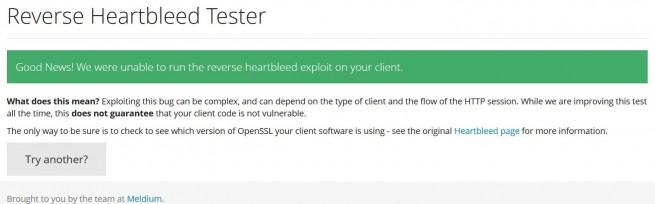

Y por último, miramos en la web si nuestro cliente es vulnerable, en este caso ya no lo es:

La web para realizar el test online es reverseheartbleed.com, si además queremos ver qué podemos obtener del servidor, podemos entrar en este proyecto de GitHub y ejecutar un script creado específicamente para realizar esta comprobación.

Si además quieres comprobar si tu servidor está a salvo, te recomendamos que veas este artículo que hicimos para comprobar si el servidor está afectado por Heartbleed.