Los hackers continúan buscando la manera de llegar al máximo número de usuarios gracias a nuevas variantes de troyanos bancarios. En esta ocasión el malware Geodo deriva de otro troyano bancario, Cridex. Además de tener nuevas funcionalidades la nueva variante está llamada a intentar superar los 50.000 equipos infectados que consiguió Cridex y que quedó muy lejos seguramente de las estimaciones iniciales.

El malware afecta únicamente a los equipos con sistema operativo Windows instalado y su principal cometido es el robo de los credenciales que son introducidos y que se encuentran almacenados en el equipo infectado. La labor de Cridex estaba centrada en el robo de credenciales de servicios de correo y esto ha supuesto un punto a favor para la distribución de Geodo, utilizando estas cuentas de correo para enviar el archivo malicioso como archivo adjunto.

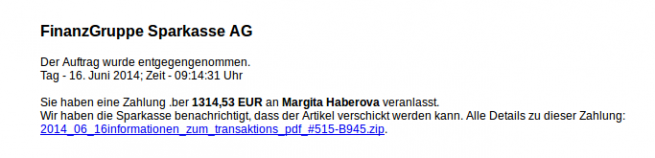

A los usuarios se les advierte de pagos e ingresos inexistentes detallados en un documento que es adjuntado a este texto. Pero este documento únicamente es el archivo ejecutable del malware. Hasta el momento únicamente se ha visto el correo escrito en alemán con dos posibilidades: o bien que el archivo se encuentre adjunto en un ZIP o bien se hace referencia a este gracias a un enlace.

Geodo posee ingeniería social que se aplica a las entidades bancarias

Muchas de las infecciones que hemos tratado utilizaban keyloggers para filtrar posteriormente los nombres de usuario y las contraseñas. En esta ocasión, Geodo utiliza ingeniería social y detecta a qué entidad bancaria se está accediendo desde el navegador para así poder utilizar el código que ha obtenido y cargar una página web falsa, haciendo creer al usuario que se encuentra en la página oficial de la entidad. Gracias a esto es capaz de hacerse con las claves de acceso y de confirmación de operaciones pudiendo de esta forma realizar transacciones entre las cuentas de los usuarios y la propia de los ciberdelincuentes.

No se trata de algo nuevo y en RedesZone hablamos con bastante frecuencia de este tipo de malware, sin embargo parece obvio que si los ciberdelincuentes continúan programando y distribuyendo estos archivos es porque aún funcionan, es decir, aún existen muchos usuarios que caen en el engaño del correo.

Fuente | The Hacker News