Orb, una sencilla y completa herramienta de recopilación de datos de sistemas

Conocer todos los datos de un sistema es muy útil de cara a poder conocer el estado del mismo, el software que ejecuta, su configuración y posibles vulnerabilidades potenciales. Comprobar manualmente la información que puede filtrar una máquina concreta es una tarea bastante complicada, por lo que en la mayoría de las ocasiones se suele hacer uso de herramientas de terceros que automatizan este proceso. Una de estas aplicaciones es Orb.

Orb es una nueva (publicada ayer mismo en GitHub) herramienta gratuita y de código abierto desarrollada para recopilar todo tipo de datos sobre sistemas en red, tanto por métodos pasivos (información que el sistema facilita por sí mismo) como activos (forzando la búsqueda de cierta información).

Los métodos que utiliza para recopilar la información son:

Métodos pasivos:

- Busca información en motores de búsqueda públicos.

- Busca información sobre dominios registrados.

- Extrae información Whois.

- Descubre subdominios.

- Busca máquinas que ejecutan ciertos dominios.

- Busca los registros DNS.

- Extrae registros CVE y DVS para detectar vulnerabilidades.

Métodos activos:

- Escaneo de puertos abiertos.

- Búsqueda de huellas digitales (Sistema operativo, fabricante del PC, versiones, etc).

Con toda la información que recopila la herramienta con estos test, Orb genera un completo informe sobre el objetivo, pudiendo llegar a conocer posibles vulnerabilidades y utilizarlos con los fines que queramos. Aprende a cambiar DNS en ordenador con Windows.

Cómo funciona Orb

Como hemos dicho, esta herramienta es totalmente gratuita y de código abierto, por lo que podemos descargarla sin coste alguno desde GitHub. Esta herramienta está escrita en Python, por lo que para que funcione debemos instalar esta herramienta junto con varias dependencias como vamos a ver a continuación:

- Python – https://www.python.org/downloads/

- python-whois – Módulo de Python para obtener información WHOIS – https://pypi.python.org/pypi/whois

- python-dnspython – Herramienta DNS para Python – https://pypi.python.org/pypi/dnspython

- python-nmap – Interfaz Python para escanear puertos con Nmap – https://pypi.python.org/pypi/python-nmap

Podemos instalarlas fácilmente en un sistema basado en Debian tecleando en el terminal:

- sudo apt install python-whois python-dnspython python-nmap

Una vez tenemos la herramienta y las dependencias listas ya podemos empezar a utilizar Orb desde terminal. Además de su completa ayuda y que toda ella puede utilizarse en modo texto, algunos comandos útiles que nos pueden ayudar son:

- ./orb –update

- ./orb –check-tor

- ./orb –spell ‘objetivo’ (para realizar un análisis con la configuración por defecto).

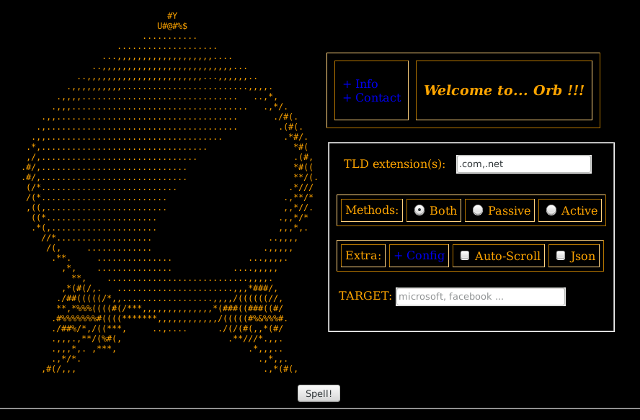

- ./orb –gui (para habilitar la interfaz web).

La herramienta no necesita más. Una vez que tiene todas las dependencias, hemos comprobado que está actualizada y que estamos correctamente conectados a la red Tor, Orb está lista para trabajar. Lo único que nos queda por hacer es introducir el método de análisis de información que vamos a utilizar (activo o pasivo), los parámetros de configuración adicionales y el objetivo a analizar, tanto por IP como por dominio.

El botón o comando «Spell» hará que la herramienta comience a funcionar. Una vez finalice podremos ver un completo informe con los datos y las posibles vulnerabilidades del objetivo.

¿Qué te parece Orb? ¿Conoces o utilizas otras herramientas similares de recopilación de datos?