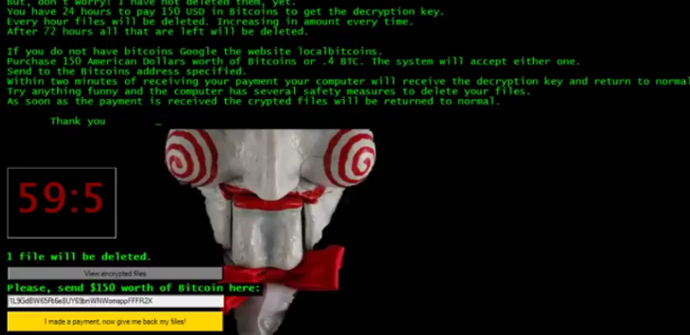

Aunque en principio podría decirse que no existe ningún nexo de unión entre ellas, la realidad es que esto no es así y de entrada hay que decir que se tratan de tres ransomware muy a tener en cuenta y cuya infección no gustaría a ningún usuarios, ya que provocan el borrado de la información cifrada si no se realiza el pago, tal y como sucede con Jigsaw.

Lo que seguro que muchos usuarios no saben en que estamos hablando de la misma amenaza cuyo nombre ha evolucionado con el paso del tiempo. Teniendo en cuenta que estamos hablando de la misma amenaza, es de esperar que el comportamiento sea común también a ambas, por lo que una infección de alguno de los ransomware y no realizar el pago implica llevar recurrir a una copia de seguridad (si es que se tiene) para recuperar el acceso a los datos.

Los expertos en seguridad de Cisco han querido tirar de la manta en base a unas direcciones de correos obtenidas, llegando a la conclusión que los dominios a través de los cuales se han distribuido cada una de las amenazas están relacionados, es decir, pertenecen a la persona o al mismo grupo de personas.

La direcciones de correo localizadas han sido:

- cryptofinancial[@]yandex[.]com

- minercount[@]yandex[.]com

- minercount2[@]yandex[.]com

Buscando en diferentes foros los expertos de la empresa Cisco han descubierto que los correos se han utilizado como usuario en foros de programación y dedicados el mundo del hacking.

Incluso la última de las tres cuentas mencionadas con anterioridad se ha localizado en foros de compra venta de software ofreciendo versiones de ransomware por un precio que ronda los 50 dólares.

Se mantiene la idea de negocio

En la actualidad los ciberdelincuentes propietarios de las que nos ocupan están distribuyendo un ransomware que según los expertos en seguridad reaprovecha muchas características de Jigsaw, por lo que por el momento continúan con el mismo modelo de negocio: cambiar el nombre de la amenaza y hacer muy pocas modificaciones de acuerdo a una base, aprovechando la infraestructura ya existente.

Fuente | Softpedia