Desde hace años, el protocolo SSH se utiliza ampliamente para realizar conexiones remotas a servidores, routers y otro tipo de dispositivos que están conectados permanentemente a Internet. Se usa SSH porque es un protocolo seguro, por el que toda la información va cifrada, algo que no ocurre con Telnet, pero a día de hoy, Telnet se sigue utilizando por los dispositivos integrados que forman parte de una botnet, y eso es un problema.

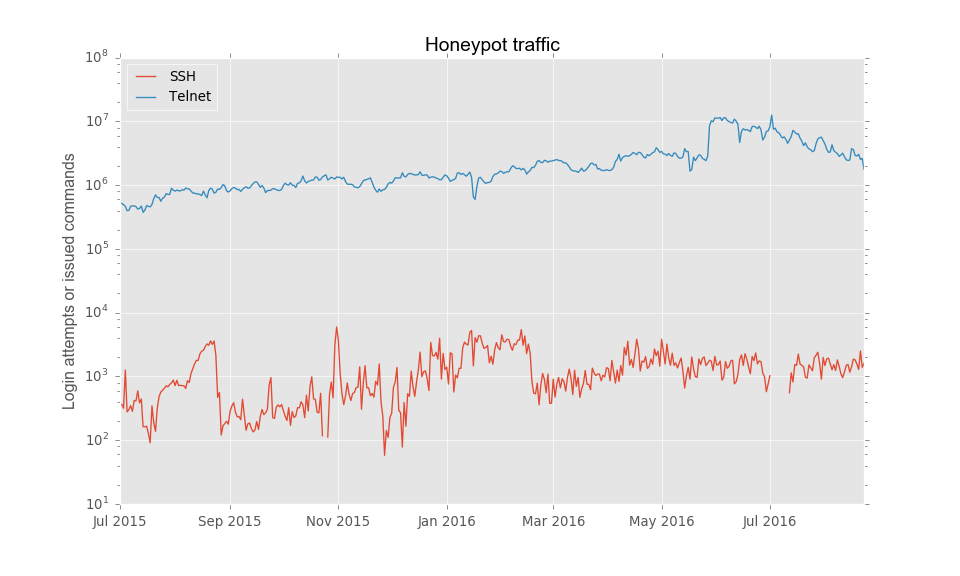

Un investigador de seguridad creó un Honeypot donde tenía configurado tanto el protocolo SSH como Telnet, ya que ambos proporcionan un terminal interactivo a los potenciales ciberdelincuentes. La incorporación de SSH fue el principal objetivo de este investigador, Telnet lo configuró como una característica adicional, pero con el tiempo se dio cuenta de que el tráfico de Telnet era mucho mayor que el de SSH, de hecho, era como unas 3 veces mayor.

Telnet: Mucho más utilizado que SSH

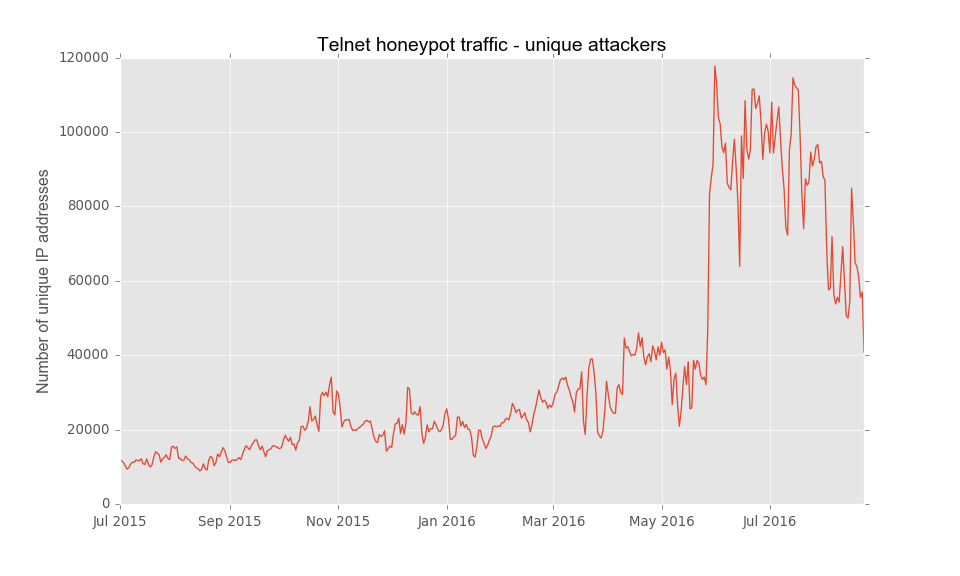

En la siguiente gráfica podéis ver los intentos de conexión de direcciones IP únicas, es decir, IP que no intentaban acceder en varias ocasiones sino una única vez.

La diferencia entre el uso de ambos protocolos es obvia, y es mucho más utilizado Telnet que SSH. De hecho, se puede ver un gran aumento en el uso de Telnet a mediados del mes de Mayo, a continuación, podéis ver la gráfica con una escala mejor para ver la diferencia:

La diferencia entre el uso de ambos protocolos es obvia, y es mucho más utilizado Telnet que SSH. De hecho, se puede ver un gran aumento en el uso de Telnet a mediados del mes de Mayo, a continuación, podéis ver la gráfica con una escala mejor para ver la diferencia:

Tal y como habéis podido ver, el número de atacantes por día pasó de 30.000 IP únicas, a más de 100.000 IP únicas, más del triple. En una investigación posterior este investigador descubrió que los principales orígenes de dicho tráfico provienen de China.

Tal y como habéis podido ver, el número de atacantes por día pasó de 30.000 IP únicas, a más de 100.000 IP únicas, más del triple. En una investigación posterior este investigador descubrió que los principales orígenes de dicho tráfico provienen de China.

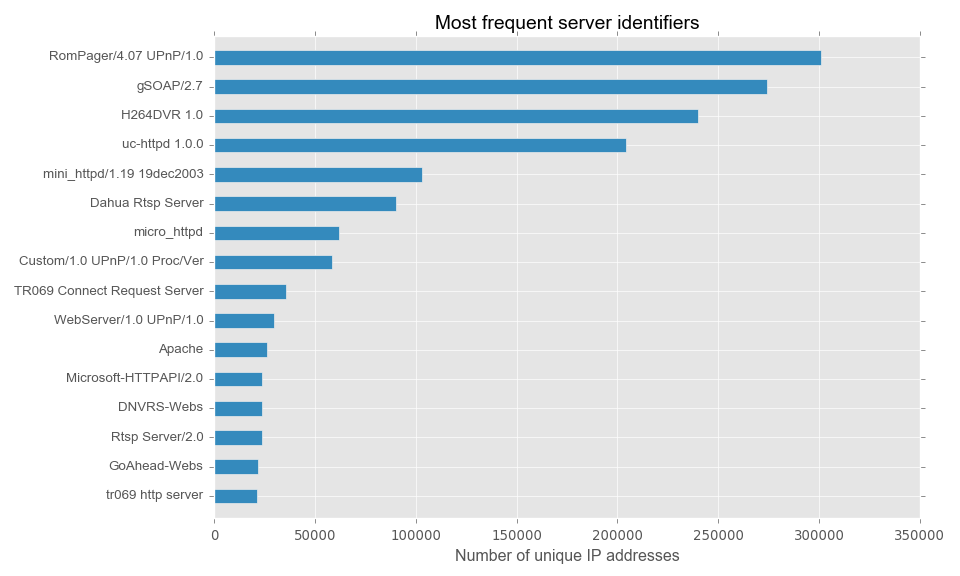

Los dispositivos «Smart» fueron los atacantes: Routers, cámaras IP etc.

Este investigador de seguridad analizó todas y cada una de las direcciones IP que intentó hacer un intento de conexión con su servicio Telnet, y descubrió que todos ellos tenían servicios en funcionamiento que pertenecían a dispositivos empotrados, nada de una botnet de ordenadores. El origen de este tráfico tan elevado, fue provocado por dispositivos que todos tenemos siempre encendidos, como por ejemplo routers, cámaras IP, NVR, equipos DVR, cámaras CCTV etc.

Se puede concluir de esta investigación que el aumento de la actividad de Telnet, es debido a que una gran cantidad de dispositivos integrados como routers, cámaras IP y otros equipos, fueron vulnerados y ahora se usan en una gran botnet. Lo más preocupante es que la cantidad de este tipo de equipos infectados continúa en aumento, lo que es un verdadero problema.

Os recomendamos visitar el trabajo de investigación con Honeypots donde encontraréis todos los detalles. También podemos usar esta herramienta online para comprobar si nuestra dirección IP pública está en la base de datos del honeypot, y que por tanto, podríamos estar infectados.

Recomendaciones de seguridad

Si tenéis en vuestros servidores el servicio de Telnet habilitado, os recomendamos deshabilitarlo y usar SSH siempre. Si vuestros dispositivos integrados como routers, cámaras u otro tipo de equipos tienen Telnet para controlarlos de manera remota, os recomendamos desactivarlo y usar protocolos seguros. Si no tienen protocolos seguros, configurad la red de tal forma que solo se pueda acceder a Telnet a través de la red local, de esta manera, os tendréis que conectar a un servidor VPN de la red interna para conectaros (y todo el tráfico va cifrado).

Por último, es fundamental que siempre tengamos el firmware de todos los dispositivos actualizados, ya que es muy probable que ciberdelincuentes hayan descubierto una vulnerabilidad y la estén explotando sin que te enteres.