Tres años. No, no es el tiempo que hemos tardado en hablar de un nuevo problema de seguridad en la Google Play Store. Es el tiempo que lleva una amenaza disponible para su descarga en esta tienda de aplicaciones. Los expertos en seguridad han visto que System Update, en principio una actualización del sistema, es en realidad un spyware camuflado.

Ha sido desde Zscaler los que han levantado la mano alertando de la presencia de esta amenaza en la tienda del sistema operativo Android. Añaden que la última actualización que sufrió la amenaza fue el año 2014. Obviamente, a los usuarios les sorprende que una amenaza pase tanto tiempo publicada sin ser descubierta. Pero tal vez, lo que más alarme a la cuota de mercado del sistema operativo móvil de los de Mountain View, es la poca eficacia de los filtros de aplicaciones, quedando en entredicho una vez más.

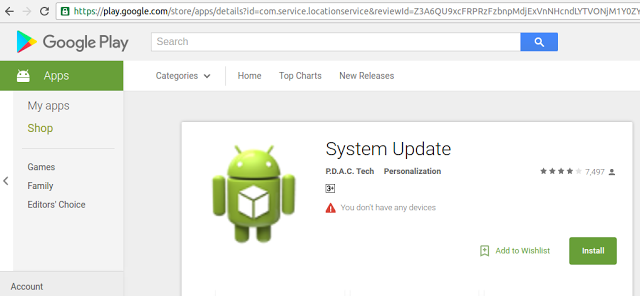

Lo que resulta realmente curioso es la valoración que posee esta aplicación en la tienda de aplicaciones.

Aunque muchos indican que una vez ejecutada desaparece de la pantalla y no se vuelve a ver, la puntuación final es de 4 estrellas. Ya se sabe que, en muchas ocasiones, los ciberdelincuentes son capaces de falsear estos resultados para que los usuarios caigan en el engaño.

SMSVova es el spyware que se encuentra detrás de esta «actualización»

Los expertos de la empresa Zscaler han realizado un pequeño análisis de la presunta actualización. Obviamente, no existe tal contenido y su contenido está lejos de ser eso. Sin ir más lejos, se trata de un software cuyo comportamiento coincide con el de un spyware.

Uno de los datos que se almacena sin que el usuario sea consciente es la geolocalización. Ya hemos mencionado con anterioridad que los usuarios no son conscientes de lo que sucede, solo que ejecutan la aplicación y la ven desaparecer.

Muy pocos usuarios caen en la comprobación de los procesos que hay en ejecución. Como no funciona (o eso parece) proceden con su desinstalación. El problema, es que esto no elimina el spyware, creando un proceso paralelo que el usuario desconoce.

Comunicación remota a través de mensajes de texto

La última actualización es de 2014, de ahí que las técnicas utilizadas no sean las más actuales. Carece de servidor de control remoto. En su lugar, el spyware se comunica con un servicio gracias a mensajes de texto que se envían sin que el usuario sea consciente.

Lo que más ha chocado a los expertos en seguridad es que la amenaza solo recopila la geolocalización del usuario, algo que no parece del todo normal, sobre todo su tenemos en cuenta que nos encontramos ante un spyware.

Otra peculiaridad que han encontrado es que entre los módulos se ha encontrado un fragmento importante que pertenece a la amenaza DroidJack, un RAT bastante conocido. Sin embargo, la integración finalmente no se finalizó y ha quedado como una parte de código inútil.

La Google Play Store es golpeada de nuevo, algo que no nos sorprende. Lo que sí es preocupante es que desde el Gigante de Internet no busquen una solución, no solo antes de que las aplicaciones malware lleguen, sino que permite detectar aquellas que ya se han publicado en un tiempo inferior.