Los ransomwares continúan copando la lista de amenazas más populares. Los ciberdelincuentes son conscientes del daño que provocan, independientemente de que el usuario realice el pago. Por este motivo, continúan con el desarrollo de nuevas amenazas. La última en distribuirse a través de Internet se conoce con el nombre de Princess, y se está distribuyendo gracias a la utilización de un exploit.

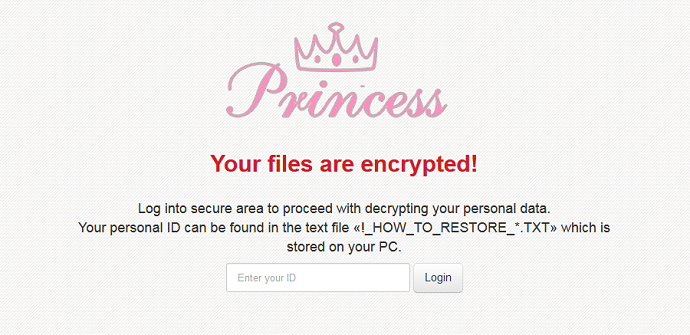

No se trata de una amenaza nueva. Los expertos en seguridad indican que fue el pasado mes de noviembre cuando comenzaron a distribuir esta amenaza. Lo que sí es cierto es que el código ha cambiado de forma considerable, estrenando una nueva pantalla en la que se indican los datos para realizar el pago de la recompensa. Pero todo parece indicar que los cambios no se limitan solo a esta pantalla. Los expertos en seguridad indican que también la lógica de la aplicación ha sufrido mejoras con respecto a los que se puede considerar la primera versión de Princess.

Tal y como sucede en este tipo de softwares, todas las operaciones monetarias se llevan a cabo tras la protección del lado oscuro de Internet. Sin ir más lejos, expertos en seguridad afirman que en algunos foros se puede adquirir una copia de esta amenaza. Teniendo en cuenta que también los ciberdelincuentes son estafados, no sería para nada extraño que se distribuyera malware en lugar de la copia de este ransomware.

Sitios web comprometidos distribuyendo el exploit RIG y Princess

Los ciberdleincuentes cuentan con un gran aliado su hablamos de páginas web. La seguridad de muchas no es la adecuada, o al menos de las herramientas que permiten su gestión. Esto les ha valido para almacenar y publicar el exploit RIG que ya se han descargado miles de usuarios.

El exploit se encarga de realizar todo. El procedimiento culmina con la descarga del instalador del ransomware en el equipo del usuario.

Una vez se ha ejecutado en el equipo y ha procedido con el cifrado de los archivos, añadiendo la extensión característica, los usuarios verán cómo se ejecuta un fichero utilizando Internet Explorer con el nombre _USE_TO_REPAIR_xxxxxx.html, donde las xxxxx es el código que identifica de forma única a cada una de las extensiones.

Si se quiere recuperar el acceso a los archivos afectados, los ciberdelincuentes reclaman el pago de una cantidad en Bitcoins que equivale a 367 dólares. Comprar con total seguridad online es esencial.

Consejos para evitar este tipo de infecciones

En este tipo de situaciones, el usuario puede acceder a una página totalmente legítima y verse afectado. Dado que el problema radica sobre todo en la seguridad de los sitios web visitados, es necesario tener en cuenta una serie de aspectos. El primero de todos es vigilar qué archivos se han descargado en nuestro equipo. Todos aquellos que no hayamos descargado deberán abrirse con ciertas precauciones, por ejemplo, utilizando una sandbox. Aunque si no quieres aventurarte lo mejor es optar por su eliminación. Expertos en seguridad indican que este ransomware es detectado por la mayoría de las herramientas de seguridad existentes. Esto quiere decir que conviene tener nuestro antivirus correctamente configurado y actualizado si queremos evitar estas infecciones.

Otro aspecto que resulta importante es la versión del navegador web. La utilización de versiones desactualizadas incrementa el riesgo de sufrir este tipo de infecciones.