En RedesZone hemos tenido la oportunidad de analizar el switch D-Link DXS-1100-10TS, un equipo de alto rendimiento con puertos a 10Gbps. Hoy os vamos a enseñar cómo configurar la opción de seguridad Port Security, para limitar por MAC el acceso a la red empresarial, una característica muy habitual en switches gestionables de ámbito profesional.

¿Para qué nos sirve la opción Port Security en el switch D-Link DXS-1100-10TS?

Port Security es una opción de seguridad que viene en la mayoría de switches gestionables. Esta opción nos va a permitir limitar un determinado número de direcciones MAC que se conectan a un determinado puerto de un switch. También nos va a permitir crear una lista blanca de direcciones MAC que podemos conectar al switch, y que el resto no pueda conectarse (se apague el puerto o se bloquee todo el tráfico). Por último, Port Security también nos va a permitir que una determinada MAC esté permitida durante un periodo de tiempo, y pasado ese tiempo automáticamente se bloquee el puerto o directamente se apague.

Imaginemos que en el puerto 1 de este switch tenemos un ordenador, si el trabajador decide quitar el cable RJ-45 del PC del trabajo y conectar su portátil, automáticamente detectará que estamos usando una dirección MAC distinta, y Port Security dependiendo de cómo lo hayamos configurado tomará unas medidas u otras, para evitar que los usuarios puedan conectar los equipos que ellos quieran.

Port Security Global Settings

En las opciones globales de la característica Port Security vamos a tener la opción de habilitar los TRAPS SNMP, esto nos permitirá avisar al administrador a través del protocolo SNMP que ha ocurrido una violación de la regla, y tomar las medidas necesarias.

En este menú tenemos la posibilidad de configurar el número de traps por segundo (Trap Rate) que es capaz de enviar (entre 1 y 1000). El valor de 0 indica que por cada violación enviará un trap SNMP. En la opción (System Maximum Address) tenemos la posibilidad de habilitar un número máximo de MAC seguras, desde 1 hasta 6656, si no ponemos nada el valor por defecto es «No limit» para permitir el máximo número de direcciones MAC seguras.

Con cada cambio que realicemos, debemos pinchar en «Apply».

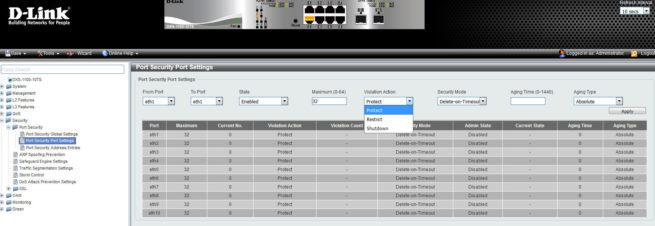

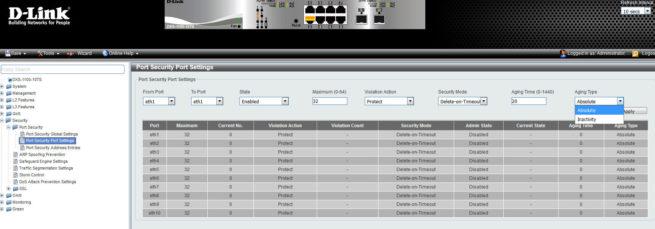

Port Security Port Settings

En la opción de Port Security Port Settings tenemos las principales opciones de configuración de esta característica de seguridad. Lo primero que tendremos que elegir es un puerto o un rango de puertos, debemos utilizar el «From Port y To Port» para seleccionarlo. A continuación, si queremos habilitar el Port Security debemos pinchar en «State = enabled» y a continuación empezamos con la configuración del Port Security para el puerto o puertos seleccionados:

- Maximum: Número máximo de direcciones MAC por puerto o puertos, desde 0 a 64 y el valor por defecto es 32 MAC.

- Violation Action: Cuando se produce una violación (por ejemplo conectamos 33 PC superando en uno los 32 del límite) tenemos la opción de apagar el puerto (shutdown), proteger (bloquea todas las comunicaciones pero no incrementa el contador de violaciones), restringido (bloquea todas las comunicaciones e incrementa el contador de violaciones para avisar al administrador).

- Security Mode: todas las MAC aprendidas no se eliminarán nunca (Permanent), a menos que el administrador lo decida. Otra opción es que las MAC se borren de la base de datos pasado un tiempo o por nosotros mismos (Delete-on-Timeout).

- Aging Time: Es el tiempo que el switch tardará en echar a las direcciones MAC aprendidas automáticamente, dependiendo de lo que especifiquemos en Aging Type tendrá una política u otra. Si lo dejamos en 0 no se activará esta regla y estarán siempre dadas de alta en el sistema.

- Aging Type: tenemos la opción de «absolute» para que todas las MAC aprendidas dinámicamente caduquen pasado un tiempo determinado, y se retiren de la lista de MAC blancas. La opción «inactivity» es similar a la de antes, pero solo se ejecuta si un determinado equipo no envía información durante un determinado tiempo.

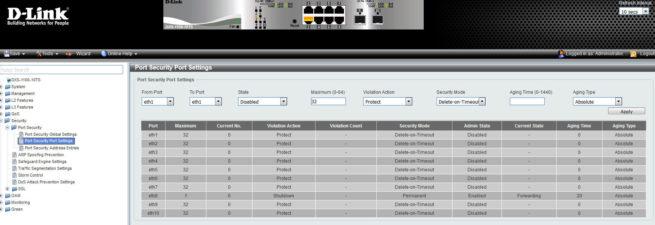

Ejemplo de Port Security

Hemos configurado el puerto número 8 con un máximo de 1 dirección MAC, en caso de que conectemos una MAC que no sea la aprendida dinámicamente anteriormente, nos saltará la violación. La política de violación es que se apague el puerto, el modo de seguridad es permanente, esto significa que no se levantará pasado un tiempo en caso de que se produzca una violación. Esta MAC aprendida además tendrá 20 minutos para intercambiar tráfico y posteriormente se le echará de la lista blanca (absolute).

En la siguiente captura podéis ver la configuración de este puerto 8, y que actualmente está en estado «Forwarding», es decir, reenviando tráfico sin problemas.

En cuanto conectamos otro PC con otra dirección MAC, salta la violación. En «Current No» tenemos ahora 1 violación, y el estado del puerto actual (Current State) es Err-Disabled.

Tal y como habéis podido ver, el Port Security ha actuado perfectamente. Ahora os vamos a enseñar otras opciones relacionadas con esta función fundamental de seguridad en switches.

Port Security Address Entries

En este menú tendremos todas las direcciones MAC aprendidas dinámicamente cuando el puerto o los puertos permiten dicho aprendizaje. En esta zona también podremos configurar nosotros mismos una dirección MAC permanente en un determinado puerto del switch y también tendremos la opción de limpiar todos los puertos de MACs y limpiar por dirección MAC.

Port Configuration: Error Disable Settings

En este menú es donde configuraremos qué ocurre cuando un puerto entra en estado Err-Disable, tal y como ha ocurrido anteriormente cuando hemos forzado una violación de la regla impuesta en el puerto número 8. El menú Error Disable nos permite también configurar los Traps SNMP para avisar al administrador de red de que algo ha ocurrido.

Por defecto, el Error Disable en el Port Security se encuentra desactivado, podremos activarlo únicamente para el Port Security y hacer que pasado un determinado tiempo vuelva a estado Forwarding. En caso de que el PC no legítimo siga estando conectado, volverá a estado Err-Disable automáticamente.

Para recuperar un puerto del estado Err-Disable automáticamente, debemos poner «State Enable» y en «Interval» el tiempo que queremos que tarde en volver a habilitar un determinado puerto que ha entrado en Err-Disable.

Por último, si entramos en el estado de los puertos de «Port Configuration» veremos que efectivamente el puerto número 8 está en estado Err-disabled.

Hasta aquí hemos llegado con las opciones de configuración de la característica Port Security.

En el siguiente enlace podéis leer el análisis a fondo de este switch:

- Leer análisis a fondo del switch D-Link DXS-1100-10TS

Os recomendamos visitar nuestra página dedicada al fabricante D-Link donde encontraréis todos los análisis que hemos realizado hasta la fecha, tanto de tarjetas de red Wi-Fi, como de switches gestionables de gama alta. También podéis acceder a la sección D-Link Hogar Digital donde encontraréis manuales de configuración de los diferentes dispositivos del fabricante D-Link.