Para poder empezar a trabajar fácilmente con él, el servidor NAS aplica una serie de configuraciones de seguridad muy generales, por ejemplo, una conexión HTTP, un usuario «admin» y una contraseña por defecto. Debido a la gran cantidad de información sensible que podemos almacenar en estos servidores, es de vital importancia, antes de empezar a hacer nada, configurar las opciones de seguridad de nuestro NAS, evitando así pasarlo por alto, olvidarnos de ello y comprometiendo seriamente la seguridad del mismo.

A continuación, vamos a ver una serie de consejos básicos que debemos llevar a cabo nada más pongamos en marcha nuestro servidor NAS, evitando así que piratas informáticos puedan hacerse con el control de él y acceder a la información allí almacenada.

Tener el control de las cuentas de usuario

Cuando configuramos nuestro NAS por primera vez se habilita una cuenta de usuario con permisos totales, la de administrador. Esta viene por defecto con la contraseña «admin», algo que debemos cambiar lo antes posible ya que probablemente será una de las primeras contraseñas probadas al intentar conectarse sin autorización.

Una contraseña segura para administrador

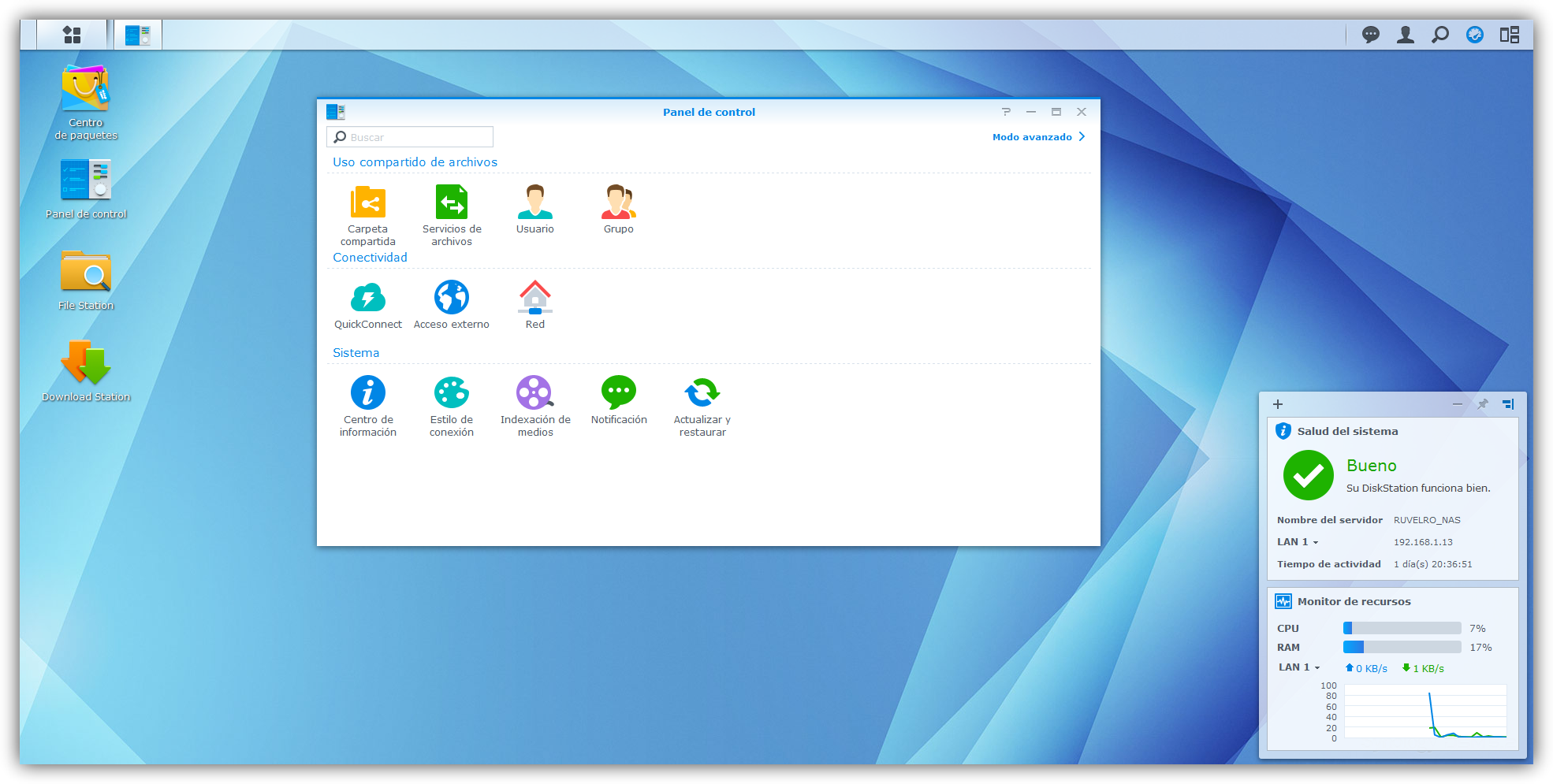

Debemos cambiar la contraseña por defecto del administrador por otra más segura que impida que ningún usuario se pueda conectar a nuestro NAS sin permiso. Para ello, lo primero que debemos hacer es abrir el panel de control de nuestro sistema

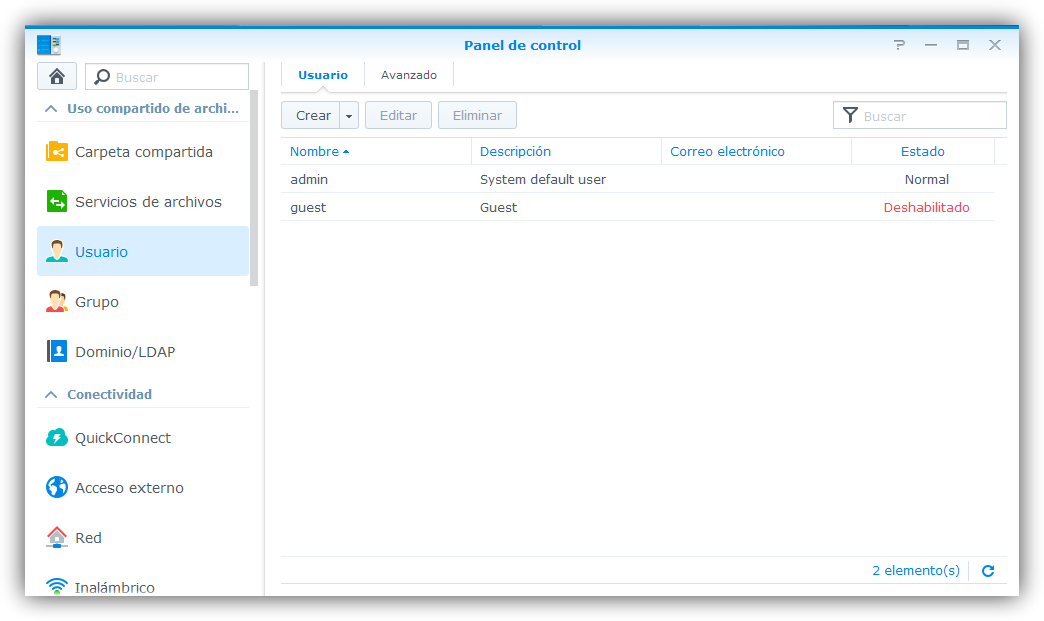

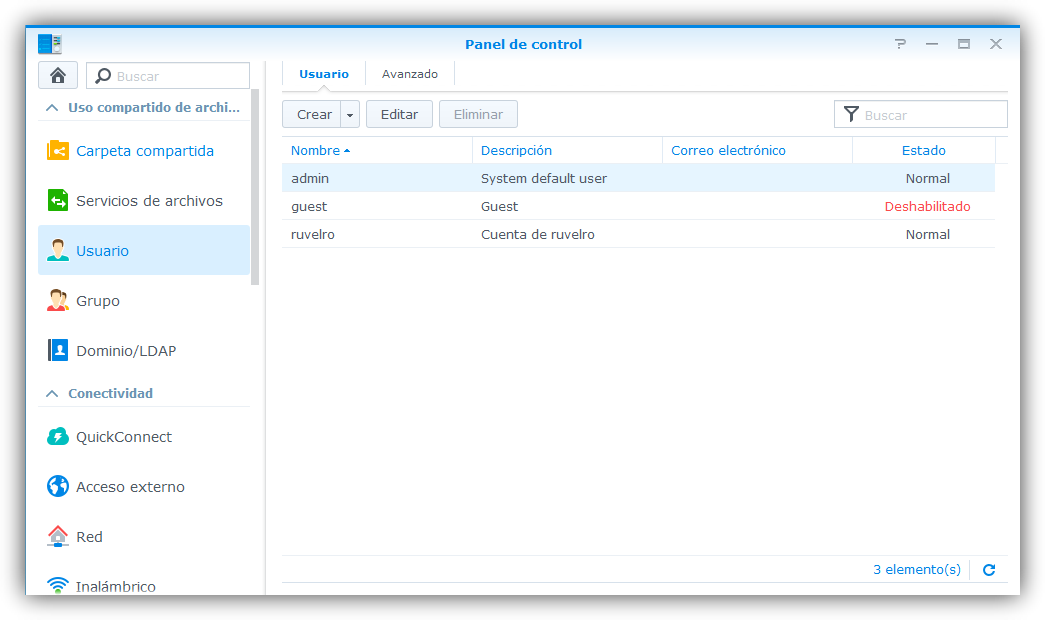

Aquí buscaremos el apartado «Usuario» y, al pulsar sobre él, veremos una lista con todos los usuarios creados en nuestro NAS.

Hacemos clic sobre «admin» y a continuación en «Editar» para abrir la ventana de edición de este usuario del NAS.

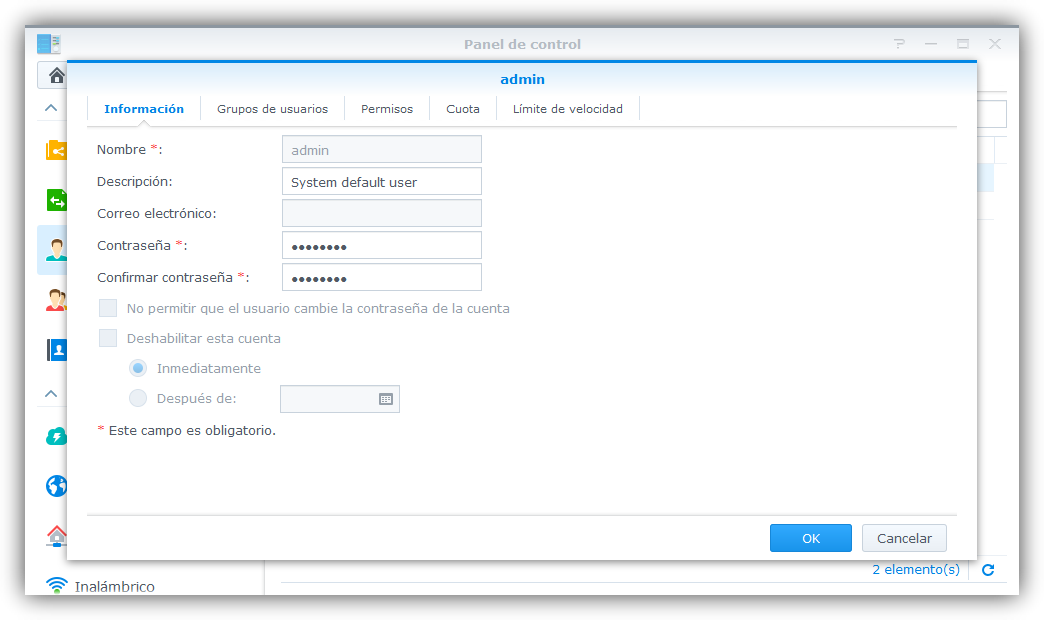

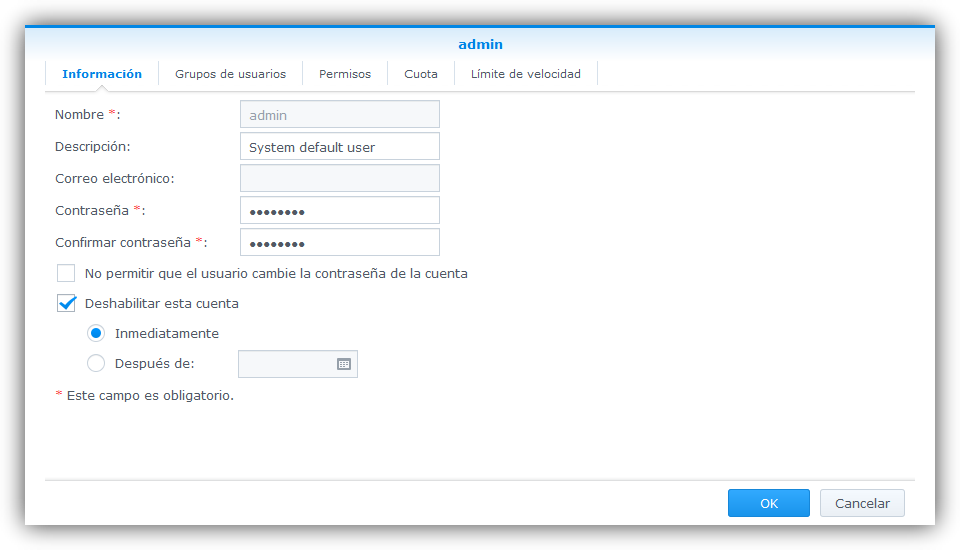

Aquí simplemente borramos la contraseña que tenemos por defecto e introducimos una nueva. Cuanto más segura sea la contraseña, como en todo, mejor.

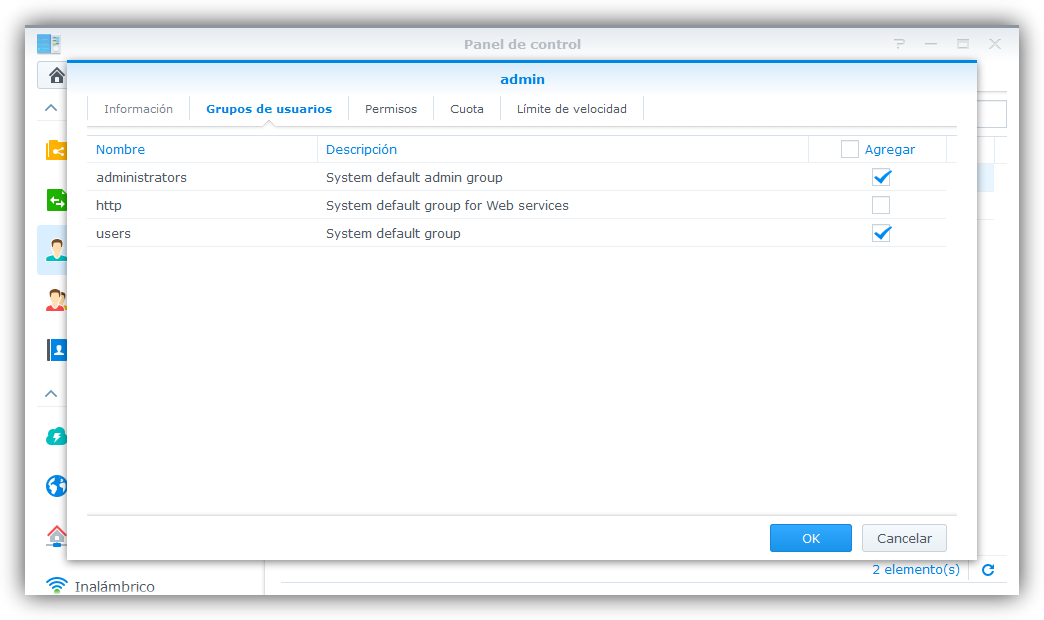

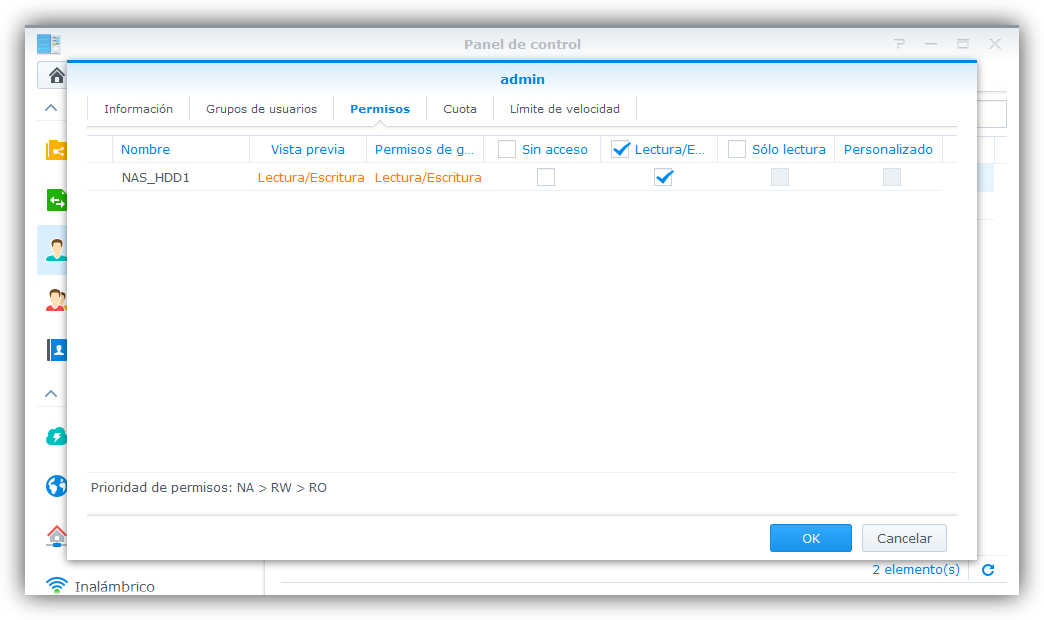

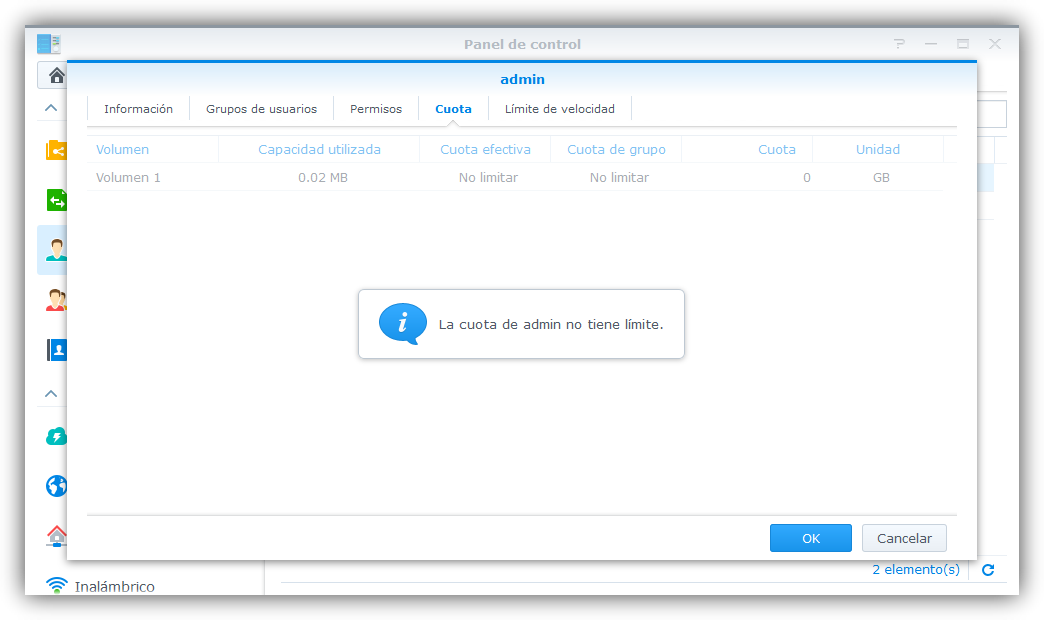

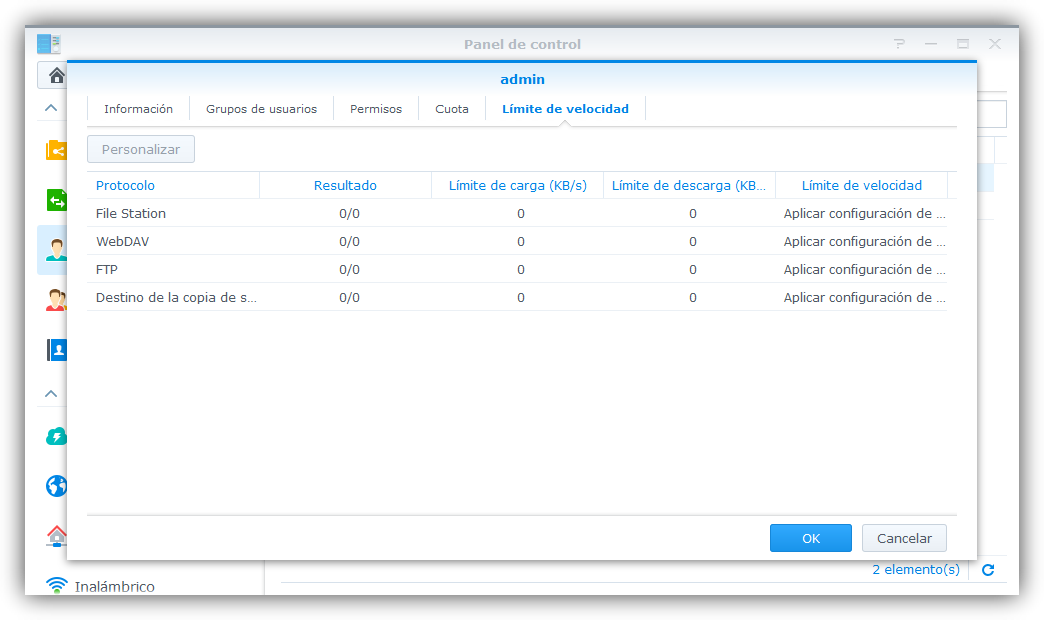

Aprovechando que estamos en este apartado, podemos repasar todas las opciones de personalización de cuenta que nos ofrece el sistema operativo. Mediante las pestañas superiores podemos encontrar:

Grupos de usuarios: Nos permite elegir a qué grupos pertenecerá el usuario.

Permisos: Desde este apartado vamos a configurar los permisos de la aplicación, por ejemplo, a qué discos duros tiene acceso y qué puede hacer con los datos (leer, escribir, ambas, ninguna…).

Cuota: Nos permite configurar una cuota de transferencia, de manera que cada usuario solo pueda generar X cantidad de tráfico.

Límite de velocidad: Para complementar lo anterior, también podemos establecer un límite de velocidad a los usuarios de manera que, por ejemplo, no dejemos sin ancho de banda a otros usuarios.

Crear una nueva cuenta de administrador para deshabilitar la cuenta por defecto

Por defecto, el NAS nos crea una cuenta de administrador en el sistema, sin embargo, esta cuenta no tiene demasiadas posibilidades a la hora de personalizarla, siendo más bien una cuenta «global», pero nada enfocada al usuario.

Es recomendable crear un nuevo usuario de manera que podamos iniciar sesión con el nombre y la contraseña que queramos, deshabilitando así la cuenta «admin» por defecto y haciendo que los piratas informáticos lo tengan mucho más complicado para iniciar sesión, especialmente si no se saben el usuario.

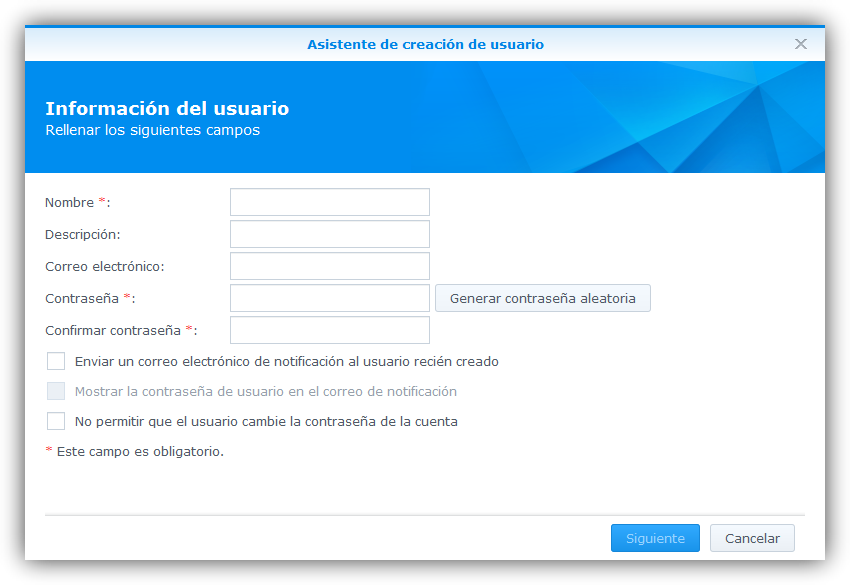

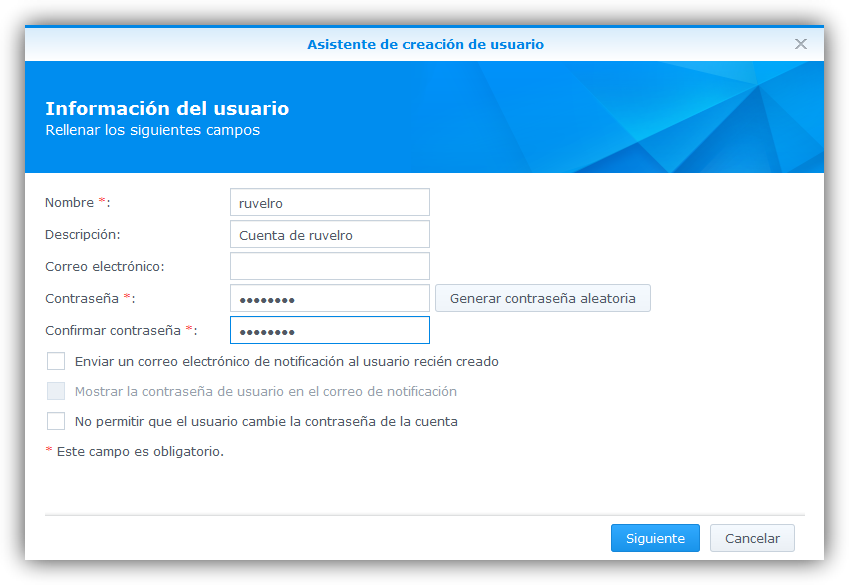

En la parte superior del panel de control de usuarios vamos a ver el apartado «Crear». Pulsamos sobre él y comenzará el proceso de creación de un nuevo usuario.

Al igual que hemos visto en el apartado anterior, el asistente de creación de un nuevo usuario nos va a permitir configurar todos los parámetros del mismo de cara al uso que podrá hacer del equipo NAS.

Lo primero que nos pedirá el asistente será rellenar la información básica sobre la cuenta. Nombre de usuario, contraseña y datos personales, entre otros. También podemos elegir si los usuarios pueden recibir su contraseña por correo electrónico o si queremos impedirles que cambien las contraseñas.

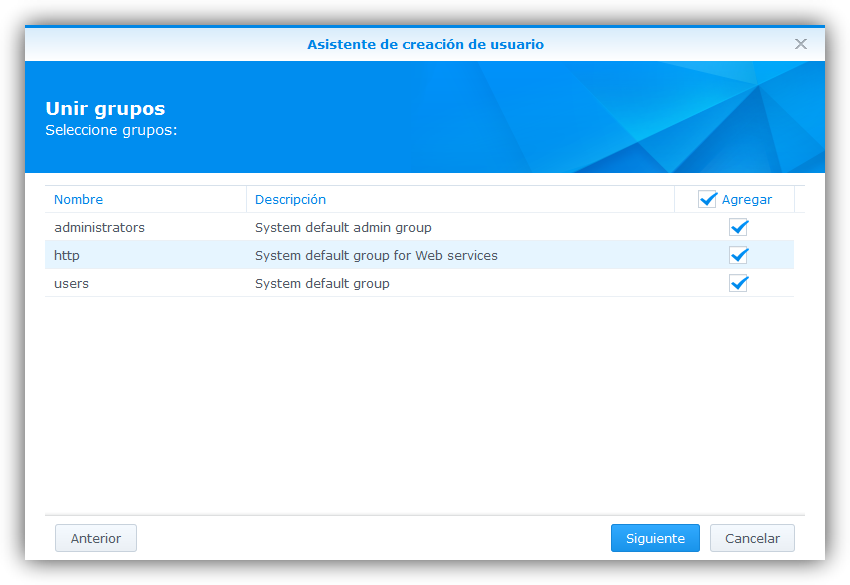

El siguiente paso que debemos configurar son los grupos a los que va a pertenecer dicho usuario.

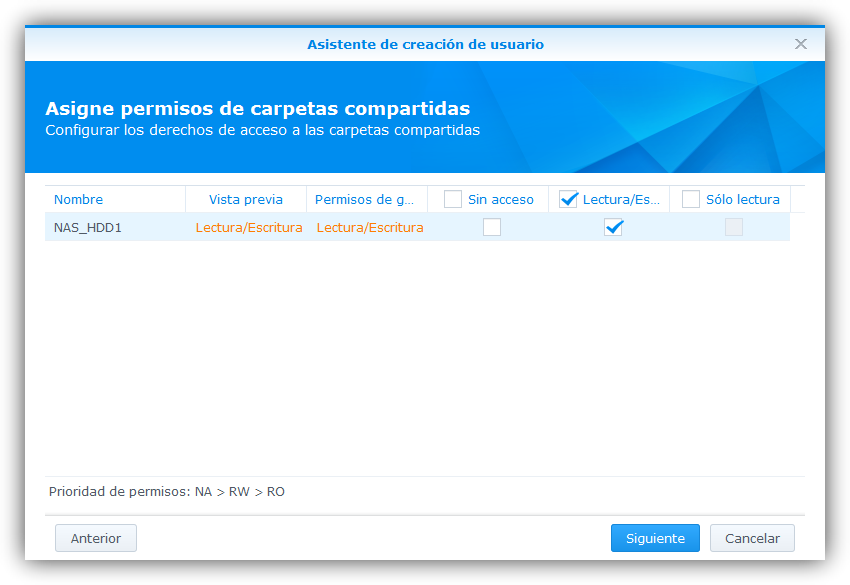

Seguimos con el asistente y nos preguntará por los permisos que tendrá sobre los discos duros, lectura, escritura o ambos.

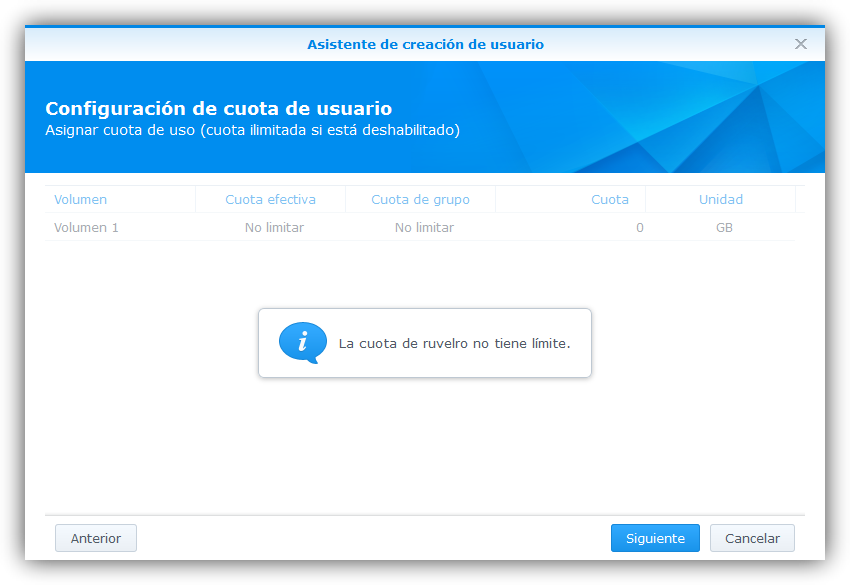

La cuota de tráfico nos va a permitir configurar un límite de transferencia.

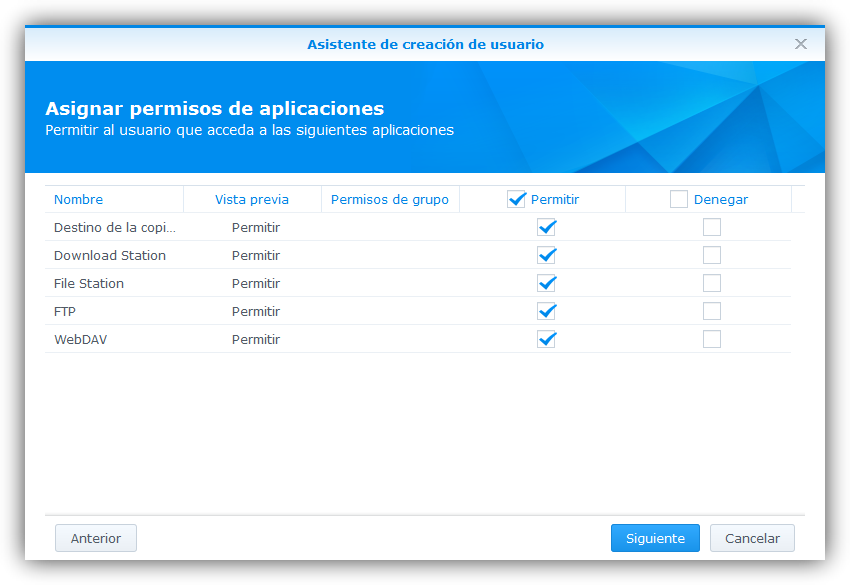

El siguiente punto de la configuración nos da a elegir los programas que va a poder ejecutar el usuario.

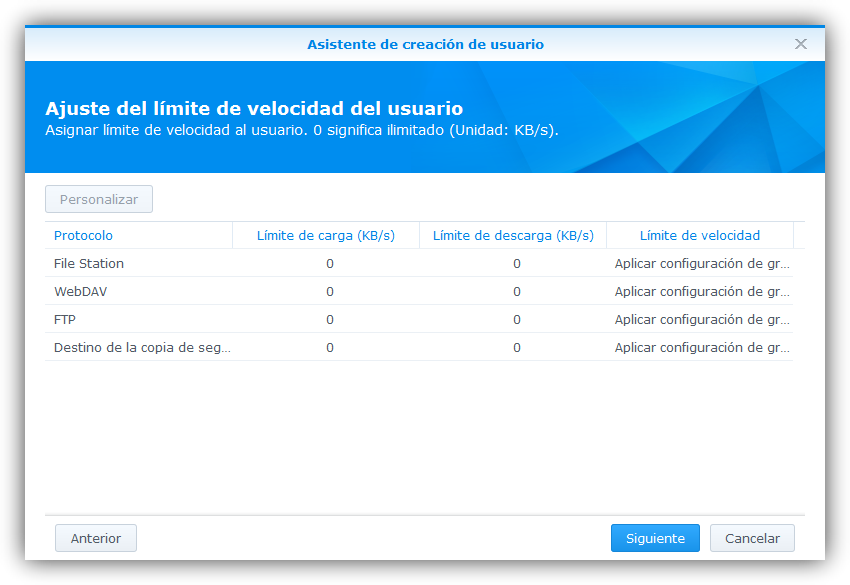

Así como establecer un límite de velocidad para cada aplicación concreta.

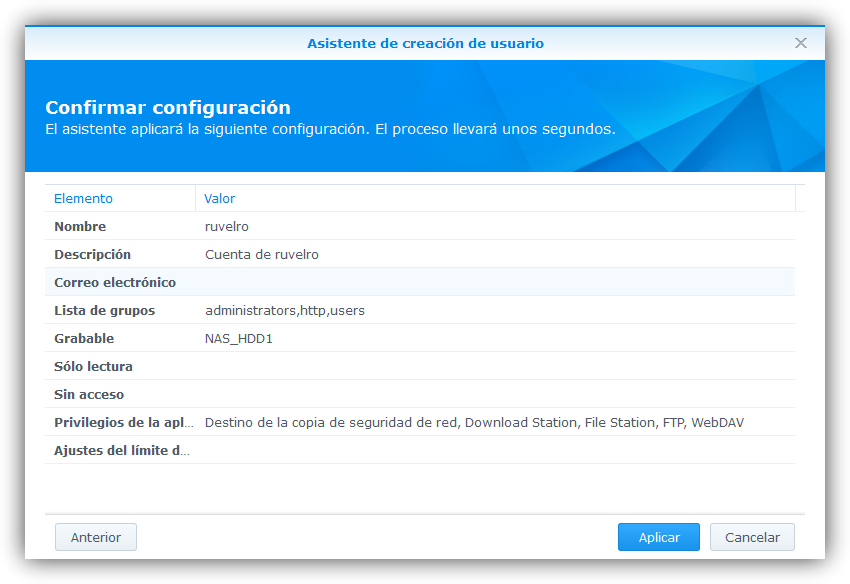

Para finalizar, veremos un resumen de nuestra cuenta.

Aplicamos los cambios y listo, nuestra cuenta ya estará creada.

Desactivar la cuenta de administrador para usar nuestra nueva cuenta

Si creamos una nueva cuenta, pero dejamos habilitada la cuenta de administrador por defecto no hacemos nada, por lo que lo más recomendable es deshabilitar dicha cuenta para poder iniciar solo con nuestra cuenta de usuario recién creada.

Para ello, lo primero que debemos hacer es cerrar sesión de la cuenta «admin» (si es que aún estamos en ella) e iniciar sesión con la nueva cuenta.

Una vez dentro, abrimos las opciones de la cuenta «admin» y marcamos la opción de deshabilitar cuenta.

Veremos como la cuenta se deshabilita, deja de estar disponible y solo podremos iniciar con nuestra cuenta personal.

Opciones avanzadas de seguridad

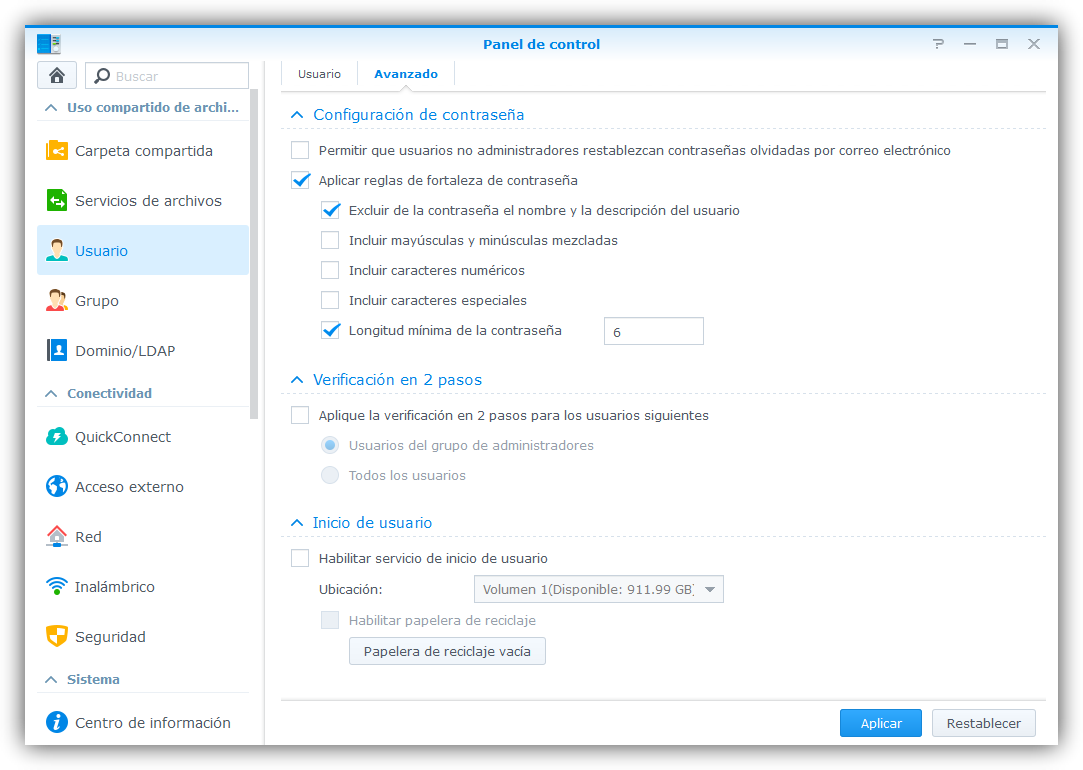

DSM también cuenta con una serie de opciones avanzadas de seguridad que nos van a permitir tener un mayor control sobre nuestra cuenta, por ejemplo, habilitando la autenticación en dos pasos o mejorar el generador de contraseñas.

Revisar las opciones generales de seguridad

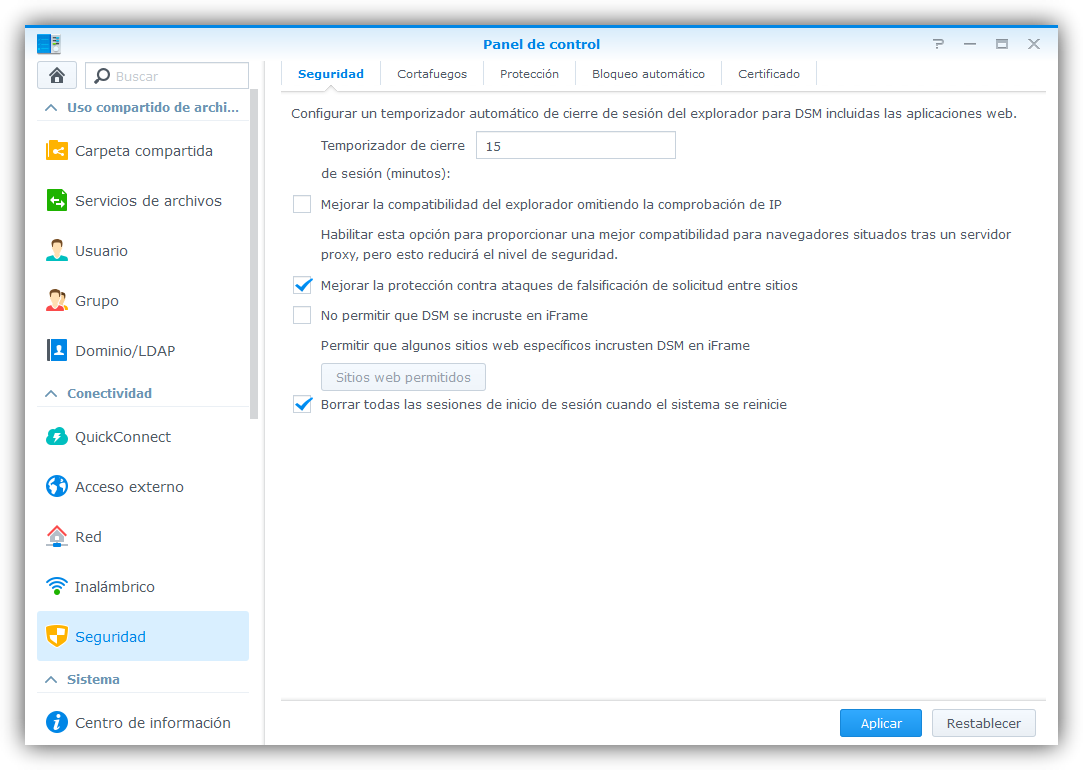

Además del cambio de usuario y contraseña, es recomendable activar las medidas de seguridad que nos ofrece DSM por defecto con el fin de poder mitigar de la mejor forma posible los ataques informáticos que puedan llegar a romper la seguridad de nuestro NAS y comprometer la privacidad e integridad de nuestros datos.

Para ello, lo primero que debemos hacer es configurar las opciones básicas de seguridad de DSM desde Panel de Control > Seguridad

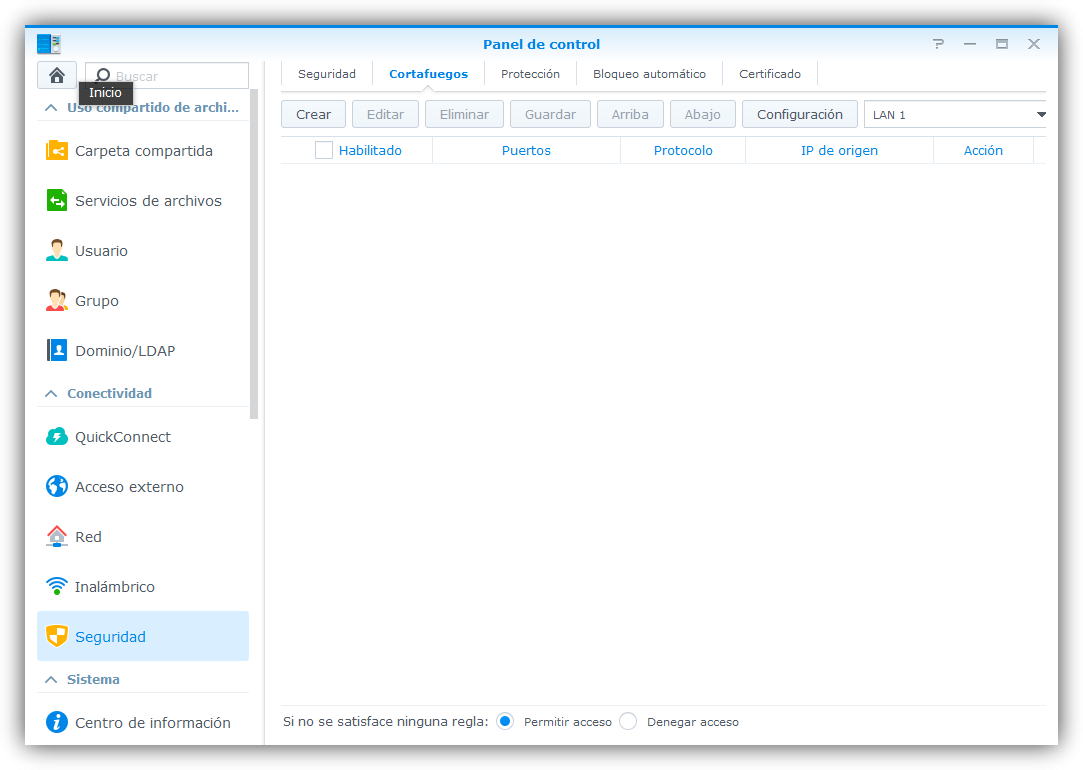

El cortafuegos, para tener el control sobre el tráfico que entra y el que sale

Una de las opciones más complicadas de configurar pero que mayor seguridad nos va a ofrecer es el cortafuegos. Desde él, vamos a poder crear reglas de conexión, permitiendo solo ciertos tipos de conexiones específicos y bloqueando todos aquellos que no estén dentro de las reglas predefinidas.

Para acceder al cortafuegos debemos entrar en el Panel de Control > Seguridad > Cortafuegos.

Ahí veremos todas las reglas configuradas, y podremos crear las nuevas reglas que queramos establecer.

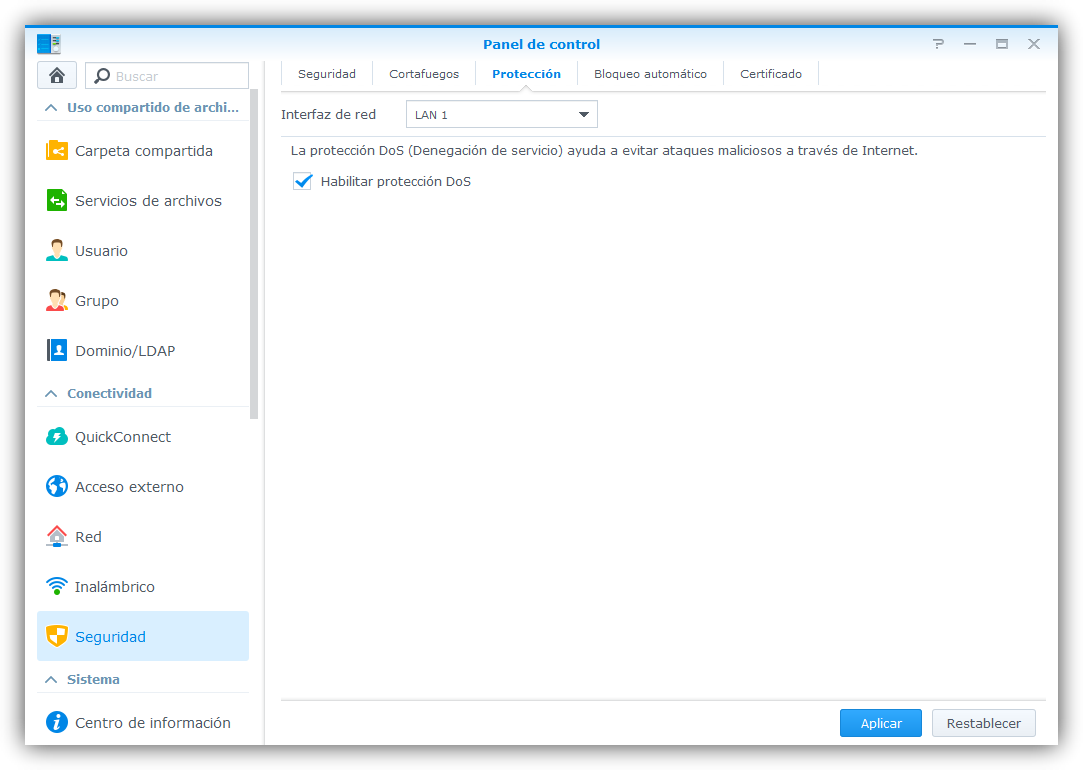

Activar la protección contra los ataques DoS

DSM cuenta con un sistema de protección contra ataques DoS que van a impedir que piratas informáticos lancen determinados ataques contra nuestro NAS, protegiendo así tanto la seguridad y privacidad como la información guardada.

Para activar esta opción simplemente abrimos el Panel de control y, en el apartado Seguridad > Protección habilitaremos la casilla correspondiente.

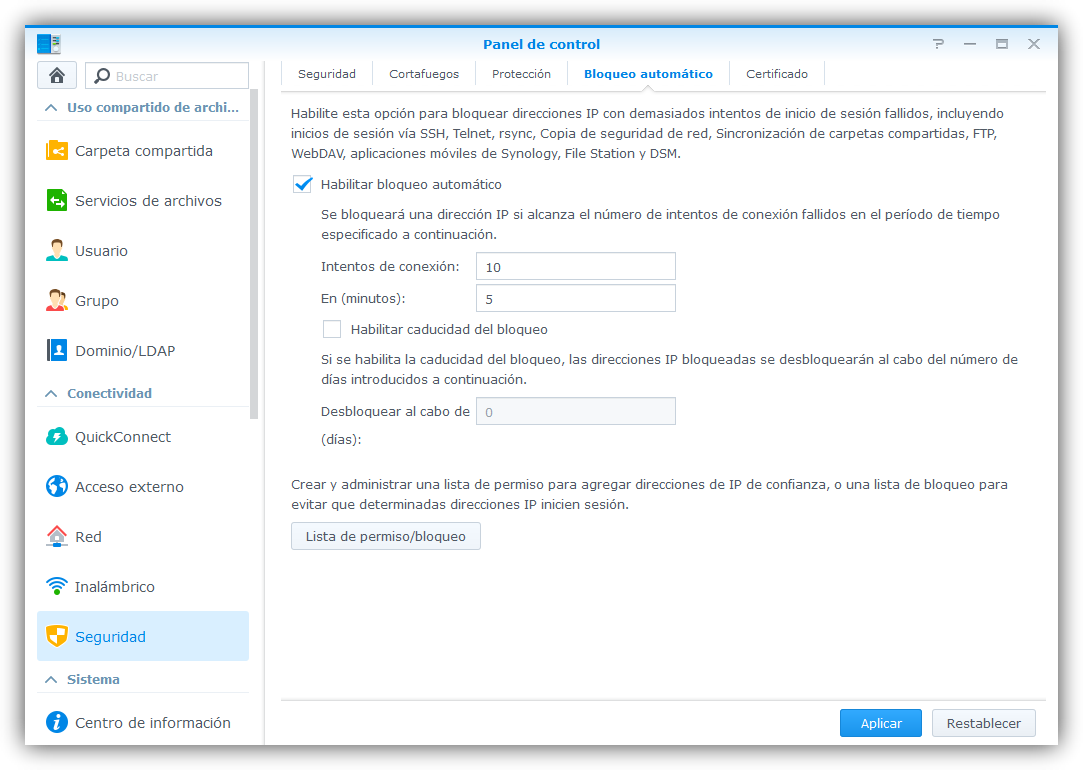

Bloqueo de sesión, imprescindible para los ataques de fuerza bruta

Los ataques de fuerza bruta se basan principalmente en probar contraseñas de un diccionario o generadas por combinación de letras hasta dar con la contraseña correcta y lograr iniciar sesión.

DSM nos ofrece un sistema de bloqueo cuando se detecten varios inicios de sesión erróneos. Para configurarlo simplemente debemos acceder al Panel de Control > Seguridad > Bloqueo automático.

Desde aquí vamos a poder elegir el número máximo de intentos fallidos en X tiempo y el tipo de bloqueo que vamos a habilitar (de tiempo definido o indefinido).

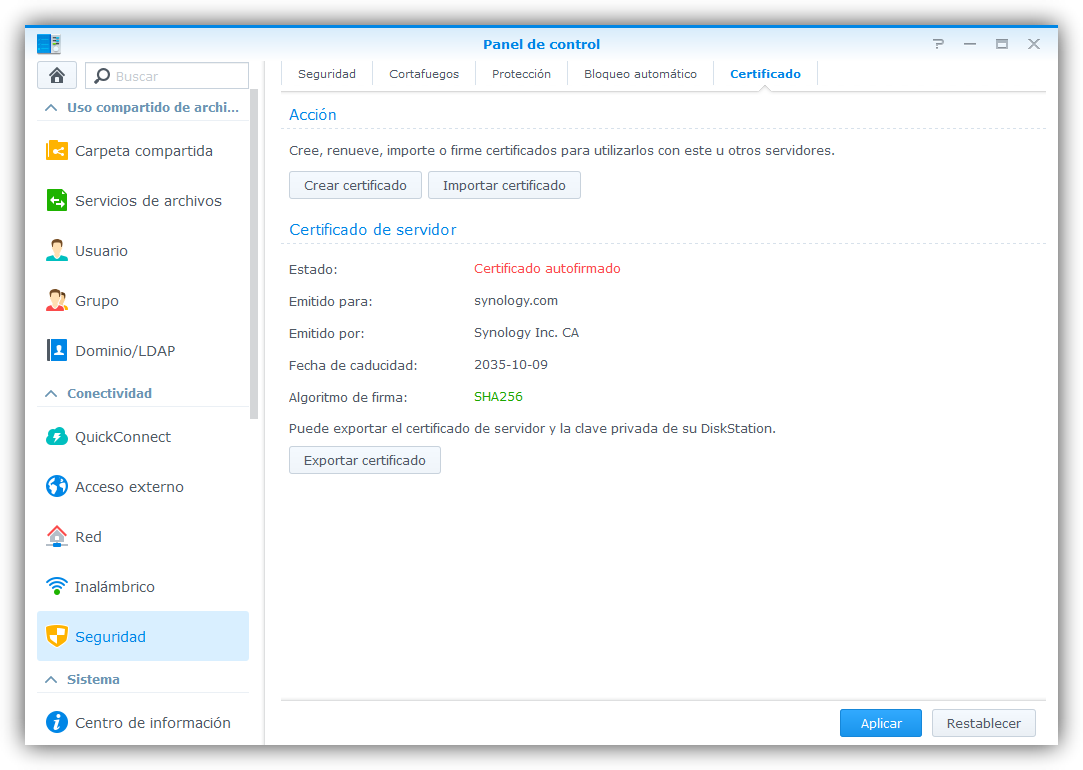

Gestiona los certificados digitales

El NAS también cuenta con una serie de certificados, muy útiles si queremos establecer conexiones totalmente seguras. Debemos revisar estos certificados periódicamente para asegurarnos de que están correctamente configurados y son válidos.

Otras medidas de seguridad adicionales

Existen muchos otros puntos de la conexión donde los piratas informáticos pueden intentar apoyarse para hacerse con el control de nuestro NAS. Uno de estos puntos es el rastreo de paquetes HTTP donde se incluya el usuario y la contraseña, con los cuales, podrían llegar a tomar el control completo de nuestro servidor.

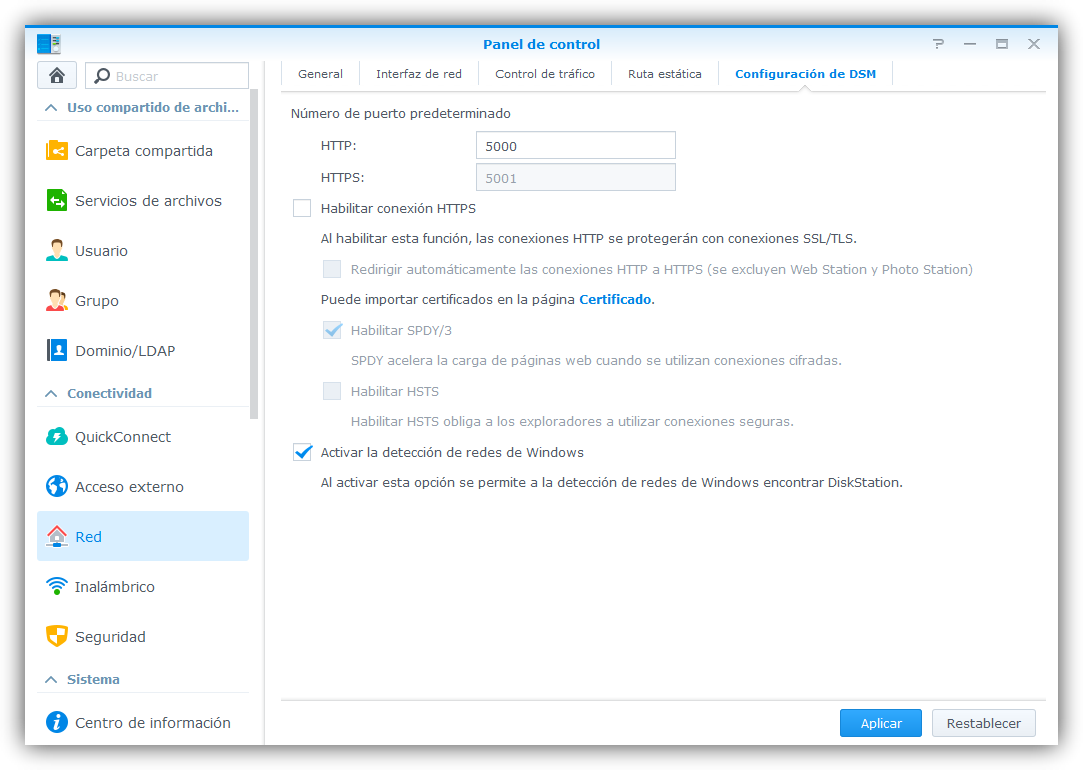

Mientras nos conectemos de forma remota las NAS desde redes de confianza no tendremos problemas, sin embargo, si vamos a conectarnos en alguna ocasión desde redes públicas o que no sean de confianza debemos habilitar las conexiones HTTPS y conectarnos a través de ellas, cifrando así las conexiones entre nosotros y el NAS.

Podemos habilitar estas conexiones seguras (y cambiar el puerto por defecto) desde Panel de Control > Red > Configuración de DSM.

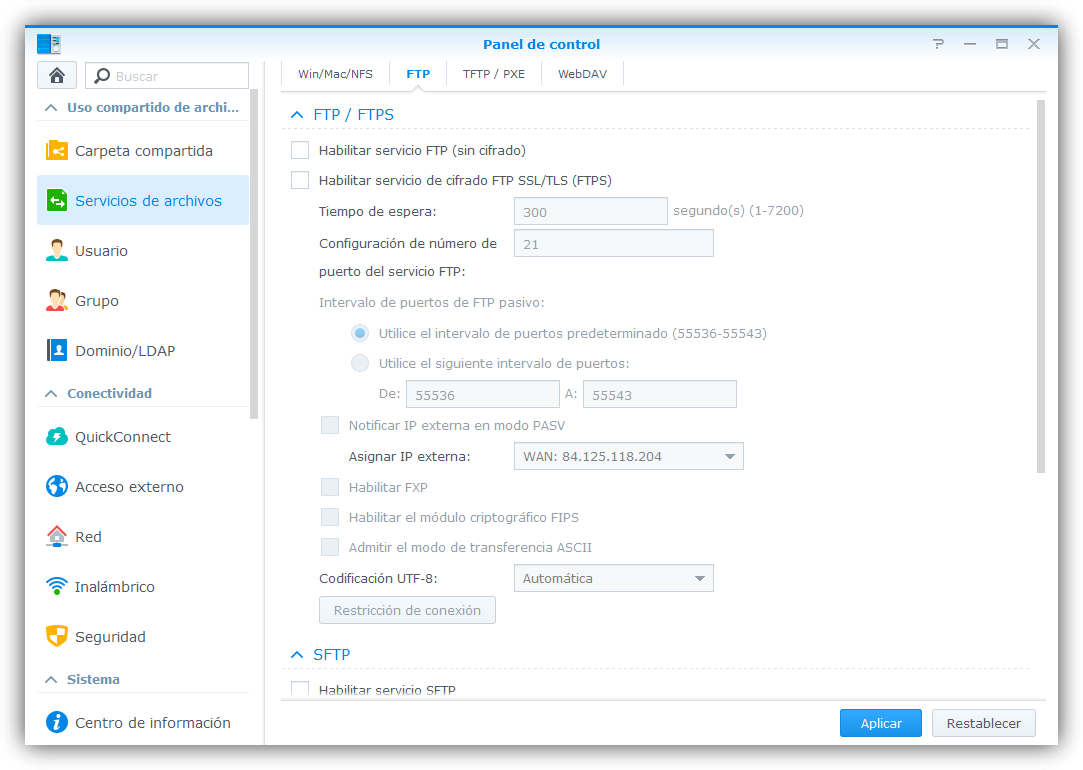

Lo mismo ocurre con las transferencias a través del protocolo FTP. DSM es compatible con los protocolos FTPS y SFTP, aplicando una capa de seguridad a las conexiones y mejorando así la seguridad de nuestros datos.

Si vamos a hacer uso de este protocolo debemos activarlo a través de Panel de Control > Servicio de archivos > FTP.