Hace una semana salió a la luz un nuevo fallo de seguridad en el Kernel de Linux, este fallo de seguridad afecta al Linux Kernel 5.8 y versiones posteriores, incluyendo dispositivos Android y cualquier sistema operativo que utilice como base un sistema Linux. Si un atacante es capaz de explotar este fallo de seguridad, podría conseguir privilegios de administrador en el sistema, por lo que podría inyectar comandos y hacerse con el control total del equipo. El fabricante QNAP ha avisado en su web oficial de este fallo de seguridad en el Kernel de Linux y muy pronto tendremos una actualización de emergencia para solucionarlo.

¿Qué hace esta vulnerabilidad llamada Dirty Pipe?

El error de seguridad Dirty Pipe afecta a las versiones de Linux 5.8 y posteriores, por lo que una grandísima cantidad de dispositivos incluyendo cualquier Android con la última versión, están afectados. Esto incluye también la gran mayoría de servidores NAS cuyos sistemas operativos están basados en Linux. Este fallo de seguridad permite conseguir permisos como root, por lo que podrían llegar a tener control total sobre el sistema operativo. El investigador de seguridad que descubrió este fallo también publicó una prueba de concepto donde se permite a los usuarios locales modificar configuraciones y realizar una escalada de privilegios para obtener permisos de administrador. Esta vulnerabilidad es similar a Dirty COW del año 2016, aunque por aquel entonces este fallo de seguridad era más difícil de explotar.

Este fallo de seguridad está presente en cualquier sistema operativo que utilice el Linux Kernel 5.8 o posteriores, tal y como ocurre con los servidores NAS de QNAP. Según hemos podido averiguar, ni los NAS de Synology ni tampoco los de ASUSTOR están afectados porque utilizan versiones de Linux más antiguas, por lo que se han librado de este fallo de seguridad. Actualmente este fallo ya se encuentra corregido en las versiones Linux 5.16.11, 5.15.25 y 5.10.102, por lo que es muy importante que actualices tus equipos cuanto antes a la última versión de Kernel para que no te veas afectado.

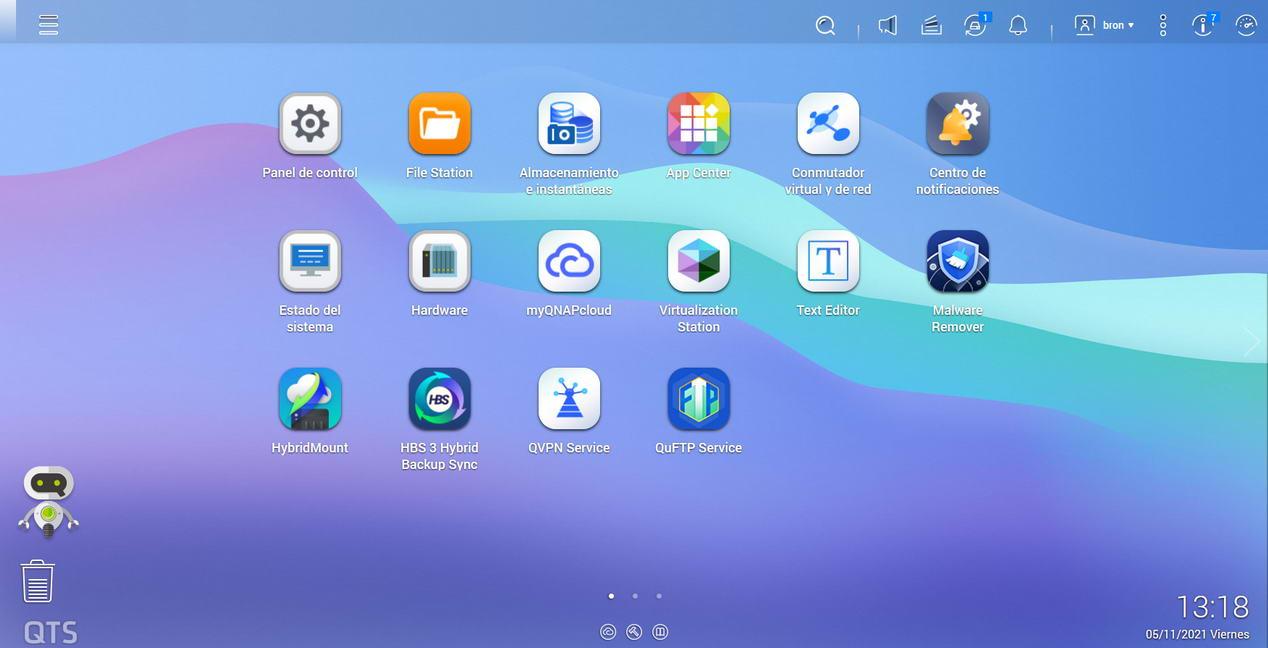

El fabricante QNAP con el nuevo sistema operativo QTS 5.0 y QuTS hero 5.0, decidió actualizar el Kernel de Linux a las últimas versiones disponibles, con el objetivo de proporcionar a sus clientes la mejor seguridad y también el mejor rendimiento posible, tal y como explicamos anteriormente en RedesZone. En este caso, este fallo afecta a estas últimas versiones, no es un fallo de seguridad del propio sistema operativo sino del Kernel de Linux, de hecho, hasta los dispositivos Android están afectados por este fallo.

¿Hay actualización de QTS y QuTS hero?

Aunque este fallo de seguridad se solucionó la semana pasada, el equipo de QNAP está trabajando en actualizar su sistema operativo QTS y QuTS hero con la nueva versión de Kernel que corrige estos fallos de seguridad. En el aviso que ha lanzado QNAP en su web oficial, explican que, si esta vulnerabilidad se explota, un usuario no privilegiado podría obtener permisos de administrador y ejecutar cualquier acción. Es muy importante que el fabricante lance una actualización lo antes posible, porque esto podría desencadenar en un nuevo ransomware que afecte a sus dispositivos.

Ahora mismo no hay ningún tipo de mitigación posible para este fallo a través de su software de seguridad Malware Remover, porque es un fallo que forma parte del Kernel de Linux. Este fallo afecta a cualquier servidor NAS del fabricante que esté ejecutando QTS 5.0.X y también QuTS hero h5.0.X, es decir, las últimas versiones del popular sistema operativo. Además, también ciertos servidores NAS basados en ARM están afectados por este fallo de seguridad. En esta web puedes ver todos los NAS afectados por este fallo de seguridad en la sección de «Kernel 5.10.60», los servidores NAS que utilizan la versión de Kernel 4.2.8 no estarían afectados por este fallo de seguridad.

¿Qué puedo hacer para evitar problemas?

Si tienes tu servidor NAS accesible desde Internet, la primera recomendación es desconectarlo de Internet y no conectarte a él, a no ser que utilices el servidor VPN de QVPN que podemos instalar. Por lo tanto, es fundamental que hagas las siguientes acciones:

- Deshabilita el UPnP del servidor NAS para que no abra puertos automáticamente.

- Deshabilita las reglas de reenvío de puertos al NAS en tu router, excepto la regla de la VPN si es que quieres acceder remotamente.

En RedesZone tenemos un completo tutorial sobre cómo proteger tu servidor NAS QNAP de ataques, es muy importante que sigas paso a paso todas las recomendaciones para estar protegido y no tener problemas.

Muy pronto el fabricante QNAP lanzará actualización de sus sistemas operativos QTS y QuTS hero donde actualizarán el kernel para solucionar este error de raíz, de momento toca esperar unos días más, os mantendremos informados.