Cada vez con más frecuencia vemos titulares de noticias donde el protagonista es la piratería de datos. Por ese motivo, las empresas deben considerar sus bases datos como un activo valioso que deben proteger. Aquí es donde deben entrar a trabajar los equipos remotos como la primera barrera de defensa que evite que lo datos de una organización sean pirateados. En las empresas con equipos que trabajan de forma remota, suele ser habitual que tengan configuraciones con menos protocolos de seguridad. Esa es una de las cosas que se debe tratar de corregir cuanto antes para evitar el robo de datos, o al menos, para ponérselo más difícil a los cibercriminales

Qué riesgos digitales ven las empresas en materia de seguridad

Actualmente, la mayoría de los trabajadores remotos trabajan desde su casa. Un dato importante es que los miembros de los equipos remotos no suelen ser conscientes de la ciberseguridad. En ese sentido, es poco probable que tengan sistemas de detección de intrusos y firewalls en sus redes personales.

En un estudio de SafeGuardCyber mediante una encuesta, se analizó el riesgo digital. Se realizó en octubre de 2020 entre 600 profesionales senior de TI, para que calificasen sus propios riesgos de seguridad tras la nueva realidad digital del lugar de trabajo provocada por la pandemia de COVID-19. Uno de ellos ha sido, sin duda alguna, una mayor implantación del teletrabajo desde el hogar. La encuesta desvela que, a pesar del riesgo digital percibido en torno a las aplicaciones no autorizadas, solo el 18% de los encuestados nombraba la seguridad como una preocupación.

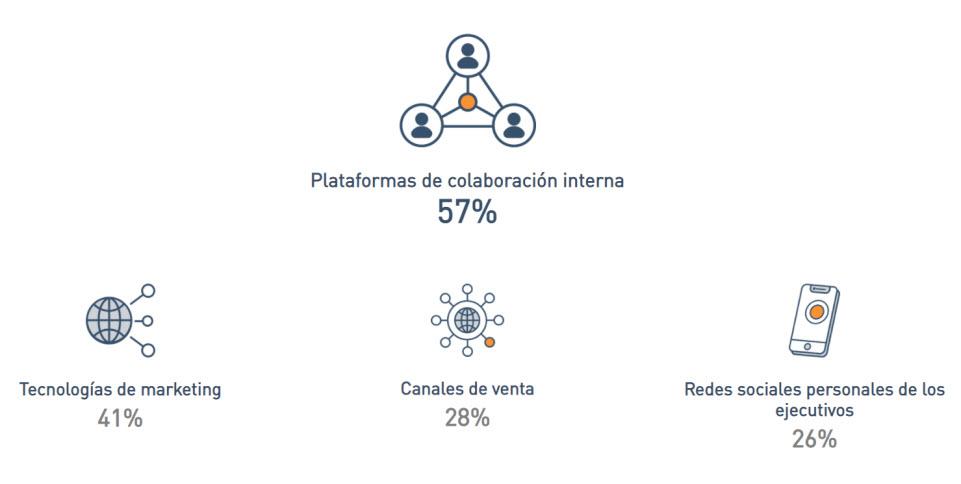

También el 57% citó a las plataformas de Microsoft Teams y Slack como uno de los peligros que representan un mayor riesgo. La otra que le sigue de cerca con un 41% son las tecnologías de marketing.

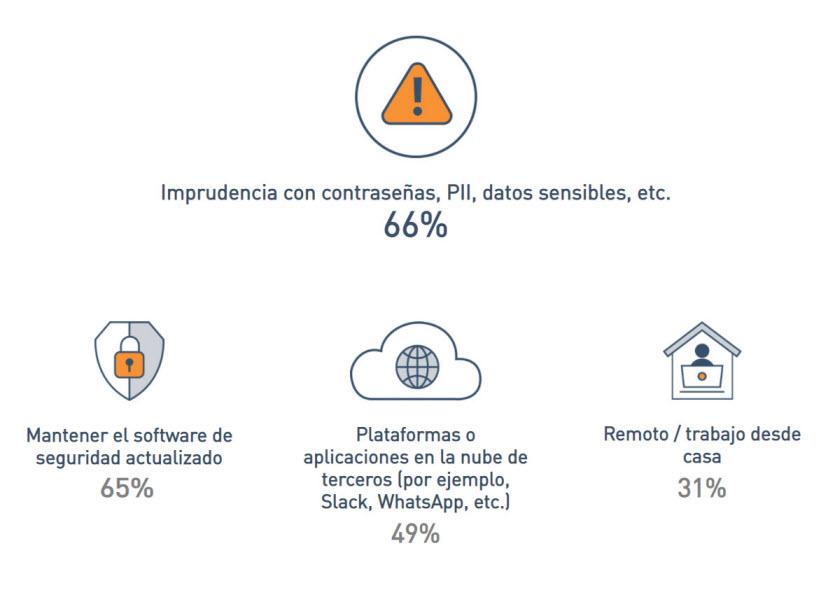

Las redes sociales personales de los ejecutivos con un 26 % también eran un factor a considerar por los encuestados. En cuanto a las preocupaciones para proteger la infraestructura digital, la imprudencia con las contraseñas con un 66%, y mantener el software actualizado con un 65% ocupan los primeros puestos. Luego, de cerca le siguen las plataformas de aplicaciones en la nube como Slack con un 49%, y la preocupación por el trabajo remoto desde casa con un 31%.

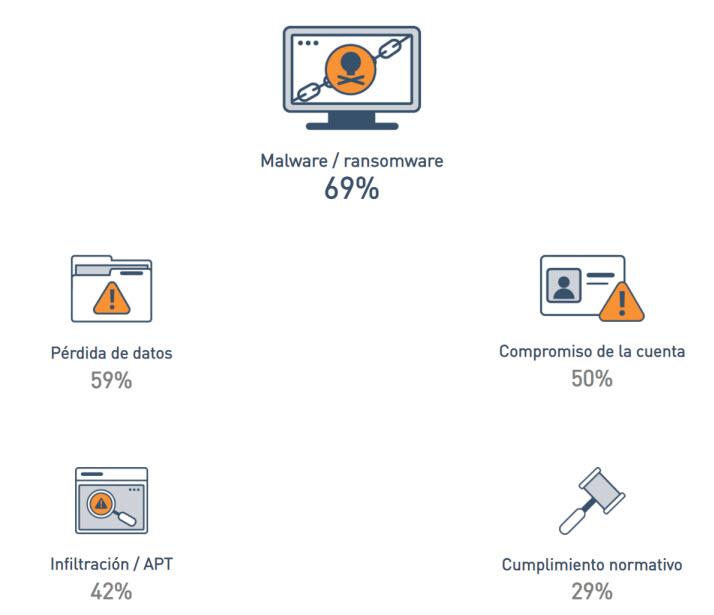

Pero eso no es todo, esos profesionales senior de TI también estaban preocupados por:

- Los ataques de malware y ransomware un 69%.

- Por la pérdida de datos un 59%.

- El compromiso de las cuentas un 50%

- La infiltración / APT un 42%.

- El cumplimiento normativo un 29%.

No obstante, eso no quiere decir que nos encontremos en una situación desesperada. Si comprendemos los riesgos de la piratería de datos y las medidas que podemos tomar para protegernos, los equipos remotos pueden minimizar las posibilidades de que su negocio se convierta en un número más de la estadística de afectados.

El aumento del robo de datos

El Informe de violación de datos de análisis de riesgos cibernéticos de RiskBased Security de 2019, desveló que se produjeron 3.813 infracciones que expusieron más de 4.100 millones de registros. Esas cifras representaron un aumento del 54% en la cantidad de infracciones reportadas y un aumento del 52% en la cantidad de registros expuestos respecto al año anterior.

Los ciberdelincuentes no buscan un contenido concreto a la hora de robar bases de datos. Su objetivo es encontrar planes comerciales corporativos, los detalles de las tarjetas de crédito e información personal que les pueda ser valiosa. En un informe de Cisco se descubrió que un número importante de empresas no están protegidas. El informe reveló que el 62% de las empresas de los encuestados no tenían una estrategia de ciberseguridad o su estrategia estaba inactiva o desactualizada.

Una cosa a tener en cuenta es que la piratería de datos puede venir de dentro o de fuera de la empresa, y nuestras estrategias de ciberseguridad deben incluir varios componentes. No podemos basar toda la seguridad en un sistema de detección de intrusos, independientemente de lo bueno que sea. En ese sentido, no es razonable porque estaríamos jugando nuestra seguridad a una única carta.

El peligro de la piratería interna de datos en las empresas

El Informe de investigación de violación de datos de Verizon de 2019 desveló que el 34% de las violaciones de datos fueron causadas por personas con información privilegiada de la empresa. No obstante, hay que señalar que la piratería de datos interna de trabajadores con información privilegiada no siempre es deliberada. Según Kaspersky, el 52% de las empresas cree que sus trabajadores son su mayor debilidad en la cuanto a la seguridad. Así las acciones descuidadas y por lo tanto el error humano ponen en peligro la estrategia de seguridad.

Las razones por las que un empleado puede ser descuidado pueden ser:

- No cambien las contraseñas con regularidad.

- Que no utilicen una VPN en una red Wi-Fi o trabajando desde casa.

- No tener su equipos actualizados y convenientemente protegidos.

- El robo de dispositivos móviles o portátiles.

Mejoras que podemos realizar para no sufrir piratería interna

Los equipos remotos y el resto de personal que trabaje en las oficinas de la empresa deben tener un plan de acción. Por lo tanto, deben tener una formación y unos protocolos en los que puedan basarse para saber cómo actuar. Así, una parte muy importante es la capacitación continua en toda la empresa. Esta capacitación en ciberseguridad puede ser online o presencial, debe ser continua en el tiempo y obligatoria para todos los empleados. Aquí es importante incluir información sobre cómo ocurren las infracciones y cómo podemos protegernos. Se trata de una carrera continua en la que debemos estar informados y realizar periódicamente cursos de phishing, estafas y de otras materias de seguridad.

Además, debemos crear pautas y protocolos de acción en relación con la ciberseguridad. Lo que tenemos que hacer es crear un documento en el que se expliquen:

- Cómo se comunican las notificaciones de problemas de seguridad.

- Los protocolos de seguridad de acceso de la empresa.

- La actuación de los empleados ante diversas amenazas de seguridad.

- El uso de la autenticación multifactor y de las VPN.

También hay que promover una cultura de la honestidad, en la que se conciencie al trabajador que cuanto antes informe a la empresa de esta brecha de seguridad, antes se podrán proteger los datos y mitigar los daños de la infracción.

Cómo proteger la empresa de la piratería externa de datos

A continuación, vamos a ofrecer una serie de propuestas que nos pueden proteger de los ciberdelincuentes que intentan robar datos desde fuera de la empresa. Estas medidas también las pueden usar los equipos remotos. La empresa debe realizar una gestión de la seguridad de los equipos utiliza. En ese sentido debe garantizar las medidas de seguridad para los smartphones, ordenadores y portátiles de sus empleados.

Los empleados deben realizar una buena praxis en crear contraseñas seguras. Por ello, desde RedesZone recomendamos crear una contraseña con estas características:

- Que tengan mínimo 12 caracteres.

- Contenga letras, números y símbolos como el $.

- Debe incluir mayúsculas y minúsculas

Además, periódicamente estas contraseñas deben ser cambiadas procurando que no se reutilicen otras que hayamos utilizado anteriormente. Un elemento importante es que debemos trabajar conectados desde una VPN. Así, nuestra conexión irá cifrada y es como tener un túnel encriptado en cuyo interior nadie puede leerlo. En redes Wi-Fi públicas los trabajadores deben usarla incluso si no están trabajando sobre todo si equipo en algún momento se usa para el trabajo.

Otra buena práctica es utilizar software de cifrado basado en la nube para mover nuestros datos desde y hacia la nube. Tampoco debemos olvidarnos de la autenticación multifactor, no debemos confiar la seguridad sólo a la utilización de un usuario y contraseña. Cuando sea posible hay que activar en las cuentas que utilizamos la autenticación MFA o 2FA. Por último, si los equipos remostos siguen toda está serie de consejos van a mejorar su seguridad de forma notable.