Hay muchas redes sociales que utilizamos en nuestro día a día. Por ejemplo podemos nombrar Facebook, Twitter o Instagram como algunas de las más populares. Sin embargo, más allá de ser muy útiles para estar en contacto con amigos y familiares, en ocasiones pueden ser un problema para la seguridad y privacidad. Existen muchas amenazas que pueden comprometer nuestros datos y una de ellas es tener intrusos dentro de la cuenta. En este artículo vamos a explicar cómo podemos ver si hay intrusos en las redes sociales y también qué hacer para prevenir que esto ocurra.

En las redes sociales subimos mucha información privada, dependiendo del nivel de privacidad que configures, es posible que subas información que no quieras que vea nadie. Lo más sensible siempre son los mensajes privados, por lo que es fundamental proteger nuestra cuenta adecuadamente para que no se vea comprometida. Si quieres conocer cómo saber si hay intrusos en estas redes sociales, a continuación, os enseñamos en detalle lo que debes tener en cuenta.

Qué indica que hay intrusos en redes sociales

Puedes ver ciertas señales que van a indicar que hay intrusos en tus redes sociales. Esto es algo que vas a poder ver en algunas de las principales, como es el caso de Facebook por ejemplo. Puedes notar rápidamente que alguien ha entrado en la cuenta o tener ciertas sospechas si ves que algo no está como debería.

Mensajes leídos

Una señal muy evidente es que hay mensajes leídos. Tal vez alguien ha entrado en tu cuenta de Facebook o Instagram y ha leído mensajes pendientes. Tú no lo has hecho y, por tanto, sospechas que alguien ha entrado. Cuando recibes un mensaje, aparece como no leído hasta que lo abras y eso puede ser una señal clara.

Hay que tener en cuenta que para leer mensajes privados de una red social, es necesario acceder a ella. No necesariamente van a tener que conocer tu contraseña, ya que podrías haber quedado la sesión iniciada en un ordenador público, por ejemplo. Esto permitiría que cualquiera pueda leer tus mensajes, ver la lista de contactos, etc.

Contactos agregados y desconocidos

También puedes ver contactos agregados a la cuenta y que desconozcas. Pueden ser bots, cuentas para promocionar algún producto, usuarios que en realidad son clones… Los intrusos pueden tener interés en entrar en tu cuenta simplemente para aceptar contactos y que esa cuenta tenga más usuarios.

Esto puede ocurrir si se trata una cuenta para promocionar algún producto, que incluso podría ser un fraude. Intentan inflar todo lo que pueden las cifras para que ese perfil gane más peso y pueda captar más clientes.

Publicaciones

Si ves publicaciones que no has publicado tú, es otra prueba más de que ha podido haber intrusos. Esto puede tener relación también con lo que mencionábamos anteriormente y que los intrusos pueden querer promocionar algo y un método es a través de publicaciones en un perfil de red social.

Con estas publicaciones incluso podrían etiquetar a tus contactos. Es una estrategia para llegar a un mayor número de personas. Además, pueden tener más éxito si alguien conocido les etiqueta, por lo que usan este tipo de métodos.

Páginas o aplicaciones agregadas

A algunas redes sociales como Facebook puedes vincular otras páginas o aplicaciones. Es útil para poder iniciar sesión sin tener que poner los datos o simplemente para vincular datos personales y tener un registro. Esto de primeras no es malo, aunque sí es cierto que algunas páginas o aplicaciones pueden ser un fraude.

¿Qué ocurre si de repente ves que has agregado páginas y servicios online desconocidos, que tú no has incorporado? Sin duda podría tratarse de un intruso que ha entrado en tu perfil y ha hecho eso como si fueras tú.

Datos de inicio de sesión

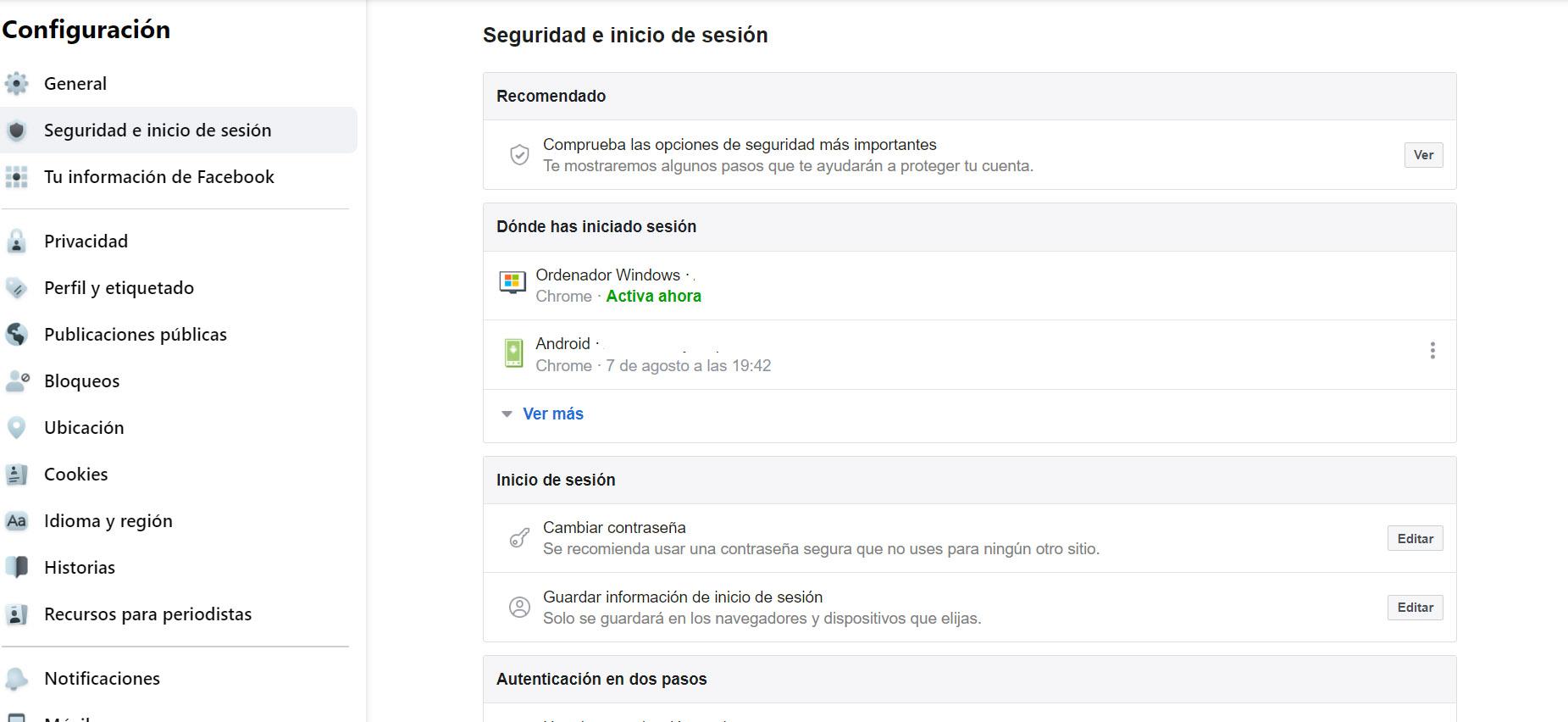

Otra señal evidente es entrar en el registro de inicios de sesión. Plataformas como Facebook permiten ver cuándo y desde dónde has iniciado sesión. Si ves algo extraño, eso puede significar que alguien ha entrado sin tu permiso. Por ejemplo si ves que han accedido desde otro lugar u otro dispositivo.

Para entrar en esta opción, en el caso de Facebook tienes que ir a Configuración y privacidad, Configuración, Seguridad e inicio de sesión. Allí te aparecerán los últimos inicios de sesión, desde qué ubicación y qué tipo de dispositivo. Además, verás la fecha y hora de cada inicio de sesión.

Cómo mantener la cuenta privada

Como puedes ver, hay diferentes señales que pueden indicar que ha habido intrusos en tu cuenta. Es esencial que tomes medidas para evitar que esto ocurra. El objetivo es que redes sociales como Facebook, Twitter o Instagram estén protegidas y los perfiles se mantengan privados, sin que haya intrusos.

Cuidado con las páginas que sigues

Un primer consejo es que tengas cuidado con las páginas que decides seguir desde esa red social. Esto puede llegar a ser un problema, ya que en muchos casos puede que estés siguiendo un perfil falso, que simplemente ha sido creado para estafar, para recopilar datos de todo tipo y poner en riesgo tu seguridad.

Evita agregar sitios que no conozcas y verifica siempre las páginas que sigues, así como las aplicaciones que vinculas a esa red social. De esta forma evitarás problemas, ya que podrías estar filtrando datos e incluso podrían estafarte para ganar acceso a tu cuenta y entrar sin que lo sepas.

Evita agregar contactos desconocidos

Algo similar ocurre con los contactos desconocidos que agregas. Aunque por sí mismo un bot o perfil falso no va a ganar acceso a la cuenta, sí que podría utilizar diferentes estrategias para robar tu contraseña. Por ejemplo enviarte mensajes que contengan Phishing, publicar links que en realidad son falsos, etc.

Por tanto, para evitar problemas lo ideal es únicamente agregar perfiles que realmente conozcamos. Por ejemplo familiares y amigos, siempre verificando que realmente son ellos. Los clones de redes sociales son un peligro importante y conviene evitarlos.

Protección general de la red social

Por supuesto, es esencial tener una protección general de esa red social. Utiliza siempre una buena contraseña, ya que es la principal barrera que va a evitar que entren intrusos. Utiliza claves que sean fuertes y complejas, que contengan números, letras (tanto mayúsculas como minúsculas) y otros símbolos especiales. Siempre debe ser aleatoria y no la debes utilizar en otros lugares.

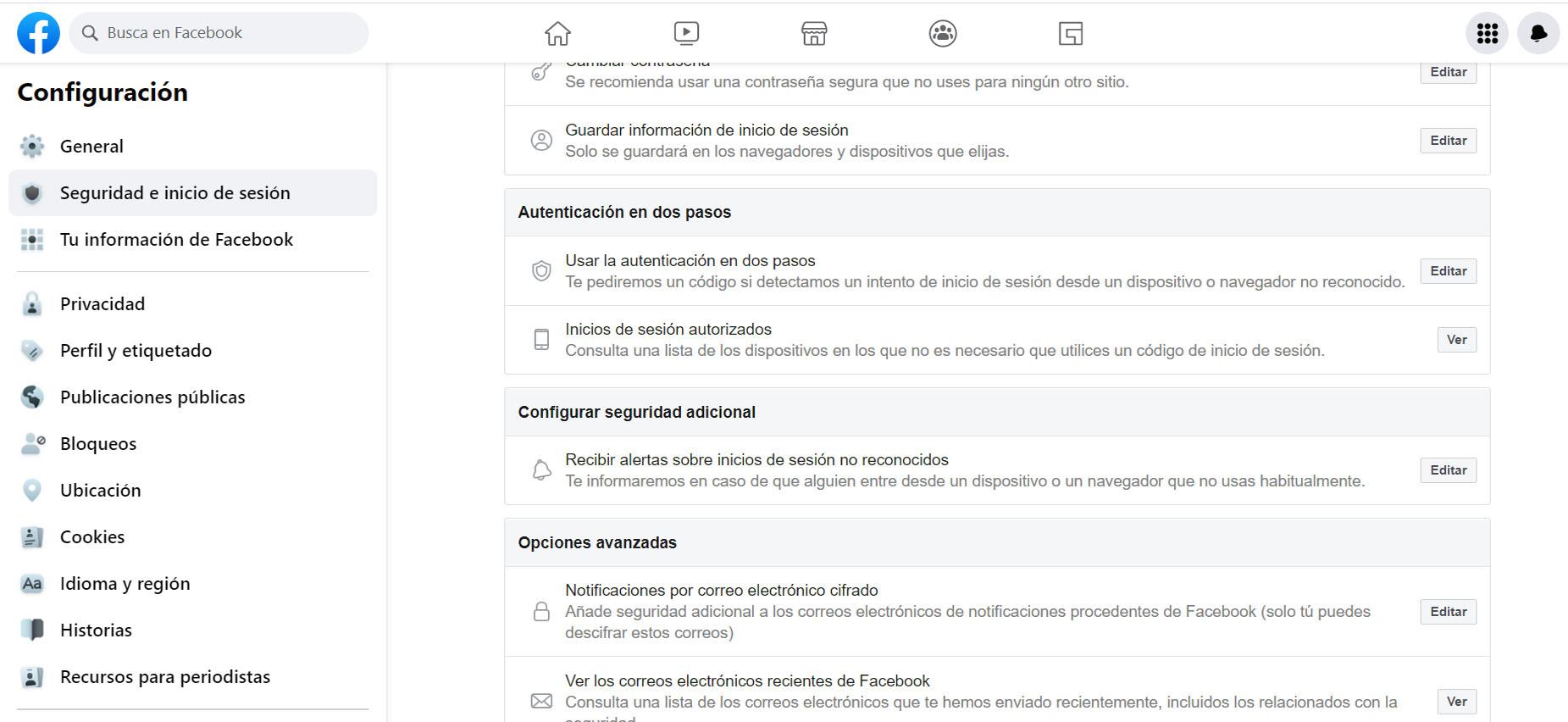

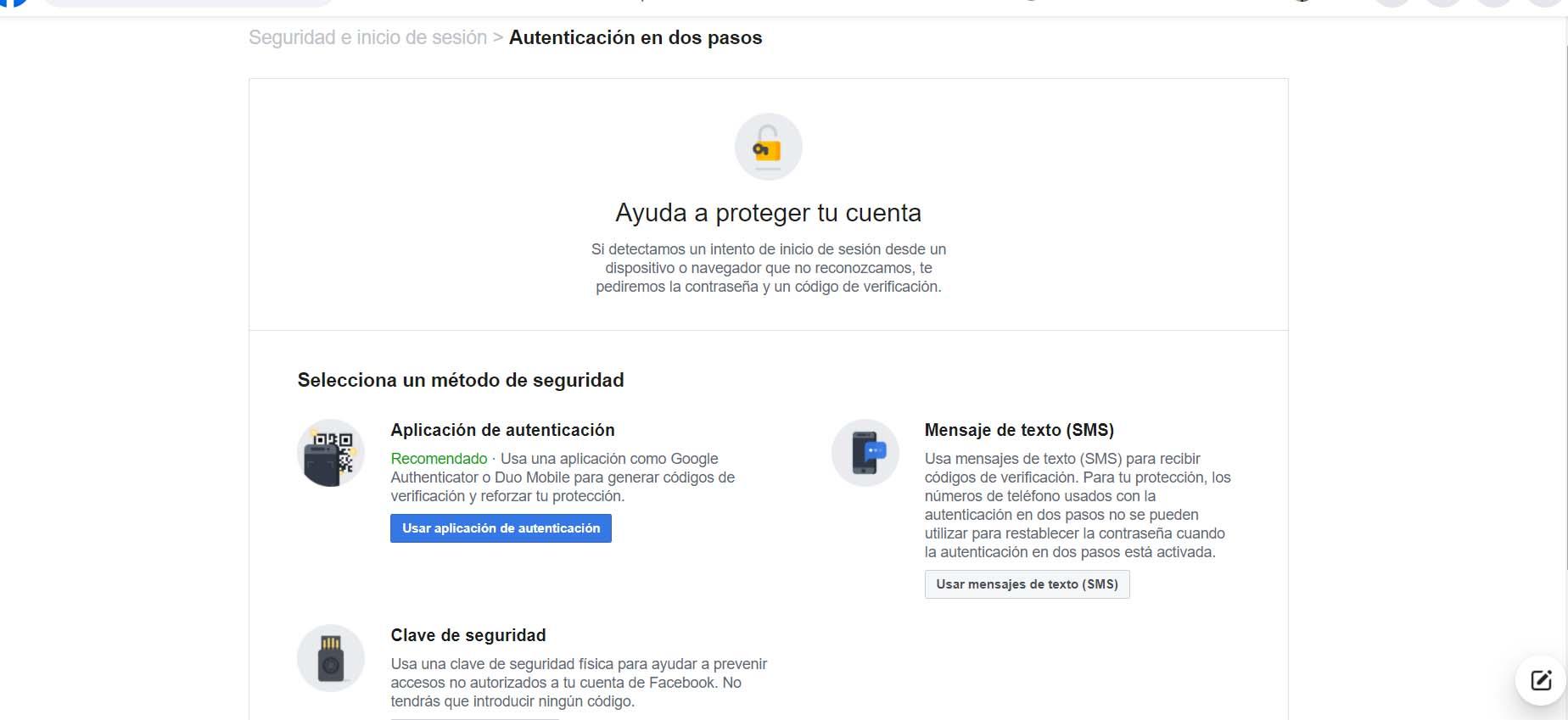

Además, conviene usar la autenticación en dos pasos. Es una protección extra que vas a agregar. Para poder iniciar sesión, un intruso necesitaría un segundo paso, que puede ser por ejemplo un código que recibes por SMS. Es muy útil y cada vez está más presente en las plataformas de este tipo.

En el caso de Facebook, para configurar la autenticación en dos pasos tienes que ir a Configuración y privacidad, Configuración y accedes a Seguridad e inicio de sesión. Allí tienes que buscar Autenticación en dos pasos y lo configuras.

Mantén todo actualizado y usa aplicaciones oficiales

Por otra parte, es igualmente importante mantener la seguridad en los dispositivos. Eso también va a ayudar a evitar intrusos y mantener siempre protegidas tus cuentas. Siempre debes tener todo actualizado. Actualiza el sistema operativo y los diferentes programas que uses para entrar en Internet.

Además, utilizar aplicaciones oficiales es buena idea. Esto evitará problemas, ya que un pirata informático podría colar algún programa que ha sido modificado de forma maliciosa solo para robar contraseñas. Si evitas esto también estarás protegiendo tus perfiles de redes sociales y evitarás que entren intrusos.

En definitiva, como ves hay diferentes señales que pueden indicar que hay intrusos en tus cuentas de redes sociales. Es importante que tomes medidas y estés protegido en todo momento. El objetivo es evitar que haya intrusos que puedan comprometer tu seguridad.

Proteger siempre el equipo

Un pilar básico para mantener la seguridad y evitar cualquier tipo de problema es proteger el equipo. Debemos contar con programas como un antivirus o firewall. Esto ayudará a evitar la entrada de malware, como podría ser un keylogger, que pudiera servir para robar contraseñas y entrar en nuestras cuentas.

Por suerte podemos contar con múltiples herramientas, tanto gratuitas como de pago, para todo tipo de dispositivos. No importa si estamos usando un móvil o un ordenador; siempre debemos preservar la seguridad y reducir el riesgo de problemas.

Mantener el sentido común

Una cuestión más, y quizás una de las más importantes, es el sentido común. Debemos evitar cualquier tipo de error, como por ejemplo abrir un enlace peligroso que nos llegue por correo electrónico o iniciar sesión en redes Wi-Fi públicas inseguras.

En la mayoría de ocasiones los piratas informáticos van a necesitar de la interacción de la víctima. Van a requerir que cometamos algún error. De ahí que sea muy importante mantener el sentido común en todo momento y no tener problemas.

Pasos a seguir si han entrado en una cuenta

Esto es algo que podría ocurrir en cualquier servicio que tengamos en Internet. Puede afectar a las redes sociales como Facebook, Twitter o Instagram, pero también al correo electrónico o incluso cualquier plataforma donde tengamos alguna suscripción.

Los ciberdelincuentes en ocasiones incluso pueden usar nuestra cuenta como puente para llegar a atacar a terceros. Es por ello que resulta imprescindible detectar el problema cuanto antes y actuar para evitar que pueda afectar a otros.

Cambiar la contraseña de inmediato

Sin duda lo primero que tenemos que hacer en cuanto detectamos que alguien ha podido entrar en nuestra cuenta es cambiar la contraseña. Esto es fundamental. Un intruso ha podido acceder después de robar la clave, pero también si se ha filtrado a través de alguna vulnerabilidad.

Por tanto, nada más detectar que han podido acceder a nuestro correo o cuenta de rede sociales debemos cambiar la contraseña que tengamos. Esto ayudará a prevenir que vuelva a acceder ese intruso y nos dará tiempo para ver dónde ha estado el problema.

Activar la autenticación en dos pasos

También, siempre que sea posible, debemos activar la autenticación en dos pasos. Es cierto que no todas las plataformas cuentan con esta opción, aunque sí está cada vez más disponible. Debemos habilitar esta característica que va a crear una barrera de seguridad extra.

Es algo que deberíamos haber hecho antes, pero si no lo teníamos configurado es buen momento de hacerlo en cuanto sospechemos que alguien ha podido acceder. Esto aportará ese plus de seguridad que nos vendrá muy bien.

Ver si alguna cuenta vinculada se ha afectado

Es común que tengamos ciertos servicios vinculados a una cuenta. Por ejemplo a Facebook podemos enlazar otras plataformas o a nuestro correo electrónico. En caso de una brecha de seguridad, de que alguien haya podido entrar en la cuenta, va a ser esencial comprobar que no haya afectado a otras.

Revisar el equipo para encontrar el problema

Una de las causas de que hayan podido entrar intrusos en nuestra cuenta es que tengamos algún tipo de malware en el sistema o haya alguna vulnerabilidad. Por tanto, algo que debemos hacer es revisar el equipo para ver cuál ha podido ser el problema y que no vuelva a ocurrir.

Si por ejemplo se trata de un keylogger que nos han colado, en caso de que cambiemos la contraseña sería una solución a corto plazo pero en cuanto volvamos a iniciar sesión podrían robarla nuevamente. De ahí la importancia de ver el motivo de este problema.

Comprobar si han usado la cuenta para atacar a terceros

¿Han podido utilizar nuestra cuenta para atacar a terceros? Una de las estrategias de los piratas informáticos es llegar a otras víctimas a través de sus contactos. Por ejemplo mediante redes sociales como Facebook podrían enviar mensajes a otros con enlaces fraudulentos. Si reciben ese mensaje de un contacto en el que confían, sería más probable que hicieran clic.

También debemos verificar esto en la cuenta de correo electrónico. Podemos ver si hemos enviado e-mails sin que lo sepamos. Esto ayudará a cortar lo antes posible la propagación de nuevos ataques que afecten a terceros.