Hay muchos protocolos que sirven para navegar por Internet, compartir archivos, conectarnos a redes… Pero hay que tener en cuenta que no todos son seguros hoy en día, ya que en muchas ocasiones nos encontramos con protocolos obsoletos. En este artículo vamos a hablar de SMB, también conocido como CIFS o SAMBA, es un protocolo que sirve para compartir archivos, impresoras y otros dispositivos a través de la red. Es muy simple y resulta sencillo conectarnos a otros ordenadores dentro de la red local. Sin embargo no es recomendable usarlo, como vamos a explicar.

Los usuarios más avanzados de Windows es más que probable que tengan una idea de qué es este protocolo y de la importancia que puede tener en tu equipo. Sin embargo, si no tienes muy claro en qué consiste y, sobre todo, lo tienes habilitado pero no lo utilizas, entonces hay que ver en qué puedes afectarte. Todo dependerá de si lo usas o no, pero para que lo puedes comprender, conoceremos de primeras este protocolo, para luego ver a fondo por qué es peligroso. Muchos usuarios han buscado un tutorial de «cómo enviar archivos entre ordenadores», o similares, siguiéndolo, pero sin conocer los riesgos que supone, por lo que hoy vamos a verlo todo.

Qué es SMB, CIFS o SAMBA

SAMBA es la implementación libre para Linux del protocolo SMB o CIFS, que forma parte del protocolo SMB. Están pensados para utilizarse en entornos locales, generalmente en redes seguras y de confianza. Esto permite compartir archivos a través de LAN con otros equipos que haya en la red.

Sin embargo, este protocolo también permite utilizar el ordenador desde WAN a través de Internet. Únicamente abría que abrir el puerto 445 en el router y apuntar al ordenador o servidor CIFS, además de conectarnos a él desde el propio explorador de Windows y utilizar la ruta de red, como por ejemplo así:

87.222.xxx.xxx

En el caso de SAMBA, en Linux, la forma de conectarnos de Nautilus o terminal sería:

smb://87.222.xxx.xxx

Esta dirección es un ejemplo, ya que ahí tendríamos que poner la que corresponda.

Aunque generalmente basta con abrir el puerto 445, también podría ocurrir que sea necesario abrir el puerto 139. Esto permitirá acceder a los archivos de forma remota y configurar cosas como el acceso con usuario y contraseña.

Por tanto, podemos decir que SMB, CIFS o SAMBA es un protocolo de red muy sencillo y simple de usar, y que sirve para compartir archivos entre equipos. No obstante, como veremos, no es buena idea tenerlo activado y puede ser un problema importante de seguridad.

Por qué es peligroso

Hemos visto que SMB/CIFS es un protocolo muy simple, pero hay que mencionar que también es peligroso. Eso sí, no hay que negar que es muy útil para compartir archivos en red local con otros equipos sin tener que llevar a cabo complejas configuraciones y todo de forma muy rápida.

Pero, ¿por qué es inseguro? Hay que indicar que el tráfico de SMB/CIFS/SAMBA no está cifrado. Cualquiera que pueda interceptar nuestras comunicaciones, como por ejemplo un pirata informático a través de un ataque Man in the Middle, podría interceptar todos los archivos que enviamos. Incluso nuestra propia operadora tendría esa capacidad. Por otra parte, si no utilizamos una contraseña para controlar el acceso al servidor, cualquiera podría acceder a él. De igual forma, si utilizamos contraseña viajará por la red sin cifrar, en texto plano, y también podría ser robada por un hipotético atacante.

Debemos indicar que las últimas versiones de SMB 3.0 en adelante, sí soportan cifrado de las comunicaciones en la autenticación, y también a la hora de transferir datos a través de la red local, no obstante, en la mayoría de casos siempre se sigue utilizando la versión SMB 2.0, por lo que no tendremos cifrado de ningún tipo.

Pero no debemos olvidarnos de las vulnerabilidades que hay en estos protocolos. De hecho una de las más importantes que han afectado a Windows en los últimos años, EternalBlue, la vulnerabilidad de la NSA utilizada por WannaCry, se basa en un fallo de SMB. Hay que tener en cuenta que este ransomware causó estragos a través de este protocolo usado solo en LAN, por lo que podemos imaginar el peligro si se hubiera podido utilizar por defecto a través de WAN.

Por otro lado, hay que tener en cuenta que el protocolo CIFS, similar a SMB, lo cierto es que no se usa en gran medida por los equipos actuales. Por lo que lo cierto es que resulta bastante extraño que puedes estar activado en los dispositivos. Aunque todavía se puede dar y es algo que debes comprobar por tu cuenta.

No es el único protocolo que nos pone en peligro

Por tanto, podemos decir que SMB/CIFS no es un protocolo seguro para WAN, pero tampoco para LAN. Sin embargo no es el único que puede ponernos en peligro. Uno de ellos es el conocido FTP. En este caso también envía los nombres de usuario y contraseñas en texto plano, además de los archivos en paquetes de tráfico de red sin cifrar.

Otro protocolo que también es un peligro es Telnet. De hecho, además de enviar usuarios y claves en texto plano, también permite ejecutar código. Esto puede poner en peligro nuestra seguridad. Sí debemos tener en cuenta que estos protocolos que hemos mencionado, FTP y Telnet, sí cuentan con otros que sí son seguros y están cifrados. Hablamos de SFTP/FTPS y de SSH. Ahí nuestros datos sí estarían protegidos. No es el caso del protocolo SMB/CIFS/SAMBA, que no cuenta con ese cifrado.

Es decir, no solamente deberemos preocuparnos de SMB, y tener en cuenta que todo este tipo de protocolos y envíos de información en red pueden ser peligrosos, y lo mejor será intentar no enviar datos importantes, y de hacerlo, buscar otro tipo de métodos más seguros, dejando estos para archivos que no contengan información confidencial.

Consecuencias a nivel empresarial

Estos tipos de protocolos para compartir archivos y recursos en red, cuentan con vulnerabilidades ante ciberataques. Esto es porque en el pasado, se utilizaron estos protocolos como vectores para ataques, y estas son las vulnerabilidades que se mantienen a día de hoy. Si los atacantes logran comprometer los dispositivos en red que utilizan estos protocolos, pueden obtener un acceso a los recursos compartidos y datos confidenciales que están almacenados en el sistema.

Las consecuencias pueden ser variadas. Y otra de ellas, es la complejidad en la configuración de los mismos, así como su gestión. A medida que el sistema crece y se expande, la red se vuelve más compleja. Esto hace que sea necesario realizar una administración y configuración de todos los recursos compartidos para que sigan funcionando de una forma eficiente. Esto es algo que puede ser muy complejo administrativamente, sobre todo si no se cuenta con experiencia en estos protocolos. Por otro lado, se pueden presentar problemas relacionados con los sistemas operativos, especialmente con algunas versiones. Esto viene generado de una incompatibilidad de los protocolos, los cuales pueden limitar de forma considerable la interoperabilidad, y la capacidad para compartir los recursos.

El rendimiento de la red, puede ser un gran problema. Tratar de compartir grandes cantidades de datos por la red, puede afectar muy negativamente a la velocidad de la misma. Esto genera que el rendimiento caiga de forma muy notable, afectando a las demás aplicaciones y servicios que se ejecutan en red. Esto es especialmente problemático, pues de este tipo de aplicaciones puede depender gran parte de la actividad de la organización. Lo cual tiene implicaciones negativas en otros sectores, como la productividad de la empresa a nivel general. Esto hace que sea de vital importancia contar con las medidas de seguridad adecuadas, así como contar con profesionales formados en este campo, a la vez que se forman nuevos conocimientos sobre ello en otros trabajadores. De este modo, nos aseguramos una administración efectiva durante más tiempo.

Impacto en el rendimiento

Este tipo de protocolos que se utilizan para compartir archivos e impresoras, pueden llegar a tener un impacto significativo en nuestros equipos. Pero sobre todo si estos forman parte de un entorno de red, en donde el rendimiento es primordial o tienen una alta demanda de recursos de red. Uno de los principales problemas de rendimiento de estos protocolos, es la cantidad de datos que se transmiten por ellos. Cuando más datos de están transmitiendo, vamos a necesitar más ancho de banda para poder mantener esa velocidad de conexión de forma constante. Por otro lado, si muchos usuarios están dando uso de mucha cantidad de datos al acceder a los recursos de red de forma simultánea, el rendimiento se verá afectado de igual forma.

Otro de los factores que se pueden hacer evidentes, es la capacidad de procesamiento que tiene el equipo, el cual actúa como servidor de archivos e impresoras. Si los equipos no cuentan con suficiente capacidad de procesamiento o RAM, no se podrán manejar todas esas solicitudes de una forma adecuada. Por lo cual, de nuevo podemos tener problemas con la velocidad de transferencia de datos. En todo caso, es importante recalcar que esto depende mucho del tipo de conexión que utilizamos. Si la red es inalámbrica, lo más probable es que lleguemos a experimentar problemas. Ejemplo de ello, serán las interrupciones.

Pero el protocolo en concreto también es importante, así como la configuración del mismo. Hay casos donde la configuración que se establece de forma predeterminada, no es la más óptima para el rendimiento de nuestra red. Por lo cual siempre será importante que revisemos y ajustemos la configuración de todos los protocolos según sea necesario. De este modo, podremos tratar de optimizar el rendimiento de la red todo lo posible. Evitando así que el impacto en el rendimiento no sea tan negativo.

Cómo deshabilitar SMB en Windows

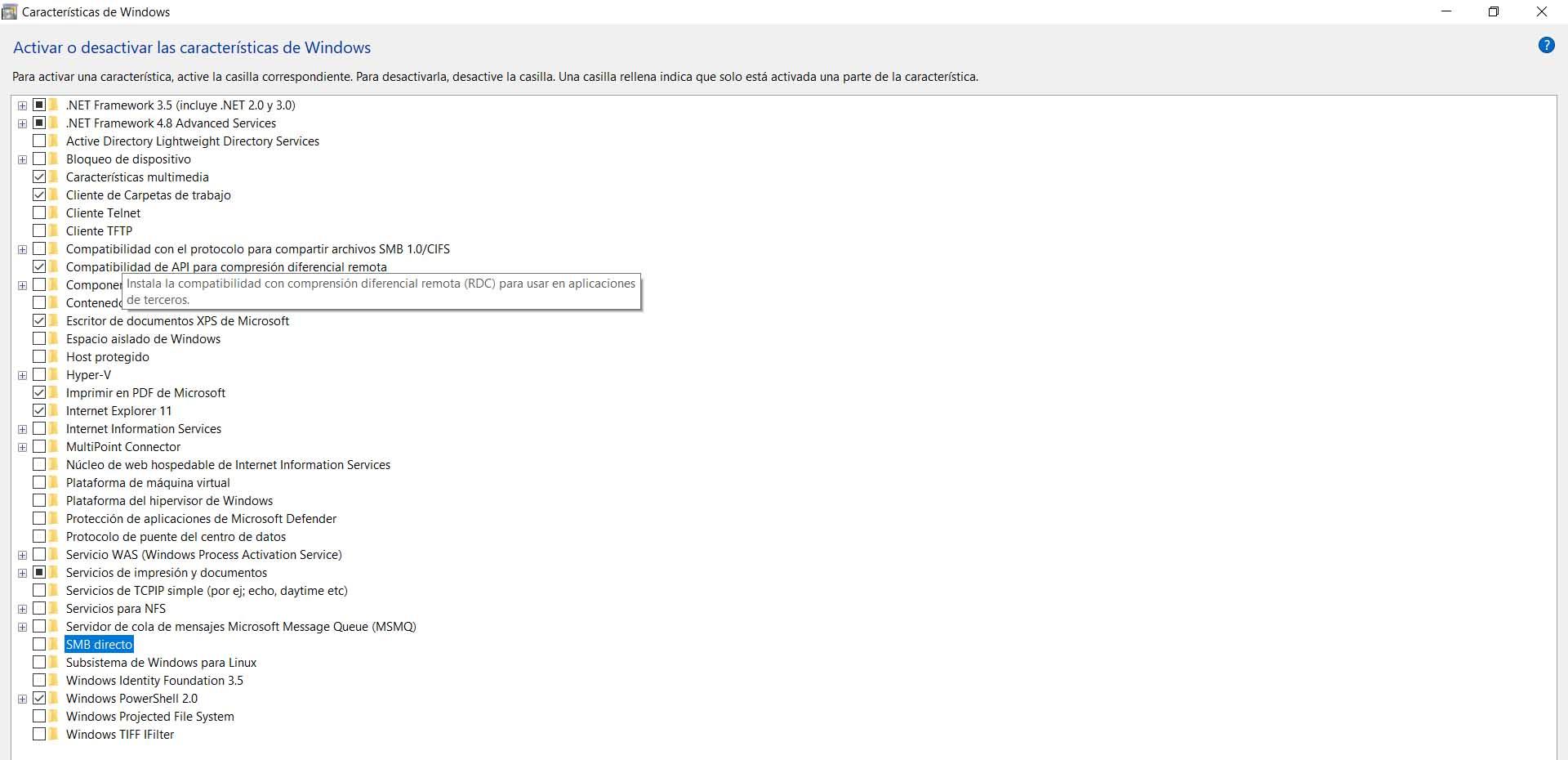

Después de explicar por qué no es bueno tener habilitado SMB/CIFS en Windows, debemos explicar qué hacer para deshabilitarlo. No obstante, hay que mencionar que lo normal es que ya lo tengamos así configurado, aunque el sistema operativo permite activarlo si lo necesitamos para algo.

Para deshabilitarlo o verificar que realmente no está activado, debemos ir a Inicio, entramos en Panel de control, vamos a Programas, Programas y características y allí seleccionamos Activar o desactivar las características de Windows. Allí aparecería SMB 1.0/CIFS.

Pero, como hemos indicado, lo normal es que si tienes Windows actualizado no aparezca esa característica como habilitada. No obstante, sí puedes verificar que realmente no está activada, del mismo modo que puedes comprobarlo con Telnet o Cliente FTP.

Si por algún motivo necesitaras habilitarlo, solo tendrías que marcar la casilla. Eso sí, debes conocer los riesgos y entender que realmente lo vas a utilizar para algo. De lo contrario, lo mejor es no tener estos protocolos inseguros habilitados en Windows, ya que podrían ser utilizados por un posible atacante para robar información.

Además de desactivarlo desde el panel de control, también puedes llegar a desactivar SMB a través de comandos desde PowerShell o el Símbolo del sistema. Aunque sin duda alguna, esta alternativa es una de las opciones más sencilla de ejecutar.

Recuerda que pese a que hemos explicado como desactivarlo en Windows, este protocolo también está presente en otros sistemas operativos como macOS, por lo que podremos usarlo entre diferentes SO, así como desactivarlo también en ellos, pues es igual de peligroso en ambos, debido a que la intercepción es a través de la red, independientemente del sistema emisor y receptor.

Entonces, ¿cuándo se desactiva?

En definitiva, podemos decir que el protocolo SMB/CIFS, así como su implementación en Linux SIMBA, no debemos tenerlos activos en nuestro ordenador. No son seguros al enviar archivos en texto plano. Esto también incluye las contraseñas y nombres de usuario, que podrían ser accesibles a cualquier intruso.

Por tanto, si por algún motivo has activado estos protocolos o te has planteado hacerlo, lo ideal es comprobar en Windows que no están configurados. Esto incluye también otros como Telnet y FTP, como hemos visto.

En todos estos casos, la información que enviamos y recibimos viaja sin cifrar y puede quedar expuesta en la red. A veces la mejor seguridad es revisar el sistema periódicamente y verificar que no tenemos este tipo de protocolos inseguros.

No obstante, si se va a hacer uso de este protocolo, y no quieres que los piratas informáticos puedan aprovecharse de esto, hay que seguir una serie de recomendaciones para mejorar tu seguridad: actualizar a la última versión siempre Windows, utiliza siempre la versión más reciente para que esté parcheada ante posibles vulnerabilidad, tener instalado un buen programa de antivirus y usar únicamente SMB en redes privadas, como puedes ser dentro de tu casa.

Es decir, salvo que uses SMB 3.0, el cual ya cuenta con un nivel de seguridad mayor, lo mejor será que no actives este protocolo, ya que existen miles de formas de podernos pasar datos de una forma mucho más segura. Incluso utilizando Telegram en ambos equipos sería menos peligroso, puesto que hasta los mensajes enviados por esta aplicación sí estarían cifrados. Es cierto que el protocolo de SMB hace que la transferencia de archivos sea mucho más rápida, sin embargo, si no necesitamos pasar una enorme cantidad de mensajes, habrá nubes y métodos de hacerlo de manera más segura, y apenas tardaremos unos minutos, sin poner en riesgo los datos.

Es cierto que si los datos son muy simples, y no nos importa que nos los intercepten, como por ejemplo una saga de películas, podremos usarlo, ya que no corremos riesgo, pero nunca deberemos enviar datos que sí sean importantes y confidenciales.