Ocultar la identidad en Internet utilizando un sistema operativo basado en Linux es realmente muy sencillo, y todo ello sin necesidad de contratar un servicio de VPN como los que existen en la actualidad. Distribuciones como Kali Linux son usadas para auditar la seguridad de las redes WiFi, web, servidores etc. No obstante, sistemas operativos como Debian o Ubuntu también son ampliamente utilizados para estas tareas. Hoy en RedesZone os vamos a enseñar paso a paso cómo ocultar la identidad al navegar por Internet, haciendo uso de Tor y también de la herramienta Proxychains para Linux.

Si eres de los que quieren ocultar su identidad al navegar por Internet y tienes un PC con Linux, lo cierto es que resulta bastante fácil conseguirlo. Y todo sin que haga falta pagar o probar algún tipo de conexión VPN. Por ello, en RedesZone vamos a ver desde cero cómo se puede utilizar Proxychains en este sistema operativo para ordenador con el fin de ocultar tu identidad y navegar de manera anónima por Internet. Incluso, te explicaremos cómo también puedes aprovechar Tor para esta misma finalidad.

¿Qué es Proxychains?

Proxychains es una herramienta que actúa como un servidor proxy soportando protocolos como HTTP, HTTPS, SOCKS4 y SOCKS5, el cual funciona en sistemas operativos basados en Linux, en BSD y también en macOS. Esta herramienta permite que, cualquier conexión TCP realizada por un programa local, salga a Internet a través de una serie de proxies configurados hasta su destino.

De esta forma, nuestro tráfico podría pasar por uno o varios proxies para anonimizar nuestra identidad en Internet, ocultando la dirección IP pública que nos proporcionar nuestro operador, y saliendo a Internet con la IP pública del último proxy al que nos hayamos conectado.

Hay que tener en cuenta que las funciones de esta herramienta en concreto son varias. No solamente te puede servir para poder escanear una red en particular, sino que también te sirve para conectar por telnet o SSH con el fin de realizar tareas no tan legales o navegar por Internet de manera segura desde Tor, por ejemplo. Por esto mismo, en RedesZone vamos a conocer la mejor forma de usar ProxyChains junto a Tor para asegurar la privacidad y seguridad de los usuarios.

Principales características

Algunas características muy interesantes de este programa son que nos permitirá encadenar varios tipos de proxies simultáneamente, ya sean proxies HTTP o HTTPS, SOCKS4 y SOCKS5. Además, podremos configurar diferentes opciones de tunelización de tráfico, permitiendo definir varios servidores proxy y que el propio programa los elija de forma aleatoria, de forma estricta en la configuración que nosotros hayamos definido, de forma dinámica y también en modo «Round Robin».

Proxychains es capaz de resolver peticiones DNS (que funciona con UDP) a través del proxy, por lo que las resoluciones DNS también serán anónimas. Al igual que también consigue trabajar con cualquier aplicación de cliente TCP, por ejemplo, nmap, entre otros. Y admite casi todos los tipos de servidores como podría ser like squid, sendmail…

Por último, proxychains permite definir un número máximo de proxies encadenados. Debemos tener en cuenta este último aspecto, cuantos más proxies encadenemos mayor será nuestro anonimato porque el tráfico va «saltando» de un servidor a otro, sin embargo, el rendimiento que conseguiremos será realmente bajo, tanto en términos de velocidad como también latencia (la latencia de la conexión será muy elevada).

Gracias al uso de la red Tor, podremos configurar la red Tor en Proxychains para salir a Internet a través de esta red anónima, sin necesidad de hacer uso de software específico como Tor Browser que sirve para navegar por la red Tor sin necesidad de configurar nada más en nuestro equipo.

Ventajas e inconvenientes:

Resumamos las ventajas y desventajas de Proxychains, comenzando por los beneficios:

- Flexibilidad: un usuario puede enrutar su tráfico a través de múltiples servidores proxy utilizando Proxychains. Esta característica proporciona flexibilidad en la configuración de la red.

- Facilidad de uso: Proxychains es fácil de configurar y usar. No debería suponer un desafío, especialmente para los usuarios con conocimientos técnicos.

- Compatibilidad: Proxychains puede funcionar con muchas aplicaciones y servicios que permiten la configuración del proxy. No habría ninguna razón para que no fuera compatible a menos que esté utilizando herramientas o sistemas muy poco comunes.

Si nos vamos a las contras, nos encontramos las siguientes:

- Limitaciones de seguridad: Pese a proporcionar una capa de seguridad, no es infalible, y combinada con Tor puede darnos un mayor nivel de protección, sin embargo, tendremos que tener cuidado.

- Configuración manual: Aunque, como comentábamos, es sencillo de configurar para usuarios con ciertos niveles técnicos, si eres una persona con pocos o nulos conocimientos, te resultará muy tedioso y complicado.

- Dependencia de proxies confiables: La eficacia de Proxychains depende en cierto modo, de la confiabilidad y seguridad de los proxies utilizados. Por tanto, utilizar proxies no confiables puede comprometer la privacidad y la seguridad, y, si precisamente buscamos lo contrario, podría ser un gran problema.

¿Son peligrosos los Proxychains?

Como puedes ver, estamos ante herramientas que se utilizan para proteger la privacidad en internet, y así poder ocultar la dirección IP real de cada usuario. Por lo general, no estamos ante herramientas peligrosas, pero siempre es importante que tengamos en cuenta, que su uso puede llegar a ser ilegal o ir en contra de las políticas de privacidad de la red. Si estos se utilizan con fines delictivos, como puede ser eludir la seguridad, o llevar a cabo ataques de denegación de servicio distribuidos, puede haber graves consecuencias.

Por otro lado, los Proxychains pueden ser peligrosos si no se configuran de la forma adecuada. Una configuración errónea, puede dar lugar a que este sea utilizado por atacantes y que estos comprometan la seguridad de una red. Dándoles así, un posible acceso no autorizado a los sistemas y datos que pueden ser muy sensibles. Esto es especialmente importante cuando utilizamos servidores proxy maliciosos o comprometidos. Por tanto, como ya comentábamos, tenemos que tener cuidado, pues si buscamos una mayor seguridad y privacidad, hacerlo mal puede desencadenar en todo lo contrario.

En todo caso, siempre se debe tener en cuenta que los Proxychains pueden ralentizar la conexión a internet. Esto es porque esta se enruta por diferentes servidores, previamente a llegar a su destino final. Algunos sitios web y servicios online, pueden establecer bloqueos a los usuarios que utilizan este tipo de proxy, limitando de forma considerable la capacidad de acceso a las páginas o en muchos casos servicios. Por lo cual no estamos ante algo peligroso, siempre y cuando el uso y la configuración sean adecuados. Siempre debemos estar seguros de que todos los parámetros se encuentran en orden, y que solo se le da uso para actividades legales. Como todas las herramientas que nos podemos encontrar en Internet, es importante conocer todos los riesgos y limitaciones de la misma. Esto nos ayudará a estar un poco más seguros en Internet, y a conocer las herramientas que utilizamos en nuestro día a día.

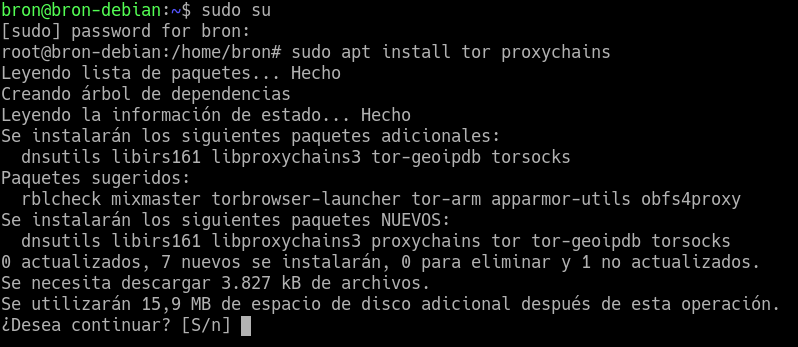

Instalación de Tor y Proxychains en Linux

Lo primero que debemos hacer es actualizar el sistema con los parches y con las aplicaciones más recientes, para ello abriremos un terminal y teclearemos:

sudo apt update && sudo apt upgrade

Esperaremos a que se actualicen los repositorios y se instalen todas las actualizaciones antes de continuar con este proceso. Una vez actualizado nuestro sistema instalaremos Tor en él desde los mismos repositorios tecleando:

sudo apt install tor proxychains

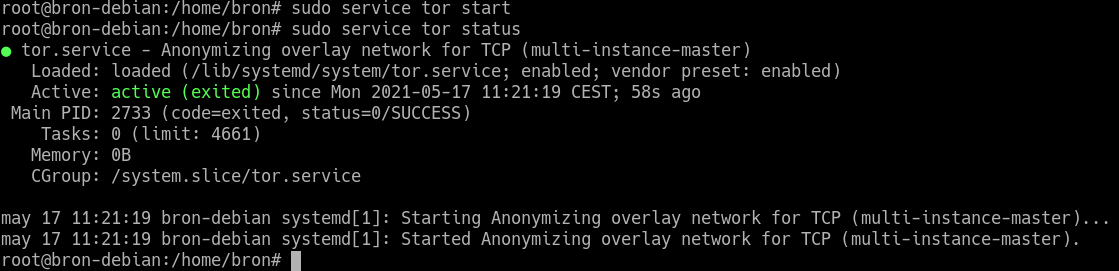

Una vez que hayamos instalado los dos paquetes necesarios para realizar conexiones anónimas, deberemos habilitar el módulo de Tor, indicando la siguiente orden:

sudo service tor start

Y comprobamos que se ha iniciado correctamente con:

sudo service tor status

Ahora que ya tenemos activado el servicio de Tor, vamos a realizar la configuración necesaria en Proxychains para salir a Internet haciendo uso de la red Tor

Configuración de Proxychains para salir por Tor

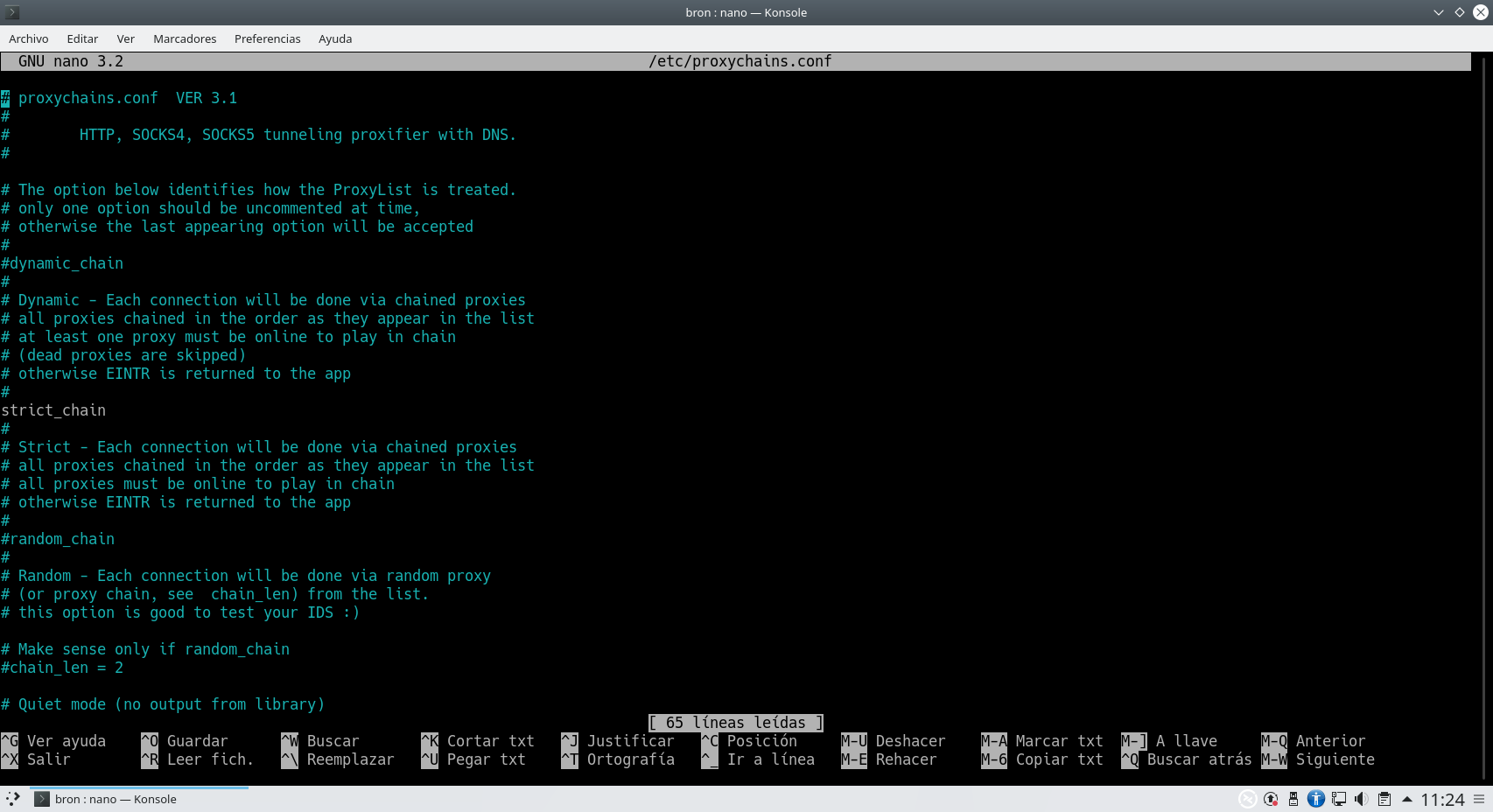

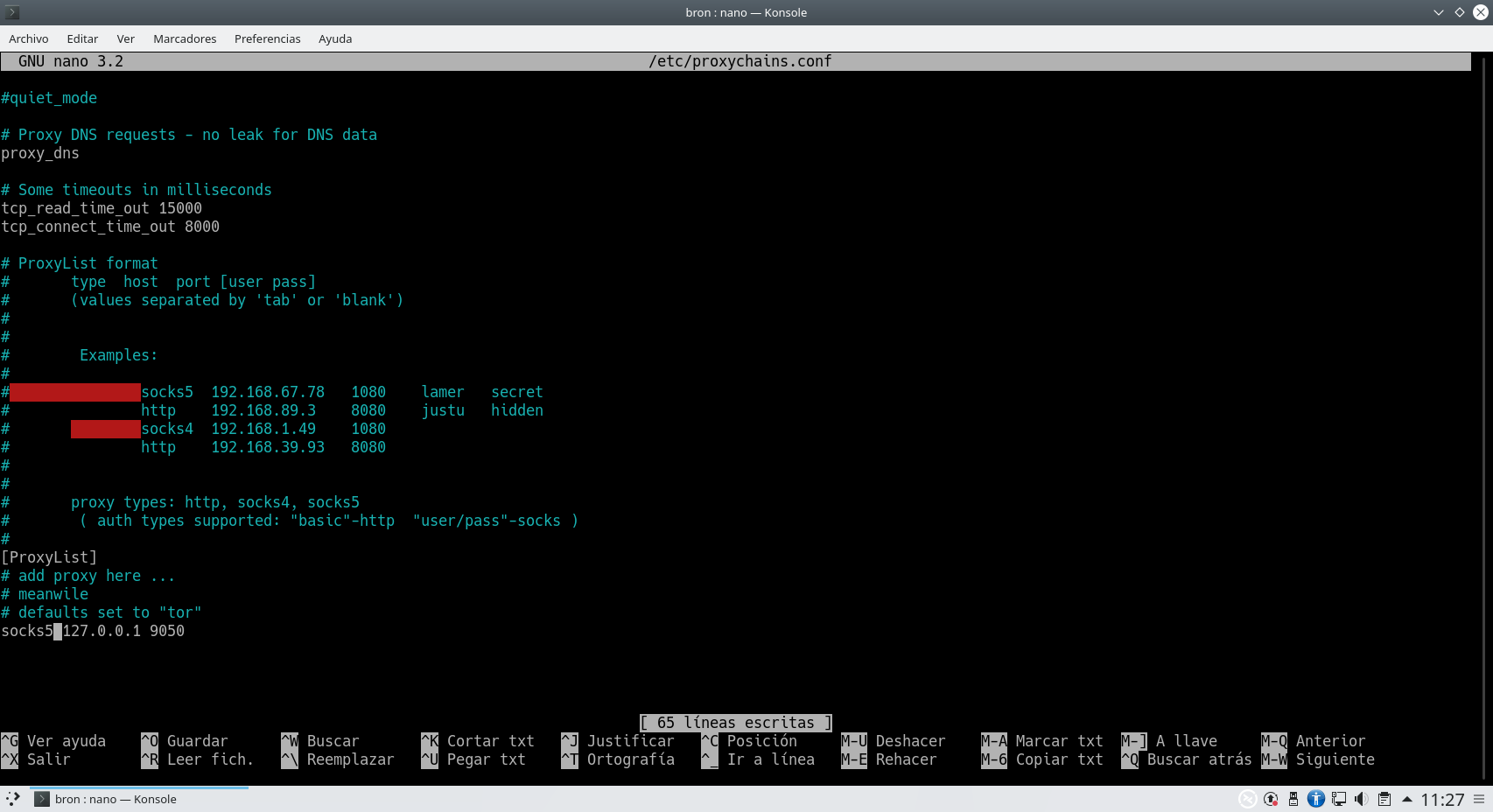

Con Tor ya iniciado vamos a modificar el archivo de configuración de Proxychains, para ello teclearemos:

sudo nano /etc/proxychains.conf

Una vez que hayamos abierto el archivo de configuración, podremos ver toda la configuración ya realizada, y tendremos que configurar diferentes parámetros avanzados para adaptarlo a nuestro uso.

En este archivo debemos realizar los siguientes cambios:

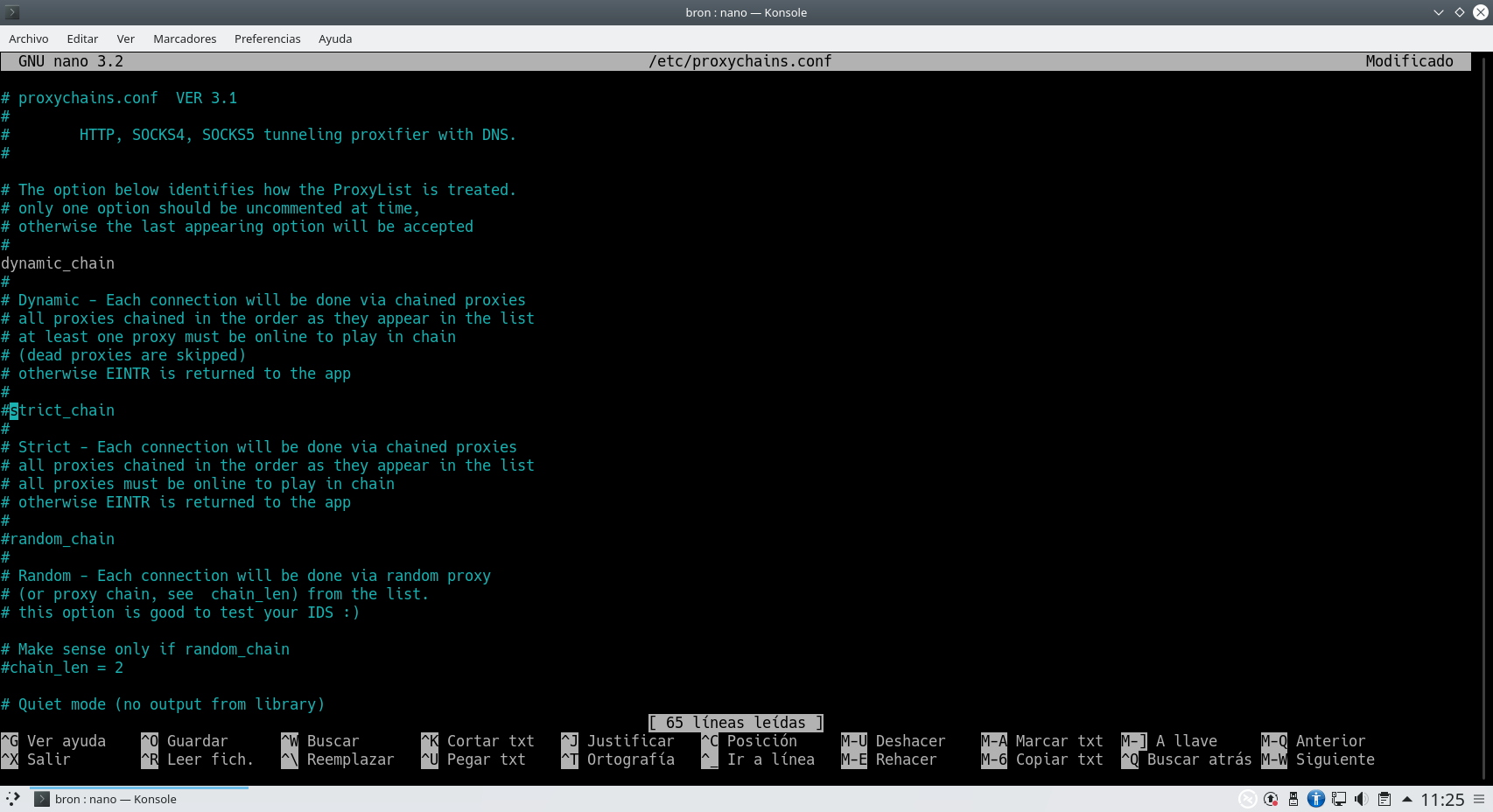

- Descomentar borrando el # la línea dynamic_chain, de esta forma, la cadena será dinámica.

- Comentar con un # la línea strict_chain, de esta forma, la cadena no será estricta.

La configuración quedaría de la siguiente forma:

Tal y como podéis ver, podremos configurar los siguientes parámetros:

- Dynamic_chain: la cadena de proxies será dinámica.

- Strict_chain: la cadena de proxies será estática como nosotros hayamos definido.

- Random_chain: la cadena de proxies será aleatoria

- Chain_len: longitud de la cadena, máxima 2 o los que tú quieras.

Ahora tendremos que realizar una configuración adicional muy importante, y es la de configurar el SOCKS5 que nosotros queremos, para realizar esto, deberemos situar en la parte inferior esta configuración: «socks5 127.0.0.1 9050»

Otras configuraciones que podremos realizar en esta sección serían:

- Proxy_dns: si queremos que el tráfico de las peticiones DNS también vayan a través del proxy, para evitar la filtración de datos.

- tcp_read_time_out y tcp_connect_time_out son parámetros internos, es recomendable no tocarlo a no ser que sepas lo que estés haciendo.

Por supuesto, podremos configurar el listado de proxies justo abajo, ya sea HTTP, sock4 o socks5, además, en el caso de que el proxy necesite algún tipo de autenticación, también lo vamos a poder indicar para conectarnos directamente.

Con estos pasos ya tenemos todo listo para lanzar el navegador web haciendo uso de proxychains para salir a Internet a través de la red tor.

Ejecutar navegador web o programas con proxychains

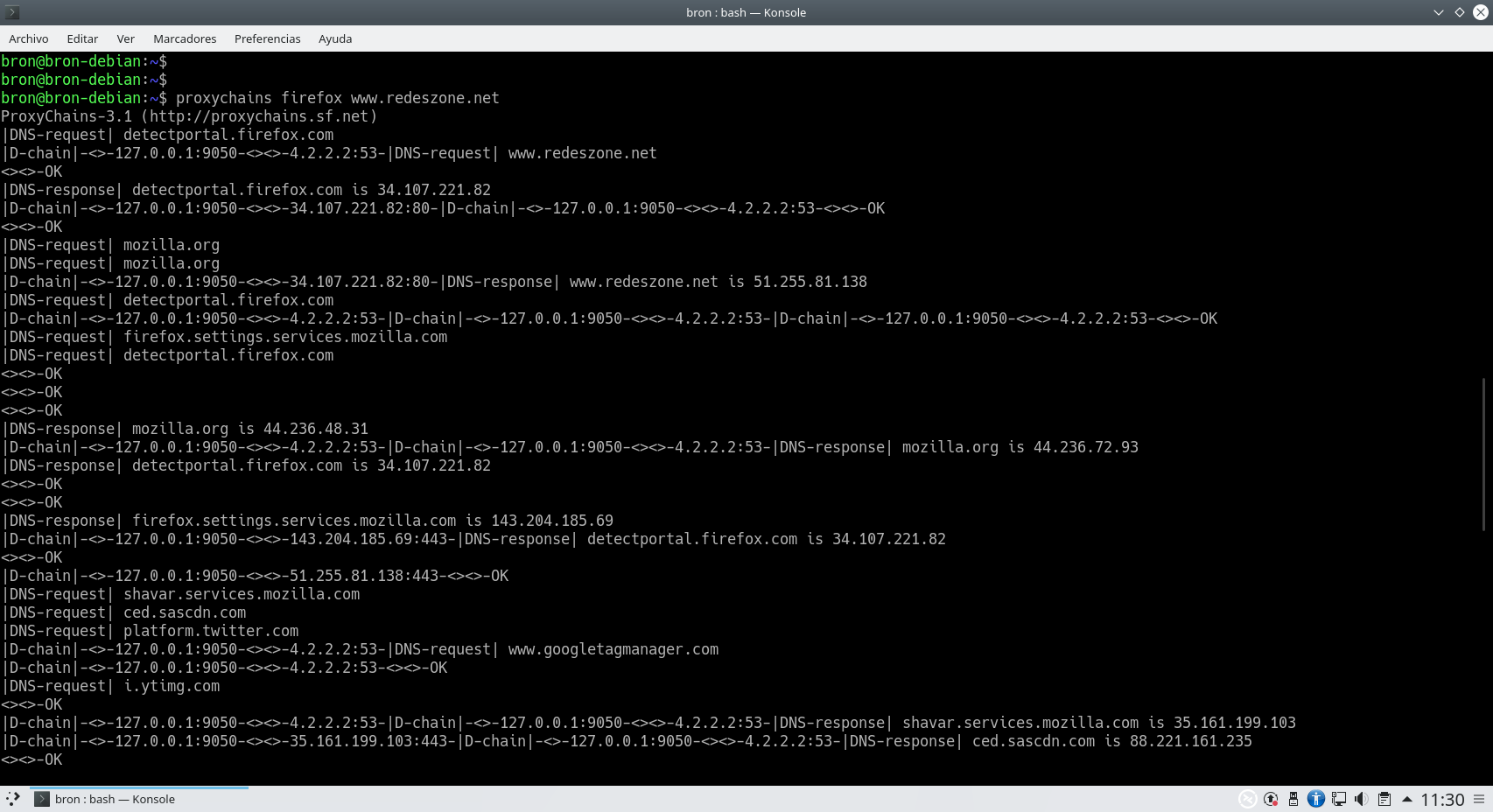

Una vez que ya tenemos proxychains configurado, ahora tendremos que ejecutar el navegador web haciendo uso de proxychains, por ejemplo, podríamos ejecutar la siguiente orden para abrir una web específica a través de la red Tor:

proxychains firefox www.redeszone.net

Al ejecutarlo, en la consola podremos ver todo lo que está realizando internamente proxychains:

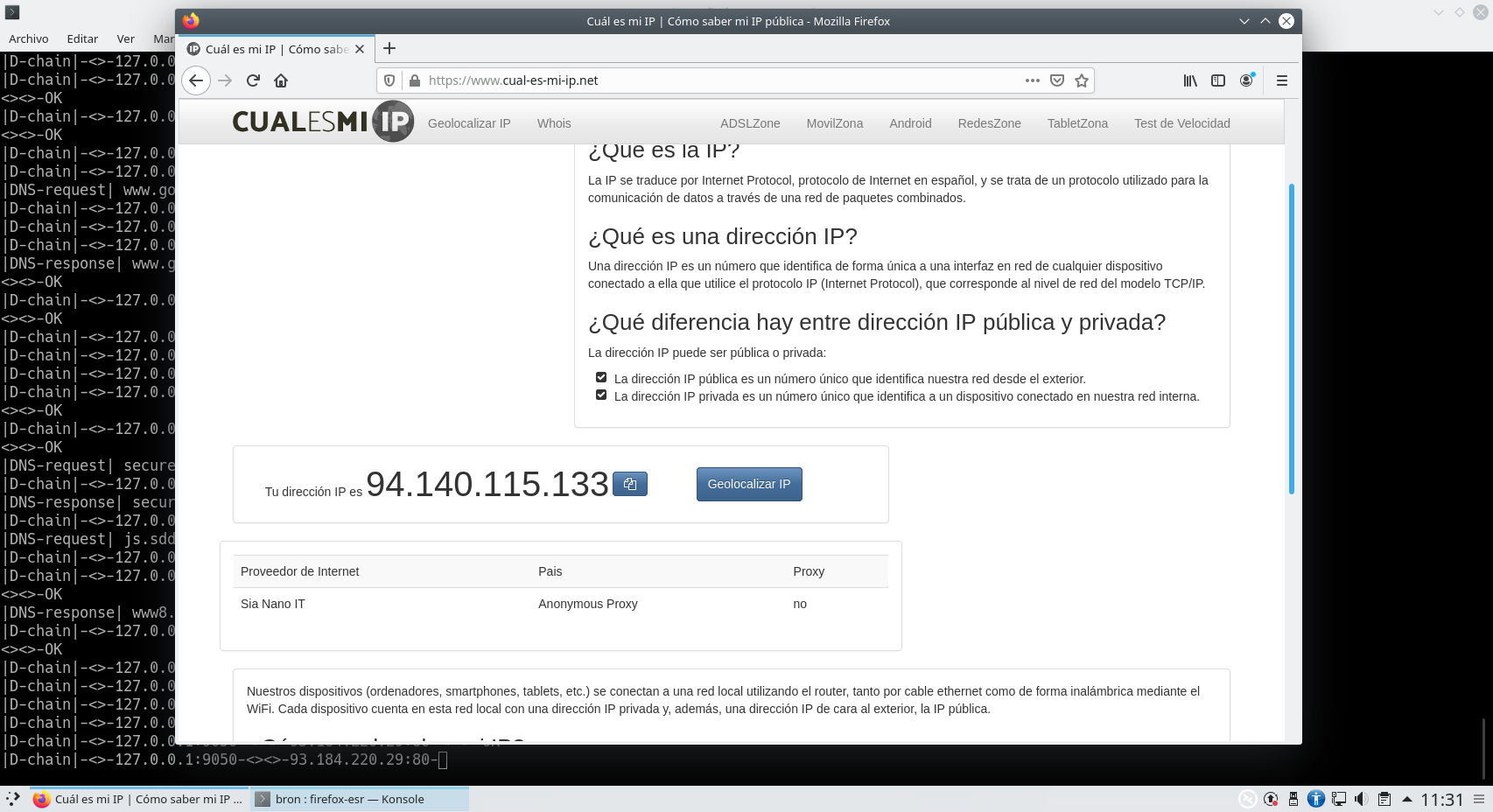

Y comprobar desde cual-es-mi-ip.net que la IP que obtenemos no es la misma que tenemos realmente en nuestra conexión, sino que está ofuscada por la red Tor.

A partir de ahora, todo el tráfico que generemos en la ventana del navegador abierta desde el comando anterior será totalmente anónima, pudiendo establecer una conexión directa no anónima desde cualquier otra ventana que abramos manualmente del mismo navegador.

En el caso de que quieras ejecutar cualquier otro programa con acceso a Internet a través de este proxy que hemos configurado, simplemente tendrás que ejecutar «proxychains» seguido del programa que nosotros queramos. Por ejemplo, proxychains es ampliamente utilizado por pentesters para realizar escaneo de puertos de forma remota de forma anónima, de esta forma, si ejecutamos:

proxychains nmap -p 53 8.8.8.8

Podremos realizar un escaneo de puertos tomando como base el proxy que hemos configurado, de esta forma, no aparecerá la dirección IP pública nuestra verdadera, sino la del proxy configurado.

Seguridad y anonimato total

Cuando hablamos de todos estos métodos, es normal llegar a pensar que estamos totalmente protegidos y que no puede afectarnos nada de lo que nos encontremos en internet. Pero esto se aleja mucho de la realidad. La protección y el anonimato total, en internet, no existen. Podemos contar con los sistemas de seguridad más efectivos del mercado, que siempre habrá alguna posibilidad de ataque. En todo caso, este tipo de sistemas no están disponibles para todo el mundo, por lo cual para los usuarios siempre existirá un mayor riesgo al navegar por internet.

Actualmente las empresas o grandes corporaciones cuentan con personal dedicado a salvaguardar todos sus datos, mientras que hacen lo posible por prevenir todos los ataques posibles. Estos analistas suelen ser hackers expertos, los cuales buscan toda pequeña posibilidad que pueda existir en el sistema para tratar de atacar, pero con la finalidad de poder solventar esa brecha en la seguridad.

Pero si hablamos de los usuarios comunes, a pesar de usar ProxyChains o Tor, debemos tener en cuenta algunas cosas. A pesar de que no podemos conseguir una protección total, sí podemos tratar de tomar algunos consejos a la hora de navegar por Internet. Lo primero y algo muy efectivo, es acceder solo a páginas que sepamos que son confiables y a través de medios confiables, o no proporcionar nuestros datos a la ligera, como puede ser una simple dirección de correo electrónico, donde posteriormente nos llegarán correos spam. Otra acción extremadamente recomendable, es tener los dispositivos actualizados, esto conlleva todo lo que pueda contener un equipo, desde aplicaciones hasta drivers.

Una de las principales ventajas de hacer uso de estas dos opciones es que no hace falta recurrir a un servicio de VPN. Da igual que sea de pago o gratuito, esta herramienta junto a Tor, lo cierto es que hacen una buena combinación para navegar por Internet con tu privacidad completamente segura, o prácticamente. Por lo que es un acierto.

En general, el sentido común en internet es muy importante, y más si usamos navegadores como Tor, con los cuales podemos acceder a contenido muy delicado. Mucho de este será incluso 100% gratuito, lo que puede generar falsas confianzas en los usuarios, y esto los lleve a entregar datos fácilmente.

Esperamos que con este tutorial puedas navegar y realizar diferentes acciones en Internet de forma anónima, haciendo uso de la red Tor o de cualquier otro servidor proxy anónimo que podemos configurar en este programa Proxychains tan potente y sencillo de utilizar.

Y tú, ¿conocías esta manera de acceder de forma un poco más segura, o, sin embargo, usas otros métodos alternativos? Déjanos un comentario con tus experiencias y opiniones al respecto.