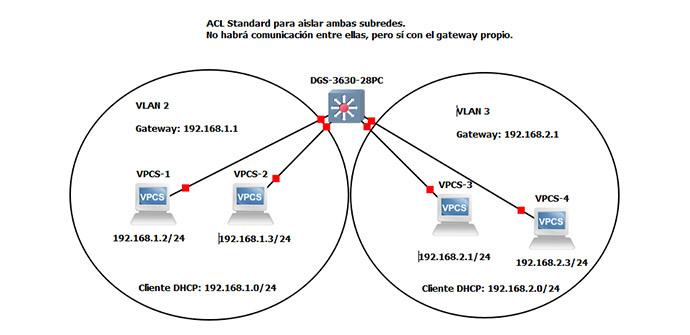

La semana pasada os enseñamos cómo configurar dos VLANs, crear dos subredes e intercomunicar ambas subredes a través del switch L3 D-Link DGS-3630-28PC. También os enseñamos a configurar un servidor DHCP por cada una de las subredes, de tal forma que los PC obtengan la dirección IP privada de manera automática. Hos os vamos a enseñar cómo bloquear el tráfico entre las VLANs haciendo uso de las listas de control de acceso del propio switch. Para poder realizar esta práctica, es necesario haber realizado la configuración del manual de la semana pasada

Una vez que tengamos la configuración anterior, vamos a proceder a crear una lista de control de acceso para limitar el acceso entre las dos VLANs, de tal forma que queden completamente aisladas entre ellas.

Cómo configurar ACL (Listas de Control de Acceso) en el D-Link DGS-3630-28PC

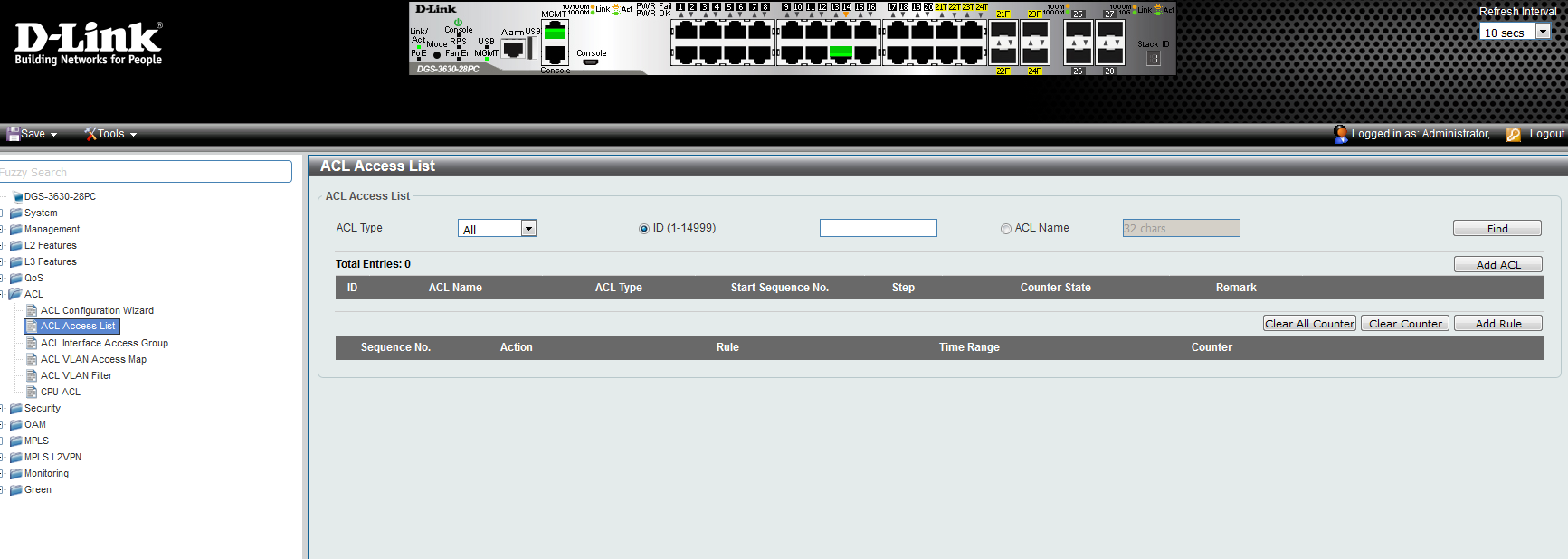

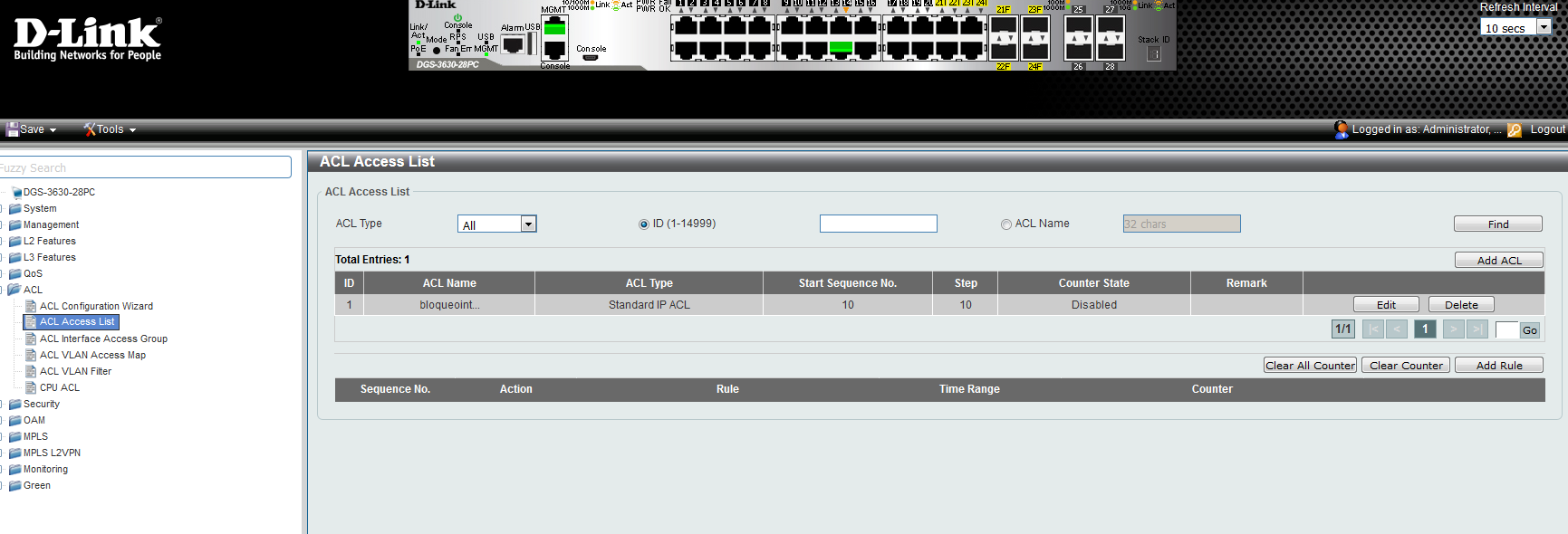

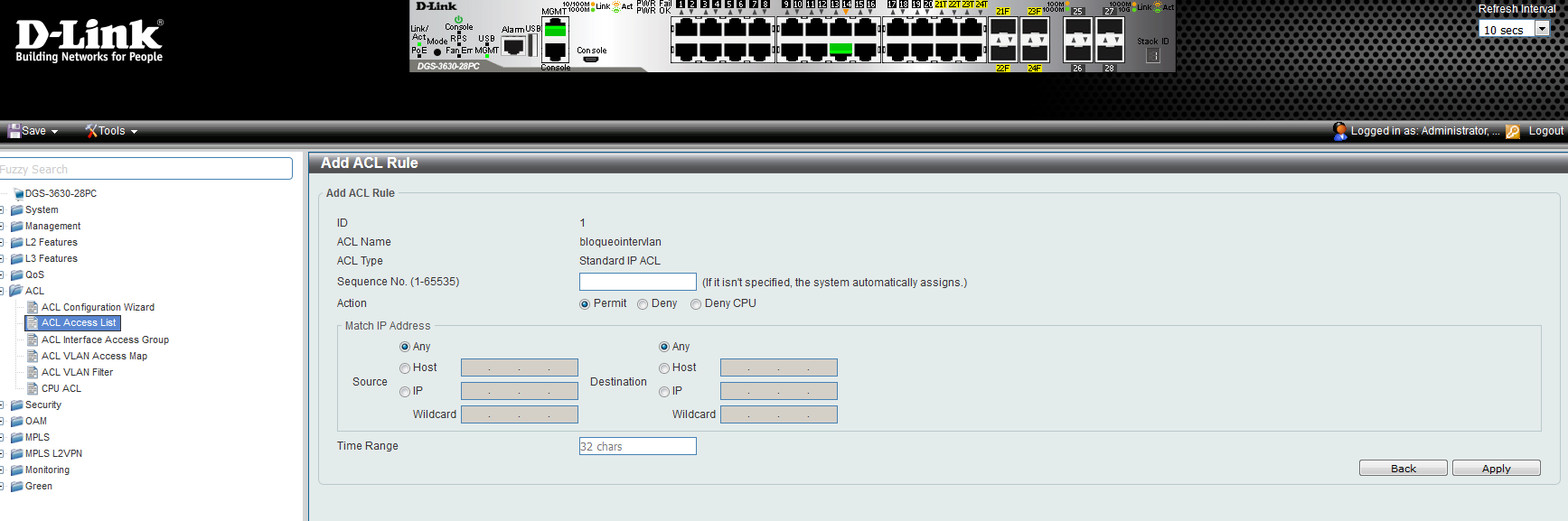

En el switch L3 tenemos que irnos a «ACL», aquí es donde tendremos todo lo relacionado con las Listas de Control de Acceso. Nosotros vamos a crear una ACL manualmente, sin utilizar el asistente de configuración. Lo primero que tenemos que hacer es irnos a «ACL Access List» y en esta zona pinchamos en «Add ACL», el botón que está en la zona derecha:

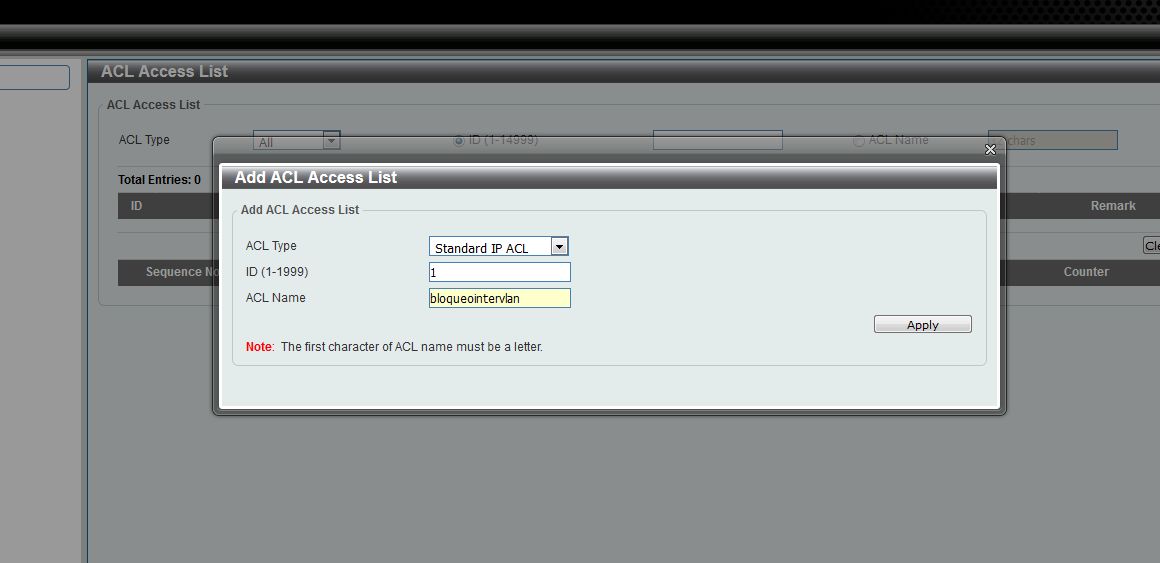

Cuando hayamos pinchado en «Add ACL», nos saldrá un menú desplegable donde deberemos rellenar el tipo de ACL (Standard IP ACL), y el número de ID así como el nombre de dicha ACL:

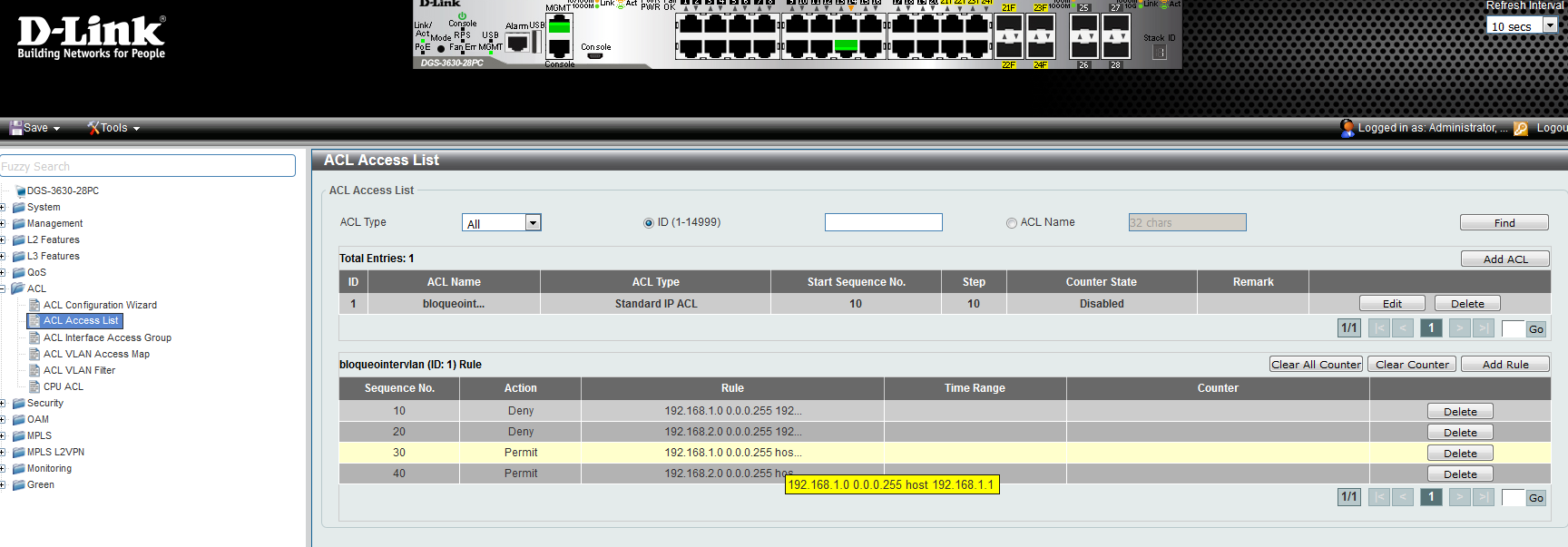

Cuando hayamos creado la ACL, debemos pinchar sobre ella y justo debajo podremos pinchar en «Add Rule» para agregar una regla a dicha lista de control de acceso.

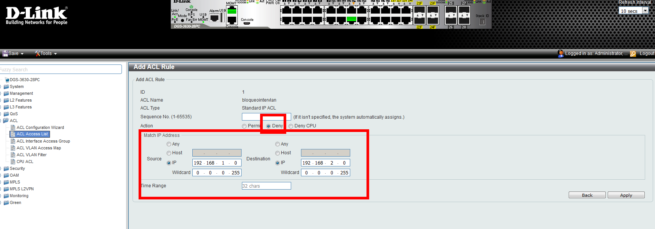

Al ser una ACL Standard, podremos únicamente permitir o denegar el acceso de direcciones IP, no podremos por ejemplo bloquear un puerto TCP u otro protocolo, es solo a nivel de IP.

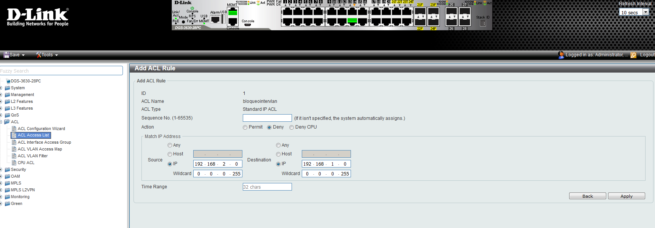

Para rellenar la regla en una ACL Standard, debemos poner número de secuencia, pero si no ponemos nada lo rellenará solo de manera automática. A continuación, debemos pinchar si queremos «permit» o «denegar», y posteriormente poner la regla de IP de origen y destino:

En nuestro caso, queremos que la red 192.168.1.0 no se comunique con la red 192.168.2.0, y que la red 192.168.2.0 no se comunique con la red 192.168.1.0. De esta forma, crearemos dos reglas en la misma ACL. Debemos recordar que la Wildcard nos servirá para marcar el tráfico, si hemos utilizado una máscara de subred en esas subredes /24, la Wildcard debe ser 0.0.0.255. Si por ejemplo hemos utilizado una máscara /25, la Wildcard deberá ser 0.0.0.127.

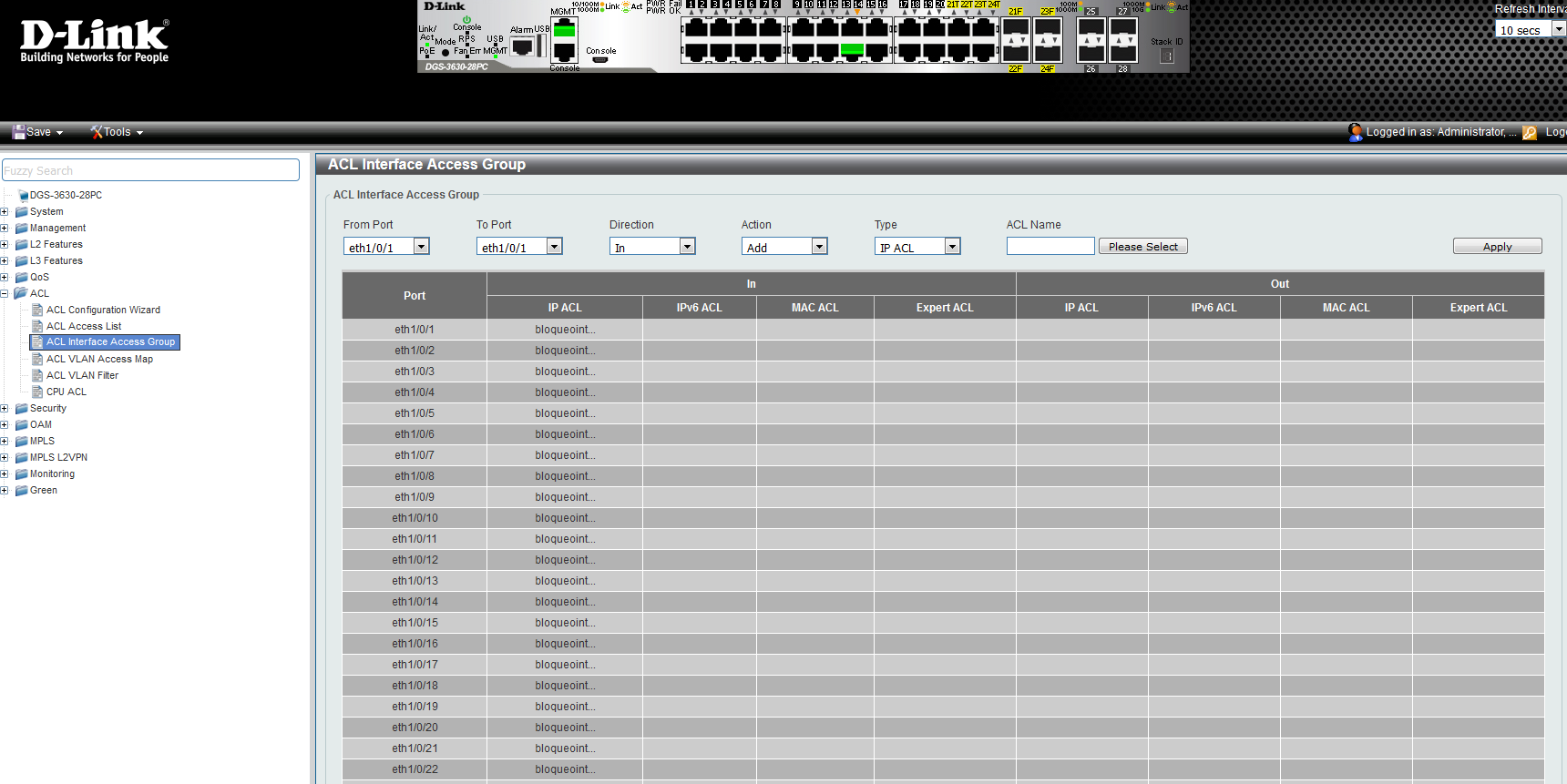

Una vez que hayamos hecho esto, deberemos aplicar dicha ACL en las interfaces físicas. Nos vamos a la zona de «ACL Interface Access Group» y seleccionamos los puertos físicos donde tenemos la VLAN 2 y VLAN 3, lo configuramos como «Direction: IN», ponemos «Action: Add» y «Type: IP ACL», por último, ponemos el nombre de la ACL que hemos creado anteriormente, o pinchamos en «Please Select» para seleccionarla del listado de ACL, y pinchamos en «apply» para aplicar los cambios.

En estos momentos ya no podremos realizar ninguna comunicación entre las VLANs, y todo ello gracias a las ACL.

Imaginemos que ahora queremos impedir que los equipos de la VLAN 2 no se puedan comunicar entre ellos, es decir, aislarles para que solo se puedan comunicar con la puerta de enlace «Gateway». Lo mismo queremos en la VLAN 3, que entre los equipos no se puedan comunicar entre ellos.

Para poder hacer esto, en la misma ACL de antes deberemos primero permitir el acceso a las Gateway, tal y como podéis ver aquí:

Y por último, crear una regla diciendo que origen 192.168.1.0 0.0.0.255 y destino 192.168.1.0 0.0.0.255 no se puedan comunicar, lo mismo haríamos con la subred 192.168.2.0/24. Y de esta forma, los equipos solo podrán comunicarse con el gateway y con Internet (si es que tenemos acceso), pero ni entre ellos dentro de la misma VLAN, ni tampoco entre VLANs.

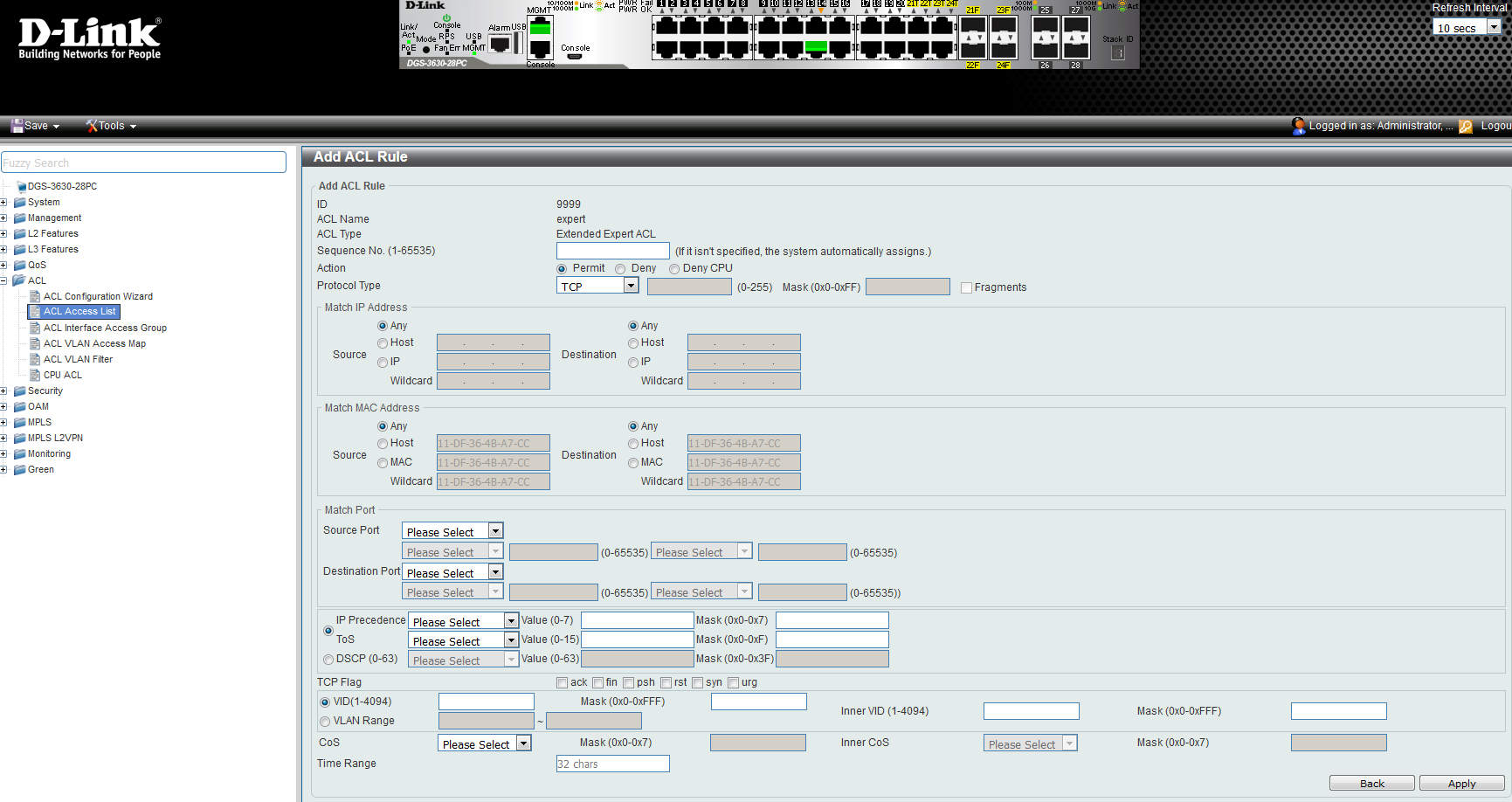

Antes de acabar con este manual, os queremos enseñar el aspecto de una ACL Extended Expert ACL, la lista de control de acceso más avanzada con la que podremos controlar hasta el más mínimo detalle de la red. En estas ACL podremos limitar por direcciones IP, direcciones MAC, puertos de origen y destino TCP/UDP, e incluso por VLANs.

Hasta aquí hemos llegado con nuestro manual para configurar unas reglas en una ACL y denegar el tráfico entre las VLANs que hemos creado anteriormente.

Podéis visitar la página web oficial de la familia D-Link DGS-3630 donde encontraréis todas las especificaciones técnicas de este equipo. Os recomendamos visitar nuestra página dedicada al fabricante D-Link donde encontraréis todos los análisis que hemos realizado hasta la fecha. También podéis acceder a la sección D-Link Hogar Digital donde encontraréis manuales de configuración de los diferentes dispositivos del fabricante D-Link.