Si no quieres tener problemas de seguridad con tu servidor NAS, nunca deberías exponer el puerto de administración a Internet. Aunque pensemos que por usar una buena contraseña para nuestro usuario de administrador, con verificación en dos pasos, cambiando el puerto predeterminado del NAS e incluso habilitando HTTPS, lo cierto es que si abres el puerto en el router hacia el NAS, estás corriendo un grave peligro de que tu equipo sea hackeado. Los ciberdelincuentes se aprovechan del acceso remoto a este tipo de dispositivos para explotar una vulnerabilidad y hacerse con el control total, hoy en RedesZone os vamos a indicar qué puedes hacer para acceder desde Internet con seguridad.

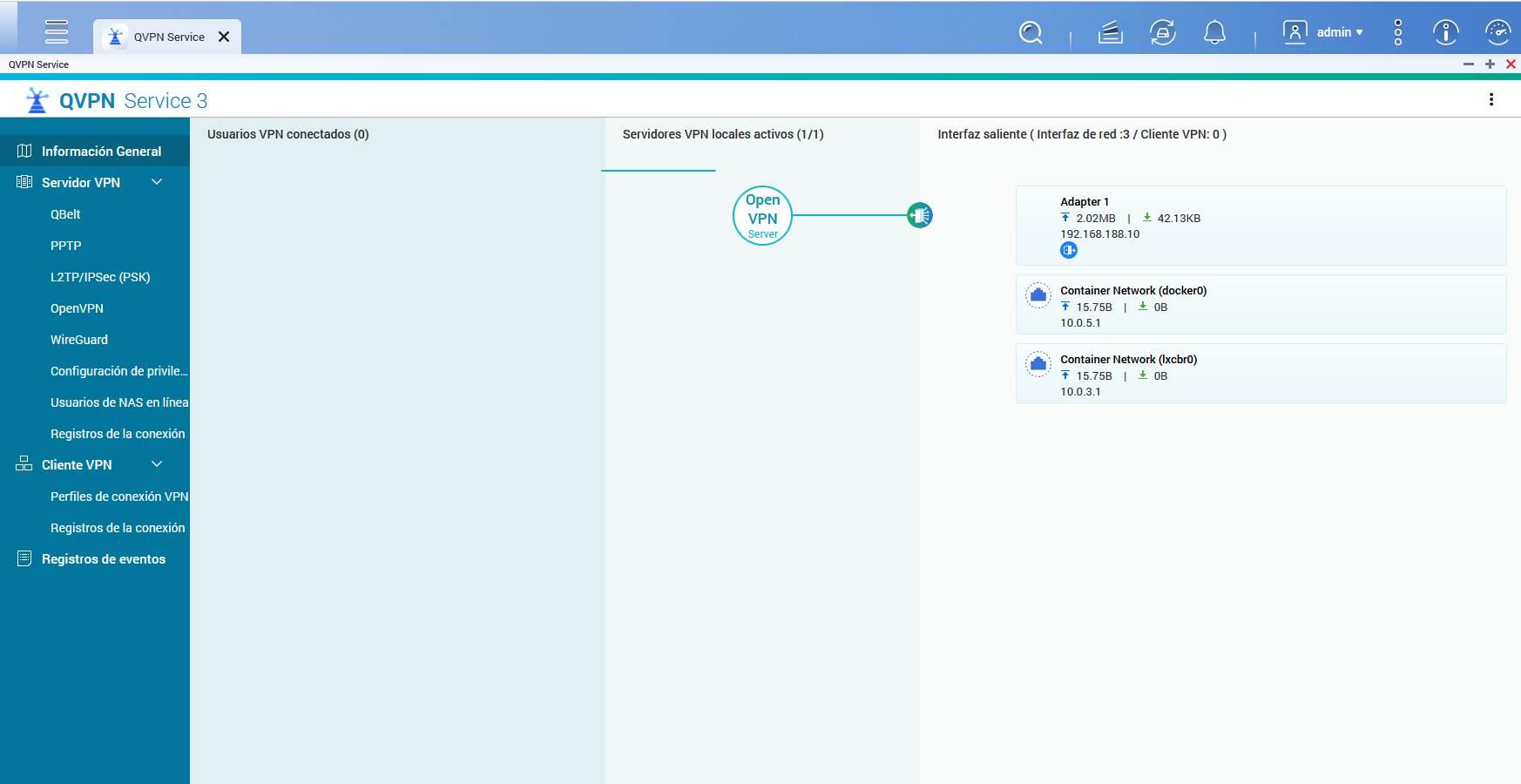

Acceder a través del servidor VPN del NAS

Esta solución es la más recomendable de todas debido a su facilidad de configuración y la seguridad que proporciona. Si configuramos el servidor VPN del propio servidor NAS, y abrimos el puerto correspondiente en nuestro router para conectarnos desde Internet, podremos conectarnos de forma remota al equipo con la máxima seguridad, y todo ello como si estuviéramos conectados a través de la red local doméstica.

Para poder conectarnos de esta forma, tendremos que configurar el servidor OpenVPN o bien el servidor VPN con WireGuard, o bien configurar ambos simultáneamente para diferentes tipos de usos, ya que generalmente todos los sistemas son compatibles con varios protocolos que podemos utilizar simultáneamente sin problemas. Gracias a la posibilidad de configurar un túnel VPN, vamos a acceder a nuestro equipo de forma segura, ya que para la conexión es necesario contar con los correspondientes certificados y claves privadas que solamente están bajo nuestro dominio.

De esta forma, en el router solamente tenemos que abrir el puerto del servidor VPN, y no expondremos directamente la página web de administración del NAS, protegiéndolo de posibles ataques por parte de los ciberdelincuentes. Si un ciberdelincuente realiza un escaneo de puertos y localiza el puerto abierto de la VPN, no podrá hacer mucho al no disponer de las claves privadas para conectarse a él.

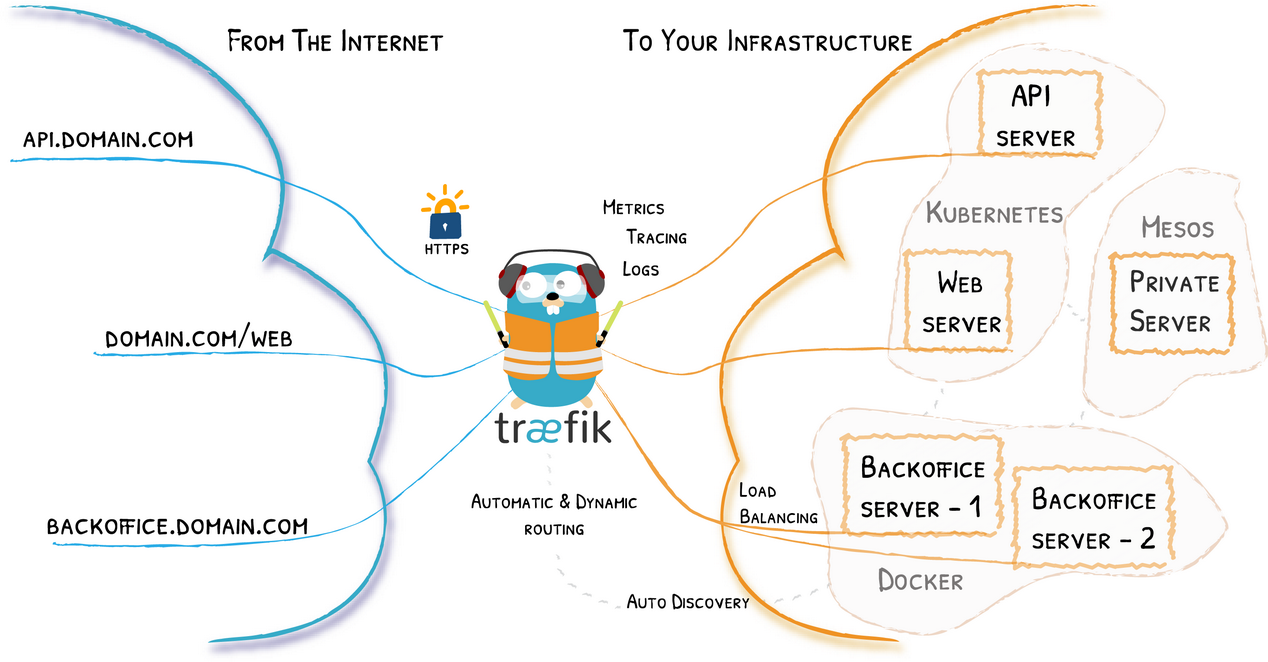

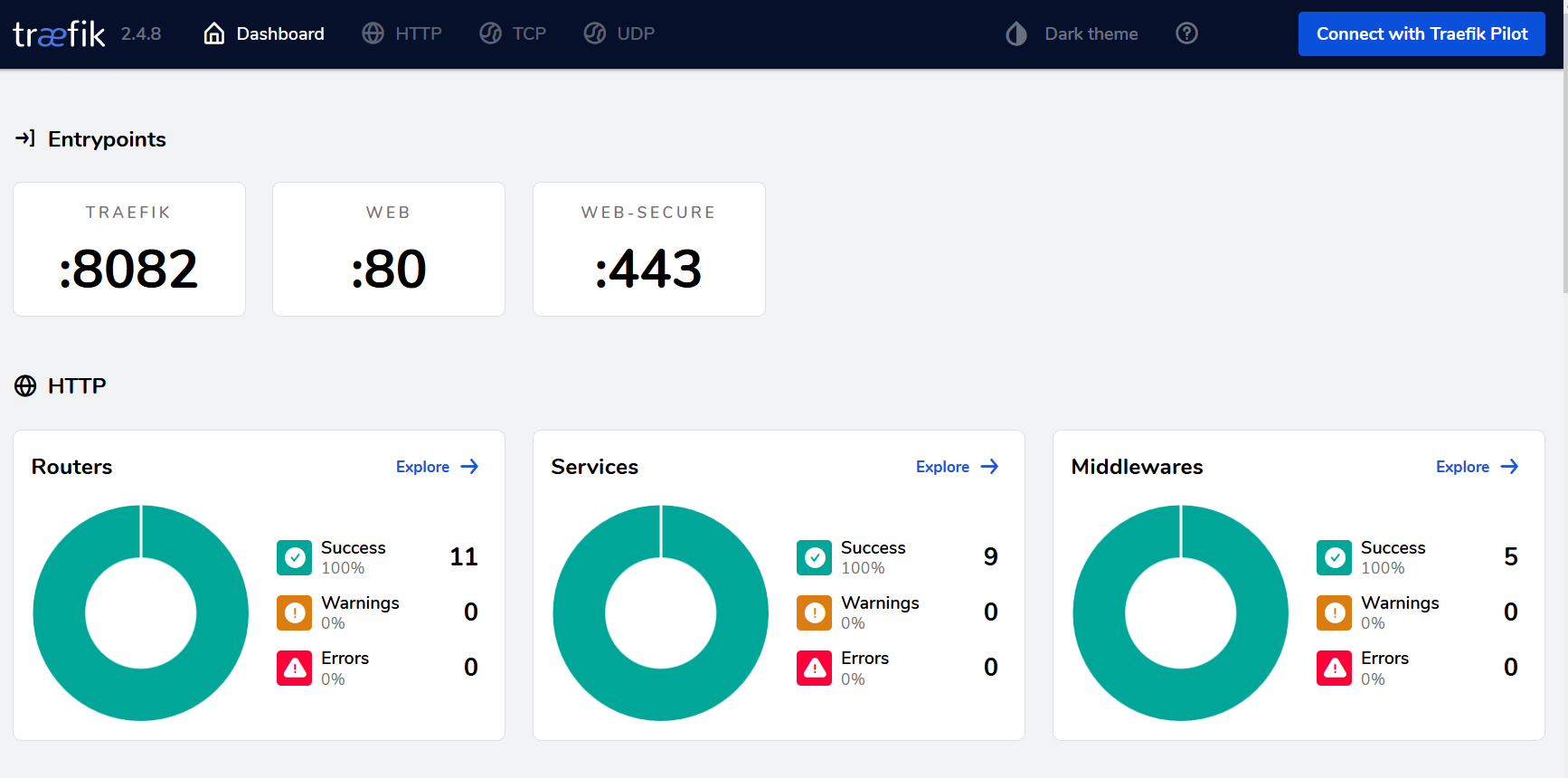

Configurar un proxy inverso con autenticación adicional

En los últimos años, los fabricantes de NAS están integrando un proxy inverso en sus sistemas operativos de forma nativa, no obstante, también podrías instalar el popular proxy inverso Traefik en forma de contenedor de Docker. Fabricantes como QNAP, ASUSTOR o Synology permiten instalar contenedores Docker para ampliar aún más las funcionalidades del equipo.

En este caso, si instalamos un proxy inverso, solamente podremos acceder a la web de administración del servidor poniendo un subdominio o una URL en concreto, lo que dificulta claramente a un cibercriminal la posible conexión. En este caso, solamente tendremos que abrir el puerto 443 del servidor web del proxy inverso, para posteriormente dirigirnos hacia la web de administración del servidor.

Los proxys inversos nos permiten añadir medidas de seguridad adicionales para mitigar e incluso evitar posibles ataques e intrusiones a los diferentes servicios, a continuación, tenéis algunas de las medidas de seguridad más habituales y recomendables que deberíamos aplicar:

- Limitar el acceso a los diferentes recursos por países, basándonos en la dirección IP de origen.

- Bloquear direcciones IP basándonos en intentos de acceso al equipo.

- Añadir una primera autenticación para poder acceder a los recursos compartidos, esta autenticación puede ser básica con usuario y contraseña, o bien usar Oauth para autenticarnos con Google directamente.

- Añadir una política de cabeceras seguras a utilizar.

- Limitar el número de peticiones por segundo, para mitigar muchos ataques que podrían realizar.

Tal y como podéis ver, configurar un proxy inverso con la suficiente seguridad también es un método más para conectarnos de forma segura a nuestro NAS. Lo que nunca deberías hacer es exponer el puerto de administración a Internet, porque cualquiera podría acceder y explotar un fallo de seguridad en el servidor web.