Dos meses después del descubrimiento de Heartbleed, la vulnerabilidad más peligrosa de OpenSSL que ha expuesto millones de servidores en toda la red, llega Cupid como una herramienta OpenSouce, que permite a los usuarios explotar esta vulnerabilidad en redes Wi-Fi que utilizan autenticación EAP. Os recomendamos visitar nuestro tutorial sobre análisis de tráfico de red con BruteShark.

Aunque el principal temor de Heartbleed era el hecho de que cualquier usuario podría solicitar información a un servidor devolviendo cadenas más largas de lo habitual y que era posible que incluyeran datos de acceso de otros usuarios, la vulnerabilidad puede ser explotada de igual forma en cualquier otro dispositivo que utilice una versión no actualizada de OpenSSL, aunque este no sea un servidor. Aquí es donde entra Cupid en juego.

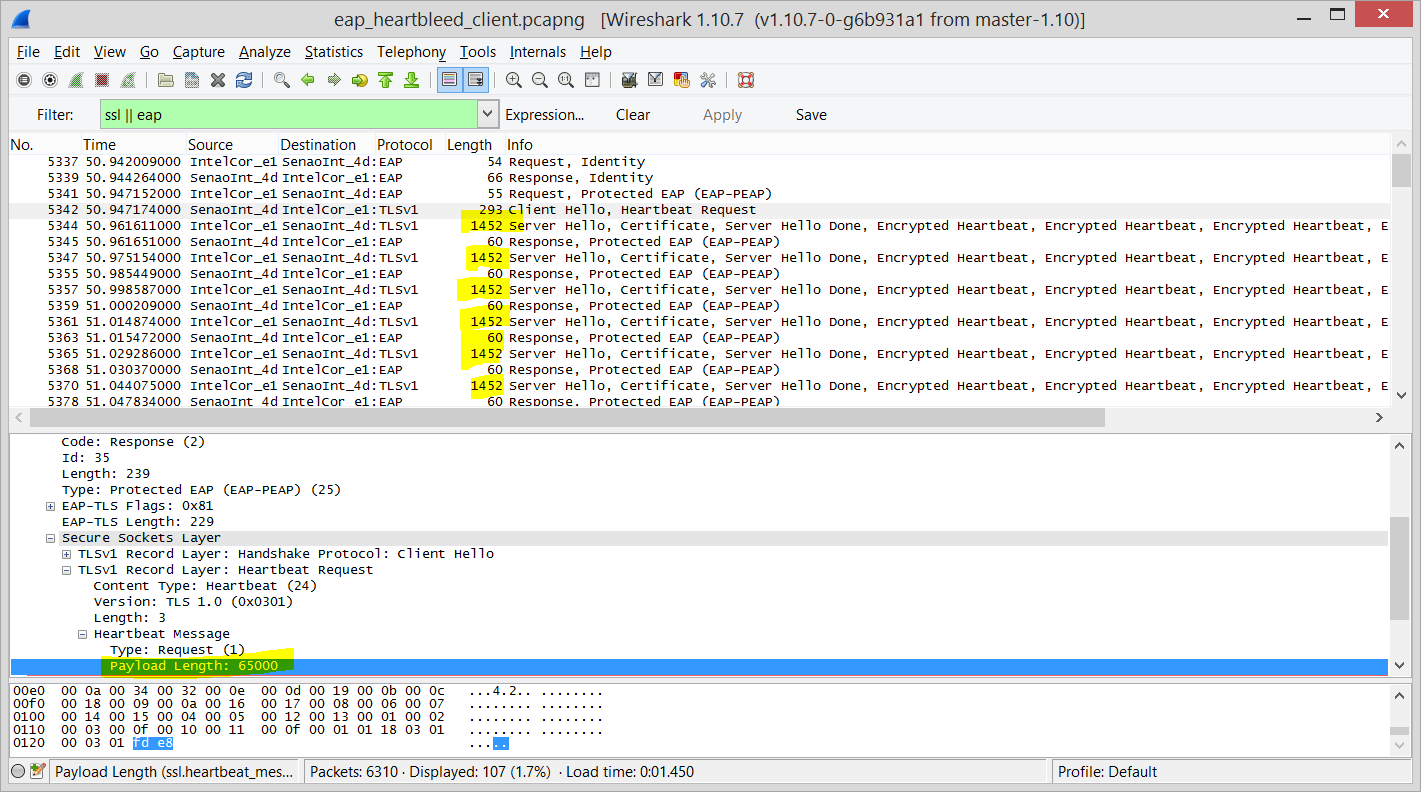

Cupid simplifica el proceso de conexión de dispositivos a través de redes inalámbricas protegidas mediante el protocolo EAP, muy utilizado especialmente en empresas. Según el desarrollador de Cupid, este tipo de ataques es muy similar al utilizado en Heartbleed. Las solicitudes de conexión TLS a través de TCP pueden ser explotadas fácilmente tanto si el usuario es un cliente como si se trata de un servidor. De este modo, el atacante puede leer la información en ambos extremos de la conexión sin problemas.

Un ejemplo de dispositivos vulnerables ante el método Cupid son todos los smartphones Android que ejecuten versiones Android 4.1.0 y 4.1.1. De igual forma, para conectarse a un router EAP no es necesaria una contraseña válida si únicamente vamos a explotar la vulnerabilidad, aunque sí que necesitaremos un usuario válido. Los usuarios viajan por la red local sin cifrar, por lo que con cualquier simple sniffer se podría conocer cualquiera. Hay opciones para administrar redes.

A nivel doméstico Cupid no tendrá demasiada utilidad ya que es muy raro ver seguridad EAP en un hogar, sin embargo, todas las empresas que utilicen este método de autenticación sí que lo son y deben actualizar cuanto antes todos sus módulos OpenSSL si quieren evitar ser víctimas de ataques similares.

¿Qué opinas sobre Cupid? ¿Hasta cuándo seguirán apareciendo nuevas formas de explotar Heartbleed?

Más información y fuente: SysValue