El ransomware es el tipo de malware más peligroso de la historia de la informática. Debido a que se trata de un tipo de malware muy complicado de detectar, eliminar y que genera una gran cantidad de ingresos para los piratas informáticos, cada vez son más los piratas informáticos que crean nuevas variantes de este malware, cada vez más complejas, que día a día amenazan la integridad de los datos personales y privados de los usuarios que se conectan a Internet.

El funcionamiento del ransomware es muy sencillo de comprender, pero, a la vez, muy complicado de detectar a tiempo. Este tipo de malware puede llegar a los ordenadores de muchas formas diferentes, por ejemplo, descargando un archivo malicioso o mediante diferentes vulnerabilidades del software que explotan los piratas informáticos, aunque las más frecuentes son a través de campañas de publicidad maliciosas y correos electrónicos no deseados. Descubre recuperar archivos cifrados del ordenador.

Cuando el ransomware infecta a un usuario, este automáticamente carga un proceso en la memoria que empieza a cifrar todos los archivos que se encuentran en los discos duros y unidades de red del ordenador. Cuando el malware cifra un archivo le añade una extensión diferente a la original de manera que se sepa que ese archivo está cifrado y por la variante de ransomware que lo ha hecho.

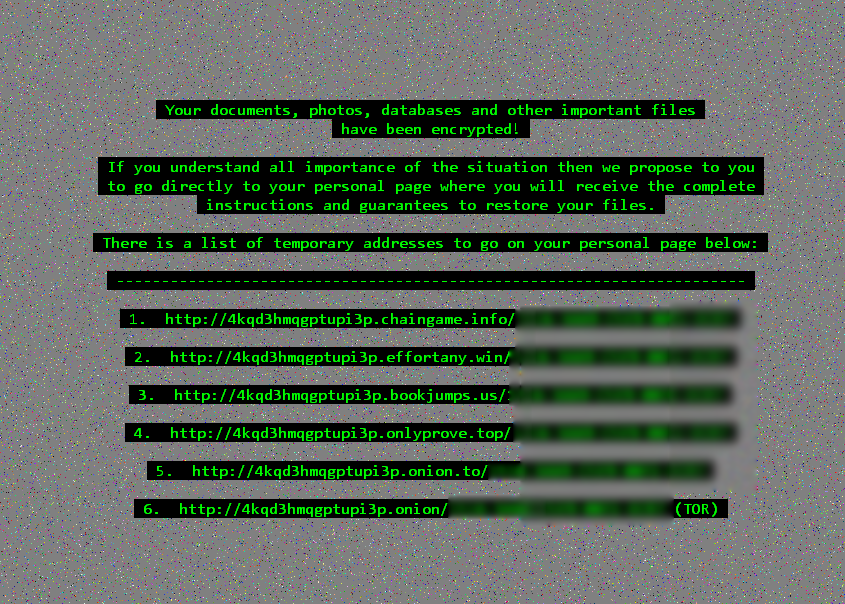

Una vez finaliza el cifrado, el malware muestra al usuario un mensaje donde se le indica que ha sido víctima de este malware y que si quiere recuperar sus datos debe pagar un rescate en Bitcoin, antes de un cierto tiempo o se quedará sin ellos para siempre.

El investigador de seguridad Kinomakino ha recopilado un total de 191 extensiones diferentes utilizadas por el ransomware y las ha recopilado en un fichero csv de manera que cualquiera pueda consultar la lista con el fin de conocer las extensiones más utilizadas o comprobar si un archivo puede haber sido cifrado por un malware o no.

La lista es totalmente gratuita y libre, y se encuentra disponible en GitHub.

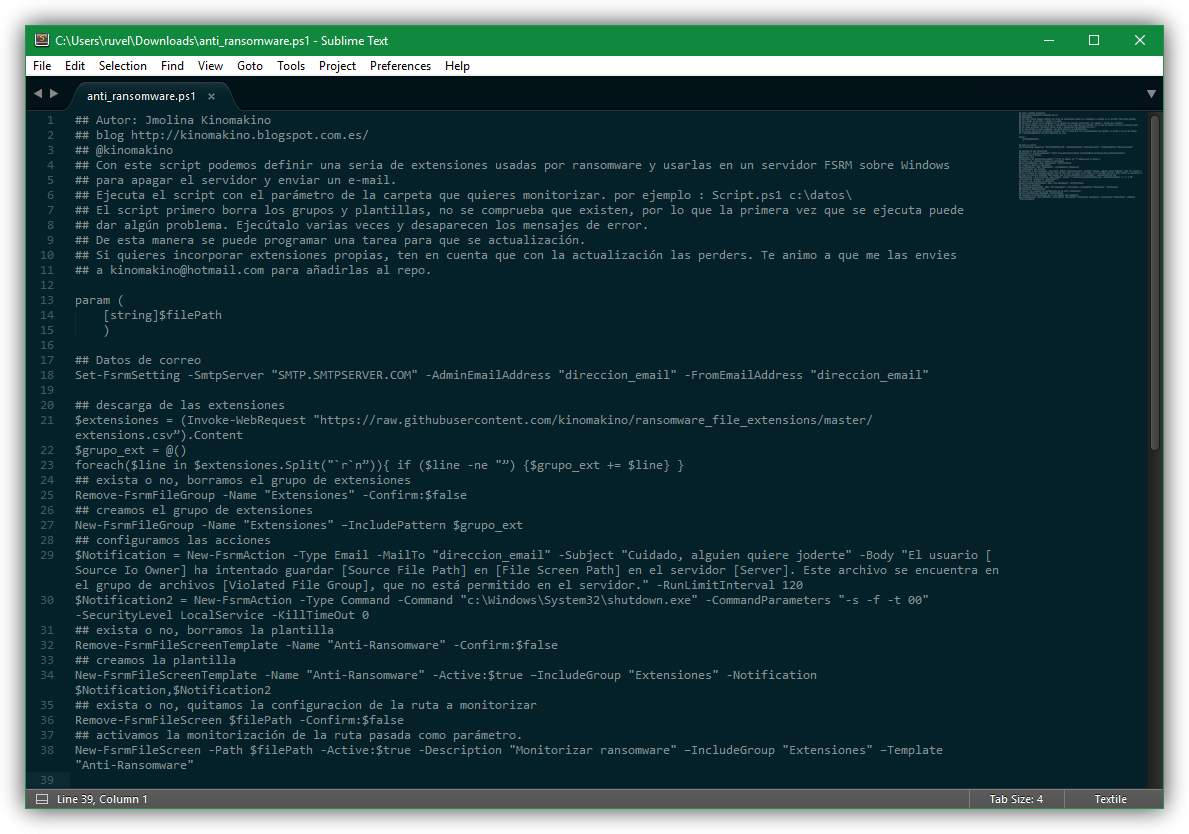

El script para proteger automáticamente sistemas Windows Server del Ransomware

Este investigador de seguridad, además, ha creado un script basado en PowerShell que permite registrar todas estas extensiones automáticamente en el componente File Server Resource Manager de Windows Server 2012 para proteger los servidores y evitar el cifrado de forma pasiva.

De esta manera, simplemente ejecutando el script junto a una carpeta que queramos monitorizar como parámetro el script se encargará de controlar la carpeta y, en caso de detectar que se genera algún archivo con cualquiera de las extensiones de la lista, se bloqueará el proceso, se enviará un correo a una dirección de correo dada y se apagará el servidor para evitar daños.

Como podemos ver, una completa lista con las extensiones más utilizadas por el ransomware yun excelente script que, si estamos a cargo de un servidor Windows Server, nos va a permitir detectar automáticamente si un ransomware intenta infectar nuestro equipo y cifrar nuestros datos y, además, nos mostrará el usuario que ha ejecutado dicha amenaza.

Como podemos ver, una completa lista con las extensiones más utilizadas por el ransomware yun excelente script que, si estamos a cargo de un servidor Windows Server, nos va a permitir detectar automáticamente si un ransomware intenta infectar nuestro equipo y cifrar nuestros datos y, además, nos mostrará el usuario que ha ejecutado dicha amenaza.

¿Alguna vez te has visto afectado por un ransomware? ¿Has conseguido recuperar los datos sin pagar?