Las organizaciones que tienen un servidor, ya sean particulares o empresas, quieren que funcionen bien y sean seguros. En cuanto a la seguridad de la información podríamos hablar de los estándares PCI DSS e ISO 27001 y las regulaciones como HIPAA y CMMC que lo que buscan es el fortalecimiento del sistema como forma de defensa de los ataques informáticos. La razón por la que actuamos así, es queremos implementar medidas de seguridad y protecciones más avanzadas para garantizar y mejorar nuestra seguridad. Su objetivo es cerrar esas puertas innecesarias que tenemos abiertas a través de las cuales los ciberdelincuentes podrían realizar sus ataques y robar nuestros datos. En este artículo vamos a hablar sobre cómo lograr securizar un servidor gracias a la automatización.

Qué es securizar un servidor

Securizar un servidor podríamos definirlo como el proceso de configurar la infraestructura de TI. En este caso nos referimos a los servidores, bases de datos, redes, sistemas operativos y aplicaciones. Nuestra finalidad es minimizar la superficie de ataque de nuestra empresa, es decir, los vectores y vulnerabilidades que los ciberdelincuentes podrían utilizar para obtener acceso y control sobre nuestra infraestructura. Los objetivos que nos proponemos lograr son la mejora de la seguridad, el cumplimiento normativo y el ahorro de costes a largo plazo. Podéis leer nuestro tutorial sobre cómo instalar Plesk en un servidor.

La securización de un servidor debe incluir:

- La configuración del sistema operativo y la autenticación del usuario. Aquí sería importante deshabilitar las cuentas por defecto que no se utilizan, crear sólo las cuentas que hacen falta, y establecer grupos de usuarios específicos con derechos específicos.

- Eliminar o deshabilitar servicios, aplicaciones y protocolos de red innecesarios. Algunos ejemplos podrían ser los servicios para compartir archivos e impresoras y las herramientas de administración de redes y sistemas.

- Configurar los controles de acceso adecuado a los recursos. En este caso es importante limitar los permisos de acceso de lectura y escritura junto con la limitación de la ejecución de herramientas del sistema de los administradores de sistemas.

Otra cosa a tener en cuenta es que, los equipos de seguridad de TI, en cuanto al fortalecimiento o securización del servidor, tienen que hacer que sea un proceso continuo en la que deben mantener la postura de cumplimiento de su organización a lo largo del tiempo. También quizás puede ser interesante conocer los sistemas de archivos que podemos elegir para un servidor NAS.

Cómo enfrentarse a la securización

Las empresas pueden tener varios servidores, a lo que tenemos que añadirle que cada uno de ellos tienen muchas opciones de configuración. En relación a esto, se hace muy complicado realizar manualmente un refuerzo constante y completo para mantener la seguridad de esos servidores. Respecto a esto, habría que tener en cuenta que:

- Un proyecto de securización del servidor debe iniciarse con un análisis del impacto que tendrán las políticas de refuerzo en la infraestructura de producción antes de que realicemos cambios.

- Tenemos que implementar diferentes políticas de fortalecimiento para diferentes sistemas.

- Las actualizaciones constantes de políticas e infraestructura van a afectar la postura de cumplimiento.

Una forma forma de conseguir ese fortalecimiento del servidor pasa por crear un entorno de prueba que refleje con precisión su complejidad, que simula el tráfico y la cantidad de usuarios en la red. El inconveniente es que se trata de una tarea abrumadora si se realiza manualmente. Además, existe una probabilidad alta de error, lo cual podría repercutir en costosos tiempos de inactividad de producción.

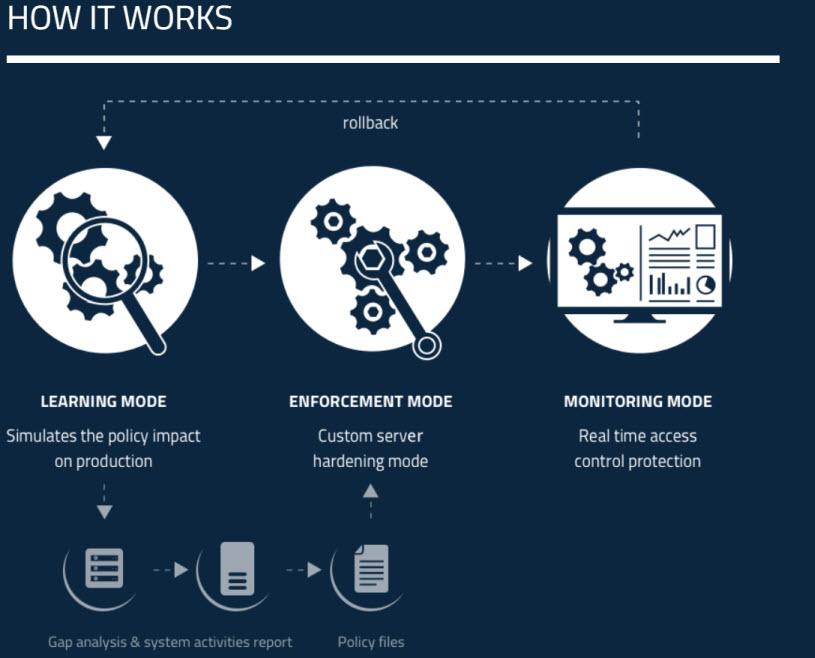

Por ese motivo, una buena solución es recurrir a una automatización como la que podemos conseguir con CalCom Hardening Suite. Gracias a ella podemos minimizar este riesgo de inactividad. Una vez instalado su software en nuestros servidores, iniciaría un modo de aprendizaje en el que recopilaron datos de diferentes fuentes en las máquinas. Luego los analizaría para comprender cómo las políticas propuestas afectarán las operaciones del sistema.

Seguidamente se realiza un informe resultante que enumera cada política propuesta, su valor deseado y su valor actual. A continuación, sobre la base de este análisis, la solución crea el plan de actuación de políticas óptimo para que cada servidor maximice el cumplimiento de las políticas y evite que tengamos un impacto negativo en la producción.