A principios de enero os hablamos del movimiento #CastHack, una campaña mediante la cual un hacker estaba demostrando la inseguridad de muchas redes hackeando dispositivos Chromecast, Google Home y SmartTV de forma remota y, de paso, promocionando el canal de un conocido y polémico youtuber. El Chromecast es un dispositivo pensado exclusivamente para su uso en red local, por lo que en un principio no debería haber problemas de seguridad en él mientras la red fuese segura. Esto hace que no nos preocupemos a menudo de la seguridad de este dispositivo, seguridad que, como podemos ver, en realidad deja mucho que desear. Os recomendamos visitar nuestro tutorial sobre mejores programas Android para hackear WiFi.

Killcast es una sencilla herramienta de hacking ético creada a partir del movimiento CastHack, que busca demostrar la poca seguridad que tiene este dispositivo de streaming de Google. Esta herramienta es solo un Proof of Concept y ha sido diseñada solo para investigación y para demostrar lo fácilmente que puede ser manipulado un Chromecast conectado a una red local.

Qué nos permite hacer Killcast

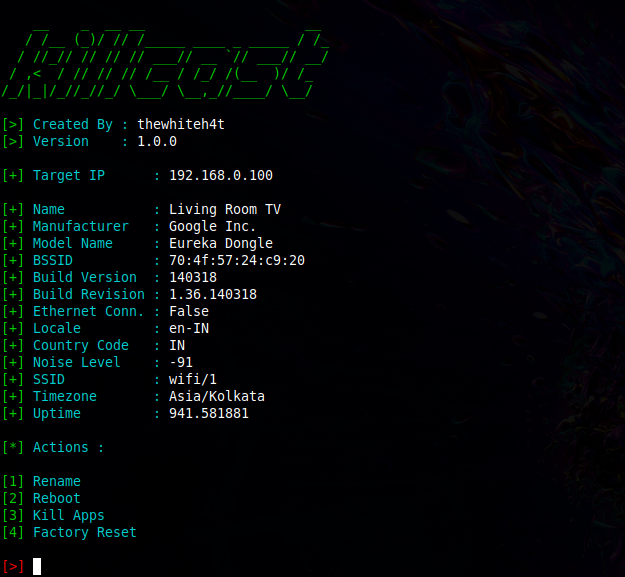

Básicamente esta herramienta se centra en permitirnos recuperar toda la información del dispositivo Chromecast conectado a la red, información como la versión, la compilación, el país, la zona horaria, etc. Además, también nos permitirá sustituirle algunas configuraciones, como, por ejemplo, el nombre que le hemos dado.

En cuanto a interactuar con él, Killcast nos permite reiniciarlo, restablecer su configuración a los valores por defecto y detener la emisión de algunas aplicaciones, como YouTube, Netflix y Google Music, entre otras.

Lo que no nos permite hacer esta aplicación (al menos, de momento), es reproducir vídeos de YouTube en el Chromecast hackeado.

Cómo usar Killcast

Killcast es un script de código abierto escrito en Python especialmente para Linux. Para utilizarlo, debemos tener a mano una distribución Linux, como Ubuntu, Kali Linux e incluso WSL (el subsistema Linux para Windows). También podemos utilizarlo en Termux, un terminal Linux para Android.

En nuestro sistema Linux, ejecutaremos los siguientes comandos para preparar Killcast para funcionar:

- git clone https://github.com/thewhiteh4t/killcast.git

- cd killcast

- apt-get install python3

- pip install requests

Cuando terminen las configuraciones Killcast estará listo. Lo único que necesitamos para hackear un Chromecast es la IP privada que tiene asignada. Podemos averiguar la IP desde Nmap, desde el propio DHCP de nuestro router o con herramientas para Android como, por ejemplo, Fing.

Podemos ver la ayuda de esta herramienta ejecutando el comando «python3 killcast.py -h» en la terminal. A grandes rasgos, lo único que tenemos que hacer es ejecutar «python3 killcast.py -t» seguido de la IP del Chromecast. Por ejemplo, suponiendo que nuestro Chromecast estuviera en la IP 10.0.0.100 tendríamos que ejecutar:

- python3 killcast.py -t 10.0.0.10

Ya podremos ver la interfaz del programa y empezar a trabajar con esta herramienta hacking.

Desde luego no vamos a poder hacer mucho con nuestro Chromecast, aunque es suficiente para demostrar la inseguridad de este dispositivo. Si solo lo usamos en una red privada y segura no deberíamos tener problemas, aunque siempre debemos asegurarnos de no tener el router mal configurado permitiendo el acceso a este dispositivo desde la WAN, ya que es cuando empezarían los problemas.

¿Qué te parece Killcast?