Contar con una contraseña fuerte y segura es fundamental. Las utilizamos constantemente para iniciar sesión en redes sociales como Facebook o Twitter, abrir el correo de Gmail o cualquier otro proveedor, entrar en la cuenta bancaria, etc. Si la clave de acceso se filtra, nuestros datos pueden verse comprometidos y tener problemas de seguridad y privacidad. Hay diferentes herramientas que pueden servir para que alguien averigüe una contraseña a través de fuerza bruta. Una de ellas es Hydra, de la que vamos a hablar en este artículo.

Existen diferentes ataques, entre ellos, el ataque de fuerza bruta, con los que los ciberdelincuentes quieren descifrar una contraseña o nombre de usuario. Si estás preocupado porque no sabes realmente si las claves que usas son seguras, siempre puedes ponerlas a prueba con Hydra. Este software de ciberseguridad de hacking ético estándar te puede ayudar a resolver esta duda y averiguar si realmente las contraseñas que utilizas en tus cuentas son seguras.

Sin embargo, sea como sea, es interesante que utilices diferentes para cada servicio, sobre todo los más sensibles, puesto que, es posible que se filtre, y de ser así, nos dará igual lo larga y difícil que sea, puesto que se podrá saber, y con ella acceder a otros de nuestros servicios que utilicen la misma.

Qué es crackear contraseñas por fuerza bruta

Hay diferentes métodos por los que pueden robar nuestras contraseñas y uno de ellos es lo que se conoce como fuerza bruta. Consiste básicamente en probar unas tras otras diferentes combinaciones hasta dar con la que realmente permite iniciar sesión en una cuenta.

Estos ataques de fuerza bruta se basan en diccionarios, donde se almacenan palabras o números más comunes. De esta forma pueden combinar las posibles claves y tener mayor oportunidad. Si un usuario ha puesto una contraseña débil, como podría ser una palabra, un nombre o una fecha, es mucho más sencillo explotarla.

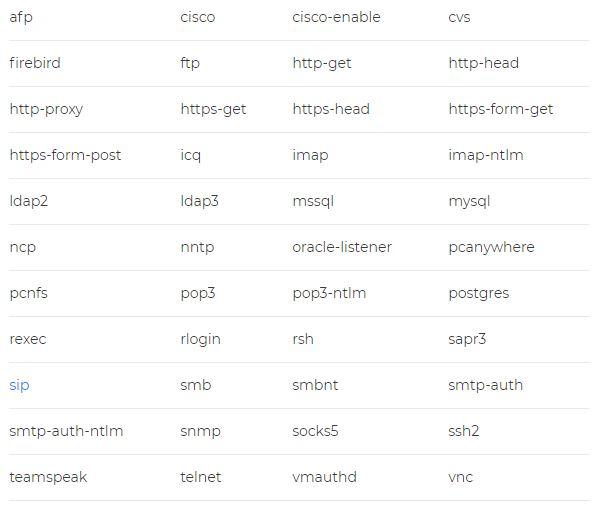

Hydra es totalmente gratuito y además de código abierto. Cuenta con más de 30 protocolos compatibles (sistemas operativos, páginas web, bases de datos, etc.) donde podemos probar y ver si una contraseña es explotable o es realmente fuerte y vamos a estar seguros.

Una peculiaridad de Hydra es que ha sido diseñado de forma modular. Esto quiere decir que cualquier programador podría crear sus propios módulos que le añadan nuevas funciones y características. Utiliza la fuerza bruta al combinar una serie de opciones registradas en bases de datos o tablas rainbow. En caso de que alguien utilice una clave que sea corta, predecible o repetida, podría romperla.

Qué herramientas se usan

Hay diferentes programas que pueden actuar para lograr romper una clave, como es el caso de Hydra. Es una de las aplicaciones más utilizadas y conocidas en hacking ético para poner a prueba contraseñas. No obstante, también puede ser usada por un atacante que realmente tenga el objetivo de robar nuestra clave.

Al igual que también hay disponibles algunas herramientas automatizadas que pueden ayudar en los ataques de fuerza bruta, como Brutus, Medusa, Ncrack, John The Ripper, Aircrack-ng, Rainbow, entre otras. Este tipo de programas son capaces de descifrar una contraseña consistente en una única palabra que pertenezca a un diccionario en un segundo. Por lo que supone un gran riesgo para todos aquellos usuarios que utilizan la misma contraseña en diferentes cuentas y, sobre todo, para aquellos que usan unas claves poco seguras.

Riesgos de crackear contraseñas

Uno de los principales riesgos a la hora de crackear contraseñas, es la violación de la privacidad de los usuarios, así como la seguridad. Si se obtiene este acceso a una cuenta, o sistemas sin autorización, se puede obtener un acceso a información confidencial. Entre otros, datos personales, financieros, información sanitaria, contraseñas, entre otros muchos. Esto es algo que puede ser utilizado para llevar a cabo delitos como el robo de identidad o el fraude financiero.

Por otro lado, este tipo de procesos se suele llevar a cabo por ciberdelincuentes. Estos se dedican a propagar malware o virus por Internet. Para ello, utilizan diferentes herramientas de crackeo de contraseñas, las cuales son programas específicamente diseñados para poder tomar el control de los sistemas de la víctima. Y así, permitir a los atacantes poder acceder a los sistemas en red. Por otro lado, otro de los peligros es el daño a la reputación. Si un usuario es atrapado tratando de crackear contraseñas, puede verse afectada su reputación de una forma muy contundente. Lo cual puede llevar a sanciones legales, o incluso por parte de la propia comunidad. En cambio, si la víctima descubre un posible ataque, puede ser que la persona pierda la confianza en su entorno.

Crackear contraseñas es una actividad muy peligrosa, y que puede llegar a tener graves consecuencias para el individuo y el atacante. Es muy importante recordar, que las contraseñas se diseñan para proteger información confidencial o accesos personales. Por lo cual, cualquier intento no autorizado de llevar a cabo esta actividad, es ilegal, como veremos más adelante. Entonces estaremos ante algo que se puede sancionar. Mantener la seguridad en línea, es una de las tareas más importantes hoy en día en el mundo de la informática. Así como dar un buen uso de la tecnología, es la primera capa de protección.

Cómo descargar y utilizar Hydra

Hydra es una aplicación gratuita y de código abierto que podemos descargar desde GitHub. Allí veremos que la versión más actual es la 9.2. Está disponible para Windows (a través de Cygwin), macOS y también en Linux (y otros sistemas UNIX). También incluyeron compatibilidad con sistemas operativos móviles, como Android o iOS.

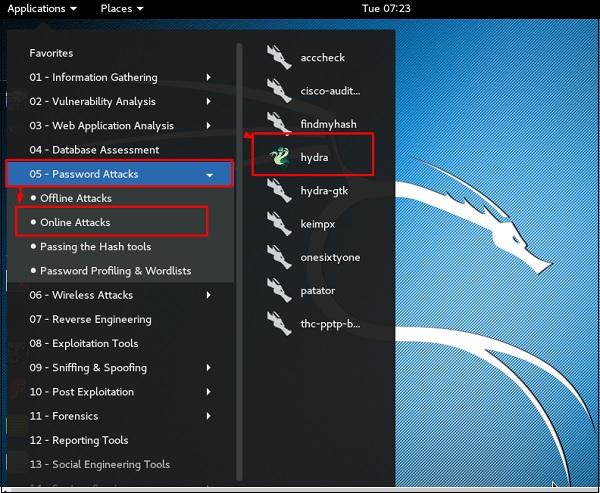

Si estás familiarizado con Kali Linux, la popular distribución para hacking ético, debes saber que una de las herramientas que tiene incorporada es Hydra. No tendríamos que llevar a cabo ninguna instalación, ya que viene junto al sistema de serie.

Cuando descarguemos Hydra en el ordenador, tendremos que ejecutar el comando “hydra” para las principales opciones con las que cuenta. Si estamos utilizando Linux podemos también ejecutar “./xhydra” para ver la interfaz gráfica.

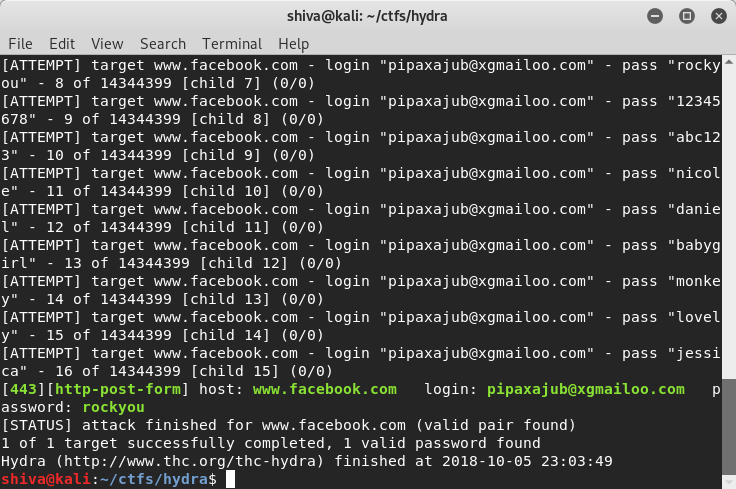

- Para poder llevar a cabo un ataque con Hydra tenemos que seguir los siguientes pasos:

- Elegir el objetivo (dirección IP, dominio, etc.) que queremos atacar

- Seleccionar el protocolo a través del cual lanzaremos el ataque

- Introducir los parámetros adicionales del protocolo (en caso de que los tenga)

- Elegir el puerto (opcional) a través del cual lanzar el ataque

Ofrece una gran cantidad de opciones, por lo que podemos ver la documentación de GitHub para ver todas las opciones. La principal va a ser explotar una contraseña, algo que nos ayudará a comprender si nuestra clave de acceso es segura o deberíamos utilizar otra para evitar problemas.

Hay que tener en cuenta que esta herramienta ha sido diseñada con el objetivo de poner a prueba contraseñas y ver su seguridad. Está orientada al hacking ético, pero lógicamente puede ser utilizada por terceros para malos fines y buscar robar claves de acceso ajenas. Es por ello que debemos tomar siempre precauciones y estar protegidos.

Pasos para proteger contraseñas y evitar ataques

Entonces, ¿qué podemos hacer para proteger nuestras contraseñas y evitar ataques cibernéticos? Vamos a dar una serie de consejos para que nuestras claves de acceso estén seguras y no sean explotadas por aplicaciones como Hydra y otras similares.

Ten en cuenta que hay algunas recomendaciones que puedes poner en práctica para proteger tus cuentas bancarias, redes sociales o cualquier registro en Internet. Por lo que si quieres evitar sufrir un ataque de fuerza bruta, estos son los consejos de seguridad que puedes seguir al pie de la letra.

Generar contraseñas fiables

Lo principal de todo es crear contraseñas que sean realmente fuertes. Para evitar ataques con Hydra o cualquier aplicación de fuerza bruta, lo mejor es crear claves que no sean “comunes”. Es decir, nunca debemos utilizar nuestro nombre, apellidos, palabras básicas, fechas, números de teléfono… Todo esto es lo que va a formar parte de los diccionarios que utilizan estas herramientas.

Lo ideal es que sea totalmente aleatoria y larga. Debemos utilizar letras (tanto mayúsculas como minúsculas), números y otros símbolos especiales. Un ejemplo de buena contraseña podría ser 3dU/-rl(eMb49&”. Como vemos, son caracteres totalmente aleatorios, sin relación entre ellos. Es justo eso lo que va a hacer que los ataques de fuerza bruta fracasen.

Pese a que la longitud sea importante, a veces lo es más la aleatoriedad, es decir, una contraseña igual de larga que la anterior pero con este aspecto «1234567abcdef» es probable que el diccionario la saque en segundos, y sin embargo, es larga, ¿no?

No reutilizar las claves

Otro punto muy importante es no utilizar una misma contraseña en varios lugares. Sería un error, por ejemplo, tener la misma clave para Facebook que para la cuenta de Gmail. En caso de que lograran averiguar la de alguno de estos servicios, se podría producir un efecto dominó y que terminen por acceder a otras cuentas.

Por tanto, siempre hay que crear una clave exclusiva para cada registro en Internet. Podemos ayudarnos de gestores de contraseñas para poder tener todas almacenadas correctamente y no tener necesidad de memorizar tantas. Es una manera más de protegerte frente a posibles filtraciones que se escapen de tu control y puedan afectar a más cuentas y registros.

Activar la autenticación en dos pasos

Un complemento muy interesante a las contraseñas es la autenticación en dos pasos. Es básicamente una capa extra de seguridad. Es un segundo paso que vamos a necesitar para poder iniciar sesión, más allá de tener que poner la contraseña típica. Una manera de evitar que cualquiera pueda entrar en nuestra cuenta en caso de que se haya filtrado la clave o la haya robado a través de algún método de ataque.

Esta autenticación doble suele ser un código que recibimos por SMS o a través de una aplicación. Esto sirve para identificarnos. Si alguien lograra robar la contraseña, no podría iniciar sesión sin ese segundo paso. Cuentas bancarias, plataformas para comprar online como Amazon o redes sociales como Facebook son algunos servicios que permiten ya habilitar la 2FA. No obstante, es algo que está en continuo avance, pro lo que cada vez lo verás en más sitios disponible.

También puedes usar incluso dispositivos físicos como autenticación de factor múltiple. Básicamente es del tamaño de un pendrive y sirve para identificarte. Más allá de poner la clave, enchufas ese pequeño dispositivo por USB y sirve también para validar que realmente eres el usuario legítimo. Se conoce también como llave de seguridad.

Cambiar periódicamente las contraseñas

También hay que indicar la importancia de cambiar la contraseña de vez en cuando. Esto va a hacer que siempre tengamos una clave fiable y en caso de que se filtre por algún error, disminuyamos el riesgo de que pueda terminar en malas manos. ¿Cada cuánto tiempo cambiar las contraseñas? Realmente no hay un tiempo fijo. Eso sí, a la menor duda de que tu contraseña se ha podido filtrar, debes cambiarla de inmediato. Por ejemplo, si has iniciado sesión en un ordenador público y temes que alguien haya podido robarla o si ha habido alguna filtración en algún servicio que uses.

Siempre que cambiemos la clave debemos tener en cuenta los consejos anteriores. Es importante que sea segura, única y que cumpla con todos los requisitos para estar protegidos frente a ataques con aplicaciones como Hydra y otras similares que pueda haber.

No hay un tiempo estipulado en el cual se debe cambiar la clave, pero los expertos recomiendan hacerlo al menos una vez cada pocos meses. Esto se podría incluso alargar un poco, y realizarlo una vez al año.

Usar un gestor de claves

Para crear contraseñas realmente seguras, una opción muy interesante es la de utilizar un administrador de contraseñas. Es un programa informático que va a permitir tanto almacenar contraseñas, como también crearlas siguiendo una serie de factores que vas a introducir. Por ejemplo, puedes configurarlo para que genere una clave totalmente aleatoria, de 12 caracteres, que contengan letras minúsculas y mayúsculas, números y símbolos. Además, puedes poner que no repita ninguna letra o número, por ejemplo.

Gracias a estas aplicaciones podrás generar una contraseña que cumpla con todos los requisitos de seguridad, pero además las tendrás almacenadas de forma segura y no tendrás que memorizarlas. Para acceder a ellas tendrás que poner la clave maestra y tendrás acceso a todas ellas. Hay muchos programas de este tipo, como puede ser LastPass o 1Password. No obstante, el abanico de opciones es muy amplio y encontrarás aplicaciones para Windows, Linux, Android o cualquier sistema operativo, así como también para el navegador Chrome o Firefox.

Límite a los intentos de inicio de sesión

Otro de los consejos de seguridad que puedes seguir para evitar y proteger de los ataques de fuerza bruta es estar pendiente de los intentos de inicio sesión. Lo cierto es que algunas cuentas te permiten configurar el número de intentos de inicio de sesión. Aunque no es una opción que está disponible en todo momento, pero resulta de lo más útil en estas situaciones.

Más que nada porque los ciberdelincuentes van a usar un software para lanzar un ataque e intentar iniciar sesión, por lo que van a probar distintas combinaciones hasta acertar. Sin embargo, si estableces un límite en particular, los hackers no tendrán tantas oportunidades para acceder a tu cuenta. Por lo que aumentarás la seguridad.

¿Cómo comprobar la seguridad de mi contraseña?

Pese a que el programa no haya conseguido averiguar tu contraseña, puede que te guste saber el nivel de seguridad que tiene, o, por el contrario, sí que ha sido capaz de adivinarla, y, por tanto, tienes miedo de que otro vecino o persona cercana haga lo mismo, la sepa, y acceda a tu red, con lo que eso conlleva en cuanto a posibles peligros.

Para ello, hay una web muy sencilla que nos dirá si tu clave es buena, o deberías cambiarla. Lo primero que tendremos que hacer es acceder a ella desde aquí. Una vez dentro, será muy intuitivo. Solo tendremos que escribir nuestra contraseña en el recuadro habilitado para ello. Una vez que vayamos poniendo letras, el propio servidor nos dirá el tiempo que tardaría un hacker, con un diccionario, o con un programa similar al utilizado hoy, en descubrir nuestra clave.

Si vemos que aparecen milisegundos, o incluso minutos u horas, lo mejor será cambiarla, o simplemente añadir algún símbolo o carácter más hasta que nos muestre años, siglos, o millones de ellos. Ahí sabremos que la contraseña es segura, y que no habrá forma de que nos la descubran, al menos de este tipo de maneras.

¿Es legal crackear contraseñas?

En este caso estamos ante un sí. Crackear contraseñas en España es algo ilegal. Pero en este caso podemos hacer una excepción. Si disponemos de un consentimiento en el que todas las partes involucradas, como es la del propietario, si se puede hacer. En cambio, podemos ver algunos otros matices en lo que a esto respecta, pues cuando afecta a algún servicio todo puede cambiar muy rápidamente.

Si estamos ante un caso donde la contraseña es de algún servicio, como puede ser alguna red social como Facebook, Instagram, entre otras, si será algo ilegal. A pesar de que nuestras intenciones pueden ser las mejores y con un fin relativamente noble, es algo que no se puede hacer. Se conocen casos de usuarios detenidos tanto por crackear contraseñas, como por ofrecerse a ello sin llegar a hacerlo en algún momento. Si bien las sentencias no son muchas, si encontramos una primera en el año 2014. En este caso, a la persona se le acusó de descubrimiento y revelación de secretos, junto con cargos sobre acoso.

Todo esto es considerado como un robo, y al fin y al cabo se pueden hacer más cosas si una contraseña resulta hackeada. Esto implica robar una cuenta, acceder a una red sin permiso, y muchas otras cosas que se pueden hacer con esa cuenta en sí. Por lo cual es algo que no se recomienda hacer. En cambio, esto es algo que se hace a nivel educativo, pero siempre en entornos controlados, donde no se ataque a alguno de los servicios indicados, si no que por lo general se utilizan con material interno.

En definitiva, Hydra es una herramienta que podemos usar para poner a prueba nuestras contraseñas. No obstante, también puede ser utilizada por un tercero para llevar a cabo ataques y comprometer nuestra seguridad. Necesitamos crear siempre claves fiables. Puedes seguir las recomendaciones que hemos dado para estar siempre protegido y no tener ningún problema que ponga en riesgo nuestras cuentas de correo, redes sociales o cualquier otro servicio online.