A la hora de conectarnos a Internet, de poder utilizar nuestros equipos en la red, es necesario que haya una serie de protocolos. Cada uno de ellos tiene su función y pueden ayudarnos a mantener la seguridad, establecer las comunicaciones, admitir dispositivos… En este artículo vamos a hablar del protocolo de autenticación 802.1X. Vamos a mostrar qué es, para qué sirve y también explicaremos los pasos para poder activarlo en el sistema operativo Windows 10.

Muchos ya sabrán que es exactamente, pero para aquellos que quieras configurar la autenticación de red 802.1X es necesario tener en cuenta qué es. De esta forma es más sencillo llegar a saber cómo funciona, para qué se puede utilizar y, sobre todo, cómo se tiene que configurar en Windows. Por esto mismo, te vamos a explicar los aspectos que debes tener en cuenta, además de ir paso por paso viendo cómo se tiene que activar este protocolo en los sistemas de Microsoft.

Qué es el protocolo de autenticación 802.1X

El protocolo de autenticación 802.1X está presente en muchos routers y permite la autenticación de los dispositivos conectados a un puerto. De esta forma evita que pueda conectarse un equipo sin la correcta autenticación. Lo que hace es establecer una conexión de punto a punto.

También se le conoce como protocolo de autenticación extensible o ampliable (EAP, por sus siglas en inglés). Principalmente se utiliza en entornos donde hay muchos equipos conectados, como puede ser una empresa. Es una realidad que cada vez tenemos más dispositivos que se conectan a través de las redes inalámbricas y es esencial mantener la seguridad y no tener ningún tipo de problema.

Sin duda el protocolo de autenticación 802.1X es muy interesante en redes inalámbricas. El Wi-Fi puede presentar problemas en determinadas ocasiones cuando nos referimos a la seguridad, ya que en caso de que se conecten equipos indeseados podrían tener acceso a todos los demás.

Cómo funciona

Para autenticar lo que hace es abrir un puerto virtual en el punto de acceso y este puerto va a permitir la comunicación. En caso de que no se autorice, ese puerto virtual no estaría disponible y por tanto se bloquearían las comunicaciones.

Podemos decir que para que la autenticación se lleve a cabo es necesario que haya tres componentes: solicitante, autenticador y el servicio de autenticación. El primero sería el cliente, el software que se utiliza en el equipo. El segundo sería el punto de acceso Wi-Fi al que intentamos conectarnos. Por último, quedaría el servicio de autenticación, que se trata de una base de datos, que suele ser un servidor RADIUS.

Cuánto se utiliza

Actualmente este protocolo de autenticación es ampliamente utilizado. Esto garantiza la seguridad y los controles de acceso en diferentes redes. Es muy utilizado, porque está basado en un modelo de tres entidades diferentes. Son el cliente, el servidor de autenticación en este caso, y el propio control de acceso a redes. Cuando un dispositivo quiere disponer de un acceso a la red, se inicia todo el proceso para realizar la autenticación.

El cliente realiza el envío de un mensaje de solicitud de autenticación, el cual se dirige al servidor, que en este caso podría ser un RADIUS, o servidores AAA. Estos por lo general responden solicitando credenciales de autenticación a todos los clientes. Y para ello es necesario un usuario y una contraseña. Una vez el cliente realiza el envío, el servidor procede a realizar la validación y verificación de la autenticidad. En el caso de que sean correctas, se enviará un mensaje que transmite la aceptación de las credenciales al cliente. Donde el acceso ya estaría permitido.

Estos protocolos ofrecen algunas ventajas muy significativas. Inicialmente tenemos una considerable mejora de seguridad, la cual nos proporciona la propia verificación. Por lo cual estamos a salvo de accesos no autorizados. Por otro lado, tenemos la capacidad de control y gestión de la red. Aquí el servidor puede aplicar las políticas necesarias para cada usuario o incluso, dispositivo individual. Facilitando así la implementación de las famosas políticas de acceso, controles de ancho de banda y con respecto a las aplicaciones más específicas.

Otro motivo por el cual es ampliamente utilizado, es la gran compatibilidad con diferentes tecnologías. Donde podemos encontrar el Ethernet, Wi-Fi, e incluso redes virtuales (VLAN). Por lo cual estamos ante una herramienta muy versátil, que resulta muy escalable, y se adapta a muchos entornos y necesidades diferentes.

Principales características

Una vez que ya tenemos en cuenta qué es y cuáles son los usos que se pueden aprovechar del protocolo de autenticación 802.1X, es el momento de ver las principales características que también presenta. Y es que, la realidad es que ofrece una serie de beneficios que se pueden aprovechar en cualquier momento. Por ejemplo, una de sus primeras cualidades está en el método, ya que es un estándar. Esto hace que se use de manera generalizada.

Por otro lado, otro punto a destacar es que 802.1X es también compatible con los principales sistemas operativos. Por lo que claramente es un beneficio por el que, gracias a esto, muchos usuarios pueden hacer uso de este protocolo. Además de todo lo anterior, es importante señalar que es sencillo de implementar y lo cierto es que cuenta con una buena protección contra los posibles accesos que no sean deseados. Al igual que hay que añadir que estamos ante un protocolo versátil.

Y no hay que olvidar destacar que no solo se puede usar para redes LAN, sino también con WLAN y VLAN. Por lo que hay diferentes ventajas relevantes que se deben tener en cuenta en el momento de activar este protocolo de autenticación en Windows.

Qué beneficios tiene

En cuanto al tema de las ventajas, no cabe duda de que el principal beneficio es sin duda la seguridad. Tenemos cada vez más dispositivos conectados a la red. Especialmente cuando hablamos de una gran empresa u organización, contamos con muchos ordenadores, impresoras y otros equipos que pueden conectarse a través del Wi-Fi.

Al activar el protocolo de autenticación 802.1X estaremos ganando en seguridad y fiabilidad. Si por ejemplo hablamos de un Wi-Fi público al que se conecten muchos usuarios diariamente, es esencial que utilicen mecanismos que ayuden a mantener la seguridad en todo momento.

Por ejemplo es beneficioso para las empresas que comparten esa red con los clientes. Pongamos por ejemplo un restaurante, en el cual habrá equipos que correspondan a esa empresa, como serían ordenadores, la TPV, algún dispositivo IoT, etc. Pero a esa misma red pueden conectarse también clientes. Es importante mantener la seguridad y no sería muy práctico tener que cambiar la contraseña constantemente.

Al activar este protocolo podemos resolver esos problemas de seguridad de puertos. Vamos a exigir que el usuario esté autenticado, sin importar qué tipo de dispositivo esté utilizando. De esta forma los clientes podrán utilizar la red junto a los equipos de la propia empresa, sin comprometer en ningún momento la seguridad.

Pasos para activar el protocolo de autenticación 802.1X en Windows

Este protocolo lo podemos activar en Windows 10. Hay que tener en cuenta que se trata del sistema operativo más utilizado por los usuarios de equipos de escritorio. Por tanto, puede ser muy útil tanto para particulares como también en empresas y organizaciones donde tengan que conectarse muchos dispositivos.

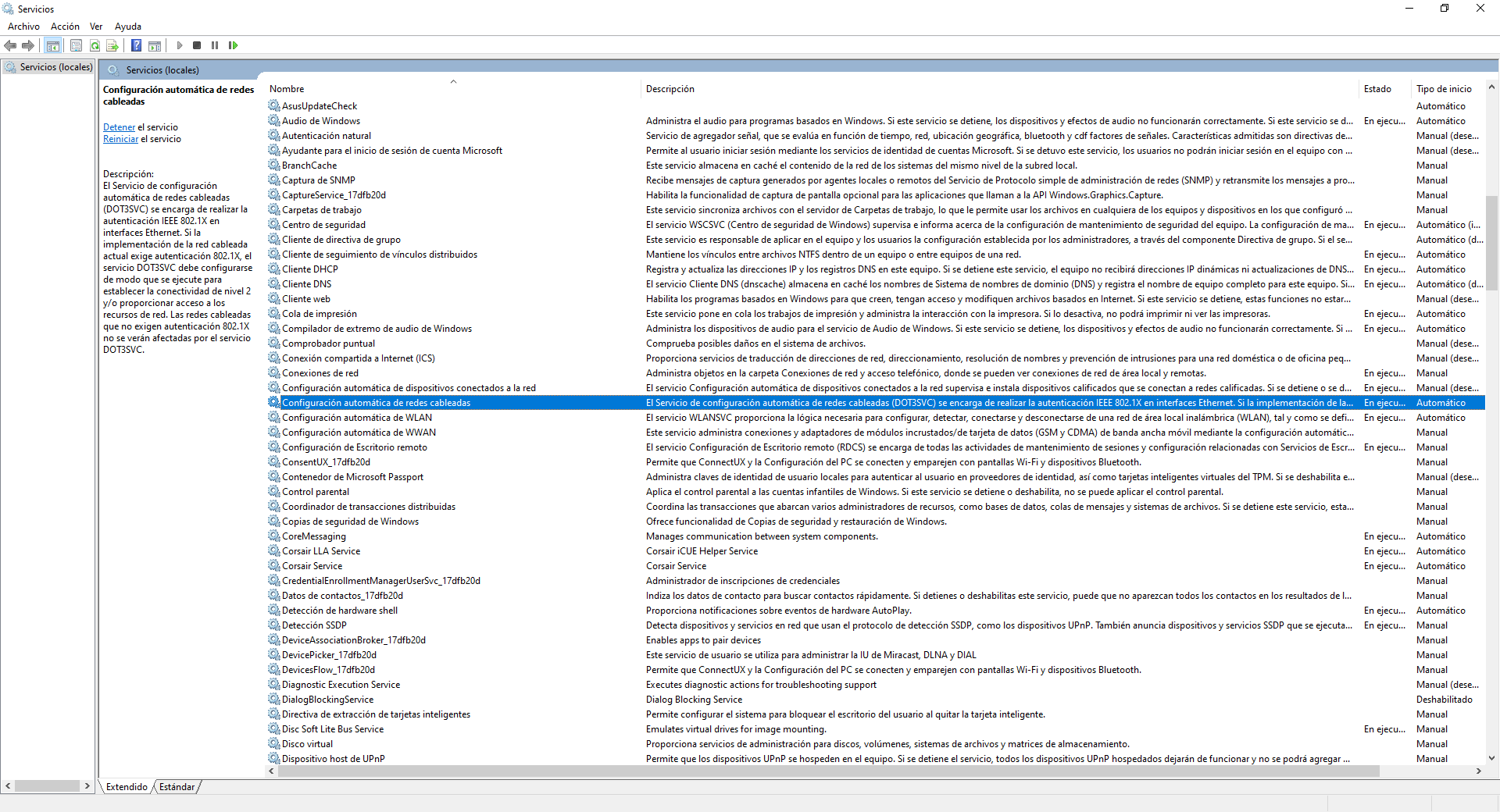

Lo primero que tenemos que hacer en Windows es ir a Inicio, buscamos Servicios y, una vez allí, vamos al apartado Configuración automática de redes cableadas. Tenemos que hacer clic con el botón derecho del ratón y le damos a Propiedades.

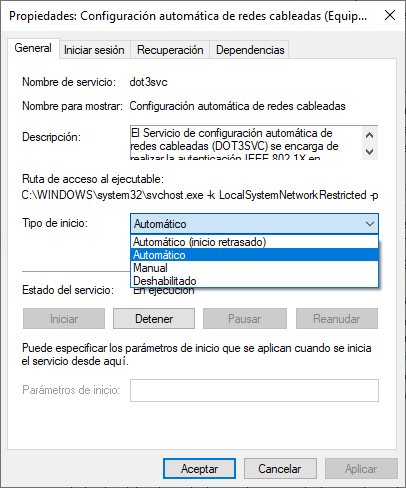

Veremos que de forma predeterminada el Tipo de inicio está marcado como manual. Lo que tenemos que hacer es ponerlo en automático. Posteriormente le damos a Aplicar y aceptamos.

Hecho esto, el siguiente paso consiste en ir a Inicio nuevamente, entramos en Configuración, Red e Internet y allí pinchamos en Cambiar opciones del adaptador. Tenemos que seleccionar el adaptador que nos interesa, que sería la tarjeta de red donde queremos activar el protocolo de autenticación 802.1X. Hay que pinchar con el segundo botón del ratón.

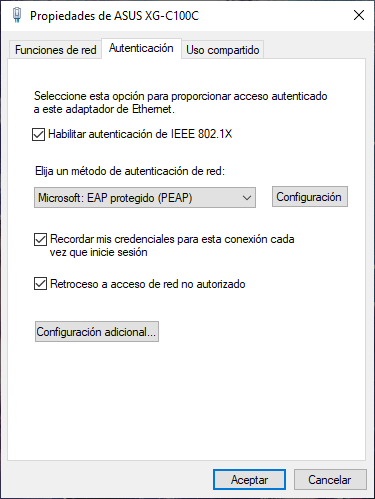

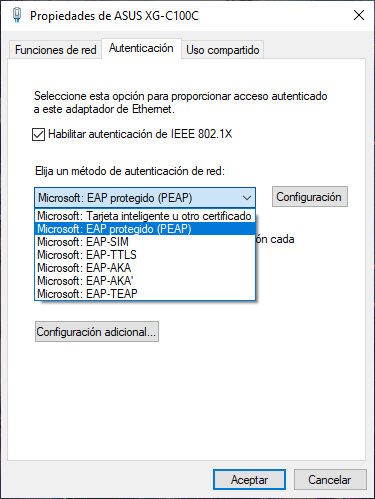

Nos aparecerán tres opciones, como vemos en la imagen de arriba, y hay que pinchar en Autenticación, que es la que nos interesa en este caso. Tenemos que elegir el método de autenticación de red. Nos mostrarán diferentes opciones, como podemos ver. La que nos interesa es Microsoft: EAP protegido (PEAP).

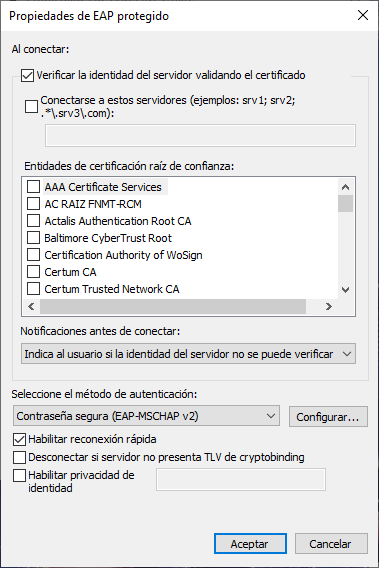

Una vez nos encontremos en este punto, hay que ir a Configuración nuevamente, Red e Internet, vamos a Cambiar opciones del adaptador y hacemos doble clic en la red que nos interesa. Se abrirá una nueva ventana y le damos a Propiedades y en la pestaña de Seguridad, dentro del método de autenticación de red, seleccionamos Microsoft: EAP protegido (PEAP) y le damos al botón de Configuración que aparece al lado.

Esto nos llevará a la siguiente pantalla que podemos ver en la imagen de abajo. Allí hay que comprobar que el método de autenticación marcado es el correcto y están marcadas las casillas que aparecen en nuestra imagen.

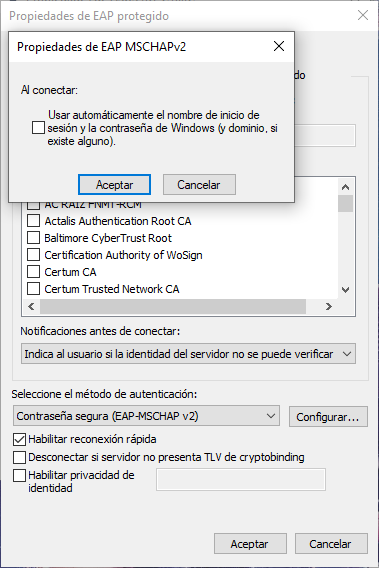

Tras esto le damos a Aceptar y nos aparecerá un cuadro de diálogo como el que podemos ver. Nuevamente aceptamos. No hay que marcar esa casilla que aparece.

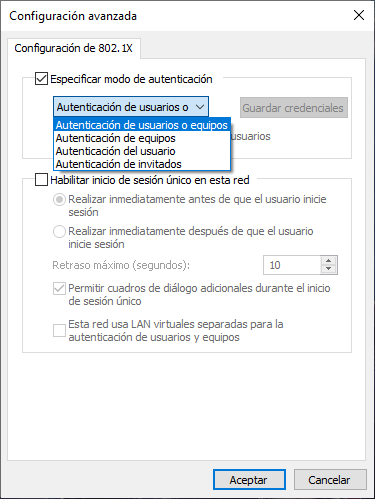

Después de este paso hay que volver nuevamente a la pantalla de Propiedades, le damos a Configuración avanzada y nos lleva a la imagen que vemos abajo. Hay que marcar la opción de Autenticación de usuarios o equipos.

En definitiva, el protocolo de autenticación 802.1X es una opción muy interesante que tenemos para poder mejorar la seguridad en las redes. Es interesante especialmente para lugares donde se van a conectar muchos equipos al mismo tiempo. De esta forma evitaremos riesgos que puedan comprometernos.