Las redes Wi-Fi soportan una gran cantidad de dispositivos y usuarios diariamente. Es muy probable que en nuestro propio hogar tengamos más de una docena de equipos conectados a la red inalámbrica. Esta cifra es más que probable que aumente a corto plazo debido al auge de los dispositivos IoT. Ahora bien, en ocasiones no todos los equipos o usuarios que hay conectados son legítimos o nos interesa que realmente estén. Por ello en este artículo vamos a explicar cómo saber quién se conecta al Wi-Fi. Una manera de tener un mayor control para también evitar problemas de seguridad.

Cómo saber quién se conecta al Wi-Fi

Tenemos la posibilidad de saber qué dispositivos y usuarios se conectan a una red Wi-Fi. Para ello tenemos diferentes herramientas y funciones. Podemos hacer uso de algunos programas de terceros que nos ayudan a tener un mayor control sobre nuestra red. También podremos simplemente acceder a funciones propias que vienen en el router.

Wireless Network Watcher

Una de las herramientas de terceros que podemos utilizar para ver quién se conecta al Wi-Fi es Wireless Network Watcher. Su funcionamiento es muy sencillo y además podemos descargar la aplicación de manera totalmente gratuita. Solo tenemos que bajar el programa y ejecutarlo.

Una vez lo tengamos abierto nos mostrará automáticamente los dispositivos que hay conectados a esa red. Nos indicará la dirección MAC del dispositivo, su nombre o identificador, así como si está activo o no.

Wireless Network Watcher es una herramienta muy sencilla que podemos utilizar en Windows. Nos indica qué dispositivos hay conectados a nuestra red en un momento determinado. Así podremos tener un mayor control siempre.

GlassWire

Una opción alternativa y con funciones más completas es GlassWire. Una vez más estamos ante un programa gratuito que en esta ocasión sí necesitamos instalar. Podemos ver fácilmente qué dispositivos hay conectados a nuestra red.

Además de saber los equipos que hay conectados a una red Wi-Fi también podemos obtener datos de uso, así como utilizar su firewall. Es una herramienta que nos aporta información muy variada y que puede ser interesante para los usuarios.

Usar la configuración del router

Más allá de las herramientas externas que podemos utilizar también tenemos la posibilidad de hacer uso de la propia configuración del router. Esto nos permite saber qué dispositivos hay conectados a nuestro router en un momento determinado.

En este caso dependerá del modelo de router que tengamos, pero en la mayoría de casos es similar. Lo primero que tenemos que hacer es entrar en el dispositivo, que generalmente es a través de 192.168.1.1. Allí pondremos nuestro usuario y contraseña para acceder a la configuración. Allí entraremos en información del dispositivo y buscar opciones como ARP o DHCP para ver los equipos conectados.

Aplicaciones para móvil

Una última alternativa es la de utilizar aplicaciones para móvil. En este sentido una de las más populares es Fing. Nos permite saber qué cantidad de dispositivos hay conectados a nuestro router. Así sabremos si hay posibles intrusos que puedan comprometer nuestra seguridad y privacidad.

Si no quieres instalar ninguna aplicación ni en tu ordenador ni en tu teléfono móvil, también hay otra manera sencilla de saber qué dispositivos están conectados no solo a tu red Wi-Fi si no a tu red doméstica entera, lo cual incluye también los dispositivos conectados por cable directamente al router.

Es tan sencillo como abrir un navegador, bien sea desde tu móvil o desde tu ordenador y escribir en la barra de URL la dirección 192.168.1.1, esto nos llevará a una ventana para acceder a las opciones de nuestro router.

Habrá que utilizar casi como norma general el usuario administrador y la contraseña que normalmente viene debajo de nuestro router, salvo que la hayas cambiado, claro está.

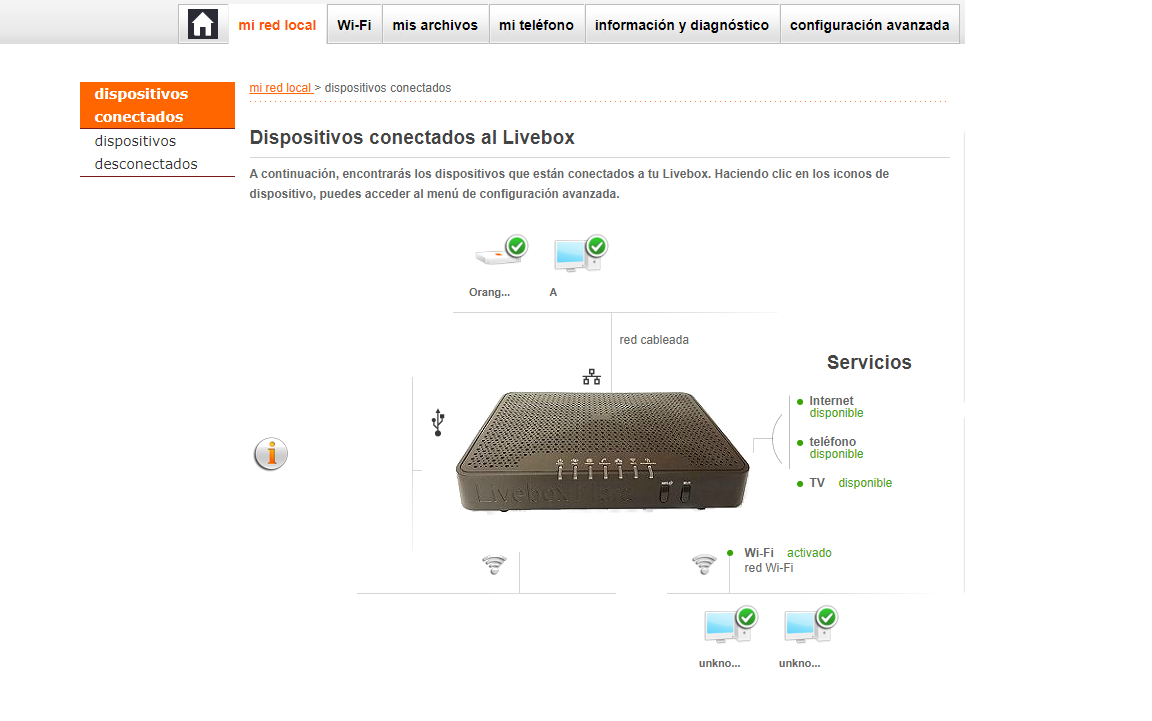

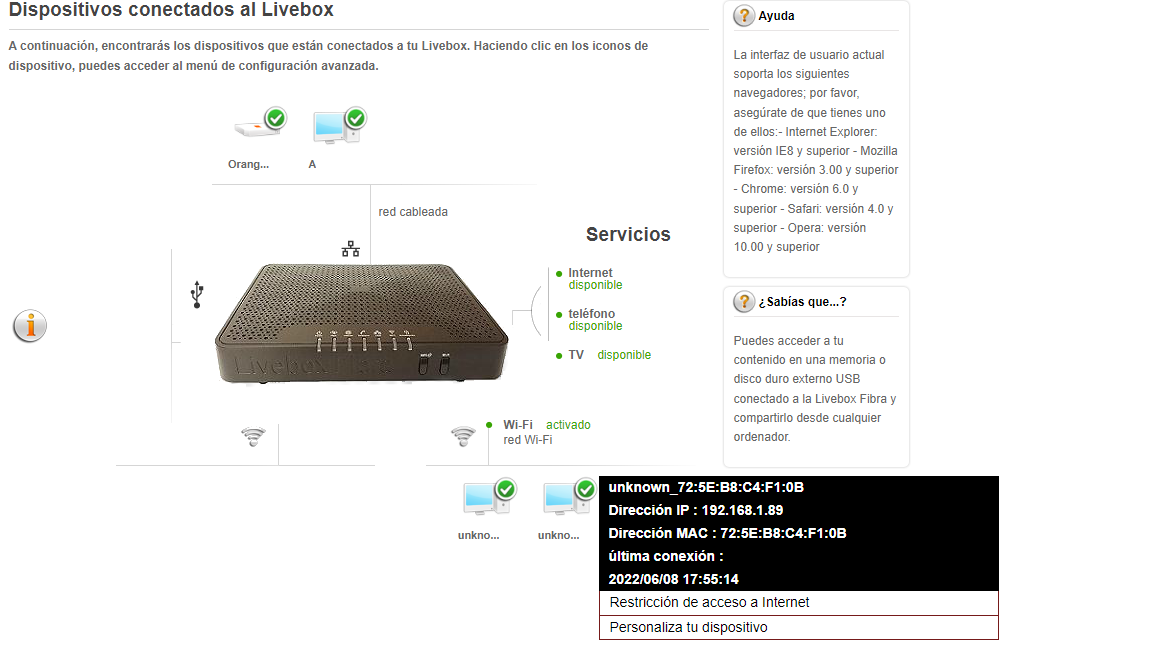

Como ejemplo tenemos un Livebox Fibra de Orange, en el que nada más entrar, ya te muestra “Dispositivos conectados al Livebox” en la parte superior izquierda se aprecian los dispositivos conectados mediante red cableada y en la parte inferior derecha podrás observar los dispositivos conectados mediante red Wi-Fi.

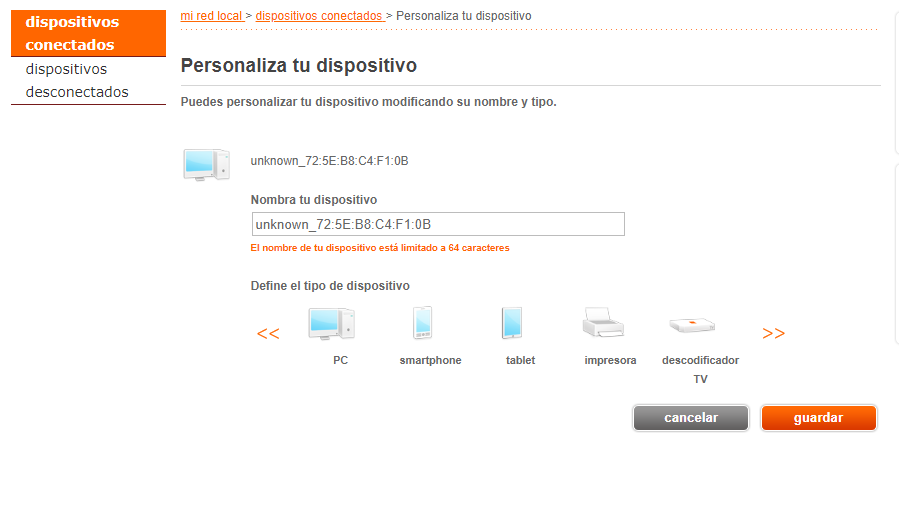

Haciendo click sobre cualquiera de ellos, además de mostrarte su dirección IP y su dirección MAC, también tendrás opciones disponibles para restringir el acceso a internet de cualquiera de ellos o incluso podrás personalizarlo y cambiarle el nombre si es que lo conoces y además también podrás definir qué tipo de dispositivo es entre una gama bastante completa de opciones como un PC, smartphone, tablet, impresora, descodificador de TV, consola de videojuegos y algunos otros.

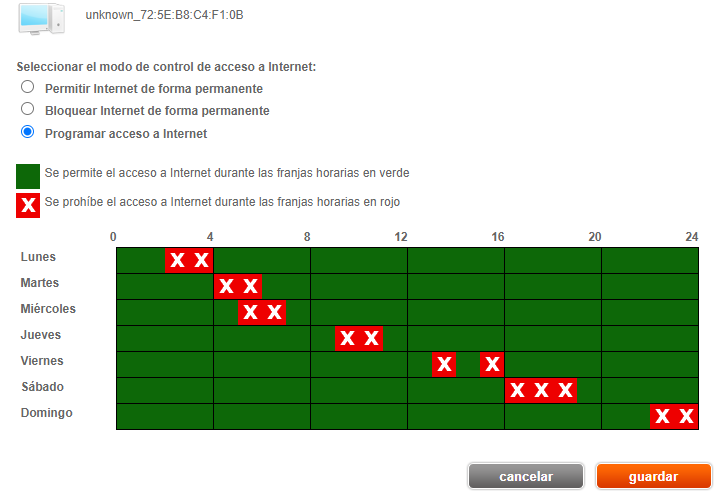

En el caso de las restricciones del acceso a internet, también tienes varias opciones, que van desde permitir el acceso permanentemente, bloquear el acceso a internet de forma también permanente, o incluso programar dicho acceso durante las franjas horarias que decidas, ya que te permite elegir entre las 24 horas del día y los 7 días de la semana.

En el resto de operadoras el proceso es similar e igual de sencillo, en pocos pasos podrás saber quién se conecta a la red de tu hogar y podrás tomar cartas en el asunto si fuera necesario la única desventaja en este caso es que tiene menos amplitud y alcance en cuanto a características que alguna de las herramientas que mencionamos anteriormente.

Si usas Linux, también puedes comprobar quién se conecta al WiFi

Generalmente nuestra conexión a Internet debería ser privada y estar libre de usuarios malintencionados, sin embargo, obtener las claves de acceso a la red es muy sencillo actualmente por lo que un usuario con algunos conocimientos sobre redes podría obtenerla en algunos minutos y aprovechar para navegar a través de nuestra red, pudiendo llegar a consumir un considerable ancho de banda y haciendo que nuestra red funcione lenta.

Cuando notemos alguna actividad sospechosa es recomendable que optemos por comprobar todos los dispositivos conectados a nuestra red para proceder a su correcta identificación y, de no ser un dispositivo autorizado, tomar las medidas correspondientes. En este artículo vamos a explicar cómo obtener una lista de todos los dispositivos conectados a nuestra red para saber si hay algún intruso en la misma.

Lo primero que debemos hacer es instalar los paquetes necesarios en nuestro sistema operativo.

sudo apt install nast nmap

Esperamos a que se descarguen e instalen los paquetes y una vez finalice el proceso ya tendremos las herramientas listas. Para comprobar todos los dispositivos conectados a nuestra red, ya sea por Wi-Fi como por cable a nuestro router simplemente debemos ejecutar el siguiente comando:

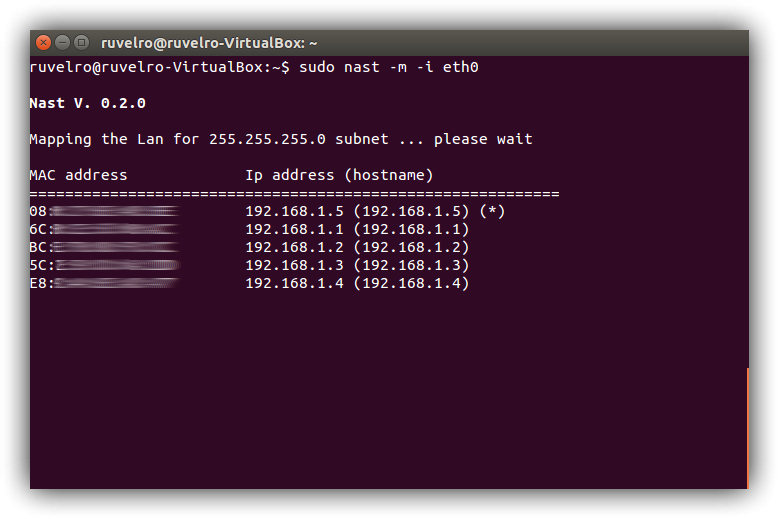

sudo nast -m -i eth0

(Si estamos conectados por cable directos al router)

sudo nast -m -i wlan0

(si nos conectamos por Wi-Fi a la red)

Esperamos unos instantes y nos mostrará todos los equipos que se encuentran en este momento conectados a nuestra red.

Este comando no nos mostrará si se encuentran activos o no en este momento, por lo que para comprobar su actividad debemos teclear:

sudo nast -g -i eth0

sudo nast -g -i wlan0

Todas las entradas en las que aparezca la palabra «Yep!» significan que se encuentran activas en ese momento y que están generando tráfico en nuestro router.

Con esto, lo siguiente que debemos hacer es analizar cada uno de ellos y, si alguno no corresponde a ninguno de nuestros dispositivos (consola, smartphone, etc) entonces es posible que se trate de un usuario no autorizado

La importancia de mantener la seguridad en nuestras redes

Hay que tener en cuenta la importancia de mantener la seguridad en nuestras redes. De esta forma podremos evitar problemas que puedan comprometer nuestra privacidad o afectar al buen funcionamiento de nuestros dispositivos. Debemos tener en cuenta que, en caso de que tengamos un intruso en la red local doméstica, es posible que nos realice ataques Man in the Middle y capture toda la información, e incluso podría ser capaz de inyectarnos malware e infectar nuestros dispositivos con el objetivo de robar información sensible o hacerse con el control total del sistema.

Para evitar la entrada de intrusos lo mejor es utilizar una contraseña fuerte y compleja en nuestro router. De esta forma, podremos proteger nuestra red de la entrada de intrusos que puedan afectar a la velocidad, calidad y estabilidad. Otro aspecto muy importante para mantener la seguridad en las redes es tener actualizado el router. Solo así evitaremos vulnerabilidades que puedan poner en riesgo el buen funcionamiento de los sistemas.

Para poder mantener a salvo nuestra red, podemos llevar a cabo algunas medidas que nos ayudarán a tal efecto. La primera de todas ellas, es la creación de contraseñas en diferentes puntos. Inicialmente tendremos que establecer una contraseña para acceder al router, lo cual evitará que los usuarios de la red y atacantes puedan acceder a la configuración de la misma. Aquí tenemos configuraciones de rendimiento y seguridad, por lo cual tenemos que evitar que se pueda acceder al router. Y por otro lado tenemos las contraseñas de las redes Wi-Fi, las cuales evitarán que otros usuarios se conecten a la red sin disponer de la contraseña. Para crear estos códigos, lo más recomendable es seguir las normas básicas de creación de contraseñas que siempre se repiten.

Otra forma de mantener la seguridad en toda nuestra red, es aplicar los filtros MAC. Esto es algo que se hace directamente en la configuración del router, y está basado en las direcciones MAC de cada uno de los dispositivos. Esto son direcciones únicas, las cuales serán cotejadas con la base de datos cuando traten de conectarse. En este caso, si esa dirección MAC está registrada, el dispositivo podrá establecer la conexión directamente. Este es uno de los métodos más efectivos a la hora de proteger nuestra red y conexión a Internet. Pero podemos añadir una capa más de seguridad, la cual se realiza cuando tenemos claro el número máximo de equipos que se van a conectar a la red. El cual es establecer límites de dispositivos conectados. Una vez se llegue al límite, ya no se podrán conectar más equipos.

Y, por último, pero no menos importante, es dar un buen uso de la conexión a Internet. Esta es una de las primeras capas de seguridad como usuarios, la cual se consigue siguiendo unas recomendaciones básicas. Como no acceder a lugares sospechosos, no abrir enlaces sin saber que contienen, descargar contenido de lugares seguros, etc. Esto es una primera barrera de seguridad que nos ayuda mucho más de lo que puede parecer.

En definitiva, mantener la seguridad del router es muy importante. Uno de los aspectos que debemos tener en cuenta es conocer en todo momento qué dispositivos hay conectados al router.