En este manual, os vamos a enseñar a entrar en un sistema Windows 7 y anteriores sin necesidad de conocer la clave de administrador. Usaremos diferentes métodos para lograrlo.

Gracias a un fallo de seguridad, aún sin resolver, en Windows 7 y anteriores, es posible eliminar la contraseña de un usuario para poder acceder a su cuenta y a sus archivos sin mucha complicación.

Existen diversas utilidades que nos permiten hacer esto, pero la que nosotros vamos a utilizar es una que viene incluída en el CD de utilidades Hiren’s Boot CD. Si tienes un sistema operativo más moderno o distinto, deberás buscar otra manera de poder realizarlo.

Qué es Hiren’s Boot CD y para qué sirve

Hiren’s Boot CD es un live-CD de utilidades imprescindibles para resolver problemas de nuestro ordenador. El Hiren’s Boot CD original se dejó de actualizar en el año 2012, sin embargo, ahora tenemos el nuevo Hiren’s Boot CD PE que está basado en Windows 10 PE x64, con todas las herramientas actualizadas a la última versión para ser compatible con la gran cantidad de hardware nuevo que tenemos hoy en día, y para poder disfrutar de todas las herramientas totalmente gratuitas que tenemos en su interior. La última versión que podemos descargar actualmente en formato ISO es la Hiren’s Boot CD PE x64 1.0.2. Esta última versión incorpora software de todo tipo para realizar las siguientes acciones:

- Reparar problemas con el aranque del sistema operativo, con programas como BootIce y también EasyBCD.

- Recuperación de archivos avanzado, con programas como Recuve, PhotoRec, CheckDisk GUI y muchas otras herramientas ampliamente conocidas para ayudarnos a recuperar archivos que hayamos perdido, borrado e incluso si hemos formateado el disco duro de nuestro PC.

- Desfragmentación de disco duro com Deflagger.

- Realizar diagnósticos avanzados de los discos duros y SSD, usando TestDisk, Crystal Disk Info y otras herramientas similares

- Realizar copias de seguridad completas, usando Acronis TrueImage, AOMEI Backupper, Macrium Reflect y más. Gracias a esta posibilidad, podremos realizar backups completos de nuestros PC y de forma completamente gratuita.

- Hacer particiones en los discos duros o SSD, además, también permite formatear los discos a bajo nivel para borrar cualquier información que haya.

- Herramientas para escanear el PC en busca de virus y malware.

- Programas para evadir la autenticación en sistemas operativos Windows, con el objetivo de que no nos pida contraseña a la hora de acceder al sistema operativo. Podremos acceder como administrador en los sistemas operativos de Microsoft.

- Programas útiles como navegadores web, Acrylic WiFi Home para ver las redes WiFi de nuestro alrededor y muchas otras utilidades básicas para diagnóstico de hardware.

Tal y como podéis ver, encontramos que este Hiren’s Boot CD PE x64 dispone de una gran cantidad de software, todo ello actualizado a las versiones de este año 2021, por lo que dispondremos de todas las mejoras en el funcionamiento, seguridad y compatibilidad con el nuevo hardware que usamos actualmente en nuestros ordenadores.

Qué es un live-CD

Como hemos visto, mencionamos el término live-CD. Esto se refiere, de forma resumida a un sistema operativo dentro de un CD o DVD, y contienen un conjunto de aplicaciones que hacen que sea posible su funcionamiento en cualquier equipo que disponga de un lector de CDs.

Estos tienen sus ventajas, siendo la autonomía la principal de todas ellas. Esto nos dice, que para poder correr un sistema guardado en un live-CD, no es necesario contar con un disco duro, por ejemplo, pues este funcionará igualmente. Esto puede ser muy común en algunas distribuciones de Linux, y en algunas versiones personalizadas de Windows.

Otra de sus grandes funciones, es la capacidad que nos facilitan para realizar pruebas. Uno de los usos más comunes, es cuando los sistemas operativos base de los equipos se dañan, y con un live-CD, podemos hacer correr un sistema en ese equipo y extraer datos necesarios del equipo, o bien simplemente verificar que cierto sistema operativo puede correr en un determinado hardware de forma correcta.

Pero debido a que con el paso del tiempo, el uso de CDs es cada vez más infrecuente, también se pueden crear en dispositivos USB, funcionando de una forma muy similar. Esto se puede realizar con casi cualquier USB moderno, y tiene algunas ventajas con respecto a los CDs, ya que no tendremos que preocuparnos de que pueda rayarse, por no hablar de que es más cómodo de transportar. Para crear uno de estos USB, podemos encontrar muchos programas gratuitos en internet, los cuales son muy sencillos de utilizar.

Como en estos casos, solo es necesario contar con un lector de CDs, es muy sencillo utilizar estas herramientas. En el caso de las distribuciones de Linux como Ubuntu, Fedora, Kubuntu, entre otras, ya cuentan con la opción de iniciarse como live-CD, y poder realizar las pruebas necesarias con solo unos cuantos clics.

Instrucciones para evadir la autenticación y entrar en Windows sin clave

Actualmente disponemos de varios programas que podemos utilizar para evadir la contraseña de administrador y poder entrar en el sistema operativo, esto nos permite recuperar la contraseña en caso de que la hayamos olvidado. Por supuesto, también sirve para entrar de forma ilegítima en un determinado ordenador, en este caso el acceso sería completamente ilegal, por lo que no deberías realizar este tipo de técnicas si no tienes el permiso del administrador del equipo. A continuación, os vamos a explicar cómo podéis evadir la autenticación por diferentes métodos y programas.

WindowsGate 1.1

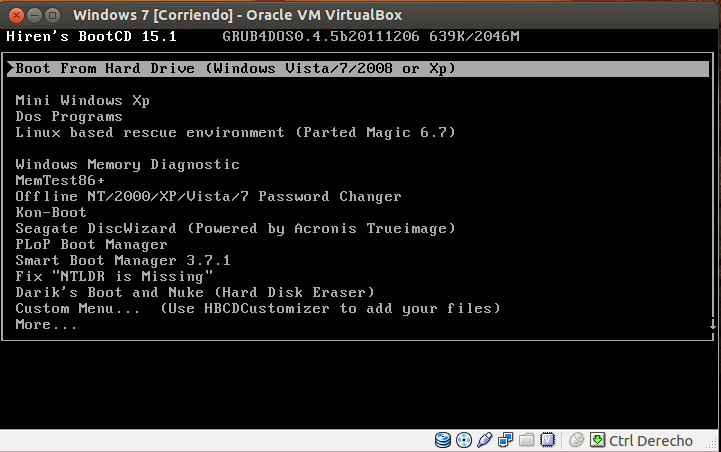

Una de las aplicaciones que incluye este CD se llama WindowsGate 1.1 y sirve para eliminar la verificación de contraseña de Windows, útil cuando te olvidas de la contraseña de un usuario para poder acceder a él rápidamente y sin problemas. Para poder eliminar la contraseña, en primer lugar debemos descargarnos y grabar el CD de Hiren’s Boot. Una vez grabado, arrancar el ordenador con él, y nos aparecerá un menú con todas las aplicaciones que tiene el live-cd.

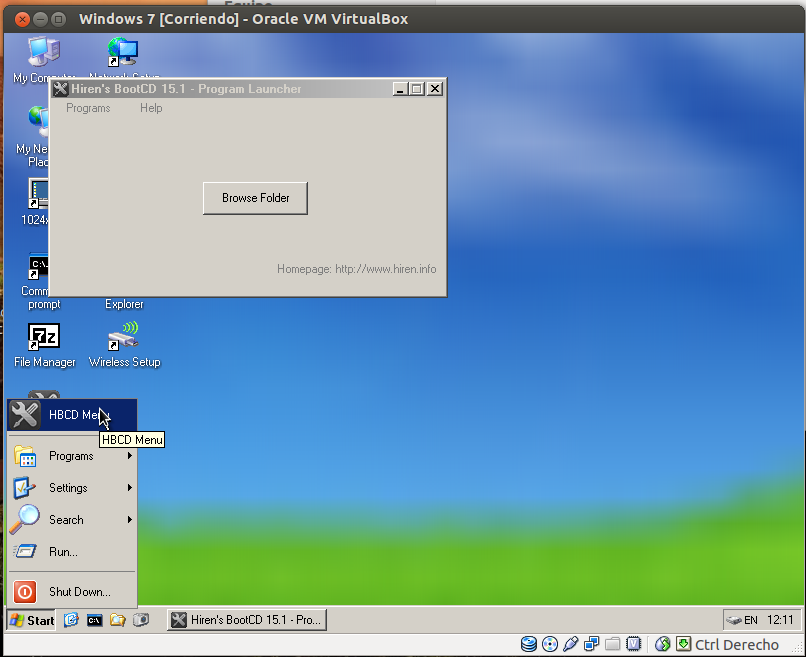

Debemos seleccionar y arrancar la opción “Min Windows XP” para acceder a un sistema Windows XP en live-cd.

Una vez arrancado, veremos un escritorio con una serie de aplicaciones preinstaladas. Debemos ejecutar Windowsgate 1.1, para ello, debemos pulsar sobre el menú inicio, llamado «Start» y a continuación, en la parte superior, sobre HBCD Menu.

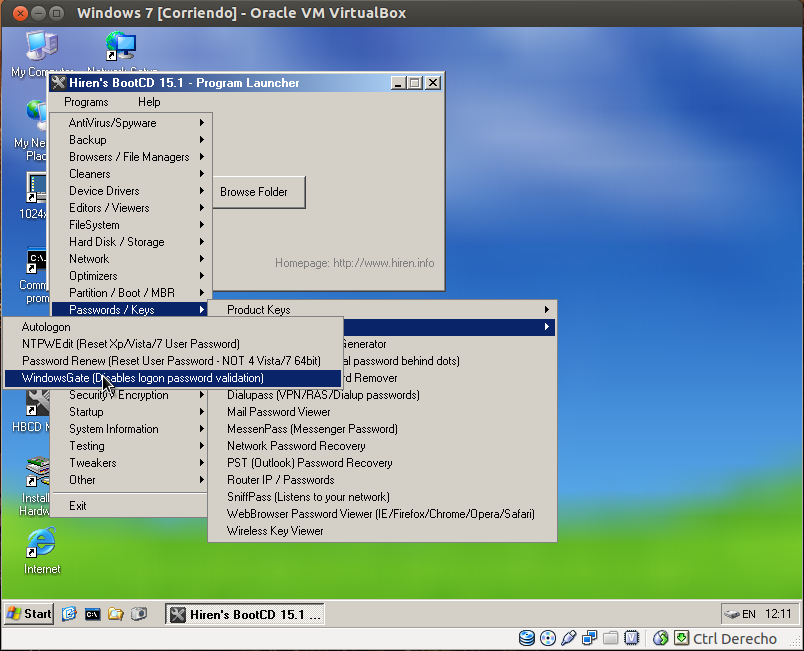

Una vez allí, pulsaremos sobre el menú «Programs» y a continuación sobre passwords & keys / Windows login / WindowsGate y se nos ejecutará la aplicación.

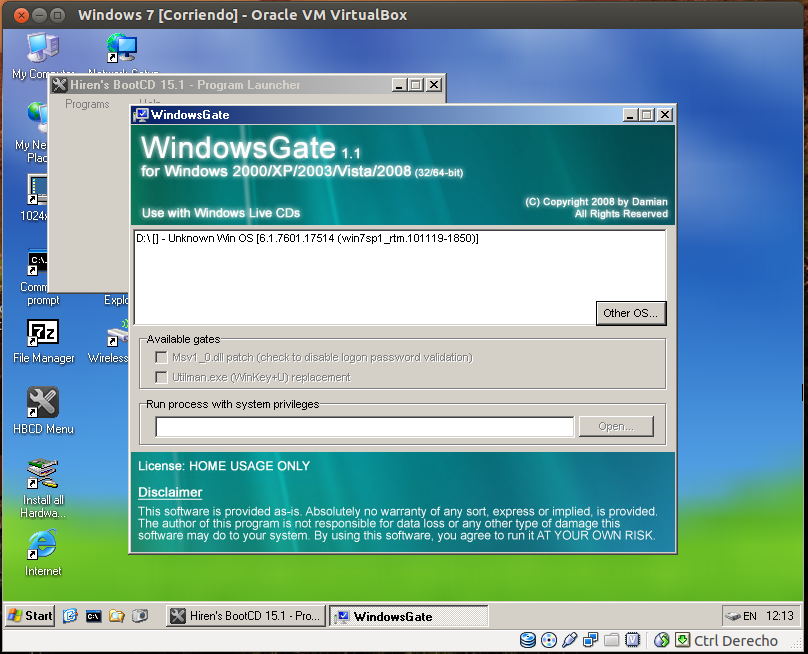

Se nos ejecutará la aplicación WindowsGate tal y como podéis ver en esta imagen:

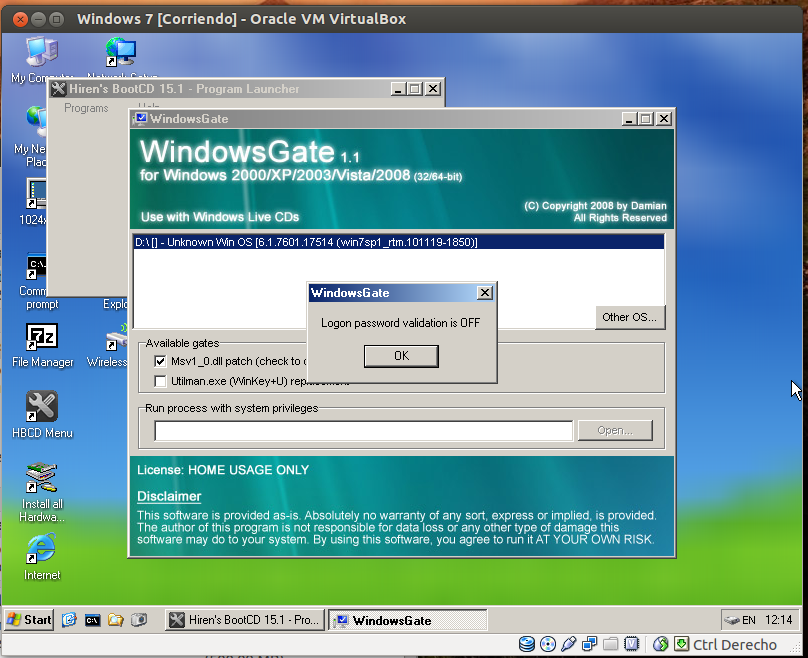

Seleccionamos de la lista el sistema operativo del que queramos deshabilitar la verificación de contraseña, marcamos la casilla «msv1_0.dll patch» y nos aparecerá un mensaje indicando que se ha realizado correctamente. «Logon password validation is OFF».

Una vez realizado esto, podemos reiniciar nuestro equipo, sacar el cd de hiren’s boot, y arrancar en nuestro sistema. Cuando nos pida la contraseña del administrador, o de cualquier usuario, podemos introducir la que queramos, o dejarlo en blanco, que el sistema accederá a dicho usuario sin problemas. Una vez seguido este tutorial ya podemos acceder a la cuenta de Windows de la cual habíamos olvidado la contraseña.

Eliminar la clave de Windows de un usuario en concreto

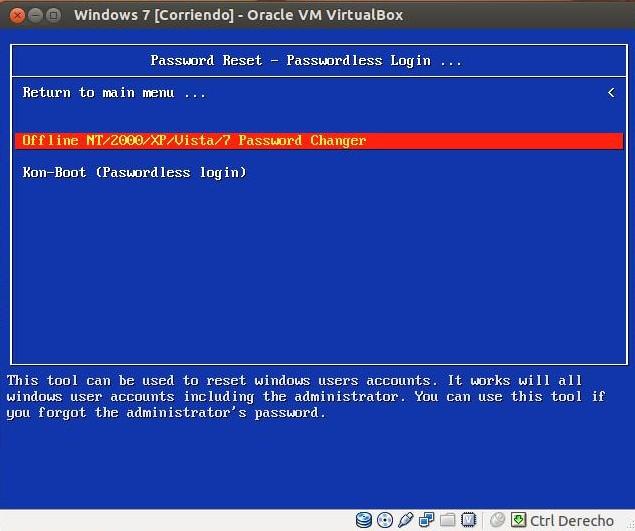

Otra forma de acceder a un sistema Windows si hemos olvidado la contraseña es eliminándola a un usuario en concreto, pero sigue teniendo validación para los demás usuarios. Para ello, podemos utilizar la aplicación «Offline NT/2000/XP/Vista/7 Password Changer«, incluída en el Hiren’s Boot CD. Esta aplicación no necesita Mini Windows XP para funcionar, ya que arranca desde símbolo de sistema.

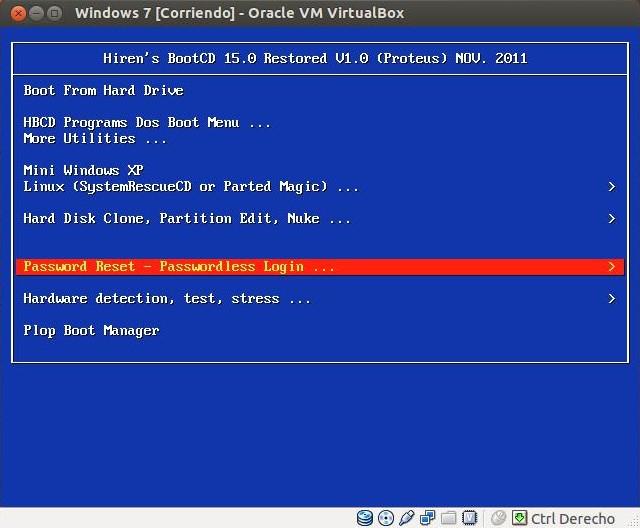

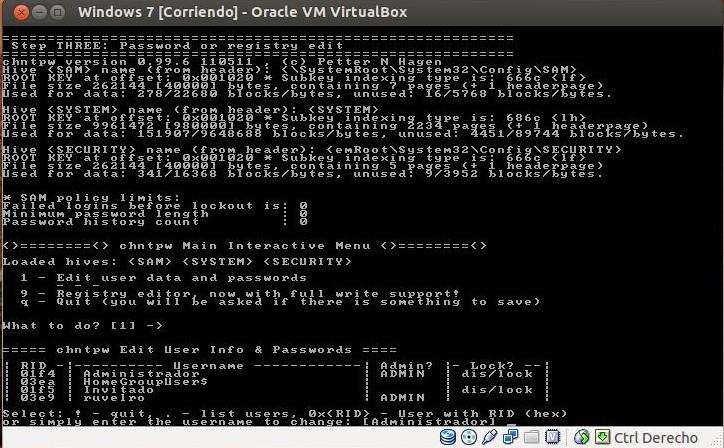

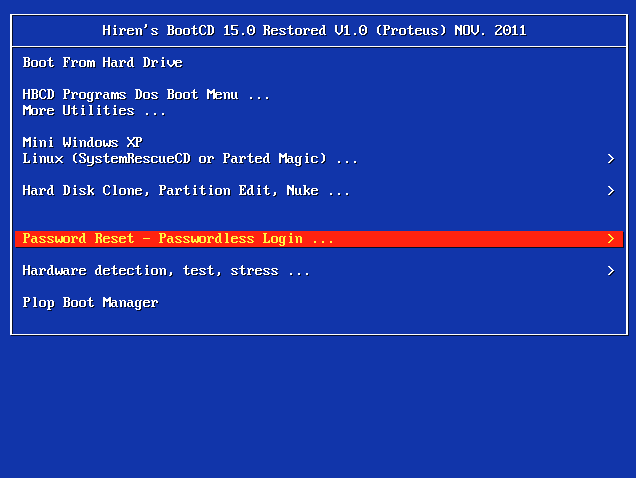

Para acceder a ello, debemos seleccionar el menú Password Reset, y una vez alli, «Offline NT/2000/XP/Vista/7 Password Changer«.

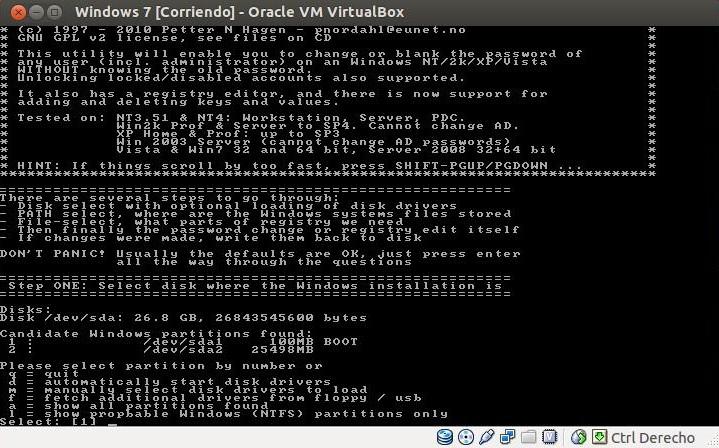

Y al pulsar, el programa cargará. La primera opción que nos pide es seleccionar la partición donde tenemos Windows instalado. En nuestro caso tenemos 2 particiones, una para BOOT y otra para Windows 7, seleccionamos la de Windows 7 y pulsamos enter.

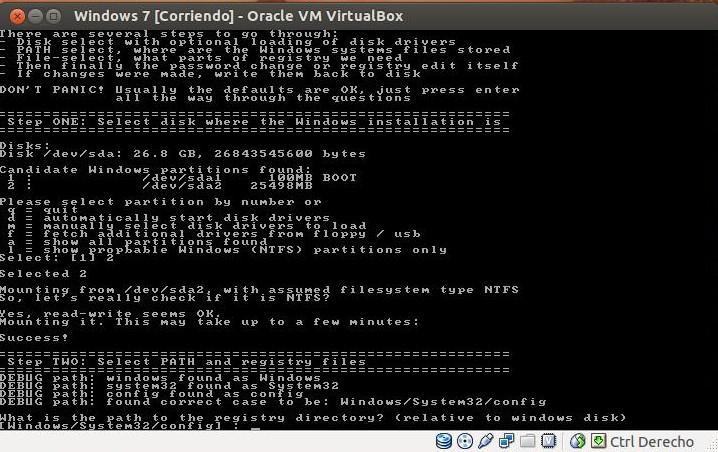

A continuación, nos preguntará sobre la ubicación del archivo de registro. Suele detectarlo automáticamente, por lo que, pulsando enter ya podemos continuar con el proceso.

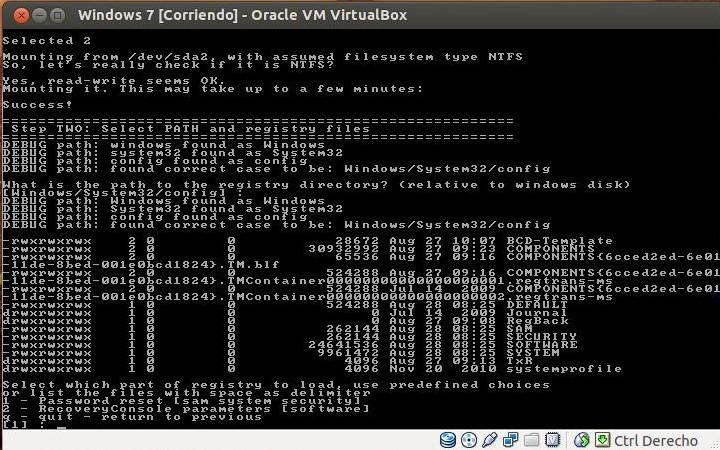

El programa cargará las entradas necesarias del registro y nos preguntará sobre qué queremos hacer. Seleccionamos la opción 1 por defecto, y continuamos.

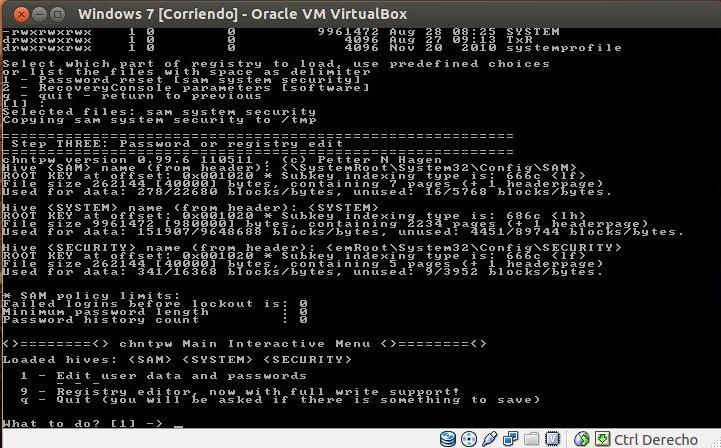

Seleccionamos la opción por defecto de «Edit user data and password«.

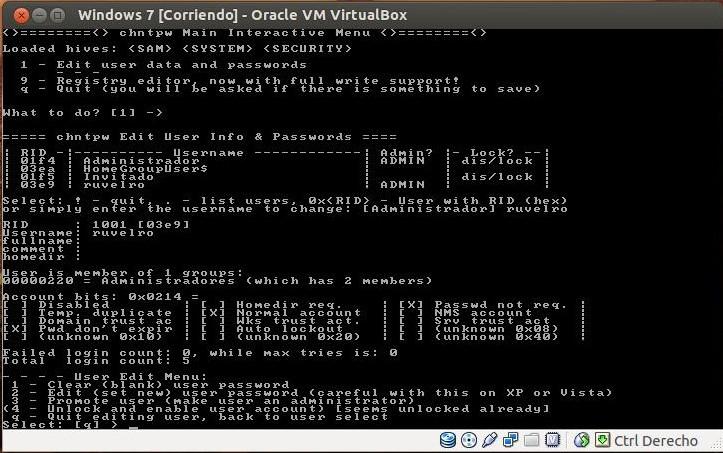

Ahora nos aparecerán los usuarios disponibles en nuestro sistema, seleccionamos el que queremos resetear la contraseña, en nuestro caso, el administrador “ruvelro” y pulsamos en enter.

Nos aparecerán unas opciones bajo el menú «user edit menu«, entre las cuales podemos destacar la opción 1, que establece una contraseña en blanco, y la opción 2, que nos permitirá cambiar la contraseña y establecer la que queramos. Seleccionamos la opción que queramos realizar, en nuestro caso 1, para quitar la contraseña y acceder al sistema sin ella.

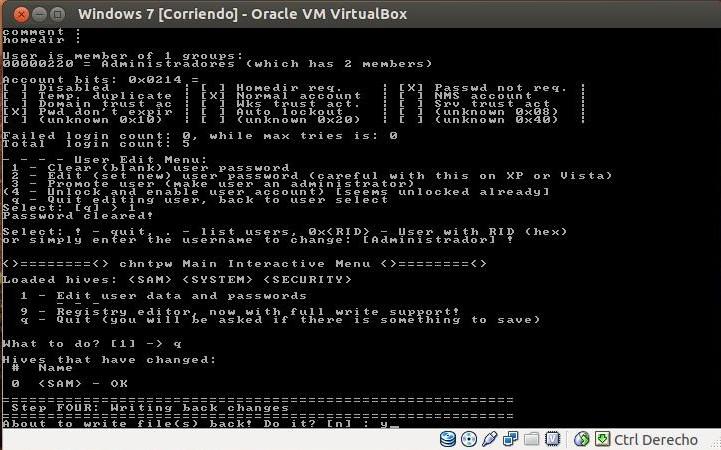

Podremos ver un mensaje que nos indica Password Cleared y otras opciones. Lo que debemos hacer ahora es salir del programa. Para ello, en la primera ventana de selección pulsaremos ! Para salir de la selección de usuario y a continuación seleccionaremos «q» para salir del programa. Nos preguntará si queremos aplicar los cambios realizados (eliminación de contraseña) pulsamos «y» y en enter, y se aplicarán los cambios.

Veremos un mensaje que dice «Edit Complete«. Esto quiere decir que los cambios se han realizado con éxito, por lo que ya podemos reiniciar nuestra máquina, sacar el CD de Hiren’s boot y entrar en Windows sin ningún problema, seleccionando el usuario al que hayamos eliminado la contraseña

Kon bot

Otra alternativa que tenemos para hacer login en un sistema del cual hemos olvidado la contraseña, es utilizar otra aplicación que viene incluida en Hiren’s boot, llamada Kon Bot. Esta aplicación nos permite hacer login en el sistema, como administrador, pero sin cambiar la contraseña ni desactivar la validación como los otros métodos.

Kon-Bot es compatible con:

- Microsoft Windows XP 32Bit/64Bit

- Microsoft Windows Server 2003 32Bit/64Bit

- Microsoft Windows Server 2008 32Bit/64Bit

- Microsoft Windows Vista 32Bit/64Bit

- Microsoft Windows 7 32Bit/64Bit

- Microsoft Windows 8 32Bit/64Bit (versión BIOS, no EFI)

- Algunos sistemas Linux.

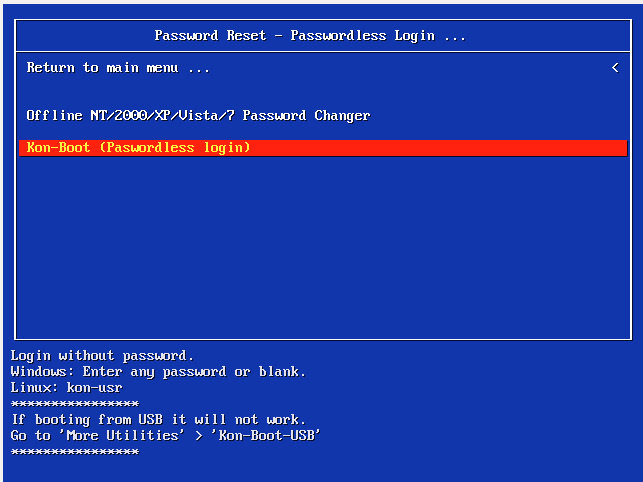

Para utilizarla, debemos arrancar nuestro equipo con Hiren’s boot y seleccionar el apartado «Password Reset» y allí seleccionar Kon-Bot.

Nos abrirá una animación ascii, en la cual debemos pulsar enter para continuar.

Y el programa empezará a parchear los archivos necesarios, para, a continuación, arrancar el sistema operativo como administrador, sin necesidad de hacer nada mas.

Con esto, ya podemos acceder a nuestro sistema sin necesidad de contraseña.

Recuerda que este método debe ser utilizado si hemos olvidado la misma, y nunca a modo hacker, entrando en el usuario de otra persona sin su consentimiento, ya que hablaríamos de un delito bastante grave, sobre todo si contiene información sensible.

Proteger el usuario administrador

Ante todo esto que acabamos de ver, cabe la posibilidad de que te preguntes si hay formas de mantener el usuario Administrador más seguro. Y lo cierto es que sí, ya que es importante tomar las medidas necesarias para evitar que esta cuenta, caiga en manos equivocadas. Algunos de los consejos que más nos pueden ayudar son:

- Contraseñas fuertes: Es un básico dentro de las recomendaciones de seguridad. Disponer de contraseñas fuertes para el usuario administrador, nos ayudará a mantener lo más seguro. Para ello, lo mejor es utilizar una combinación de letras mayúsculas y minúsculas, junto con número y caracteres especiales.

- Limitar su uso: La cuenta Administrador no es necesaria para desarrollar nuestras tareas en el ámbito diario, al menos por lo general. Por lo cual debemos limitar el uso de esta cuenta a lo mínimo que nos sea posible.

- Limitar el acceso: Dejar que solo las personas necesarias lo utilicen, es otra de las capas de seguridad. Pero esto es algo que debe implementarse con accesos remotos, y físicos. Por lo cual puede resultar complejo en algunos entornos.

- Control de cuentas: El Control de cuentas de usuario es una de las funciones de seguridad de Windows. Este nos ayuda a prevenir los cambios no autorizados en los sistemas. Configurar adecuadamente el control de cuentas de usuario proporciona una capa adicional de seguridad al alertar al usuario cuando se intenta realizar acciones que requieren permisos de administrador. Para configurar el control de cuentas en Windows 7 deberás hacer lo siguiente:

- Ir al Panel de Control.

- Buscar la opción “Cuentas de usuario y protección infantil” y seleccionar “Cambiar la configuración de Control de cuentas de usuario”.

- Ajusta el nivel de notificación para informarte de los cambios que requieren permisos.

- Cifrado de disco: Una de las herramientas incorporadas en Windows 7 era Bitlocker, una herramienta utilizada para proteger la información almacenada en el disco duro en caso de pérdida o robo del dispositivo. Bitlocker cifra todo el contenido del disco, incluido el sistema operativo y los archivos del usuario. Para habilitarlo en Windows 7 deberás seguir los siguientes pasos:

- Ir al Panel de Control

- Seleccionar Bitlocker haciendo clic en “Cifrado de unidad Bitlocker”

- Iniciar Bitlocker

- Configurar las opciones siguiendo las instrucciones de la aplicación

- Antivirus: Disponer de este tipo de medidas de seguridad es básico en cualquier sistema. Mantener nuestro equipo protegido contra virus, malware y demás amenazas, nos ayudará a mantener el usuario Administrador a salvo.

- Actualizaciones: Tanto el sistema operativo, como todas las aplicaciones que tenemos instaladas, deben estar totalmente actualizados. Estas por lo general incorporan nuevas medidas de seguridad, o, por otro lado, mejoran las que ya tenemos. También es recomendable realizar escaneos de forma periódica.

- Políticas de seguridad: Implementar políticas de seguridad es algo que nos va ayudar a tener más control sobre los accesos a la cuenta Administrador, y demás recursos que tenemos en el sistema.

Mantener todos los sistemas a salvo, es una de las grandes preocupaciones generales hoy en día. Por lo cual, disponer de diferentes medidas de seguridad, es algo vital para cualquier sistema informático.

Pon una contraseña para arrancar el PC

Otro de los métodos que podemos utilizar para evitar que alguien acceda a nuestros datos a través de un live-CD o USB como hemos visto al principio, es configurando una contraseña a través de la BIOS. Esto evitará que alguien, sin la clave correspondiente, pueda acceder de diversas formas o programas a nuestra información.

Esto se realiza de una manera muy sencilla, y directamente desde la BIOS, para la cual, entrar, dependerá de tu modelo de ordenador, y que si no sabes, deberás buscar en internet.

Una vez puesta, para iniciar el equipo, deberemos ponerla. Eso no quita que una vez iniciado el SO, en este caso Windows, también tengamos, aparte, la contraseña del usuario, que seguirá independiente a todo esto.

Es muy importante tener claro que esta clave es la que desbloquea tu ordenador, es decir, no podrás formatearlo, cambiar el sistema, ni modificar ninguna configuración si no la recuerdas, por lo que sería algo parecido a que tu PC se convirtiese en un pisapapeles. De ahí a que sea fundamental que no la olvides, aunque si la pones todos los días, deberías acordarte.

Esto evitará todos los trucos y soluciones anteriores, eso sí, si alguien la tiene y estabas buscando tú como saltársela, no hay mucho que hacer, y solo podrás realizar los tutoriales que hemos visto hoy si se trata de la de inicio de sesión de Windows.