En algunas ocasiones nos podemos encontrar con la necesidad de enviar texto de manera cifrada para proteger de que otra persona no autorizada pueda verlo. El algoritmo de cifrado simétrico por excelencia es AES, y podremos cifrar un texto de forma fácil y online con diferentes herramientas totalmente gratuitas, sin necesidad de instalar ningún programa en nuestro PC, tan solo necesitaremos un navegador web y conexión a Internet para realizar la operación de cifrado de datos y descifrado de datos. Hoy en RedesZone os traemos las mejores herramientas online para encriptar y desencriptar textos fácilmente.

Una herramienta para descifrar textos es un software o programa diseñado para desencriptar o descifrar mensajes o textos que han sido codificados utilizando algún tipo de cifrado o algoritmo de seguridad. Estas herramientas utilizan diferentes técnicas y métodos para intentar revertir el proceso de cifrado y recuperar el texto original.

Sin embargo, hay que anticipar, que solo funcionará con cifrados muy básicos y comunes, por lo que intentarlo con algunos privados será perder el tiempo. Es como usar un traductor de idiomas. Si el idioma es conocido, aunque sea por poca gente, podrá ser traducido, sin embargo, si una empresa, página o servidor se inventa uno propio, no sabrás lo que significa cada palabra, y, por tanto, no podrás descifrar que dicen.

¿Para qué me van a servir?

Si quieres enviar información cifrada de un origen a un destino, puedes hacer uso de varios métodos como usar PGP, crear un contenedor con VeraCrypt y copiar dentro de él el archivo de texto, o directamente hacer uso de herramientas offline como OpenSSL para cifrar archivos de texto. Si quieres cifrar y descifrar textos a través de herramientas online de una forma sencilla, también lo vas a poder hacer.

Finalidad de estas herramientas

El objetivo de estas herramientas totalmente gratuitas y online, nos permitirán cifrar un texto introducido, y configurando diferentes longitudes de clave, modos de cifrado y la clave privada de descifrado, nos sacará un texto totalmente cifrado que podremos compartir con cualquiera que nosotros queramos. Si a este texto cifrado le aplicamos la clave privada original, el mismo modo de cifrado y algoritmo, podremos recuperar la información legible de forma fácil y rápida.

Esto hará que comunicar o enviar este tipo de contenido sea mucho más seguro en Internet. Lo primero que vamos a conseguir, es tener un mensaje confidencial, pues este no se podrá leer a simple vista a no ser que se tengan las claves. Para esto una serie de algoritmos criptográficos ayudan a generar el encriptado.

Hay algoritmos de criptografía que nos proporcionan técnicas para verificar la identidad de las personas que realizan el envío de los mensajes, y a mayores, hay métodos que nos permiten crear una vinculación del documento con una persona o algún tipo de sistema de gestión. En todo caso, por lo general, se utiliza para proteger las comunicaciones. Pero no es un simple método, pues puede realizarse de muchas formas, pues algunos pueden usar la misma clave tanto para cifrar como para descifrar, lo cual sería una criptografía simétrica, y otros métodos para cifrar texto que usan diferentes claves para ambas tareas. A esta última se le conoce como criptografía híbrida, y es la más segura de todas.

Debemos tener en cuenta que todo esto se basa en encriptar textos directamente, pues actualmente casi todos los servicios de internet realizan cifrados del contenido, pasando por Gmail, Facebook, WhatsApp, entre otras. En general hoy podemos cifrar prácticamente cualquier dato que queramos.

Cuando ciframos nuestros textos, debemos conocer que este cambiará el tipo de caracteres, o incluso el propio alfabeto para que no sea entendible fácilmente. Pero tampoco estamos ante un método infalible. En algunas ocasiones tendremos que complementarlo con otras técnicas o tecnologías que añaden un extra de seguridad, y así conseguir que las comunicaciones y envío de datos sean mucho más privadas.

Cómo funcionan estas herramientas

El funcionamiento de una herramienta de descifrado puede variar según el tipo de cifrado utilizado, pero generalmente sigue algunos pasos comunes:

- Análisis del cifrado: La herramienta de descifrado comienza analizando el texto cifrado en busca de patrones, características o información que puedan ayudar a identificar el tipo de cifrado utilizado. Esto puede incluir el análisis de la frecuencia de las letras, los patrones de repetición o la presencia de secuencias conocidas.

- Selección del método de descifrado: Una vez que se ha identificado el tipo de cifrado, la herramienta de descifrado selecciona el método más adecuado para intentar descifrar el texto. Esto puede implicar el uso de técnicas criptográficas, algoritmos matemáticos o herramientas específicas diseñadas para ese tipo de cifrado en particular.

- Aplicación del descifrado: La herramienta de descifrado aplica el método seleccionado para intentar revertir el proceso de cifrado y recuperar el texto original. Esto puede implicar realizar operaciones matemáticas, probar diferentes claves o combinaciones, o utilizar bases de datos de patrones conocidos.

- Evaluación de los resultados: Una vez que se ha aplicado el método de descifrado, la herramienta evalúa los resultados obtenidos. Esto puede incluir la verificación de la legibilidad del texto descifrado, la comparación con el texto original si está disponible o la aplicación de técnicas de análisis lingüístico para determinar la coherencia del texto descifrado.

Es importante destacar que una herramienta de descifrado no garantiza siempre el éxito en la recuperación del texto original. Algunos cifrados son extremadamente seguros y requieren un poder computacional masivo o una clave específica para descifrarlos. Además, algunos cifrados pueden ser vulnerables a ciertos ataques o métodos de descifrado, mientras que otros pueden ser prácticamente invulnerables.

Las mejores herramientas online gratis

En RedesZone os vamos a ofrecer un listado de herramientas totalmente gratuitas para cifrar y descifrar textos, tan solo necesitaremos acceder a la web oficial de la herramienta, y completar los diferentes campos disponibles para adaptar el cifrado simétrico AES a nuestras configuraciones (clave privada, vector IV de inicialización, tipo de cifrado, longitud de la clave y también el modo de cifrado).

Cabe destacar que debemos tener cuidado donde ciframos nuestros textos, y la información que estos contienen. En internet hay muchos lugares que pueden no ser fiables y su finalidad es robar la información.

AES Encryption

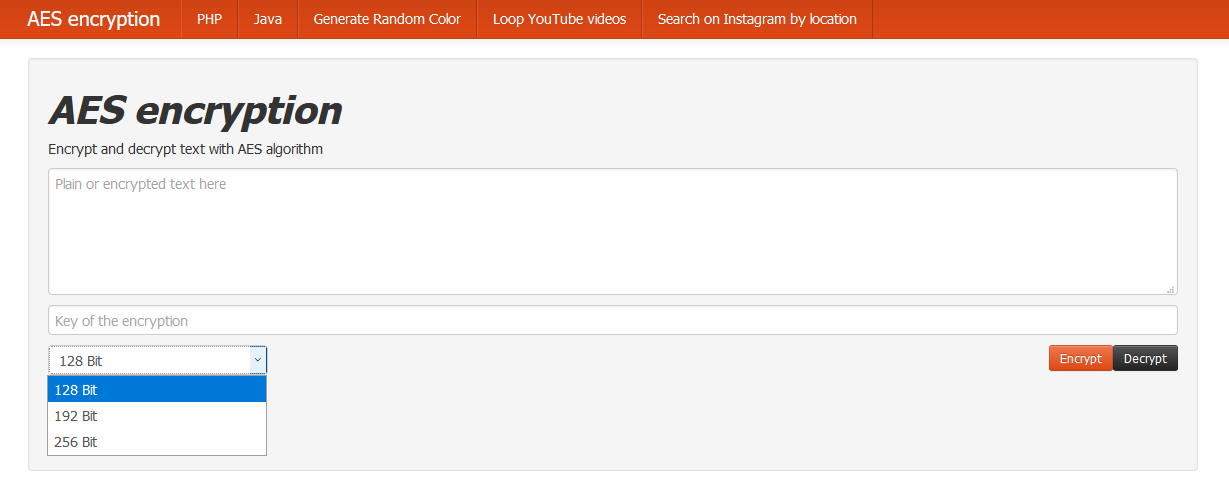

Para comenzar a utilizar AES Encryption debemos acceder a su página web principal, donde encontraremos una sencilla interfaz para introducir el texto y cifrar el contenido, aunque también lo podemos descifrar en la misma interfaz con tan sólo introducir la contraseña.

Su uso es muy sencillo. Como podemos ver disponemos de 4 elementos en el cuadro de cifrado:

- Cuadro para escribir el texto que queremos cifrar o descifrar.

- Cuadro para introducir la clave de cifrado. Cuanto más larga y complicada sea la clave, más seguro será el cifrado.

- Panel de selección de la longitud de la clave (128 bits, 192 bits o 256 bits).

- Botones para cifrar un texto o descifrarlo según necesitemos.

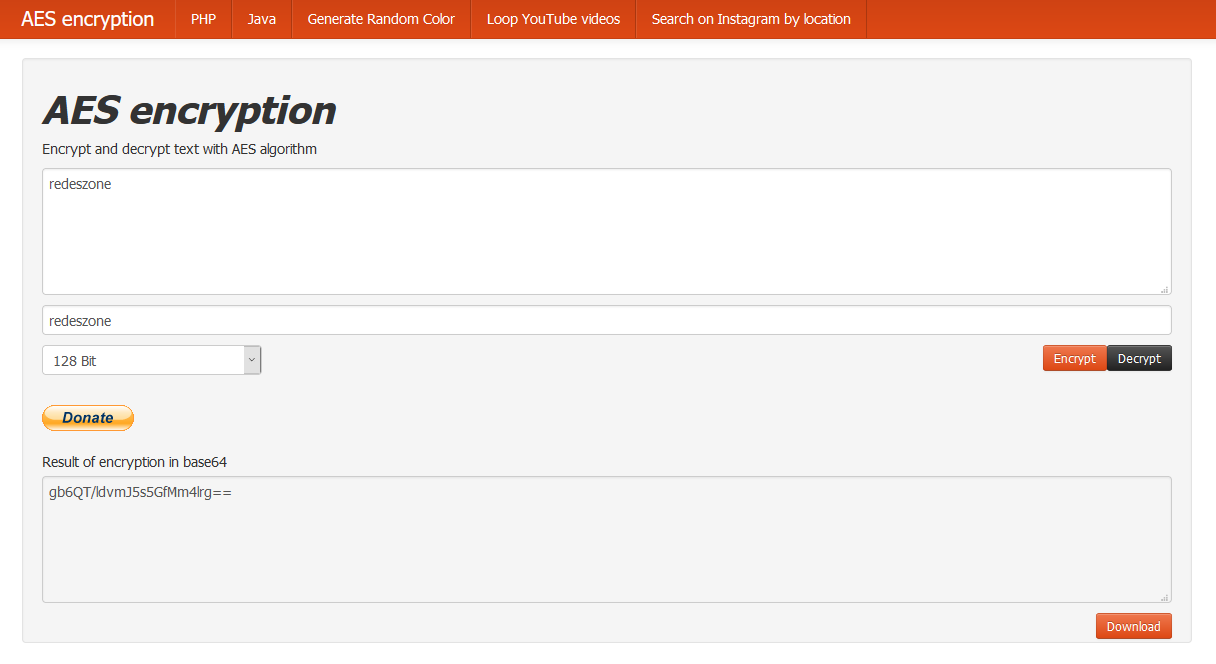

En el cuadro de texto debemos introducir el texto que queremos cifrar y debajo la clave con lo que lo vamos a cifrar. Pulsaremos sobre el botón «Encrypt» y debajo podremos ver ya nuestro texto cifrado.

Este texto se lo enviaremos a la persona a la que tengamos que enviarlo junto a la contraseña de cifrado. Es recomendable mandar ambos elementos por separado y, a ser posible, la contraseña de cifrado por un medio seguro para evitar que sea interceptada.

Para descifrarlo, copiaremos el texto en el cuadro de texto en la misma web de AES Encryption e introduciremos la clave de cifrado. Pulsaremos sobre el botón «Decrypt» y en la parte inferior nos mostrará ya nuestro texto descifrado. En la parte inferior de la web de AES Encryption podemos ver el código fuente para todos aquellos usuarios que quieran analizarlo para comprobar que, efectivamente, se trata de un cifrado seguro que quedará lejos del alcance de la NSA y podrán también implementarlo en otras webs o servicios fácilmente.

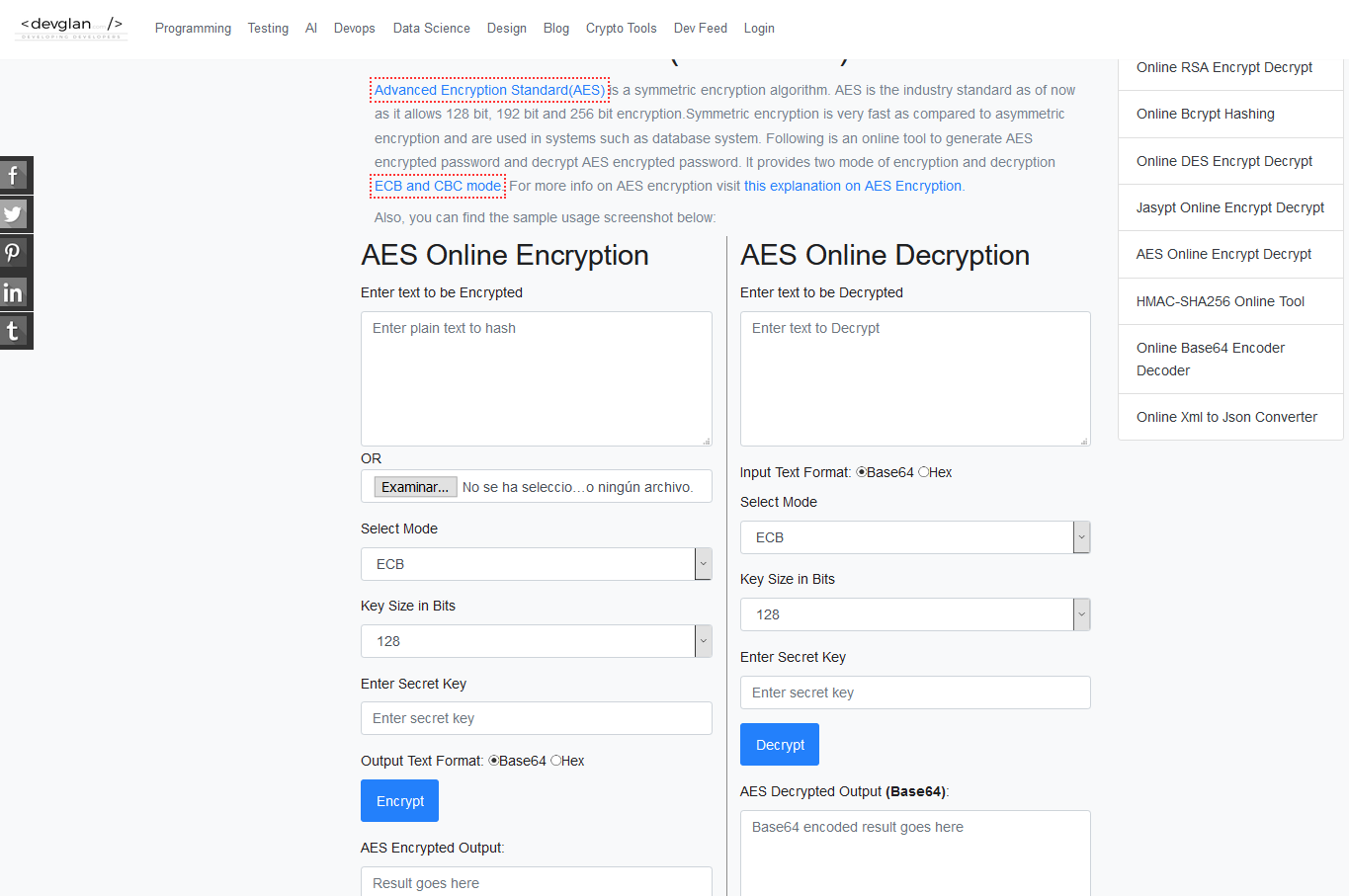

Devglan AES Encryption and Decryption Online Tool

Esta herramienta es algo más avanzada que la anterior, nos va a permitir introducir el texto claro en un cuadro de texto, o pinchar en «Examinar» para cargar un archivo de texto. A continuación, deberemos introducir la siguiente información:

- Modo de cifrado: ECB o CBC

- Longitud de clave: 128 bits, 192 bits o 256 bits

- Clave secreta

Una vez introducido todos los datos, podemos exportar la salida del texto cifrado en formato BASE64 o en Hexadecimal, esta salida nos aparecerá justo debajo donde indica «AES Encrypted Output»

En el caso de querer descifrar la información, deberemos hacer justamente el proceso contrario, introduciremos el texto cifrado en BASE64 o en Hexadecimal, definimos el modo de cifrado que hemos utilizado anteriormente, la longitud de clave y también la clave secreta que hemos utilizado. Una vez hecho, pinchamos en «Decrypt» y podremos ver el mensaje original en texto claro.

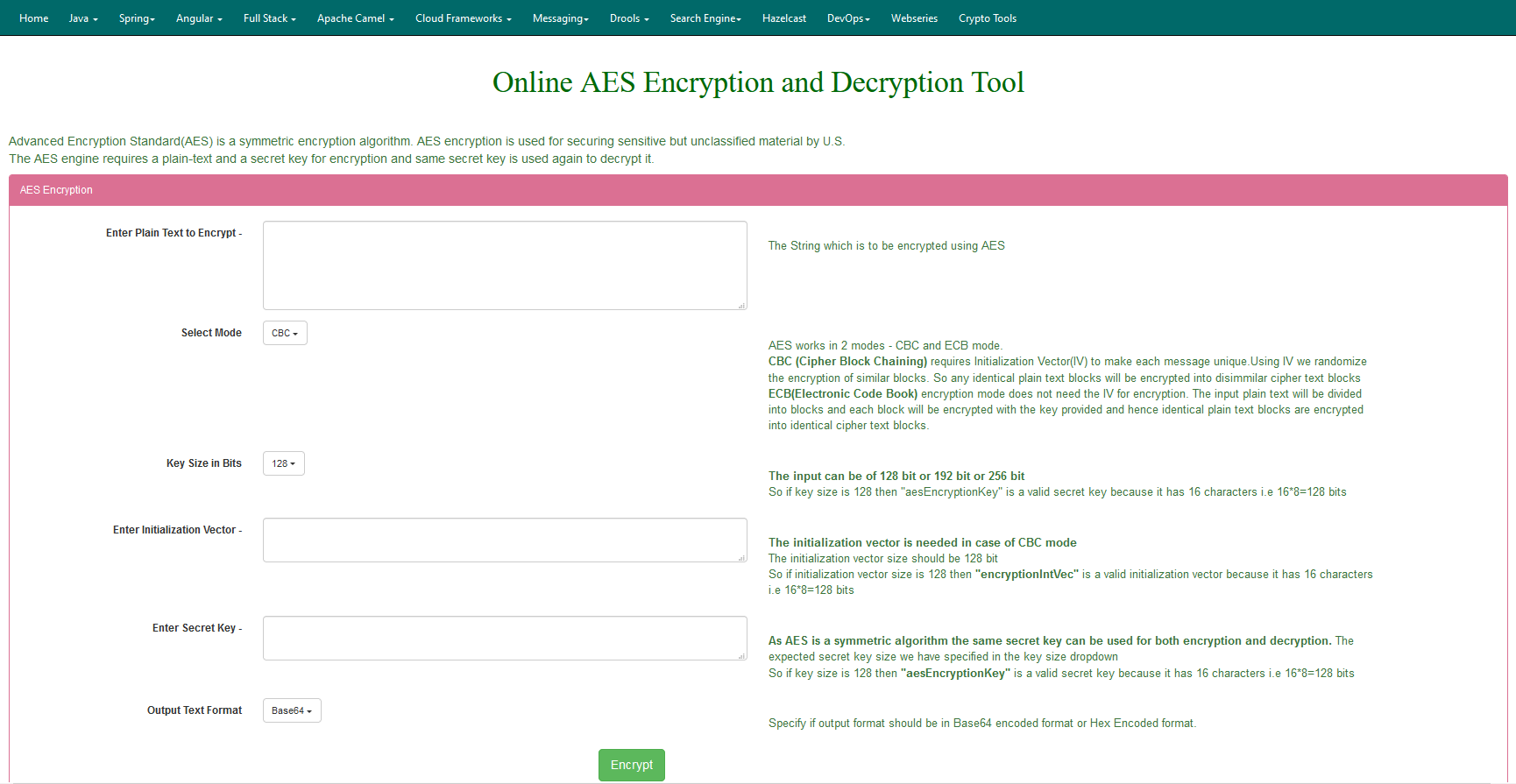

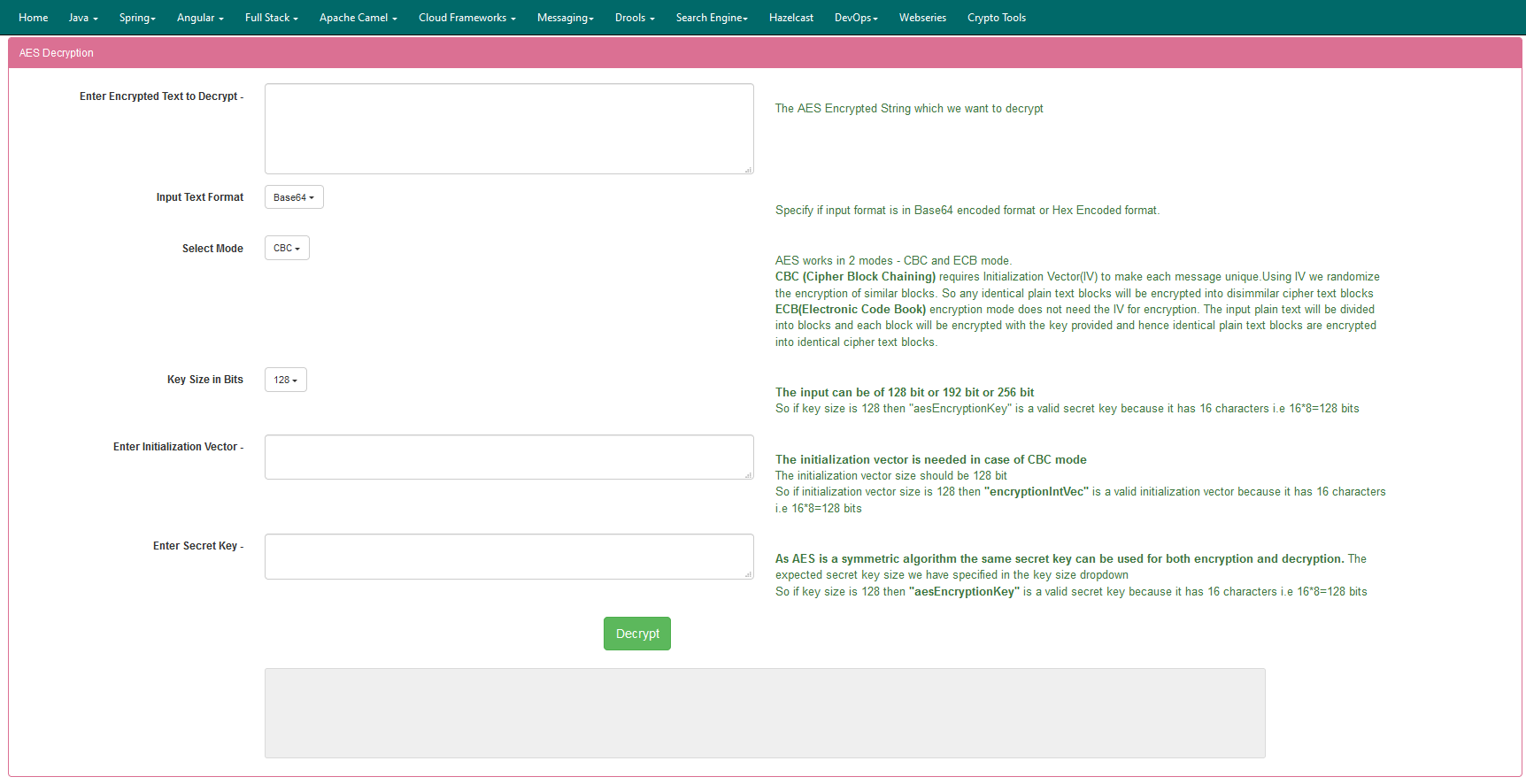

Javainuse AES Generator

Esta herramienta online es también bastante avanzada, tendremos que introducir el texto en plano y posteriormente elegiremos los siguientes parámetros:

- Modo de cifrado: ECB o CBC

- Longitud de clave: 128 bits, 192 bits o 256 bits

- Vector de inicialización si usas CBC de 16 caracteres si usas 128 bits, 24 caracteres si usas 192 bits y 32 caracteres si usas 256 bits.

- Clave secreta

- Salida en formato Base64 o Hexadecimal

Una vez hecho esto, pincharemos en el botón de «Encrypt» y nos cifrará el texto introducido.

Para descifrar la información, indicaremos el texto cifrado en formato Base64 o en formato Hexadecimal, el resto de opciones de configuración que tendremos que introducir son exactamente las mismas que antes, el modo de cifrado, longitud de clave, vector de inicialización si usas CBC y también la clave secreta. Una vez introducido todo, pinchamos en «Decrypt» y nos devolverá el texto en claro.

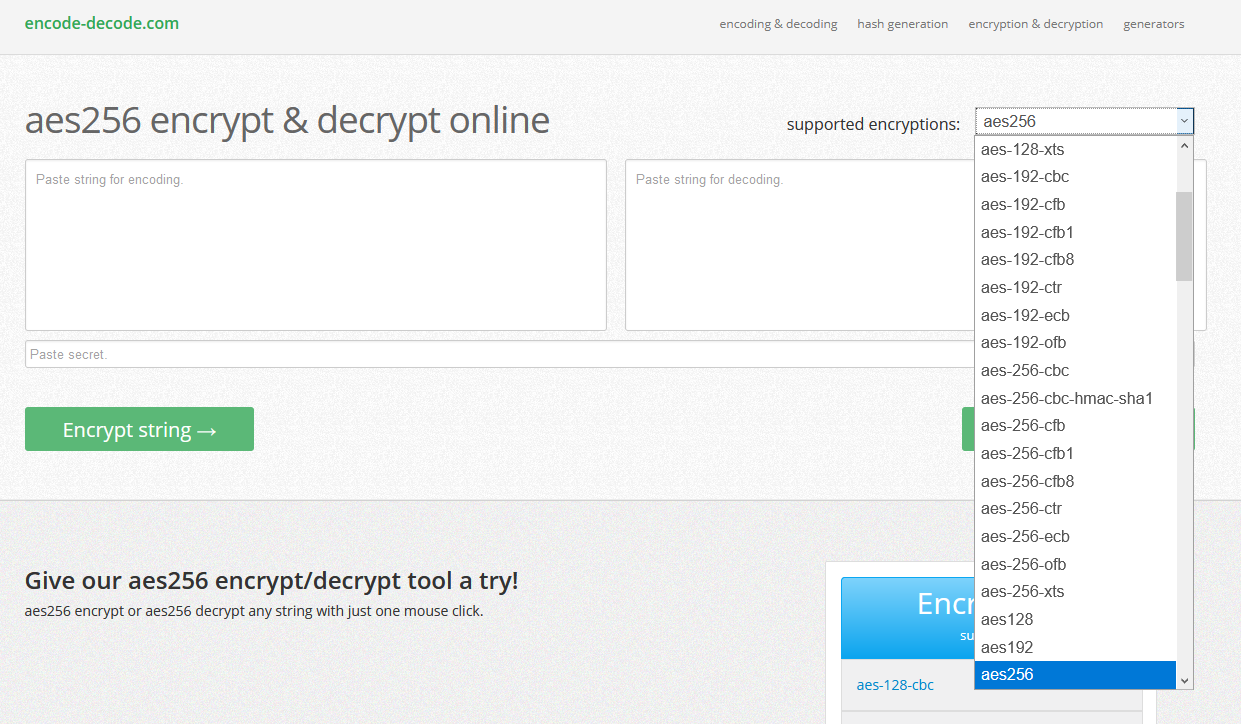

Encode-decode

Esta herramienta online es realmente interesante y muy fácil de utilizar, lo primero que tendremos que hacer es seleccionar la encriptación que nosotros queramos. Podremos usar AES de 128 bits, 192 bits y 256 bits, además de todos los modos de cifrado como CBC, XTS, CTR, ECB e incluso GCM y más, además, también podremos hacer uso de otros algoritmos de cifrado simétrico que no son AES, como Blowfish, Camellia.

Una vez que hayamos elegido el cifrado, tendremos que introducir el texto en claro en el cuadro de la izquierda junto con la clave de cifrado. En el caso de tener el texto cifrado, tendremos que ponerlo en el cuadro de la derecha, y también introducir la clave de descifrado en este caso. En la parte inferior encontraremos los correspondientes botones de «Encrypt» o «Decrypt» para cifrar o descifrar la información.

Esta herramienta es una de las más útiles y rápidas que podemos encontrar, además, la posibilidad de elegir entre diferentes algoritmos de cifrado simétrico es un punto muy a favor.

MD5

Este tipo de contraseñas eran muy comunes antes, y muchas webs las utilizaban. Almacenándolas en una encriptación MD5. Sin embargo, a día de hoy, webs como esta podrán transcribir de texto a MD5 y viceversa cualquier palabra, texto o contraseña, por lo que será poco seguro hacerlo en este formato. Sin embargo, muchas filtraciones de claves en red han sido reveladas en él, por lo que solo necesitamos una web como la mencionada para conocer la real.

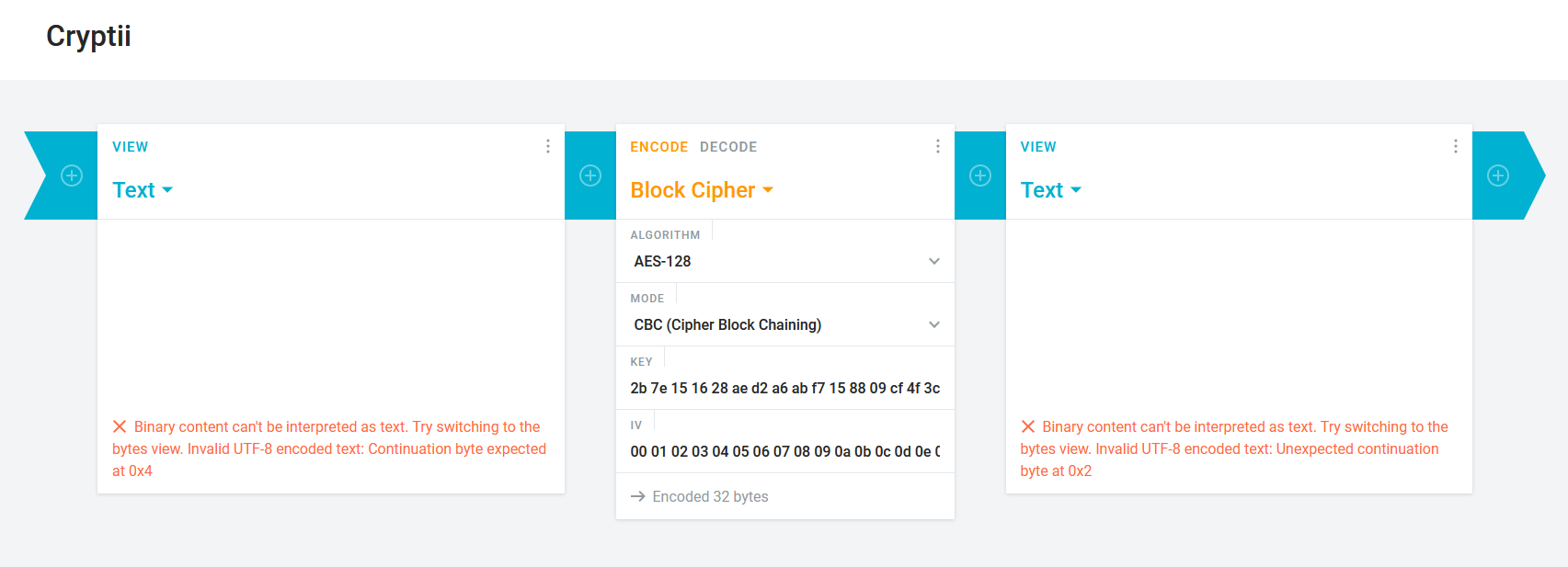

Cryptii

Esta herramienta también es realmente completa, podremos introducir la información en formato texto directamente, e incluso en Bytes en formato Hex y Bin. En el apartado de «Encode» o «Decode» es donde tendremos que introducir la información del cifrado simétrico. En este caso, podremos elegir entre las siguientes opciones:

- Cifrado por bloques (puedes elegir otro tipo)

- Algoritmo: AES-128 o AES-256

- Modo de cifrado: CBC o CTR

- Clave de descifrado en hexadecimal

- Vector de inicialización en hexadecimal

En este caso, tendrás que ayudarte de un conversor en hexadecimal para introducir la clave de cifrado/descifrado y el vector de inicialización.

Aunque esta herramienta es una gran alternativa, creemos que la complejidad añadida de utilizar Hex hace que prefiramos mejor utilizar otras herramientas por encima de esta.

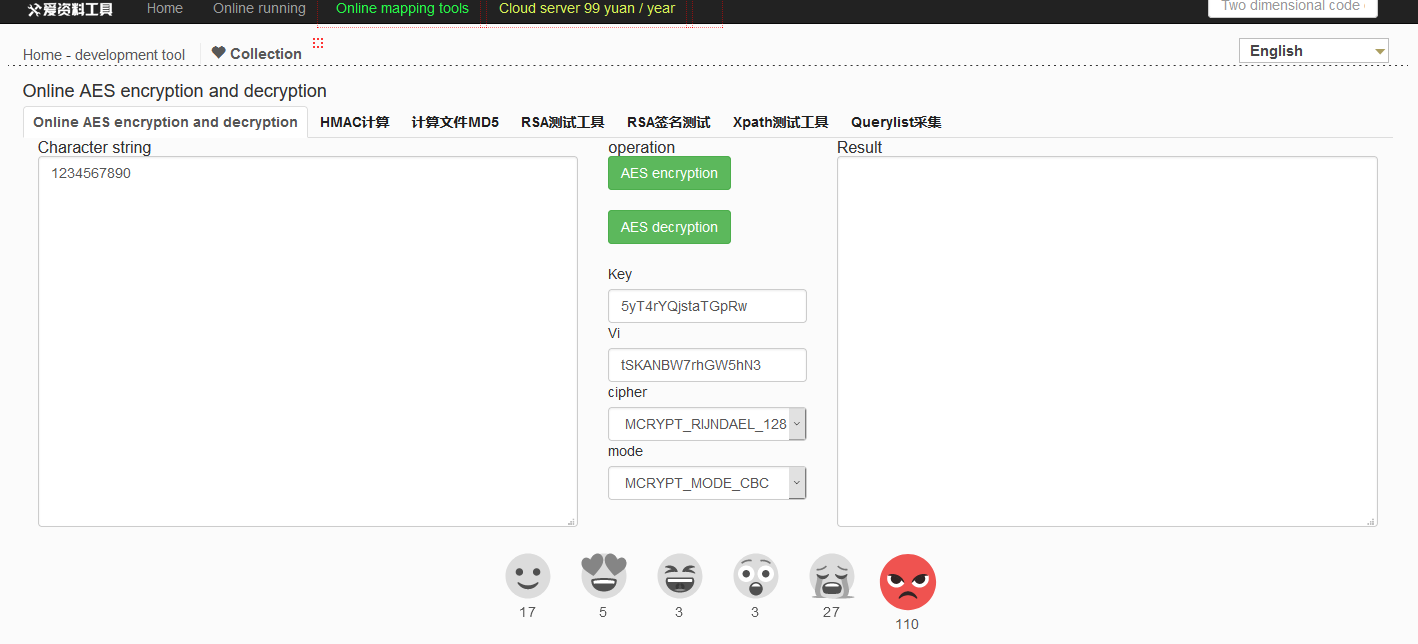

Toolnb AES

Esta herramienta gratuita también nos permitirá cifrar y descifrar datos con AES. En el cuadro de la izquierda introduciremos el texto en claro o cifrado, a continuación, introduciremos la clave de cifrado, el vector de inicialización, el tipo de cifrado (AES-128, AES-192 o AES-256), y también el modo de cifrado (CBC, CFB, ECB, OFB etc.), y una vez que lo hayamos completado, pinchamos en el botón de «AES Encryption» o «AES decryption».

Esta herramienta también es muy útil para realizar pruebas con textos cifrados y descifrados. En todo caso, como siempre recomendamos, lo mejor es siempre acudir a los sitios oficiales. Posteriormente a informarse como funciona cada página o herramienta, y como estas tratan nuestros datos. El primer paso para realizar una encriptación adecuada, es asegurar que la información que vamos a codificar no pueda ser filtrada o esta se quede guardada en algún servidor. Siempre buscaremos la máxima seguridad y privacidad en todos los aspectos posibles.

En caso de que alguna se descargue, es conveniente revisar que esta no necesita hacer envíos a un servidor para realizar la tarea. Lo que quiere decir, que actúe en local y no online. En estos casos, siempre es recomendable contar con un antivirus, y un cortafuegos correctamente actualizado. Todo esto, buscando que nuestro equipo no se infecte de algún tipo de virus que puedan traer las herramientas que descargamos.

Programas para cifrar textos

Además de las herramienta online y gratuitas, también te puede descargar un software en concreto para cifrar textos sin inconvenientes. Además, este tipo de herramientas son gratuitas, por lo que solamente tendrás que descargar un archivo e instalar el programa para comenzar a cifrar los textos que quieras.

Cryptomator

De entre las muchas alternativas que hay disponibles en Internet de manera gratuita, este programa es una de las primeras opciones que debes probar. Este software es de código abierto y es compatible con diferentes sistemas operativos: Windows, macOS, Linux, Android e iOS. Por lo que te podrá servir para el móvil, PC y tablet.

Este programa en particular se encarga de que puedas cifrar cualquier carpeta que quieras bajo el protocolo AES, es decir, se generará una especie de caja fuerte a la que nadie podrás tener acceso salvo tú. Dentro de esta, podrás añadir todos los archivos de texto, entre otros, que quieras. Y una de las características más llamativas de esta opción gratis es que te permite tanto crear una carpeta cifrada en tu red local como en Dropbox o Google Drive.

BitLocker

Otra de las alternativas que te pueden venir bien es BitLocker. Aunque, hay que tener en cuenta que está pensado para usuarios de Windows y no está disponible para todos los sistemas operativos. Por lo que es un punto que se debe tener en cuenta. En este caso, este programa ofrece un cifrado automático AES de 256 bits.

Entre sus ventajas puedes encontrar que es fácil de usar y configurar. Además, con su cifrado puedes proteger por completo tu disco duro. Pero, como decíamos, uno de los contras de esta aplicación es que solamente está disponible para algunas versiones de Windows. Por lo que es un detalle que debes tener en cuenta a la hora de buscar un software para cifrar tu disco duro.

Cifrados automáticos

Hoy en día, podemos estar un poco más tranquilos con estos temas. Y esto es porque poco a poco los servicios han ido implementando sus propios sistemas, los cuales encriptan los archivos de forma automática. En los peores casos, simplemente tendremos que elegir las aplicaciones que vamos a usar en beneficio del cifrado que utilicen. Pero por lo general, los servicios más utilizados utilizan cifrado para mantener los datos de los usuarios a salvo. Informarse sobre los sistemas que utilizamos, es muy importante para saber cuál es el más seguro de todos ellos. Aunque son bastante seguros.

Lo mejor de lo que nos podemos aseguras, es de que utilicen un cifrado de extremo a extremo. El cual usan los principales servicios, como pueden ser Gmail, Drive, Twitter, Telegram, entre otros. Al igual que los sistemas operativos como Android y iOS. Esto es porque actualmente existen muchas leyes de protección de datos, las cuales son muy estrictas. Por lo cual, las compañías siempre buscan estar todo lo cubiertos posible en estos casos. Por lo cual, no solo textos, si no cualquier archivo en estas plataformas, estará totalmente cifrado.

Tal y como habéis visto, hoy en día disponemos de una gran cantidad de opciones para cifrar textos online y gratis con AES y con otros algoritmos de cifrado simétrico. Dependiendo de nuestras necesidades y las pruebas, podremos elegir unas herramientas u otras, dependiendo de sus opciones de configuración disponible y sus posibilidades.

¿Se puede descifrar un WhatsApp?

Visto lo visto, podrás preguntarte si alguno de tus datos cifrados de extremo a extremos, como promete WhatsApp así como otras aplicaciones de mensajería, puede ser revelado gracias a estos programas. Y la respuesta es bastante sencilla. No. Es imposible hacerlo.

Y pese a que imposible no hay nada, la probabilidad de ello es prácticamente infinita de que no. Es más, aplicaciones como Telegram, en sus inicios, pagaban hasta 100.000 dólares como forma de promocionarse, si alguien conseguía desvelar los datos entre una conversación de dos personas, puesto que el tipo de cifrado se supone que es tan seguro que no existe probabilidad lógica de conseguir descifrarlo.

Por tanto, pese a que existen formas de cifrar y descifrar contraseñas y mensajes, puedes estar tranquilo, que en la mayoría de servicios y apps, será imposible que tus datos salgan a la luz.