Como sabemos, tenemos a nuestra disposición un amplio abanico de posibilidades en cuanto a sistemas operativos. Hay vida más allá de Windows, que es el más usado en equipos de escritorio, y orientado a un nivel de trabajo diferente. Tenemos muchas distribuciones de Linux que podemos utilizar. Cada una de estas opciones cuenta con sus propias peculiaridades, recursos y software agregado, por lo que pueden ser interesantes dependiendo de lo que busquemos. Algunos pueden estar más orientados en la seguridad informática, por ejemplo. De ello vamos a hablar en este artículo. Vamos a hacer un recopilatorio de los mejores sistemas operativos para la seguridad informática y hacking ético.

Antes de nada, es probable que hayas leído en alguna parte sobre el término distro. ¿Qué significa? Pues, es un diminutivo en el idioma inglés que hace referencia a la palabra «distribución». Sin embargo, las distros se han vuelto populares en el ámbito Linux. Por lo que, en general, cualquiera de las distribuciones de Linux que se citen en esta o cualquier otro artículo sobre el tema, serán referidas como «distros» en la mayoría de los casos.

Qué es el hacking ético

El hacking ético es una modalidad de técnicas que se utilizan con buenos fines. Por lo general, se hace para buscar, identificar y corregir las vulnerabilidades que pueden tener los sistemas informáticos, redes y otro tipo de sistemas, ya sean nuestros o de otras personas. Este se diferencia del hacking malintencionado, es que se realiza para mejorar la seguridad, así como la protección de los sistemas y los datos de las organizaciones. Cabe destacar, que esto es algo que siempre se realiza con el consentimiento de los propietarios del sistema u organización. Por otro lado, no es algo que se realice de forma deliberada, sino que todo está perfectamente organizado en un libro de ruta.

El hacker ético, utilizará una serie de técnicas y análisis, que le ayudarán a encontrar las posibles vulnerabilidades dentro de los sistemas y aplicaciones. Una vez localizadas, elaborará un informe que procede a entregar a los propietarios del sitio con las posibles soluciones que pueden llevar a cabo. Estas pruebas se pueden hacer de diferentes formas, pueden ser pruebas de penetración, análisis de vulnerabilidades, ingeniería social, y otras técnicas dentro de un completo repertorio. Para realizar estas tareas, a menudo se tienen que utilizar herramientas muy similares a las que usan los hackers malintencionados. Pero tienen el fin de corregir los posibles problemas, en lugar de exponerlos en Internet.

Esta modalidad es muy importante, porque ayuda a todo el mundo a estar protegido contra ataques malintencionados. Estos pueden comprometer la seguridad de muchas formas diferentes, y ser explotadas para causar daño o ganar dinero de forma ilegal. La forma en las que se puede realizar un ataque, son muy variadas. Y en ocasiones, estar bien protegido contra ellas puede ser una tarea muy complicada.

Por último, estos hackers éticos también nos pueden ayudar a cumplir las normativas vigentes. Tales como la GDPR o la norma ISO 27001, las cuales son requeridas a las organizaciones por seguridad y privacidad.

Mejores distribuciones de Linux para hacking ético

Tenemos muchas opciones para poner a prueba la seguridad de nuestros equipos. Vamos a hacer una selección de las distribuciones de Linux más populares y utilizadas para el hacking ético. Cada una de ellas puede tener opciones diferentes con las que podremos acceder a programas y funciones con las que proteger nuestros sistemas. Hay que tener en cuenta que la ciberseguridad es muy importante y siempre debemos poner a prueba nuestros equipos.

BlackArch Linux

Sin duda BlackArch Linux es una de las distribuciones de hacking ético más populares y utilizadas. Cuenta con una gran variedad de opciones para poner a prueba la seguridad de los dispositivos. Dispone de una amplia comunidad, por lo que vamos a encontrar mucha información en Internet, tutoriales y páginas para aprender más a utilizar esta distribución.

Uno de los fuertes más importantes de BlackArch Linux es la gran cantidad de herramientas de las que dispone. Cuenta con más de 2.500, pero constantemente añaden nuevas con cada versión que lanzan. Es, en definitiva, un sistema operativo a tener muy en cuenta si nos interesa este mundo.

Kali Linux

Es otra distribución que no puede faltar en esta lista y que lleva muchos años mejorando sus prestaciones con cada nueva versión. Nuevamente estamos ante un sistema operativo muy utilizado para la seguridad informática y hacking ético. . Es una distribución basada en Debian que tiene un foco importante en pentesting a nivel muy avanzado, además de la realización de auditorías de seguridad. Se caracteriza por contar con una gran cantidad de herramientas preinstaladas, en total son más de 600 herramientas que nos permitirán realizar auditorías de diversos ámbitos, como a las redes Wi-Fi. Estas herramientas se encuentran distribuidas por categorías, entre las que destacan el pentesting, investigaciones en detalle de seguridad, informática forense e incluso ingeniería reversa. Kali Linux existe desde el año 2013, y es prácticamente una obligación para cualquier entusiasta o profesional en la seguridad prueba esta distro

Cuenta con cientos de herramientas orientadas en la ciberseguridad, llevar a cabo múltiples pruebas, recopilar información, escanear redes… Todo lo necesario para que los expertos y no tan expertos en la seguridad informática lleven a cabo sus pruebas. De todas estas herramientas encontraremos mucha información en Internet para aprender a utilizarlas correctamente. Otro aspecto muy interesante es que tenemos disponibles imágenes .OVA para importarla en VirtualBox o VMWare y hacer uso de esta distribución en máquinas virtuales, para probar en un entorno controlado.

¿Quieres descargar la herramienta? Puedes hacerlo descargarla desde la web oficial y no tiene ningún tipo de coste. Recuerda que para una mejor experiencia, debes descargar siempre la versión más reciente. No hace mucho tiempo, se ha puesto a disposición la versión 2020.1a. ¿No sabes con qué herramientas empezar? Te animamos a echar un vistazo al listado de todas las herramientas disponibles para una variedad de propósitos, desde la recolección de información pasando por las delicadas actividades de análisis de vulnerabilidades hasta los ataques a nivel hardware.

Backbox

Backbox no es tan conocido como los dos anteriores, pero cuenta también con herramientas muy interesantes para llevar a cabo pruebas de seguridad como MSF, NMAP, BurpSuite, Armitage, SQLMap, etc. Está basado en Ubuntu. Esto hará que muchos usuarios vean que la interfaz les resulta familiar. Hay que mencionar que hace ya más de una década desde el primer lanzamiento oficial de esta distribución de Linux basada en la seguridad informática. Ha pasado mucho tiempo desde sus inicios y esto hace que poco a poco hayan ido introduciendo mejoras, cambios y la comunidad haya ido creciendo, por lo que encontraremos mucha información en la red.

Es otra distro orientada a pentesting y otras tareas orientadas a la seguridad. Proporciona herramientas que apoya el desarrollo de análisis de redes y sistemas. Entre las tareas que uno puede realizar es análisis de aplicaciones web, análisis de redes, pruebas de esfuerzo (stress testing) y sniffing. Por tanto, es posible realizar análisis de informática forense, evaluaciones de vulnerabilidades en sistemas y explotación en general. Lo mejor de Backbox es que, si quieres personalizarlo aún más, no hay ningún problema en hacerlo. Puedes adaptarlo según tus propósitos, agregando herramientas que no están presentes en la distro por defecto. Además, puedes enviar tu contribución y contribuir en gran medida a la mejora de este entorno orientado a la seguridad.

¿Te gustaría probarlo? Puedes acceder a su portal oficial para descargarlo y acceder a una documentación super completa para que tengas guías de instalación, uso, personalización y soporte de la comunidad en general.

Pentoo

Una distribución de Linux clásica y que está basada en la seguridad informática es Pentoo. En este caso estamos ante una opción que está basada en Gentoo Linux, y se trata de una de las distribuciones que están pensadas para que se puedan realizar diferentes pruebas de seguridad y también de penetración.

Gracias a sus características y sus distintas ventajas, lo cierto es que para muchos es una de las distribuciones más completas. Además estamos ante una de las más antiguas, ya que este año cumple 15 desde que fue lanzado. Es, por tanto, una opción muy a tener en cuenta si nos interesa el mundo de la ciberseguridad y llevar a cabo pruebas.

Wifislax

Seguro que en alguna ocasión habéis oído hablar de Wifislax. Se trata de una distribución de Linux que ha sido muy popular para realizar pruebas de seguridad de redes. Hay que mencionar que esta distro en particular llegó a quedarse con una buena parte de las herramientas y funciones de BlackTrack para que se pueda tener un live ya preparado con todo lo necesario para que los profesionales de seguridad puedan llevar a cabo auditorías en redes y así luchar contra posibles ataques.

En este caso, estamos ante una de esas alternativas en las que los usuarios disponibles de diferentes herramientas para llevar a cabo ataques contra redes Wi-Fi y saber si realmente son seguras o podrían acceder intrusos a ellas. Este sistema operativo está basado en SlackWare. Sin duda es una opción que debemos introducir en nuestra lista.

Parrot Security OS

Una distribución más para añadir a esta lista es Parrot Security OS. Es una distro basada también en Debian que se enfoca tanto en la seguridad como en la privacidad. Se caracteriza por ser completamente portable y es como un inmenso laboratorio para la realización de operaciones de ciberseguridad en general. Ya sea pentesting, informática forense e ingeniería reversa. Por tanto, te provee las herramientas necesarias para que puedas desarrollar tus propias soluciones de seguridad y así, logres mantener tus datos con un alto nivel de seguridad. Otra de las características que destaca Parrot es que es muy liviana, por lo que puede ser instalada y ejecutada incluso en hardware con recursos limitados que no estén al día con el último hardware.

Es completamente gratis y puedes descargarla cuanto antes en cualquiera de las versiones que necesites. Es posible utilizar en distintas plataformas populares como Windows, MacOS y otras distros de Linux gracias a la tecnología de los contenedores Docker. Sin embargo y si tus necesidades varían, puedes descargar versiones experimentales o bien, las clásicas imágenes ISO para instalar de forma dedicada en cualquier ordenador.

No solamente cuentas con documentación completa sobre la utilización de esta distro, sino también cuentas con oportunidades de entrenamiento para mejorar tus habilidades de acuerdo a lo que deseas lograr.

Bugtraq

Bugtraq está basado en Debian. Ofrece un gran abanico de posibilidades en cuanto a herramientas para poner a prueba nuestra seguridad informática. Fue lanzado en el año 2012 y está especialmente diseñado para usuarios más expertos. Podemos encontrar software muy variado.

Uno de los fuertes de esta distribución de Linux para hacking ético es su rendimiento. Es una opción optimizada, que cuenta con lo necesario para que funcione adecuadamente en la mayoría de dispositivos. Es una alternativa a las anteriores que hemos mencionado. Tiene usuarios en muchos países del mundo, por lo que con el paso de los años han ido aportando mejoras que han venido muy bien para lograr un SO que se adapta correctamente.

ArchStrike

Otra distribución más que queremos mostrar es la de ArchStrike. Quizás es menos conocida que las anteriores, pero ofrece una serie de opciones interesantes a los usuarios. Por su nombre lo podemos deducir, pero este sistema operativo está basado en Arch Linux. Es muy útil para los amantes de la ciberseguridad que quieran llevar a cabo sus pruebas.

Ofrece diferentes herramientas adicionales a las que podemos encontrar con Arch Linux. Es una versión diferente, pero comparte muchas similitudes. Podemos tenerla en cuenta si queremos probar algo distinto, una nueva opción para realizar pruebas y comprobar que nuestros dispositivos están seguros a la hora de navegar por la red. Podemos descargarlo y ver toda la información en su web oficial.

CAINE

Caine se trata en un principio de un Sistema Operativo forense que fue diseñado para que diferentes organizaciones puedan hacer cumplir la ley a nivel policial o militar. Pero también es válido para usuarios que lo quieren para darle uso a algunas de sus herramientas, las cuales se pueden utilizar para hacking ético.

Este incorpora muchas herramientas de serie orientadas a la investigación, del mismo modo que tiene otras más comunes como puede ser Firefox o editores de imagen. Se trata de un sistema operativo de código abierto que incluye entre sus herramientas principales, funciones orientadas a análisis forenses, y estas a su vez cuentan con sus propias subcategorías, que multiplican el número de funcionalidades de este sistema.

Se trata de un sistema operativo muy versátil, donde podemos crear informes de lo analizado durante un trabajo, pero a su vez tal cantidad de herramientas y tan manipulables, no cuenta con un entorno gráfico muy agradable, pero si que es completamente gráfico, por lo cual no será tan complicado de usar como otras distribuciones. En todo caso, muchas de sus herramientas requieren usar el entorno de línea de comandos.

También tiene la posibilidad de ejecutarlo desde un disco en tiempo real, o ejecutarlo desde un disco duro, nos da ambas opciones. En cambio, no resulta muy sencillo realizar su instalación, por lo cual es recomendable seguir algún tutorial oficial para realizar tal tarea.

Como hemos mencionado, se trata de un sistema pensado para análisis forense, por lo cual no todas las herramientas llegarán preparadas para realizar hacking, por lo cual tendremos que dedicar un tiempo a configurarlas a nuestro gusto, o al que requieran ciertas funciones.

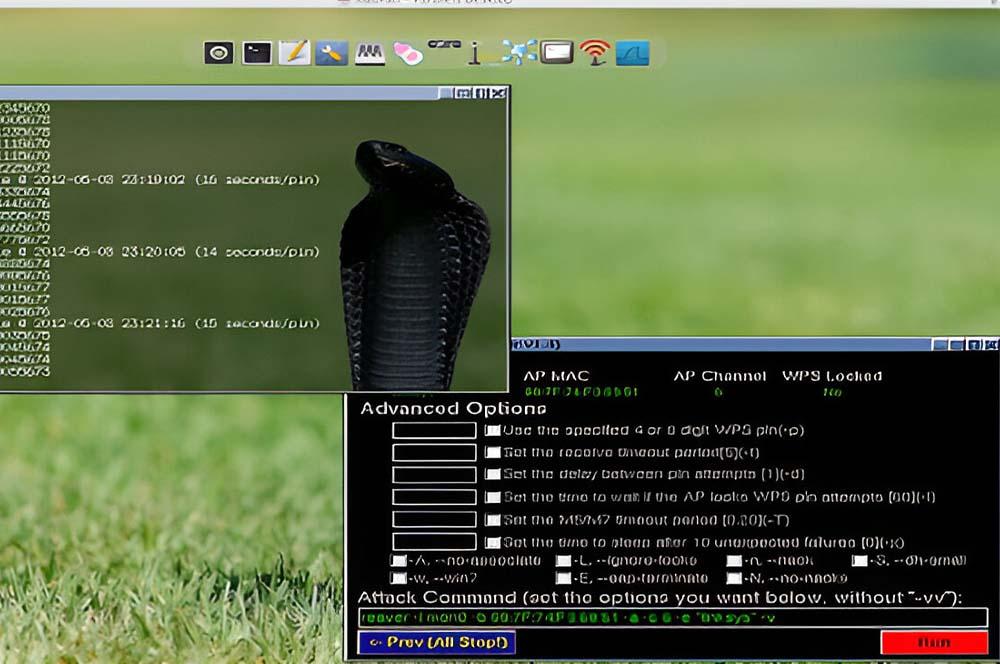

Xiaopan OS

Esta es otra de las distribuciones Linux que se han desarrollado con la finalidad de que los usuarios o profesionales de seguridad puedan auditar redes WiFi. Además de que está ideado para que se pueda trabajar con esta alternativa desde equipos que tengan unas capacidad más reducidas, es decir, a los que no se les puede exigir demasiado debido a sus componentes.

Estamos ante una alternativa que está basada en Tiny Core. Además, se diseñó con la idea de que pudiera ser una herramienta que tanto usuarios más avanzados como los principiantes pudieran usar en cualquier momento para llevar a cabo un test. De entre las herramientas que ofrece, se pueden encontrar Aircrack-ng, Minidwep GTK, wifite, etc.

Uno de los aspectos que se pueden destacar de esta alternativa es que ocupa poco, y lo cierto es que ofrece la opción de ejecutarse en modo Live. Por lo que incluso no es necesario instalar algún software en un disco duro. Por tanto, se copia y se ejecuta posteriormente desde la memoria RAM. Por lo que es una de las características que se deben tener en cuenta de esta opción para Linux.

Samurai Web Testing Framework

Es un framework que funciona como una máquina virtual, el cual es compatible con VirtualBox y VMWare. El mismo se encuentra especialmente pre-configurado para que se convierta en un entorno enfocado al pentesting, y cuenta con varias herramientas gratuitas y de código abierto. Dichas herramientas se encuentran enfocadas en todas las fases del pentesting, comenzando con el reconnaisance (reconocimiento), se cuenta con herramientas de tipo escáner como Fierce y Maltego. Si se realiza el mapping (mapeo), utilizarás WebScarab y ratproxy.

Llegando al paso de discovery (descubrimiento), Samurai te ofrece las herramientas w3af y burp. Finalmente, para la exploitation (Explotación) se encuentran las herramientas BeEF, AJAXShell y otros más. Sin embargo, si es necesitas de ayuda y soporte adicionales, este framework cuenta con una wiki que funciona como centro de información que se encuentra disponible permanentemente mientras realizas las pruebas. Puedes descargarlo aquí.

En definitiva, estas son algunas de las distribuciones de Linux orientadas en la ciberseguridad más interesantes que podemos encontrar. Una selección que podemos usar en nuestros equipos para llevar a cabo pruebas, comprobar la seguridad de nuestras redes y dispositivos.

Cada uno de ellos ofrece un amplio abanico de posibilidades a los amantes del hacking ético. Muchos los podemos utilizar también en una máquina virtual, para probarlos antes de instalarlos en el ordenador. En todo caso, si vamos a realizar este tipo de acciones o darle un uso simplemente didáctico, hemos de saber que no todo lo que hagamos se considera hacking ético, por lo cual debemos tener conocimiento de las leyes actuales al respecto, y proceder con sentido común.

¿Es legal el hacking ético?

Pese a que darás por hecho que sí, debido a que no estás realizando ningún acto malintencionado, el hacking ético no es tan legal como crees, y dependerá de muchos factores.En primer lugar, el país en el que residas, ya que cada uno tiene unas Leyes, y deberás conocerlas antes de ejecutar algunos programas y herramientas que, pese a parecer legales, puede que incumplan alguna norma.

Y, por otro lado, el consentimiento para ello. Realizar un intento de crackear la contraseña de nuestro router es totalmente legal, debido a que es nuestro, sin embargo, hacerlo de otra que veamos cerca, sin pedir permiso primero, no lo será, aunque el objetivo sea simplemente saber si somos capaces, no utilizando para nada el acceso posteriormente.

Es por ello que deberemos solicitar el permiso del propietario, lo cual, en ocasiones, es complicado, ya que puede que no sepamos quién es. Sin embargo, si lo conocemos, estoy seguro de que te lo dará, ya que si consigues averiguarla, podrás avisarle para que intente mejorar sus niveles de seguridad.

Esto ocurre con cualquier tipo de hacking, sea presencial, como las redes WiFi, u online, intentando descubrir o manipular un servidor web, ya sea para realizar un ataque DDoS, o simplemente para lograr acceso al gestor de archivos o administración del sitio.

Del mismo modo, estamos seguros de que los propietarios estarán agradecidos, ya que si tus intenciones no son malas, no les ocurrirá nada, y les avisarás de que otra persona, puede que no tan buena, acceda. Sin embargo, podrían denunciarte, pues sin autorización, estamos en el mismo punto, y sería ilegal, independientemente de tus intenciones.