Los piratas informáticos pueden tener como objetivo robar nuestras cuentas personales. Esto es algo que afecta a redes sociales, correo electrónico o cualquier servicio online que usemos. En este artículo vamos a hablar del caso de Facebook, que es una de las plataformas favoritas para los ciberdelincuentes. Vamos a explicar de qué forma pueden robar nuestra cuenta y, lo más importante, qué hacer para evitarlo.

Métodos para robar una cuenta de Facebook

Los cibercriminales van a utilizar diferentes estrategias para lograr la contraseña y acceder a la cuenta. Constantemente se actualizan y perfeccionan los métodos que usan, por lo que debemos estar protegidos siempre y no caer en la trampa. Vamos a mostrar cuáles son los métodos más comunes y que debes conocer.

Ataques Phishing

El primer método que pueden usar es lo que se conoce como ataque Phishing. Es muy habitual para robar contraseñas de todo tipo. Lo que hace el atacante es enviar un correo o mensaje donde simula ser una página legítima. En este caso podría simular ser Facebook. Va a hacer creer que hay algún problema con la cuenta, algún dato que haya que cambiar, etc.

Básicamente lo que buscan es la atención de la víctima. Van a intentar que haga clic en ese enlace que han creado para ser direccionados a un sitio falso. De esta forma, todos los datos que ponga van a ir a parar a un servidor controlado por los atacantes. Esto incluye también la contraseña de la cuenta de Facebook.

Malware y keylogger

También pueden utilizar malware para robar contraseñas. En este caso lo habitual es un keylogger, que es un tipo de software malicioso que se encarga de recopilar todo lo que ponemos en teclado. Va a saber qué contraseñas ponemos, nombres de usuario o cualquier dato que puedan usar en nuestra contra.

Aquí también podemos nombrar los troyanos. Es un tipo de malware que usan los piratas informáticos para ganar acceso a un sistema. Podrían ver contraseñas almacenadas, datos que hayamos guardados o simplemente actuar como si estuvieran realmente delante de nuestro dispositivo.

Fuerza bruta o adivinación

Por supuesto, otra opción que tienen es simplemente adivinar cuál es la clave de Facebook. Esto lo pueden lograr si estamos utilizando una contraseña débil, que puede ser averiguada fácilmente. Por ejemplo si usamos nuestro nombre, fecha de nacimiento o cualquier dato que pueda relacionarnos.

La fuerza bruta va a funcionar especialmente con esto que mencionamos. Si usamos una clave débil, predecible, pueden usar diferentes combinaciones hasta dar con la correcta. Por ejemplo si usas tu nombre o número de móvil, combinaciones sencillas del tipo 1234 y similares.

Spyware

A través del spyware, que es básicamente software malicioso que puede recopilar datos por ejemplo desde el navegador, también podrían robar contraseñas. Esto es utilizado para obtener información comprometida de la víctima y usan estrategias muy diversas, como colar archivo a través del e-mail, descargas, instalar programas que son falsos…

De esta forma, a través de ese software malicioso van a poder recopilar datos personales muy variados. Es otro método usado para robar la contraseña de Facebook y obtener acceso a nuestra cuenta sin permiso.

Aplicaciones vinculadas

Algo similar ocurre con otros servicios y aplicaciones que podemos vincular a la cuenta de Facebook. Puedes vincular otras páginas de Internet, otras redes sociales, plataformas para comprar online… Incluso puedes usar Facebook para no tener que registrarte e iniciar sesión en esos otros servicios.

Pero el problema llega cuando vinculas una aplicación y no es fiable. Eso lo pueden usar los piratas informáticos para robar la contraseña y tomar el control de la red social.

Claves filtradas

Además, las claves de Facebook o de cualquier otra red social podrían quedar filtradas. No es lo habitual, especialmente cuando hablamos de plataformas fiables, pero puede ocurrir. Básicamente significa que ha habido algún problema con ese servicio que usamos y las contraseñas se han filtrado en la red.

Es ahí cuando los piratas informáticos van a aprovechar para acceder a las cuentas de los usuarios. Podrían averiguar la clave, ver datos personales, leer mensajes…

Cómo evitar estos ataques

Como ves, los piratas informáticos pueden usar diferentes métodos para robar una cuenta de Facebook. Es importante que tomes medidas para evitar problemas de este tipo. Por ello, vamos a dar algunos consejos para proteger la cuenta lo máximo posible y evitar problemas que afecten a nuestra privacidad.

Proteger bien la cuenta

Por supuesto, lo primero que debes hacer es proteger correctamente la cuenta. Es importante usar una contraseña que sea fuerte y compleja, ya que eso evitará ataques de fuerza bruta o por adivinación. Nunca utilices claves que contengan datos personales, como puede ser tu fecha de nacimiento, nombre, etc. Tiene que ser aleatoria, que tenga lo siguiente:

- Letras (tanto mayúsculas como minúsculas)

- Números

- Símbolos especiales

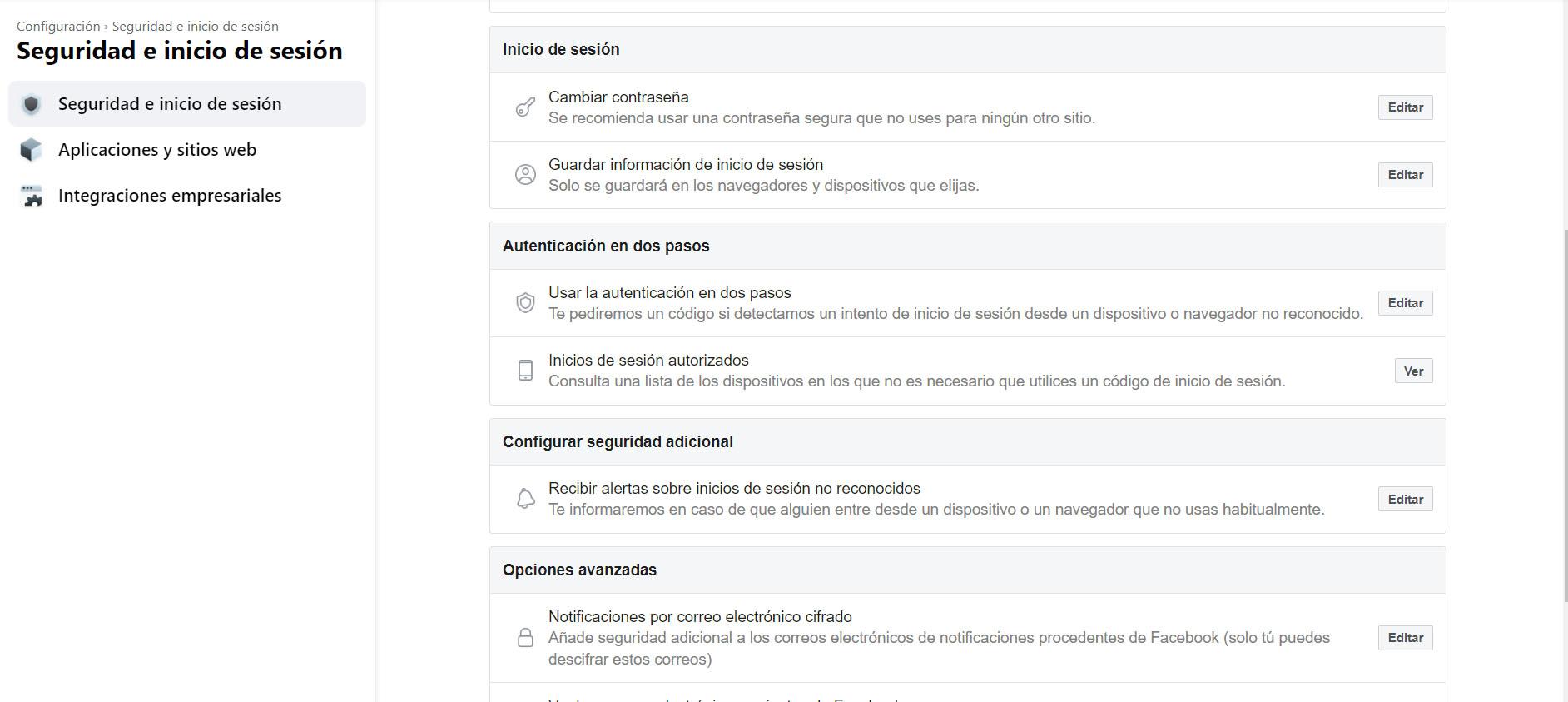

Además, es buena idea habilitar la autenticación en dos pasos. Para ello tienes que ir al menú de arriba a la derecha, entras en Configuración y privacidad, Configuración, Seguridad e inicio de sesión y ahí le das a Autenticación en dos pasos. Es una barrera extra de seguridad, ya que pedirá un código adicional a la contraseña.

Usar programas de seguridad

También es necesario que cuentes con software de seguridad. Un buen antivirus, como puede ser Avast, Bitdefender o el propio Microsoft Defender, va a ayudarte a evitar ataques informáticos muy variados. Asegúrate siempre de utilizar uno adecuado, que funcione bien y esté actualizado correctamente.

En caso de que por error hagas clic donde no debes o bajes algún archivo peligroso, el antivirus podrá lanzar un aviso de advertencia e incluso eliminarlo automáticamente. Podrás lograr que tu seguridad esté siempre protegida y reducir al máximo el riesgo de que roben tu cuenta de Facebook.

Instalar aplicaciones oficiales

Si vas a instalar una aplicación para usar Facebook, asegúrate de que el programa que usas es oficial. Los ciberdelincuentes pueden utilizar software modificado de forma maliciosa y hacerlo pasar por legítimo simplemente para robar las claves de acceso. Por ello es importante que siempre instales software oficial.

Para ello puedes ir a la página web oficial de Facebook o también utilizar tiendas de aplicaciones fiables, como puede ser Google Play o Microsoft Store. En esos sitios los programas van a pasar un filtro y evitarás instalar software modificado.

Tener todo actualizado

Es importante igualmente contar con las últimas versiones de esos programas que vas a instalar, pero también del propio sistema. En ocasiones los piratas informáticos podrían explotar vulnerabilidades que puede haber en un sistema. Podrían ganar acceso así a la cuenta de Facebook, por ejemplo.

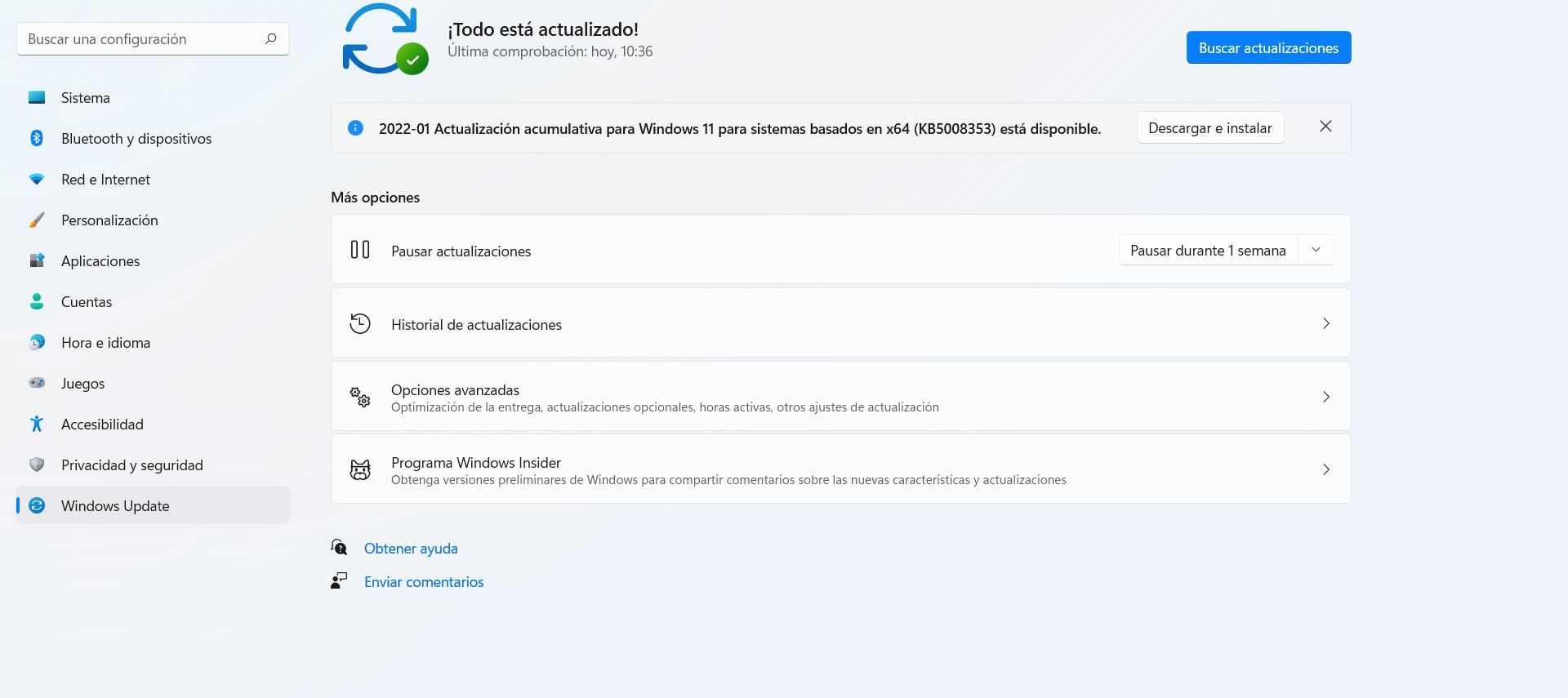

En el caso de Windows, para actualizarlo tienes que ir a Inicio, entras en Configuración, vas a Windows Update y allí te aseguras de agregar las últimas versiones que haya disponibles. Es importante que no dejes ningún archivo colgado sin instalar, ya que podría generar problemas de seguridad.

Sentido común

Pero si hay algo importante es el sentido común. En muchos casos los piratas informáticos van a necesitar que cometamos algún error. Por ejemplo que abramos algún enlace faso, que descarguemos algún archivo fraudulento o que expongamos de alguna manera la contraseña de Facebook sin que nos demos cuenta.

Por ello, para evitar que esto ocurra es importante no cometer errores. Debes mantener siempre el sentido común, estar alerta y protegido al navegar por Internet y utilizar redes sociales de este tipo.

En definitiva, como ves es esencial estar protegido en la red para evitar que roben tu cuenta de Facebook. Los atacantes podrían utilizar métodos muy diversos y conviene prevenirlos. Usar programas de seguridad, tener todo actualizado o evitar cometer errores va a ser imprescindible para lograrlo.

¿Qué hacer para borrar todos mis datos de Internet?

Si estás interesado en borrar todos tus datos personales de Internet, los cuales están presentes en decenas de bases de datos, hacerlo por nosotros mismos es muy complicado debido a los problemas que nos pondrán las diferentes empresas. Por este motivo, han nacido servicios como Incogni. Incogni es un servicio desarrollado por el equipo de Surfshark, el popular servicio de VPN que nos ayuda a proteger nuestras comunicaciones estableciendo túneles completamente cifrados desde el cliente hasta el servidor. Este servicio nos permite realizar un borrado automatizado de nuestros datos de las diferentes bases de datos que hay en Internet.

Los conocidos como «intermediarios de datos» o «data brokers» son los encargados de almacenar todos los datos posibles de diferentes personas, con el objetivo de venderlo al mejor comprador posible. Debemos recordar que nuestros datos personales son muy valiosos, no solamente para nosotros, sino también para las empresas que se dedican a la publicidad.

Este servicio no es gratuito, de hecho, funciona bajo suscripción de tan solo 5,79€ mensuales. El motivo de que tengamos una suscripción mensual o anual y no solamente un pago único, es que el borrado de esta información puede llevar varias semanas e incluso meses hasta que se hace efectivo, además, la propia empresa se encargará de que si encuentra más información sobre el cliente, pedirá que se eliminen estos datos, sin que tengamos nosotros que encargarnos que hacer absolutamente nada más. De esta forma, Incogni se asegura de que no vuelve a aparecer. Gracias a este tipo de servicios vamos a poder tener algo más de privacidad, y podemos elegir qué información queremos que esté presente en Internet y cuál no.