Millones de colaboradores de organizaciones alrededor del mundo han migrado al trabajo remoto, por tanto, las organizaciones se han movilizado al respecto para dotar a sus sistemas de una seguridad adecuada en sus sistemas. Las posibilidades de un ciberataque aumentan exponencialmente, y no sólo las grandes organizaciones están en el punto de mira de los cibercriminales, las pequeñas y medianas empresas también lo son, ya que suelen ser empresas con menos medidas de seguridad que las «grandes». En consecuencia, como administrador de red o especialistas en seguridad informática, debemos contar con las herramientas necesarias para mantener a salvo nuestra infraestructura. Hoy en RedesZone os vamos a enseñar todo lo que tiene Security Onion, una completa suite de auditorías de redes completamente gratuita y de código abierto.

Es una distribución Linux que está orientada a la detección de amenazas, monitorización de seguridad y gestión de los logs. Una de las características más destacadas de Security Onion, es que cuenta con múltiples herramientas incluidas por defecto, por lo que no tendremos que instalar nada ni complicarnos demasiado la vida para su puesta en marcha. Por ejemplo, puedes acceder a Elasticsearch, Snort, Zeek, Wazuh, Cyberchef y NetworkMiner entre otras herramientas. Por otro lado, es muy sencilla de implementar, porque cuenta con un asistente de instalación que permite que en minutos esta suite se ponga en marcha.

Una de las razones por las cuales Security Onion debe ser considerada para las auditorías de redes y seguridad, es la capacidad de juntar múltiples herramientas top de seguridad en redes en un sólo paquete. Esto no solamente lo hace más sencillo de administrar, sino que también facilita el acceso a organizaciones de todo tipo a una solución integral. Es decir, una solución completa que garantice que los responsables de la infraestructura y seguridad de las redes tengan el panorama completo.

Esta suite no sólo contiene herramientas reactivas, como, por ejemplo, las de respuesta a incidentes o seguridad informática forense. También contiene herramientas proactivas que nos ayudan a saber qué pasa con nuestra red. Qué vulnerabilidades tiene con diferentes escáneres de vulnerabilidades, qué puertos están abiertos sin necesidad y un largo etcétera.

Sin embargo, un aspecto muy importante que esté reflejado claramente en su documentación, es que esta herramienta no es mágica. Tampoco es una herramienta que lo hace todo por ti, la optimización y automatización de los procesos de redes son, sin duda, un gran beneficio, sin embargo, debemos tomarnos el tiempo de conocer suites de herramientas como esta. Así también, sacar el mayor provecho posible de las mismas.

¿Qué herramientas contiene Security Onion?

Ahora hablaremos de algunos programas presentes en Security Onion. Algunos de los programas incorporados son, por ejemplo, netsniff-ng, esta herramienta captura toda la información relacionada a la actividad en la red. Además, se adapta a la capacidad de almacenamiento de tu infraestructura eliminando datos muy antiguos con el fin de ahorrar espacio. La captura de paquetes es útil para descubrir vulnerabilidades y eventos sospechosos, solamente con la captura de paquetes es posible detectar situaciones como filtración de datos, eventos de phishing, intrusión en el tráfico de red y muchos más.

Por otro lado, cuenta con herramientas de sistemas de detección y prevención de intrusiones (IDS/IPS). Por un lado, cuenta con herramientas basada en reglas, las cuales son Snort y Suricata, estas dos herramientas funcionan en base a reglas, las cuales ayudan a la detección de intrusiones para su posterior bloqueo por parte del firewall. Entonces, lo que sucede es que las herramientas detectan tales intrusiones y hace un cruce con «las huellas» que tienen sus sistemas en sus bases de datos, de esa forma, detectan eficazmente cualquier evidencia de tráfico irregular en la red.

Por otro lado, cuenta con una herramienta IDS/IPS basado en análisis como Zeek. Se encarga de monitorizar la actividad en la red, además de recoger registros de conexiones, solicitudes DNS, servicios de redes y software, certificados SSL etc. Así también, recoge registros de actividades de parte de protocolos HTTP, FTP, IRC, SMTP, SSH, SSL y Syslog.

Una de las ventajas de esta herramienta es que puede analizar los datos de eventos en tiempo real. Un ejemplo muy interesante que cita su documentación es que puedes importar información a Zeek, que posteriormente puede pasar a ser un script que tenga capacidad de leer archivos csv (archivo separado por comas) que contengan datos de colaboradores de una organización, y que eso se cruce con logs de actividades como eventos de descarga de archivos de Internet, inicios de sesión, etc. De esta manera, Zeek se convierte en un puente para poder alimentar a otras herramientas como antivirus, antimalware, SIEM y más, para que sea más directa y eficaz la acción en contra de las amenazas de seguridad.

Wazuh es otra herramienta IDS disponible, su distinción es que es basada en hosts. Esto último significa que se instala en los endpoints, es decir, en los ordenadores de cada usuario. Para tu tranquilidad, esta herramienta es compatible tanto con Windows, Linux como mac OS. Con Wazuh tendrás un panorama completo respecto a cada host que se encuentra activo en la red. Es capaz de realizar análisis de los logs de eventos de cada host, además de revisiones de integridad de archivos, monitorización de políticas de red y detección de rootkits. Se vuelve aún más proactiva su eficacia gracias a las alertas emitidas en tiempo real y sus acciones ante las amenazas.

Como podemos ver, es importante contar con esta variedad de herramientas IDS/IPS ya que ayuda a la identificación exitosa de ciberataques. A esto se suma la posibilidad de saber el origen exacto de los mismos, entonces nuestra infraestructura de red mejora en base a la información proporcionada por estas herramientas.

Herramientas de análisis de datos

Como es posible ver, Security Onion cuenta con múltiples fuentes para poder generar datos respecto a la actividad en la red. Sin embargo, ¿qué podemos hacer con estos datos? La mejor idea es analizarlos y cuenta con 3 herramientas para ello.

Sguil

Provee visibilidad respecto a todos los datos recolectados. Tiene enlace directo con las herramientas citadas con anterioridad: Snort, Suricata y Wazuh. Una de las particularidades de Sguil es que actúa como puente entre las herramientas IDS/IPS y las de capturas de paquetes. La utilidad directa de esto, es que es más eficaz a la hora de identificar el problema, qué hacer al respecto, quien lo debe hacer y, de acuerdo al caso, escalarlo para que las personas idóneas puedan resolverlo en tiempo y forma.

Es más fácil contar con una interfaz que promueva la colaboración entre los miembros del equipo de TI y/o seguridad informática. No hay nada más laborioso que identificar una ciberamenaza y no saber la razón ni tampoco el origen. El responsable que debe revisar todo, es posible que no sepa muy bien si la amenaza es interna o externa, por lo que esta herramienta es de gran utilidad para este escenario.

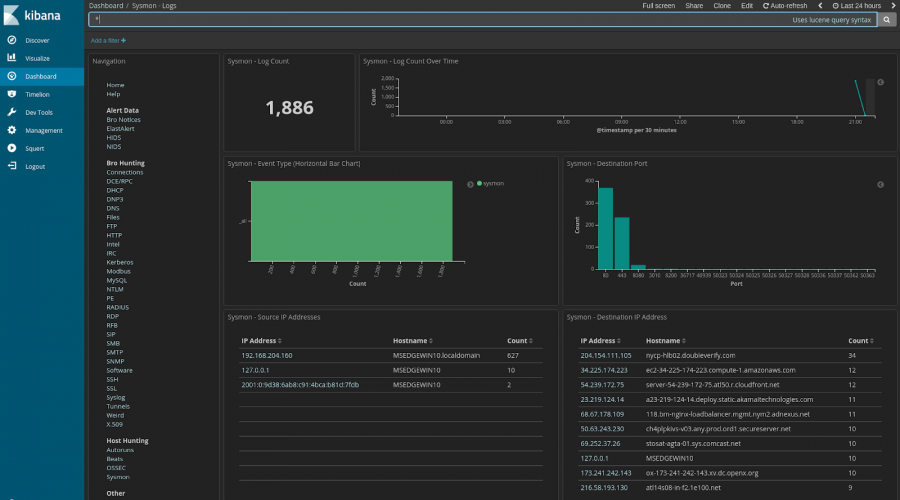

Otras herramientas disponibles son Squert, Kibana y CapMe. Prácticamente todas tienen el objetivo central de analizar los múltiples datos que se generan de las herramientas IDS/IPS y las de capturas de paquetes. Queda claro que ya no es factible invertir demasiado tiempo tratando de sacar el mayor jugo posible a los datos. Si existen herramientas que pueden hacerlo por nosotros, nada mejor que optar por ellas.

¿Cómo empezar a usar Security Onion?

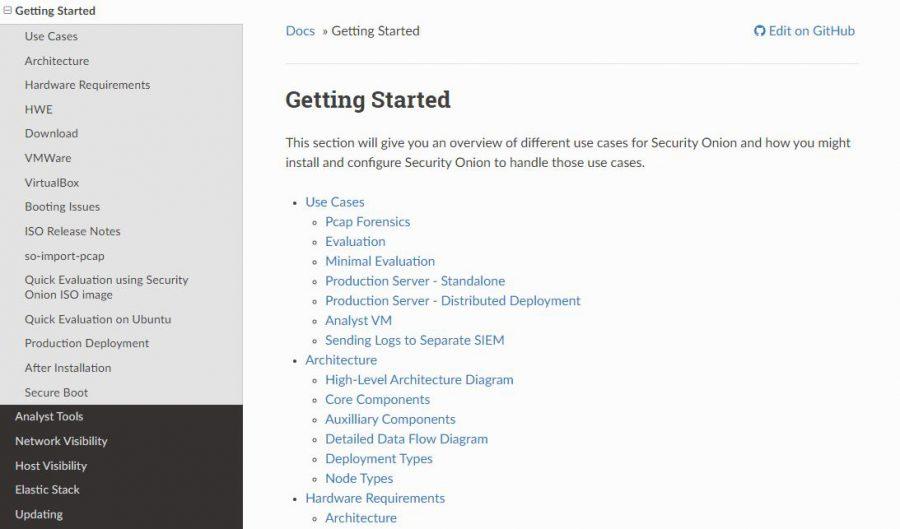

Lo primero que tenemos que hacer es acceder a la descarga en Github para que puedas empezar cuanto antes. Sin embargo, es altamente recomendado ingresar a la web de documentación. El apartado de primeros pasos (Getting Started) se caracteriza por ser sumamente amplio y proporciona al usuario múltiples posibilidades para poner a Security Onion en marcha.

¿No tienes un ordenador con alguna distro Linux? No es problema, la documentación de esta suite contempla la posibilidad de virtualizar mediante soluciones ya conocidas como Virtual Box y VMware. Para cualquiera de ambos casos, te facilita las instrucciones de cómo crear las máquinas virtuales desde cero, específicamente para montar la suite de Security Onion y empezar a realizar auditorías de red.

Otro aspecto destacable, es que la documentación pone a disposición un cheat sheet (plantilla de apuntes) en donde podrás contar con los comandos más importantes de un vistazo. Por ejemplo, sabrás cuáles son los comandos de tareas de mantenimiento en general. Por otro lado, en la misma plantilla hay un resumen de archivos importantes y la ruta de cada uno. Esto es de suma utilidad especialmente cuando queremos localizar los logs de cada una de las herramientas de esta suite.

¿Cuándo es necesaria una auditoría?

Realizar auditorías es una parte fundamental en cualquier empresa, y lo cierto es que no hay un tiempo específico para hacerlo. Si bien hay situaciones donde son totalmente necesarias, por lo general lo mejor es asignar un tiempo definido para realizarlas. Estas situaciones son las que cualquier empresa puede tener, al encontrarse con algún problema en la red. Por lo cual, es necesaria para saber el alcance. Muchas compañías optan por establecer auditorías cada año, o incluso un par de veces al año. Sea como fuere, hacerlas no está nada mal. Y siempre nos dará una idea de cómo de seguros estamos dentro de la red de la empresa. Pero hablemos de las situaciones donde puede ser necesario hacer una auditoría.

- Cambios en la infraestructura: Con el paso del tiempo es más que probable que la infraestructura sufra algún tipo de cambio. Pueden ser nuevas soluciones de TI, nuevos sistemas, aplicaciones, y demás. En estos casos puede ser muy útil hacer una auditoría, de este modo tendremos claro que todo sigue funcionando como debe ser y no hay vulnerabilidades de las que alguien se pueda aprovechar.

- Incidencias de seguridad: Aquí estamos ante algo en lo que puede ser totalmente necesaria. Si tenemos conocimiento de que se ha realizado un ataque con éxito, es de vital importancia hacer una auditoría. De este modo podremos saber cómo se ha producido, y por donde tenemos que tratar de poner solución para que no ocurra de nuevo.

- Desempeño de la red: Si los usuarios están experimentando algún problema como la lentitud, desconexiones, entre otros, la auditoría nos puede ayudar a identificar el problema. En este caso, tanto para solucionarlo como para tratar de mejorar algún sistema si es necesario.

- Expansión empresarial: Abrir nuevos departamentos u oficinas y contratar personal, es otro indicativo de auditoría. Esto es porque el comportamiento de la red puede cambiar, por lo cual es necesario comprenderlo para que funcione de la forma más óptima posible.

- Evaluaciones periódicas: Sin ningún tipo de motivo aparente, lo mejor es contratar auditorías cada cierto tiempo. Estas no solo nos ayudarán a solucionar problemas, sino a anticipar soluciones a problemas que aún no se han manifestado.

Como puedes ver son de vital importancia. En todo caso, no se debe realizar ninguna auditoría. Lo mejor es contactar con empresas que se dediquen a tal actividad, y puedan así adaptar las pruebas a todo lo que necesitamos que analicen. De lo contrario, incluso nos puede costar más caro.