Cada vez son más los usuarios que buscan la manera de mejorar su privacidad y seguridad en la red. Es cierto que hay muchos tipos de amenazas que pueden comprometer ambos factores en nuestro día a día. Sin embargo, también existen muchas herramientas y funciones que podemos usar para evitarlo. Una de estas funciones que tenemos a nuestra disposición es la del modo de incógnito que está presente en la mayoría de navegadores. Ahora bien, ¿realmente es seguro y mejora la privacidad el modo de incógnito?

Para muchos usuarios el hecho de usar el modo incógnito del navegador es más que suficiente para navegar por Internet de manera segura, más privada y hasta de forma anónima. Pero, lo cierto es que para nada es así. Para que puedas ver mejor qué es lo que permite este modo de los navegadores actuales vamos a explicar cada una de las características de esta herramienta en particular. Y, por supuesto, también hablaremos de si realmente supone una mejora en la seguridad de los usuarios o no.

Qué permite el modo incógnito

Cuando navegamos por Internet, cuando entramos en una página web, queda registrado en el historial. Nuestros datos de alguna manera quedarán registrados. De esta forma si volvemos a acceder a ese sitio el navegador podría recordarlo y facilitar la navegación. Es una manera también de ahorrar tiempos. Sin embargo, esto es algo que puede afectar a nuestra privacidad. De ahí que los usuarios de Internet busquen la manera en muchas ocasiones de evitar esto. Los navegadores modernos, como son los casos de Chrome y Firefox, cuentan con esta función de modo de incógnito.

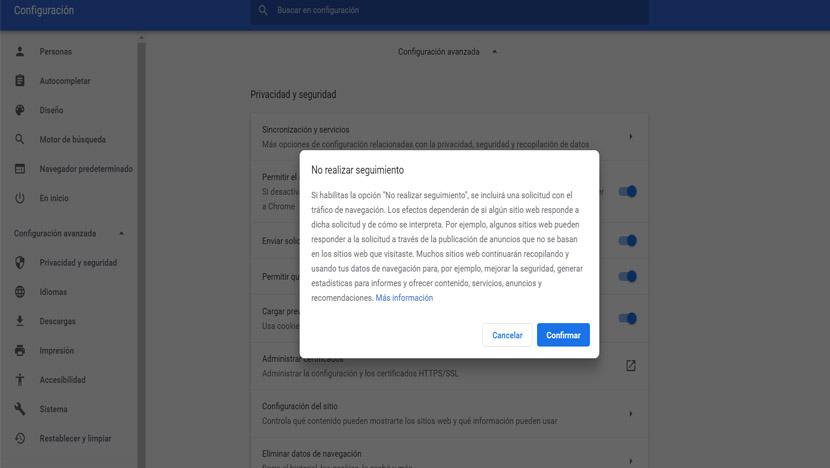

Hay que mencionar que el modo de incógnito lo que evita es que nuestro navegador almacene datos como la caché, cookies, historial de navegación etc. Sin embargo, no puede evitar otros tipos de monitorizaciones en Internet. Esto quiere decir que, aunque naveguemos a través de este modo nuestra dirección IP va a estar disponible para terceros igualmente.

Además, nuestro proveedor de Internet podría también registrar las páginas que visitamos. ¿Eres anónimo?Muy probablemente, este es el mito más popular respecto a la navegación privada. Ten presente que, aunque actives el modo privado o «incógnito», quienes administran los sitios web que visitan aún pueden recoger datos respecto a tus visitas a sus webs. Esto es así, incluso si es que no has iniciado sesión.

Por otro lado, es bueno tener presente que los ISP también podrán tener acceso a tu historial de navegación. Si estás en una organización que administra todos los recursos de red y del ordenador en general, la organización podría tener acceso y recolectar dicho historial sin muchos problemas.

En definitiva, hay que tener en cuenta que lo único que evita el modo de incógnito es que el navegador recopile información de nuestra navegación. Nos guardará las páginas visitadas, nuestras contraseñas, etc. Es, en definitiva, una manera de mejorar la privacidad, pero no es un método correcto de cara a proteger realmente nuestra identidad.

Para qué sirve en función del navegador

El uso del modo incógnito puede servir en términos generales para que no quede un registro en el historial de navegación, para las cookies o para que no se guarde información sobre los datos que pusiste en un formulario web. Sin embargo, en función del navegador esto puede variar. Para ello, vamos a ver cuál es su función en los navegadores más conocidos:

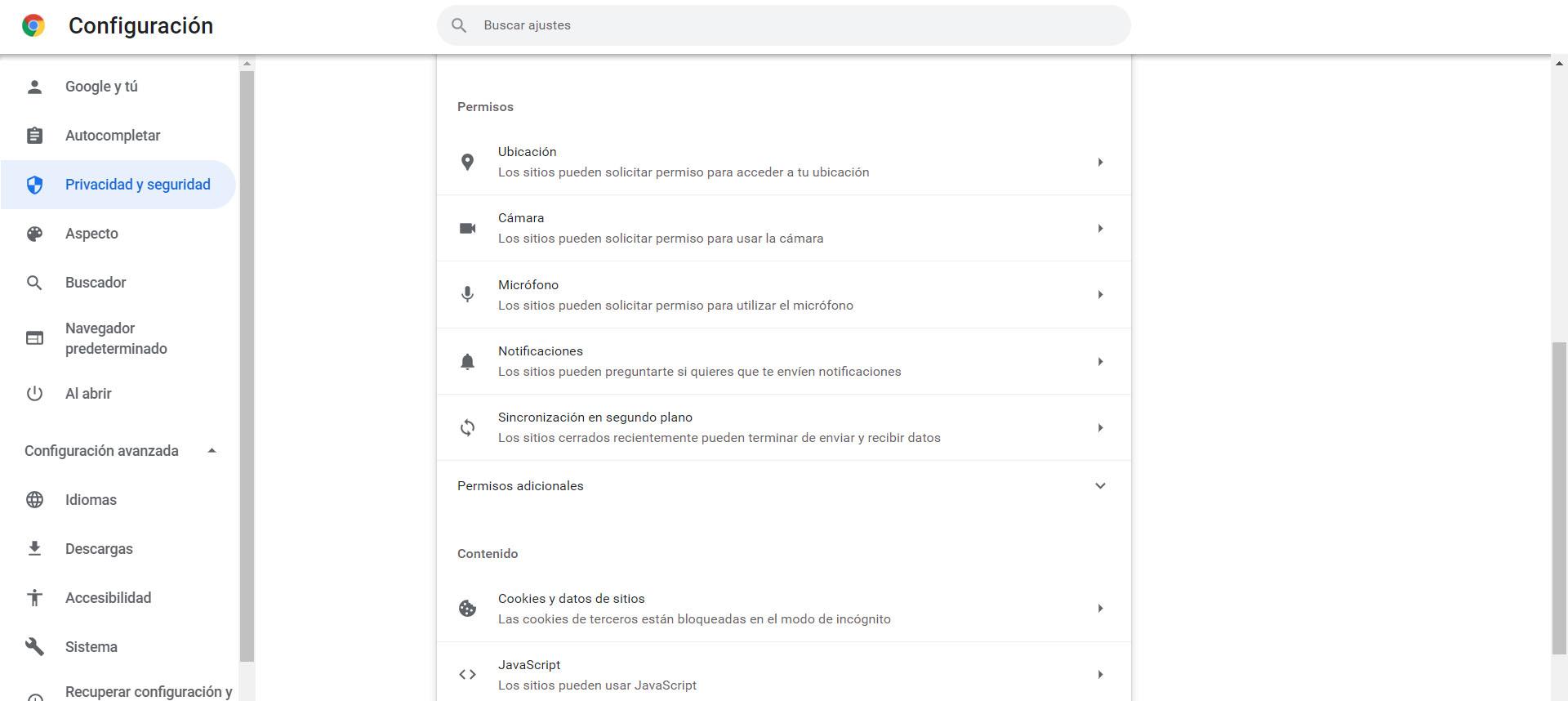

- Chrome: al hacer uso de esta herramienta desde el navegador de Google te aseguras que no se registre lo que visitas durante tu navegación, las cookies y los datos de las páginas web, además de la información que escribas. Sin embargo, las páginas web pueden conocer tu actividad, además de los anuncios o recursos que se den en estas páginas.

- Firefox: en este navegador se asegura que no se recopila información sobre la navegación de los usuarios. Además de que esta alternativa cuenta con una herramienta de protección antirastreo, aunque esto no significa que el usuario sea completamente anónimo, ya que pueden generar un perfil de estos y mostrar información diseñada para ti.

- Microsoft Edge: con este navegador también se asegura que no se recopilen datos de navegación como el historial o archivos temporales, sin embargo, Microsoft no da más detalles acerca de esta herramienta en particular de su navegador. Aunque queda claro que tampoco pasarás como anónimo al usar su modo incógnito.

Protegido contra keyloggers y spyware

Es bueno hacer énfasis en el hecho de que la navegación privada no es un escudo protector ante cualquier entidad que podría saber tu identidad en línea. Debemos tomar a este modo de navegación como un atajo para poder dejar de lado ciertas consultas en línea o transacciones que tú deseas que no estén almacenados en el historial. Sin embargo, igualmente debemos tomar las medidas adecuadas para navegar con seguridad.

Si estás navegando por la web, lo más importante que debes tener en cuenta es evitar hacer clic en cualquier enlace. Es decir, cualquier enlace que pueda parecer muy sospechoso como el de un supuesto premio, oferta o un descuento muy bueno para ser cierto. Por otro lado, verifica si es estrictamente necesario suscribirte a un determinado sitio web. Muchas veces no lo percibimos, pero existen sitios web que una vez que te hayas inscrito, comienza, a poner en peligro tus datos y el dispositivo por el cual estás navegando. Puede ser que recibas constantes correos electrónicos pidiéndote que accedas a un determinado enlace. También, que los datos personales podrían ser expuestos en eventos de filtraciones de datos o sean vendidos a otras empresas para diversos fines.

Así también, ten cuidado con todos los programas que descargues. Especialmente si hablamos de los que son gratuitos. Muy probablemente te hayas topado con programas que, además del programa en cuestión, te sugiere instalar otros más sin coste adicional. Sin embargo, estos añadidos pueden contener spyware o keyloggers que recolectan información que posteriormente va al creador del programa y/o a otras organizaciones que podrían estar interesadas en tus datos.

Exposición a problemas

El modo incógnito es una herramienta, que como has podido ver es muy útil. Pero lo cierto es que puede traer problemas como comentamos. Los problemas que pueden surgir son muy variados, y a menudo pueden ser desconocidos por los usuarios. Conocer estos problemas, nos ayudará a estar un poco más seguros en internet. Estos pueden ser:

- Sensación de seguridad: Esto es seguramente lo que más nos da el modo incógnito. La falsa sensación de seguridad es algo que genera esta herramienta, ya que muchos usuarios piensan que ofrece un alto nivel de privacidad y seguridad. Pero esto no es del todo cierto. Sin duda es algo que ayuda a que el historial de navegación no quede guardado, pero no protege a los usuarios frente a amenazas como malwares, phishing, o que traten de rastrear nuestra actividad.

- Privacidad: Estos modos no realizan labores de ocultación, por lo cual los sitios web seguirán viendo de donde es nuestra dirección IP. Entonces pueden rastrear la actividad de los usuarios. Por otro lado, los proveedores de servicios, los ISP, puede continuar registrando la actividad de los usuarios.

- Restricciones: Muchos sitios web no permiten el acceso cuando se está utilizando el modo incógnito. Principalmente se trata de sitios de noticias falsas, pudiendo incluso limitar la cantidad de artículos que visitamos. Llegando hasta requerir que los usuarios se registren para poder leer el contenido.

- Vulnerabilidad: Has miles de posibles ataques diferentes en la red. Y el modo incógnito no nos va a proteger ante ellos. Es más, estos pueden ser incluso más efectivos, ya que los atacantes se aprovechan de lo que comentamos en el punto uno. La falsa sensación de seguridad de los usuarios.

Por lo cual, antes de usar casi cualquier funcionalidad dentro de un navegador, lo mejor que podemos hacer es informarnos correctamente sobre el funcionamiento del mismo.

El gran valor de los datos en la red

Hoy en día nuestros datos son muy cotizados en la red. Hablamos de la información personal, correo electrónico, fecha de nacimiento, nuestros gustos, por dónde nos movemos… Pero también de las propias cuentas, redes sociales, datos bancarios… Todo esto tiene un gran valor y corremos el riesgo de que roben esta información en Internet. Por un lado, están las campañas de marketing, por ejemplo. Muchas empresas buscan obtener todo tipo de datos de los usuarios para llevar a cabo envío masivo de Spam, meternos en una campaña de publicidad orientada y similares. Para ello necesitan conocer nuestros gustos, dónde vivimos, qué edad tenemos, qué dispositivos utilizamos…

Pero por otra parte también son muy cotizadas las cuentas en redes sociales, cuentas bancarias y similares. Esto en la Dark Web puede tener un valor importante y lo cierto es que nuestros datos corren peligro si no tomamos las medidas adecuadas. Vamos a explicar cuáles son los datos e información más cotizados en la red por parte de los piratas informáticos. Todo aquello que interesa más y que, en definitiva, pueden ser robados.

Qué datos prefieren los ciberdelincuentes

Lógicamente hay información y datos que tienen un mayor valor en Internet. Esto es lo que principalmente buscarán los piratas informáticos para llevar a cabo sus ataques. Son datos que pueden ser aprovechados para el envío de publicidad, venderlos a terceros o incluso llegar a ser utilizados para obtener más información.

- La cuenta de e-mail, un activo importante

Sin duda uno de los datos más cotizados en la red son las direcciones de correo electrónico de los usuarios. Puede ser utilizado para incluir a la víctima en una campaña de Spam, por ejemplo. También para llevar a cabo diferentes tipos de ataques como puede ser el Phishing y llegar a robar las credenciales y contraseñas de otros servicios. Pueden obtener el e-mail de diversas formas, pero generalmente se aprovechan de errores que cometen los usuarios. Por ejemplo, a la hora de que alguien escriba un comentario en un foro abierto y ponga su dirección o de alguna manera la haga pública en la red.

- Datos personales

Por supuesto los datos personales también pueden ser muy cotizados. De esta forma podrían suplantar nuestra identidad o crear un perfil para utilizarlo con fines de llevar a cabo diferentes ataques. Aquí debemos hacer mención a nuestro nombre, apellidos, fecha de nacimiento, DNI… Cualquier tipo de datos personales que puedan robar y utilizarlos en nuestra contra. Pueden obtenerlos a través de despistes, como en el caso anterior que mencionábamos, pero también a través de software malicioso que pueda obtener estos datos y enviarlos a un servidor controlado por los atacantes.

- Ubicación y por dónde nos movemos

Nuestra ubicación, dónde vivimos y por dónde nos movemos también tienen un gran valor. Es una manera de obtener información que pueden utilizar para el envío de publicidad orientada o hacernos llegar páginas fraudulentas que puedan adaptarse más a nuestro entorno. En las redes sociales, por ejemplo, podemos dejar rastro sobre dónde nos encontramos, qué lugares hemos visitado, etc.

- Los perfiles y cuentas, muy valorados en la Dark Web

Más allá de la información personal y datos que puedan obtener, los perfiles y cuentas son muy valorados en la red. El hecho de ser hackeados podría causarnos problemas muy serios que afecten a nuestra privacidad y seguridad. Podrían utilizar nuestras cuentas para malos fines. En la Dark Web los perfiles de redes sociales tienen un gran valor. Hablamos de cuentas en plataformas como Facebook, Instagram o Twitter. Los métodos para robarlas son muy variados, desde ataques contra contraseñas débiles hasta Phishing o keylogger. También son muy cotizadas las cuentas en servicios como Netflix o Spotify. Pueden ser vendidas en la Dark Web. Por otra parte, las cuentas bancarias y todo lo relacionado con ellas están muy presentes en los robos en la red en la actualidad. Cada vez utilizamos más estos medios para realizar pagos y transacciones económicas. Esto hace que los ciberdelincuentes pongan aquí sus miras.

¿Mejora la seguridad navegar en modo de incógnito?

Otra cuestión importante es la seguridad. Muchos usuarios creen que el hecho de navegar en modo de incógnito va a hacer que su seguridad en la red esté a salvo. Sin embargo, esto no es así. El modo privado del navegador no va a hacer que evitemos la entrada de malware o protegernos de páginas peligrosas. Este es un punto importante y que hay que tener en cuenta. Es necesario saber que el hecho de navegar en modo de incógnito no va a mejorar nuestra seguridad. Únicamente, como mencionamos anteriormente, va a evitar que el navegador recopile datos de la navegación.

Pongamos como ejemplo que entramos en una página falsa, que simula ser de nuestro banco, de una cuenta de red social o del correo. En realidad, se trata de un ataque Phishing y, al iniciar sesión, la contraseña va a terminar en manos de los piratas informáticos. Esto va a ocurrir ya sea que naveguemos en modo privado o en una ventana normal. Lo mismo ocurriría si accedemos a una página y descargamos un archivo que es en realidad malware. El modo de incógnito no va a evitar que bajemos ese software malicioso y, por tanto, no va a protegernos.

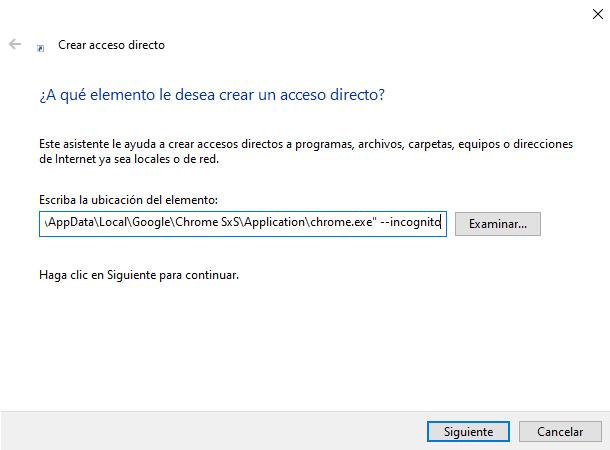

Abrir Chrome siempre en modo de incógnito

Lo que vamos a hacer es crear un acceso directo que abra automáticamente el navegador en modo privado. En primer lugar, debemos ir al Escritorio de Windows y hacemos clic con el botón derecho en cualquier lugar vacío. Allí le daremos a Nuevo, crear acceso directo. Automáticamente nos abrirá una nueva ventana para escribir la ubicación del elemento que vamos a crear.

En esa ubicación debemos poner la ruta de Chrome.exe. Además de la ruta tenemos que añadir –incognito. Una vez hecho esto simplemente tenemos que darle a Siguiente y poner un nombre a ese acceso directo que estamos creando. Por ejemplo, podemos nombrarlo como Chrome privado.

A partir de ese momento, cada vez que hagamos clic en ese acceso directo que hemos creado se abrirá Google Chrome en modo de incógnito. Una manera sencilla y rápida. Podemos simplemente usar ese icono en vez del acceso directo normal y así entrar siempre de esta forma.

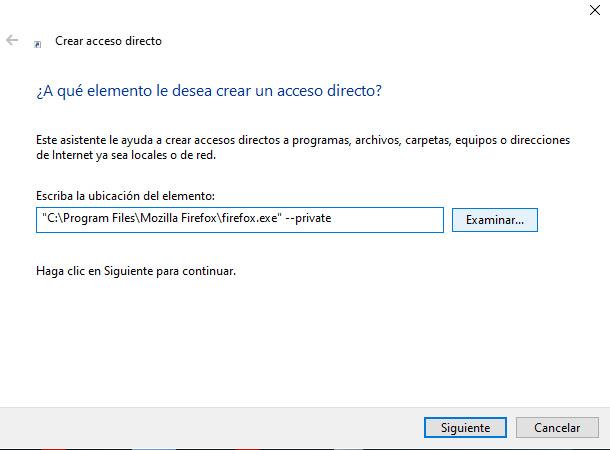

Abrir Firefox siempre en modo de incógnito

Los pasos a seguir para abrir Mozilla Firefox siempre en modo de incógnito son muy similares. Podemos crear fácilmente un acceso directo en el Escritorio de Windows y siempre que lo abramos nos mostrará una ventana en modo privado del popular navegador. Una vez más, lo que tenemos que hacer es ir al Escritorio, hacemos clic con el botón derecho, le damos a crear un acceso directo y en la ruta esta vez buscamos la que corresponde a Firefox. Hasta aquí no cambia nada. Sí debemos tener en cuenta que habrá que poner –private en vez de incógnito, como pusimos anteriormente.

Tenemos que darle a Siguiente y asignarle un nombre. Por ejemplo, podemos poner Firefox privado. Automáticamente se agregará un acceso directo. De esta forma, siempre que abramos ese icono podremos iniciar el navegador sin que almacene información.

La privacidad y seguridad, factores vitales al navegar

A la hora de navegar por Internet, al utilizar el navegador, son muchos los datos e información personal que podemos filtrar. Ya sabemos que esa información de los usuarios tiene un gran valor en la red hoy en día. Las empresas de marketing pueden utilizarla para enviar publicidad orientada, ponernos en una campaña de Spam o incluso vender nuestros datos a terceros.

Todo esto hace que los usuarios busquen la manera de mejorar su privacidad en la red. Tenemos a nuestra disposición un gran abanico de posibilidades. Por ejemplo, podemos hacer uso de servicios VPN, herramientas de seguridad que eviten la entrada de malware, usar navegadores más privados…

Eso sí, lo cierto es que los navegadores más populares hoy en día son Google Chrome o Mozilla Firefox. Ambos cuentan con una función para navegar en modo de incógnito. Esto hace que puedan recopilar menos datos, al menos sobre el papel. Sin embargo, muchos usuarios creen que esta función hace que puedan navegar con total seguridad y privacidad. Vamos a explicarlo.

Así te afectan las cookies en una web

Antes de nada, hay que recordar la importancia de mantener la privacidad en la red. En ocasiones podemos cometer errores que pueden comprometer nuestros datos. Por ejemplo, al registrarnos en sitios que no sean seguros, dar datos personales en redes sociales y que queden expuestos, como puede ser nuestro e-mail o número de teléfono, también utilizar plataformas que puedan compartir nuestros datos, etc.

Muchas empresas utilizan métodos precisamente para recopilar datos de los usuarios. Luego esa información pueden utilizarla para lucrarse, para vender la información a terceros, incluir a los usuarios en listas de Spam, etc. Los métodos que utilizan para obtener esos datos son muy variados. A veces pueden incluso infectar los sistemas con malware para recopilar todo tipo de información.

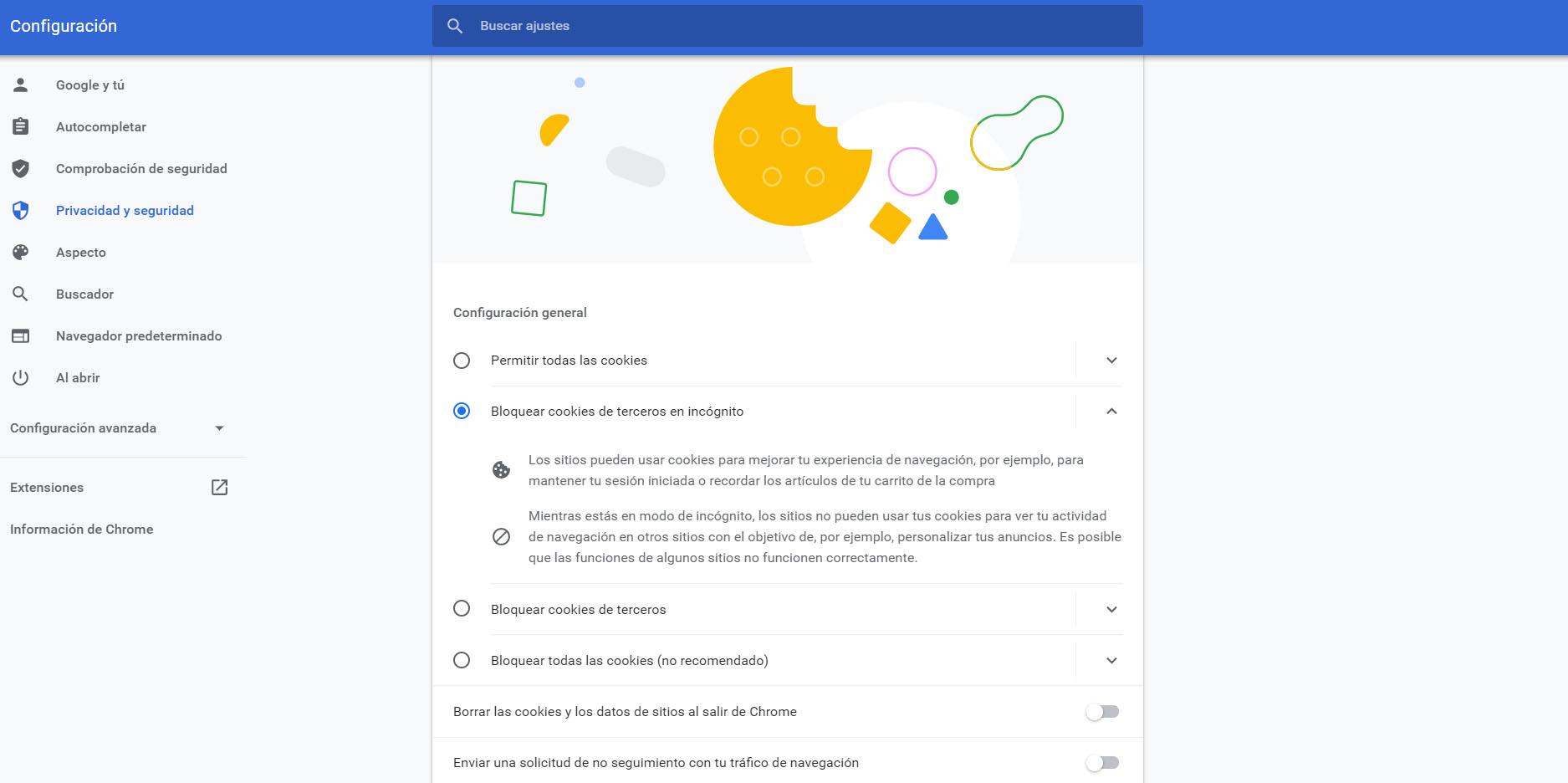

Sin embargo, como hemos indicado, es al navegar por Internet como podemos exponer nuestros datos fácilmente. Hay cookies que pueden recopilar información nuestra cuando entramos en una página o utilizamos un servicio. ¿Hasta qué punto puede eso afectar a nuestra privacidad?

Sin importar si estamos utilizando redes sociales, leyendo noticias, utilizando cualquier servicio o plataforma online, siempre vamos a encontrarnos con cookies. De primeras no van a representar una amenaza importante para los usuarios. Sin embargo, como puede ocurrir con las contraseñas, por ejemplo, podrían ser explotadas en caso de haber alguna vulnerabilidad o filtración.

Cuando hablamos de cookies de páginas web básicamente nos referimos a pequeños archivos que almacenan información al entrar en una página. Guardan pequeños fragmentos de datos según cómo interactuemos con ese sitio para posteriormente facilitar la navegación. Por ejemplo, si entramos en una web y configuramos algún apartado, iniciamos sesión, agregamos productos a una futura compra, etc. Todo eso puede quedar almacenado y de esta forma al volver a entrar va a seguir igual.

Sin embargo, este hecho ha tenido siempre repercusión en cuanto a la privacidad. ¿Afecta realmente a nuestros datos y por tanto puede poner en riesgo nuestra privacidad? ¿Están a salvo al navegar por Internet?

Hay que partir de lo que mencionamos respecto a la peligrosidad. De primeras las cookies no van a poner en riesgo nuestra seguridad. Básicamente es un protocolo utilizado en Internet que facilita la comunicación entre servidores y usuarios. Una cookie no podría enviar malware o algún archivo que pueda dañarnos de alguna manera.

Sin embargo, sí podría darse el caso en el que las cookies sean interceptadas y puedan incluso ser falsificadas. Esto significa que otro usuario podría hacerse pasar por nosotros en una página web. Podría, en definitiva, poner así en riesgo nuestra privacidad. Podrían recopilar datos personales de forma oculta o incluso secuestrar nuestras credenciales.

La seguridad de esas cookies depende principalmente del sitio web. En principio no habría de qué preocuparse. No obstante, existen las cookies de rastreo, que pueden realizar un seguimiento de nuestros actos en una página web. Podrían crear un perfil nuestro basado en el historial de navegación para posteriormente enviarnos publicidad orientada, por ejemplo. Esto podríamos decir que en cierta medida afecta a nuestra privacidad, ya que estarían de alguna forma espiando nuestra navegación para recopilar datos sobre nuestros gustos, qué sitios visitamos o qué búsquedas realizamos.

En definitiva, las cookies son herramientas que están muy presentes en la navegación. De primeras no van a afectar nuestra seguridad y privacidad, aunque sí es cierto que pueden obtener determinada información para facilitar la navegación o enviarnos publicidad orientada.

Qué datos pueden recopilar al navegar por la red

Simplemente con entrar en una página web ese sitio podría recopilar información sobre nosotros. Se trata de datos que pueden utilizar para crear un perfil de nosotros, como hemos mencionado. También podrían venderlos a terceros y obtener un beneficio económico. Vamos a explicar qué tipo de información pueden recopilar:

- Dirección IP: uno de los datos clásicos que puede recopilar una página web cuando la visitamos es nuestra dirección IP. Cuando nos conectamos a una página, y por tanto a un servidor externo, se realiza un protocolo de enlace. Parte de ese proceso necesita de compartir la dirección IP para realizar la conexión correctamente. Esto significa que cuando entramos en una página web van a saber cuál es nuestra dirección IP desde la que estamos conectados. Como veremos luego es posible ocultar esta información de manera sencilla, si así lo queremos. Además, a través de la IP pueden saber cuál es nuestro operador de telefonía o de dónde somos. Damos que vienen incluidos y que pueden recopilarlos fácilmente.

- Información de nuestro dispositivo: también pueden recopilar datos sobre el dispositivo desde el cual estamos navegando. Información como el sistema operativo que tenemos, si estamos desde un ordenador o móvil o incluso recopilar la potencia del mismo. Eso sí, algunos navegadores ya han dejado de enviar datos sobre la potencia del dispositivo, por ejemplo. Estos datos los puede proporcionar nuestro navegador. Es información necesaria para poder recibir la web correctamente. Todo esto podría ser utilizado para fines estadísticos.

- Datos personales por registros: más allá de los datos que puede recopilar un sitio web simplemente por entrar, también podría obtener información a través de los registros y formularios que rellenamos. Un ejemplo es cuando entramos en una página que nos pide iniciar sesión y tenemos que registrarnos y poner nuestra dirección, correo, nombre, apellidos e incluso a veces el número de teléfono.

Todos estos datos se los estamos entregando a la página web en la que vamos a navegar. Son datos que podrían ser utilizados para fines legítimos, pero podrían ser filtrados en caso de alguna vulnerabilidad.

Qué es el secuestro de sesión o hijacking

El secuestro de sesión, también conocido como session hijacking, es un problema importante que puede afectar a la seguridad de los usuarios a la hora de navegar por la red. Su función es lograr acceso no autorizado a información o servicios en un sistema. Normalmente esto ocurre cuando un atacante roba o secuestra las cookies de sesión cuando un usuario navega por internet. En caso de secuestrar las cookies de sesión podrían suplantar la identidad de un usuario e iniciar sesión en su nombre. Un ejemplo son las cookies HTTP, que pueden ser robadas y que sirven para mantener la sesión iniciada.

Como podemos imaginar, las ID de una sesión, los datos necesarios para iniciar sesión en un servicio o plataforma, son muy valiosos para los ciberdelincuentes. A fin de cuentas, podrían robar datos personales, utilizar plataformas en nuestro nombre, acceder a contenido restringido…

Para lograr esto suelen utilizar lo que se conoce como ataques Man-in-The-Middle. Lo que hace el atacante es espiar la comunicación, la información que enviamos o recibimos. De esta forma intercepta la ID de sesión válida.

Normalmente estos ataques suelen ser muy comunes cuando accedemos a redes inseguras. Pongamos que nos conectamos a un Wi-Fi público en un centro comercial. Puede que esa red esté configurada de forma maliciosa y la información que compartimos en Internet no esté cifrada, sino que pueda ser interceptada por intrusos.

Cómo evitar ser víctimas de este ataque

Por suerte podemos tener en cuenta diferentes medidas de seguridad para evitar ser víctimas de esta amenaza y de otras similares. El objetivo es proteger nuestros datos y evitar que otros puedan iniciar sesión en nuestro nombre.

- Herramientas de seguridad: sin duda algo que siempre debemos tener en cuenta es la importancia de contar con software de seguridad. Un buen antivirus va a prevenir la entrada de amenazas que de una u otra forma puedan dañarnos. Esto es algo que debemos aplicar sin importar el tipo de dispositivo o sistema operativo que estemos utilizando. Son muchas las opciones que tenemos, tanto gratuitas como de pago. Simplemente tenemos que elegir la que se adapte más a nuestras necesidades y evitar así problemas.

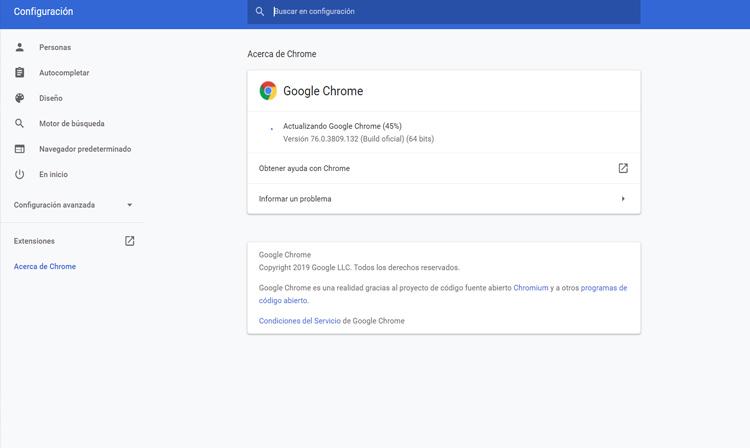

- Mantener los equipos actualizados: otra cuestión que no debemos pasar por alto es la importancia de mantener los equipos correctamente actualizados. En muchas ocasiones surgen vulnerabilidades que pueden ser aprovechadas por los piratas informáticos para llevar a cabo sus ataques. Esta razón hace que sea imprescindible que siempre contemos con las últimas versiones disponibles. Así evitaremos que nuestros equipos sean vulnerables y puedan dañar nuestra seguridad.

- Conectarnos a redes seguras: precisamente los ataques de secuestro de sesión pueden ocurrir cuando nos conectamos a redes que son inseguras. Un Wi-Fi de un hotel o un centro comercial, por ejemplo, pueden ponernos en peligro. Esto hace que debamos evitar conectarnos a redes inalámbricas en las que no podamos confiar al 100%. Al menos debemos evitar iniciar sesión en sitios sensibles.

- Usar VPN en caso de ser necesario: si necesitamos iniciar sesión y no nos queda más remedio que conectarnos a redes públicas, algo que podemos hacer es utilizar servicios VPN. De esta forma la conexión queda cifrada y evitamos que nuestros datos queden expuestos.

- Sentido común: aunque quizás lo más importante, el sentido común. Es esencial que no cometamos errores al navegar por Internet, que no caigamos en la trampa de los piratas informáticos.

En definitiva, estos son algunos puntos importantes para protegernos del secuestro de sesión o también conocido como session hijacking. El objetivo es que nuestros datos estén siempre a salvo y no tengamos problemas al navegar por la red.

Cómo evitar que una web sepa que estamos usando el modo privado

Hay que mencionar que los navegadores han utilizado métodos para evitar que sepan que navegamos de esta forma. Sin embargo, las páginas también han ideado otros métodos para seguir obteniendo esa información. Pueden saber si entramos en moto de incógnito.

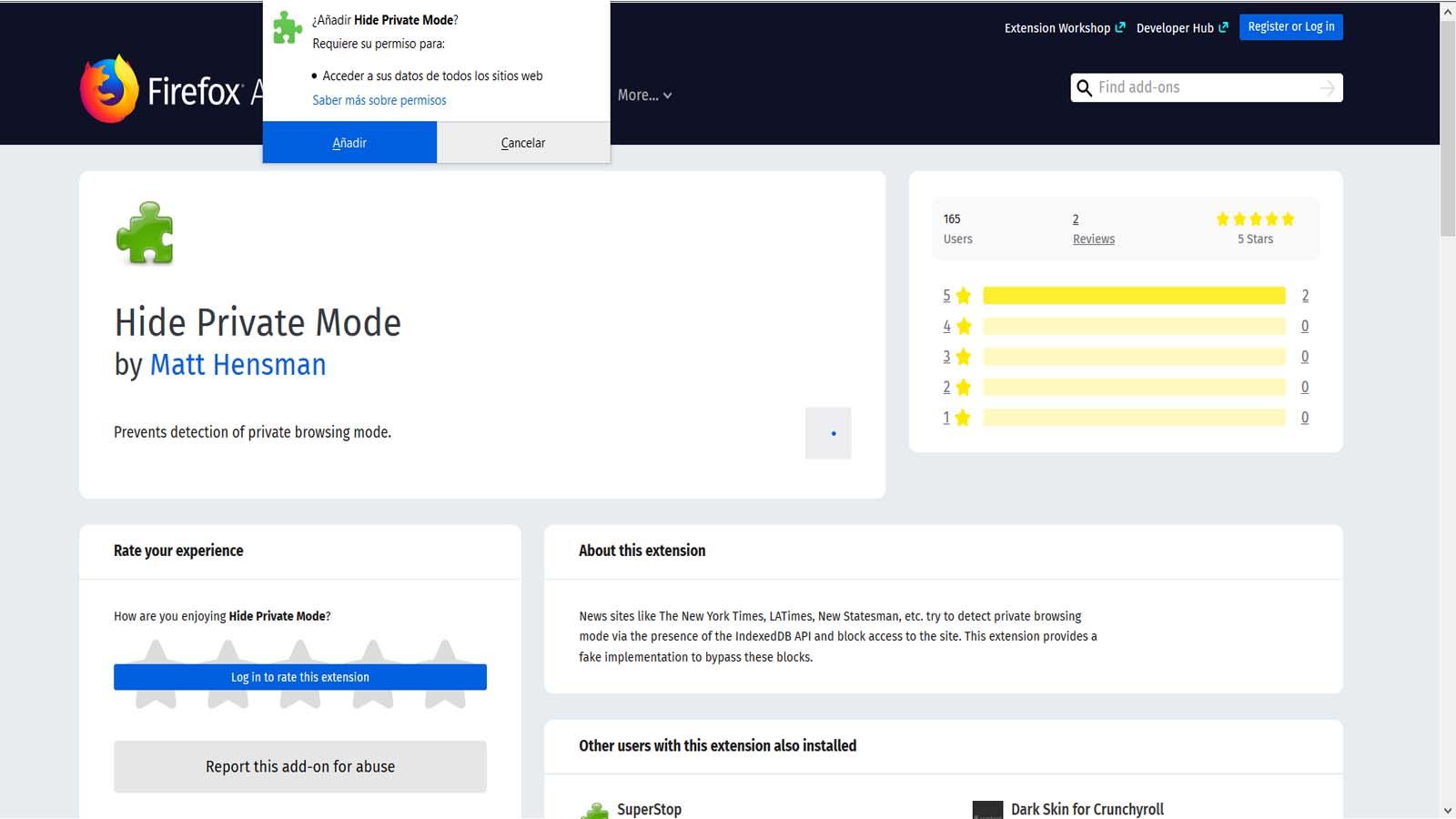

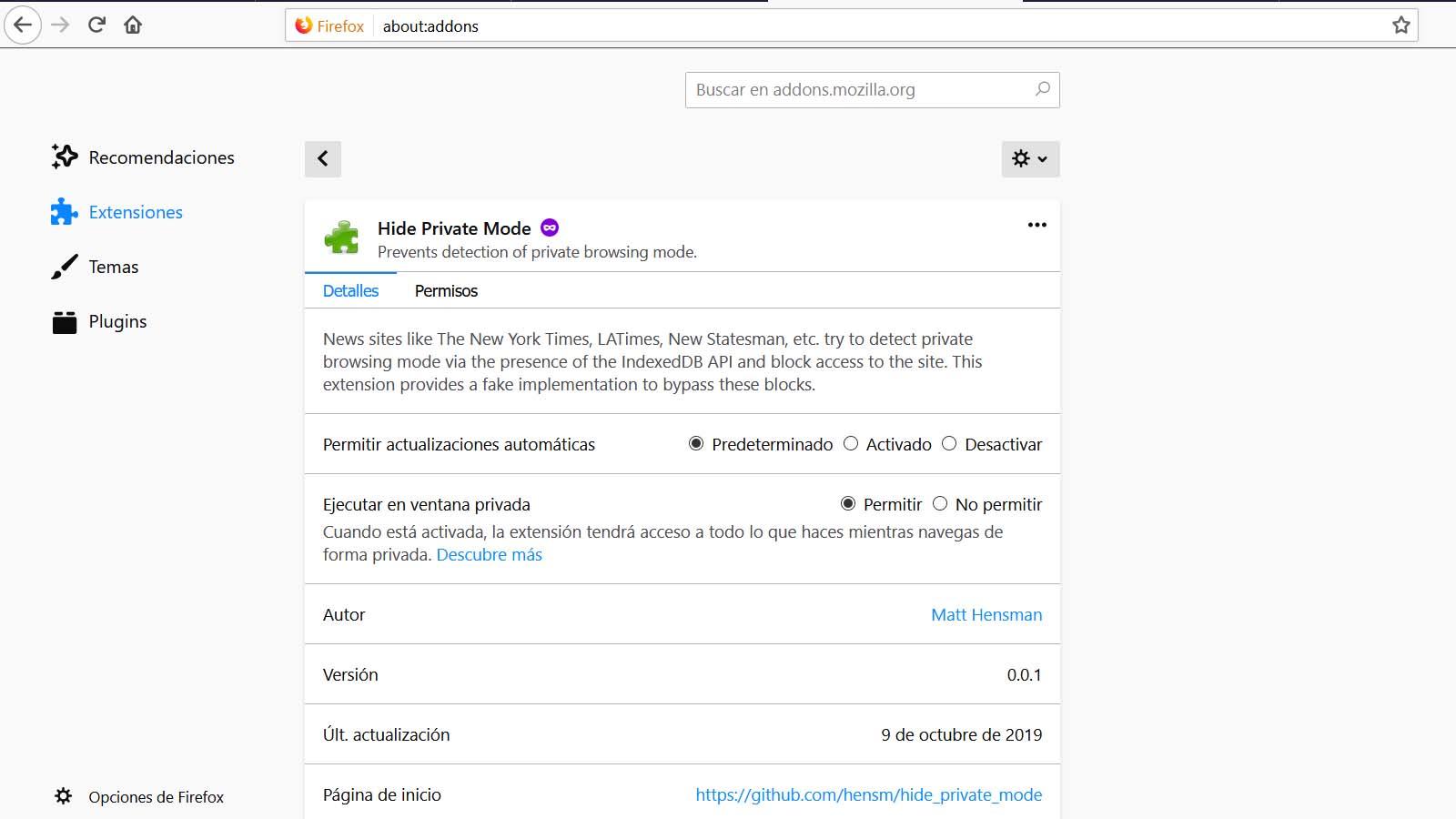

Hide Private Mode para Firefox

Lo primero que hay que tener en cuenta es que la extensión Hide Private Mode de momento solo está disponible para Mozilla Firefox. Esto significa que vamos a tener que utilizar este navegador. No obstante, es en la actualidad uno de los más utilizados y muchos lectores lo tendrán instalado en su sistema. Posteriormente hablaremos de la opción para Chrome.

Si utilizamos Mozilla Firefox podremos agregar la extensión Hide Private Mode. Para ello vamos a la web oficial. Es importante que siempre instalemos este tipo de complementos desde fuentes oficiales. De esta forma nos garantizamos instalar software que no ha sido modificado de forma maliciosa.

Cuando la instalemos hay que tener en cuenta que no se ejecutará en modo privado hasta que lo configuremos. Podemos entrar en Extensiones, acceder a Hide Private Mode y habilitar para que funcione en modo privado.

Desde este momento cuando entremos en una página en modo privado no podrán saberlo. Esta extensión actúa impidiéndolo.

Evitar que sepan que navegamos en modo privado en Chrome

Para Google Chrome tenemos una extensión similar. En este caso se llama Hide Incognito Mode y el objetivo es el mismo: evitar que una página web que visitamos sepa que estamos en modo privado.

Simplemente hay que ir a la página oficial y agregar la extensión. Una vez más nuestro consejo es siempre agregar este tipo de software desde fuentes oficiales.

Posteriormente tendremos que instalarla y automáticamente se agregará al navegador. Eso sí, como en el caso anterior vamos a tener que configurarla para que funcione en modo privado. Para ello basta con ir al menú, Más herramientas, Extensiones, encontrar la que nos interesa, que en este caso es Hide Incognito Mode, y la habilitamos para que funcione en modo privado.

Cómo actúa el navegador en modo de incógnito

Entonces, ¿de qué manera actúa realmente el navegador en modo de incógnito? Vamos a ver cómo funciona en los principales usos, al utilizar extensiones, abrir pestañas o incluso los marcadores guardados. Esto nos ayudará a comprender aún mejor cómo funciona y de qué manera realmente va a proteger nuestra privacidad al navegar.

Extensiones

Cuando navegamos en modo de incógnito hay que tener en cuenta que la funcionalidad no va a ser la misma. Un ejemplo son las extensiones. Es cierto que algunas de ellas funcionan en modo de incógnito si así lo queremos, pero de forma predeterminada esos complementos no estarán disponibles. Hay que tenerlo en cuenta si estamos acostumbrados a hacer uso de determinadas extensiones. Si entramos en Mozilla Firefox, que es hoy en día uno de los navegadores más populares, nos aparecerá un mensaje de alerta al iniciar el modo de incógnito donde nos indica que las extensiones no funcionarán.

Esto es algo que se aplica también a Google Chrome. Simplemente con probar a navegar en el modo privado nos daremos cuenta que desaparecen todos los complementos que tuviéramos instalados.

Las extensiones para los navegadores ofrecen muchas funciones interesantes, pero también pueden ser un arma de doble filo. Los piratas informáticos pueden utilizarlas para llevar a cabo diferentes tipos de amenazas que pongan en riesgo nuestros dispositivos. Vamos a hablar de cómo pueden afectar a nuestra seguridad:

- Robo de información: sin duda uno de los peligros más latentes es el robo de información. Podríamos instalar una extensión que está configurada de forma maliciosa para obtener todo tipo de datos sobre nosotros y nuestra navegación. Al instalar una extensión estamos concediéndole permisos. Podrían acceder a determinados datos. A veces esto es necesario, como puede ocurrir cuando damos permisos a aplicaciones en el móvil. Sin embargo, en ocasiones simplemente piden esos permisos para robar nuestra información.

- Adware: por supuesto las extensiones de navegadores pueden ser fuente de distribución de adware. Como sabemos el adware es un tipo de amenaza que carga publicidad maliciosa en nuestro dispositivo. Hay que tener en cuenta que el adware puede ser inofensivo o muy peligroso. Podríamos estar ante adware que simplemente resulta molesto, pero también frente a algunos que tienen como objetivo distribuir todo tipo de amenazas.

- Pueden ser la entrada de diferentes tipos de ataques: las extensiones podrían convertirse en la entrada de muchos tipos de ataques. A veces puede que la propia herramienta esté configurada de forma maliciosa para ello, pero en otras ocasiones puede que simplemente tengan vulnerabilidades que son aprovechadas por los piratas informáticos para entrar libremente. Esto es algo que podría afectar a cualquier tipo de extensión, pero especialmente ocurrirá en aquellas que no estén actualizadas y no tengan un cuidado a nivel de desarrollo.

- Cambios sin aviso: también puede pasar que tengamos una extensión legítima, que funciona correctamente y no representa una amenaza, pero que cambie radicalmente. Puede que cambie de responsable por haber sido vendida. Tal vez ese nuevo desarrollador quiera darle una funcionalidad totalmente distinta que incluso podría ser el robo de datos o atacar de alguna forma.

Tal y como podéis ver, las extensiones también podrían llegar a ser peligrosas.

Pestañas abiertas

Estamos acostumbrados a tener muchas pestañas abiertas en el navegador. En mi caso en ocasiones las cuento por decenas. Es muy interesante que, al cerrar el navegador, ya sea Google Chrome o Mozilla Firefox (por nombrar algunos), esas pestañas sigan disponibles. Así cuando iniciemos el navegador podemos continuar el trabajo por donde lo dejamos, tener abiertas páginas que usamos constantemente en nuestro día a día, etc.

¿Qué ocurre con las pestañas abiertas en modo de incógnito? Muy fácil: en cuanto cerremos la ventana todas las pestañas que estuvieran abiertas desaparecerán. Incluso podemos añadir que si cerramos una pestaña por equivocación no podremos restaurarla. Esto hay que tenerlo en cuenta ya que perderemos toda la información con la que estemos trabajando o gestionando.

Marcadores en ventana de incógnito

Otra cuestión es la de los marcadores o páginas en favoritos. Si entramos en modo de incógnito podremos tener los marcadores que hayamos guardado disponibles. Eso no cambia en nada y podremos gestionarlos sin problemas.

De la misma manera si entramos en una página web en modo de incógnito tanto en Mozilla Firefox como en Google Chrome tendremos la posibilidad de guardar ese sitio web en marcadores. Así podremos tenerlo disponible en un futuro.

Recientemente se ha descubierto que Google Chrome, cuando estamos navegando en modo incógnito, sigue recopilando datos e información del usuario para enviarlo directamente a Google. Este comportamiento es un claro ejemplo de por qué el modo incógnito no te protege del todo, y, sobre todo, por qué es recomendable utilizar navegadores web que están orientados a la privacidad y seguridad del usuario, tal y como ocurre con Mozilla Firefox, el cual sus creadores afirman que no recopilan datos de navegación u otra información personal. Actualmente las autoridades han pedido a Google una multa de 5.000 millones de dólares por esta intrusión a nuestra privacidad.

Qué hacer para evitar el rastreo en modo de incógnito

Entonces, ¿podemos evitar el rastreo y que nuestros datos queden expuestos? Lo cierto es que sí tenemos diferentes métodos para ello. Muchos usuarios entran en modo de incógnito en Google Chrome o Mozilla Firefox con el objetivo de evitar enviar información y que los datos no se filtren. Sin embargo, esto realmente no nos protege, ni va a evitar que un sitio al que entramos pueda llegar a rastrearnos.

El modo de incógnito o modo privado lo que hace realmente es no almacenar información en caché en el navegador. Por ejemplo, no va a guardar el historial de los sitios visitados o las búsquedas realizadas en Google. Pero los sitios web sí van a recopilar información de los visitantes, aunque sea solamente datos básicos como la ubicación o dirección IP.

Si por ejemplo entramos desde una red de una universidad o un lugar en el que controlen qué visitamos, eso lo van a recopilar igualmente. Lo mismo que una operadora puede saber qué páginas visitamos o qué servicios usamos pese a estar en modo de incógnito. Tampoco evitará que el administrador de una red pueda llegar a acceder a los datos. Por ello podemos tener en cuenta algunos consejos.

Cuidado con las redes públicas

Lo primero es tener cuidado con las redes Wi-Fi públicas. Es un hecho que pueden ser un peligro para la seguridad y privacidad. Puede haber intrusos en un Wi-Fi gratuito y tener como objetivo recopilar información de los visitantes e incluso lanzar ataques.

El problema es que hay usuarios que creen que al navegar en modo de incógnito este riesgo puede desvanecerse, pero nada más lejos de la realidad. Aunque estemos en modo privado en el navegador, a través de una red Wi-Fi insegura podemos estar filtrando datos personales, por ejemplo, si realizamos un pago o iniciamos sesión en algún sitio.

Por ello, es importante que tengamos siempre cuidado con las redes Wi-Fi a las que accedemos y evitar así el rastreo y la filtración de datos personales.

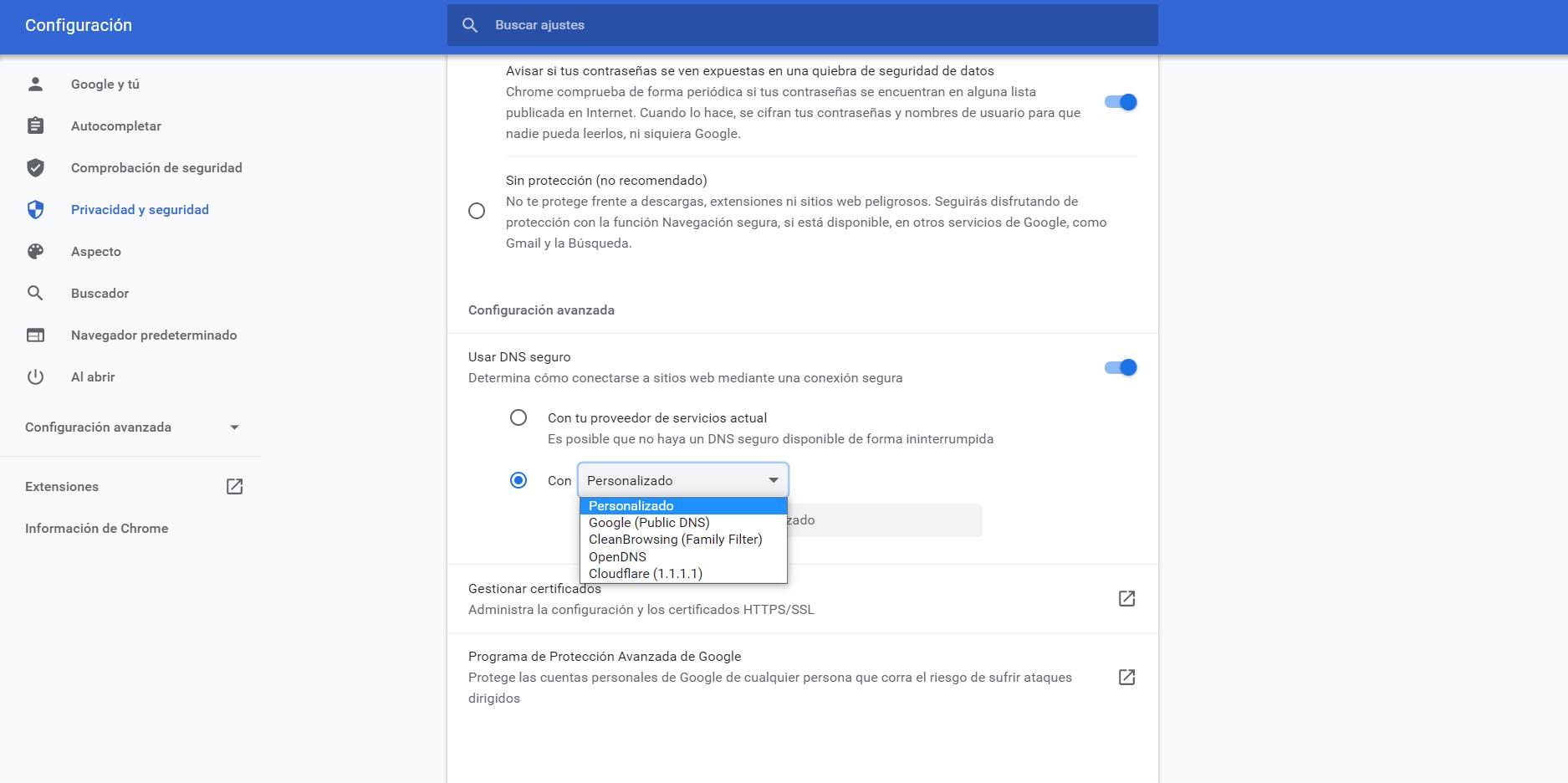

Usar VPN

Una de las mejores opciones que tenemos para evitar ser rastreados en Internet, ya sea que naveguemos en modo de incógnito o no, es usar una VPN. Este tipo de programa lo que hace es cifrar la conexión. Todo lo que enviamos o recibimos pasa a través de una especie de túnel. Podemos nombrar como ejemplo NordVPN o ExpressVPN, que son algunas de las más populares.

Esto es muy útil especialmente si vamos a conectarnos a través de redes Wi-Fi públicas, ya que en el caso de que haya intrusos esperando a robar datos e información, la VPN nos protege y nos ayuda a navegar con mayor seguridad.

También va a evitar que los sitios web que visitamos en modo privado puedan recibir datos personales como la dirección IP, ubicación, la operadora que tenemos contratada… Es, por tanto, una herramienta muy útil para mantener la privacidad en todo momento.

No exponer datos personales al navegar

En este caso estamos ante un consejo de sentido común. Si navegamos en modo de incógnito podemos cometer los mismos errores que si lo hacemos por navegación normal. Por ejemplo, hay que evitar poner nuestros datos en foros abiertos, poner la dirección de e-mail o número de teléfono al escribir un comentario en un artículo de una web, etc.

Además de esto, también podemos ser rastreados en cuanto iniciemos sesión. De forma predeterminada, cuando navegamos en modo de incógnito y abrimos Facebook, Gmail o cualquier servicio online, no vamos a tener la sesión iniciada. No va a guardar cookies con el usuario y contraseña. Ahora bien, si entramos en esas páginas e iniciamos sesión, automáticamente van a rastrearnos igual que si lo abrimos en el modo normal.

Deshabilitar extensiones en modo de incógnito

Hay que tener cuidado también con las extensiones que tenemos instaladas en el navegador. Hay algunas que se desactivan automáticamente en el modo de incógnito, pero no todas. Además, es algo que podemos configurar para que no estén activas.

Un complemento para el navegador es una especie de programa que podemos instalar para tener algunas mejoras. Por ejemplo, para leer PDF, para agrupar las pestañas de las páginas, etc. En muchas ocasiones van a recopilar datos personales. Si entramos en el navegador en modo privado y no hemos configurado correctamente las extensiones para que no reciban datos, igualmente van a poder espiarnos.

Utilizar un navegador realmente privado

¿Queremos la máxima privacidad al navegar? Siempre podemos utilizar navegadores que realmente se centren en proteger los datos. Aunque Google Chrome y Mozilla Firefox, por nombrar algunos de los más usados, son seguros y tienen funciones de privacidad interesantes, lo cierto es que hay otros que están especialmente diseñados para evitar la filtración de datos.

Uno de ellos es Tor Browser, que permite navegar a través de múltiples nodos como si fueran capas de una cebolla. De esta forma la información no pasa directamente de nuestro equipo al servidor de destino, sino que pasa antes por muchos nodos hasta llegar.

Por tanto, estas son algunas cuestiones importantes que podemos tener en cuenta cuando vamos a navegar en modo de incógnito y queremos evitar que se filtren datos personales e información. Es algo que puede ocurrir, pero podemos evitarlo fácilmente.

Comprueba quién te espía en Internet

Cuando navegamos por Internet debemos ser conscientes de la importancia de asegurar nuestra privacidad. Nuestros datos personales tienen un gran valor tanto para nosotros, las empresas como los ciberdelincuentes. Así podrían ser utilizados para meternos en campañas de Spam, enviarnos publicidad personalizada, vender nuestros datos a terceros, e incluso llegar a ser una víctima debido a la suplantación de identidad. En el momento que entramos a un sitio web, los servicios y plataformas donde estamos registrados, pueden tener intereses para conseguir nuestra información, con fin de obtener réditos económicos. Para conseguirlo, usan diferentes métodos y estrategias que a veces son legales y otras no.

Por lo tanto, en Internet debemos ser cautos, y no ofrecer datos sobre qué dispositivo utilizamos, qué programas tenemos instalados ni tampoco información personal. Actualmente, hay que se señalar que nuestra información personal es recopilada usando rastreadores webs y redes sociales. En ese sentido, hay que ser conscientes que, por cada sitio que pasamos, dejamos un rastro digital. A continuación, vamos a ver una serie de servicios para que sepáis quién te espía en Internet.

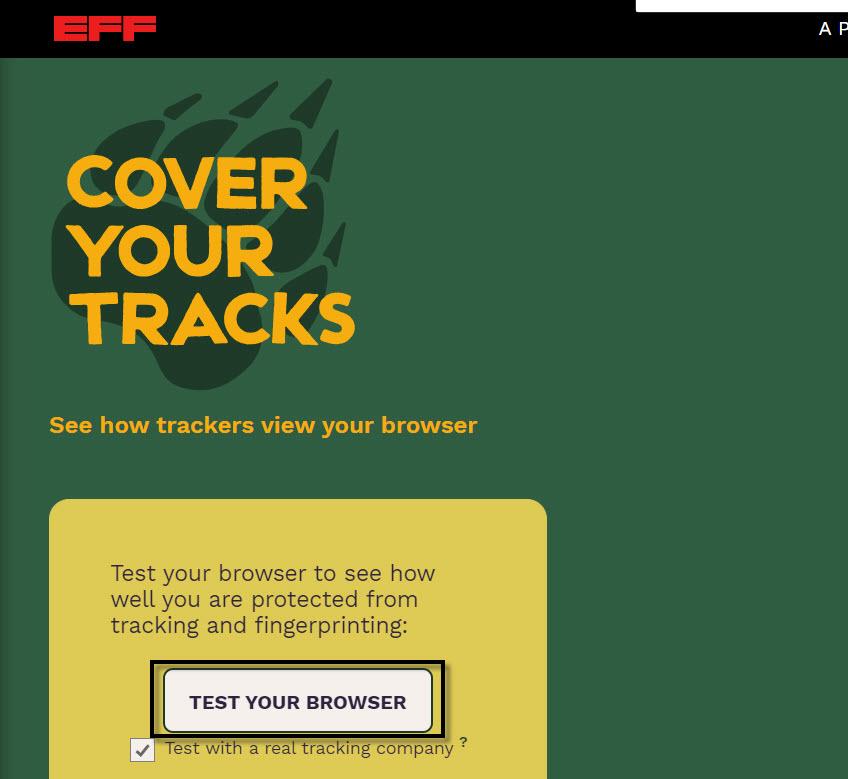

Navegador protegido contra el rastreo

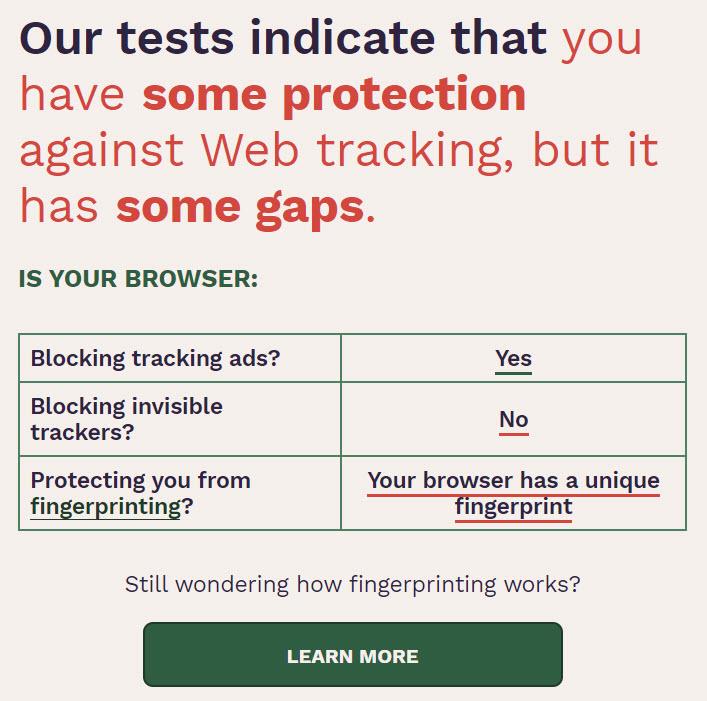

En su web, EFF que viene de las siglas en inglés Electronic Frontier Foundation, podremos revisar hasta qué punto nuestro navegador está preparado contra el rastreo y la toma de huellas digitales. Lo haremos utilizando su herramienta web en nuestro navegador de Internet a través del siguiente enlace. Una vez pulsado nos saldrá una pantalla cómo esta:

Con la prueba que vamos a realizar a continuación, veremos cómo los rastreadores ven nuestro navegador. Además, nos proporcionará una descripción general de las características más exclusivas e identificativas de nuestro navegador. Para iniciar la prueba pulsaremos en el botón TEST YOUR BROWSER que tenéis marcado en un recuadro negro. Una vez concluidas las pruebas con el navegador, nos mostrará unos resultados como estos:

Aquí los test indican que tenemos cierta protección contra el seguimiento web, pero tenemos algunas deficiencias. Si bien bloquea los anuncios de seguimiento, no bloquea los rastreadores invisibles y el navegador tiene una huella digital única.

Huella digital de tu navegador

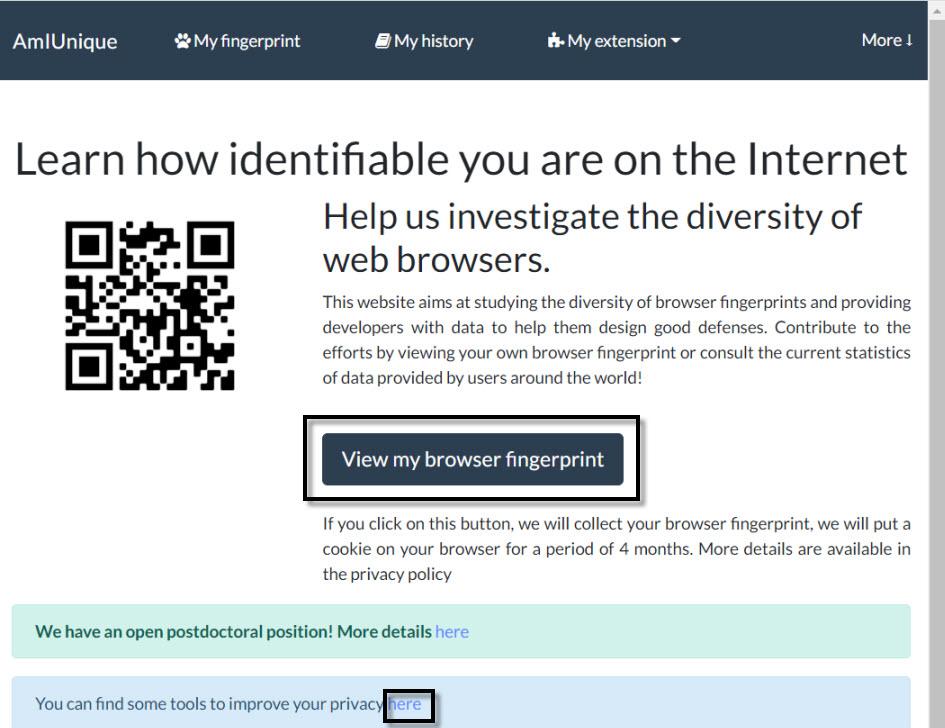

Esta página web tiene como objetivo estudiar la diversidad de huellas de los navegadores, y proporcionar a los desarrolladores datos que los ayuden a diseñar buenas defensas. En ese sentido, hay que señalar que los navegadores son relativamente únicos y se usan con frecuencia para nuestra identificación. Su forma de funcionamiento es mediante la recopilación de la huella digital de su navegador a través de una cookie en el navegador por un período de 4 meses. Más tarde, podremos regresar a la web en unas pocas semanas y comprobar si la huella digital del navegador se ha convertido en más o menos única.

Si querremos acceder a AmIUnique lo haremos a través de este enlace. Entonces aparecerá esta pantalla:

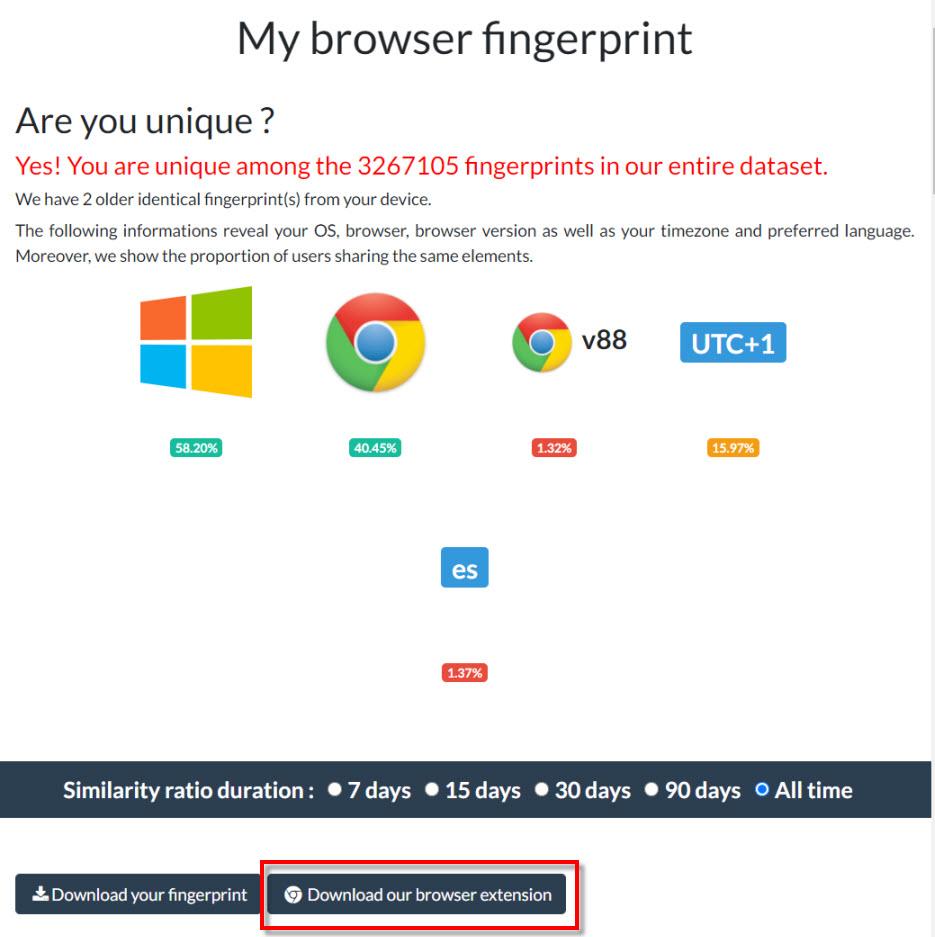

En el segundo recuadro negro o pulsando aquí, os ofrece algunas herramientas como extensiones de navegador para mantener la privacidad. Por otro lado, si queremos ver nuestra huella digital de nuestro navegador, haremos clic en «View my browser fingerprint» y obtendremos unos resultados como estos:

Aquí nos comenta que han tenido 2 huellas dactilares idénticas más antiguas de nuestro dispositivo. Luego abajo, tenéis señalado en el botón con un recuadro rojo para bajaros su extensión para Chrome y Firefox para que podamos verificar si hay cambios.

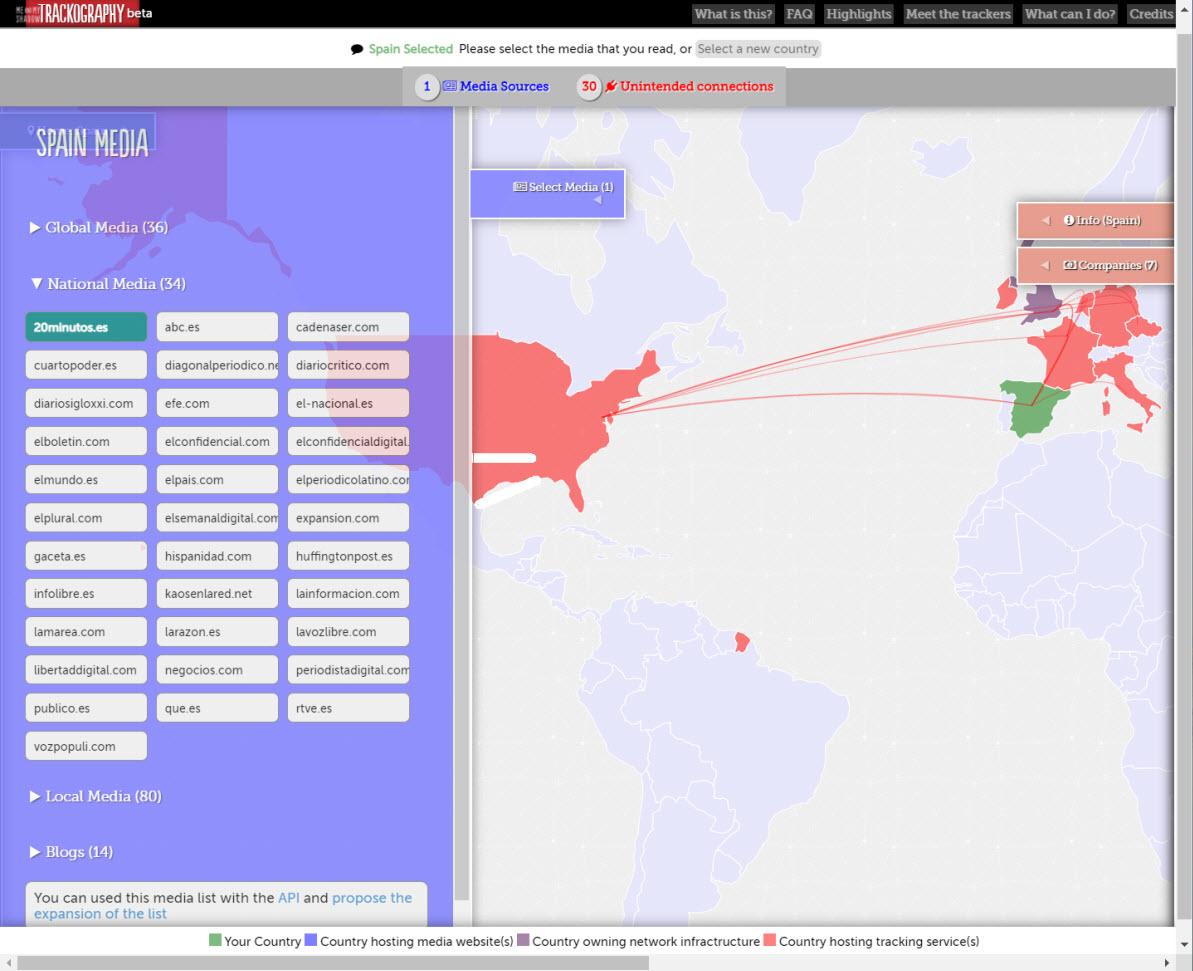

Trackography

Gracias a Trackography vamos a poder descubrir quién te espía en Internet cuando leemos nuestras noticias favoritas. Para empezar, hay que hacer a clic en un país azul del mapa. A continuación, elegimos la web de los medios de comunicación que nos interesen para ver:

- Quién nos rastrea

- A qué país viajan nuestros datos

- Cómo se manejan tus datos cada vez que accedemos a este sitio web de medios de comunicación.

Este es un ejemplo de España, utilizando la web de información de 20 minutos, aunque podríamos poner más a la vez:

Como podéis ver, de la petición de un medio de comunicación han aparecido 30 conexiones no deseadas. Además, podemos observar cómo nos han rastreado desde Francia, Alemania, Reino Unido, Estados Unidos y más. En resumen, nos ayuda a conocer desde que lugares los rastreadores recopilan la información cuando hacemos una cosa tan simple como consultar las noticias.

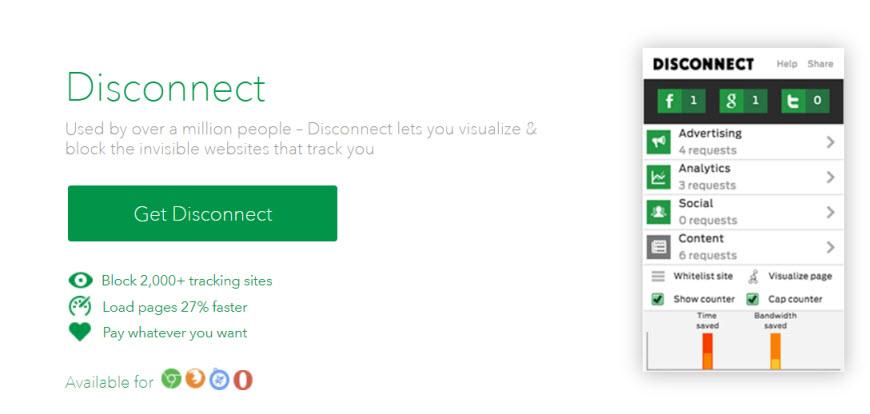

Bloquea rastreadores con Disconnect

Lo primero comentar que Disconnect es una extensión de navegador que podemos instalar en Google Chrome, Firefox, Safari y Opera. Si la tenemos instalada bloquea más de 2,000 rastreadores individuales para que no sigan nuestros pasos por Internet. Además, al bloquear una gran cantidad de rastreadores según Disconnect los sitios web se cargaría un 27% más rápido. Instalarlo es muy sencillo, vamos a la web de Disconnect y hacemos clic en el botón Get Disconnect.

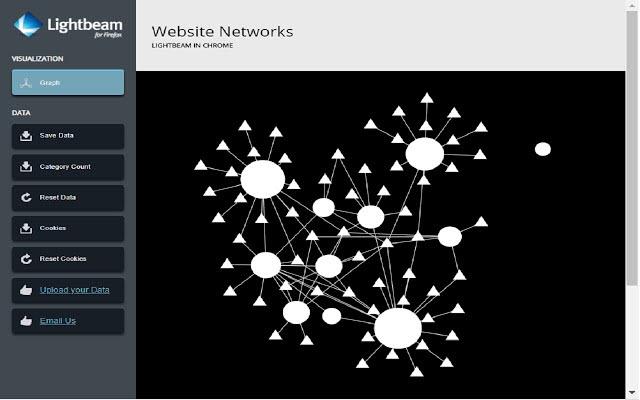

Thunderbeam-Lightbeam para Chrome

Otra forma de conocer quién te espía en Internet es instalando la extensión de Chrome de Thunderbeam-Lightbeam. Si queréis instalarla podéis hacerlo desde el siguiente enlace de la Chrome Store.

Esta extensión utiliza visualizaciones interactivas para mostrar a los usuarios la relación con terceros. Una vez instalada comienza a grabar conexiones. Por ejemplo, para visualizar nuestras interacciones en línea, abrimos una nueva pestaña, navegamos a una página web y luego abrimos la extensión haciendo clic en el icono de Lightbeam en la esquina superior derecha del navegador.

Cómo bloquear los rastreadores en línea

Con una serie de herramientas y extensiones habéis podido ver quién te espía en Internet. No obstante, no todas de las que hemos hablado bloquean los rastreadores. Una de las que podríamos utilizar es uBlock Origin que bloquea rastreadores, servidores de publicidad maliciosos y malware. Otro buen consejo sería utilizar la extensión HTTPS Everywhere que habilita HTTPS para proteger sus datos en tránsito.

También podríamos utilizar estas herramientas para bloquear rastreadores en línea:

- Privacy Badger para bloquear los rastreadores y cookies no deseadas.

- NoScript que bloquea las secuencias de comandos en segundo plano.

- PixelBlock bloquea los píxeles de seguimiento en Gmail.

No nos debemos de olvidar tampoco de uno de los mejores navegadores para mantener la privacidad que no es otro que Tor Browser. Gracias a la utilización del bloqueo de scripts incorporado y al protocolo de enrutamiento de cebolla para proteger su privacidad podemos estar tranquilos. Por otra parte, para buscar en Internet sin que los rastreadores recopilen información de nuestras búsquedas una buena alternativa es DuckDuckGo.

Cómo mejorar la seguridad y privacidad al navegar

Independientemente de si utilizamos el modo de incógnito del navegador o no, es importante tener en cuenta ciertos consejos para poder mejorar tanto la seguridad como la privacidad a la hora de navegar por Internet. El objetivo es evitar problemas que puedan comprometer nuestros datos y ser la puerta de entrada a intrusos.

Aislar el navegador

Cuando navegamos por Internet podemos dejar mucho rastro e incluso podrían atacarnos a través de diferentes métodos. Lo que hace el aislamiento del navegador web es reducir el riesgo de ataques. Es una práctica de ciberseguridad que se encarga de separar las actividades de navegación, como por ejemplo visitar un sitio web, de los equipos que estamos usando. Es decir, va a separar Chrome, por ejemplo, del sistema Windows que tenemos en nuestro ordenador. Un buen aislamiento del navegador va a permitir mejorar la seguridad de la actividad web. Va a aislar por completo la actividad de navegación con la red local. Es un método más que podemos tener en cuenta para preservar el buen funcionamiento y evitar problemas de seguridad. Una opción para implementar el aislamiento del navegador es ejecutarlo en un servidor remoto o virtual. La conexión a este servidor se basa en la nube, por lo que no va a tener contacto con el sistema que estamos utilizando. Siempre lleva una capa extra de seguridad y va a permitir que el navegador remoto esté aislado correctamente del resto de la red. Cuando termina una sesión del navegador, todo el contenido se elimina automáticamente. Esto significa que no va a almacenar datos, ni tampoco posible malware que haya podido estar presente. Cuando se vuelva a iniciar otra vez el navegador aislado de forma segura, todo vuelve a estar como al principio, vacío.

Es muy interesante de cara a estar protegidos de posibles ataques que aparezcan en la red. Por ejemplo estar protegido al visitar una página web que pueda contener malware e infectar nuestro dispositivo y afectar así a otros programas que estemos usando o a la propia información personal. Un ejemplo claro es la protección frente a exploits de día cero. Son vulnerabilidades que no han sido corregidas y que un atacante podría utilizar para enviar malware, robar contraseñas, información o poner en riesgo de alguna manera la seguridad de ese equipo. Hay amenazas de este tipo que se basan en la web. También va a suponer una mayor tranquilidad al navegar por Internet sin riesgo de que podamos ser víctimas de algún ataque. Por ejemplo sitios web que puedan tener código malicioso que se ejecute cuando realizamos una visita. No vamos a tener el riesgo de que eso afecte a nuestro equipo, ya que todo transcurre en un entorno aislado. Además, va a ser muy útil de cara a proteger nuestro equipo de ataques Phishing. A veces entramos en un sitio web y hacemos clic en un enlace y descargamos un archivo que en realidad es malware. Eso va a afectar a nuestro sistema y puede suponer un problema serio. Si ocurre esto con el aislamiento del navegador, el malware va a quedar ahí, aislado.

Utilizar una VPN

Si queremos mejorar realmente la privacidad a la hora de navegar por Internet tenemos varias opciones que podemos combinar. Una de ellas es la de utilizar un servicio VPN. De esta forma podremos cifrar nuestra conexión, algo que es realmente útil cuando nos conectemos a redes públicas. Es muy recomendable hacer uso de navegadores web que sí respetan nuestra privacidad como Firefox, además, también es muy importante contar con servicios VPN de pago que no guarden registros de nuestras conexiones.

Las VPN gratuitas están bastante bien, si haces uso de la de Cloudflare u Opera, ya que son empresas conocidas, sin embargo, nunca será recomendable conectarnos a un servidor VPN de terceros porque podría recopilar toda la información que transmitimos en Internet.

Navegadores y programas de seguridad

También podemos utilizar navegadores orientados en la privacidad, como es el caso de Tor Browser, el cual está basado en Firefox. Combinado con un servicio VPN puede otorgarnos una gran privacidad en Internet. Son muchas las opciones que tenemos disponibles para navegar por la red y es algo que podemos aplicar tanto en dispositivos móviles como en equipos de escritorio. El navegador es la principal herramienta para navegar por Internet. Esto hace que pueda ser también la entrada principal de amenazas. Debemos en todo momento usar un programa que esté actualizado y sea seguro. A ser posible podemos tener en cuenta una opción que se base en la privacidad.

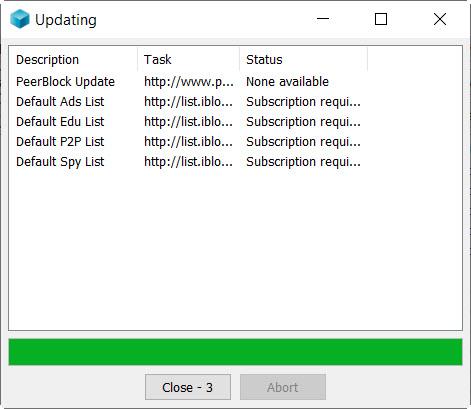

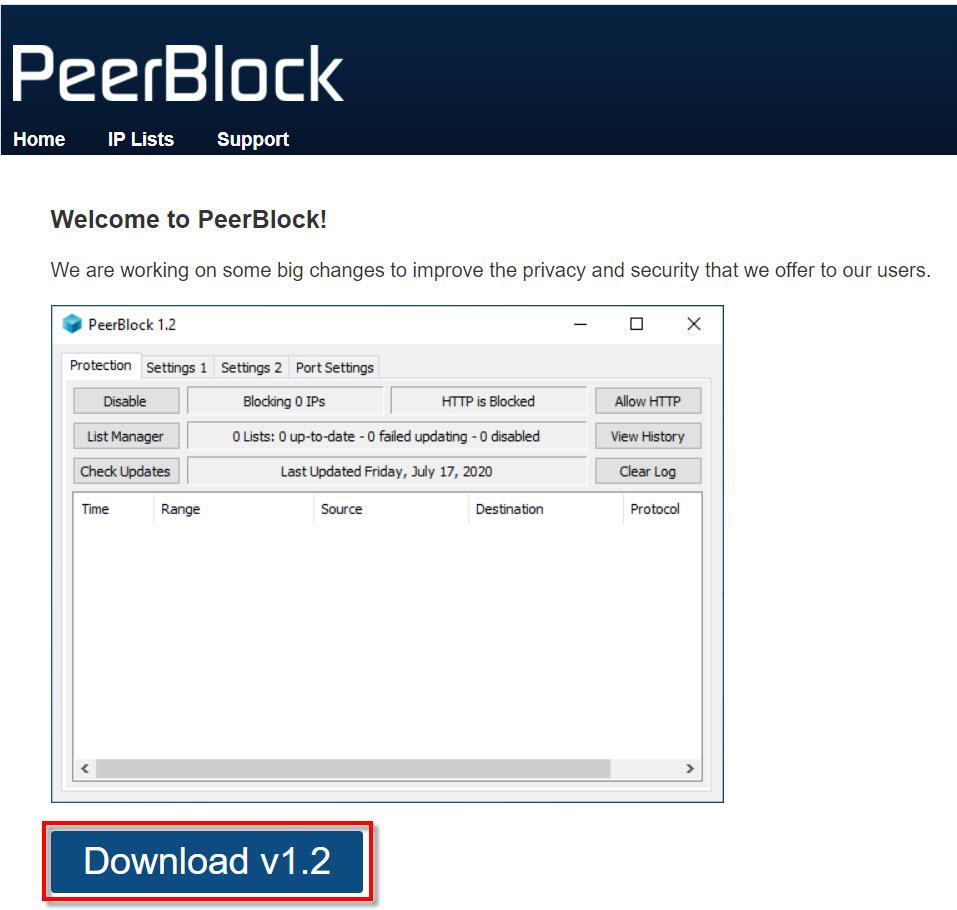

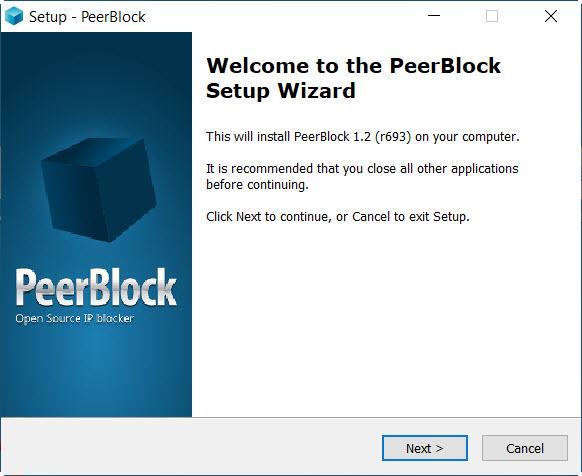

Para mejorar la seguridad algo muy importante es contar con herramientas como antivirus y antimalware. Así podremos evitar la entrada de malware que pongan en riesgo el buen funcionamiento de nuestros dispositivos al navegar por la red. También un buen firewall puede bloquear conexiones maliciosas que pongan en riesgo nuestra red. Un buen antivirus puede ser, por ejemplo, Windows Defender. Es el que viene integrado en Windows, pero podemos utilizar otros muchos como pueden ser Kaspersky, Avast o Bitdefender, entre otros. Todos ellos nos ayudarán a mejorar la seguridad y estar protegidos a la hora de navegar por la red.

Tener todo actualizado y usar apps oficiales

No podemos olvidarnos de la importancia de tener todo actualizado correctamente. En muchas ocasiones surgen fallos de seguridad que pueden ser explotados. Esto podría ser la puerta de entrada a nuestros equipos. Debemos instalar siempre todos los parches y actualizaciones que haya disponibles. Solo así podremos evitar problemas. Sin duda este punto a veces pasa desapercibido para los usuarios, pero es muy importante para preservar al máximo la seguridad. Debemos aplicarlo en cualquier equipo que tengamos, ya sea Windows o cualquier otro. Pero, además, si hablamos del navegador es aún más importante que otros programas. Por tanto, estos son algunos consejos que podemos tener en cuenta para proteger la privacidad y seguridad a la hora de navegar por Internet. Es esencial evitar problemas que puedan ser utilizados por piratas informáticos y lograr así su objetivo de robar contraseñas, infectar los equipos o hacer que funcionen mal. Debemos en todo momento tomar precauciones.

Siempre que vayamos a utilizar programas de redes sociales o cualquier otra aplicación, es importante que sean oficiales. Es cierto que hay ocasiones en las que puede ser interesante optar por aplicaciones de terceros que incluyen ciertas mejoras, pero también podría comprometer nuestra seguridad. Igualmente, importante es descargar estos programas de sitios oficiales. Nos referimos a tiendas como Google Play, por ejemplo. Hay que evitar hacerlo desde sitios de terceros.

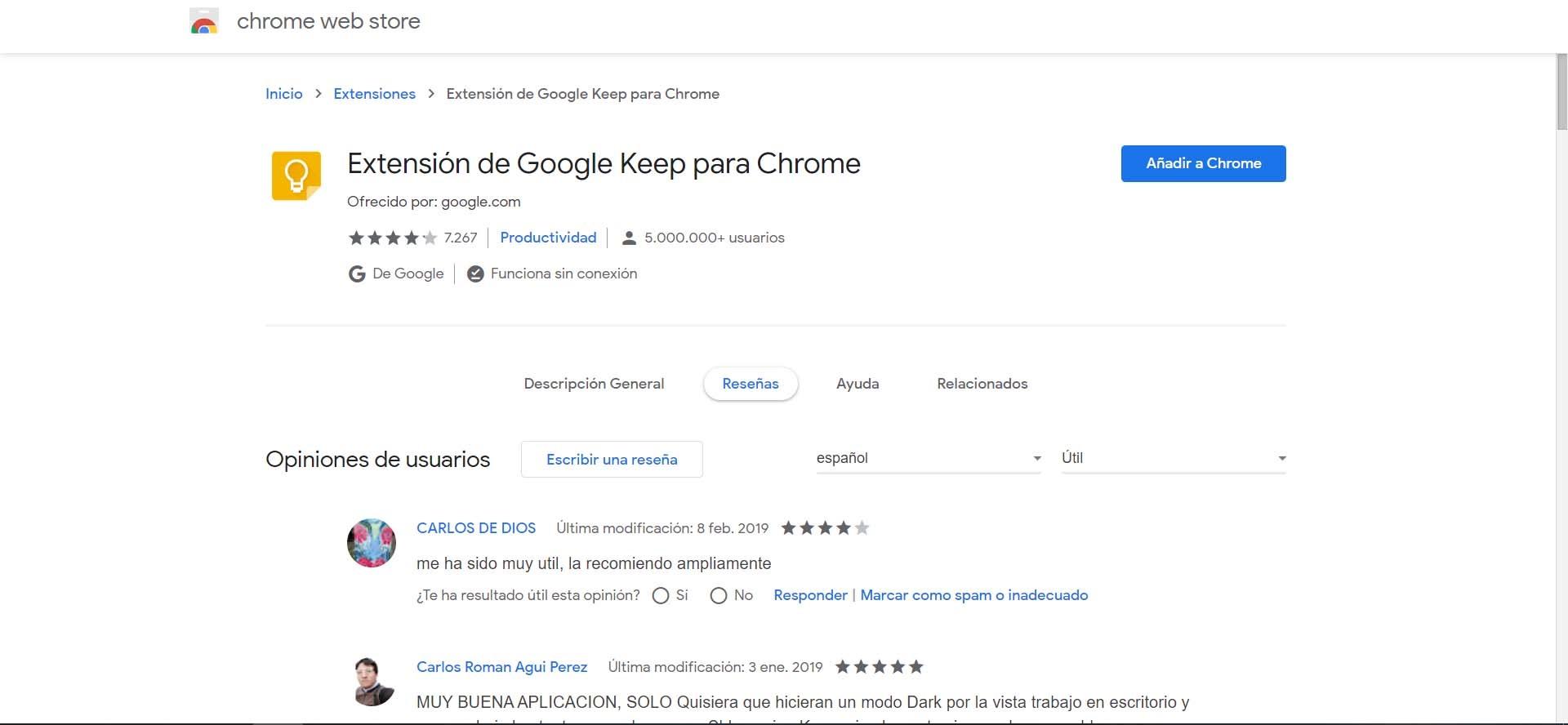

Instalar las extensiones de navegador desde fuentes oficiales

Lo primero es lo más básico e importante: instalar siempre desde fuentes oficiales. Lo hemos mencionado a lo largo del artículo. Es cierto que esto no es garantía 100% de que no estamos agregando algún complemento inseguro, pero sin duda va a ayudar a reducir los problemas.

Nuestro consejo es que siempre que vayamos a instalar un complemento, así como cualquier otro tipo de software, lo hagamos desde fuentes oficiales. Hay que evitar los sitios de terceros donde han podido agregar software modificado de forma maliciosa.

Leer bien el funcionamiento e informarse

Por supuesto debemos también leer muy bien el funcionamiento de las extensiones de Chrome. Hay que buscar información sobre qué ofrece, cómo actúa y qué posibles problemas podría tener. Por suerte en la tienda oficial del navegador podemos encontrar comentarios de otros usuarios, ver la cantidad de descargas y la valoración. Todo esto nos da pistas sobre la seguridad de ese complemento. Es importante leer siempre las condiciones a la hora de registrarnos o utilizar una plataforma online. Son muchos los datos que pueden pedirnos y no siempre van a acabar en buenas manos. Es muy importante que leamos si estamos cediendo los datos a terceros o quién puede usarlos

Tener las extensiones actualizadas

Una cuestión vital es que las extensiones estén actualizadas correctamente. Hacer uso de cualquier software obsoleto es un problema que puede afectarnos. Sin embargo, esto se incrementa más si hablamos del navegador y cualquier complemento.

Es necesario por tanto tener las extensiones correctamente actualizadas. A veces surgen vulnerabilidades que pueden ser aprovechadas por los piratas informáticos para llevar a cabo sus ataques. Es imprescindible que tengamos actualizados los complementos.

Comprobar posibles cambios de vez en cuando

A veces una extensión puede sufrir cambios. Esto significa que puede dejar de ofrecer la misma funcionalidad que antes sí tenía. Pero puede que incluso haya sido modificada de forma maliciosa para que ahora recopile datos de los usuarios o tenga unas características muy diferentes a las iniciales. Es por ello que también será imprescindible comprobar posibles cambios que haya en esas extensiones de Chrome. Un proceso que debemos llevar a cabo de vez en cuando para evitar sorpresas y que puedan espiarnos.

No dar más información de la necesaria

Un consejo esencial es el de no dar más información de la necesaria. A la hora de registrarnos por Internet, lo normal es que nos pidan una serie de datos. Quizás no queramos o debamos dar más información de la realmente necesaria para utilizar un servicio. Esto podría ayudarnos a proteger nuestras cuentas.

Sin duda uno de los lugares donde nuestros datos pueden estar más en peligro son las redes sociales. Allí podemos mostrar mucha información personal, como pueden ser nuestros gustos, páginas que seguimos, fotografías que subimos, etc. Conviene tener esto en cuenta si queremos preservar nuestros datos. Hay que evitar los bots en redes sociales. También es esencial tener en cuenta las medidas de privacidad y seguridad que podemos utilizar, como es el hecho de hacer que nuestra cuenta sea privada y no esté abierta a todo el mundo.

Cuidado con las redes públicas

A la hora de conectarnos a Internet también podemos comprometer nuestra privacidad según el tipo de redes que utilicemos. Va a ser muy importante evitar las redes públicas abiertas y aquellas que puedan ser una amenaza.

Como consejo importante podemos decir que es buena idea utilizar un servicio VPN cuando naveguemos por redes públicas. De esta forma nuestra conexión estará cifrada correctamente y nuestros datos estarán a salvo.

Extensiones y opciones para Firefox que mejoran tu privacidad

Si Mozilla Firefox es tu navegador principal, debes saber que existen extensiones realmente interesantes para mejorar tu privacidad, además, también tenemos opciones en el propio navegador que nos permitirán mejorar justamente esto.

Firefox es uno de los mejores navegadores web si estás interesado en preservar tu privacidad y seguridad. Aunque por defecto en sistemas operativos Windows no viene instalado, simplemente debes acceder al portal de Mozilla y en unos pocos minutos, ya contarás con uno de los navegadores más rápidos y completos que existen actualmente, y aprovechar la mayor parte de sus características.

Una vez que hemos terminado con la instalación, podemos tener un vistazo rápido de las prestaciones más importantes que ofrece. En primer lugar, puedes conseguir importar tu historial de marcadores, contraseñas y otros datos, incluso si vienen de parte de otros navegadores. Sabemos que esta es una funcionalidad ya disponible en todos los navegadores. Sin embargo, es bueno recordar esa posibilidad, sobre todo si es que estás pensando en cambiar tu navegador principal.

Por otro lado, es posible navegar en Internet con algo más de tranquilidad gracias a «Monitor» una herramienta que está orientada a filtraciones de datos. Esta herramienta integrada en el navegador te informa respecto a los potenciales eventos de filtración de datos en los cuales podrían verse involucrado nuestros propios datos. Este es una característica adicional muy importante hoy en día, ya que las filtraciones de datos (emails, contraseñas) se han cobrado millones de víctimas, además, otros navegadores disponibles en la actualidad no incorporan esto de manera predeterminada.

Además, cuenta con un gestor de contraseñas que te permite organizar y mantener con visibilidad todas las contraseñas de las diversas cuentas que utilizas. Recuerda que es importante contar con un gestor de contraseñas, sobre todo si es que tienes muchas cuentas en diversos portales. En relación a esto, no es recomendable tener contraseñas similares para todos los portales. En lo posible, haz que todas tus contraseñas sean diferentes y respeten las consideraciones básicas de seguridad: inclusión de números, caracteres especiales, no incluir tu nombre de usuario en la propia contraseña y otros.

Queda claro que la nueva imagen del navegador y su manera de aprovecharlo está completamente orientada a la privacidad. Además, cuenta con características propias de la privacidad en línea que pueden ser aprovechadas de acuerdo a las necesidades de cada usuario. Es decir, puedes utilizar sólo una, varias de ellas o todas las características en cuestión. A continuación, citamos las características más destacadas.

Protección contra rastreo

Uno de los grandes riesgos que corremos a la hora de utilizar algún servicio en línea es la posibilidad de que seamos rastreados. Ahora bien, ¿qué es lo que querría saber un cibercriminal respecto a nuestros hábitos en línea? Con toda la información que se recopila, podría crear un perfil completo sobre nosotros mismos, incluyendo nuestros gustos, las preferencias que tenemos, qué tipo de temas exploramos, el ámbito de las noticias, qué tipo de productos visualizamos a través de Internet y más.

Cuando visitas un sitio web, no sólo estás permitiendo que se compartan datos tuyos con el sitio en cuestión, sino también a otras tantas páginas al mismo tiempo. Incluso, existen casos en los que sitios recolectan datos de los usuarios y esos automáticamente van para otras compañías como las especializadas en marketing, publicidad e incluso, a aquellas orientadas a recolectar datos de usuarios para volverlos a vender a otras empresas (los Data Brokers).

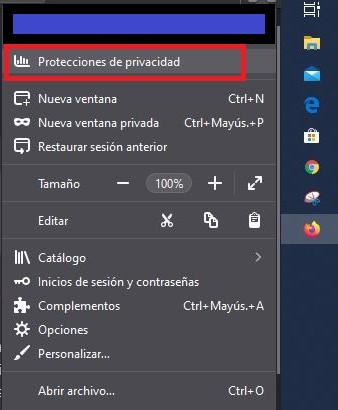

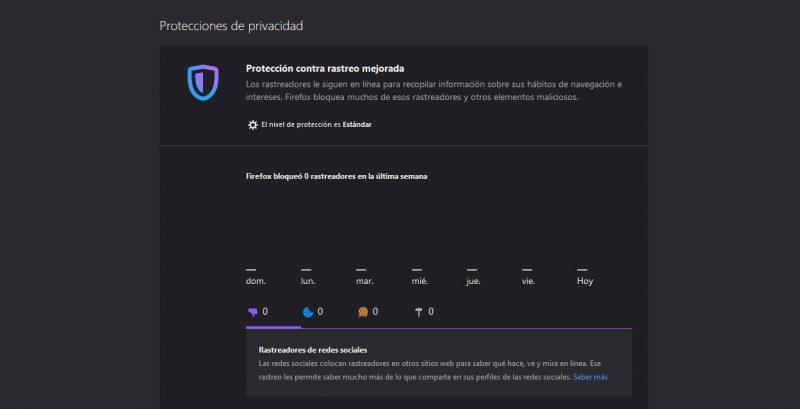

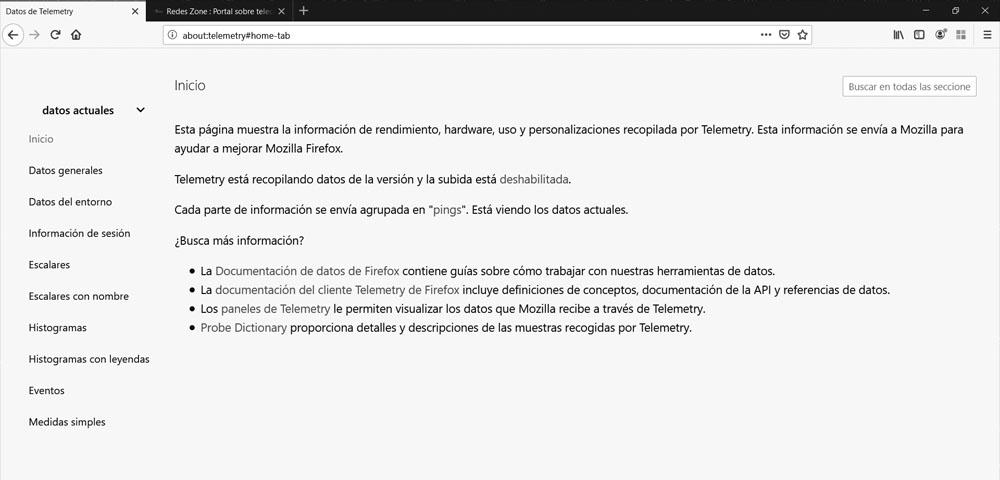

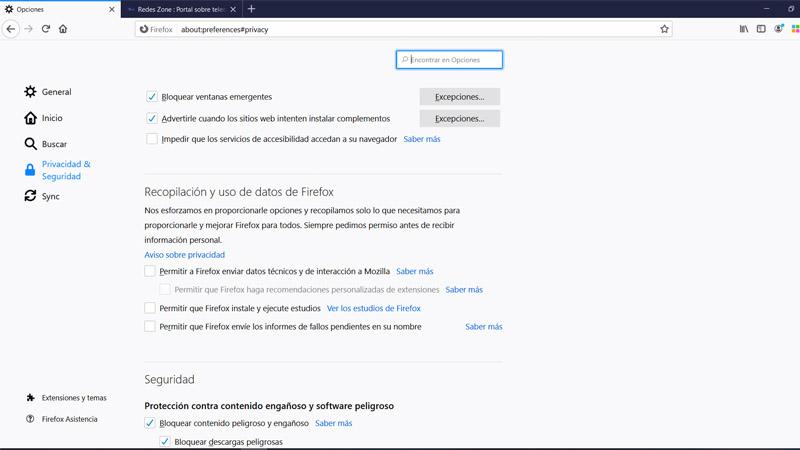

De acuerdo al portal de Mozilla, el navegador Firefox tiene activada por defecto la protección contra rastreo. Informan que estás protegido de los principales rastreadores que incluso recolectan cada clic que haces, tanto durante la navegación en general como las compras y pagos que realizas. Informan que cuentan con más de diez millones de rastreadores bloqueados y, si por alguna razón, necesitas configurar aspectos de privacidad, lo puedes hacer:

Ingresas a Protecciones de Privacidad

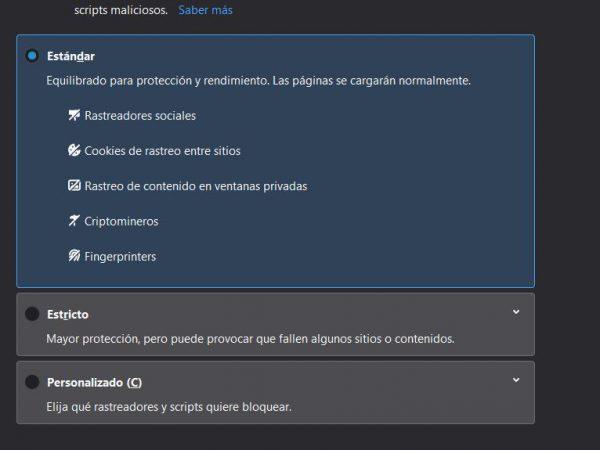

Y se generará una pestaña en la cual obtendrás un resumen del nivel de tu protección de privacidad y la actividad que se ha generado durante toda la semana, incluyendo el día de hoy. Por defecto, el nivel de protección activado el Estándar. ¿Esto qué quiere decir? Si haces clic en el enlace que dice «El nivel de protección es Estándar«, te direccionará a un apartado de configuración que detalla lo que incluye esa protección.

Por supuesto, puedes cambiarla de acuerdo a tus preferencias. Sin embargo y por defecto, para los fines de un usuario promedio este nivel estándar es adecuado. Ya que te protege de las principales amenazas a tu privacidad en línea:

Un punto a destacar es que, si optas por el nivel de protección estricto, no habrá prácticamente diferencia en relación sobre qué amenazas te protege. Sin embargo, son mucho más fuertes los escudos de protección y, en consecuencia, es probable que algunos sitios web se vean afectados en su funcionalidad óptima. Como vemos, queda en evidencia que muchos de los sitios que visitamos a diario tienen como principal motor a nuestros datos personales. ¡No hay duda de que estamos expuestos!

Comprueba si has sido víctima de filtración de datos

Por otro lado, y más abajo, en Protecciones de Privacidad, podemos realizar búsquedas respecto a si nuestros datos han sido expuestos en algún evento de filtración de datos. Este tipo de eventos se encuentran a la orden del día y nunca está demás realizar este tipo de consultas. La funcionalidad de Firefox Monitor necesita que tengamos una cuenta Firefox, la cual te permite sacar más provecho a otras prestaciones de este navegador web.

Una vez que hayas confirmado tu ingreso al monitor de Firefox, te redireccionará a un portal que te muestra un resumen de lo que ha ocurrido con tu correo electrónico. Realiza una búsqueda y análisis de tu dirección de correo en base a datos conocidos de los diversos eventos de filtraciones. Esto es posible gracias a una integración realizada con el conocido portal Have I Been Pwned.

En cuestión de segundos sabrás en cuántos eventos de filtración de datos han expuesto tu correo electrónico y tu contraseña. ¿Qué puedo saber de esos eventos? Sabrás sobre cuál es el sitio web afectado, la fecha y qué datos específicamente se han expuesto. Lo interesante es que, de acuerdo a cada filtración, Firefox te sugiere acciones para poder prevenir este tipo de situaciones a futuro.

Extensiones para bloquear diferentes scripts

Una de las características que siempre ha destacado a este navegador es la cantidad de extensiones que tiene. No sólo para temas de organización, como por ejemplo guardar páginas y no tener que abrir múltiples pestañas, sino para proveer de mayores prestaciones al navegador y hacerlo mucho más productivo. Sin embargo, Firefox promueve con mucha fuerza la utilización de extensiones para bloquear scripts maliciosos, con el objetivo de estar más protegidos a la hora de navegar.

Estos complementos pueden ser muy útiles de cara a mejorar la seguridad al navegar. Eso sí, siempre debes descargarlos desde fuentes oficiales, que en este caso es la tienda de Mozilla. Debes evitar bajarlos de páginas de terceros, ya que podría ser un problema importante que ponga en riesgo tu seguridad. Es necesario que tomes medidas en este sentido y no cometas errores.

Un ejemplo es la extensión de NoScript. Permite evitar ataques como Clickjacking y otros exploits de JavaScript. Extensiones de este tipo no debes tenerlas en cuenta como un sustituto del antivirus, sino más bien como un complemento. Es importante siempre contar con herramientas de seguridad para todo el sistema y estar protegidos correctamente.

Navegación privada

Otra opción para mejorar tu experiencia personal de navegación es la navegación privada. Esta consiste en que el navegador no almacena tu historial de navegación. Tampoco almacena los datos de inicio de sesión que hayas querido utilizar. El principal fin de esto es evitar exponer tu historial de navegación, sobre todo si es que estás utilizando un ordenador que no es tuyo, o bien, si es que compartes el tuyo.

Sabemos que existen alternativas para este tipo de situaciones. Sin embargo, esta es una práctica aún muy frecuente y tan sólo necesitas abrir una nueva ventana privada y listo, ya puedes comenzar con tu sesión privada. Así también, puedes sacar provecho de esto si necesitas realizar búsquedas de información delicada. Por ejemplo, temas de salud o la realización de transacciones bancarias.

Es bueno saber que esto no significa que estés navegando en forma anónima, por ejemplo, en relación a tu proveedor de Internet o si es que utilizas un ordenador de tu lugar de trabajo. Simplemente, la navegación privada evita que las sesiones que estés realizando en ese modo no queden en el historial. Un caso práctico: si has visitado RedesZone en el modo «tradicional», abres una ventana privada y escribes la dirección de nuestro blog, igualmente aparecerá la sugerencia en la barra de direcciones.

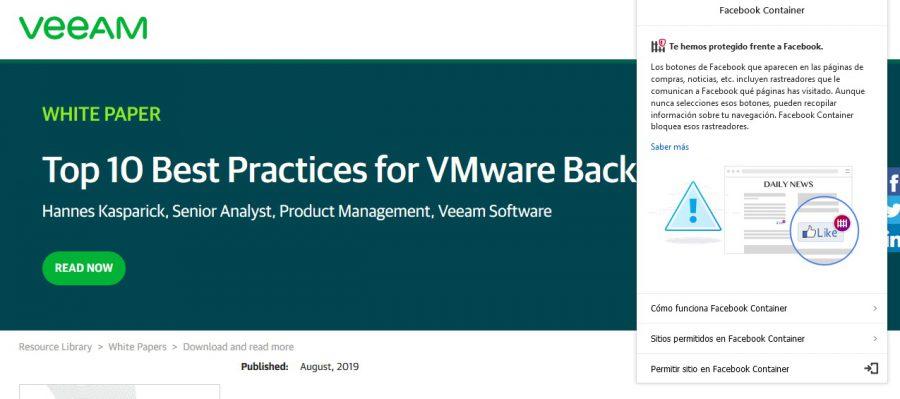

Evita que Facebook e Instagram te rastreen en la web

No hay duda de que ambas plataformas sociales son las más utilizadas alrededor del mundo. Tal es el alcance que tienen, que pueden rastrear (de hecho, lo hacen) tu actividad en Internet, aunque no estés navegando dentro de Facebook o Instagram. Por esta razón, Firefox dispone de una extensión que se denomina Facebook Container.

Te preguntarás, ¿cómo logran rastrear mi actividad en Internet? Principalmente, lo logran mediante dos botones: el de Me Gusta y Compartir. Si te has fijado, prácticamente todos los sitios web que visitas cuentan con este par de botones. Puede parecer que éstos simplemente te permiten compartir contenido, pero lo que no se suele decir es que estos botones contienen rastreadores.

La consecuencia de esto es que, sin que muchas veces lo percibas, estas plataformas sociales ajustan el contenido que visualizas, incluyendo los anuncios. Con el paso de los años, el feed de noticias y publicaciones en general de Facebook ha contado con múltiples cambios en su algoritmo. Podemos decir sin temor al error, que casi la mitad de lo que vemos consiste en anuncios publicitarios en base a lo que has buscado últimamente y publicaciones de páginas que no sigues que podrían interesarte. ¿Tienes Firefox y quieres descargar la extensión de Facebook Container? Puedes acceder a este enlace.

Navegador Firefox para los móviles

Si has llegado hasta aquí con el móvil y aún no tienes Firefox instalado, te recomendamos hacerlo. Está disponible para los principales sistemas operativos. La versión para Android:

La versión para iOS:

Tal y como habéis visto, Mozilla Firefox es uno de los mejores navegadores que existen hoy en día para proteger nuestra privacidad y seguridad, además, existen cientos de extensiones para aumentar la funcionalidad del navegador. Os recomendamos visitar la web oficial de Firefox donde encontraréis todos los detalles y el enlace de descarga, si es que aún no lo utilizas.

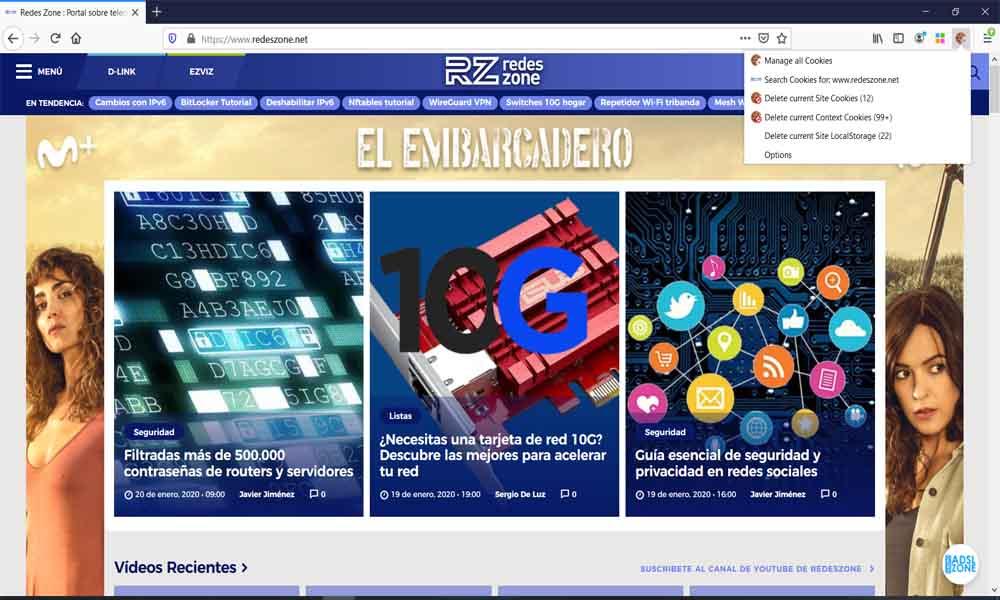

Gestiona cookies específicas con Cookie Quick Manager

Estamos ante una extensión para Firefox, uno de los navegadores más populares, que puede ayudar a los usuarios a mejorar la privacidad. Cookie Quick Manager es una alternativa ideal a otras extensiones similares que tenemos disponibles para preservar la privacidad. Su objetivo es darnos la oportunidad de gestionar y tener un control sobre las cookies al navegar. Utilizar Cookie Quick Manager es sencillo. Lo primero que hay que hacer es agregar la extensión al navegador Mozilla Firefox. Para ello vamos a la página oficial. Como siempre decimos, lo aconsejable es instalar este tipo de complementos desde sitios fiables y seguros. Es una extensión totalmente gratuita.

Una vez la tengamos instalada nos aparecerá un icono en la barra del navegador. De esta forma ya podremos comenzar a utilizarla. Al pinchar en el icono nos muestra una serie de opciones. Podemos administrar todas las cookies o eliminar diferentes tipos de cookies, por ejemplo. De esta forma podremos eliminar fácilmente las cookies.

Si le damos a administrar todas las cookies nos abrirá una ventana con toda la información. Allí veremos todas las cookies que están presentes en ese sitio en concreto. Podemos obtener datos sobre el dominio de una cookie en concreto, por ejemplo. También podemos eliminarlas individualmente y obtener más información.

Cuenta además con una lista donde podemos añadir una serie de cookies o sitios no queramos. De esta forma evitaremos las cookies de determinadas páginas que no queramos que estén presentes. Una forma más de preservar la privacidad.

Nos permite también guardar una cookie en concreto de un contenedor a otro. Eso puede ser útil si hemos iniciado sesión en una cuenta y queremos guardar esa cookie en otro contenedor diferente.

Además, hay que indicar que dispone de un apartado de opciones que podemos acceder. Allí podremos configurar diferentes apartados como por ejemplo que se borren automáticamente las cookies cuando reiniciemos el navegador. También crear una copia de seguridad de los datos, transferirlos a otro equipo, etc.

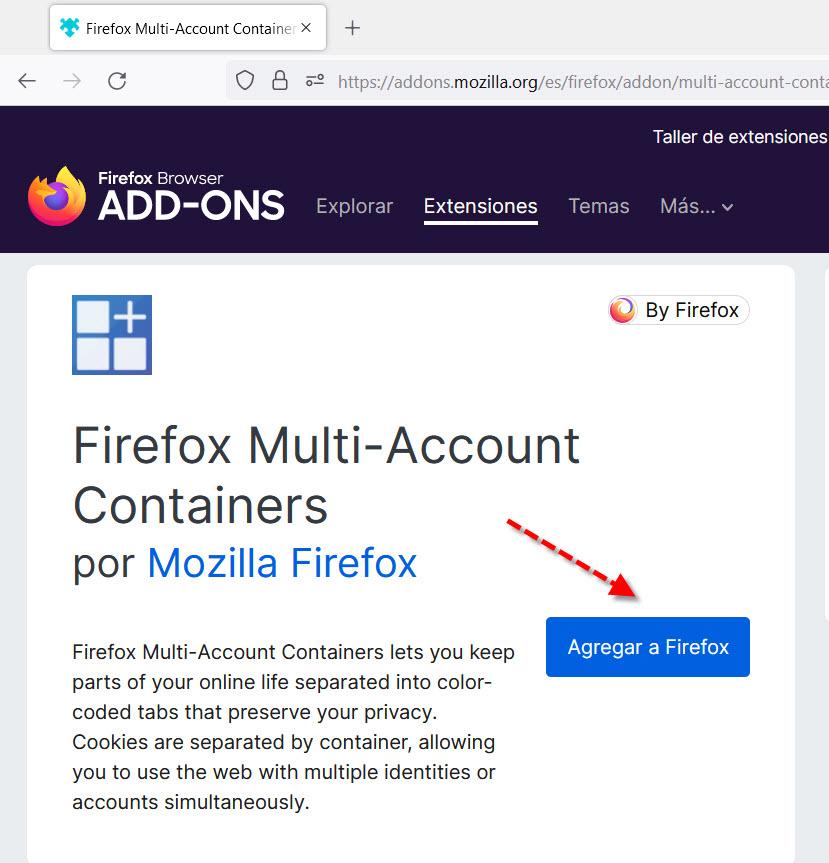

Contenedores multicuenta de Firefox

Los contenedores multicuenta de Firefox podemos definirlos como una herramienta que nos va a permitir separar nuestro trabajo, compras y navegación personal. Lo haremos de una forma en la que no tendremos que borrar el historial, iniciar y cerrar sesiones, o utilizar varios navegadores. Se trata de una versión mejorada de la característica «Contenedores» que viene incluida en Firefox Nightly, no obstante, para una experiencia mejor y más completa lo mejor es añadirle su complemento del navegador.

Los contenedores en concreto se tratan de pestañas, pero a diferencia de las normales, las páginas webs que visitemos en ellas tendrán acceso a un área separada del almacenamiento del navegador. Esto significa que tus preferencias del sitio web, inicios de sesión y cualquier monitorización que hagan sobre nosotros no se traspasará a la pestaña de otro contenedor. En definitiva, cada contenedor que tengas se va a mantener de manera independiente con sus configuraciones y no va afectar al resto.

¿Por qué los contenedores mejoran tu privacidad? Hoy en día cuando navegamos por Internet vamos dejando una huella digital de los sitios que visitamos gracias a las cookies y los rastreadores. Por ejemplo, de las cookies no podemos prescindir en todos los sitios, porque en caso contrario no podríamos hacer un inicio de sesión. Si navegamos de forma normal verá el rastro que dejan todas nuestras cookies. En cambio, si usamos un contenedor sólo se podrá monitorizar una parte, por ejemplo, Facebook, y dejaremos menos rastro. Esto es porque cada contenedor guarda la información en un área separada y por lo tanto independiente.

Entre las ventajas que nos puede proporcionar:

- Podremos iniciar sesión en varias cuentas a la vez en Firefox. Podremos abrir la cuenta de Gmail personal y del trabajo en diferentes contenedores.

- Mayor protección ante los ataques de ciberdelincuentes. Por ejemplo, en el caso que pinches en un enlace malicioso sólo afectará a ese contenedor. En ese sentido, mantendrá a salvo al resto de contenedores.

- Nos ofrece protección sobre la monitorización y el rastreo, sin la necesidad de tener que cerrar sesión en los sitios web mientras navegamos.

- Permite la asignación a una página web de un contenedor determinado para que siempre se abra allí.

- Admite la diferenciación entre pestañas personales y de trabajo. Al llegar a casa podrías ocultar las de trabajo para desconectar, y también se podría realizar la operación a la inversa.

En resumen, gracias a esta forma de trabajar se constituye en una manera eficaz de minimizar el rastreo de nuestras actividades de navegación. Esto en definitiva nos lleva a una mayor privacidad a la hora de navegar.

Lo primero que tenemos que hacer para instalar contenedores multicuenta de Firefox es abrir este navegador. Una vez dentro deberemos pulsar sobre el siguiente enlace y veremos una pantalla como esta:

Entonces lo que tenemos que hacer es pulsar sobre el botón Agregar a Firefox y os saldrá una pantalla como la siguiente. Al instalar esta extensión, debemos tener en cuenta que le estamos proporcionando datos muy importantes:

- Acceso a los datos de todos los sitios web.

- Acceso al historial de navegación.

- Monitorizar el uso de extensiones y administrar temas.

- Acceso a las pestañas del navegador.

Si estás de acuerdo con todos estos permisos, entonces puedes seguir adelante, de lo contrario pinchamos en «Cancelar» para no instalar la extensión.

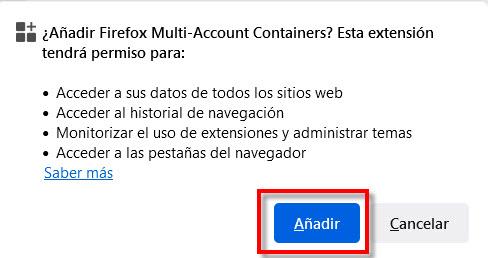

Aquí lo único que tenemos que hacer es clic sobre «Añadir» para que se proceda a la instalación del complemento «contenedores multicuenta» de Firefox. Con esto ya estaríamos listos para empezar a trabajar con contenedores.

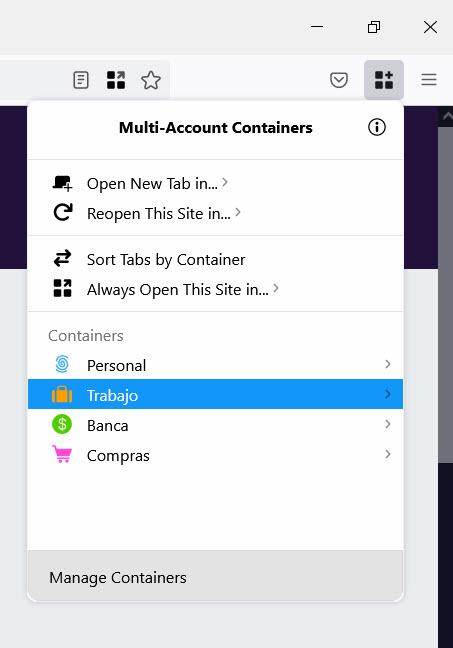

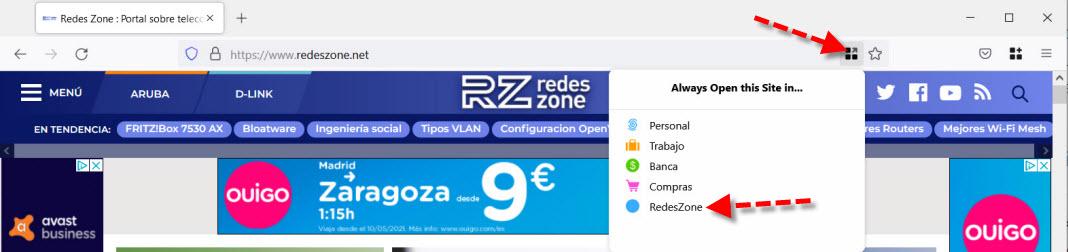

Cuando instalamos los contenedores multicuenta, vamos a poder ver un nuevo icono en la parte superior derecha del navegador web. Si queremos utilizar los contenedores multicuenta de Firefox pulsaremos sobre su icono correspondiente situado en la esquina superior derecha con una flecha roja, y empezaremos a utilizarlos.

Luego pulsamos el botón «Get Started» nos irá explicando las funcionalidades de esta extensión de navegador a través de diferentes pantallas. Una de las posibilidades que nos ofrece es sincronizar los contenedores entre diferentes ordenadores para lo que necesitaremos una cuenta de Firefox. Esta cuenta de Firefox nos permite sincronizar historial, marcadores, contraseñas guardadas y los ajustes del navegador web, por lo que es ideal para llevar con nosotros todo nuestro Firefox y que tengamos sincronización sin problemas.

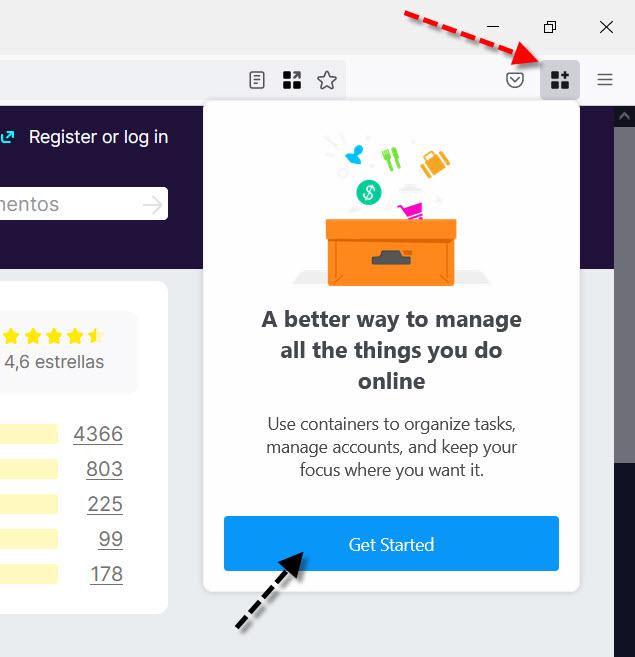

En nuestro caso, como no vamos a realizar la sincronización, hemos pulsado en el botón Not Now. Una vez hecho esto estaremos en la pantalla principal de los contenedores multicuenta de Firefox y estaremos listos para empezar a trabajar.

Aquí para utilizar uno de los contenedores pulsaremos por ejemplo sobre Trabajo y abrirá una nueva pestaña destinada a ese fin.

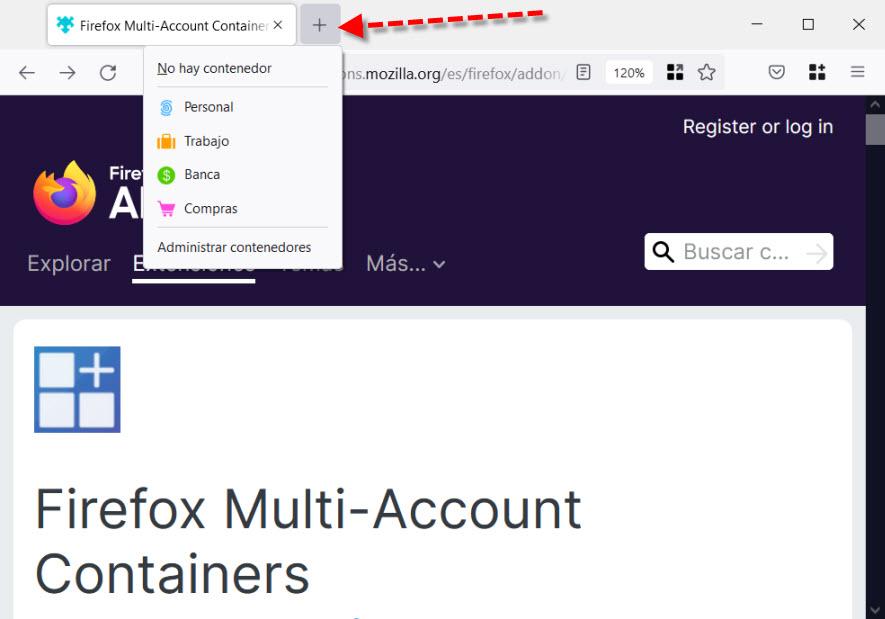

Arriba de la pestaña para distinguirla de una normal, tiene asignada un color y en la barra de direcciones aparecerá el nombre del contenedor y de su icono. También otra forma de acceder a un contenedor sería pulsar sobre sobre el «+» para añadir pestaña nueva de forma sostenida. Incluso, podríamos hasta administrar los contenedores multicuenta de Firefox.

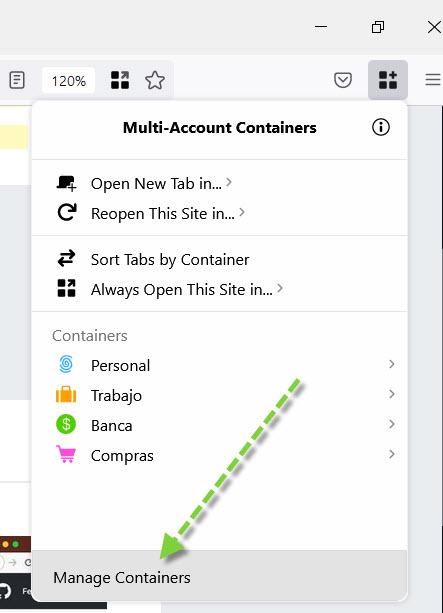

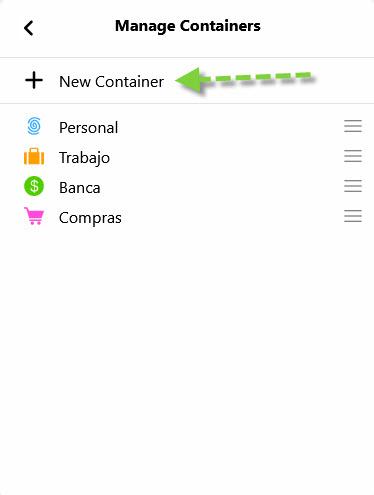

Como ya hemos visto, por defecto este complemento nos ofrece cuatro contenedores: Personal, Trabajo, Banca y Compras. No obstante, puede que con esos no tengamos suficientes y necesitemos crear uno nuevo que es lo que vamos a ver a continuación. Para realizar esta tarea, en el navegador Firefox nos dirigimos de nuevo a la esquina superior derecha y pulsamos sobre el icono de contenedores multicuenta de Firefox. Entonces veremos una pantalla como esta, donde deberemos pulsar sobre la opción «Manage Containers«.

Seguidamente aparecerá una pantalla como esta, y seleccionamos la opción New Container para crear un contenedor nuevo.

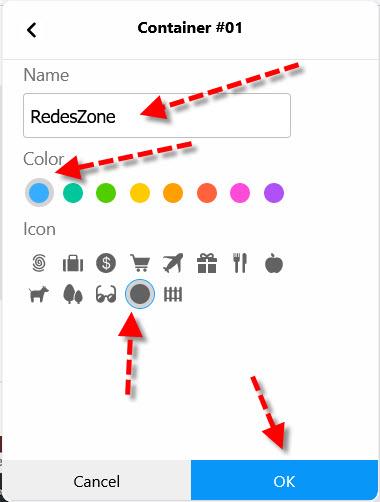

Aquí lo que tenemos que hacer para crear un contenedor es poner un nombre, elegir un color y un icono para terminar haciendo clic en el botón OK.

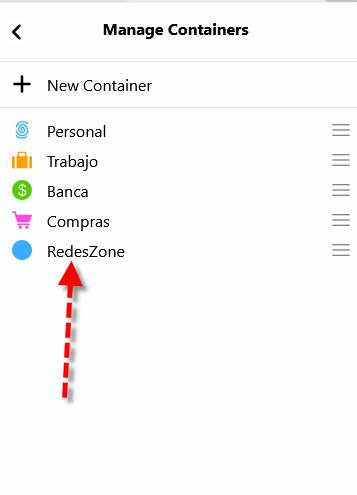

Luego veremos cómo se ha creado ese nuevo contenedor llamado RedesZone.

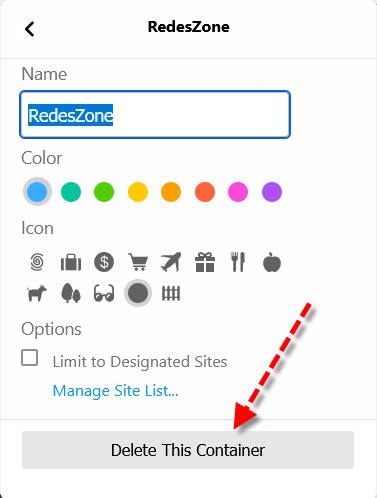

Si seguimos en la opción Manage Containers y pulsamos sobre el nombre de uno de los contenedores multicuenta de Firefox, podremos borrarlo pulsando en el botón Delete This Container.

¿Cómo hacer que una web se abra siempre en un contenedor? Vamos a empezar abriendo Firefox en una pestaña que no tenga ningún contenedor asociado a ella. Luego en la barra de direcciones pulsamos sobre el icono de la extensión y elegimos el contenedor.

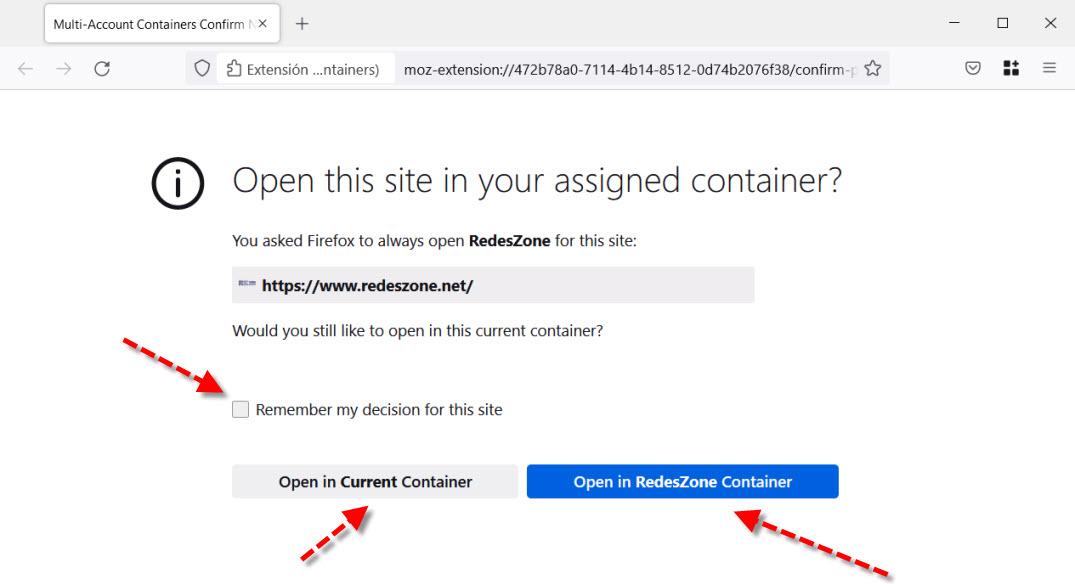

La próxima vez que intentemos acceder a RedesZone nos aparecerá una pantalla como esta:

Si activamos la casilla de arriba la opción que elijamos se aplicará siempre a partir de ese momento. Lo hará en función de que elijamos entre el contenedor actual o en el contenedor de RedesZone.

Por otra parte, en Manage Containers, podemos ver los sitios webs que tiene asignados los contenedores multicuenta de Firefox. Tras pulsar sobre uno de ellos veremos lo siguiente:

Aquí lo que tenemos que hacer es pulsar sobre Manage Site List.

Entonces podremos ver las páginas web asignadas y si pulsamos sobre el icono de la papelera también podremos eliminarlos.

Los contenedores multicuenta de Firefox se constituyen como una alternativa interesante para mantener la privacidad, podremos crear dos escenarios fácilmente diferenciables, uno personal y otro para el trabajo, ideal para no «mezclar» la navegación entre ambos. Esta extensión tan interesante es un añadido al modo privado o de incógnito que siempre tenemos en todos los navegadores web, pero ahora es mucho más completo, porque podremos crear todos los espacios que nosotros queramos y compartimentar perfectamente la navegación.

Si nuestro ordenador es compartido con otras personas, podemos crear varios perfiles, uno por cada persona que lo va a utilizar, de esta forma, tendrá su propia navegación web compartimentada y no afectará en nada al resto de usuarios. Esta posibilidad es otra opción bastante interesante que deberías valorar al usar los contenedores multicuenta de Firefox.

Un aspecto muy importante es que estos contenedores multicuenta los podemos sincronizar de forma fácil y rápida si utilizamos nuestra cuenta de Firefox. Debemos recordar que la cuenta de Firefox nos permite sincronizar las pestañas abiertas, marcadores, historial e incluso las extensiones que tenemos instaladas. Además, también nos permite sincronizar las contraseñas que hayamos guardado directamente en el navegador web, aunque no podemos sincronizar también los certificados digitales que hayamos incorporado en el navegador web, en este caso tendrás que hacerlo por tu cuenta.

Antes de terminar, debes saber que los contenedores multicuenta de Firefox no están protegidos por una contraseña, es decir, si estás en un ordenador compartido y otra persona quiere acceder a tu perfil, lo va a poder hacer sin ningún problema. Si quieres separarlo entonces tendrías que configurar otra cuenta de usuario en el mismo ordenador, pero no usar esta funcionalidad con la misma cuenta de usuario.

Containerise para Firefox